探索ELK 的魅力

在大数据时代,海量日志和数据的收集、存储、处理与可视化分析变得越来越重要。而 ELK 堆栈,由 Elasticsearch、Logstash、Beats 和 Kibana 组成,正是一个强大的开源解决方案,帮助开发者和运维人员高效管理和分析日志数据。本文将详细介绍 ELK 堆栈的每个组件,以及它们如何协同工作,助力企业提升数据洞察力。

一、ELK 堆栈概述

ELK 堆栈是一个集数据采集、传输、存储和可视化于一体的解决方案:

Elasticsearch:一个基于 Apache Lucene 构建的分布式搜索和分析引擎,用于实时存储和检索数据。

Logstash:一个强大的数据收集和传输管道,可将多种格式的数据进行解析、过滤和转发。

Beats:轻量级的数据采集器,负责从不同来源采集数据并将其发送到 Logstash 或 Elasticsearch。

Kibana:一个数据可视化工具,为存储在 Elasticsearch 中的数据提供交互式仪表盘和图形展示。

通过这四个组件的紧密协作,ELK 堆栈能够帮助用户实现从数据生成到数据分析的全流程管理。

二、组件详解

1. Elasticsearch

Elasticsearch 是 ELK 堆栈的核心,主要负责数据的存储、索引与搜索。它具有以下特点:

分布式架构:支持横向扩展,可在多台服务器上分布存储和处理数据。

高性能搜索:基于 Lucene 引擎,提供近乎实时的全文搜索和数据分析能力。

RESTful API:提供丰富的 API 接口,方便与其他应用集成。

典型应用场景:

日志和事件数据的存储与检索

实时数据分析和业务监控

网站和应用内的全文搜索

2. Logstash

Logstash 主要负责数据收集、解析和转发。它的主要功能包括:

多数据源支持:能够处理各种格式的日志和数据,如 JSON、CSV、XML 等。

数据过滤与转换:通过丰富的插件系统,可对数据进行格式化、字段提取、过滤、聚合等操作。

灵活的数据传输:将数据发送到 Elasticsearch 或其他存储和分析系统中。

典型应用场景:

集中日志管理

预处理和清洗原始数据

数据格式转换和丰富

3. Beats

Beats 是一系列轻量级数据采集器,每个采集器专注于特定数据类型。常见的 Beats 包括:

Filebeat:专门用于日志文件的采集,适用于服务器日志、应用日志等。

Metricbeat:用于收集系统和服务的指标数据,如 CPU、内存、网络等。

Packetbeat:监控网络数据包,适用于网络流量的实时分析。

其他 Beats:如 Winlogbeat(Windows 日志采集)、Auditbeat(安全审计数据采集)等。

典型应用场景:

边缘设备或服务器上轻量级数据采集

实时监控和告警

分布式环境下数据的集中传输

4. Kibana

Kibana 为存储在 Elasticsearch 中的数据提供直观的可视化展示,具有以下特点:

交互式仪表盘:用户可以自定义仪表盘,展示各种图表、地图和数据报表。

实时数据探索:支持对数据进行过滤、搜索和实时分析,帮助快速定位问题。

丰富的插件生态:可扩展功能,如 Canvas、Machine Learning 等,进一步提升数据分析能力。

典型应用场景:

数据可视化和报表生成

实时监控和故障排查

数据趋势和行为分析

三、ELK 堆栈的优势和应用场景

- 优势

开源与社区支持:ELK 堆栈完全开源,并拥有庞大的用户和开发者社区,资源丰富、插件多样。

灵活性和扩展性:无论是单机部署还是分布式架构,都能根据业务需求灵活扩展。

实时性:数据采集、处理和可视化都接近实时,适合动态环境下的监控和预警。

多样化数据支持:能够处理各种结构化和非结构化数据,适应多种应用场景。 - 应用场景

日志管理和故障排查:集中管理应用、系统和安全日志,快速定位问题根源。

安全监控:实时监控网络流量和安全事件,及时发现异常行为和潜在威胁。

业务分析:通过数据分析挖掘业务趋势和用户行为,支持决策制定。

合规审计:记录和分析关键操作日志,满足企业合规性要求。

四、实际部署与案例分享

在实际应用中,企业通常会根据自身需求进行定制化部署。以下是一个简单的 ELK 部署流程示例:

安装 Beats:在各个数据源(如服务器、应用容器)上安装 Filebeat 或 Metricbeat,采集日志和指标数据。

配置 Logstash:设置数据管道,使用合适的过滤插件(如 grok、mutate 等)解析数据,并将其发送到 Elasticsearch。

部署 Elasticsearch:根据数据量和查询需求,配置集群节点,确保高可用性和负载均衡。

搭建 Kibana:连接 Elasticsearch 数据源,创建仪表盘和可视化报表,实现数据监控和分析。

通过这种流程,企业可以迅速搭建一个高效的数据管理和监控平台。

五、总结

ELK 堆栈凭借其开源、灵活和高效的特点,已成为日志管理和数据分析领域的佼佼者。从数据采集、预处理到存储与可视化,每个组件都发挥着至关重要的作用。无论是中小型企业还是大型互联网公司,ELK 堆栈都能提供有力的数据支持,帮助企业实现实时监控、问题定位和业务洞察。

如果你正在寻找一套成熟的日志和数据分析方案,不妨尝试部署 ELK 堆栈,体验它带来的高效数据处理和可视化效果。未来,随着数据量的不断增长和业务需求的多样化,ELK 堆栈也将不断进化,带来更多的功能和优化方案。

下一章

相关文章:

探索ELK 的魅力

在大数据时代,海量日志和数据的收集、存储、处理与可视化分析变得越来越重要。而 ELK 堆栈,由 Elasticsearch、Logstash、Beats 和 Kibana 组成,正是一个强大的开源解决方案,帮助开发者和运维人员高效管理和分析日志数据。本文将详…...

【ROS2综合案例】乌龟跟随

一、前期准备 1.1 安装 1. 首先安装“乌龟跟随”案例的功能包以及依赖项。 安装方式1(二进制方式安装): sudo apt-get install ros-humble-turtle-tf2-py ros-humble-tf2-tools ros-humble-tf-transformations 安装方式2(克…...

多式联运最优路径算法

多式联运的最优路径优化问题涉及运输成本、时间、碳排放等多目标权衡,需结合运输方式(公路、铁路、水路、航空等)的协同性,通过算法模型寻找综合最优解。以下是相关研究进展与算法应用的总结: 一、多式联运路径优化的核…...

GPT-SWARM和AgentVerse的拓扑结构和交互机制

GPT-SWARM和AgentVerse的拓扑结构和交互机制 拓扑结构区别 GPT-SWARM:采用图结构,将语言智能体系统描述为可优化的计算图。图中的每个节点代表一个操作,如语言模型推理或工具使用等特定功能,边则描述了操作之间的信息流,代表智能体之间的通信渠道。多个智能体连接形成的复…...

信号检测和信道均衡的联系

1. 系统模型 假设一个通信系统的数学模型如下: 发送信号: s [ s 1 , s 2 , … , s N ] T \mathbf{s} [s_1, s_2, \dots, s_N]^T s[s1,s2,…,sN]T,其中 s i s_i si 是发送符号。信道矩阵: H \mathbf{H} H(…...

优化线程池关闭机制以避免无限循环

引言 在多线程编程中,正确关闭线程池是一个重要的任务,以确保程序的稳定性和资源的有效利用。本文将探讨一种常见的线程池关闭机制,并提出优化建议,以避免无限循环和资源浪费。 问题描述 在实际开发中,我们经常使用…...

持久性HTTPVS.非持久性HTTP

1. HTTP协议基础 HTTP(HyperText Transfer Protocol)是Web通信的核心协议,定义了客户端(浏览器)与服务器之间传输数据的规则。 在HTTP/1.0及之前的版本中,默认使用非持久性连接,而HTTP/1.1及更…...

自动化UI测试 | 什么是测试驱动开发(TDD)和行为驱动开发(BDD)?有何区别?

TDD(测试驱动开发)和BDD(行为驱动开发)是两种独特的软件开发技术,它们在测试的内容和方式上有所不同。尽管名称相似,但服务于不同的目的。 什么是TDD? TDD代表测试驱动开发。它是一个过程&…...

在 PyCharm 中接入deepseek的API的各种方法

在 PyCharm 中接入 DeepSeek 的 API,通常需要以下步骤: 1. 获取 DeepSeek API 密钥 首先,确保你已经在 DeepSeek 平台上注册并获取了 API 密钥(API Key)。如果没有,请访问 DeepSeek 的官方网站注册并申请 …...

postman登录cookie设置

1.设置环境变量, 定义变量存放共享的登录信息 如Cookie 2.登录接口编码test脚本获取cookie信息 let jsessionidCookie pm.cookies.get("JSESSIONID");if (jsessionidCookie) {let cookie "JSESSIONID" jsessionidCookie "; Admin-Tok…...

如何使用ps批量去除固定位置水印

使用 Photoshop 批量去除固定位置的水印,有几种方法可以实现自动化,具体取决于水印的复杂程度和你对 Photoshop 的熟悉程度: 1. 动作(Actions) 批处理(Batch): 这是最常用的方法&…...

AI代理软件行业白皮书

本AI代理软件行业白皮书的前言应涵盖以下核心内容: 行业背景与市场趋势 全球AI代理构建软件市场2023年销售额达3.17亿美元,预计2030年将增至4.77亿美元(年复合增长率6.7%),中国市场增长尤为显著。IBM、Microsoft等企业…...

基于图像处理的裂缝检测与特征提取

一、引言 裂缝检测是基础设施监测中至关重要的一项任务,尤其是在土木工程和建筑工程领域。随着自动化技术的发展,传统的人工巡检方法逐渐被基于图像分析的自动化检测系统所取代。通过计算机视觉和图像处理技术,能够高效、精确地提取裂缝的几何特征,如长度、宽度、方向、面…...

机器学习·逻辑回归

前言 逻辑回归虽然名称中有 “回归”,但实际上用于分类问题。基于线性回归的模型,通过使用逻辑函数(如 Sigmoid 函数)将线性组合的结果映射到0到1之间的概率值,用于表示属于某个类别的可能性。 一、逻辑回归 vs 线性回…...

C#上位机--结构

引言 在 C# 上位机开发中,我们常常需要处理各种数据,例如从硬件设备采集到的传感器数据、与下位机通信时传输的数据包等。结构(struct)作为 C# 中的一种值类型,在这种场景下有着广泛且重要的应用。它可以将多个相关的…...

hydra.utils.instantiate函数介绍

hydra.utils.instantiate 是 Hydra 提供的一个动态实例化函数,它可以根据 OmegaConf 配置字典(DictConfig) 自动创建 Python 对象(如类、函数等)。 它的主要作用是: ✅ 从配置文件动态创建对象(…...

Qt的QTableWidget样式设置

在 Qt 中,可以通过样式表(QSS)为 QTableWidget 设置各种样式。以下是一些常见的样式设置示例: 1. 基本样式设置 tableWidget->setStyleSheet(// 表格整体样式"QTableWidget {"" background-color: #F0F0F0;…...

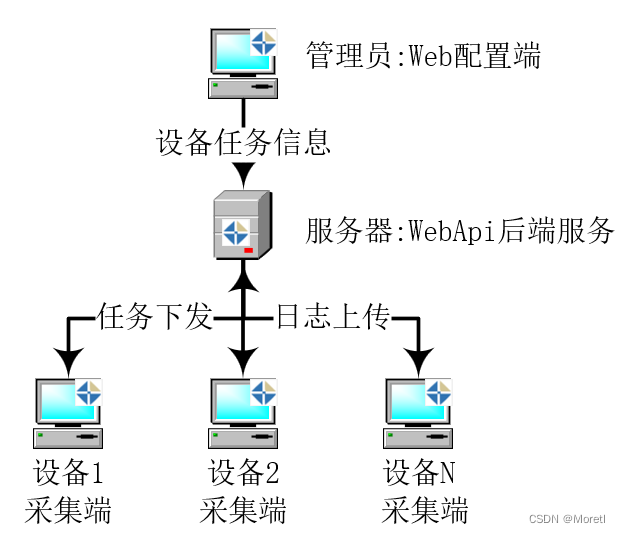

Moretl 增量文件采集工具

永久免费: <下载> <使用说明> 用途 定时全量或增量采集工控机,电脑文件或日志. 优势 开箱即用: 解压直接运行.不需额外下载.管理设备: 后台统一管理客户端.无人值守: 客户端自启动,自更新.稳定安全: 架构简单,兼容性好,通过授权控制访问. 架构 技术架构: Asp…...

(CVE-2024-57241))

dedecms 开放重定向漏洞(附脚本)(CVE-2024-57241)

免责申明: 本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。 0x0…...

深入理解 MyBatis 框架的核心对象:SqlSession

Mybatis框架中的SqlSession对象详解 引言 MyBatis 是一个优秀的持久层框架,它支持定制化 SQL、存储过程以及高级映射。MyBatis 避免了几乎所有的 JDBC 代码和手动设置参数以及获取结果集的工作。MyBatis 可以使用简单的 XML 或注解来配置和映射原生信息࿰…...

基于MCP协议实现AI助手个性化:Terminal Buddies项目实战解析

1. 项目概述:当你的终端伙伴遇见AI助手 如果你和我一样,每天有大量时间泡在终端和代码编辑器里,那么一个能带来些许乐趣和陪伴感的“数字伙伴”或许能点亮枯燥的编码时光。Terminal Buddies 正是这样一个巧妙结合了复古 ASCII 艺术、轻量级游…...

大模型API响应延迟飙升470%,却查不到根因?SITS2026可观测性四象限诊断法,今天就落地

更多请点击: https://intelliparadigm.com 第一章:SITS2026可观测性框架的起源与核心范式 SITS2026(System Intelligence Telemetry Standard 2026)并非凭空诞生,而是源于云原生系统在超大规模微服务编排、边缘-中心协…...

彻底告别Ubuntu 20.04休眠唤醒黑屏:除了降级驱动,你还可以这样一劳永逸地禁用挂起

彻底告别Ubuntu 20.04休眠唤醒黑屏:系统级电源管理优化指南 如果你正在使用Ubuntu 20.04并频繁遭遇休眠唤醒后的黑屏问题,这篇文章将为你提供一套完整的解决方案。不同于常见的驱动降级方案,我们将从系统配置层面入手,通过调整电源…...

终极解决方案:3分钟快速修复VC++运行库缺失问题,彻底告别软件启动失败

终极解决方案:3分钟快速修复VC运行库缺失问题,彻底告别软件启动失败 【免费下载链接】vcredist AIO Repack for latest Microsoft Visual C Redistributable Runtimes 项目地址: https://gitcode.com/gh_mirrors/vc/vcredist 你是否经常遇到游戏或…...

我开会用了之后从怀疑到真香!2026华为手机语音转文字真后悔没早用

我上周差点因为漏记项目评审会的核心需求背锅,前前后后踩了N多会议记录的坑,用过不下10款语音转文字工具,掏心窝子说一句:听脑AI是同类工具中最值得职场人用的,没有之一。之前我真的不信什么语音转文字能解决所有问题&…...

暗黑破坏神2存档编辑器:5分钟掌握你的游戏命运

暗黑破坏神2存档编辑器:5分钟掌握你的游戏命运 【免费下载链接】d2s-editor 项目地址: https://gitcode.com/gh_mirrors/d2/d2s-editor 还在为暗黑破坏神2的重复刷怪而烦恼吗?想快速体验各种强力build却不想花费数百小时练级?d2s-edi…...

)

告别砖头:GD32 BootLoader设计中的Flash分区与地址规划实战指南(含IAR/Keil工程配置)

GD32 BootLoader架构设计与Flash分区策略实战 1. 理解GD32 Flash存储特性与IAP基础架构 GD32系列MCU的Flash存储结构呈现出典型的非均匀扇区分布特征——前4个扇区为16KB,后续扇区则扩展为64KB。这种物理特性直接影响了BootLoader设计的核心逻辑。不同于传统均匀分…...

如何在无GPU群晖设备上开启完整AI相册功能:Synology Photos面部识别终极指南

如何在无GPU群晖设备上开启完整AI相册功能:Synology Photos面部识别终极指南 【免费下载链接】Synology_Photos_Face_Patch Synology Photos Facial Recognition Patch 项目地址: https://gitcode.com/gh_mirrors/sy/Synology_Photos_Face_Patch 还在为DS918…...

vue3-vant-mobile项目部署指南:Netlify零配置发布终极教程

vue3-vant-mobile项目部署指南:Netlify零配置发布终极教程 【免费下载链接】vue3-vant-mobile An mobile web apps template based on the Vue 3 ecosystem。一个基于 Vue 3 生态系统的移动 web 应用模板,帮助你快速完成业务开发。 项目地址: https://…...

从零到精通Gemini Deep Research:手把手带跑通生物医药/法律/金融三大垂直领域真实案例

更多请点击: https://intelliparadigm.com 第一章:Gemini Deep Research功能概览与核心价值 Gemini Deep Research 是 Google 推出的面向专业研究者的增强型推理能力模块,专为处理长上下文、跨文档溯源、多跳逻辑推演与学术可信验证而设计。…...