ToBeWritten之杂项2

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历

转移发布平台通知:将不再在CSDN博客发布新文章,敬请移步知识星球

感谢大家一直以来对我CSDN博客的关注和支持,但是我决定不再在这里发布新文章了。为了给大家提供更好的服务和更深入的交流,我开设了一个知识星球,内部将会提供更深入、更实用的技术文章,这些文章将更有价值,并且能够帮助你更好地解决实际问题。期待你加入我的知识星球,让我们一起成长和进步

汽车威胁狩猎专栏长期更新,本篇最新内容请前往:

- [车联网安全自学篇] 汽车威胁狩猎之关于威胁狩猎该如何入门?你必须知道的那些事「7万字详解」

本文内容请忽略… …

0x01 威胁狩猎技巧 1:了解你的环境中什么是正常情况,那么你将能够更容易地发现异常情况

太多的企业试图在不了解他们的环境的情况下,跳入威胁狩猎的深渊(这是一个追逐松鼠和兔子,而且收效甚微的方法)。 威胁狩猎最终是在一个环境中寻找未知因素的做法,因此,了解什么是 “正常业务” 与 “可疑”、甚至 “恶意” 相比是至关重要的

为了理解环境,请确保你能获得尽可能多的信息,包括网络图、以前的事件报告,以及能得到的任何其他文件,并确保你拥有网络和终端层面的日志,以支持你的狩猎

0x02 威胁狩猎技巧 2:当建立狩猎活动时,根据你的假设,从一般的情况开始,再到具体的情况。通过这样做,可以创建上下文,并了解你在环境中寻找的是什么

当建立狩猎活动时,根据你的假设,从一般的情况开始,再到具体的情况。通过这样做,可以创建上下文,并了解你在环境中寻找的是什么

当威胁猎手第一次在结构化的威胁狩猎中崭露头角时,他们中的许多人都在努力建立他们的第一个假设。许多人发现这个过程,具有挑战性的原因往往是他们试图有点过于具体了。与其直接跳到细节上,不如先尝试在你的假设中更多地体现出一般的情况。通过这样做,你将更好地塑造你的狩猎,并在此过程中增加额外的上下文信息

0x03 威胁狩猎技巧 3:有时,最好狩猎你了解和知道的事物然后进行可视化,而不是狩猎你专业知识之外的事物,并尝试进行可视化到你知道的事物上

有时,在你了解和知道的事情上狩猎,然后再进行可视化,与在你的专业知识之外的事情上狩猎,并试图可视化到你知道的事情上,效果更好。

新的猎手遇到的最常见的挑战之一是,很容易很快摆脱困境。并不是每个信息安全专业人员,都是所有领域的专家,在威胁狩猎方面也是如此

无论你,是刚开始,还是已经狩猎了一些时间,同样的建议是正确的:狩猎你理解的东西,然后通过可视化来挖掘这些数据。这可以确保你理解你正在查看的东西,并让你对数据进行理解,以及理解你是如何到达那里的

如果,试图在你不了解的数据上狩猎,你更有可能倾向于你了解的数据,并对其进行可视化,这可能或不可能真正导致有意义和有价值的狩猎

0x04 威胁狩猎技巧 4:并非所有假设都会成功,有时可能会失败。但是不要气馁,回去再测试一下

与威胁保护和威胁检测等事情不同,威胁狩猎远不是一件肯定的事情。事实上,威胁狩猎的本质意味着你正在寻找未知的事物。正因为如此,所以并不是你狩猎的每一个假设都会成功。事实上,大多数猎手都知道,虽然他们可能会花几个小时,去挖掘他们发现的兔子洞,但这个洞更有可能导致一个使用 PowerShell 的高级用户来节省一些时间,而不是一个想要加密你的域控制器的高级攻击者

不要让这些时刻,让你灰心丧气!记录你的发现,不要让它成为你的负担。记录你的发现,不要气馁,并继续狩猎。从长远来看,它将会得到回报

0x05 威胁狩猎技巧 5:了解你的工具集及其数据功能,与执行你的狩猎同样重要。如果你没有验证工具中是否存在预期的数据,则误报就会潜伏在每个角落

虽然,在 IT 领域几乎每个人都明白,每个工具和技术都是不同的,并且都有特定的局限性。但有时安全人员(尤其是威胁猎手),可能会认为这是理所当然的

关于 “了解你的技术”,最重要的概念之一是了解它的能力,以及它的局限性是什么。如果你在不了解的情况下贸然前进,很可能会产生误报的结果,给安全团队一种错误的安全感

在建立你的狩猎系统之前,必须测试和验证你的搜索查询,以确保它们返回你所期望的结果,这是至关重要的

参考链接:

https://blog.csdn.net/Ananas_Orangey/article/details/129491146

你以为你有很多路可以选择,其实你只有一条路可以走

相关文章:

ToBeWritten之杂项2

也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大 少走了弯路,也就错过了风景,无论如何,感谢经历 转移发布平台通知:将不再在CSDN博客发布新文章,敬…...

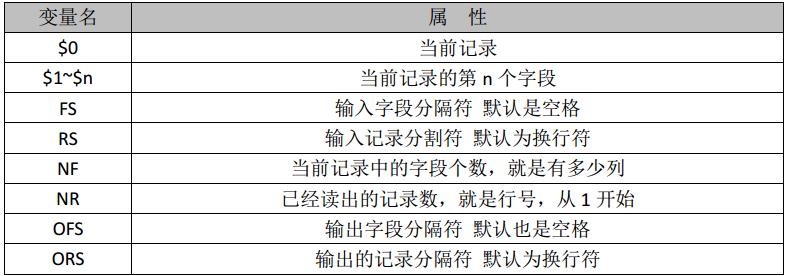

Linux三剑客之awk命令详解

1、概述 Linux三剑客:grep、sed、awk。grep主打查找功能,sed主要是编辑行,awk主要是分割列处理。本篇文章我们详细介绍awk命令。 awk其名称得自于它的创始人 Alfred Aho 、Peter Weinberger 和 Brian Kernighan 姓氏的首个字母。awk是一种编…...

C++异常处理:掌握高效、健壮代码的秘密武器

C异常处理全面解析:底层原理、编译器技巧与实用场景C异常机制:让我们迈向更安全、更可靠的代码C异常处理:掌握基本概念什么是异常?异常处理的重要性C异常处理的组成部分:try、catch、throw探索C异常处理的核心…...

Jetpack Compose基础组件之按钮组件

概述 按钮组件Button是用户和系统交互的重要组件之一,它按照Material Design风格实现,我们先看下Button的参数列表,通过参数列表了解下Button的整体功能 Composable fun Button(onClick: () -> Unit, // 点击按钮时的回调modifier: Modi…...

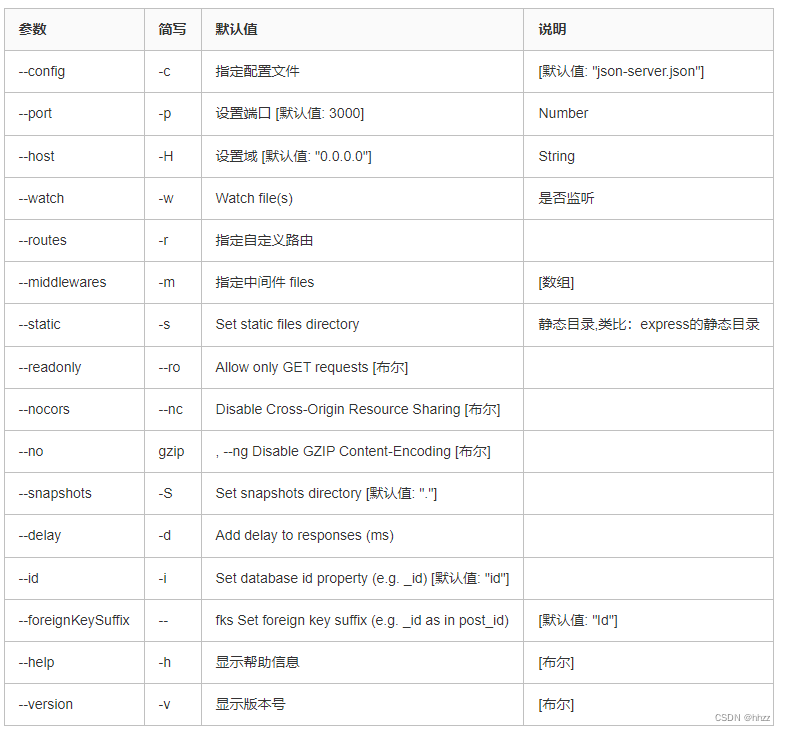

利用json-server快速在本地搭建一个JSON服务

1,json-server介绍 一个在前端本地运行,可以存储json数据的server。 通俗来说,就是模拟服务端接口数据,一般用在前后端分离后,前端人员可以不依赖API开发,而在本地搭建一个JSON服务,自己产生测…...

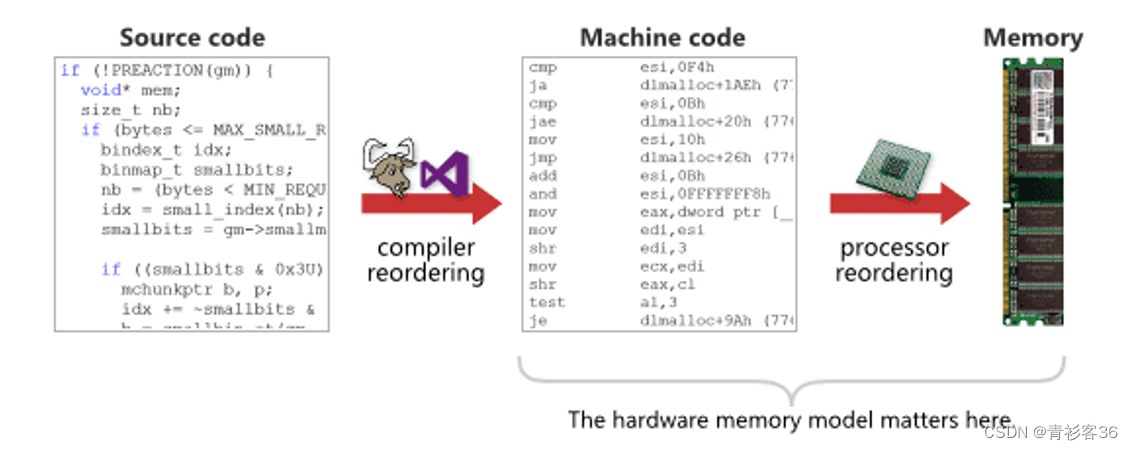

可重入函数与线程安全

指令乱序和线程安全 先来看什么是指令乱序问题以及为什么有指令乱序。程序的代码执行顺序有可能被编译器或CPU根据某种策略打乱指令执行顺序,目的是提升程序的执行性能,让程序的执行尽可能并行,这就是所谓指令乱序问题。理解指令乱序的策略是…...

一文彻底读懂异地多活

文章目录 系统可用性单机架构主从副本风险不可控同城灾备同城双活两地三中心伪异地双活真正的异地双活如何实施异地双活1、按业务类型分片2、直接哈希分片3、按地理位置分片异地多活总结系统可用性 要想理解异地多活,我们需要从架构设计的原则说起。 现如今,我们开发一个软件…...

孕酮PEG偶联物:mPEG Progestrone,PEG Progestrone,甲氧基聚乙二醇孕酮

中文名称:甲氧基聚乙二醇孕酮 英文名称:mPEG Progestrone,PEG Progestrone 一、反应机理: 孕酮-PEG衍生物是一类具有生物活性的类固醇-PEG偶联物,可用于药物发现或生物测定开发。孕酮是一种女性性激素,负…...

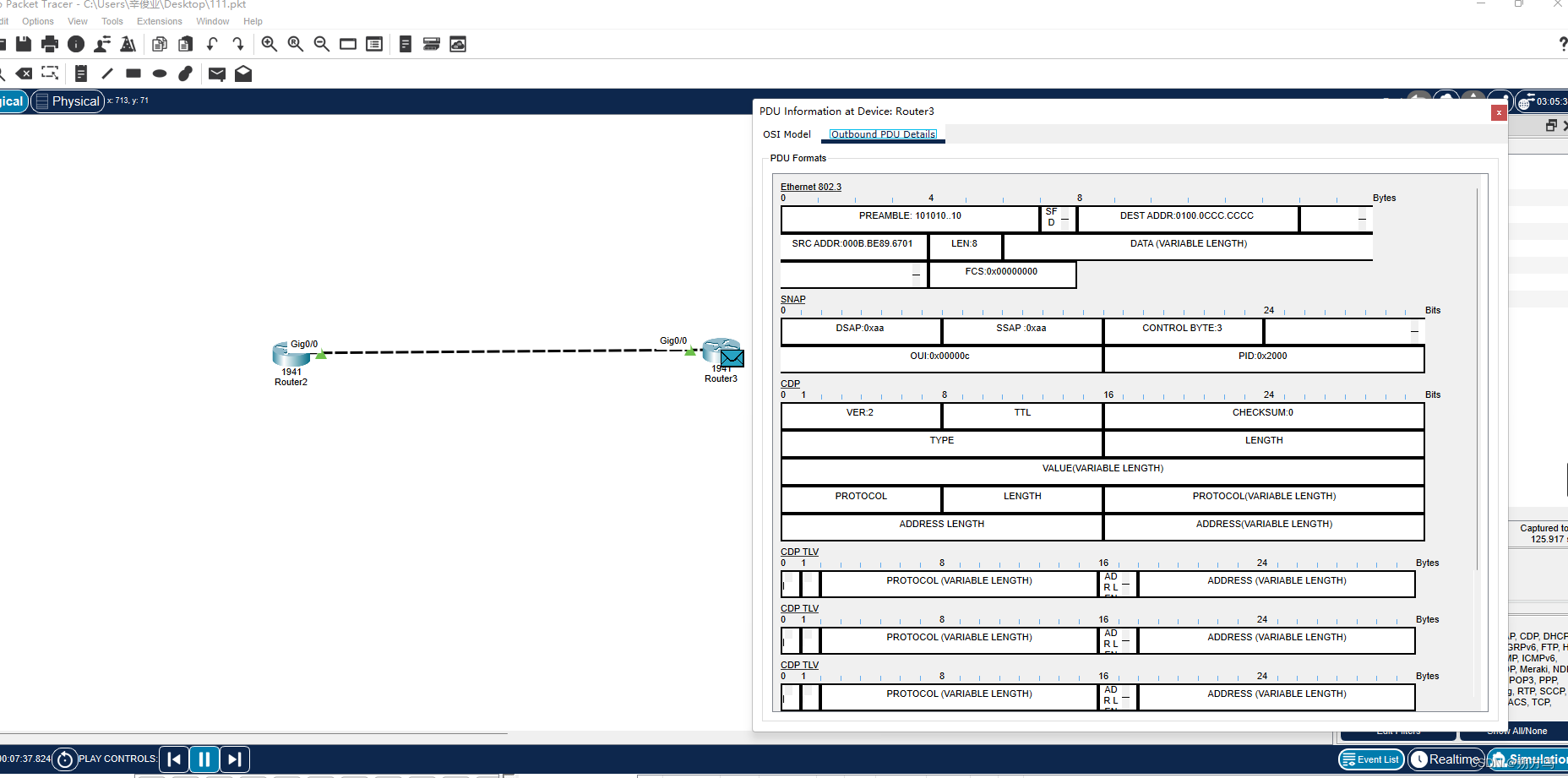

网络系统集成实验(一)| 网络系统集成基础

目录 一、前言 二、实验目的 三、实验需求 四、实验步骤与现象 (1)网络设置、网络命令的使用 ① 在华为设备中,常用指令的使用 ② 在思科设备中,常用指令的使用 ③ 在Windows设备中,常用网络指令的使用 …...

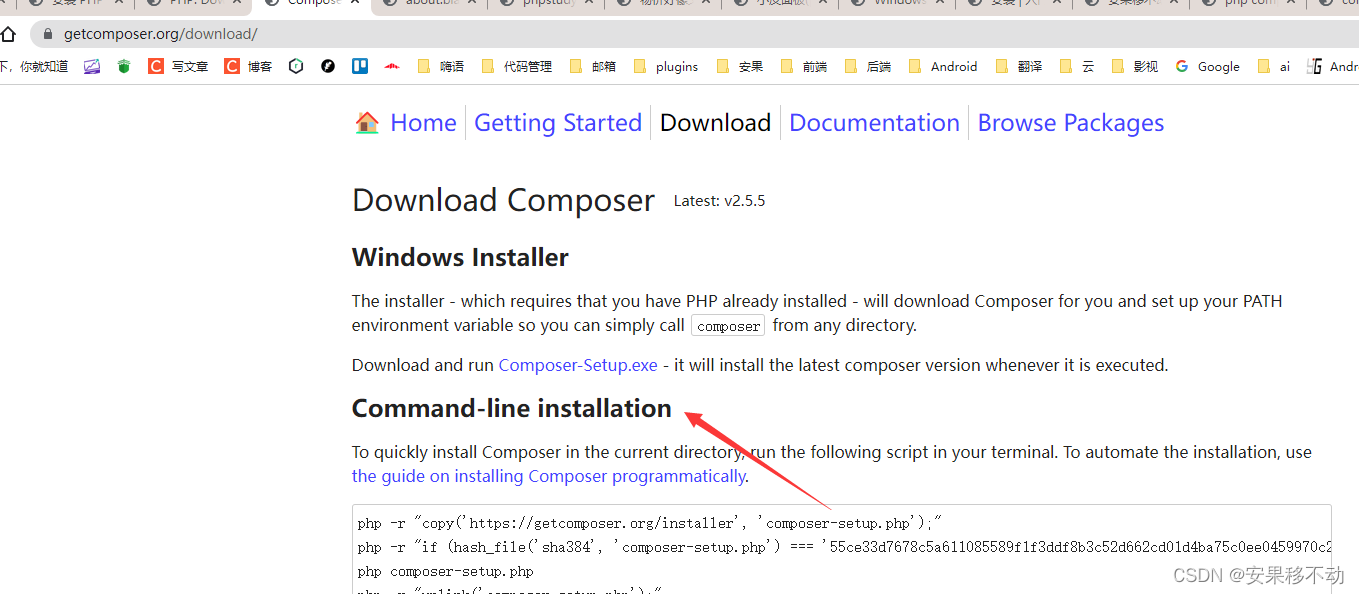

php composer 如何安装windows电脑

在 Windows 电脑上安装 PHP Composer,你需要按照以下步骤操作: 安装 PHP 确保你的电脑上已经安装了 PHP。如果还没有安装,可以从 PHP 官网(https://www.php.net/downloads.php)下载安装包并安装。 设置环境变量 将 P…...

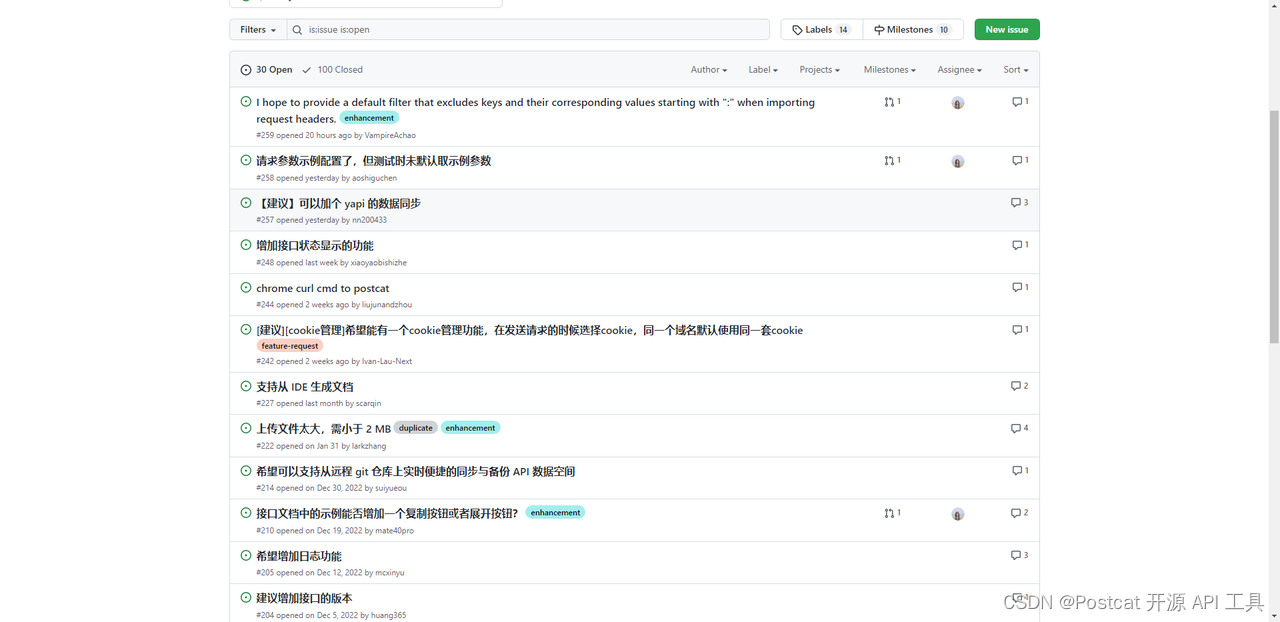

API 鉴权插件上线!支持用户自定义鉴权插件

0.4.0 版本更新主要围绕这几个方面: 分组独立的 UI,支持分组 API 鉴权 API 测试支持继承 API 鉴权 支持用户自定义鉴权插件,仅需部分配置即可发布鉴权插件 开始介绍功能之前,我想先和大家分享一下鉴权功能设计的一些思考。 其实…...

)

2023年NOC大赛加码未来编程赛道-初赛-Python(初中组-卷1)

2023年NOC大赛加码未来编程赛道-初赛-Python(初中组-卷1) *1.Python自带的编程环境是? A、PyScripter B、Spyder C、Notepad++ D、IDLE *2.假设a=20,b-3,那么a or b的结果是? () A、20 B、0 C.1 D.3 *3.假设a=2,b=3,那么a-b*b的值是? A、 3 B、-2 C、-7 D、-11 *4.…...

day21—编程题

文章目录1.第一题1.1题目1.2思路1.3解题2.第二题2.1题目2.2思路2.3解题1.第一题 1.1题目 描述: 洗牌在生活中十分常见,现在需要写一个程序模拟洗牌的过程。 现在需要洗2n张牌,从上到下依次是第1张,第2张,第3张一直到…...

【数据结构】栈与队列经典选择题

🚀write in front🚀 📜所属专栏: 🛰️博客主页:睿睿的博客主页 🛰️代码仓库:🎉VS2022_C语言仓库 🎡您的点赞、关注、收藏、评论,是对我最大的激励…...

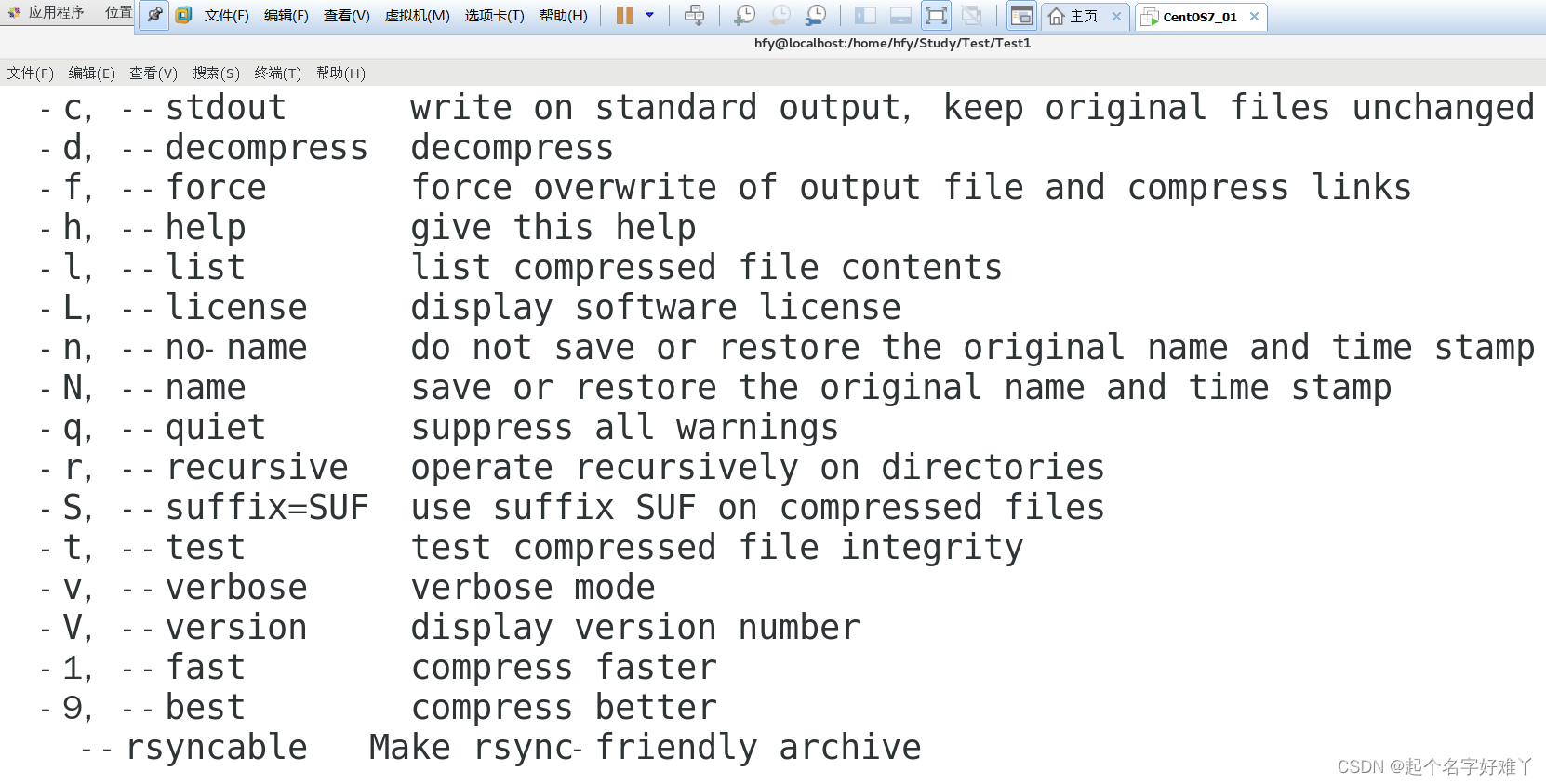

Linux常用命令详细示例演示

一、Linux 常用命令一览表 Linux 下命令格式: command [-options] [parameter] 命令 [选项] [参数] command 是命令 例如:ls cd copy[-options] 带方括号的都是可选的 一些选项 例如:ls -l 中的 -l[parameter] 可选参数,可以是 0…...

9-数据可视化-动态柱状图

文章目录1.基础柱状图2.基础时间线柱状图3.动态柱状图1.基础柱状图 from pyecharts.charts import Bar bar Bar() # 构建柱状图对象 bar.add_xaxis(["中国","美国","英国"]) bar.add_yaxis("GDP",[30,20,10]) bar.render()反转xy轴…...

Linux系统【centos7x】安装宝塔面板教程

1. 下载宝塔面板安装包 在宝塔官网下载最新版的安装包,下载完后上传到服务器。 2. 安装宝塔面板 在终端中输入以下命令: yum install -y wget && wget -O install.sh http://download.bt.cn/install/install_6.0.sh && sh install.sh…...

蓝易云:Linux系统【Centos7】top命令详细解释

top命令是一个非常常用的Linux系统性能监控工具,它可以实时动态地查看系统的各项性能指标,并且可以按照不同的排序方式进行排序,方便用户查找信息。 下面是top命令的详细解释: 1. 第一行:显示系统的运行时间、当前登…...

Muduo库源码剖析(一)——Channel

Muduo库源码剖析(一)——Channel 说明 本源码剖析是在muduo基础上,保留关键部分进行改写分析。 要点总结 事件分发器 event dispatcher中最重要的两个类型 channel 和 Poller Channel可理解为通道,poller往通道传输数据(事件发生情况)。 EventLoop…...

Java多线程:定时器Timer

前言 定时/计划功能在Java应用的各个领域都使用得非常多,比方说Web层面,可能一个项目要定时采集话单、定时更新某些缓存、定时清理一批不活跃用户等等。定时计划任务功能在Java中主要使用的就是Timer对象,它在内部使用多线程方式进行处理&am…...

手把手教你搞定VMware vSphere 7.0全家桶:从服务器RAID配置到vCenter上线的保姆级避坑指南

企业级虚拟化平台部署实战:从硬件配置到vSphere 7.0全栈落地指南 当企业IT基础设施面临数字化转型时,服务器虚拟化技术往往成为关键突破口。作为业界标杆的VMware vSphere解决方案,其7.0版本在性能、安全性和管理便捷性方面都有显著提升。本文…...

Wan2.1-UMT5开发环境搭建:Node.js后端服务与前端交互配置

Wan2.1-UMT5开发环境搭建:Node.js后端服务与前端交互配置 如果你正在折腾Wan2.1-UMT5的WebUI,想自己搞点后端服务,或者想扩展它的功能,比如加个状态查询、做个回调通知,那你来对地方了。很多朋友卡在环境配置这一步&a…...

Lucky Lillia Bot技术架构深度解析:OneBot 11协议在NTQQ平台的实现方案

Lucky Lillia Bot技术架构深度解析:OneBot 11协议在NTQQ平台的实现方案 【免费下载链接】LuckyLilliaBot NTQQ的OneBot API插件 项目地址: https://gitcode.com/gh_mirrors/li/LuckyLilliaBot 在即时通讯机器人开发领域,协议标准化与平台适配一直…...

键盘魔法师:如何用VIA让机械键盘“听懂”你的心声?

键盘魔法师:如何用VIA让机械键盘“听懂”你的心声? 【免费下载链接】releases 项目地址: https://gitcode.com/gh_mirrors/re/releases 想象一下这样的场景:深夜加班,手指在键盘上飞舞,突然想用一个快捷键调出…...

Qwen3-Embedding-0.6B新手指南:从零开始玩转文本嵌入

Qwen3-Embedding-0.6B新手指南:从零开始玩转文本嵌入 1. 什么是文本嵌入?为什么你需要它? 想象一下,你有一个装满各种文档、网页和笔记的文件夹。当你想找“如何用Python做数据分析”的资料时,你只能靠记忆或者手动翻…...

李慕婉-仙逆-造相Z-Turbo一键部署教程:基于Ubuntu20.04的快速环境搭建

李慕婉-仙逆-造相Z-Turbo一键部署教程:基于Ubuntu20.04的快速环境搭建 1. 开篇:为什么选择这个方案? 如果你对AI绘画感兴趣,特别是想自己动手部署一个功能强大的开源模型来玩玩,那今天这个教程就是为你准备的。李慕婉…...

大数据领域规范性分析:助力企业决策优化

大数据领域规范性分析:助力企业决策优化 关键词:规范性分析、大数据决策、描述性分析、预测性分析、优化算法、企业决策、数据驱动 摘要:在数据爆炸的时代,企业不再满足于“数据记录”或“未来预测”,而是渴望知道“如何行动才能最优”。本文将从大数据分析的三大支柱(描…...

语音降噪效果主观评价:设计盲听测试与收集用户反馈

语音降噪效果主观评价:设计盲听测试与收集用户反馈 我们常说一个语音降噪算法好不好,看技术指标是一方面,但最终还得耳朵说了算。毕竟,声音是给人听的,处理后的音频听起来舒不舒服、清不清晰,这才是最直接…...

HY-MT1.5-1.8B保姆级部署指南:在4090D上快速搭建多语言翻译服务

HY-MT1.5-1.8B保姆级部署指南:在4090D上快速搭建多语言翻译服务 1. 引言 你是否遇到过这样的场景:需要快速翻译大量文档,但担心隐私泄露不敢使用在线服务?或者开发智能硬件产品时,需要内置高质量的离线翻译功能&…...

Qwen2.5-VL-7B-Instruct详细步骤:GPTQ量化模型加载与推理加速技巧

Qwen2.5-VL-7B-Instruct详细步骤:GPTQ量化模型加载与推理加速技巧 1. 项目概述 Qwen2.5-VL-7B-Instruct是一款强大的多模态视觉-语言模型,能够同时处理图像和文本输入,生成高质量的响应。本指南将详细介绍如何通过GPTQ量化技术来优化模型加…...