如何保障网络安全

网络安全是一个涵盖范围广、深入浅出的话题。随着互联网在现代社会中扮演的重要角色日益突出,网络安全问题成为各个领域所关注的焦点。在此,我们将从以下几个方面来阐述网络安全的重要性,并讨论几种保障网络安全的方式。

一、网络安全的重要性

随着信息技术的不断进步,计算机已经成为现代社会的重要工具,人们逐渐依赖于计算机网络进行交流、生产和生活。但伴随而来的网络安全问题也日益严重,攻击者可窃取关键信息,篡改数据,破坏网络架构和服务等等,由此导致重大的经济和社会损失。因此,保障网络安全对于维护国家和个人利益、促进经济发展以及维护公共安全有着不可替代的重要作用。

二、网络安全威胁

网络安全威胁的数量和复杂性不断增加,这些威胁主要分为以下几类:

- 病毒、恶意软件和僵尸网络等网络攻击手段。攻击者可通过利用漏洞或器件获得系统或网络的权限,进入网络中,通过控制远程主机进行攻击。

- 信息窃取。攻击者可窃取公司的机密信息和商业机密,如专利数据、用户信息等重要信息,从而威胁生产力和竞争力。

- 垃圾邮件和钓鱼攻击。这些攻击手段利用伪装防御技术、仿冒企业和关键信息的形式来欺骗用户,从而获取其敏感信息。

- 数据泄露。数据泄露对个人信息隐私和公司信誉造成了巨大的潜在威胁。

三、保障网络安全的方法

面对如此复杂的网络威胁,如何保障网络安全?

- 技术手段

技术手段是保障网络安全最重要的手段之一。比如,网络安全设备,如防火墙、入侵检测系统、加密技术等可以防止攻击者入侵或者篡改数据。此外,安装反病毒软件、使用强密码、定期备份数据等操作同样可以降低网络风险。

- 组织管理

组织和管理风险也是保障网络安全的重要方面。组织需要进行“网络安全文化”宣传以及加强员工的安全意识,以便员工更加注重网络安全。除此之外,企业需要建立网络安全制度,包括规范网络使用、加强对重要数据的控制等等。

- 人员教育

与技术手段和组织管理不同的是,针对网络安全的人员教育是专业的方面。这种教育需要渗透至企业中的每个员工,并且员工要意识到自身的安全性这一重要性。会议、讲座等方法可以帮助员工了解关于安全的常识及风险信息,以提高整体安全知识水平。

相关文章:

如何保障网络安全

网络安全是一个涵盖范围广、深入浅出的话题。随着互联网在现代社会中扮演的重要角色日益突出,网络安全问题成为各个领域所关注的焦点。在此,我们将从以下几个方面来阐述网络安全的重要性,并讨论几种保障网络安全的方式。 一、网络安全的重要性…...

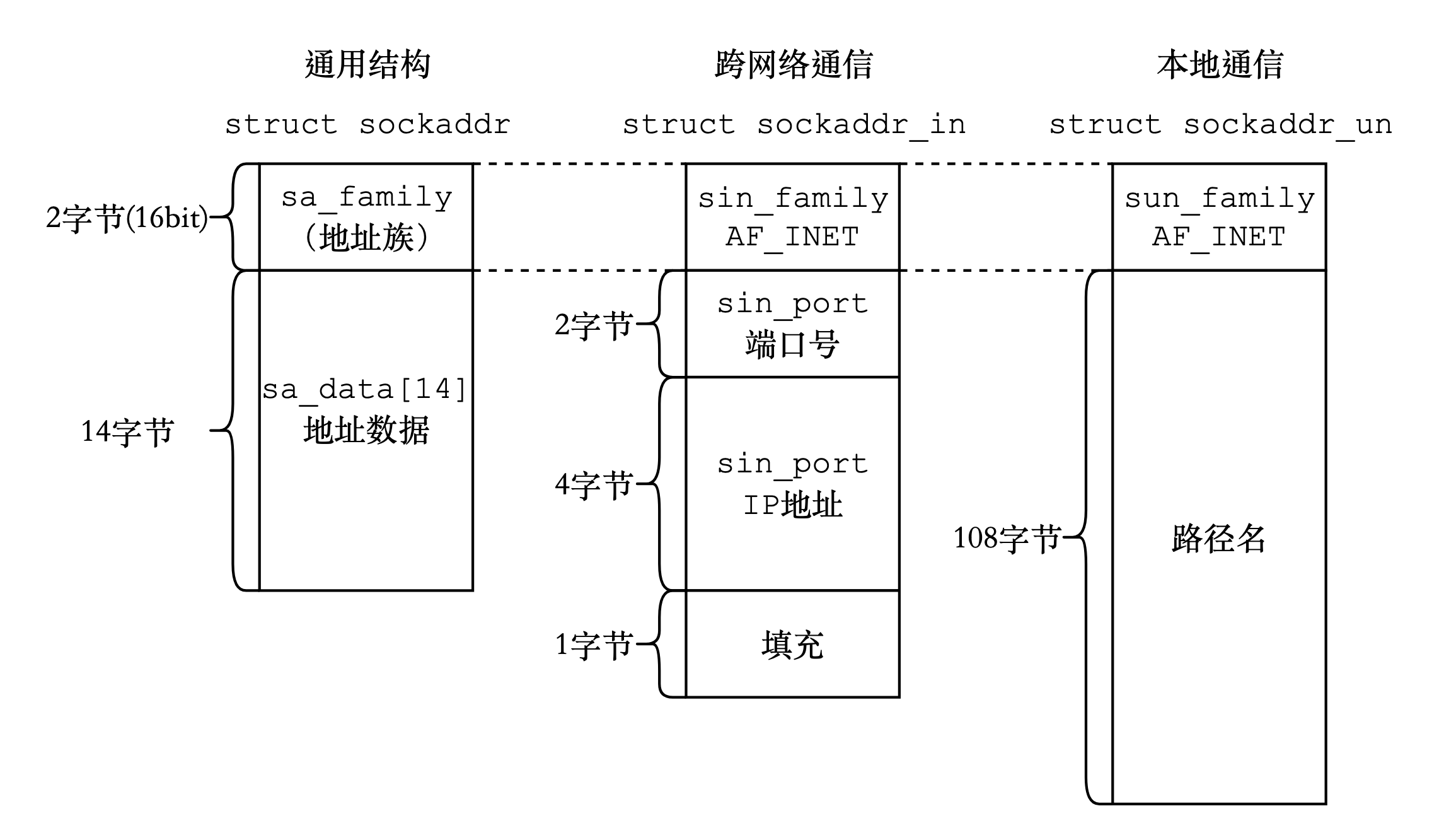

网络基础:socket套接字

文章目录 1. 前导知识1.1 源MAC地址和目的MAC地址1.2 源IP地址和目的IP地址1.3 MAC地址和IP地址的配合1.4 源端口号和目的端口号1.5 Socket1.6 UCP协议和TCP协议1.7 网络字节序高低位高低地址大端和小端网络字节序常用转换函数 2. socket 网络编程2.1 socket 常见接口创建套接字…...

程序员如何学好PHP?做好这五个方面就够了

今天我想和大家分享一下程序员的第一份工作对自己的意义以及影响。首先,我们都知道第一份工作很重要,因为它决定了你以后的职业生涯的方向。你的第一份工作做的什么方向,很可能就是你以后职业生涯中最主要的方向。对我个人而言,我…...

【开源项目】Build your own X 构建自己的项目

【开源项目】Build your own X 构建自己的项目 简介 Build your own X 是一个精心收集了大量资源的项目指南,可以通过从头开始重新创建我们最喜爱的技术来掌握编程。 项目地址: https://github.com/codecrafters-io/build-your-own-x这些项目里的资源…...

在.NET Core中正确使用HttpClient的方式

HttpClient 是 .NET Framework、.NET Core 或 .NET 5以上版本中的一个类,用于向 Web API 发送 HTTP 请求并接收响应。它提供了一些简单易用的方法,如 GET、POST、PUT 和 DELETE,可以很容易地构造和发送 HTTP 请求,并处理响应数据。…...

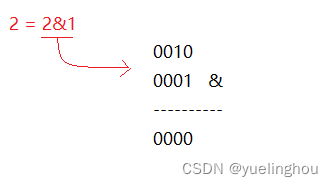

【C++】位运算类题目总结

文章目录 一. 位运算符脑图二. 相关题目1. 统计二进制数中0的个数2. 数组中只出现一次的数字3. 数组中只出现一次的数字 II4. 不用加减乘除做加法 一. 位运算符脑图 二. 相关题目 1. 统计二进制数中0的个数 解题思路:x & (x-1);它的作用是每次循环…...

Node服务端开发【NPM】

文章目录 前言NPM使用NPM使用场景NPM的常用命令NPM命令使用介绍使用NPM安装模块下载三方包全局安装VS本地安装本地安装全局安装全局模块路径查看与路径修改 卸载模块更新模块搜索模块NPM服务器发布包 NPM换源nrm全局安装 nrm:nrm ls 列出来现在已经配置好的所有的原地址nrm use…...

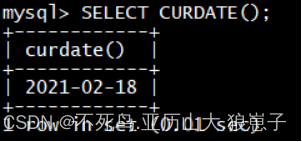

Doris(21):Doris的函数—日期函数

1 CONVERT_TZ(DATETIME dt, VARCHAR from_tz, VARCHAR to_tz) 转换datetime值dt,从 from_tz 由给定转到 to_tz 时区给出的时区,并返回的结果值。 如果参数无效该函数返回NULL。 select convert_tz(2019-08-01 13:21:03, Asia/Shanghai, America/Los_Angeles); select co…...

和月薪5W的阿里程序员聊过后,才知道自己一直在打杂...

前几天和一个朋友聊面试,他说上个月同时拿到了腾讯和阿里的offer,最后选择了阿里。 阿里内部将员工一共分为了14个等级,P6是资深工程师,P7是技术专家。 其中P6和P7就是一个分水岭了,P6是最接近P7的不持股员工&#x…...

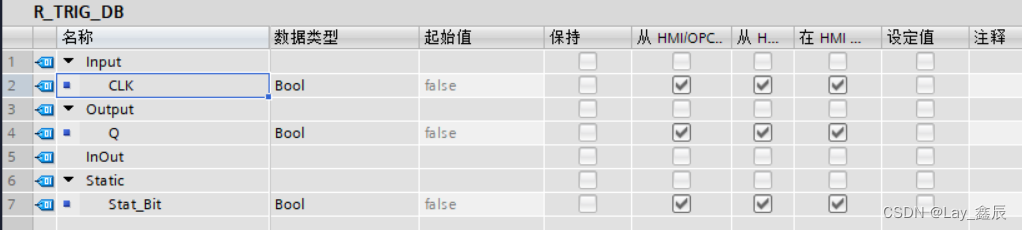

西门子PLC沿脉冲类指令汇总

S7-1200CPU提供了四种沿脉冲指令供用户使用,分别为:扫描操作数信号边沿指令、在信号边沿置位操作数的指令、扫描RLO的信号边沿指令以及检测信号边沿指令。 信号从0--1的时刻称为上升沿,信号从1--0的时刻称为下降沿,不管是上升沿还…...

软件多语言文案脚本自动化方案

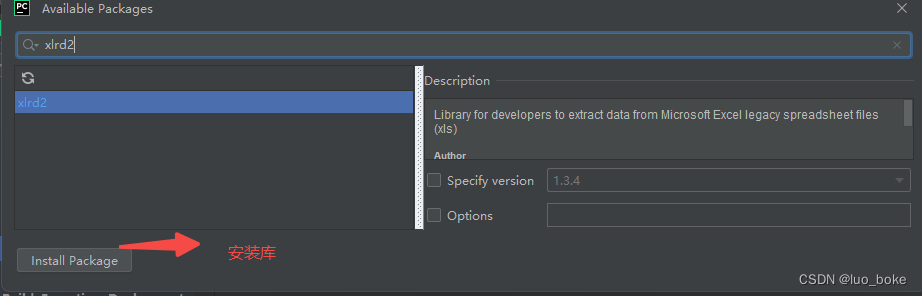

开发高效提速系列目录 软件多语言文案脚本自动化方案 软件多语言文案脚本自动化方案 背景目标整体方案1. 创建文案资源文件2. python脚本开发3. Python脚本执行与管理4. 人员职责分配 PyCharm使用说明1. PyCharm下载2. PyCharm安装配置3. 异常情况解决 总结 博客创建时间&…...

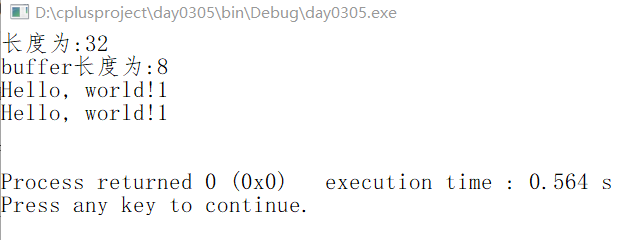

C++017-C++文件读写应用

文章目录 C017-C文件读写应用C文件读写应用CSP-J目标1. 文件的基本概念、文本文件的基本操作2.文本文件类型与二进制文件类型文本文件类型二进制文件类型二进制查看工具 3.文件重定向、文件读写等操作关闭文件文件操作-写入文本文件文件操作-读取文本文件文件操作-写入二进制文…...

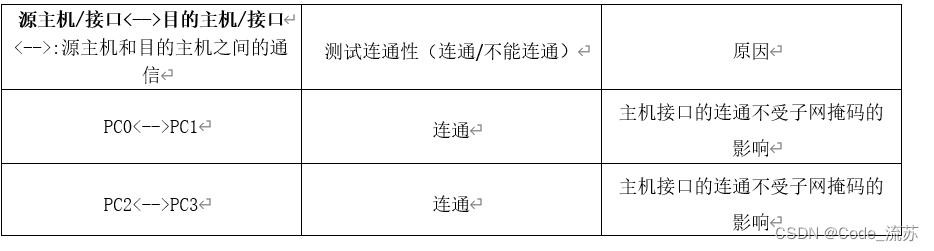

计算机网络 实验二

⭐计网实验专栏,欢迎订阅与关注! ★观前提示:本篇内容为计算机网络实验。内容可能会不符合每个人实验的要求,因此以下内容建议仅做思路参考。 一、实验目的 (1)掌握IP地址的基本结构(网络部分与主机部分的…...

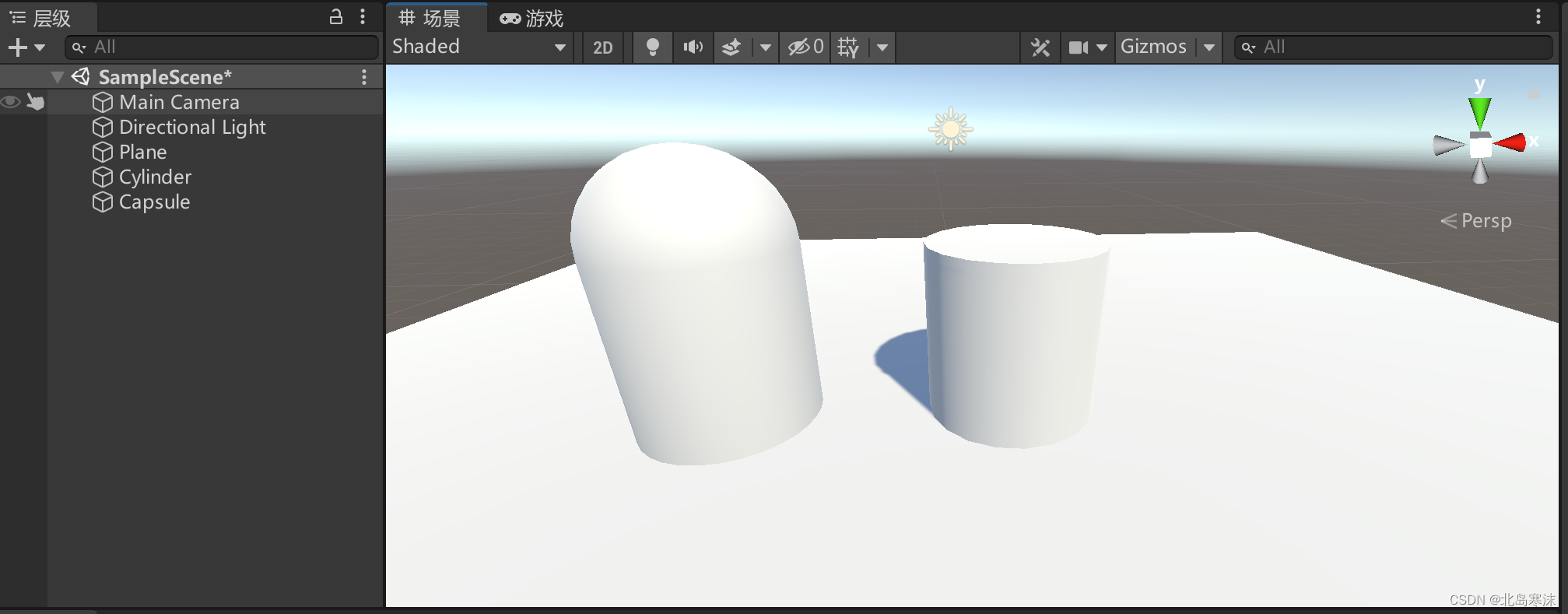

Unity 3D 学习笔记(1)

文章目录 1.Unity 3D 概述2.Unity的安装过程3.Unity 3D 的项目管理4.Unity 3D 中的场景5.Unity 3D 的界面组成 1.Unity 3D 概述 Unity 3D简介:Unity 3D是虚拟现实行业中使用率较高的一款开发引擎,由Unity Technology公司开发。通过Unity,开发…...

P1050 [NOIP2005 普及组] 循环

题目描述 乐乐是一个聪明而又勤奋好学的孩子。他总喜欢探求事物的规律。一天,他突然对数的正整数次幂产生了兴趣。 众所周知,22 的正整数次幂最后一位数总是不断的在重复 2,4,8,6,2,4,8,6…2,4,8,6,2,4,8,6… 我们说 22 的正整数次幂最后一位的循环长度…...

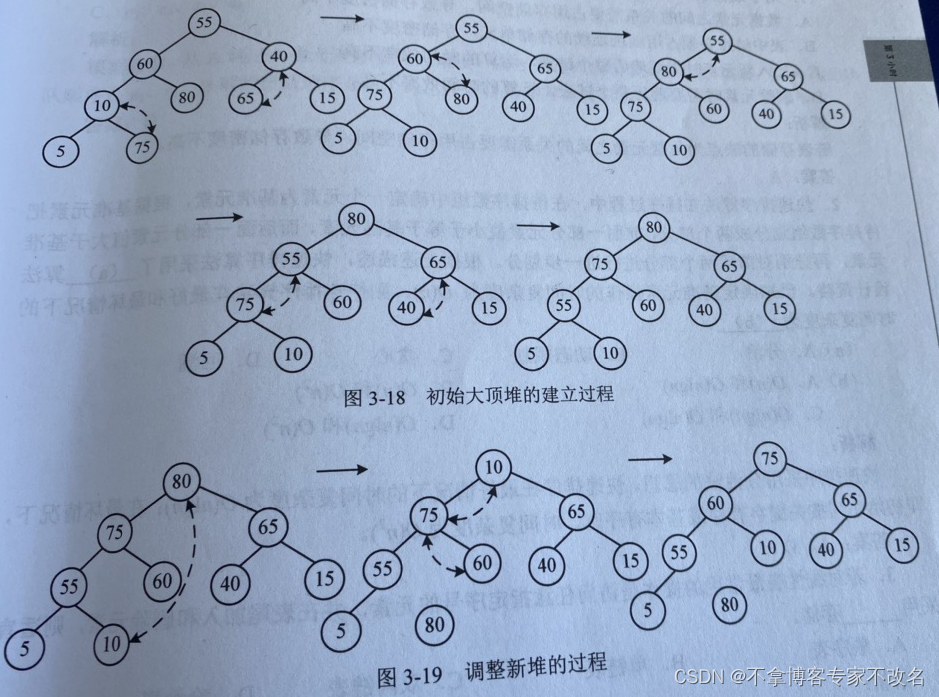

软考算法-排序篇-上

数据排序 一:故事背景二:直接插入排序2.1 概念2.2 画图表示2.3 代码实现2.4 总结提升 三:希尔排序3.1 概念3.2 画图表示3.3 代码实现3.4 总结提升 四:直接选择排序4.1 概念4.2 画图表示4.3 代码实现4.4 总结提升 五:堆…...

总结836

学习目标: 4月(复习完高数18讲内容,背诵21篇短文,熟词僻义300词基础词) 学习内容: 暴力英语:背诵《keep your direction》,默写,英语语法 高等数学:刷题&a…...

ginbuilder 工具快速创建

ginbuilder github 地址 快速创建一个ginweb项目: 目前apps下只有http服务,如果后续有需要的话,会添加上rpc服务,websocket服务后边如果有需要会添加上swagger 创建完成的目录结构 ├── apps │ ├── apis // 所有的apis…...

【Java基础面试宝典】堆、栈、方法区分别都存储了那些内容?wait 和 sleep 方法的区别?

目录 堆、栈、方法区分别都存储了那些内容? 堆(heap) 栈(stack) 方法区(method) 在 java 中 wait 和 sleep 方法的区别? 堆、栈、方法区分别都存储了那些内容? 堆&a…...

古剑飞仙手游Linux系统服务器架设教程

安装宝塔直接运行命令即可。 yum install -y wget && wget -O install.sh http://download.bt.cn/install/install_6.0.sh && sh install.sh 搭建环境: centos 7以上系统服务器 宝塔面板安装应用如下: Nginx1.14 mysql5.7 php5.6 1…...

如何在Blender中完美处理3MF格式:3D打印文件导入导出终极指南

如何在Blender中完美处理3MF格式:3D打印文件导入导出终极指南 【免费下载链接】Blender3mfFormat Blender add-on to import/export 3MF files 项目地址: https://gitcode.com/gh_mirrors/bl/Blender3mfFormat 如果你是一位3D设计师或3D打印爱好者࿰…...

把ESP32-CAM玩出花:除了局域网监控,它还能做这5个有趣项目

解锁ESP32-CAM的隐藏玩法:5个突破性项目实战指南 如果你已经用ESP32-CAM搭建过基础的监控系统,那么是时候探索这个微型开发板更令人兴奋的可能性了。这款集成了Wi-Fi、蓝牙和摄像头的多功能模块,其潜力远不止于简单的视频监控。让我们深入五个…...

WLP封装技术解析与可靠性测试实践

1. WLP封装技术解析:从硅片到PCB的直接互联 晶圆级封装(Wafer-Level Packaging, WLP)作为芯片级封装(Chip Scale Package, CSP)技术的典型代表,正在重塑现代电子器件的集成方式。与传统封装工艺不同&#x…...

10个关键步骤确保NW.js应用无障碍合规性:完整测试指南

10个关键步骤确保NW.js应用无障碍合规性:完整测试指南 【免费下载链接】nw.js Call all Node.js modules directly from DOM/WebWorker and enable a new way of writing applications with all Web technologies. 项目地址: https://gitcode.com/gh_mirrors/nw/n…...

Windows Cleaner:3分钟解决C盘爆满问题的终极系统清理方案

Windows Cleaner:3分钟解决C盘爆满问题的终极系统清理方案 【免费下载链接】WindowsCleaner Windows Cleaner——专治C盘爆红及各种不服! 项目地址: https://gitcode.com/gh_mirrors/wi/WindowsCleaner 还在为电脑运行缓慢、C盘空间告急而烦恼吗&…...

VTAM视频时序注意力模型:原理、优化与实战应用

1. VTAM模型概述与核心价值VTAM(Video Temporal Attention Model)是近年来计算机视觉领域针对视频时序建模提出的创新架构。我在处理监控视频分析项目时首次接触这个模型,它通过独特的时空注意力机制,在保证预测精度的同时大幅降低…...

新手入门:在快马平台轻松学会codex cli基础操作指南

今天想和大家分享一个特别适合新手学习codex cli的实用方法。作为一个刚接触命令行工具的新手,我发现在InsCode(快马)平台上学习特别轻松,因为它能把复杂的命令行操作变成可视化的界面引导。 为什么选择codex cli 刚开始接触代码生成工具时,命…...

Rebuff框架:构建LLM应用的四层纵深防御体系,有效抵御提示词注入攻击

1. 从“魔法咒语”到“安全围栏”:为什么我们需要防范提示词注入如果你正在构建基于大语言模型(LLM)的应用,无论是智能客服、代码助手还是内容生成工具,你大概率已经体验过“提示词工程”的魔力。通过精心设计的指令&a…...

LLM自进化中的错误进化现象与安全防护策略

1. 项目背景与核心问题最近在开发自进化LLM代理系统时,发现一个被学术界严重低估的问题:模型在持续学习过程中出现的"错误进化"现象(Misevolution)。这种现象会导致模型性能不升反降,甚至产生完全违背设计初…...

3分钟搞定电脑风扇噪音!FanControl免费软件终极指南

3分钟搞定电脑风扇噪音!FanControl免费软件终极指南 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trending/fa/F…...