网络安全和黑客技能:15本必读书籍推荐

前言

网络安全和黑客技能紧密相连。想要有效地防范黑客攻击,了解黑客的技能和思维方式非常重要。而要想成为一名合格的白帽黑客,也需要深入理解网络安全的基本原理和最佳实践。本文将介绍15本网络安全和黑客书籍,既包括了防范黑客攻击的指南书籍,也包括了掌握黑客技能的经典书籍。这些书籍涵盖了从入门到高级的内容,适合不同层次的读者。

《黑客攻防技术宝典:Web实战篇》作者:余弦

这本书介绍了基本的Web安全漏洞、渗透测试技术和Web防御措施。作者以实战为主,将知识点融入到具体的案例中,让读者更容易理解和掌握。

《Web渗透测试:实战指南》作者:吴翰清

这本书介绍了Web渗透测试的各个方面,包括信息收集、漏洞扫描、漏洞利用和后渗透操作等。通过具体的实战案例,帮助读者深入理解和掌握Web渗透测试技术。

《白帽子讲Web安全》作者:吴翰清

这本书是一本Web安全的入门书籍,介绍了Web安全的基础知识、常见漏洞和防御技术。适合初学者阅读。

《深入浅出网络安全攻防实战》作者:姚岳

这本书主要介绍了网络攻防的基础知识、常见攻击手段和安全防范技术。书中包含了大量的实战案例,可以帮助读者更好地理解和掌握网络安全攻防技术。

《黑客攻防技术宝典:逆向与漏洞赏析》作者:余弦

这本书介绍了逆向工程和漏洞赏析的基础知识和技术,包括反汇编、调试和漏洞分析等。书中以实际案例为主,帮助读者深入理解和掌握这些技术。

《漏洞战争:软件漏洞分析精要》作者:陈昌

这本书主要介绍了软件漏洞的分析技术和方法,包括逆向工程、调试和代码审计等。通过实际案例,帮助读者深入理解和掌握漏洞分析的技术。

《网络安全艺术:攻防演绎之道》作者:刘伟

这本书主要介绍了网络安全攻防的思路和方法,包括信息收集、漏洞挖掘和攻击技术等。通过实际案例,帮助读者深入理解和掌握网络安全攻防的技术。

《TCP/IP详解卷一:协议》作者:W. Richard Stevens

这本书主要介绍了TCP/IP协议族的基础知识和技术,包括IP协议、TCP协议和UDP协议等。通过深入的讲解,帮助读者了解网络协议的原理和实现方式。

《Metasploit渗透测试指南》作者:David Kennedy、Jim O'Gorman、Devon Kearns和Mati Aharoni

这本书主要介绍了Metasploit工具的使用方法和渗透测试技术,包括信息收集、漏洞扫描和漏洞利用等。通过实际案例,帮助读者深入理解和掌握渗透测试的技术。

《Kali Linux渗透测试教程》作者:Rahul Singh Patel

这本书主要介绍了Kali Linux渗透测试平台的使用方法和技术,包括信息收集、漏洞扫描和漏洞利用等。通过实际案例,帮助读者深入理解和掌握渗透测试的技术。

《Web安全测试实战指南》作者:王昊、崔树涛

这本书主要介绍了Web安全测试的各个方面,包括信息收集、漏洞扫描、漏洞利用和防御技术等。通过实际案例,帮助读者深入理解和掌握Web安全测试的技术。

《黑客攻防技术宝典:逆向与加密篇》作者:余弦

这本书主要介绍了逆向工程和加密技术的基础知识和技术,包括反汇编、调试和加密算法等。通过实际案例,帮助读者深入理解和掌握这些技术。

《Python黑帽子:黑客与渗透测试编程之道》作者:Justin Seitz

这本书主要介绍了Python编程在黑客攻击和渗透测试中的应用,包括信息收集、漏洞利用和后渗透操作等。通过实际案例,帮助读者深入理解和掌握Python编程在网络安全中的应用。

《Hacking Exposed:网络安全攻防实战》作者:Stuart McClure、Joel Scambray和George Kurtz

这本书主要介绍了网络安全攻防的实战经验和技术,包括漏洞利用、后门攻击和防御技术等。通过详细的案例分析和技术讲解,帮助读者了解网络安全攻防的实际应用和技术要点。

《网络攻击与防范:原理与实践》作者:曹先灿、丁文江、吴肇颖等

这本书主要介绍了网络攻击的原理和实践技术,以及网络防范的方法和技术。通过实际案例和技术分析,帮助读者深入理解网络攻击的本质和防范的重要性。

总结

这些书籍涵盖了网络安全的各个方面,从基础知识到实际技术应用,涵盖了网络安全攻防、渗透测试、加密技术、逆向工程、网络防范等方面的知识和技能。如果你想要深入学习网络安全方向,这些书籍都是不错的选择。

相关文章:

网络安全和黑客技能:15本必读书籍推荐

前言 网络安全和黑客技能紧密相连。想要有效地防范黑客攻击,了解黑客的技能和思维方式非常重要。而要想成为一名合格的白帽黑客,也需要深入理解网络安全的基本原理和最佳实践。本文将介绍15本网络安全和黑客书籍,既包括了防范黑客攻击的指南…...

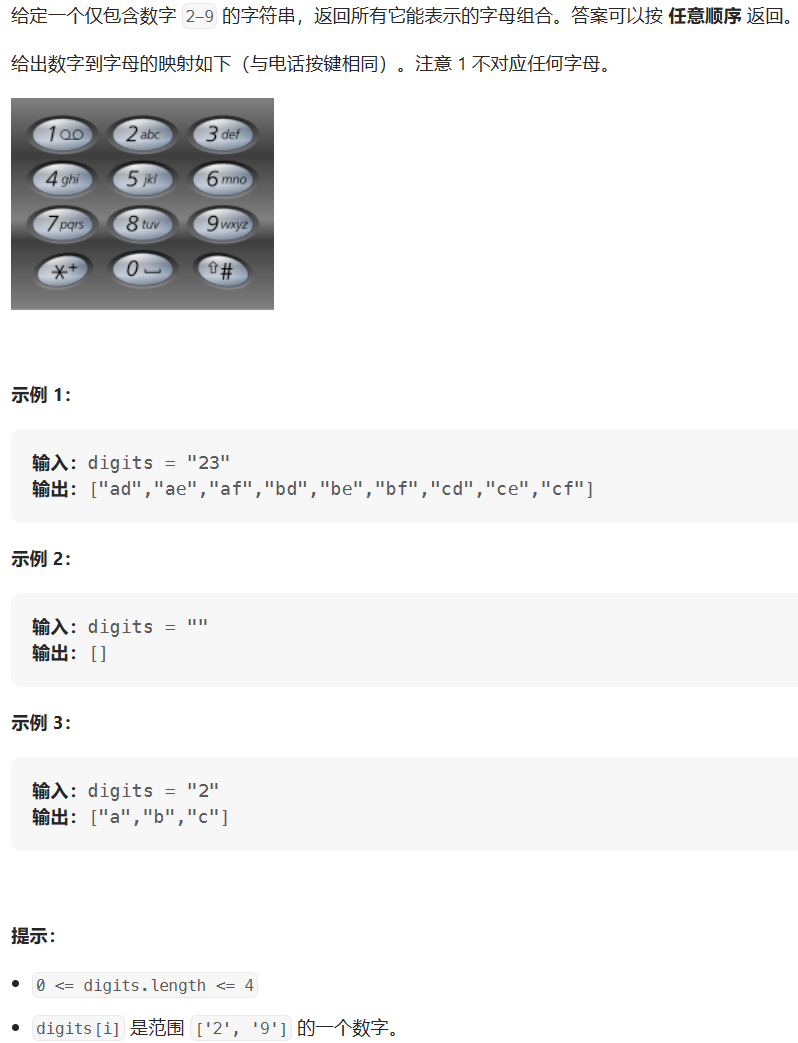

电话号码的字母组合

题目:17. 电话号码的字母组合 - 力扣(Leetcode) 思路: 给定一个电话号码字符串 digits,须输出它所能表示的所有字母组合。我们可以先定义一个数字字符到字母表的映射表 numToStr,然后再用 Combine 函数递归…...

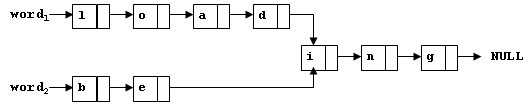

PAT A1032 Sharing

1032 Sharing 分数 25 作者 CHEN, Yue 单位 浙江大学 To store English words, one method is to use linked lists and store a word letter by letter. To save some space, we may let the words share the same sublist if they share the same suffix. For example, l…...

Git常见问题汇总

问题:Your branch is ahead of ‘origin/master’ by 1 commit 原因:你的本地分支高于远程仓库一次提交, 同步更新下,执行命令: git push origin master问题:warning: LF will be replaced by CRLF in main.lua The …...

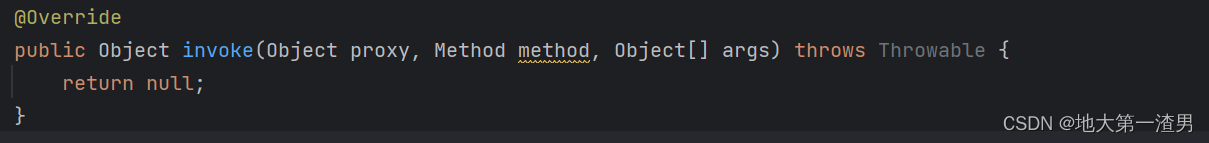

设计模式之代理模式(静态代理动态代理)

目录 1、什么是代理模式 2、代理模式的结构 3、代理模式的实现 3.1 静态代理和动态代理概念 3.2 静态代理 3.3 动态搭理 3.3.1 代码实现 3.3.2 Proxy类讲解 4、动态代理VS静态代理 5、代理模式优缺点 1、什么是代理模式 由于某些原因需要给某对象提供一个代理以控制对…...

Java并发编程基础知识概述

前言 在现代计算机系统和服务器中,多线程并行执行已经成为常态,而且并发编程能够充分利用系统资源,提高程序处理效率和质量。因此,Java并发编程是Java程序员必须掌握的重要技能之一。 线程和进程 在操作系统中,进程是…...

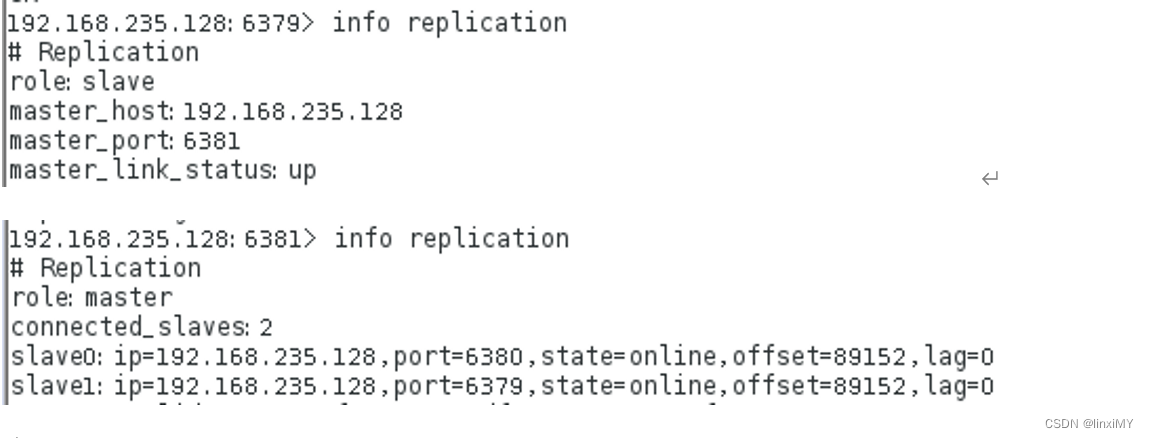

Redis超详细入门手册教程!还不快来看看?

地址: RedisRedis is an open source (BSD licensed), in-memory data structure store, used as a database, cache, and message broker. Redis provides data structures …https://redis.io/ 1:NoSQL简介 1.1:数据库应用的演变历程 单…...

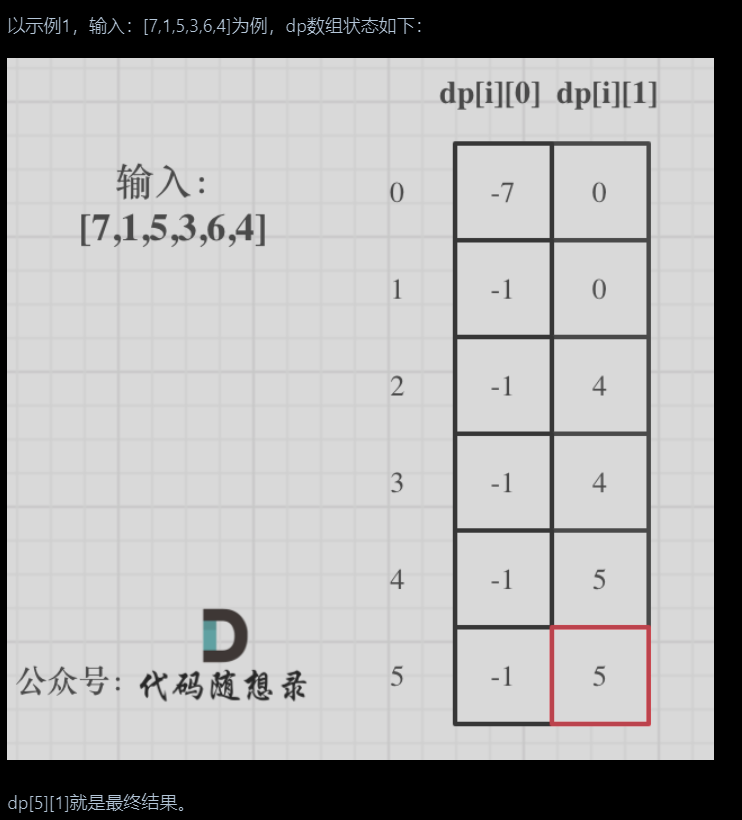

代码随想录算法训练营第四十九天| 121. 买卖股票的最佳时机、122.买卖股票的最佳时机II

文章目录 121. 买卖股票的最佳时机122.买卖股票的最佳时机II 121. 买卖股票的最佳时机 为什么定义dp数组为二维数组? dp数组定义,dp(i)[0] 表示第i天持有股票所得最多现金,dp(i)[1]表示第i天不持有股票的状态(未必当前卖出&#x…...

零基础如何学习挖漏洞?看这篇就够了【网络安全】

前言 有不少阅读过我文章的伙伴都知道,我从事网络安全行业已经好几年,积累了丰富的经验和技能。在这段时间里,我参与了多个实际项目的规划和实施,成功防范了各种网络攻击和漏洞利用,提高了安全防护水平。 也有很多小…...

Twitter 推荐算法底有多牛? 已斩获11.7K star

点击上方“Github中文社区”,关注 看Github,每天提升第070期分享 ,作者:Huber | Github中文社区 大家好,我是Huber。 在美国当地时间 3 月 31 日,马斯克履行当初的诺言,他宣布了 Twitter 算法的…...

看过这篇文章,读懂数据分析

一、为什么需要数据分析 数据分析的重要性不言而喻,没有数据,就是感性。数据不会被观点打败,数据只能被数据打败。我们现在妥妥地已经进入了数据时代。 量化IT投资成效,以数据驱动决策 站在公司或者决策者角度,数据最…...

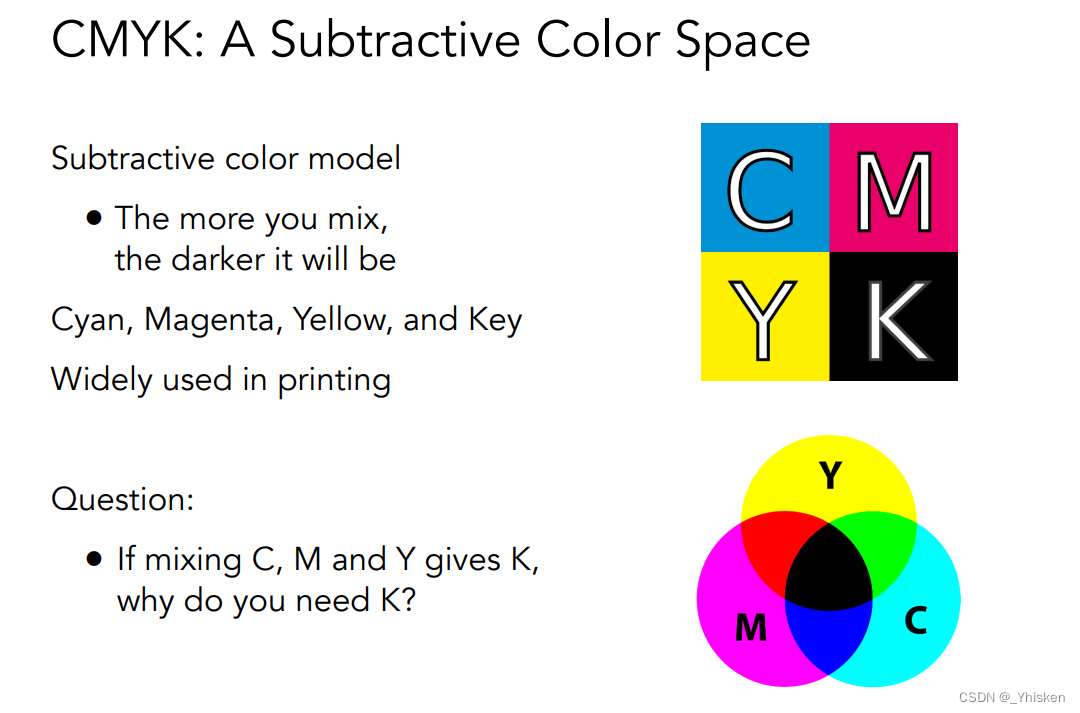

[计算机图形学]光场,颜色与感知(前瞻预习/复习回顾)

一、Light Field / Lumigraph—光场 1.我们看到的是什么 我们的眼睛能够把3D世界转换为2D的成像信号被我们感知,如上面第一幅图,这就是我们看到整个世界的过程,那么如果我们把之前记录的光的信息都完美的放在一个幕布上,那么我们…...

L4公司进军辅助驾驶,放话无图也能跑遍中国

作者 | Amy 编辑 | 德新 高阶智能驾驶走向规模量产,高精地图成为关键的门槛之一。今年,多家车企和智驾公司都喊出「不依赖高精地图,快速大规模落地」的口号。 华为、小鹏、元戎以及毫末等,可能是最快在国内量产 无高精图智…...

【Java笔试强训 17】

🎉🎉🎉点进来你就是我的人了博主主页:🙈🙈🙈戳一戳,欢迎大佬指点! 欢迎志同道合的朋友一起加油喔🤺🤺🤺 目录 一、选择题 二、编程题 🔥杨辉三角…...

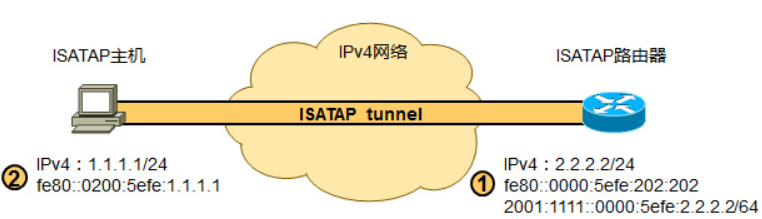

【IPv6】基本概念及字段

IPV4知识点: 字段值 IPv4字段共 字段值解释Version版本版本字段,可以区分V4和V6版本,V4是0100,V6是0110,需要注意的是V4和V6头部除了版本字段位置相同外,其他都是不一样的,因此两个协议不能直…...

数据库中的 Schema 变更实现

线上沙龙-技术流第 30 期营业啦 05月09日(周二)19:30 KaiwuDB - B站直播间 传统数据库操作 Schema 变更时,第一步便是锁表,需持续到 Schema 变更操作完成。这样的做法虽然实现简单,无需考虑事务并发带来的影响&#…...

【C++ 学习 ②】- 类和对象(上)

目录 一、 面向对象的基本理念 1.1 - 什么是对象? 1.2 - 类和对象 1.3 - 面向对象的五条原则 1.4 - 面向过程 vs 面向对象 二、C 中的结构体 三、类的定义 3.1 - 类的两种定义方式 3.2 - 成员变量的命名规范 四、类的访问限定符和封装 4.1 - 访问限定符 …...

最好的物联网教程:软硬结合——从零打造物联网

在大学里不同专业有着不同的追求:机械类与强电类专业学生追求的是 “机电合一” ,既懂机械又懂电气,整个电气机械自动化便能打通。弱电类专业学生追求的是 “软硬结合” ,既懂硬件又懂软件,整个电子产品便能打通。我作…...

猫狗训练集训练报错:Failed to find data adapter that can handle input

这里写自定义目录标题 Jupyter Notebook6.5.4 tensorflow 2.12.0 pillow 9.5.0 numpy 1.23.5 keras 2.12.0 报错详细内容: ValueError: Failed to find data adapter that can handle input: (<class ‘tuple’> containing values of types {“<class ‘k…...

中国网络安全人才需求

如果你是一个想要入门网络安全行业的小白、如果你是网络安全专业在读的大学生、如果你是正在找工作的新手,那么这篇文章你一定要仔细看。毕竟知己知彼百战百胜,知道行业的人才需求才能更好得发挥自己的优势。 当你打开BOSS直聘、拉钩等招聘网站…...

网络舆情分析毕业设计:从数据采集到情感识别的技术实现与避坑指南

最近在帮学弟学妹们看网络舆情分析相关的毕业设计,发现大家普遍在几个地方卡壳:要么爬虫被封IP,数据拿不到;要么文本预处理一团糟,模型效果差;要么整个系统耦合在一起,改一处动全身,…...

Llama-3.2V-11B-cot惊艳效果:多对象遮挡场景下的因果关系链推演

Llama-3.2V-11B-cot惊艳效果:多对象遮挡场景下的因果关系链推演 1. 视觉推理新标杆 在计算机视觉领域,多对象遮挡场景下的因果关系推演一直是个技术难题。传统方法往往只能识别可见部分,而无法理解遮挡背后的逻辑关系。Llama-3.2V-11B-cot的…...

当Logo消失,品牌资产还剩多少?

这个问题问得直接——品牌费尽心思把Logo放大、放正、放在C位,可如果有一天消费者真的“看不见”它,品牌还剩下什么?答案取决于品牌建设的本质:是在做识别符号,还是在做价值沉淀。1. 认知资产:剩不下什么Lo…...

针脚定义及接线示意图)

研华工控串口(RS232 RS485 RS422)针脚定义及接线示意图

一. 研华工控串口DB9针脚定义:二. 三种方式接线示意图:1.RS-232 模式(默认模式)点对点通讯,全双工,最长15米机器内DB9 外部RS-23…...

如何通过League-Toolkit实现高效游戏辅助:从入门到精通的智能全攻略

如何通过League-Toolkit实现高效游戏辅助:从入门到精通的智能全攻略 【免费下载链接】League-Toolkit 兴趣使然的、简单易用的英雄联盟工具集。支持战绩查询、自动秒选等功能。基于 LCU API。 项目地址: https://gitcode.com/gh_mirrors/le/League-Toolkit L…...

基于.NET 11 与C# 14的高性能安全客户端应用开发

基于.NET 11 与C# 14的高性能安全客户端应用开发 前言 在客户端应用开发领域,性能与安全始终是关键指标。随着.NET 11 和 C# 14 的推出,开发者拥有了更强大的工具来构建高性能且安全可靠的客户端应用。这些新技术不仅提升了应用的运行效率,还…...

Win11虚拟机密码重置保姆教程:VirtualBox+系统备份双保险

Win11虚拟机密码重置与系统防护全指南:VirtualBox实战策略 在数字化工作环境中,虚拟机已成为隔离测试环境、保障系统安全的标配工具。当我们因各种原因遗忘Windows 11虚拟机密码时,传统物理机的解决方案往往无法直接套用。本文将深入探讨基于…...

如何零配置搭建专业级视觉交互系统:MediaPipe TouchDesigner完全指南

如何零配置搭建专业级视觉交互系统:MediaPipe TouchDesigner完全指南 【免费下载链接】mediapipe-touchdesigner GPU Accelerated MediaPipe Plugin for TouchDesigner 项目地址: https://gitcode.com/gh_mirrors/me/mediapipe-touchdesigner 想要在TouchDes…...

)

手把手教你读懂SAP SD定价中的红绿灯图标(KINAK字段全解析)

SAP SD定价红绿灯图标全解析:从业务逻辑到实战诊断 在SAP SD模块的日常操作中,定价条件的有效性判断直接影响着销售订单的准确性和业务决策效率。那些看似简单的红绿灯图标背后,隐藏着复杂的业务规则和系统逻辑。本文将带您深入理解KINAK字段…...

Linux 配置文件 bashrc

本文详细介绍了Linux系统中配置文件bashrc的作用、使用方法和配置技巧。bashrc文件是bash shell在用户登录时自动执行的脚本,用于定义用户的环境变量和别名等个性化设置。文章首先解释了bashrc文件的重要性,并介绍了如何编辑和修改该文件。接着ÿ…...