Spring Security 6.x 系列【34】认证篇之前后端分离场景下的集成方案

有道无术,术尚可求,有术无道,止于术。

本系列Spring Boot 版本 3.0.4

本系列Spring Security 版本 6.0.2

源码地址:https://gitee.com/pearl-organization/study-spring-security-demo

文章目录

- 1. 前言

- 2. 案例演示

- 2.1 未认证

- 2.2 认证成功

- 2.3 认证失败

- 2.4 权限不足

- 2.5 注销登录

1. 前言

Spring Security提供了开箱即用的默认配置,例如默认的登录、登出页面,但在实际开发中,往往需要进行自定义改造,比如前后端分离场景下,前后端通过JSON来进行数据交互,是否操作成功都需要前端通过状态码判断,所有的页面也都需要前端自己去跳转。

接下来我们对Spring Security进行前后端分离架构下的改造,

相关文章:

Spring Security 6.x 系列【34】认证篇之前后端分离场景下的集成方案

有道无术,术尚可求,有术无道,止于术。 本系列Spring Boot 版本 3.0.4 本系列Spring Security 版本 6.0.2 源码地址:https://gitee.com/pearl-organization/study-spring-security-demo 文章目录 1. 前言2. 案例演示2.1 未认证2.2 认证成功2.3 认证失败2.4 权限不足2.5 注…...

Qt之QTextToSpeech 让你的应用程序说话

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 前言QTextToSpeech基础使用1.创建一个QTextToSpeech对象2.朗读文字3.朗读文件和状态信息4.设置QTTS(QTextToSpeech)属性5.输出支持区域的设置列表、语言6.实现小数点朗读QTextToSpeech项目(练习)…...

为什么程序员喜欢用Linux?

Linux哪些行业在运用? Linux系统运用极其广泛,不少用户只知道windows,是因为,Linux的运用主要是在企业端。现在科技极其发达,我们手机在手,就能干很多事情,只需点一点屏幕,轻松完成…...

leetcode 598. 范围求和 II

题目描述解题思路执行结果 leetcode 598. 范围求和 II 题目描述 范围求和 II 给你一个 m x n 的矩阵 M ,初始化时所有的 0 和一个操作数组 op ,其中 ops[i] [ai, bi] 意味着当所有的 0 < x < ai 和 0 < y < bi 时, M[x][y] 应该…...

javaweb前置知识

1.CSS CSS的角色:页面显示的美观风格CSS的基础语法:标签样式;类样式;ID样式;组合样式;嵌入式样式表;内部样式表;外部样式表盒子模型:border、margin、padding定位和浮动…...

基于微信小程序的酒店预定管理系统设计与实现

第1章 绪论 1 1.1开发背景与意义 1 1.2开发方法 1 1.3论文结构 1 2系统开发技术与环境 3 2.1 系统开发语言 3 2.2 系统开发工具 3 2.3 系统页面技术 3 2.4 系统数据库的选择 4 2.5 系统的运行环境 4 2.5.1 硬件环境 4 2.5.2 软件环境 4 3系统分析 5 3.1可行性分析 5 3.1.1 经济…...

26. Service——深入学习

本章讲解知识点 Service 会话保持机制Service 的多端口设置Service 支持的网络协议Kubernetes 的服务发现机制Headless ServiceEndpoint Slices这一节我们来讲讲 Service 更多细节 1. Service 会话保持机制 Service 支持通过设置 sessionAffinity 实现基于客户端 IP 的会话保…...

【算法】Check If Word Is Valid After Substitutions 检查替换后的词是否有效

文章目录 Check If Word Is Valid After Substitutions 检查替换后的词是否有效问题描述:分析代码 Tag Check If Word Is Valid After Substitutions 检查替换后的词是否有效 问题描述: 给你一个字符串 s ,请你判断它是否 有效 。 字符串 s…...

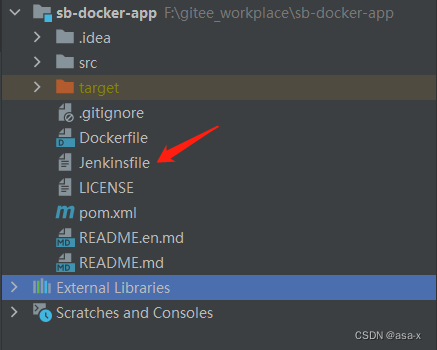

基于jenkinsfile布置java工程

需求 通过jenkins发布java项目到服务器 预备环境 项目地址: https://gitee.com/asaland/sb-docker-appJenkins 2.387.3 通过Jenkinsfile实现方式 jenkins ui 配置pipeline 什么是pipeline? 直接看注释吧,简单点就是编排可以多个跨时间的构建代理…...

Spring JpaTransactionManager事务管理

首先,在做关于JpaTransactionManager之前,先对Jpa做一个简单的了解,他毕竟不如hibernate那么热门,其实二者很相识,只不过后期hibernate和JDO 版本都已经兼容了其Jpa,目前大家用的少了。 JPA全称Java Persi…...

)

全国职业院校技能大赛网络建设与运维赛项赛题(七)

全国职业院校技能大赛 网络建设与运维 赛题 (七)...

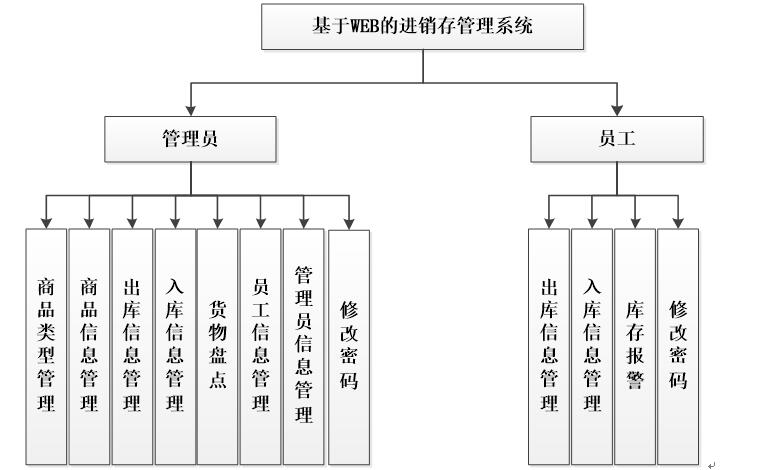

asp.net+sqlserver企业公司进销存管理系统

基于WEB的进销存管理系统主要企业内部提供服务,系统分为管理员,和员工2部分。 在本基于WEB的进销存管理系统中分为管理员,和普通用户2中模式,其中管理人员主要是对企业内商品类型。商品信息商品的出入库信息,以及员工…...

WxGL应用实例:绘制点云

WxGL附带了几个工具函数,其中read_pcfile用来解析.ply和.pcd格式的点云文件,该函数返回一个PointCloudData类实例,包含以下属性: PointCloudData.ok - 数据是否可用,布尔型PointCloudData.info - 数据可用性说明&…...

一个月内面了30家公司,薪资从18K变成28K,真行啊····

工作3年,换了好几份工作(行业流行性大),每次工作都是裸辞。朋友都觉得不可思议。因为我一直对自己很有信心,而且特别不喜欢请假面试,对自己负责也对公司负责。 但是这次没想到市场环境非常不好,…...

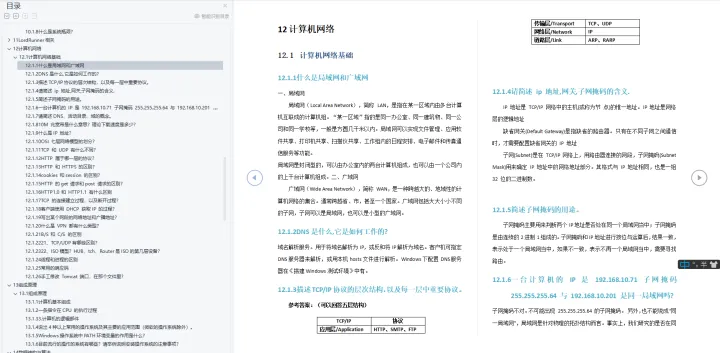

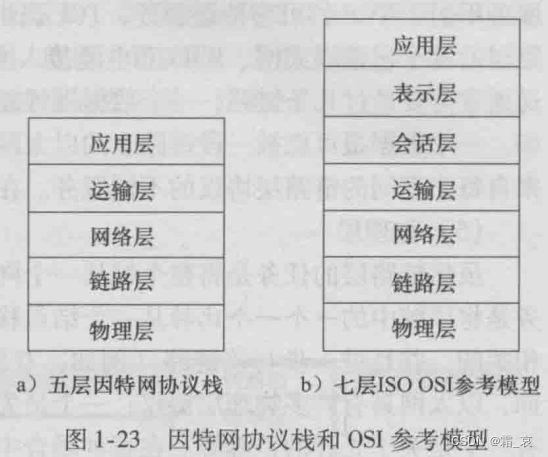

《计算机网络——自顶向下方法》精炼——1.4到1.7

三更灯火五更鸡,努力学习永不止。无惧困难与挑战,砥砺前行向成功。 文章目录 引言正文时延排队时延 吞吐量协议层次,服务模型(重点)封装(重点)网络安全(选看)恶意软件的分…...

)

消息队列 (Message Queue)

消息队列 What 消息队列 是消息的队列;是消息的临时缓冲;是发布/订阅模式的兄弟;在多个进程/线程间实现异步通讯模式。 Why 消息队列在多个进程/线程中实现了异步通讯模式。 这里我们先介绍下同步消息处理。对于同步消息处理࿰…...

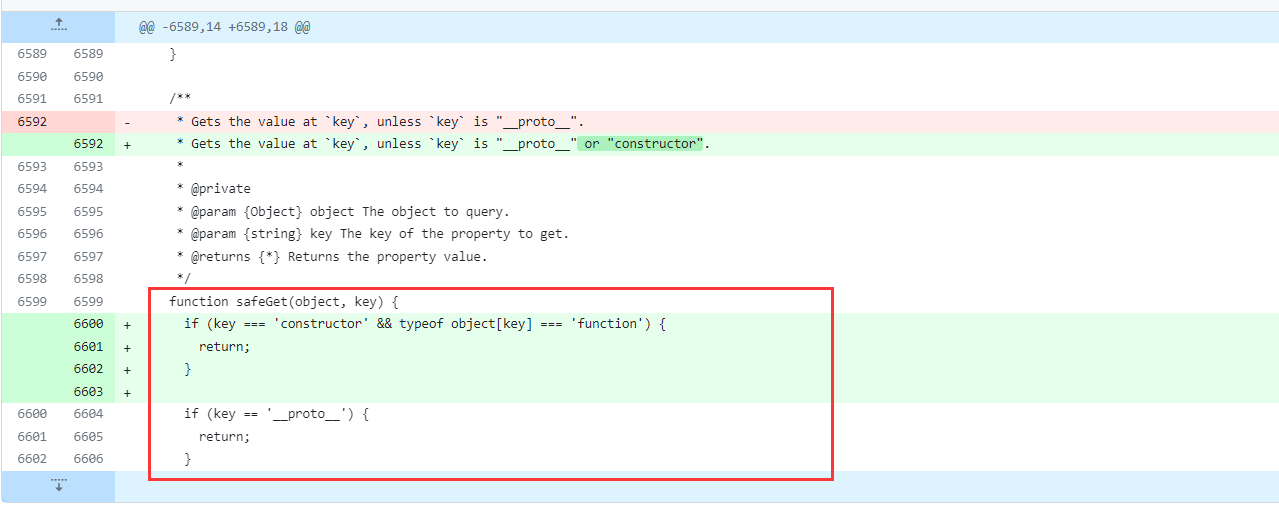

JavaScript原型链污染学习记录

1.JS原型和继承机制 0> 原型及其搜索机制 NodeJS原型机制,比较官方的定义: 我们创建的每个函数都有一个 prototype(原型)属性,这个属性是一个指针,指向一个对象, 而这个对象的用途是包含可…...

顶级白帽黑客必备的十大黑客技术

1.熟悉Linux系统和命令行操作: Linux是黑客的基石,几乎所有黑客工具和技术都是在Linux平台上运行的,熟悉Linux系统和命令行操作是必须的。 2.掌握网络协议和TCP/IP模型: 了解TCP/IP模型、网络协议和通信流程是黑客攻击的基础&a…...

【关于认证鉴权一些概念梳理】

关于认证鉴权一些概念梳理 记录一些灵感瞬间聊聊Session,Cookie和Token三剑客的特性前后端分离登录中的springsecurity与不分离的异同三更up关于springSecurity的讲解B站知乎上关于springSecurity的讲解掘金大佬SpringSecurityJWT认证流程解析一个权限对应一个资源&…...

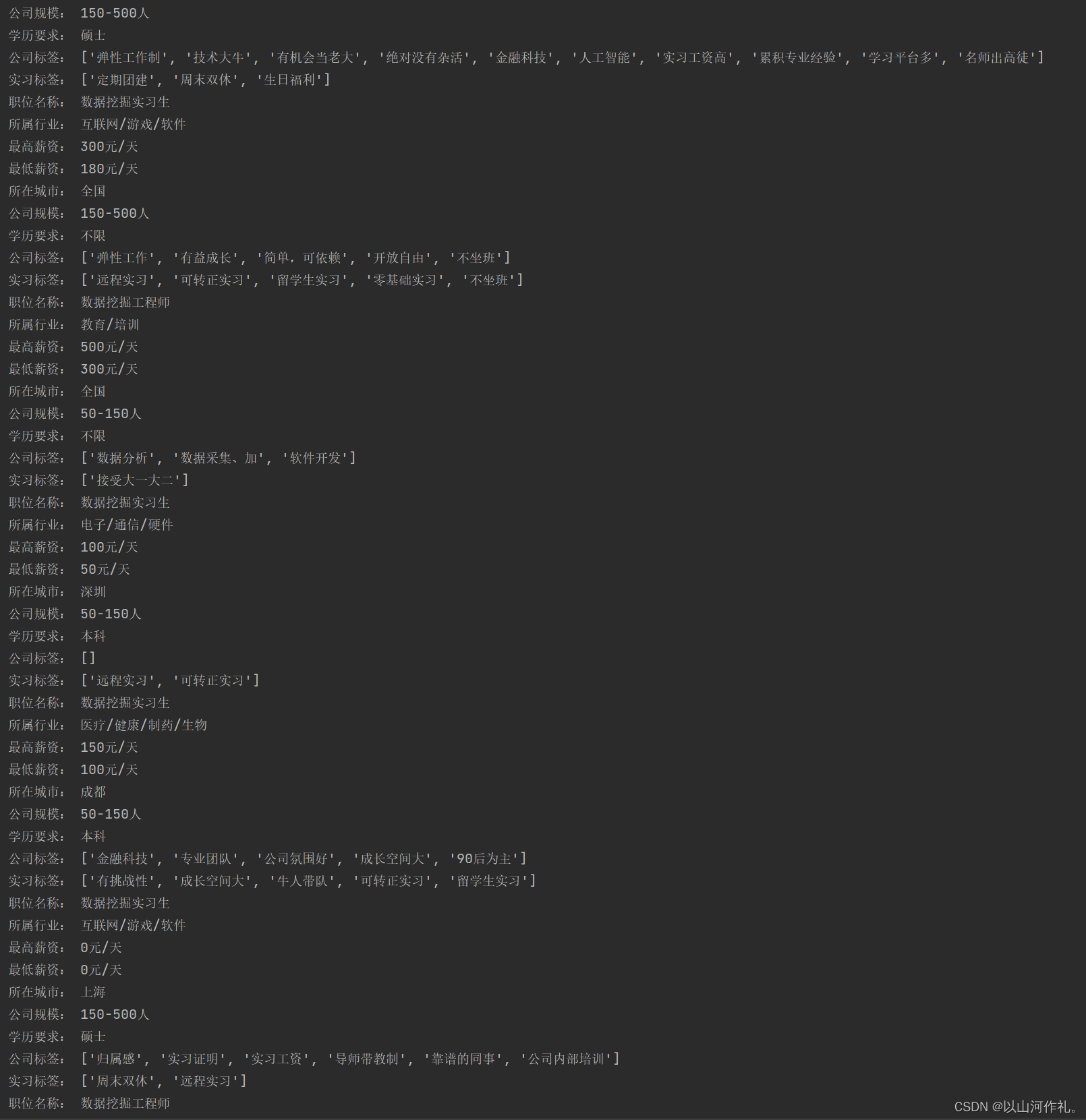

16.网络爬虫—字体反爬(实战演示)

网络爬虫—字体反爬 一字体反爬原理二字体反爬模块FonttoolsTTF文件 三FontCreator 14.0.0.2790FontCreatorPortable下载与安装 四实战演示五后记 前言: 🏘️🏘️个人简介:以山河作礼。 🎖️🎖️:Python领域…...

)

Win10/Win11下易语言调用大漠插件后台绑定游戏窗口的保姆级教程(含管理员权限避坑)

Win10/Win11下易语言调用大漠插件后台绑定游戏窗口的实战指南 最近在帮朋友调试一个游戏自动化工具时,遇到了一个棘手的问题:在Win11系统上,使用易语言调用大漠插件进行后台窗口绑定总是失败。经过三天三夜的调试和测试,终于摸清了…...

:含LLM上下文编织、自治Agent编排、意图-动作映射等5大高危误用避坑清单)

AI原生设计模式全图谱(SITS 2026黄金标准版):含LLM上下文编织、自治Agent编排、意图-动作映射等5大高危误用避坑清单

更多请点击: https://intelliparadigm.com 第一章:AI原生设计模式的范式跃迁与SITS 2026核心定位 AI原生设计模式正从“AI增强应用”转向“以模型为构件、以推理为流程、以反馈为闭环”的系统级架构范式。SITS 2026(Software Intelligence T…...

)

从克拉坡振荡器到丙类功放:深入拆解一个调频发射机的每个模块(含原理、选型与实测分析)

从克拉坡振荡器到丙类功放:深入拆解一个调频发射机的每个模块(含原理、选型与实测分析) 在射频电路设计的进阶领域,调频发射机是一个兼具经典理论和工程实践价值的项目。不同于基础教程中简单的电路搭建,本文将带您深入…...

告别Windows和Office激活烦恼:KMS智能激活工具三步搞定

告别Windows和Office激活烦恼:KMS智能激活工具三步搞定 【免费下载链接】KMS_VL_ALL_AIO Smart Activation Script 项目地址: https://gitcode.com/gh_mirrors/km/KMS_VL_ALL_AIO 你是否曾经因为Windows系统频繁弹出激活提醒而烦恼?是否遇到过Off…...

MouseClick:解放双手的开源鼠标自动化神器

MouseClick:解放双手的开源鼠标自动化神器 【免费下载链接】MouseClick 🖱️ MouseClick 🖱️ 是一款功能强大的鼠标连点器和管理工具,采用 QT Widget 开发 ,具备跨平台兼容性 。软件界面美观 ,操作直观&am…...

Diablo Edit2:暗黑破坏神2角色编辑器完整指南 - 5分钟打造完美角色

Diablo Edit2:暗黑破坏神2角色编辑器完整指南 - 5分钟打造完美角色 【免费下载链接】diablo_edit Diablo II Character editor. 项目地址: https://gitcode.com/gh_mirrors/di/diablo_edit 你是否曾在暗黑破坏神2中因为技能点分配错误而懊悔?是否…...

AI Workspace:统一管理团队AI编程工具配置与技能的工程实践

1. 项目概述:AI Workspace 是什么,以及它解决了什么问题如果你和你的团队已经开始在日常开发中大量使用 Cursor、Claude Code、GitHub Copilot 这类 AI 编程工具,那你一定遇到过下面这些让人头疼的场景:你在一个前端项目里&#x…...

AI工具搭建自动化视频生成Wipster

# 聊聊Wipster:当AI开始帮你处理视频生成的脏活累活 说实话,做了这么多年Python开发,视频处理一直是个让人头疼的领域。你想想,要处理一小时的视频素材,光渲染就得等半天,更别提什么字幕、转场、多语言配音…...

BetterNCM Installer 终极指南:一键免费解锁网易云音乐完整插件生态

BetterNCM Installer 终极指南:一键免费解锁网易云音乐完整插件生态 【免费下载链接】BetterNCM-Installer 一键安装 Better 系软件 项目地址: https://gitcode.com/gh_mirrors/be/BetterNCM-Installer 想要为网易云音乐PC版安装插件却苦于复杂的操作流程&am…...

WebGPU与模型量化:浏览器端大模型本地化部署实战

1. 项目概述:在浏览器里跑大模型,到底靠不靠谱?最近几年,大语言模型(LLM)火得一塌糊涂,但一提到部署和运行,大家的第一反应往往是“得搞台服务器”、“得买张好显卡”、“API调用费不…...