网安笔记 08 key management

Key Management —— 不考

网络加密方法

1.1 链路加密

特点:

两个相邻点之间数据进行加密保护

- 不同节点对密码机和Key不一定同

- 中间节点上,先解密后加密

- 报文报头可一起加密

- 节点内部,消息以明文存在

- 密钥分配困难

- 保密及需求数量大

缺点:

加密机数量为 n 2 n^2 n2相关

1.2 节点加密、链路加密异同点

相同点

- 中间节点对消息解密,然后加密

- 通信链路上传输消息是密文

- 加密过程对用户透明

不同点

- 节点加密不允许消息在节点以明文形式存在

- 节点加密加解密过程在节点上安全模块进行 —— 先把消息解密,然后用另一个不同密钥加密

- 节点加密要求报头和路由信息以明文形式传送

节点加密对防范分析通信业务很脆弱

1.3 端到端加密

- 终端之间通信线路加密

- 只需两台加密机 —— 收发各一台

- 发到收之间一直是密文

- 报头(源,目的)不能加密

- 比链路和节点加密更可靠,易维护设计

但不能防范业务流分析

1.4 混合加密

链路+端到端

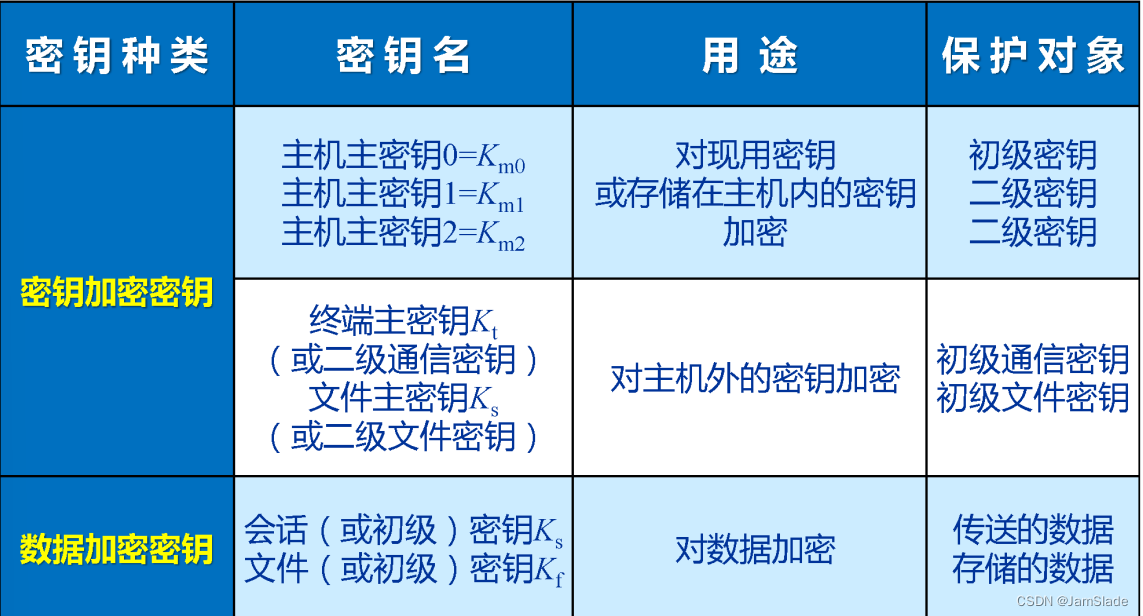

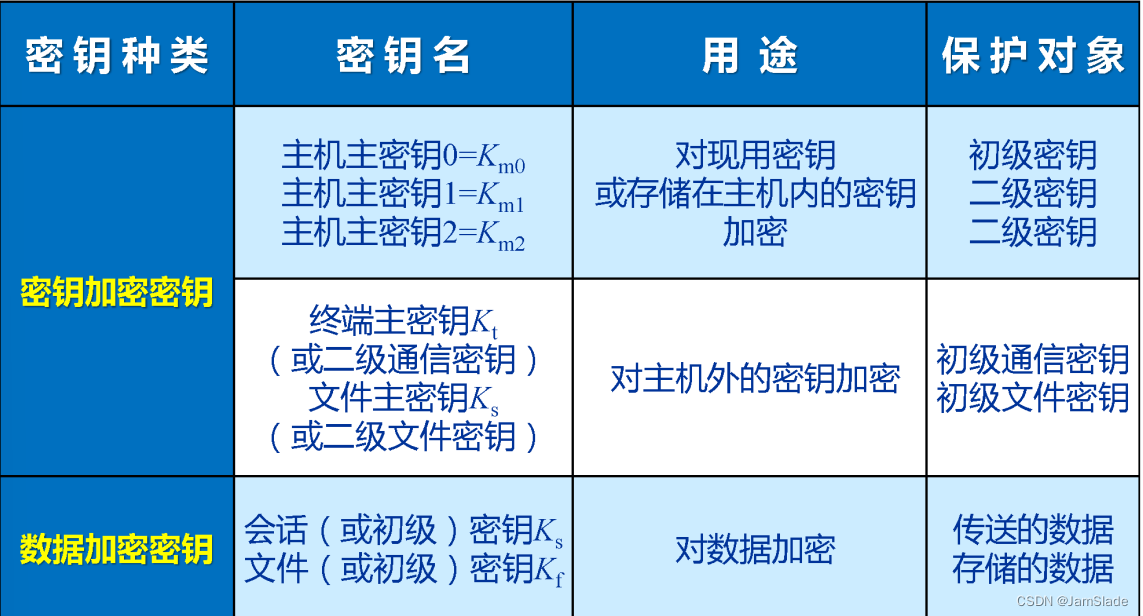

密钥管理

conception

| type | detail | char |

|---|---|---|

| primary key 基本密钥 | 用户选定or系统分配 | k p k_p kp |

| session key 会话密钥 | 通信终端用户一次通话交换数据所用密钥 | k s k_s ks |

| key-encrypting key 密钥加密密钥 | 对会话/文件密钥加密的密钥 —— 次主密钥 | k e k_e ke |

| host master key 主机主密钥 | 对密钥加密密钥再加密的密钥,存于主机处理器 | k m k_m km |

| 数据加密密钥 | 工作密钥 | k w k_w kw$ |

密钥生成

安全性影响

- 易受字典攻击的情况

- 姓名、首字母、账户名等个人信息

- 从各种数据库采用的字

- 各种数据库采用的字的置换

- 数据采用的字的大写置换

- 外国文字

- 对等字

密钥生成

- 随机

- 避免特定算法的弱密钥

- 满足数学关系

- 密钥揉搓、杂凑技术,将易记录的长句单项杂凑编程伪随机数

不同等级的密钥

- 主机主密钥一般量少 : 可用随机方法产生 —— 投硬币、骰子、噪声产生器

- 密钥加密密钥:安全算法 —— 二极管噪声产生器,伪随机数产生器

- 会话密钥/数据加密密钥 —— 安全算法产生

主机主密钥:完全随机、不可重复、不可预测

密钥分配

密钥分发、传送问题

基本工具

- 认证技术,安全保障

- 协议技术:认证遵循的流程

密钥分配方法

- 安全信道

- 双钥体制

- 量子技术

早期方法

- 面议、可靠信使传送

- 密钥拆成及部分分别传送,只是用少量密钥

双钥

公私钥

- 运算量打

- 不合适对实时数据加解密

- 合适用于密钥分配

Diffie-Hellman RSA ECC等公钥体制

可信密钥管理中心KDC分配

量子技术

光子量子态表征信息

量子比特 经典比特区别

- 可确保量子密钥的分配安全

- 不可窃听、不可破译

分配的三种模式

点到点

- A直接把k发送给B

- A和B用共享的基本密钥 k p k_p kp加密k

KDC 密钥分配中心

会话密钥由KDC产生

- A和KDC, B和KDC有共享的基本密钥(A与KDC发送信息两次后,A与B联系)

- A与KDC,B与KDC由共享的基本密钥(A与KDC发送信息两次后 KDC发给A,KDC与B联系) 详见NS08 24

KTC 密钥传递中心

会话密钥 用户产生

详见25

可信第三方TTP

trusted third parties 一个CA, 利用PKI技术颁发证书

其他功能

- 密钥服务器

- 密钥管理

- 密钥查阅

- 时戳

- 仲裁

- 托管

可信第三方的工作模式

- 协调

- 联机

- 脱机

分配协议

单钥,双钥(无法防止中间人),联锁,数字签名,密钥与广播消息,DH,中间人攻击(和前面一样

密钥分配

- 主机主密钥注入

- 终端机主密钥注入

- 会话加密获取

密钥保护存储备份

存储方法

- user加密文件

- ROM磁卡,钥卡

- 加密形式存储,基于密钥加密密钥

- 确定性算法生成密钥,易于记忆的口令启动密钥产生器

备份

- 信任的人

- 共享密钥协议

密钥泄露撤销过期销毁

- 不需要的密钥销毁

- 丧失但未泄露可以从备份中恢复

- 丢失且需要删除,则吊销

具体p41

相关文章:

网安笔记 08 key management

Key Management —— 不考 网络加密方法 1.1 链路加密 特点: 两个相邻点之间数据进行加密保护 不同节点对密码机和Key不一定同中间节点上,先解密后加密报文报头可一起加密节点内部,消息以明文存在密钥分配困难保密及需求数量大 缺点&…...

Linux socket

百度百科对于Socket的介绍 套接字(socket)是一个抽象层,应用程序可以通过它发送或接收数据,可对其进行像对文件一样的打开、读写和关闭等操作。套接字允许应用程序将I/O插入到网络中,并与网络中的其他应用程序进行通信…...

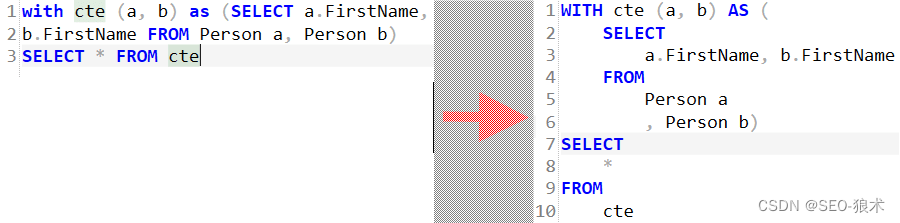

14.构造器的排序分组.子查询

学习要点: 1.排序分组 2.子查询 本节课我们来开始学习数据库的构造器查询中的子查询、排序、分组等。 一.排序分组 1. 使用 whereColumn()方法实现两个字段相等的查询结果; //判断两个相等的字段,同样支持 orWhereColumn() //支持…...

【剑指 Offer】05,替换字符创中的空格;难度等级:简单。易错点:C++中 char 和 string 类型的转换

【剑指 Offer】05,替换字符创中的空格;难度等级:简单。 文章目录 一、题目二、题目背景三、我的解答四、易错点五、知识点:char 和 string 类型的转换 一、题目 二、题目背景 在网络编程中,如果 URL 参数中含有特殊字…...

图像分割入门教程

文章目录 图像分割入门教程1. 图像分割基本概念2. 基于阈值的图像分割3. 基于区域的图像分割4. 基于边缘的图像分割5. 基于区域和边缘的图像分割区别6. 基于深度学习的图像分割7. 实现步骤结论 图像分割入门教程 图像分割是计算机视觉领域的一个重要任务,其目标是将…...

C++入门教程||C++ 信号处理||C++ 多线程

C 信号处理 C 信号处理 信号是由操作系统传给进程的中断,会提早终止一个程序。在 UNIX、LINUX、Mac OS X 或 Windows 系统上,可以通过按 CtrlC 产生中断。 有些信号不能被程序捕获,但是下表所列信号可以在程序中捕获,并可以基于…...

java计算矩形的面积和周长的方法

在生活中,我们常常需要计算某个矩形的面积和周长,如我们经常用的计算器就是个不错的选择,它可以计算出任意一个矩形的面积和周长。那么,如果你想使用 Java编程语言来计算矩形的面积和周长,你该如何做呢?今天…...

一分钟掌握如何更换Jupyter Notebook的主题和字体

Jupyter Notebook 更换主题(背景、字体) 在现代科技发展的浪潮中,Jupyter Notebook 作为一种强大的交互式笔记工具,已经被越来越多的用户所使用。它以其简单易用、功能强大、资源丰富等特点,成为了许多人学习、工作、科…...

如何系统全面的自学自动化测试?明确后我直接拿到了20K

玩自动化测试多年的老司机带你上车全面系统学习自动化测试,并且还能教你如何学习才能在今年拿到一份不错的offer。 说到系统全面,就是以目前绝大部分公司招聘要求的知识内容为基准,毕竟我们学习自动化测试都是为了高薪工作,《史记…...

【搭建私有云盘】无公网IP,在外远程访问本地微力同步

文章目录 1.前言2. 微力同步网站搭建2.1 微力同步下载和安装2.2 微力同步网页测试2.3 cpolar的安装和注册 3.本地网页发布3.1 Cpolar云端设置3.2 Cpolar本地设置 4. 公网访问测试5. 结语 1.前言 私有云盘作为云存储概念的延伸,虽然谈不上多么新颖,但是其…...

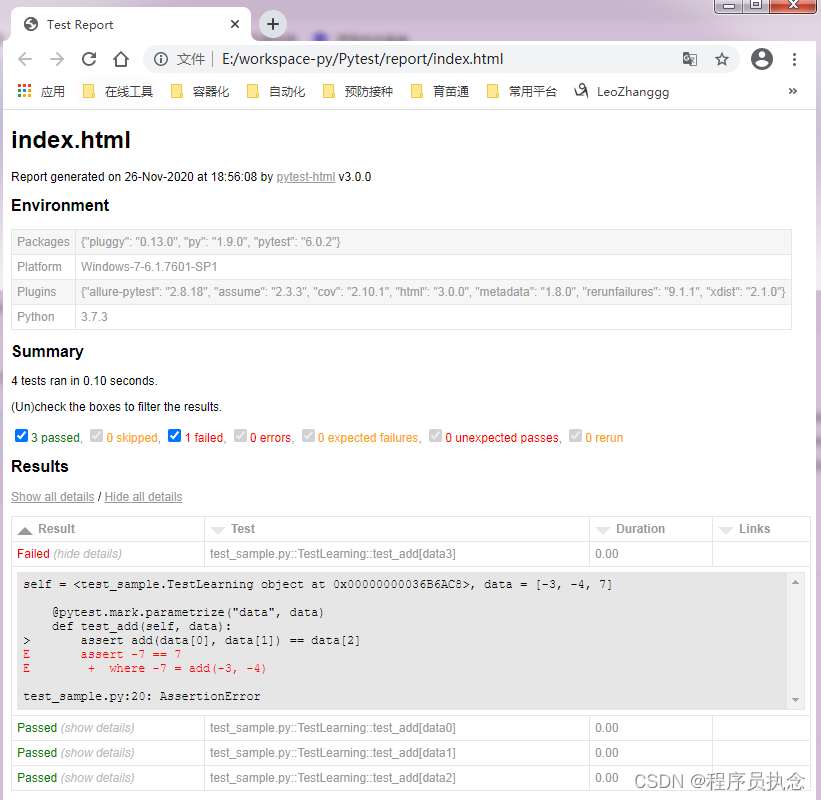

Pytest自动化测试框架一些常见的插件

Pytest拥有丰富的插件架构,超过800个以上的外部插件和活跃的社区,在PyPI项目中以“ pytest- *”为标识。 本篇将列举github标星超过两百的一些插件进行实战演示。 插件库地址:http://plugincompat.herokuapp.com/ 1、pytest-htmlÿ…...

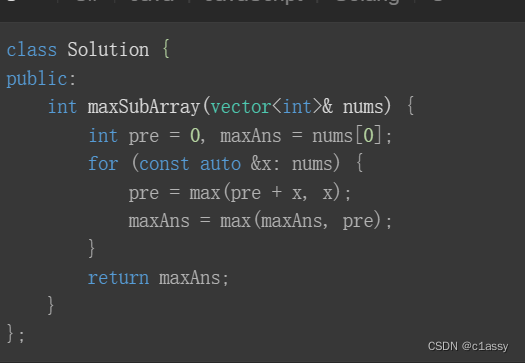

【力扣】刷题+剑指offer第二版

文章目录 题目收藏不含重复字符的最长子串最长公共子串 剑指 Offer剑指 Offer 05. 替换空格剑指 Offer 03. 数组中重复的数字剑指 Offer 04. 二维数组中的查找剑指 Offer 09. 用两个栈实现队列剑指 Offer 07. 重建二叉树剑指 Offer 06. 从尾到头打印链表剑指 Offer 11. 旋转数组…...

QueryStorm Crack

QueryStorm Crack 应用程序现在可以指定“minRuntimeVersion”。 添加了用于节流和API密钥管理的HTTP请求基础结构(请求/尝试/重试循环)。 改进了许可提示的处理(避免在多个单元格中评估许可功能时出现多个提示)。 已添加“IDialogServiceExt”接口,该接口允许应用程…...

网络安全与隐私保护:挑战与应对策略

一、引言 在互联网时代,个人隐私保护已经成为一项全球性的难题。尤其是在“裸奔”时代下,人们越来越难以避免个人隐私泄露的风险。网络安全与隐私保护已经成为了人们关注的焦点。保护网络隐私已经成为了每个人最基本的权利和义务。 二、网络安全与隐私…...

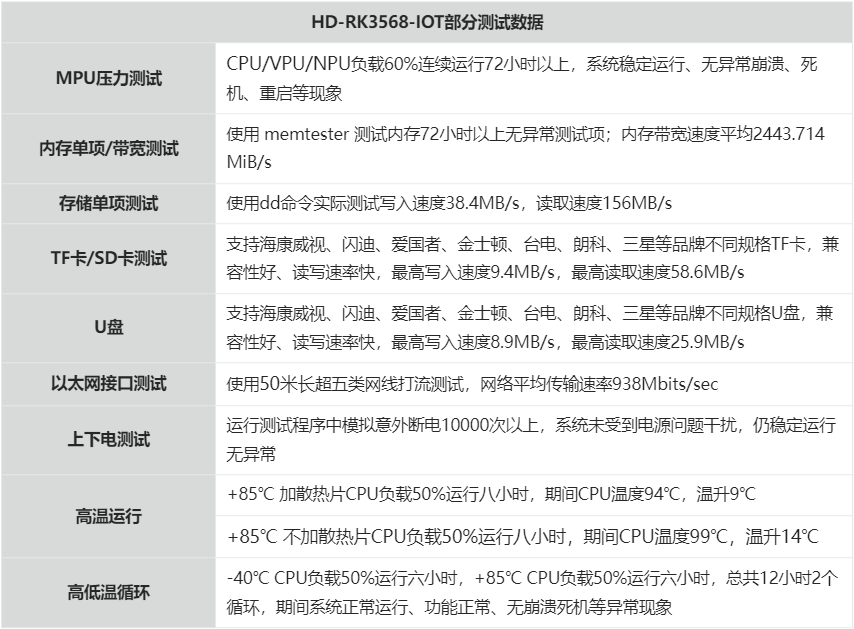

不同应用场景瑞芯微RK3568主板方案定制

随着物联网和智能设备的迅猛发展,瑞芯微RK3568主板方案作为一种高性能的系统System-on-a-chip(SoC),已经成为嵌入式系统、智能家居设备和工业自动化设备等应用场景的首选方案。定制瑞芯微RK3568主板方案可以满足不同应用场景的需求…...

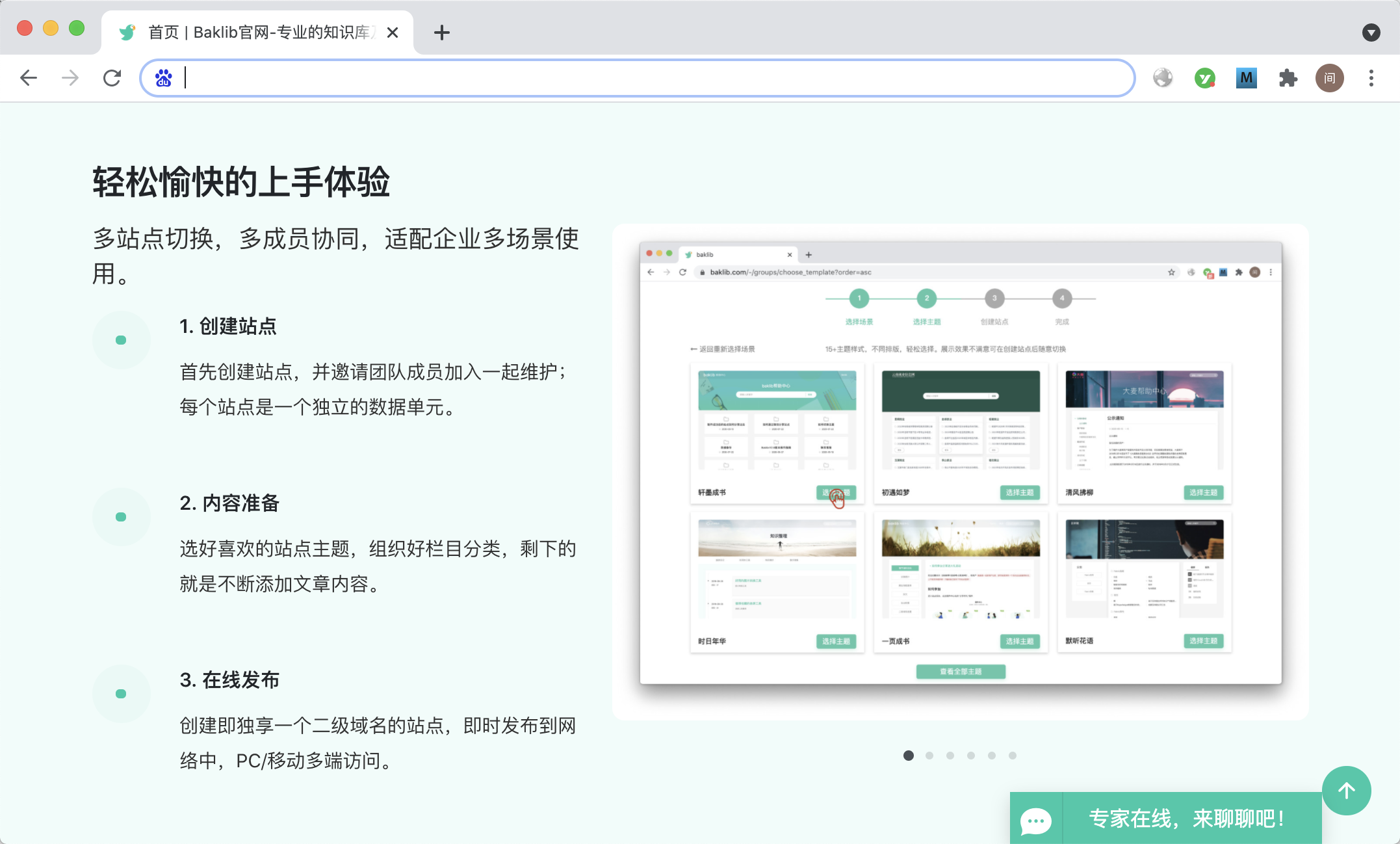

公司数字化转型,如何选择高效的知识管理工具?

随着企业数字化转型的加速,知识管理工具的重要性也日益凸显。好的知识管理工具可以帮助企业提高工作效率、降低成本、提高创新能力和竞争力。但是,市场上的知识管理工具繁多,如何选择高效的知识管理工具成为了企业面临的一大难题。本文将从以…...

-多选)

银行从业法律法规(初级)-多选

目录 前言一、巴塞尔相关1-1 第一版巴塞尔1-2 第二版巴塞尔1-3 第三版巴塞尔 二、银行2-0 银行相关2-1 中国人民银行2-2 国家开发银行2-3 政策性银行2-4 银保监会2-5 银监会 三、合规&风险3-1合规3-2 风险3-3 资产负债管理 四、货币&财政4-1 货币4-2 利率 五、存款贷款…...

Maven 依赖管理 学习

目录 Maven 依赖管理 可传递性依赖发现 依赖范围 依赖管理 Maven 自动化部署 问题描述 解决方案 修改项目的 pom.xml Maven Release 插件 Maven Web 应用 创建 Web 应用 构建 Web 应用 部署 Web 应用 Maven 依赖管理 Maven 一个核心的特性就是依赖管理。当我们处…...

分享105个NET源码ASP源码,总有一款适合您

分享105个NET源码,总有一款适合您 源码下载链接:https://pan.baidu.com/s/1zFMIHX6juXdR2CaHMEr5mQ?pwdf5hz 提取码:f5hz 下面是文件的名字,我放了一些图片,文章里不是所有的图主要是放不下...,大家下载后…...

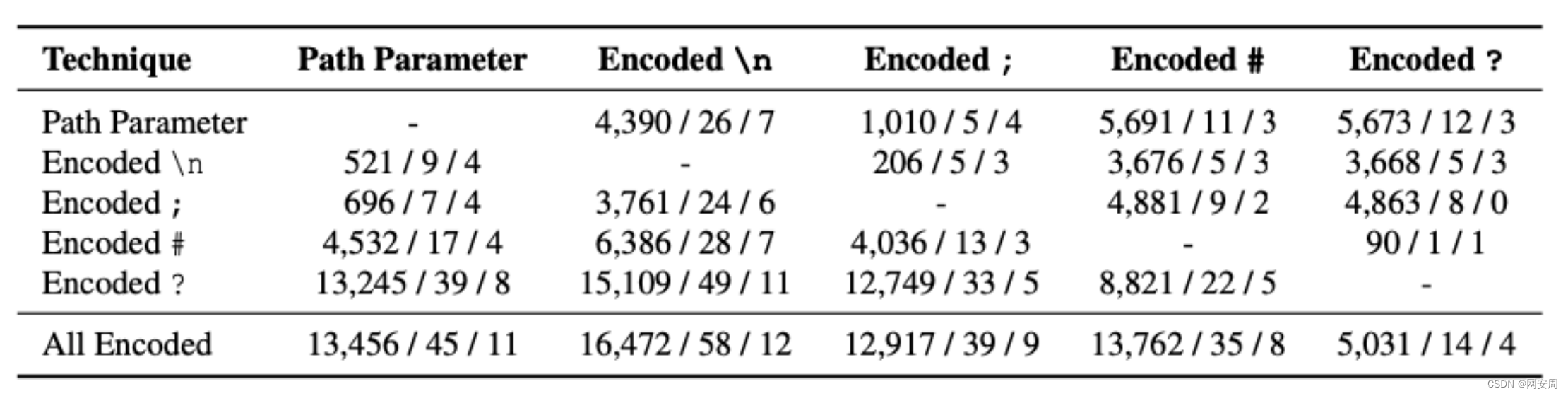

Web缓存利用分析(三)

导语:前一篇文章介绍了Server Cache Poisoning在实际应用场景下,产生DOS攻击的利用方式。本篇文章则介绍Web Cache Deception在真实场景下的应用方式和测试情况。 前言 前一篇文章介绍了Server Cache Poisoning在实际应用场景下,产生DOS攻击…...

CVC/WVC方程揭示可持续性密码)

量化文明:贾子理论(Kucius Theory)CVC/WVC方程揭示可持续性密码

量化文明:贾子理论(Kucius Theory)CVC/WVC方程揭示可持续性密码摘要:贾子理论通过文明方程(CVC/WVC)构建数理模型,量化文明价值与智慧资本。核心公式以意义、能量、时间积分定义CVC,…...

5分钟搞定电脑风扇噪音!FanControl超详细配置指南让你告别“飞机起飞“

5分钟搞定电脑风扇噪音!FanControl超详细配置指南让你告别"飞机起飞" 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcod…...

B站视频下载神器:3分钟学会用BilibiliDown轻松保存喜欢的视频

B站视频下载神器:3分钟学会用BilibiliDown轻松保存喜欢的视频 【免费下载链接】BilibiliDown (GUI-多平台支持) B站 哔哩哔哩 视频下载器。支持稍后再看、收藏夹、UP主视频批量下载|Bilibili Video Downloader 😳 项目地址: https://gitcode.com/gh_mi…...

SAP增强开发实战:如何用STARTING NEW TASK避免BAPI_TRANSACTION_COMMIT的坑?

SAP增强开发实战:如何用STARTING NEW TASK避免BAPI_TRANSACTION_COMMIT的坑? 在SAP标准增强开发中,当我们需要在出口函数里调用BAPI修改或创建业务单据时,总会遇到一个经典难题:如何在增强点安全地提交事务?…...

)

别再只用#if DEBUG了!C#预处理器指令的5个实战妙用(含#warning、#pragma避坑)

别再只用#if DEBUG了!C#预处理器指令的5个实战妙用(含#warning、#pragma避坑) 在C#开发中,预处理器指令往往被简化为#if DEBUG的单一用途,这就像只把瑞士军刀当作开瓶器使用。实际上,这套工具能在代码质量管…...

comsol地热井周期性抽采回灌 浅层地热水利用,非均匀周期循环抽住。 夏季注热抽冷冬季注冷抽...

comsol地热井周期性抽采回灌 浅层地热水利用,非均匀周期循环抽住。 夏季注热抽冷冬季注冷抽热 comsol论文复现,建模指导地热井的周期性调度像极了呼吸运动。我盯着屏幕上跳动的温度场云图,突然意识到这种冷热交替的运作模式,本质上…...

让通用 URL 准确落到目标 Page Builder:SAP Fiori 页面管理中的重定向实践

在很多 SAP Fiori 项目里,大家更容易把注意力放在 SAPUI5 组件、OData 服务、Launchpad 编排,或者 Fiori Elements 的元数据驱动开发上,却很少有人愿意花时间审视一条看似普通的访问路径。当系统进入页面管理阶段,尤其是管理员通过 Page Administration UI 去打开、维护、跳…...

openEuler系统下NFS服务器配置实战:多场景权限管理与安全优化

1. NFS服务基础与openEuler环境准备 NFS(Network File System)是Linux系统中实现文件共享的经典方案,它允许不同主机通过网络访问远程文件系统,就像操作本地文件一样方便。在openEuler这个企业级Linux发行版上配置NFS服务…...

CMake构建类型避坑指南:为什么你的Release模式没有优化?CMAKE_BUILD_TYPE常见问题排查

CMake构建类型避坑指南:为什么你的Release模式没有优化? 在C项目开发中,构建类型的选择直接影响最终生成的可执行文件性能。许多开发者在使用CMake时都遇到过这样的困惑:明明设置了CMAKE_BUILD_TYPERelease,但生成的代…...

)

Linux dmesg实战指南:从内核消息解析到故障排查(附实用技巧与常见问题)

1. 初识dmesg:你的Linux系统健康检查仪 刚接触Linux系统管理时,我总把dmesg当成"高级版系统日志"。直到有次服务器突然宕机,才发现这个命令简直就是系统故障的"黑匣子"。想象一下,当你的电脑突然蓝屏…...