基础知识(王爽老师书第一章)

文章目录

- 基础知识

- 1.1 引言

- 1.2 机器语言

- 1.2 引言汇编语言的产生

- 1.3 汇编语言的组成

- 1.4 存储器

- 1.5 指令和数据

- 1.6 存储单元

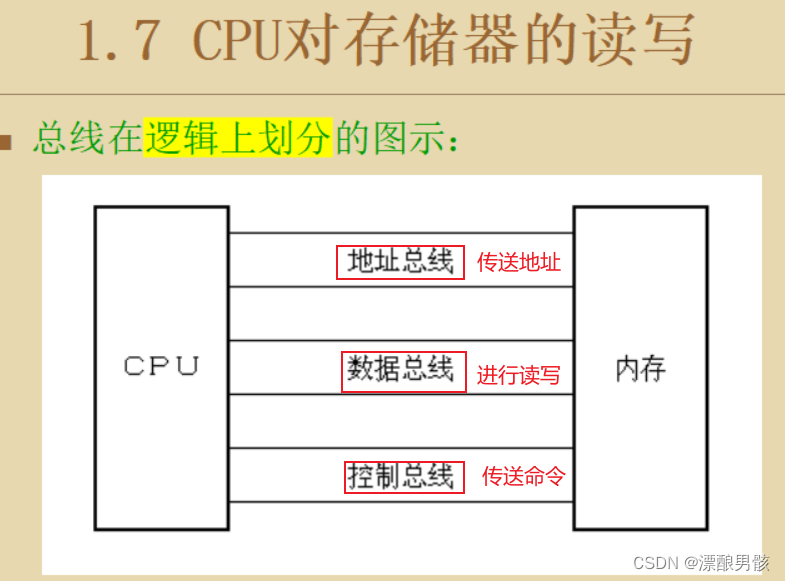

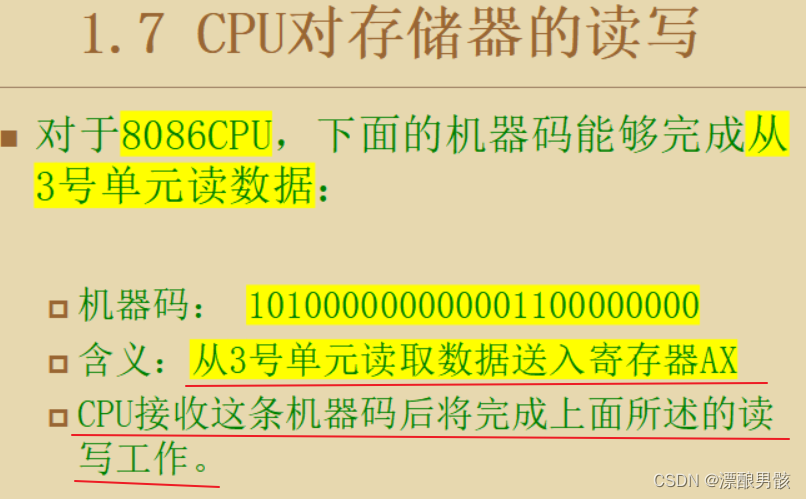

- 1.7 CPU对存储器的读写

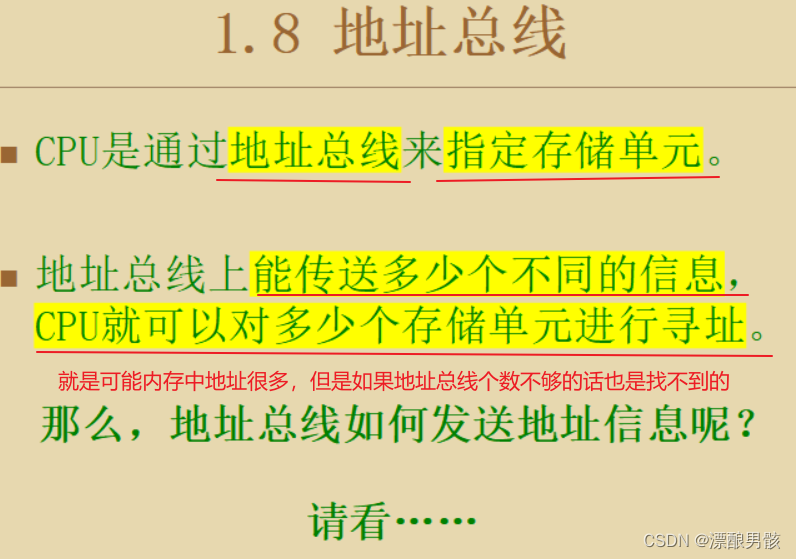

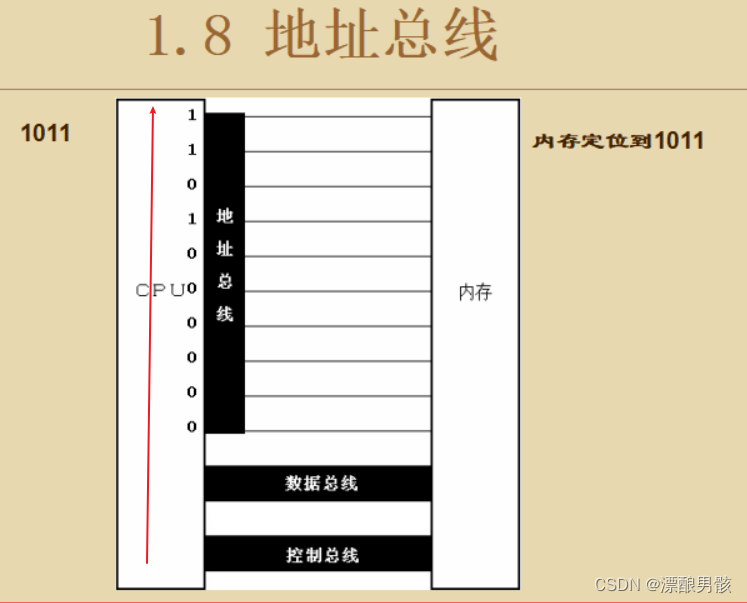

- 1.8 地址总线

- 1.9 数据总线

- 1.10 控制总线

- 小结

- 检测点1.1

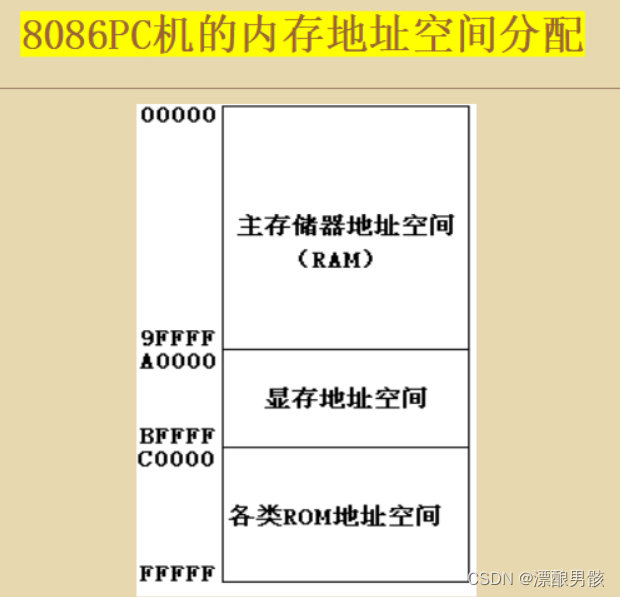

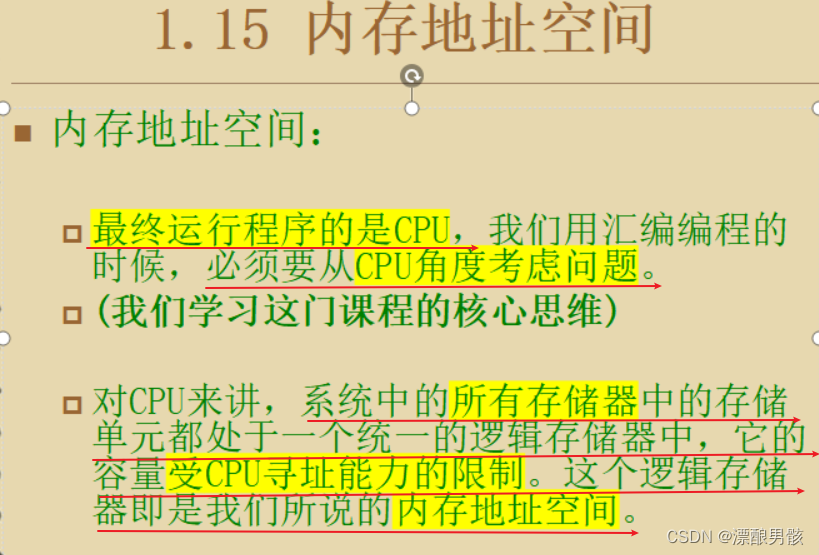

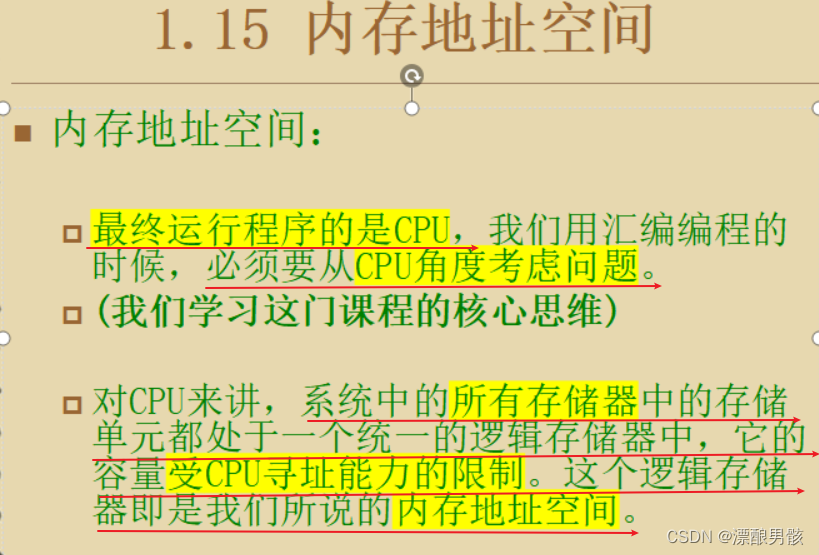

- 1.11 内存地址空间

- 1.12 主板

- 1.13 接口卡

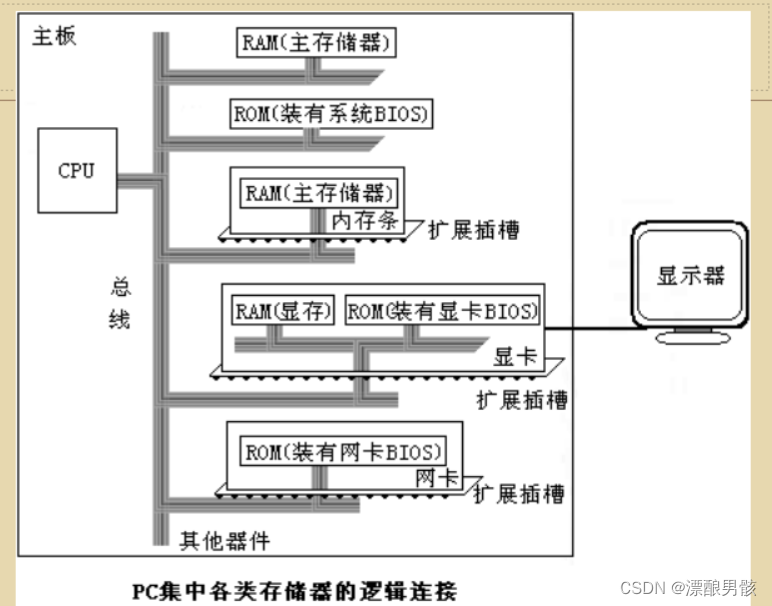

- 1.14 各类存储器芯片

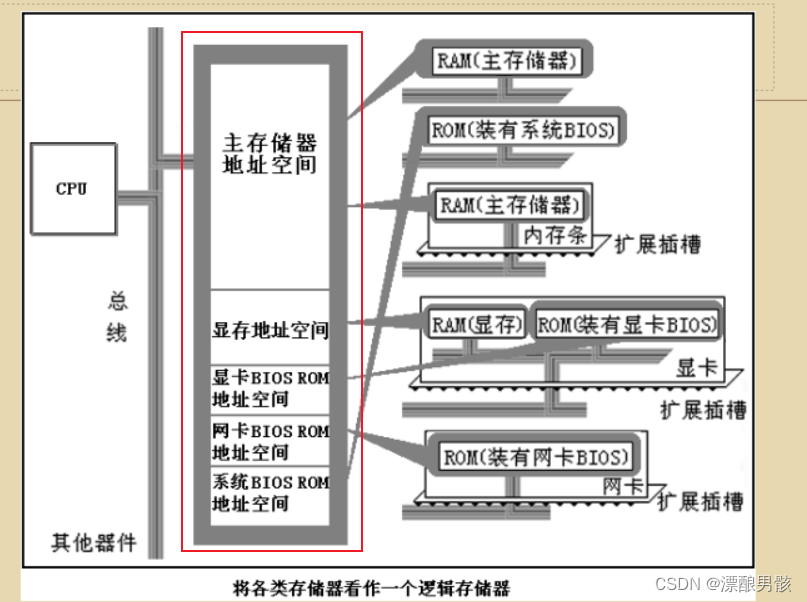

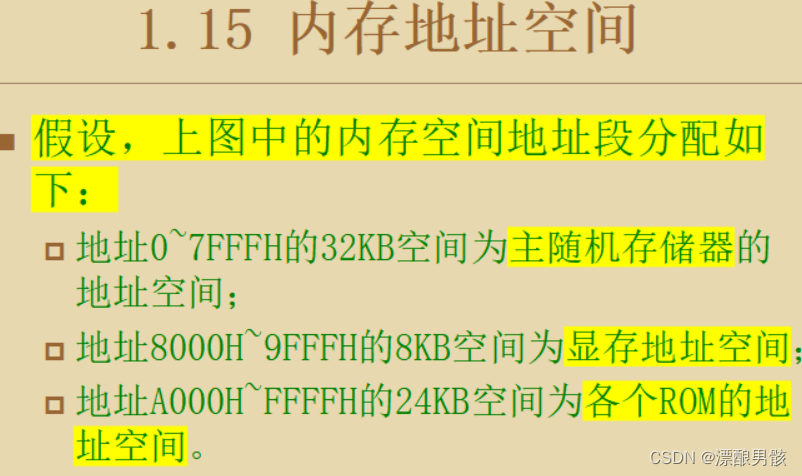

- 1.15 内存地址空间

基础知识

1.1 引言

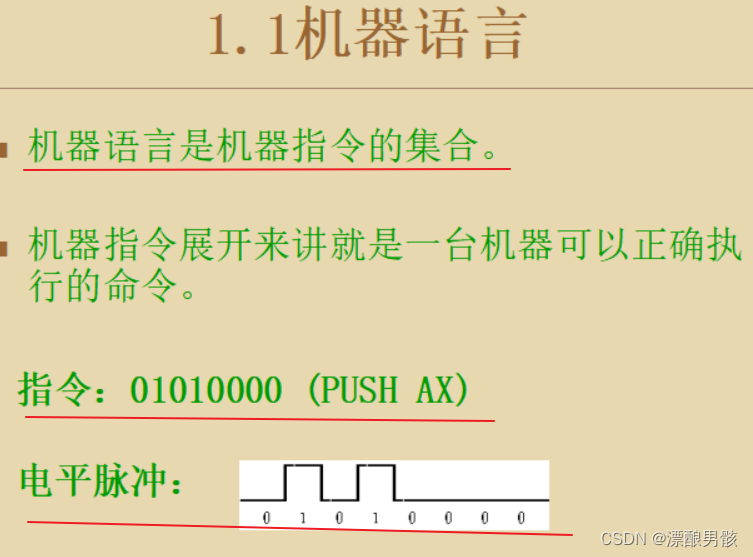

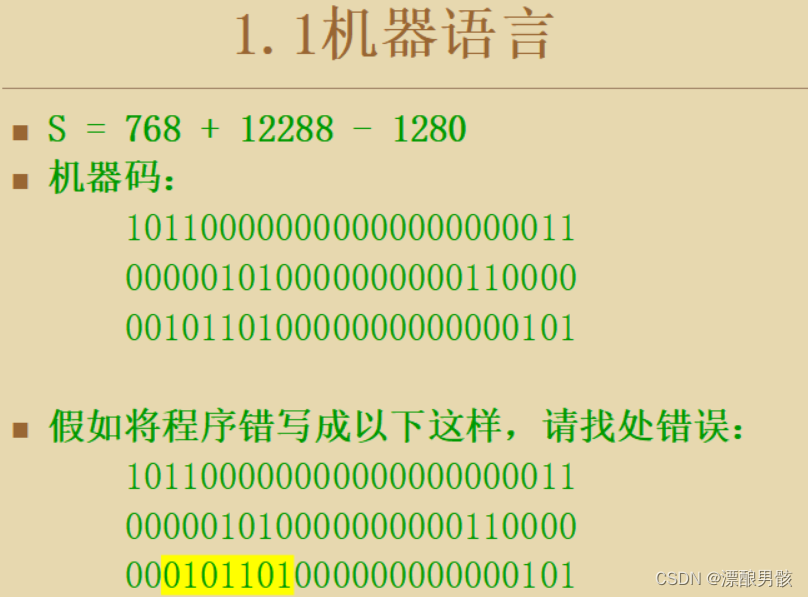

1.2 机器语言

一个welcome就需要很多的机器码去表示

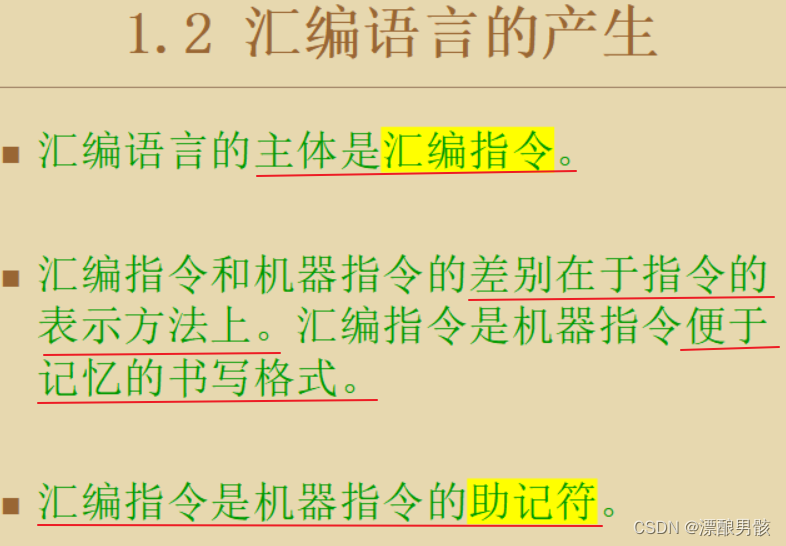

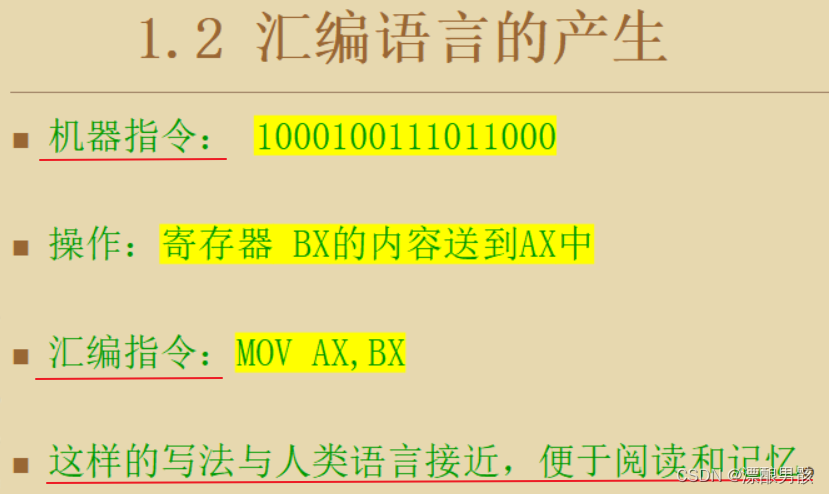

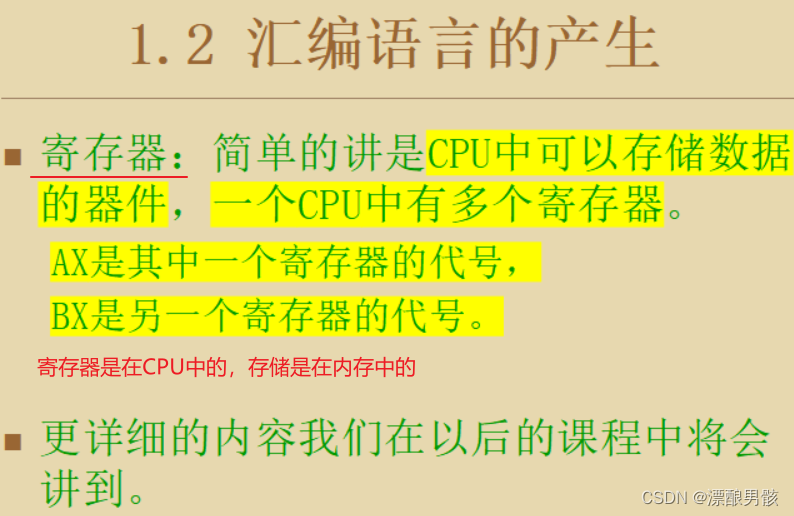

1.2 引言汇编语言的产生

存储器是在内存中的,比如一个电脑的内存为8G

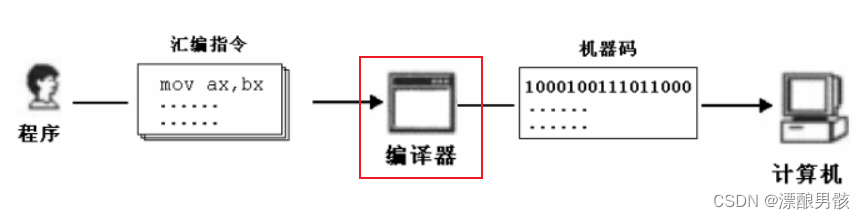

指令通过编译器得到真正的机器码

指令通过编译器得到真正的机器码

1.3 汇编语言的组成

1.4 存储器

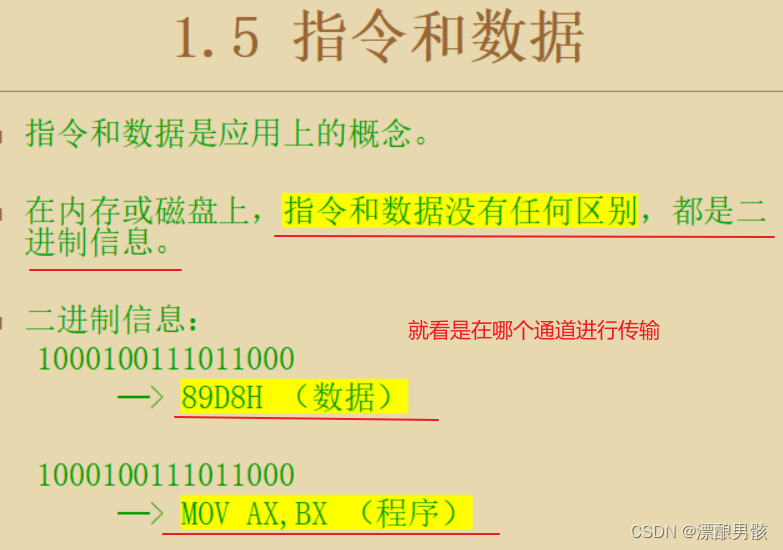

1.5 指令和数据

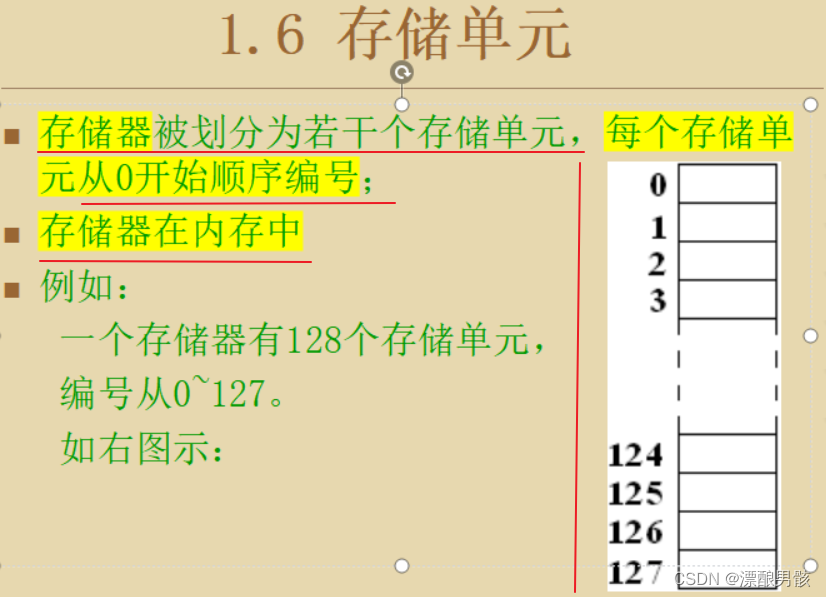

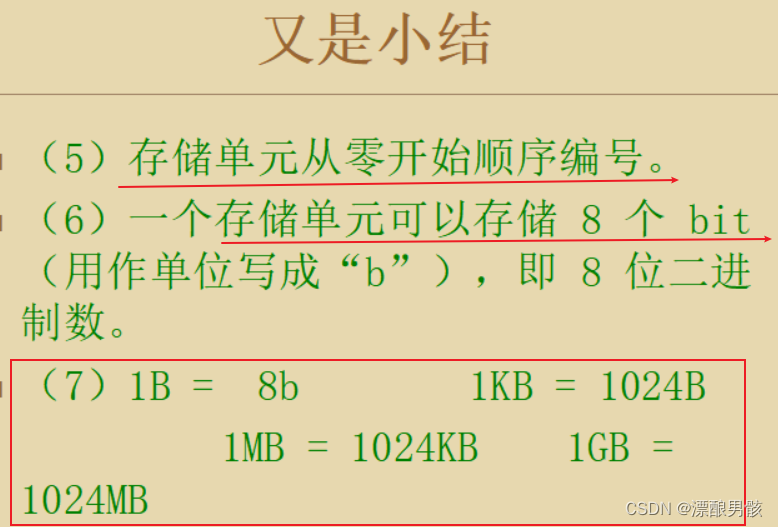

1.6 存储单元

1.7 CPU对存储器的读写

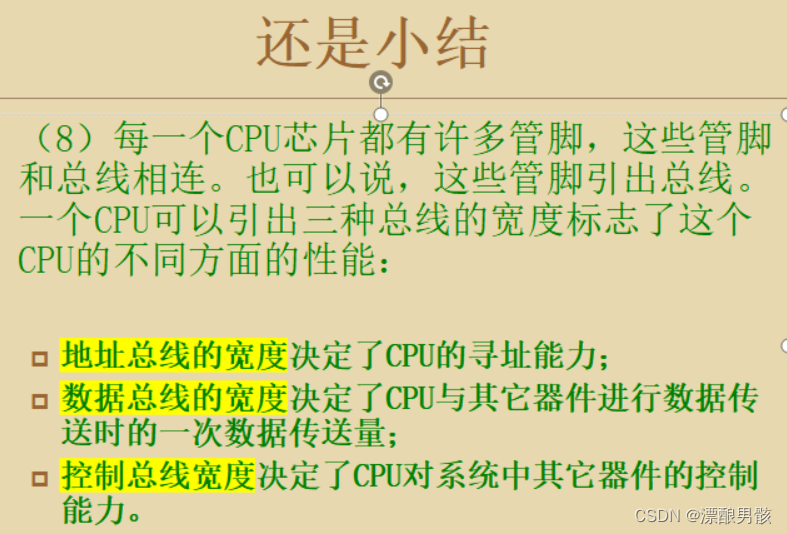

1.8 地址总线

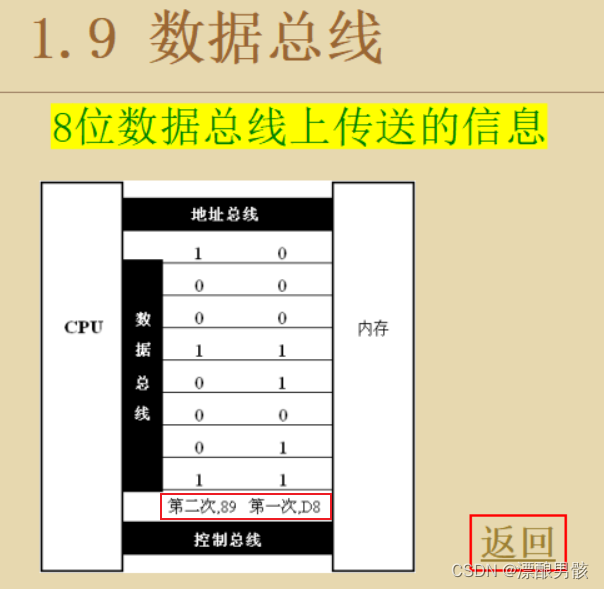

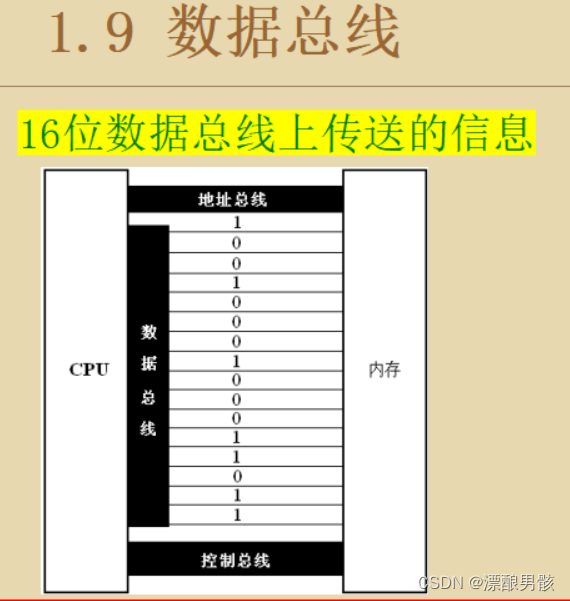

1.9 数据总线

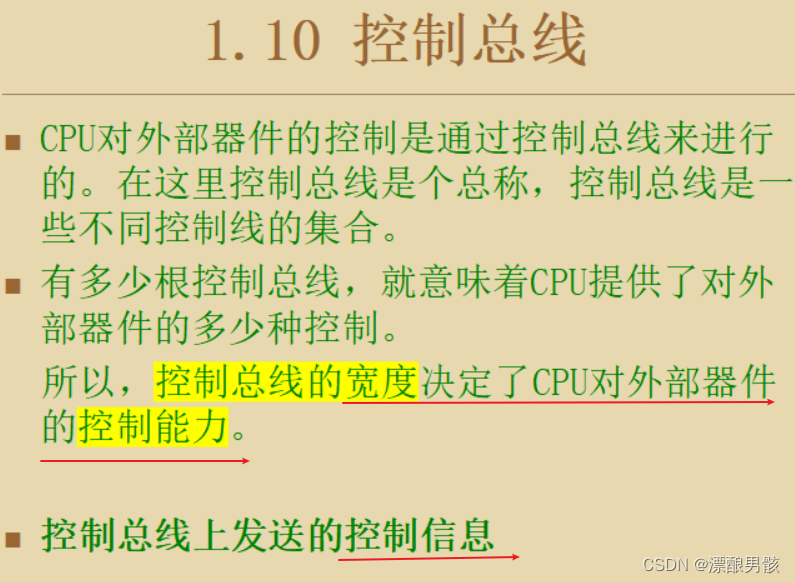

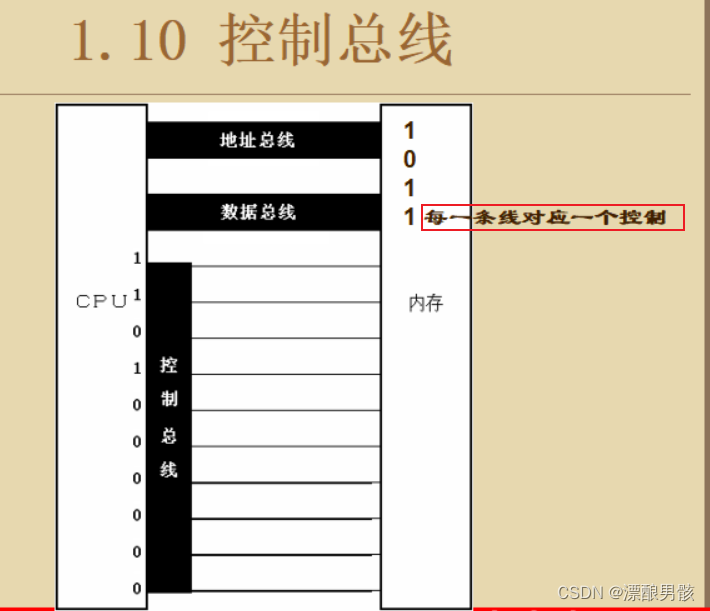

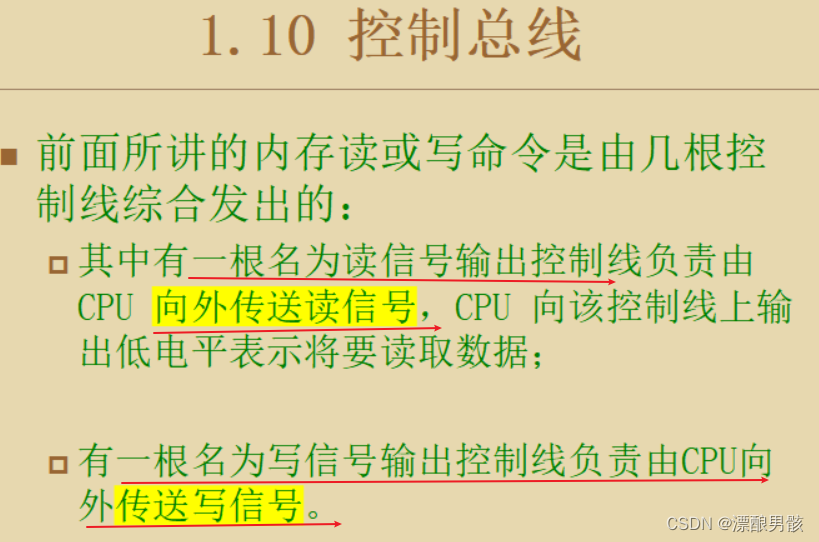

1.10 控制总线

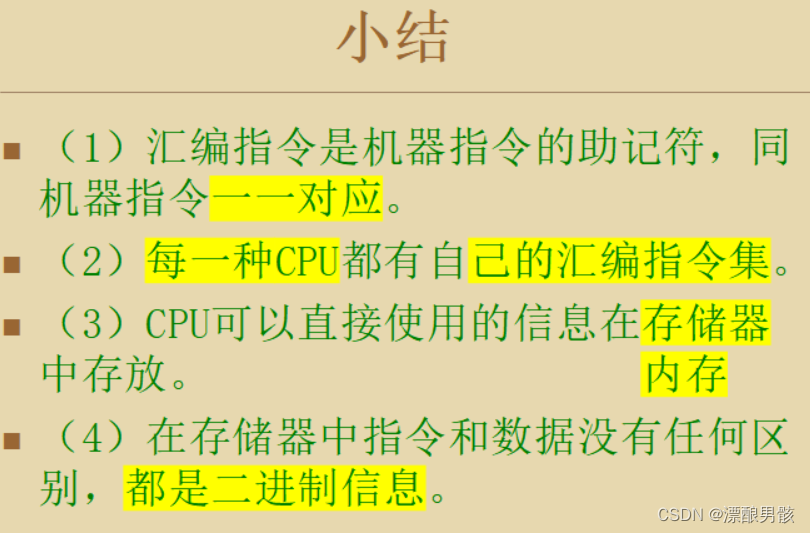

小结

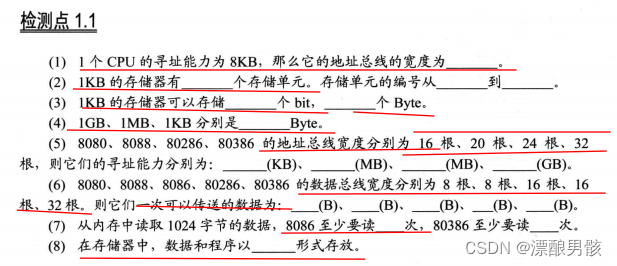

检测点1.1

(1)寻址能力为8kb,= 2^3 乘以2的10次 = 2 的13次

(2)1kb = 2的10次B = 2的10次乘以 8b ,而且一个存储单元的大小为8b,所以有2的10次个,从0到1023

(3)1kb存储器有2的10次乘以 8个byte,1024个B

(4)1GB = 2的20次乘以8 、1MB = 2的10次乘以8,1KB=8Byte

(5)寻址能力为2的n次,所以

16根为 2的16次,又因为要算KB,所以就是2的16次 / 2 的10次K

20根为 2的20次,又因为要算MB,所以就是2的20次 / 2 的20次 = 1MB

24根为 2的24次,又因为要算MB,所以就是2的24次 / 2 的20次 = 2的4次MB

32根为 2的32次,又因为要算GB,所以就是2的32次 / 2 的30次 = 4GB

(6)传递数据的话每个存储单元为8byte

8根数据总线一次可传送一个8位二进制数据(即一个字节)。16根数据总线一次可传送两个字节

(7)1024 / 2 1024 / 4

(8) 二进制

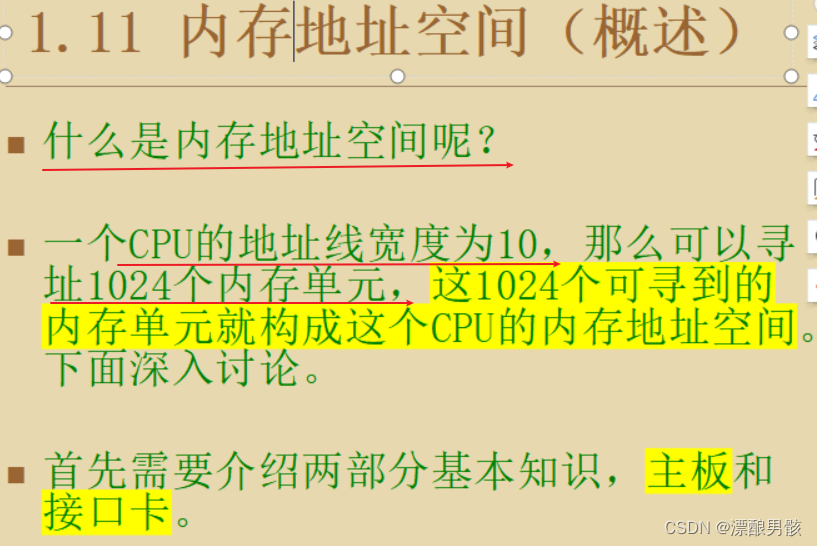

1.11 内存地址空间

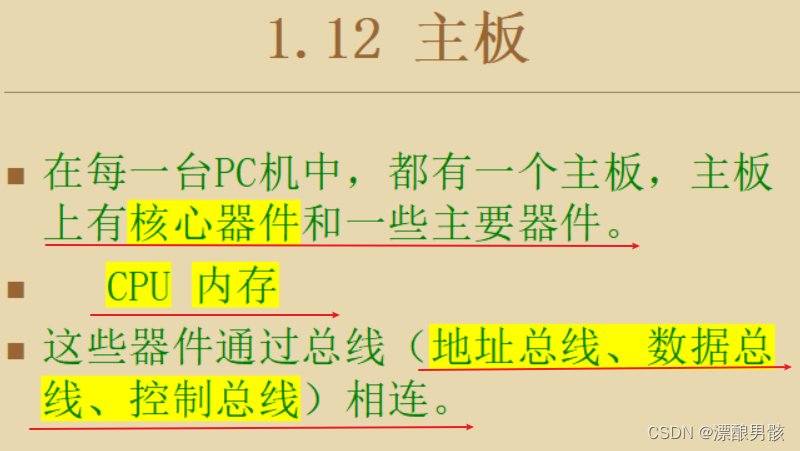

1.12 主板

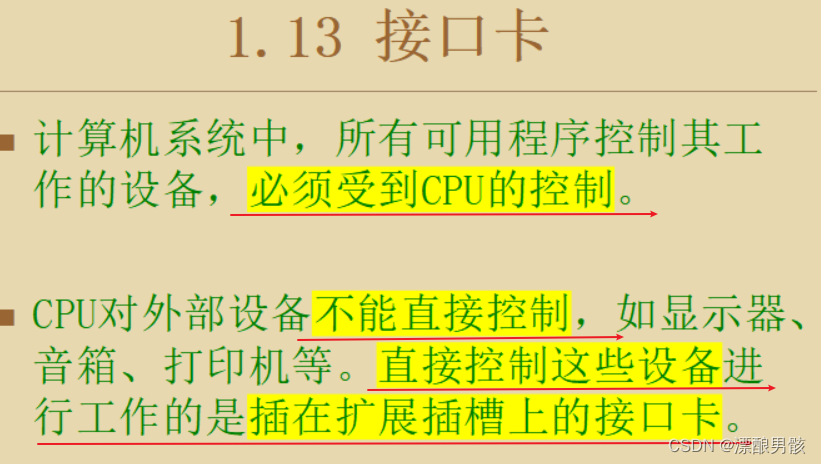

1.13 接口卡

1.14 各类存储器芯片

1.15 内存地址空间

相关文章:

基础知识(王爽老师书第一章)

文章目录 基础知识1.1 引言1.2 机器语言1.2 引言汇编语言的产生1.3 汇编语言的组成1.4 存储器1.5 指令和数据1.6 存储单元1.7 CPU对存储器的读写1.8 地址总线1.9 数据总线1.10 控制总线小结检测点1.11.11 内存地址空间1.12 主板1.13 接口卡1.14 各类存储器芯片1.15 内存地址空间…...

非煤矿山电子封条建设算法 yolov8

非煤矿山电子封条建设算法模型通过yolov8网络模型AI视频智能分析技术,算法模型对作业状态以及出井入井人员数量变化、人员睡岗离岗等情况实时监测分析,及时发现异常动态,自动推送生成的违规截图报警信息。现代目标检测器大部分都会在正负样本…...

七大软件架构设计原则详解

目录 1、概述 2、七大设计原则 2.1、开闭原则 2.2、里氏替换原则 2.3、依赖倒置原则 2.4、单一职责原则 2.5、接口隔离原则 2.6、迪米特法则 2.7、合成复用原则 3、最后 VC常用功能开发汇总(专栏文章列表,欢迎订阅,持续更新...&…...

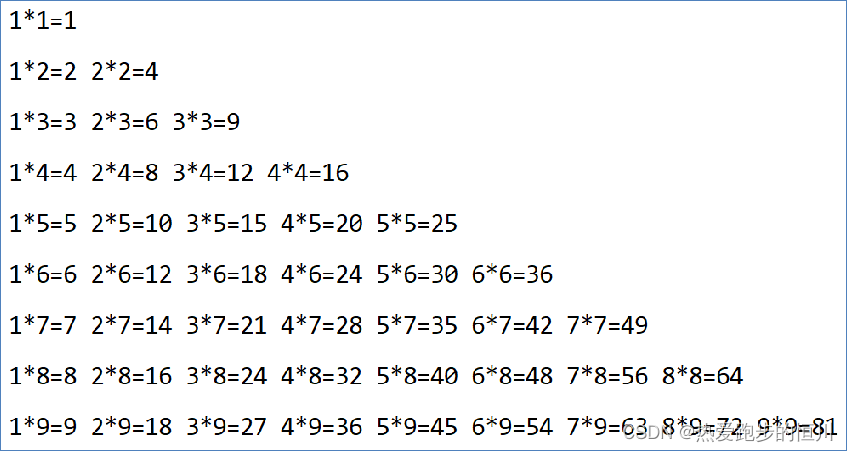

【Python入门】Python循环语句(while循环的嵌套应用)

前言 📕作者简介:热爱跑步的恒川,致力于C/C、Java、Python等多编程语言,热爱跑步,喜爱音乐的一位博主。 📗本文收录于Python零基础入门系列,本专栏主要内容为Python基础语法、判断、循环语句、函…...

数据来源和搜集

数据搜集 文章目录 数据搜集1 数据来源1.1 数据的间接来源1.2 间接数据的评价1.3 数据的直接来源 2 调查数据2.1概率抽样2.2 非概率抽样2.3 概率抽样 *vs.*非概率抽样 3 搜集数据的方法4 实验数据4.1 实验组与对照组4.2 实验中的若干问题 1 数据来源 所有统计数据都来源于社会…...

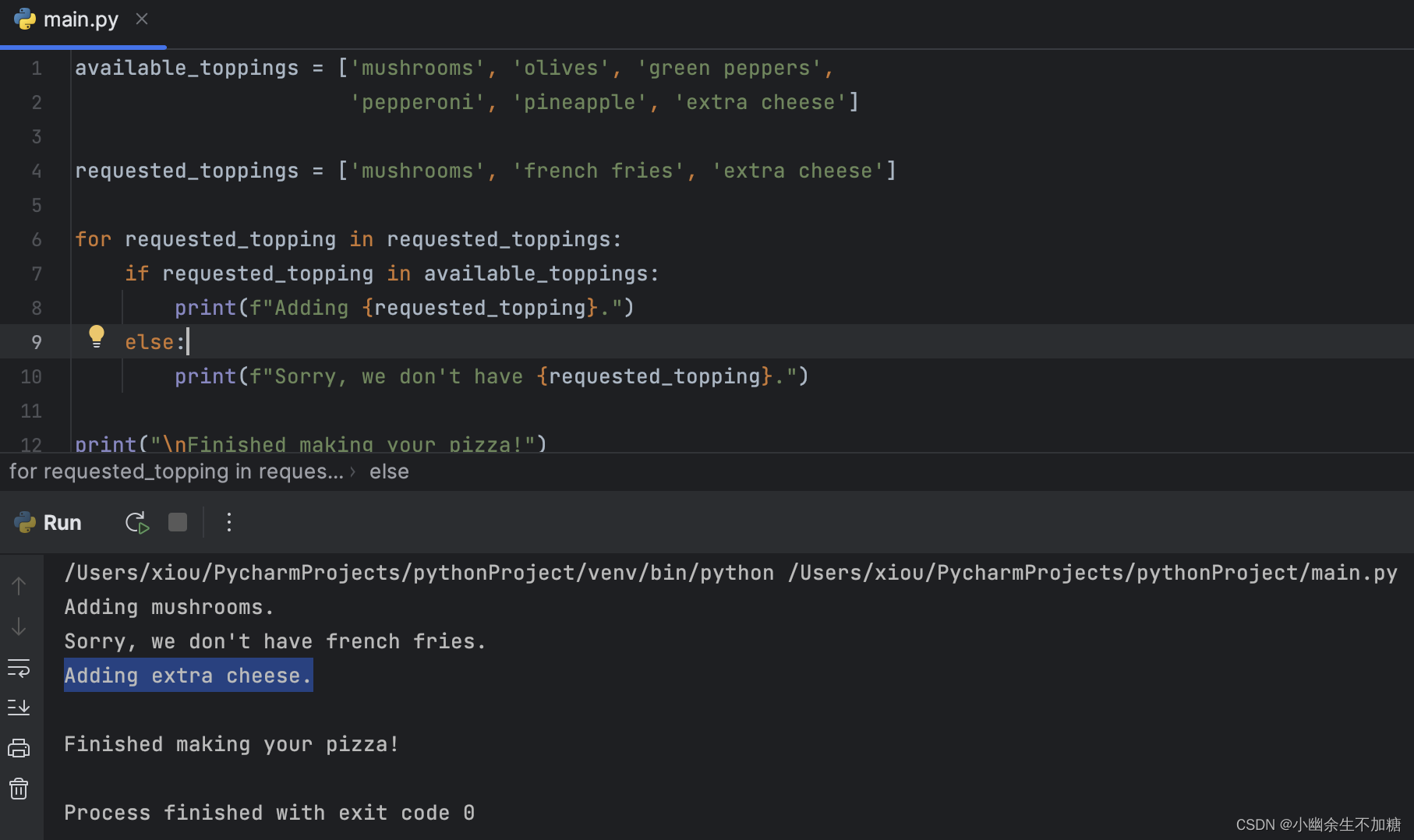

Python入门(七)if语句(二)

if语句(二) 1.if语句1.1 简单的if语句1.2 if-else语句1.3 if-elif-else结构1.4 使用多个elif代码块1.5 使用多个elif代码块 2.使用if语句处理列表2.1 检查特殊元素2.2 确定列表不是空的2.3 使用多个列表 作者:xiou 1.if语句 前面我们理解了…...

[元带你学: eMMC完全解读 2] eMMC协议相关术语与定义

声明 主页:元存储的博客_CSDN博客 依公开知识及经验整理,如有误请留言。 个人辛苦整理,付费内容,禁止转载。 所在专栏 《元带你学: eMMC完全解读》 内容摘要 前言 文中列出了常用和不常用的eMMC 术语, 只需要了解常用术语就完全够用, 非常用术语几乎都用不上,只要遇到的…...

预测杭州五一黄金周的旅游出行人数

对于杭州五一黄金周的旅游出行人数的预测,可以从以下几个方面进行考虑。 一、历史数据的分析 杭州作为一个旅游胜地,每年的五一黄金周都吸引了大量的游客前来游玩。历史数据可以为我们提供有用的信息,帮助我们预测今年的旅游出行人数。 1.…...

内防泄密重要,还是外防窃密重要?

内防泄密是组织为防止内部敏感信息未经授权泄露所采取的各种管理与技术措施的总称。它主要针对内部人员的信息访问与操作行为进行管控,减少故意或疏忽泄密事件的发生几率。 内防泄密的工作,通常包括员工管理、权限管控、监控检查、分级保护、离岗管控、技术防护、事…...

ChatGPT:2. 使用OpenAI创建自己的AI网站:1. 初探API

使用OpenAI创建自己的AI网站 如果你还是一个OpenAI的小白,有OpenAI的账号,但想调用OpenAI的API搞一些有意思的事,那么这一系列的教程将仔细的为你讲解如何使用OpenAI的API制作属于自己的AI网站。博主只能利用下班时间更新,进度慢…...

5月17日,今日信息差

1、中老铁路运输货物突破2000万吨。其中,跨境货运量超400万吨,货值达177亿元 2、北京首个5.5G实验基站在昌平区的国际信息港建设开通,5.5G将在速率、时延、连接规模和能耗方面全面超越现有5G,实现下行万兆和上行千兆的峰值速率…...

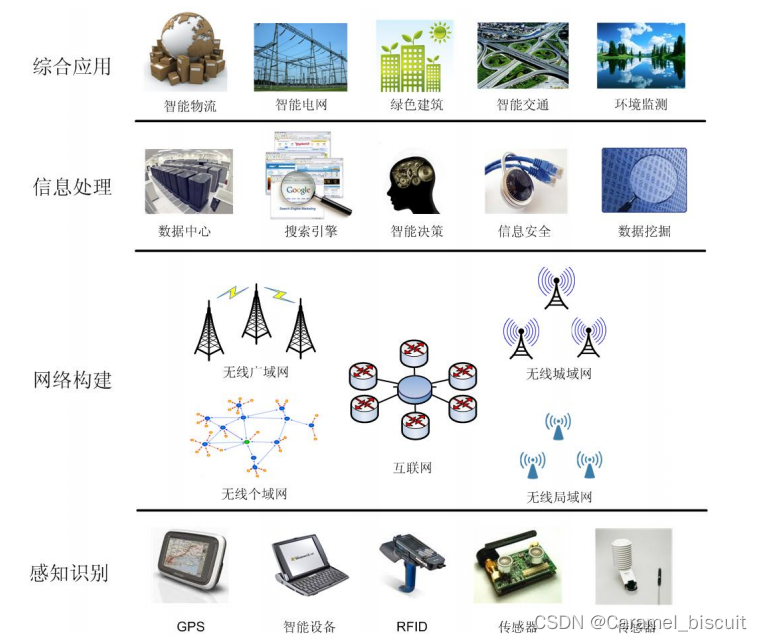

物联网的体系架构

物联网中常见的计算模式:云计算、边缘计算、雾计算等 云计算:一种利用互联网实现随时随地、按需、便捷地使用共享计算设施、存储设备、应用程序等资源的计算模式。边缘计算:在靠近物或数据源头的网络边缘侧,融合网络、计算、存储…...

Golang交叉编译

Golang交叉编译遇到的问题 交叉编译go支持的平台和版本 交叉编译 go支持的平台和版本 查询命令: go tool dist list显示结果: aix/ppc64android/386android/amd64android/armandroid/arm64darwin/amd64darwin/arm64dragonfly/amd64freebsd/386freebsd/…...

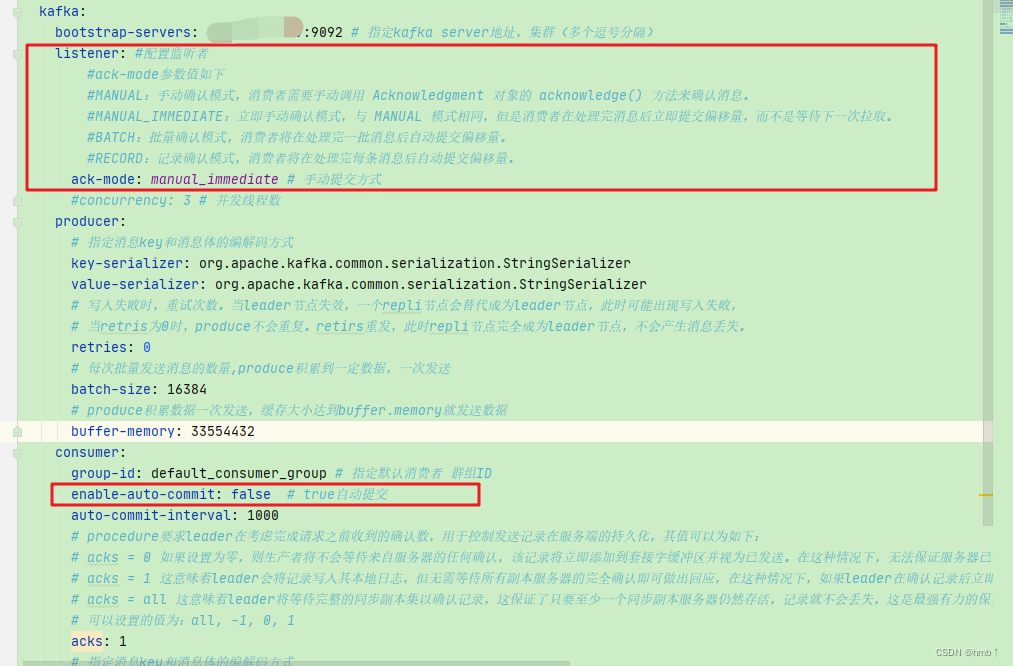

kafka3.x详解

kafka 一、简介1.1、场景选择,与其他mq相比1.2、应用场景1.2.1、流量消峰1.2.2、解耦1.2.3、异步通讯 1.3、消息队列的两种模式1.3.1、点对点模式1.3.2、发布/订阅模式 1.4、Kafka 基础架构 二、安装部署2.1、安装包方式2.2、docker安装方式2.3、docker安装kafka-ma…...

kubectl常用命令|pod生命周期|金丝雀发布|超详细

kubectl常用命令|pod生命周期|金丝雀发布|超详细 一 kubectl常用命令1.1 查看版本信息1.2查看资源对象简写1.3查看集群信息1.4 配置kubectl自动补全1.5node节点查看日志 二 k8s基本信息查看2.1 查看 master 节点状态2.2 查看命令空间2.3 创建和删除命名空间2.4 在命名空间kube-…...

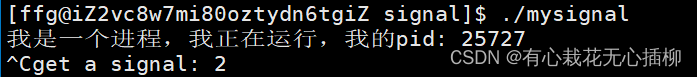

【Linux系统】Linux进程信号详解

Linux进程信号 0 引言1 认识信号1.1 什么是信号1.2 发送信号的本质1.3 信号的处理 2 信号的产生2.1 键盘产生2.2 调用系统函数向进程发送信号2.3 由软件条件产生信号2.4 硬件异常产生信号 3 信号的保存4 信号的处理5 总结 0 引言 本篇文章会从Linux信号的产生到信号的保存&…...

阿里云u1服务器通用算力型CPU处理器性能测评

阿里云服务器u1通用算力型Universal实例高性价比,CPU采用Intel(R) Xeon(R) Platinum,主频是2.5 GHz,云服务器U1实例的基准vCPU算力与5代企业级实例持平,最高vCPU算力与6代企业级实例持平,提供2c-32c规格和1:1/2/4/8丰富…...

hive的详细使用文档和使用案例

目录 Hive 简介安装连接到Hive创建数据库创建表加载数据查询数据修改表删除表 使用案例结论 Hive 简介 Hive是一个基于Hadoop的数据仓库工具,可以将结构化数据映射到Hadoop HDFS上,并提供SQL查询功能。Hive的设计目标是让那些熟悉SQL语言的用户能够在Ha…...

KL散度

KL散度(Kullback-Leibler divergence),也称为相对熵(relative entropy),是用来衡量两个概率分布之间差异的一种指标。在机器学习中,KL散度常常用于度量两个概率分布之间的相似度或差异性。 具体…...

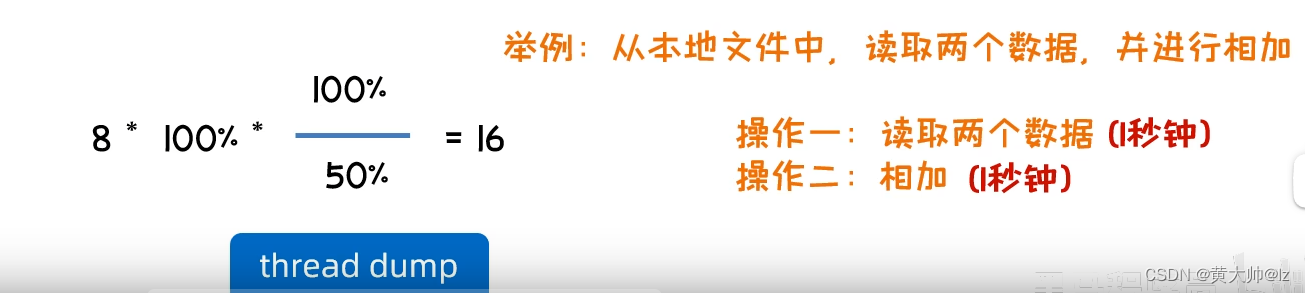

Java基础学习(16)多线程

Java基础学习多线程 一、多线程1.1 什么是多线程1.2 多线程的两个概念1.2.1 并发 1.3 多线程的实现方式1.4 多线程的成员方法1.5 线程的生命周期 二、线程安全1.6 同步方法1.7 锁lock1.8 死锁1.8 生产者和消费者 (等待唤醒机制)1.9 等待唤醒机制(阻塞队列方式实现)1…...

CAPL编程精要:Itoa与_atoi64的实战解析与避坑指南

1. CAPL数据转换函数的核心价值 在汽车电子测试领域,数据格式转换就像不同语言之间的翻译工作。当我们进行CAN总线通信测试时,经常需要在十进制调试数据、十六进制报文数据、二进制信号数据之间来回切换。这就好比工程师需要同时掌握英制单位和公制单位&…...

苍穹外卖debug篇

一、找不到符号1、jdk版本匹配:该版本需使用jdk17和language level17,一开始用了jdk 25就出现“找不到符号”的报错一:更改这里二:改完之后每个文件夹都要改language level应用->确定三:maven的设置里要改到此可以解…...

)

告别龟速!在Windows上用Bun加速你的Vue/React项目(附PowerShell报错解决)

告别龟速!在Windows上用Bun加速你的Vue/React项目(附PowerShell报错解决) 如果你是一名Windows平台的前端开发者,是否经常被npm install的漫长等待折磨得失去耐心?或是看着yarn在安装依赖时缓慢爬行的进度条感到绝望&a…...

如何快速掌握多域名邮件配置:Mail-in-a-Box一站式管理终极指南

如何快速掌握多域名邮件配置:Mail-in-a-Box一站式管理终极指南 【免费下载链接】mailinabox Mail-in-a-Box helps individuals take back control of their email by defining a one-click, easy-to-deploy SMTPeverything else server: a mail server in a box. …...

)

华大HC32F460 SPI+DMA实战:如何用两块开发板实现高速数据互传(附完整代码)

华大HC32F460 SPIDMA双板通信实战:从硬件对接到性能调优全解析 在嵌入式系统开发中,设备间的高速数据交换一直是工程师面临的挑战之一。华大半导体的HC32F460系列MCU凭借其强大的SPI接口和DMA控制器,为这类需求提供了优雅的解决方案。本文将带…...

颠覆传统认知!Science新研究|学习让大脑神经元更“合群”,而非更“独立”

当你在某项技能上愈发熟练,比如在人群中一眼认出熟悉的面孔、快速发现文字里的拼写错误,或是精准预测游戏中的下一步动作时,大脑中的感觉神经元并不会变得更独立地工作,反而会变得愈发协调,彼此共享信息、协同行动。这…...

)

告别printf调试!用Telink EVK实时监控BLE芯片变量(8258/8255实战示例)

告别printf调试!用Telink EVK实时监控BLE芯片变量(8258/8255实战示例) 调试嵌入式系统时,开发者常陷入两难:既需要观察程序运行时的内部状态,又受限于传统调试方法的低效。在BLE低功耗场景下,这…...

大模型六雄混战2026:豆包、千问、DeepSeek激战正酣,Gemini、GPT-5与Claude 4如何接招?

2026年的开年,大模型战场不仅没有降温,反而进入了“贴身肉搏”的新阶段。一边是豆包2.0、千问3.5、DeepSeek-V3.2等国內玩家密集出招,用“极致性价比”和“架构创新”重新定义游戏规则;另一边,GPT-5.2、Claude 4.5、Ge…...

mysql如何通过预编译语句优化性能_使用Prepared Statements减少解析

预编译语句能减少SQL解析开销,因其将SQL结构固定并缓存执行计划,后续仅替换参数、跳过词法语法分析等步骤;适用于同一模板调用≥3次且参数稳定场景。为什么预编译语句能减少 SQL 解析开销MySQL 每次执行普通 INSERT、SELECT 时,都…...

基于粒子群算法的配电网无功优化研究——以IEEE33节点系统为例,探讨无功补偿器接入位置与容量...

基于粒子群算法的配电网无功优化 基于IEEE33节点配电网,以无功补偿器的接入位置和容量作为优化变量,以牛拉法进行潮流计算,以配电网网损最小为优化目标,通过优化求解,得到最佳接入位置和容量,优化结果如下所…...