软考初级程序员上午单选题(13)

1、下列不能兼作输入设备和输出设备的是______。

A.可擦除型光盘 B.软盘 C.硬盘 D.键盘

2、文件型计算机病毒主要感染______。

A..TXT文件 B..GIF文件 C..EXE文件 D..MP3文件

3、______属于并行外部总线。

A.PCI B.USB C.IEEE-488 D.IEEE-1394

4、半导体只读存储器(ROM)与半导体随机存储器(RAM)的主要区别在于______。

A.ROM可以永久保存信息,RAM在断电后信息丢失

B.ROM断电后信息丢失,RAM则不会

C.ROM是内存储器,RAM是外存储器

D.RAM是内存储器,ROM是外存储器

5、计算机内部存储单元的数目多少取决于______。

A.数据总线的宽度 B.地址总线的宽度 C.字长 D.字节数

6、计算机的基本指令由______两部分构成。

A.操作码和操作数地址码 B.操作数和地址码

C.操作码和操作数 D.操作指令和操作数

7、下列不会危害计算机网络安全的是______。

A.黑客的攻击 B.计算机的病毒 C.软件的漏洞 D.信息的加密

8、将某ASCII字符采用偶校验编码(7位字符编码+1位校验码)发送给接收方,接收方收到的8位数据中,若______,则能确定传输过程中发生错误。

A.“1”的个数为奇数 B.“1”的个数为偶数 C.最低位为“1” D.最高位为“1”

9、使用IE浏览器浏览网页时,出于安全方面考虑,需要禁止执行Java Script,可以在TE中______。

A.禁用ActiveX控件 B.禁用Cookie

C.禁用没有标记为安全的ActiveX控件 D.禁用脚本

与二进制数100101.001101等值的十进制数是______,等值的十六进制数是______。

10、A.25.203125 B.25.34 C.37.203125 D.37.34

11、A.25.203125 B.25.34 C.25.31 D.910D

12、设四位数P=0110和Q=1010,则按位逻辑运算的等价运算及其结果为______。

A.P⊕Q=1100 B. C. D.P⊕Q=0011

13、定点8位字长的字,采用二进制的补码形式表示时,一个字所能表示的整数范围是______。

A.-128~+127 B.-127~+127 C.-129~+128 D.-128~+128

14、要保证一个程序在主存中被改变了存放位置后仍能正确执行,则对主存空间应采用______技术。

A.动态重定位 B.静态重定位 C.动态分配 D.静态分配

15、分时操作系统的主要特点是______。

A.个人独占计算机资源 B.自动控制作业运行

C.高可靠性和安全性 D.多个用户共享计算机资源

16、在可变分区存储管理中,某作业完成后要收回其主存空间,该空间可能要与相邻空闲区合并。在修改未分配区表时,使空闲区个数不变且空闲区始址不变的情况是______空闲区。

A.无上邻也无下邻 B.无上邻但有下邻

C.有上邻也有下邻 D.有上邻但无下邻

17、一个事务中所有对数据库的操作是一个不可分割的操作序列,这称为事务的______。

A.原子性 B.一致性 C.隔离性 D.持久性

基于“学生-选课-课程”数据库中的三个关系:

S(S#,SNAME,SEX,AGE.,SC(S#,C#,GRADE.,C(C#,CNAME,TEACHER)

18、若要求查找选修“数据库技术”这门课程的学生姓名和成绩,将使用关系______。

A.S和C B.SC和C C.S和SC D.S、SC和C

19、若要求查找姓名中第一个字为“李”的学号和姓名,下面列出的SQL语句中,____是正确的。

A.SELECT S#,SNAME FROM S WHERE SNAME=“李%”

B.SELECT S#,SNAME FROM S WHERE SNAME LIKE"李%"

C.SELECT S#,SNAME FROM S WHERE SNAME LIKE"李"

D.SELECT S#,SNAME FROM S WHERE SNAME="李"

20、在采用客户机/月艮务器体系结构的数据库应用系统中,应该将用户应用程序安装在______。

A.终端 B.服务器端 C.客户机端 D.系统端

21、有关系模式A(C,T,H,R,S),其中各属性的含义是:C:课程、T:教员、H:上课时间、R:教室、S:学生,根据语义有如下函数依赖集:

F={C→T,(H,R)→C,(H,T(→R,(H,S)→R}

关系模式A的规范化程度最高达到______。

A.1NF B.2NF C.3NF D.BCNF

22、下面关于数据库系统基于日志恢复的叙述中,正确的是______。

A.利用更新日志记录中的改后值可以进行UNDO,利用更新日志记录中的改后值可以进行REDO

B.利用更新日志记录中的改前值可以进行UNDO,利用更新日志记录中的改后值可以进行REDO

C.利用更新日志记录中的改后值可以进行UNDO,利用更新日志记录中的改前值可以进行REDO

D.利用更新日志记录中的改前值可以进行UNDO,利用更新日志记录中的改前值可以进行REDO

23、设有关键码序列(16,9,4,25,14,1,13,18,17,5,8,24),要按关键码值递增的次序排序,采用直接选择排序法,一趟扫描后的结果为______。

A.(14,1,4,18,16,5,8,24,17,9,13,25)

B.(1,9,4,25,14,16,13,18,17,5,8,24)

C.(9,4,16,14,1,13,18,17,5,8,24,25)

D.(9,16,4,25,1,14,13,18,5,17,8,24)

24、文件的存取方式与文件的物理结构有关,可能有如下的文件物理结构:

Ⅰ.顺序结构 Ⅱ.线性结构 Ⅲ.链接结构 Ⅳ.索引结构

而常见的文件物理结构是______。

A.Ⅰ、Ⅱ和Ⅲ B.Ⅱ、Ⅲ和Ⅳ C.Ⅰ、Ⅲ和Ⅳ D.Ⅰ、Ⅱ和Ⅳ

25、设有下三角矩阵A[0…10,0…10],按行优先顺序存放其非零元素,每个非零元素占两个字节,存放在基地址为100的数组中,则元素A[5,0]的存放地址为______。

A.110 B.120 C.130 D.140

26、若将数据结构形式定义为二元组(K,R),其中K是数据元素的有限集合,则R是K上______。

A.操作的有限集合 B.映像的有限集合

C.类型的有限集合 D.关系的有限集合

27、在长度为n的顺序表中删除第i个元素(1≤i≤n)时,元素移动的次数为______。

A.n-i+1 B.i C.i+1 D.n-i

28、对关键字序列(56,23,78,92,88,67,19,34)进行增量为3的一趟希尔排序的结果为______。

A.(19,23,56,34,78,67,88,92)

B.(23,56,78,66,88,92,19,34)

C.(19,23,34,56,67,78,88,92)

D.(19,23,67,56,34,78,92,88)

29、设有一个初始为空的栈,若输入序列为1,2,3,…,n(n>3),且输出序列的第一个元素是n-1,则输入序列中所有元素都出栈后,______。

A.元素n-2一定比n-3先出栈 B.元素1~n-2在输出序列中的排列是不确定的

C.输出序列末尾的元素一定为1 D.输出序列末尾的元素一定为n

30、在一个具有n个顶点的无向图中,要连通全部顶点至少需要______条边。

A.n B.n+1 C.n-1 D.n/2

31、下图所示的有限自动机中,S0是初始状态,S3为终止状态,该自动机不能识别______。

A.abab B.aaaa C.babb D.abba

32、在Windows XP中,文件和文件夹在磁盘中的存在方式有3种属性,不是其属性的是______。

A.系统 B.隐藏 C.只读 D.存档

33、下面关于快捷方式的描述中,不正确的是______。

A.可为文件创建快捷方式

B.快捷方式是到计算机或网络上任何可访问的项目的链接

C.当删除程序的快捷方式时,会将其源程序一同删除

D.快捷方式可放置在各个位置

34、在Windows中,要关闭当前应用程序窗口,可以使用组合键______。

A.Alt+F4 B.Ctrl+F4 C.Alt+空格 D.Ctrl+空格

35、下列文件扩展名中,属于无格式的文件类型名是______。

A.txi B.doc C.bmp D.ppt

答案

1-5:DCCAB

6-10:ADADC

11-15:BCAAD

16-20:DADBC

21-25:BBCCD

26-30:DDDAC

31-35:AACAA

相关文章:

软考初级程序员上午单选题(13)

1、下列不能兼作输入设备和输出设备的是______。 A.可擦除型光盘 B.软盘 C.硬盘 D.键盘 2、文件型计算机病毒主要感染______。 A..TXT文件 B..GIF文件 C..EXE文件 D..MP3文件 3、_…...

【WSN覆盖】基于麻雀搜索算法的三维无线传感器网络覆盖优化 三维WSN覆盖优化【Matlab代码#26】

文章目录 【可更换其他算法,获取资源请见文章第5节:资源获取】1. SSA算法2. 三维覆盖模型3. 部分代码展示4. 仿真结果展示5. 资源获取 【可更换其他算法,获取资源请见文章第5节:资源获取】 1. SSA算法 2. 三维覆盖模型 三维覆盖模…...

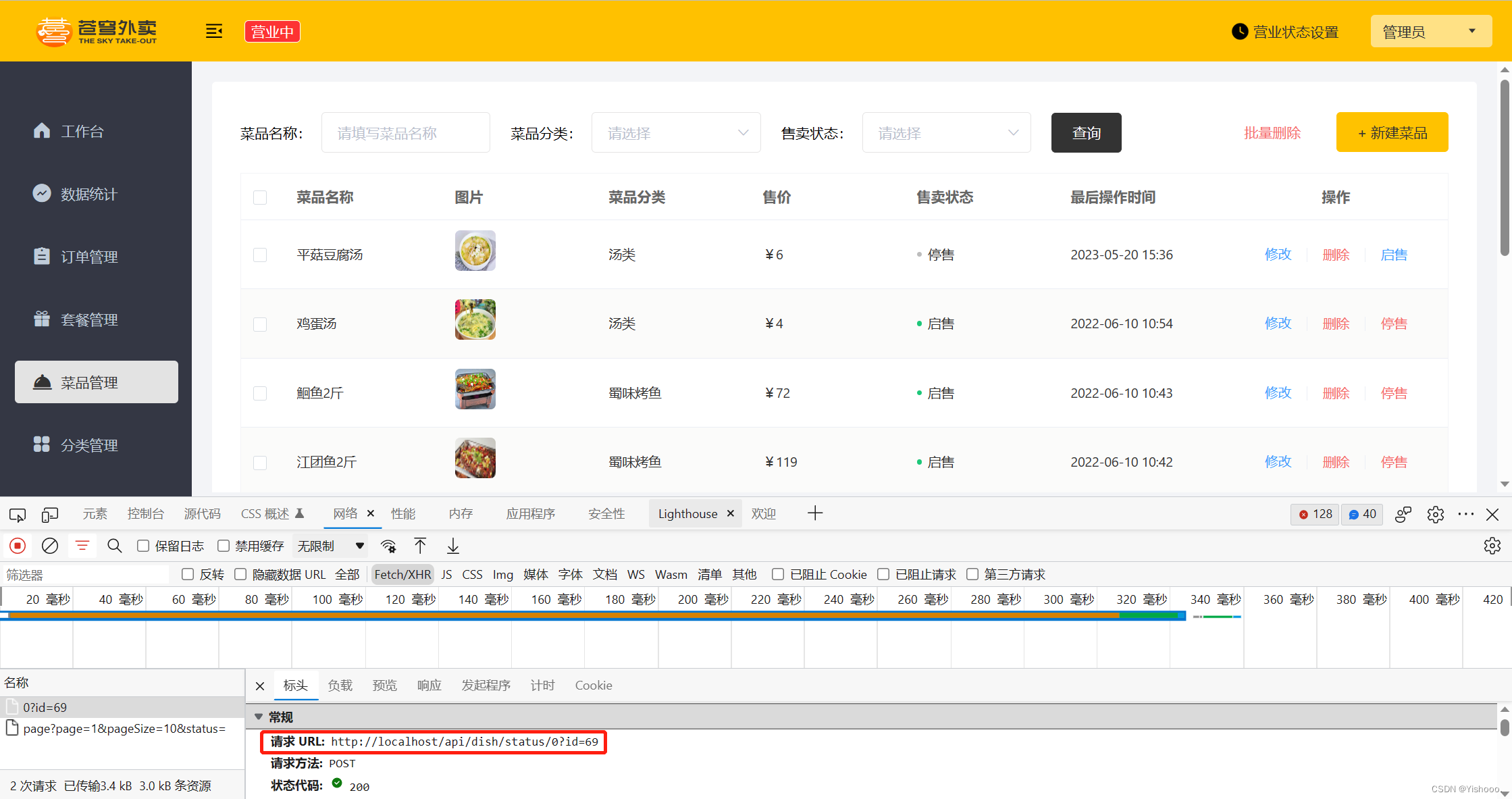

【学习日记2023.5.20】 之 菜品模块完善

文章目录 3. 功能模块完善之菜品模块3.1 公共字段自动填充3.1.1 问题分析3.1.2 实现思路3.1.3 代码开发1.3.1 步骤一1.3.2 步骤二1.3.3 步骤三 3.1.4 功能测试3.1.5 提交代码 3.2 新增菜品3.2.1 需求分析与设计3.2.2 代码开发3.2.2.1 文件上传实现3.2.2.2 新增菜品实现 3.2.3 功…...

MySQL高级SQL语句

创建两个表用于演示 location store_info use kgc; create table location (Region char(20),Store_Name char(20)); insert into location values(East,Boston); insert into location values(East,New York); insert into location values(West,Los Angeles); insert into lo…...

rem和em的区别和使用场景,以及如何在实际开发中灵活运用它们

在前端开发中,我们经常使用rem和em作为长度单位来设置页面元素的大小。虽然它们都可以用于实现响应式布局,但是它们之间存在着一些区别。本文将深入探讨rem和em的区别和使用场景,以及如何在实际开发中灵活运用它们。 什么是rem rem是相对于…...

JDK源码阅读环境搭建

本次针对jdk8u版本的搭建 1.新建项目 新建java项目JavaSourceLearn ,这里我创建的是maven 2.获取JDK源码 打开Project Structure 找到本地JDK安装位置将src.zip解压到项目java包中 整理下项目结构,删除用不到的目录 提示: 添加源码到项目之后首次运行…...

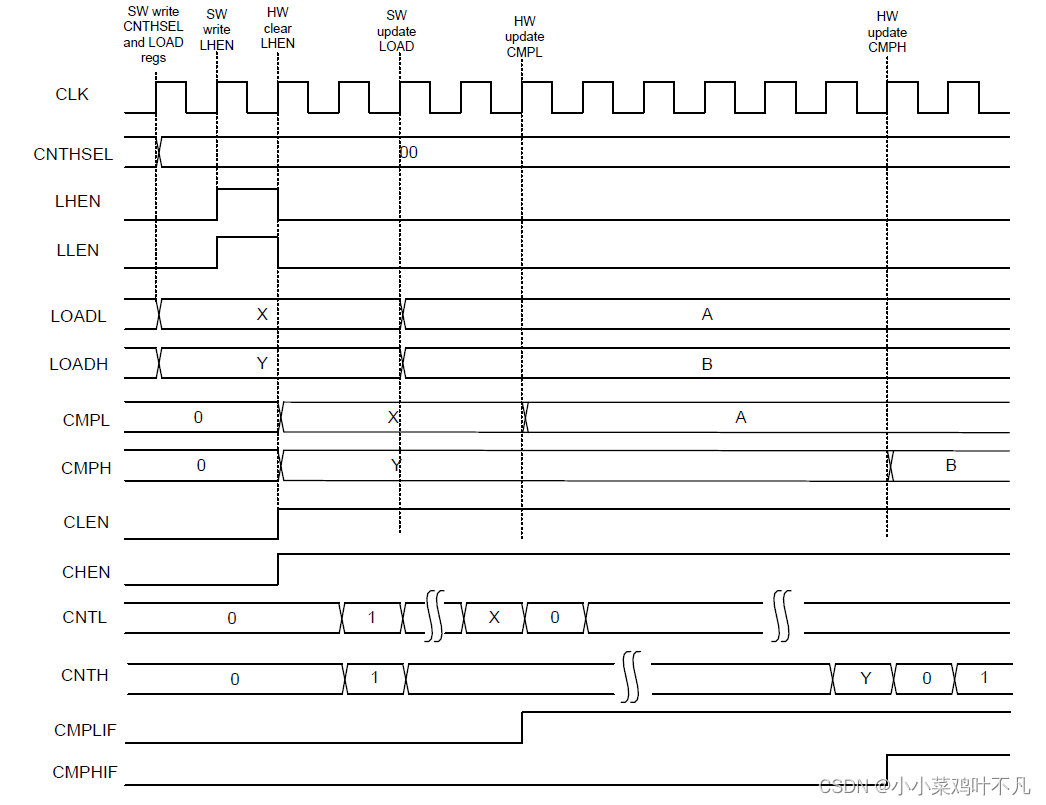

基本定时器工作模式

计数和定时 BasicTimer支持8位或16位向上计数模式。当计数值大于等于比较寄存器(CMPH、CMPL),会产生计数中断标志,并从自动重载寄存器(LOADH、LOADL)加载新的比较值。这样可以实时调整每个计数周期的计数长…...

【华为OD机试真题2023B卷 JAVA】报文重排序

华为OD2023(B卷)机试题库全覆盖,刷题指南点这里 报文重排序 时间限制:1s 空间限制:256MB 限定语言:不限 题目描述: 对报文进行重传和重排序是常用的可靠性机制,重传缓冲区内有一定数量的子报文,每个子报文在原始报文中的顺序已知,现在需要恢复出原始报文。。 输入描…...

【Docker】- 02 Docker-Compose

Docker-Compose Docker-Compose1 下载并安装Docker-Compose1.1 下载Docker-Compose1.2 设置权限1.3 配置环境变量1.4 测试 2 Docker-Compose管理MySQL和Tomcat容器3 使用docker-compose命令管理容器4 docker-compose配合Dockerfile使用4.1 docker-compose文件4.2 Dockerfile文件…...

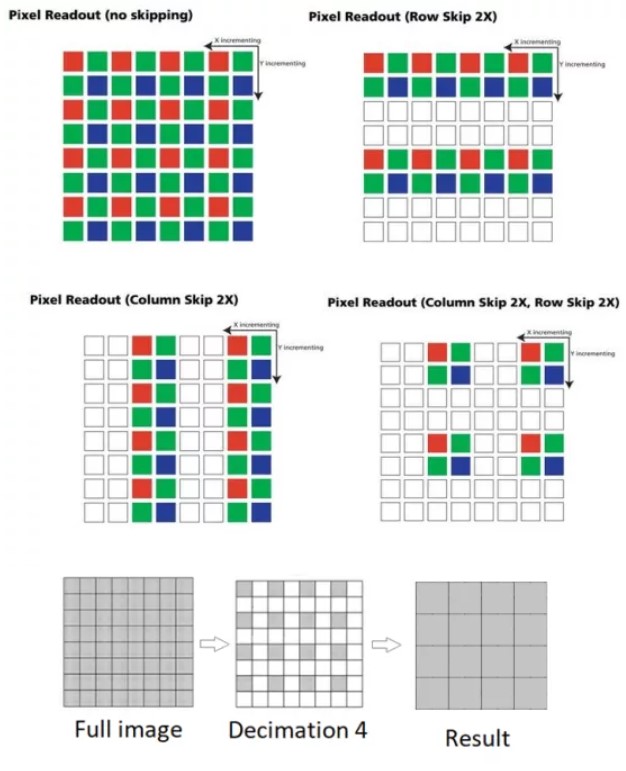

工业相机的Pixel Binning和Pixel Skipping

一般图像传感器的不同分辨率都对应着不同的帧率。如果想要提高帧率,就要考虑是否需要缩小视野。若不希望视野缩小,就需要减小分辨率(resolution)。常用的减少分辨率的两种采样方式是:Skipping和Binning。 什么是Binni…...

std::set(八))

c++ 11标准模板(STL) std::set(八)

定义于头文件 <set> template< class Key, class Compare std::less<Key>, class Allocator std::allocator<Key> > class set;(1)namespace pmr { template <class Key, class Compare std::less<Key>> using se…...

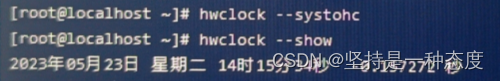

linux服务器断电重启后,发现时间误差八小时

文章目录 问题现象排查与解决时间同步与设置服务器时钟介绍 问题现象 客户的服务器已部署好平台,放入了机房,运行正常。服务器系统时间设置东八区(CST),时间日期也已修改正确客户是我省的某小县城,某台晚上…...

兼容人大金仓,异常信息报错解决大全

乱码报错 ISO-8859-1 SQL 错误 [55006]: : "ssss" (kbjdbc: autodetected server-encoding to be ISO-8859-1, if the message is not readable, please check database logs and/or host, port, dbname, user, password, pg_hba.conf) Detail: 3. : "sss…...

短睡眠 堀大辅 超短眠 人生更丰富

堀大辅是位每天只睡半小时的日本狠人,更多信息自行百度。以下内容,个人收集总结,仅供参考。 堀大辅大胆假设「只要能够减少睡眠的时间,我就能过得更充实」,便与朋友付诸行动,通过纪录观察每天的睡眠时数&a…...

私有GitLab仓库 - 本地搭建GitLab私有代码仓库并随时远程访问「内网穿透」

文章目录 前言1. 下载Gitlab2. 安装Gitlab3. 启动Gitlab4. 安装cpolar内网穿透5. 创建隧道配置访问地址6. 固定GitLab访问地址6.1 保留二级子域名6.2 配置二级子域名 7. 测试访问二级子域名 转载自远控源码文章:Linux搭建GitLab私有仓库,并内网穿透实现公…...

Debezium系列之:Debezium镜像仓库Quay.io,使用Debezium镜像仓库的方法和案例

Debezium系列之:Debezium镜像仓库Quay.io,使用Debezium镜像仓库的方法和案例 一、Debezium镜像仓库变动二、镜像仓库[Quay.io](https://quay.io/organization/debezium)三、使用镜像仓库Quay.io方法四、使用镜像仓库下载Debezium UI一、Debezium镜像仓库变动 Debezium2.2版本…...

文心一言和ChatGPT最全对比

文心一言和ChatGPT都是基于深度学习技术的自然语言处理模型,有各自的优势和使用场景,无法简单地比较 ChatGPT 和文心一言哪一个功能更强大,它们各自具有优势和局限性,需要根据具体需求进行选择,以下一些具体对比&#…...

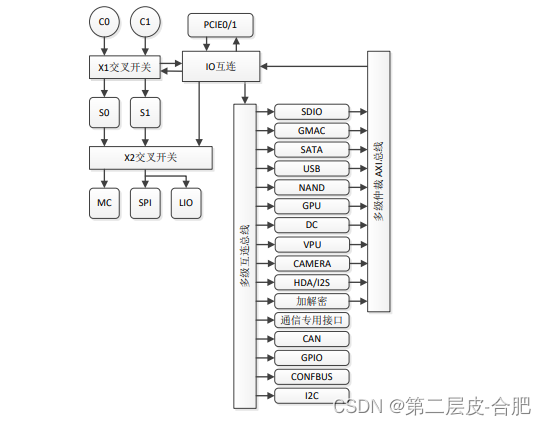

龙芯2K1000实战开发-平台介绍

文章目录 概要整体架构流程技术名词解释技术细节小结概要 龙芯 2K1000 处理器主要面向于网络应用,兼顾平板应用及工控领域应 用。采用 40nm 工艺,片内集成 2 个 GS264 处理器核,主频 1GHz,64 位 DDR3 控制器,以及各种系统 IO 接口。 整体架构 龙芯 2K1000 的结构如图 所…...

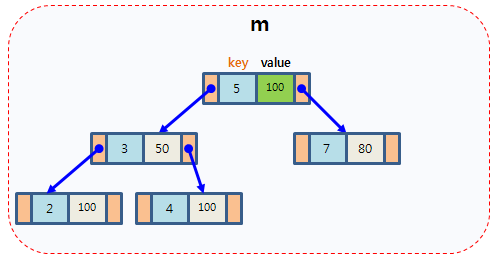

C++ map用法总结(整理)

1,map简介 map是STL的一个关联容器,它提供一对一的hash。 第一个可以称为关键字(key),每个关键字只能在map中出现一次;第二个可能称为该关键字的值(value); map以模板(泛型)方式实现,可以存储任意类型的…...

面向对象的第二个基本特征:继承011026

1.什么是继承? 生活中: 继承 ---> 延续 ---> 扩展 代码中: 继承 ---> 重复使用已有的类的代码(复用) ---> 扩展已有类的代码(扩展) 2.为什么要继承? ① 代码的复用和…...

PrivacyGuard实战:基于实证差分隐私的机器学习模型隐私审计框架

1. 项目概述与核心价值在过去的几年里,我亲眼见证了机器学习模型从实验室走向银行、医疗、社交网络等各个敏感领域的全过程。模型性能的每一次飞跃都令人兴奋,但随之而来的隐私泄露事件也一次次为我们敲响警钟。一个在医疗数据上训练出的诊断模型&#x…...

CTF出题人视角:从NewStarCTF 2023的WEB题,聊聊PHP特性与Flask Debug的那些‘坑’

CTF出题艺术:从PHP特性到Flask Debug的攻防博弈 当一道精心设计的CTF题目被成功破解时,出题人与解题者之间往往存在一场无声的思维交锋。作为NewStarCTF 2023 WEB方向的出题人,我想通过复盘"Begin of PHP"和"ErrorFlask"…...

终极Windows风扇控制指南:FanControl让你的电脑安静又高效

终极Windows风扇控制指南:FanControl让你的电脑安静又高效 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trendin…...

具身智能的发展对人类社会的影响有哪些?

具身智能对人类社会影响一、经济产业层面产业重构:催生机器人、智能制造、自动驾驶新产业,重塑生产链条效率跃升:替代重复繁重劳作,工厂、农业、物流产能大幅提升就业结构变化:低端体力岗位缩减,运维、研发…...

Spiderbuf_H05时间戳机制深度解析:锚点偏移与服务端校验

1. 这不是“破解”,是时间戳反爬机制的逆向解构你打开浏览器按F12,切到Network面板,刷新页面,盯着XHR请求发呆——那个带一长串数字的timestamp参数,每次刷新都变,但又不是随机乱跳,而是和当前时…...

Frida精准Hook Android HttpURLConnection实现HTTP流量分析

1. 这不是“Hook任意函数”的泛泛而谈,而是专治HttpURLConnection的精准手术刀 你有没有遇到过这种情况:想快速看清楚某个Android App到底往哪个URL发了什么HTTP请求、带了哪些Header、Body里塞了什么敏感参数,结果一上Frida就卡在“该Hook哪…...

SLED框架:边缘计算中的LLM推理加速方案

1. SLED框架:边缘计算场景下的LLM推理加速方案在边缘计算环境中部署大语言模型(LLM)面临的核心矛盾在于:模型规模的持续增长与边缘设备有限的计算资源之间的不匹配。传统解决方案如模型量化(Quantization)和…...

ARM SME指令集与MOVA指令详解:矩阵运算优化

1. ARM SME指令集概述在当今计算密集型应用如机器学习、信号处理和科学计算的推动下,现代处理器架构不断扩展其并行计算能力。ARMv9架构引入的SME(Scalable Matrix Extension)正是这种演进的典型代表,它为矩阵和向量操作提供了硬件…...

Unity局域网画面同步方案:FMETP STREAM低延迟多终端投射实战

1. 这不是“又一个网络同步教程”,而是解决真实产线卡点的局域网画面投射方案我第一次在客户现场看到这个需求时,是在一家做工业AR巡检系统的公司。他们刚部署完一批HoloLens 2和iPad,准备给产线工人做实时设备状态叠加显示——但问题来了&am…...

2026年降AI工具会不会被知网检测到深度解读:使用降AI工具算学术不端吗免费完整分析

2026年降AI工具会不会被知网检测到深度解读:使用降AI工具算学术不端吗免费完整分析 关于降AI工具被知网检测到解读,我整理了几个核心问题,逐一分析。 实战方案先给出来:应对AIGC检测最有效的是专业工具深层文本重构,…...