什么是url跳转漏洞?

什么是url跳转漏洞

- 简介

- 原因:

- 如何防止

简介

URL跳转漏洞是一种Web应用程序安全问题,指的是在应用程序处理URL跳转时,由于程序员的疏忽或设计不当,攻击者可能通过构造恶意URL来实现对应用程序的攻击。

原因:

-

跳转条件不足:应用程序可能会在没有满足特定条件的情况下进行跳转,这使得攻击者能够利用这个漏洞来执行恶意代码。

-

跳转策略不当:应用程序可能会在没有正确识别请求来源的情况下进行跳转,这可能会导致攻击者能够利用这个漏洞来访问他们原本无法访问的页面或执行他们原本无法执行的操作。

-

跳转参数未过滤:如果应用程序没有正确地过滤掉跳转参数中的恶意代码,攻击者可能会利用这个漏洞来执行恶意代码。

如何防止

URL跳转漏洞是指攻击者通过构造恶意URL,诱导用户点击并跳转到恶意页面,从而实现攻击目的。为了防止URL跳转漏洞,可以采取以下措施:

-

检查输入:在处理用户输入时,要对输入进行严格的验证和过滤。特别是对于可能导致URL跳转的关键字和特殊字符,如“/”、“?”、“#”、“@”、“:”等,要进行过滤或转义。

-

使用白名单策略:只允许已知的、安全的URL跳转。对于未知的URL跳转请求,应禁止访问。

-

限制跳转范围:避免将跳转权限授予不必要的用户或角色。可以设置跳转权限仅对管理员或特定角色开放。

-

使用安全的跳转方法:尽量避免使用HTTP跳转,而使用HTTPS或其他安全协议进行跳转。HTTPS协议可以有效防止中间人攻击和数据窃取。

-

定期更新:确保Web应用程序、框架和库都是最新版本,以修复已知的安全漏洞。

-

对跳转请求进行跟踪和日志记录:监控跳转请求,以便在发现异常行为时迅速采取措施。同时,记录跳转日志,以便在出现问题时进行审计和调查。

-

使用Web应用防火墙(WAF):部署Web应用防火墙,以过滤恶意请求和保护Web应用程序免受攻击。

-

对跳转页面进行安全审查:在跳转到目标页面之前,对跳转页面进行安全审查,以确保其内容的安全性。

-

限制跳转源:限制跳转源,只允许来自可信来源的跳转请求。例如,只允许从特定IP地址、域名或设备进行跳转。

-

使用安全的开发实践:遵循安全的Web开发实践,如使用安全的编程语言、框架和库,以及定期进行代码审查。

通过以上措施,可以有效防止URL跳转漏洞,保护Web应用程序的安全。

相关文章:

什么是url跳转漏洞?

什么是url跳转漏洞 简介原因:如何防止 简介 URL跳转漏洞是一种Web应用程序安全问题,指的是在应用程序处理URL跳转时,由于程序员的疏忽或设计不当,攻击者可能通过构造恶意URL来实现对应用程序的攻击。 原因: 跳转条件…...

生物学经典blast比对算法,R语言和Python如何实现?

Blast比对算法原理与实现方式 做生物的同学肯定听说过blast比对这个方法,一般在NCBI等网站上可以在线进行比对,也可以在本地服务器进行比对,那么blast算法究竟是怎么实现对不同序列的比对呢? 本文分享经典blast算法的基础原理&…...

Android 开机动画支持mp4格式视频播放

前 言 Android系统在启动的过程中,最多可以出现三个画面,每一个画面都用来描述一个不同的启动阶段。无论是哪一个画面,它们都是在一个称为帧缓冲区(frame buffer,简称fb)的硬件设备上进行渲染的。 自定义…...

软考A计划-试题模拟含答案解析-卷十

点击跳转专栏>Unity3D特效百例点击跳转专栏>案例项目实战源码点击跳转专栏>游戏脚本-辅助自动化点击跳转专栏>Android控件全解手册点击跳转专栏>Scratch编程案例 👉关于作者 专注于Android/Unity和各种游戏开发技巧,以及各种资源分享&am…...

Kafka入门(安装和SpringBoot整合)

文章目录 一、Docker安装Kafka1. 创建网络2. 安装zookeeper3. 安装Kafka 二、Kafka介绍1. Kafka简介 三、SpringBoot整合Kafka1. 引入pom依赖2. application.propertise配置3. Hello Kafka(Producer)4. Consumer Kafka5. 带回调的生产者6. 自定义分区器7. kafka事务提交8. 指定…...

gitLab相关命令

gitLab相关命令 1) 远程仓库相关命令 git clone 远程仓库地址 #检出仓库git remote -v #查看远程仓库git remote add [name][url] #添加远程仓库,git remote add origin 远程仓库地址git remote rm [name] #删除远程仓库,git remote rm origingit remo…...

一些查看日志时的常用命令

文章目录 1、grep -r 搜索内容 *2、l * 关键字 *3、tail -f 文件名4、tail -n X 文件名5、cat 文件名 | grep "关键字" -C X同理可得,-A同理可得,-B 一些查看日志时的常用命令 1、grep -r 搜索内容 * 作用:在一堆文件里࿰…...

和作用域(scope)及垃圾回收)

Javascript 的执行环境(execution context)和作用域(scope)及垃圾回收

执行环境有全局执行环境和函数执行环境之分,每次进入一个新执行环境,都会创建一个搜索变量和函数的作用域链。函数的局部环境不仅有权访问函数作用于中的变量,而且可以访问其外部环境,直到全局环境。全局执行环境只能访问全局执行…...

CRDT协同算法

CRDT的英文全称是Conflict-free Replicated Data Type,最初是由协同文本编辑和移动计算而发展的,现在还被用作在线聊天系统、音频分发平台等等。当前CRDT算法在富文本编辑器领域的协同依旧是典型的场景,常用于作为实现文档协同的底层算法&…...

近代中国的三次思想文化运动

1、戊戌变法中维新派顽固派论战 第一次思想解放潮流是1898年维新派与顽固势力的论战。论战的内容有:要不要变法,要不要兴民权、实行君主立宪,要不要提倡西学、改变教育制度。此次论争是资本主义思想同封建主义思想的正面交锋,此后…...

《地铁上的面试题》--目录

第一部分:基础 数据结构与算法 1.1 数组和链表 1.2 栈和队列 1.3 树和图 1.4 排序和搜索算法 1.5 动态规划和贪心算法 操作系统 2.1 进程与线程 2.2 内存管理 2.3 文件系统 2.4 进程同步与通信 2.5 虚拟化和容器化技术 计算机网络 3.1 TCP/IP协议 3.2 HTTP和HTTPS…...

在VIVADO下烧写ZC706板载FLASH的操作步骤

1,原理图分析 首先看原理图,我们兼容ZC706的板子有两片 FLASH,型号是S25FL128A,连接方式如下: 可以看到两片是分别接在了XC7Z045芯片的引脚上,是互不相干的并联方式,每个FLASH芯片支持X4模式,也…...

第二期:链表经典例题(两数相加,删除链表倒数第N个节点,合并两个有序列表)

每道题后都有解析帮助你分析做题,答案在最下面,关注博主每天持续更新。 PS:每道题解题方法不唯一,欢迎讨论! 1.两数相加 题目描述 给你两个非空的链表,表示两个非负的整数。它们每位数字都是按照逆序的方式…...

ESP32设备驱动-SHT35湿度传感器驱动

SHT35湿度传感器驱动 1、SHT35介绍 SHT35 数字温湿度传感器基于 Sensirion SHT35 传感器 IC。 得益于Sensirion的CMOSens技术,高度集成的电容式湿度传感元件和带隙温度传感元件,SHT35具有高可靠性和长期稳定性,功耗低,响应速度快,抗干扰能力强。 传感器支持IIC通信,兼容…...

如何快速判断GitLab 是否出现 OOM

查看系统日志: 使用 dmesg 命令来查看系统日志,搜索 Out of memory 关键字: sudo dmesg | grep -i "out of memory"如果输出结果中包含 Out of memory 或 oom-killer 等关键字,则表示系统出现了 OOM。 查看 GitLab 日…...

)

Word查找和替换通配符(完全版)

Word查找栏代码通配符一览表 序号 清除使用通配符复选框 勾选使用通配符复选框 特殊字符 代码 特殊字符 代码or通配符 1 任意单个字符 ^? 任意单个字符 ? 2 任意数字 ^# 任意数字(单个) [0-9] 3 任意英文字母 ^$ 任意英文字母 [a…...

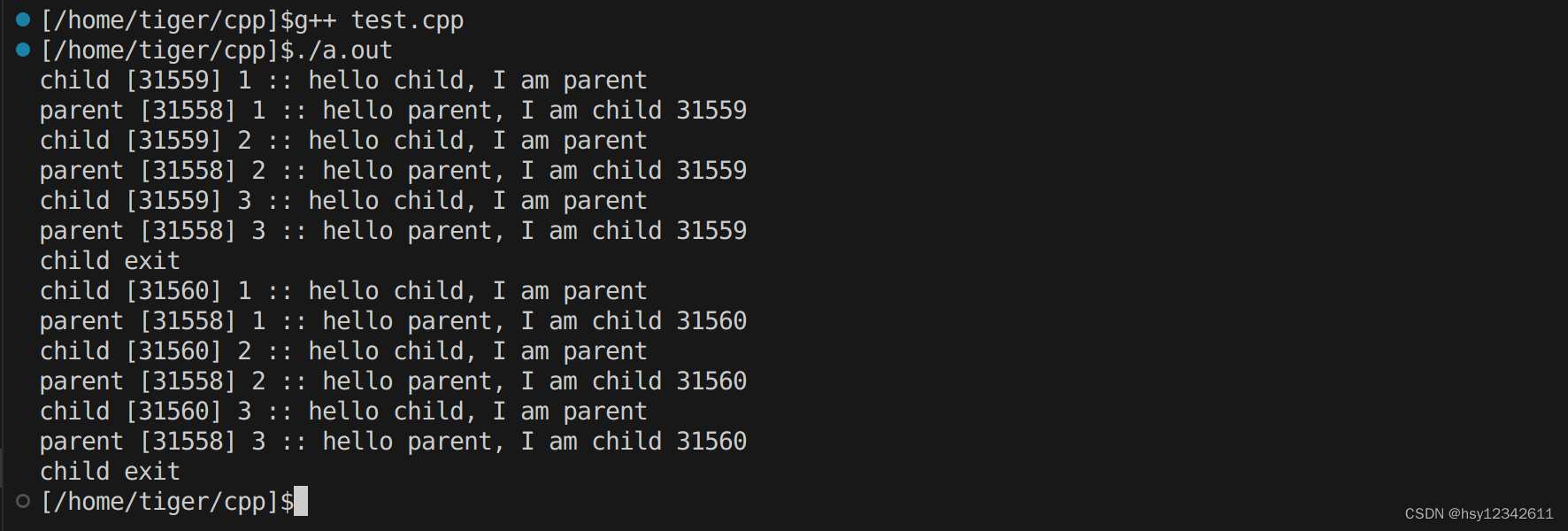

Linux下socketpair系统API调用使用说明

目录 1.socketpair函数说明 2.socketpair使用举例 在阅读nginx源码时,发现其调用socketpair来实现master和worker进程之间进行数据交互。其代码如下: 思考:master和worker进程是父子关系,有亲属关系的进程通过pipe/pipe2&#x…...

)

【Netty】Future 源码分析(十六)

文章目录 前言一、JDK 的 Future 接口二、Netty 的 Future 接口三、ChannelFuture 接口总结 前言 回顾Netty系列文章: Netty 概述(一)Netty 架构设计(二)Netty Channel 概述(三)Netty Channel…...

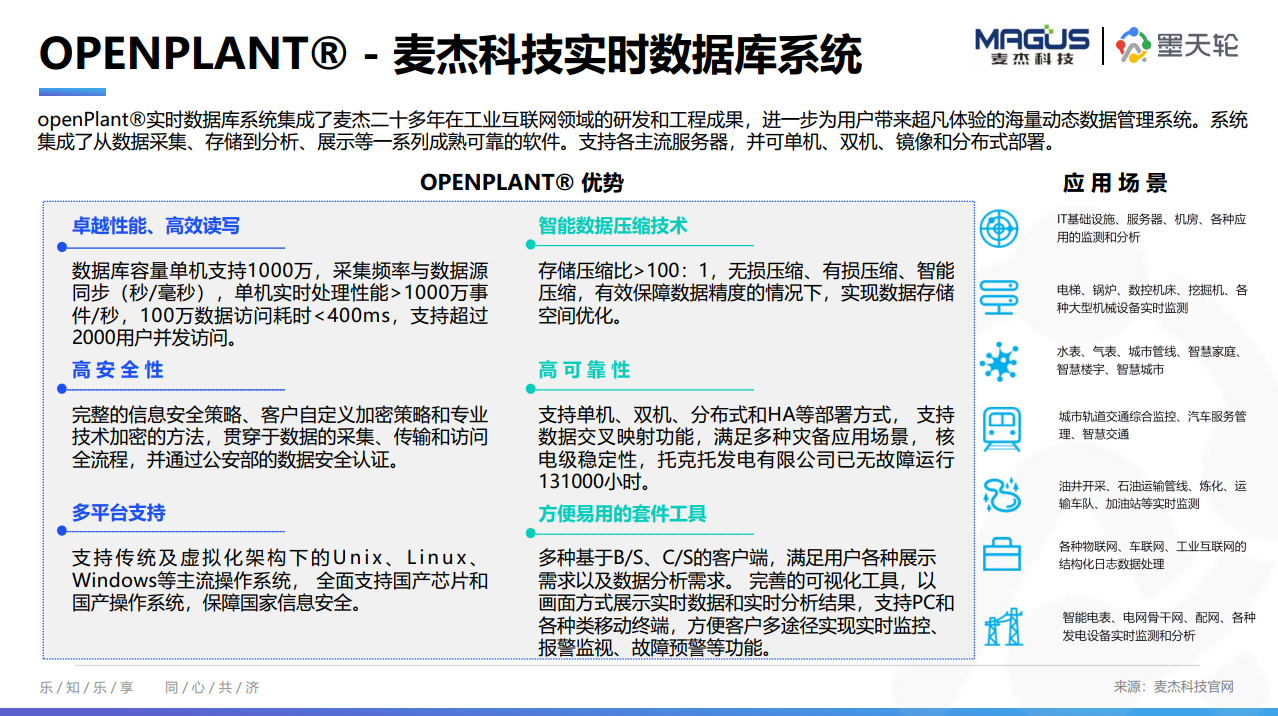

5月《中国数据库行业分析报告》正式发布,首发时序、实时数据库两大【全球产业图谱】

为了帮助大家及时了解中国数据库行业发展现状、梳理当前数据库市场环境和产品生态等情况,从2022年4月起,墨天轮社区行业分析研究团队出品将持续每月为大家推出最新《中国数据库行业分析报告》,持续传播数据技术知识、努力促进技术创新与行业生…...

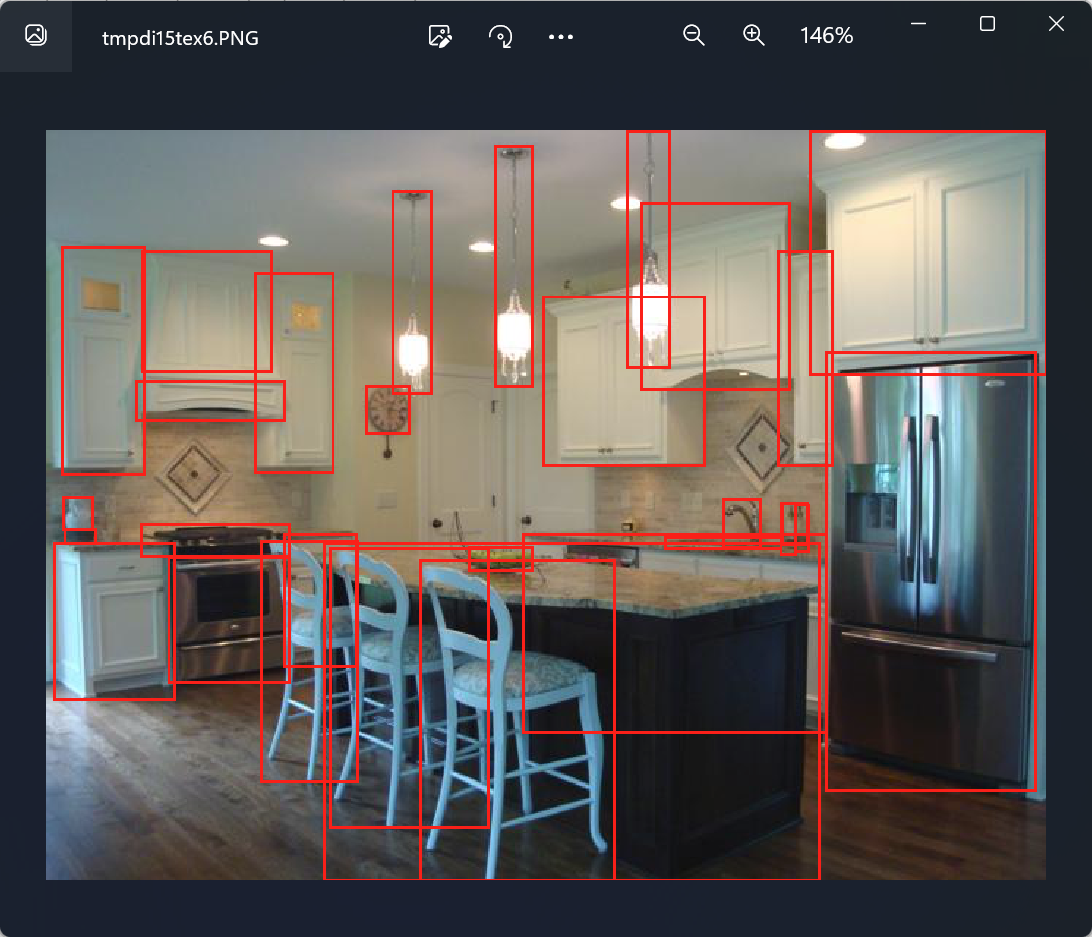

【计算机视觉 | 目标检测】术语理解6:ViT 变种( ViT-H、ViT-L ViT-B)、bbox(边界框)、边界框的绘制(含源代码)

文章目录 一、ViT & ViT变种1.1 ViT的介绍1.2 ViT 的变种 二、bbox(边界框)三、边界框的绘制 一、ViT & ViT变种 1.1 ViT的介绍 ViT,全称为Vision Transformer,是一种基于Transformer架构的视觉处理模型。传统的计算机视…...

Selenium显式等待原理与四大高频场景实战

1. 为什么“等一下”比“点一下”更难写对在 Java Selenium 的自动化脚本里,我见过太多人把driver.findElement(By.id("submit")).click()写得行云流水,结果一跑就报NoSuchElementException或ElementNotInteractableException——不是元素不存…...

别再瞎调参了!用Python实战Sensitivity Analysis,5分钟找出模型最怕哪个变量

用Python实战全局敏感性分析:5步锁定模型关键变量 当你的机器学习模型表现不如预期时,第一反应是什么?大多数数据科学家的选择是:调参。但随机调整超参数就像在黑暗房间里找开关——效率低下且充满挫败感。本文将带你用Python实施…...

Synopsys SpyGlass 2016迁移记:从老系统到Ubuntu 20.04的完整环境适配与降级运行实战

Synopsys SpyGlass 2016迁移记:从老系统到Ubuntu 20.04的完整环境适配与降级运行实战当企业面临EDA工具版本升级与操作系统迭代不同步的困境时,如何让老版本工具在新系统上稳定运行成为工程师必须掌握的生存技能。本文将详细记录将Synopsys SpyGlass 201…...

Zotero中文文献管理神器:茉莉花插件3分钟快速上手指南

Zotero中文文献管理神器:茉莉花插件3分钟快速上手指南 【免费下载链接】jasminum A Zotero add-on to retrive CNKI meta data. 一个简单的Zotero 插件,用于识别中文元数据 项目地址: https://gitcode.com/gh_mirrors/ja/jasminum 还在为Zotero无…...

)

别再被离群点坑了!用Python+OpenCV手把手教你RANSAC直线拟合(附完整代码)

实战指南:用PythonOpenCV实现RANSAC直线拟合的完整流程在计算机视觉项目中,我们经常遇到需要从嘈杂数据中提取几何特征的情况。想象一下这样的场景:你从一张建筑图纸扫描件中提取了数百个边缘点,但扫描时的折痕、污渍导致30%的点位…...

DeepSeek V4价格打骨折,宁王京东网易抢着入场,梁文锋:目标是AGI

听雨 发自 凹非寺量子位 | 公众号 QbitAI同一天,DeepSeek又发生两件大事。一边,DeepSeek-V4-Pro API宣布永久降价。从 6月1日起,V4 Pro的API价格将正式调整为当前促销价,不再恢复原价。另一边,The Information爆料&…...

MySQL 分库分表实战

# MySQL 分库分表实战数据量到了千万级,单表扛不住了,就要分库分表。这篇说说怎么做。## 什么时候需要分库分表? 单表数据量: - < 500万:不用分,加索引、优化 SQL - 500万~2000万࿱…...

RePKG:终极Wallpaper Engine资源解锁与转换工具

RePKG:终极Wallpaper Engine资源解锁与转换工具 【免费下载链接】repkg Wallpaper engine PKG extractor/TEX to image converter 项目地址: https://gitcode.com/gh_mirrors/re/repkg 你是否曾面对Wallpaper Engine精美的动态壁纸,却苦于无法提取…...

智能电表数据填补技术对比:从Holt-Winters到Time-MoE的实战指南

1. 项目概述:当智能电表数据“断片”时,我们如何“脑补”?在能源管理和智能电网的日常运维中,我们这些从业者最头疼的问题之一,就是拿到手的智能电表数据“缺斤短两”。想象一下,你正试图分析一个居民区的用…...

非欧几里得机器学习:流形与拓扑结构下的回归与嵌入方法

1. 项目概述:当数据不再“平直” 在机器学习的日常实践中,我们习惯于将数据点视为高维欧几里得空间(即我们熟悉的“平直”空间,如二维平面、三维空间)中的向量。线性回归、主成分分析(PCA)乃至大…...