C语言:if-else语句

嗨,今天咱们讲讲C语言控制语句里的条件选择,主要总结下if else语句。

咱们生活里经常会有这样的场景,明天该怎么穿呢,得考虑下具体的天气。如果是晴天,温度还不错,可以穿T恤;如果是阴天,就得穿夹克,当然刮大风就得加一件风衣了。根据不同的情况,经常会有不同处理方式。编程也会遇到这样的情况,提供的数据符合目前的需求,可以实现后续的工作,如果不符合,就得处理其他的安排。所以说编程和生活其实没有界限,可以说编程来源于生活。

在C语言中,处理这种选择场景的语法叫做条件语句,条件语句有两种形式:if else和switch case。其中判断情况的条件可以罗列更为详细具体,选择情况可以根据需要叠加的语法是if else。当然switch case很好用,不过应用场景是判断情况比较多的时候,可以提高代码质量。

那么,我们来聊下怎么用,书写标准:

if (表达式){

语句块1

}else{

语句块2

}

注意啦,上面是语法规范,怎么用具体的细节在下面分析:

1. 语句块:当有若干条语句时,必须用{…}括起来。

2. 表达式:

if语句的表达式一般情况下为逻辑表达式或关系表达式。

如:

if( a == b && x == y ) {

printf(“a=b,x=y”);

}else{

printf(“a!=b, x!=y”);

}

也可以是任意类型(包括整型、实型、字符型、指针类型),表示“真”和“假”的逻辑情况。

例如:if(‘a’) printf(“%d”,’a’);

if(‘3’) printf(“OK!”);

注意:

数值在if里只有“非零”与“零”的用法;

请区分if(x=1)与if(x= =1)的不同,=是赋值符号, ==是逻辑判断符号。

当然规范的形式只适用用于条件逻辑比较单一的情况,以下是一些根据实际情况做出的一些变形形式。

1. 简化形式

if(表达式) {

语句块

}

例如:

if( x>y ) {

printf(“%d”,x);

}

2. 阶梯形式

if(表达式1) 语句块1

else if(表达式2) 语句块2

else if(表达式3) 语句块3

else if(表达式4) 语句块4

...

else 语句块n

例如:

int main(int argc, const char *argv[])

{

int a;

scanf("%d", &a);

if( a<0 ){

printf("a < 0!\n");

}else if( a == 0){

printf("a == 0!\n");

}else{

printf("(a > 0! \n");

}

return 0;

}

3. 嵌套形式

if(表达式){

if(表达式){ 语句块1 }

else{ 语句块2 }

}else{

if(表达式){ 语句块3 }

else{ 语句块4 }

}

例如:

int main(int argc, const char *argv[])

{

int a , b, c;

int max;

scanf("%d%d%d", &a, &b, &c);

if( a >= b ) {

max = a;

if( max < c ) {

max = c;

}

} else {

max = b;

if( max < c ) {

max = c;

}

}

putchar(10);

return 0;

}

这里再提一种特殊情况:

if(表达式){

语句块1;

}

if(表达式){

语句块2

}

if(表达式){

语句块3;

}

...

else{

表达式4;

}

这种情况的条件语句组合中,else要注意是后最后一if结合。

好啦,if else的用法讲到这里,多做实践应用,尝试多种场景。当然因为其可以组合的特性,到实际实践中组合形式很自由,可能会有迷惑性,其实本质很简单,就是上面的几种语法,不要被骗了,要仔细辨别哦。

对嵌入式物联网感兴趣的小伙伴,可以多了解一下相关信息。(看过来)

相关文章:

C语言:if-else语句

嗨,今天咱们讲讲C语言控制语句里的条件选择,主要总结下if else语句。 咱们生活里经常会有这样的场景,明天该怎么穿呢,得考虑下具体的天气。如果是晴天,温度还不错,可以穿T恤;如果是阴天…...

C语言---函数

1、函数是什么 学习库函数网站: https://cplusplus.com/reference/http://en.cppreference.comhttp://zh.cppreference.com 我们参考文档,学习几个库函数 2、库函数 3、自定义函数 自定义函数和库函数一样,有函数名,返回值类…...

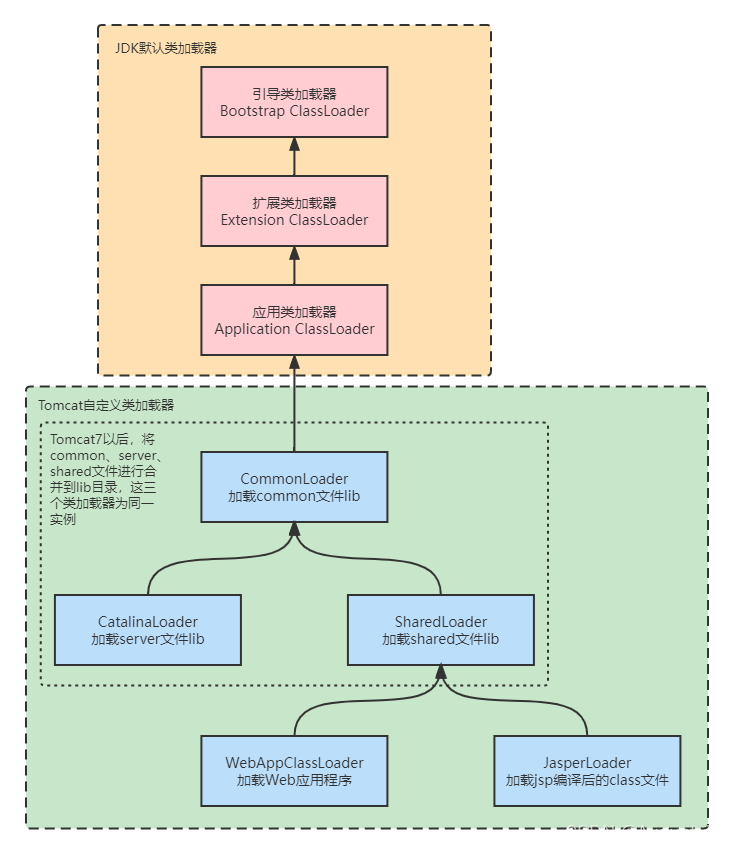

【JVM】什么是双亲委派机制?

一、为什么会有这种机制? 类加载器将.class类加载到内存中时,为了避免重复加载(确保Class对象的唯一性)以及JVM的安全性,需要使用某一种方式来实现只加载一次,加载过就不能被修改或再次加载。 二、什么是双…...

Vulkan Tutorial 7 纹理贴图

目录 23 图像 图片库 暂存缓冲区 纹理图像 布局转换 将缓冲区复制到图像上 准备纹理图像 传输屏障掩码 清除 24 图像视图和采样器 纹理图像视图 采样器 Anisotropy 设备特征 25 组合图像采样器 更新描述符 纹理坐标系 着色器 23 图像 添加纹理将涉及以下步骤&am…...

LinkedBlockingQueue阻塞队列

➢ LinkedBlockingQueue阻塞队列 LinkedBlockingQueue类图 LinkedBlockingQueue 中也有两个 Node 分别用来存放首尾节点,并且里面有个初始值为 0 的原子变量 count 用来记录队列元素个数,另外里面有两个ReentrantLock的独占锁,分别用来控制…...

面试-Redis 常见问题,后续面试遇到新的在补充

面试-Redis 1.谈谈Redis 缓存穿透,击穿,雪崩及如何避免 缓存穿透:是指大量访问请求在访问一个不存在的key,由于key 不存在,就会去查询数据库,数据库中也不存在该数据,无法将数据存储到redis 中…...

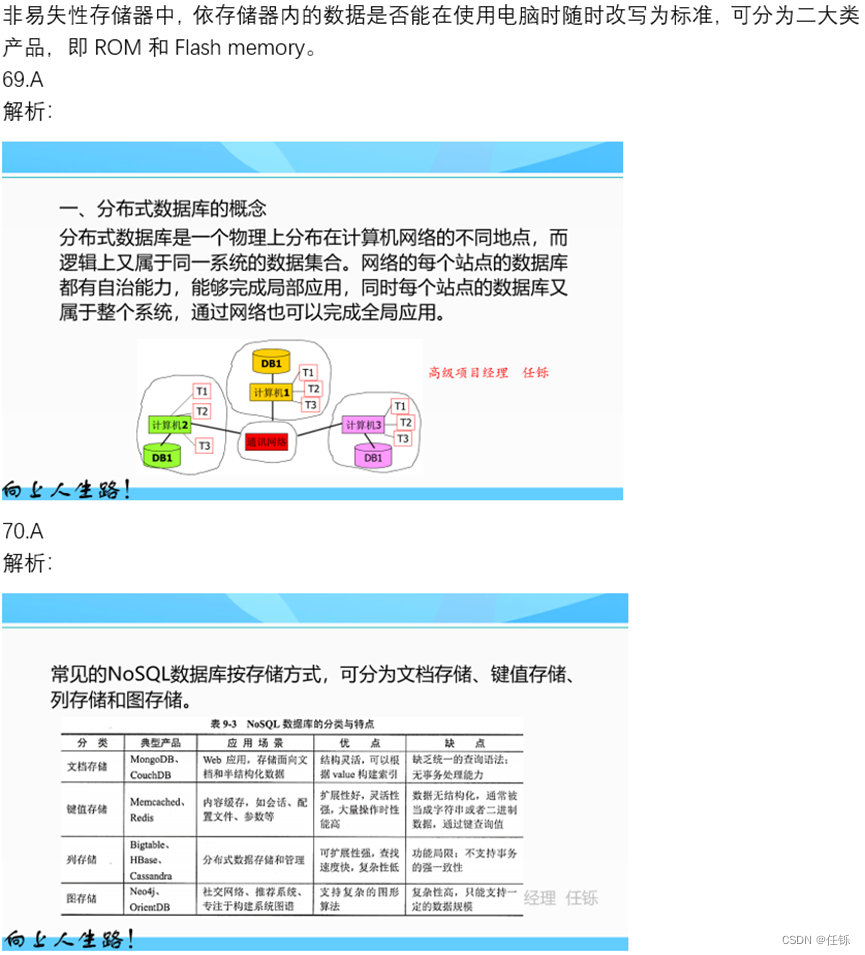

2023年上半年数据库系统工程师上午真题及答案解析

1.计算机中, 系统总线用于( )连接。 A.接口和外设 B.运算器、控制器和寄存器 C.主存及外设部件 D.DMA控制器和中断控制器 2.在由高速缓存、主存和硬盘构成的三级存储体系中,CPU执行指令时需要读取数据,那么DMA控制器和中断CPU发出的数据地…...

设计模式概念

设计模式是软件工程领域中常用的解决问题的经验总结和最佳实践。它们提供了一套被广泛接受的解决方案,用于处理常见的设计问题,并促进可重用、可扩展和易于维护的代码。 设计模式的主要目标是提高软件的可重用性、可扩展性和灵活性,同时降低…...

arcpy批量对EXCE经纬度L进行投点,设置为wgs84坐标系,并利用该点计算每个区域内的核密度

以下是在 ArcPy 中批量对 Excel 经纬度 L 进行投点,设置为 WGS84 坐标系,并利用该点计算每个区域内的核密度的详细步骤: 1. 准备数据: 准备包含经纬度信息的 Excel 数据表格,我们假设文件路径为 "C:/Data/locations.xlsx&qu…...

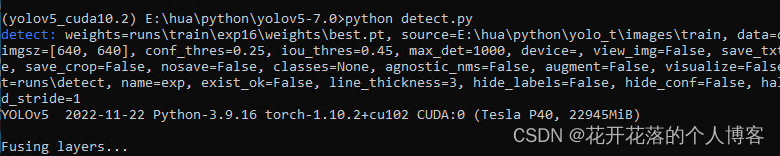

Yolov5训练自己的数据集

先看下模型pt说明 YOLOv5s:这是 YOLOv5 系列中最小的模型。“s” 代表 “small”(小)。该模型在计算资源有限的设备上表现最佳,如移动设备或边缘设备。YOLOv5s 的检测速度最快,但准确度相对较低。 YOLOv5m࿱…...

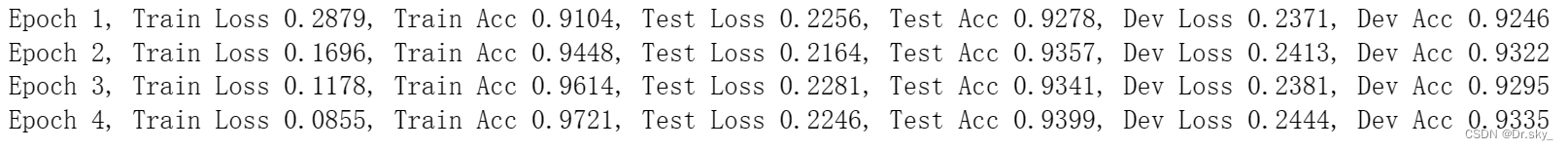

Bert+FGSM中文文本分类

我上一篇博客已经分别用BertFGSM和BertPGD实现了中文文本分类,这篇文章与我上一篇文章BertFGSM/PGD实现中文文本分类(Loss0.5L10.5L2)_Dr.sky_的博客-CSDN博客的不同之处在于主要在对抗训练函数和embedding添加扰动部分、模型定义部分、Loss函数传到部分…...

)

爬楼梯问题-从暴力递归到动态规划(java)

爬楼梯,每次只能爬一阶或者两阶,计算有多少种爬楼的情况 爬楼梯--题目描述暴力递归递归缓存动态规划暴力递归到动态规划专题 爬楼梯–题目描述 一个总共N 阶的楼梯(N > 0) 每次只能上一阶或者两阶。问总共有多少种爬楼方式。 示…...

浏览器如何验证SSL证书?

浏览器如何验证SSL证书?当前SSL证书应用越来越广泛,我们看见的HTTPS网站也越来越多。点击HTTPS链接签名的绿色小锁,我们可以看见SSL证书的详细信息。那么浏览器是如何验证SSL证书的呢? 浏览器如何验证SSL证书? 在浏览器的菜单中…...

】:: ll 指令 :: 查看指定目录下的文件详细信息)

Linux :: 【基础指令篇 :: 文件及目录操作:(10)】:: ll 指令 :: 查看指定目录下的文件详细信息

前言:本篇是 Linux 基本操作篇章的内容! 笔者使用的环境是基于腾讯云服务器:CentOS 7.6 64bit。 学习集: C 入门到入土!!!学习合集Linux 从命令到网络再到内核!学习合集 目录索引&am…...

Java字符集/编码集

1 字符集/编码集 基础知识 计算机中储存的信息都是用二进制数表示的;我们在屏幕上看到的英文、汉字等字符是二进制数转换之后的结果 按照某种规则, 将字符存储到计算机中,称为编码。反之,将存储在计算机中的二进制数按照某种规则解析显示出来,称为解码。这里强调一下: 按照…...

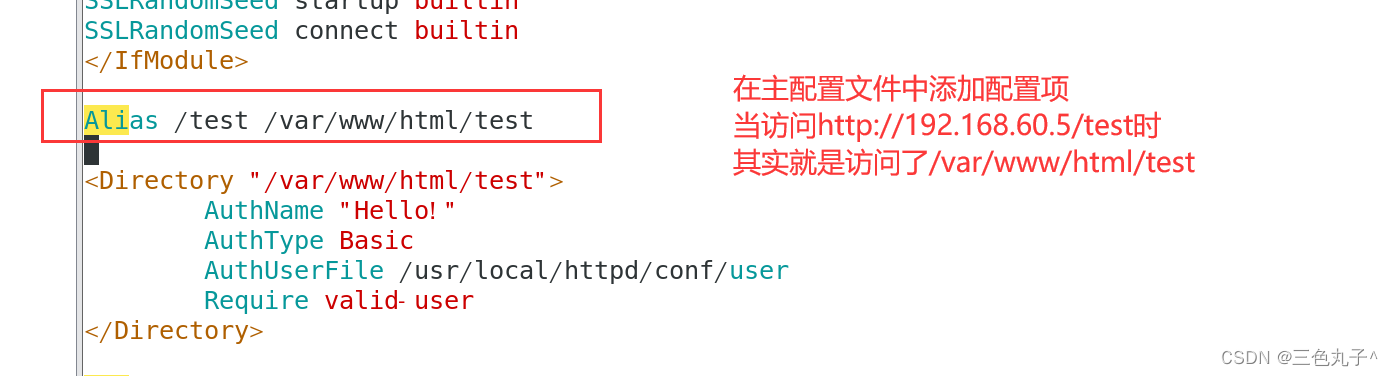

Apache配置与应用

目录 虚拟web主机httpd服务支持的虚拟主机类型基于域名配置方法基于IP配置方法基于端口配置方法 apache连接保持构建Web虚拟目录与用户授权限制Apache日志分割 虚拟web主机 虚拟Web主机指的是在同一台服务器中运行多个Web站点,其中每一个站点实际上并不独立占用整个…...

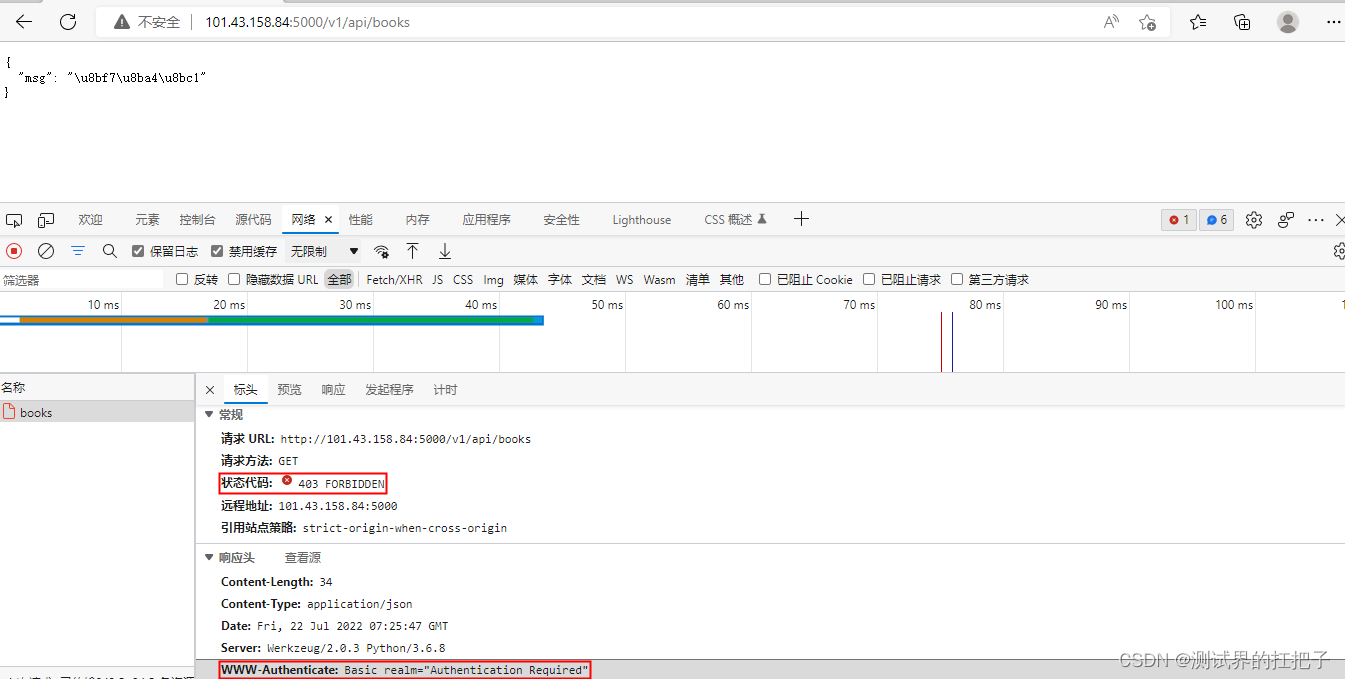

API自动化测试【postman生成报告】

PostMan生成测试报告有两种: 1、控制台的模式 2、HTML的测试报告 使用到一个工具newman Node.js是前端的一个组件,主要可以使用它来开发异步的程序。 一、控制台的模式 1、安装node.js 双击node.js进行安装,安装成功后在控制台输入node …...

探索OpenAI插件:ChatWithGit,memecreator,boolio

引言 在当今的技术世界中,插件扮演着至关重要的角色,它们提供了一种简单有效的方式来扩展和增强现有的软件功能。在本文中,我们将探索三个OpenAI的插件:ChatWithGit,memecreator,和boolio,它们…...

linux irq

中断上下部 软中断、tasklet、工作对列 软中断优点:运行在软中断上下文,优先级比普通进程高,调度速度快。 缺点:由于处于中断上下文,所以不能睡眠。 相对于软中断/tasklet,工作对列运行在进程上下文 h…...

使用详解)

串口流控(CTS/RTS)使用详解

1.流控概念 在两个设备正常通信时,由于处理速度不同,就存在这样一个问题,有的快,有的慢,在某些情况下,就可能导致丢失数据的情况。 如台式机与单片机之间的通讯,接收端数据缓冲区已满࿰…...

在数据分析和报告自动化场景中集成Taotoken调用大模型

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在数据分析和报告自动化场景中集成Taotoken调用大模型 数据分析与报告生成是许多团队日常工作中的高频任务。传统流程中࿰…...

uView 2.0组件源码深度剖析:理解核心实现原理与设计思想

uView 2.0组件源码深度剖析:理解核心实现原理与设计思想 【免费下载链接】uView2.0 uView UI,是全面兼容nvue的uni-app生态框架,全面的组件和便捷的工具会让您信手拈来,如鱼得水 项目地址: https://gitcode.com/gh_mirrors/uv/u…...

iOS自动化测试环境搭建:Appium+Python真机与模拟器全链路通关指南

1. 为什么iOS自动化测试环境搭建总让人卡在第一步?“AppiumPython实现iOS自动化测试~环境搭建”——这个标题里藏着太多新手看不见的暗礁。我带过三届测试团队,每年都有至少7个人卡在“连不上真机”“Xcode报错找不到WebDriverAgent”“模拟器启动后白屏…...

RK3562核心板深度解析:10路UART与1TOPS NPU在工业边缘计算的应用

1. 项目概述:为什么RK3562核心板值得关注?最近在给一个工业网关项目做硬件选型,市面上各种核心板看得人眼花缭乱。从传统的ARM Cortex-A系列到各种专用SoC,性能和接口的平衡点一直很难找。直到接触到迅为电子这款基于瑞芯微RK3562…...

宇树go2机械狗远程操控联网问题

用手机“Unitree Go”app的wifi模式,让狗和电脑连接同一个wifi,使其处于同一个局域网下。要求wifi名和密码无中文。然后在本地电脑powershell输入ipconfig查询本机局域网网段,确认机械狗同一网段 IP 地址。终端执行命令:ssh unitr…...

OpenAI通用推理模型攻克80年数学难题,跨领域推理能力引发科学研究范式变革!

极其简单的谜题,与阻挡人类80年的高墙要理解这项突破有多么不可思议,我们必须先回到1946年。那一年,20世纪最伟大的传奇数学家之一保罗埃尔德什(Paul Erdős)提出了一个几何问题:如果在二维平面上任意画下n…...

大模型的“文字障眼法“:FlipAttack 文本反转越狱技术全解析

一、先打个比方:你听说过"倒着说话"绕过安检吗? 想象一下,有个调皮的小孩想带进游乐园一个违禁品。安检人员耳朵很尖,一听到"炸弹""刀具"这些词就会拦人。于是小孩想了个办法——把话说反。 “我要…...

别再纠结Unity和Godot了!用Python写游戏,从零开始30分钟搞定你的第一个Ren`Py视觉小说

用Python写游戏:30分钟打造你的第一款RenPy视觉小说 当Python开发者想要涉足游戏创作时,往往会面临一个尴尬的选择:要么学习C#配合Unity,要么用GDScript适应Godot,这些额外的语言学习曲线常常让人望而却步。但鲜为人知…...

AI代理开发终极指南:深度解析Awesome Agent Skills中Google Gemini官方技能

AI代理开发终极指南:深度解析Awesome Agent Skills中Google Gemini官方技能 【免费下载链接】awesome-agent-skills A curated collection of 1000 agent skills from official dev teams and the community, compatible with Claude Code, Codex, Gemini CLI, Curs…...

如何用智能弹幕助手告别直播中的重复劳动?B站直播效率提升300%的秘密

如何用智能弹幕助手告别直播中的重复劳动?B站直播效率提升300%的秘密 【免费下载链接】MagicalDanmaku 本仓库及所有相关项目已永久停止开发、维护和任何形式的分发。 项目地址: https://gitcode.com/gh_mirrors/bi/MagicalDanmaku 还在为直播时手忙脚乱而烦…...