OpenText Exceed TurboX(ETX)—— 适用于 UNIX、Linux 和 Windows 的远程桌面解决方案

由于新技术的采用,以及商业全球化和全球协作的现实,几乎所有企业(无论其规模和所处行业)的员工的工作方式、时间和地点都发生了重大变化。业务领导者正在推动其 IT 部门提出解决方案,以帮助其远程员工提高工作效率,同时确保公司系统安全可用并提供卓越的用户体验。

权衡远程员工的需求与在 UNIX、Linux 和 Windows 操作系统上运行的数据中心基础设施的技术限制的问题给国际公司带来了一些挑战。 业务关键型工作负载通常在 UNIX、Linux 和 Windows 服务器上运行,但传统的远程访问工具通常不能满足需要访问这些应用程序的员工的要求。

许多远程访问解决方案在广域网 (WAN) 上的性能下降,尤其是在网络延迟和服务质量方面。 基于数据流技术的虚拟网络计算及其衍生产品等传统解决方案通常会消耗大量网络带宽,并且在高延迟/低带宽场景中经常遇到性能问题。 这可能会导致用户界面变得无响应,从而导致用户体验下降。

当然,这对需要通过 WAN 可靠安全交付数据的 IT 组织产生了重大影响——通常有多个项目在争夺宝贵的带宽。 以工程师为例,他们可能会因为程序反应迟钝而损失高达 20% 的生产力。 将其乘以整个组织中受影响的工程师数量,它将迅速而显着地影响成本。 另一个问题是稳定性。 以电子设计自动化市场中的公司为例; 他们运行大量耗时的模拟,需要 10 天才能完成。 如果他们的会话在模拟的第 8 天突然崩溃,会发生什么?面对这些挑战,组织采用 UNIX 和 Linux 环境的远程访问解决方案的原因有很多:

• 端点整合。将UNIX/Linux 端点替换为可以同时为数百名用户提供服务的中央应用服务器,组织可以节约维护 UNIX/Linux 工作站所承受的成本。通过将它们替换为 Windows 端点,组织可以通过远程连接解决方案以链接到数据中心中的应用程序服务器。

• 服务器整合。 减少数据中心的物理服务器数量有助于降低资本支出和软件许可成本。 高性能远程访问软件需要更少的服务器计算资源,这会产生显着的连锁反应,从而简化管理并节省成本。

• 流动性。 诸如自带设备和用户轻松访问基于云的服务等趋势意味着员工希望并且需要随时随地开展业务。 这种对普遍移动性的需求给组织在保证长距离的适当性能;可靠地访问服务、数据和应用程序;以及安全性方面带来了巨大的压力。

• 支持高质量的图形。 许多 X 服务器不能准确地渲染 UNIX 图形应用程序,并且由于 Windows 环境不是基于 X Window 标准,因此需要使用不同的图形库来模拟和渲染基于 X 的指令。 这通常会导致绘图不准确。

• 专注于降低资本支出和运营成本。 不再只是 CFO 想要节省 IT 开支; 承担设备采购、软件许可和其他基于订阅的服务成本的业务线经理也正在寻找在不超出预算的情况下支持全球生产力的方法。

• 避免昂贵和复杂的操作系统迁移工作。 许多组织在从 Windows XP 迁移到 Windows 7 和/或 Windows 8 时学到了宝贵的(有时是代价高昂的)经验教训。操作系统迁移既昂贵又耗时,组织正在寻找替代方法来实现 IT 架构现代化而不影响访问生产系统和基本工作负载。

• 安全和知识产权保护。 转向集中式访问方法表明在保护敏感数据方面向前迈出的一大步。 将敏感数据保存在数据中心增加了重要的保护层,要求所有具有必要权限的适当员工通过防火墙安全地访问这些数据。 知识产权既不会存储也不会转移到最终用户的 PC 上,大大降低了知识产权被盗的风险。

找到合适的远程访问UNIX、Linux 和 Windows 环境的方案并不总是那么容易。 如前所述,使用传统的远程解决方案访问 UNIX/Linux 系统通常以性能下降、更高的 CAPEX 和 OPEX 成本、图形应用程序质量下降和安全风险增加为代价。

幸运的是,有一些有效和创新的解决方案可供考虑。

适用于 UNIX、Linux 和 Windows 的新型远程访问

构建投资于 UNIX/Linux/Windows 应用程序的远程访问解决方案的业务案例需要对这些方法的业务和技术优势进行全面分析。 这也意味着 IT 组织及其业务伙伴需要在解决方案中制定一份清晰的功能和特性清单,以便在广泛的地理区域内对 Linux、UNIX 和 Windows 应用程序进行可靠、安全、高性能的访问。

以下是一些需要寻找的特定功能,以及它们如何帮助证明为 UNIX/Linux/Windows 环境实施远程访问解决方案所投资的金钱、时间和资源的合理性:

• 降低资本和运营费用。 当然,每个人都希望他们从紧张的预算中获得最大收益,因此投资新的远程访问解决方案必须使组织削减资本支出、运营支出或两者兼而有之来证明其成本合理性。 您的远程访问解决方案需要确保您不会通过花更多钱购买更多网络基础设施来补偿网络带宽问题或延迟问题。 它还需要确保组织不会在网络和系统管理工具上花费更多资金来克服现有远程访问解决方案的问题。

• 支持全球工作组。 全球合作不仅适用于跨国公司; 中型甚至相对较小的公司越来越需要支持位于不同地点的工作组,这些工作组需要访问相同的内容、应用程序或服务。 如果在不同地区运营的工作组和团队具有可预测的性能和改进的用户体验,那么它将增加协作并导致更高效的项目完成。

• 改进了 WAN 上的图形渲染和性能。 随着越来越多的组织转向基于图形的数据格式(文件传输、流式视频、丰富的 Web 内容等),它给 IT 基础架构交付更大、更复杂的数据集,尤其是在广泛的领域方面带来了更大的压力。并非所有远程访问解决方案都能可靠地处理大范围内的大型图形化数据集,而无需额外的基础设施或在峰值网络带宽消耗期间减少图形文件的使用。 寻找支持复杂图形应用程序的服务器端渲染的解决方案,以及针对不太复杂的应用程序具有大量压缩的 X 样式图形渲染指令模型。

• 强大的安全性。 无论是识别和修复潜在的安全漏洞,还是确保符合合规性要求,安全性都至关重要。 一流的远程访问安全框架的主要要求是通过防止通过屏幕截图、文件复制和数据流记录从数据中心进行复制来保护知识产权; 防止未经授权的用户或黑客访问安全系统; 遵守 ISO 27001 隐私指南; 并配备传感器和警报,以通知管理员潜在的违规行为。 此外,远程访问解决方案应该能够加密和验证所有连接,并支持政府组织及其承包商的 FIPS 140 和 201 标准。

• 与企业向数据中心整合的转变保持一致。 如本文前面所述,越来越多的企业希望尽可能将众多且通常分布在很远的数据中心运营整合到一个集中式资源中。 如果您的远程访问解决方案有助于缩小甚至消除远程数据中心,请考虑在基础设施支出、电力和冷却成本、系统管理和物理空间方面节约成本。

解决方案:OpenText Exceed TurboX(ETX)

用于 UNIX/Linux/Windows 远程访问的 OpenText 解决方案,OpenText Exceed TurboX (ETX) 旨在提高员工的生产力,无论他们在何处开展业务。与替代解决方案相比,ETX 提供了明显更好的性能,尤其是在广域网中。 ETX 使组织能够将 UNIX/Linux/Windows 应用程序虚拟部署给用户,让它们在 UNIX/Linux/Windows 服务器上运行,同时允许用户通过 Windows、Macintosh 和 Linux PC 上的 Web 浏览器以及通过 iPad 应用程序,远程访问这些应用程序 。 它通过提供最快的连接性和独特的直观用户体验,消除了其他远程访问方法相关的限制和复杂性。

ETX 被部署为一个集中的、基于 Web 的门户,用于启动应用程序和处理所有管理任务; 其基本管理功能包括用户访问控制、监控和电子邮件警报。 它还支持创新的负载平衡功能,确保会话在负载最轻的应用程序服务器上开始。

稳定性和弹性是任何远程访问解决方案的关键要素; ETX 可以配置为高度可用的解决方案,所有关键服务器组件都提供故障转移功能。 ETX 专为高可用性而设计,具有所有服务器端组件的故障转移。 ETX 核心引擎极其稳定,并有 25 年的经验作为后盾。 远程会话经常一次运行数月甚至数年,而不会断开连接或崩溃。

随着业务需求的急剧增加,尤其是对于跨越广泛地理区域的工作负载,ETX 可在各种网络条件和应用程序要求下提供自适应性能调整。 ETX 还允许用户与其他地点的同事通过共享屏幕来支持广域协作。 它甚至可以通过直观的 iPad 应用程序支持您的移动工作人员。

ETX 提供一个高度安全的环境,在所有通信中使用 TLS 和 SSH 加密,并使用 FIPS 140-2 认证的加密库。 基于 Web 的管理界面提供企业身份验证选项,以及微调的用户访问管理和应用程序权限。

ETX 由 OpenText 高性能、可靠的解决方案提高员工生产力方面的成功案例作支持,帮助企业在广泛的地理区域内充分利用 UNIX/Linux/Windows 应用程序。

相关文章:

—— 适用于 UNIX、Linux 和 Windows 的远程桌面解决方案)

OpenText Exceed TurboX(ETX)—— 适用于 UNIX、Linux 和 Windows 的远程桌面解决方案

由于新技术的采用,以及商业全球化和全球协作的现实,几乎所有企业(无论其规模和所处行业)的员工的工作方式、时间和地点都发生了重大变化。业务领导者正在推动其 IT 部门提出解决方案,以帮助其远程员工提高工作效率&…...

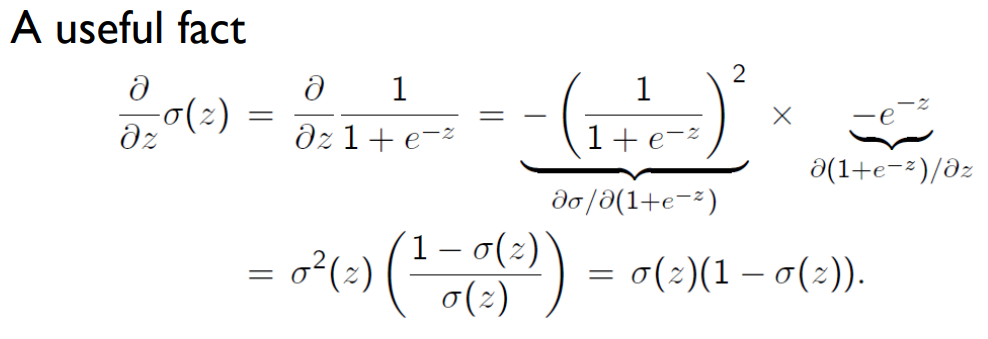

【人工智能】— 逻辑回归分类、对数几率、决策边界、似然估计、梯度下降

【人工智能】— 逻辑回归分类、对数几率、决策边界、似然估计、梯度下降 逻辑回归分类Logistic Regression ClassificationLogistic Regression: Log OddsLogistic Regression: Decision BoundaryLikelihood under the Logistic ModelTraining the Logistic ModelGradient Desc…...

k8s pod “cpu和内存“ 资源限制

转载用于收藏学习:原文 文章目录 Pod资源限制requests:limits:docker run命令和 CPU 限制相关的所有选项如下: Pod资源限制 为了保证充分利用集群资源,且确保重要容器在运行周期内能够分配到足够的资源稳定运行&#x…...

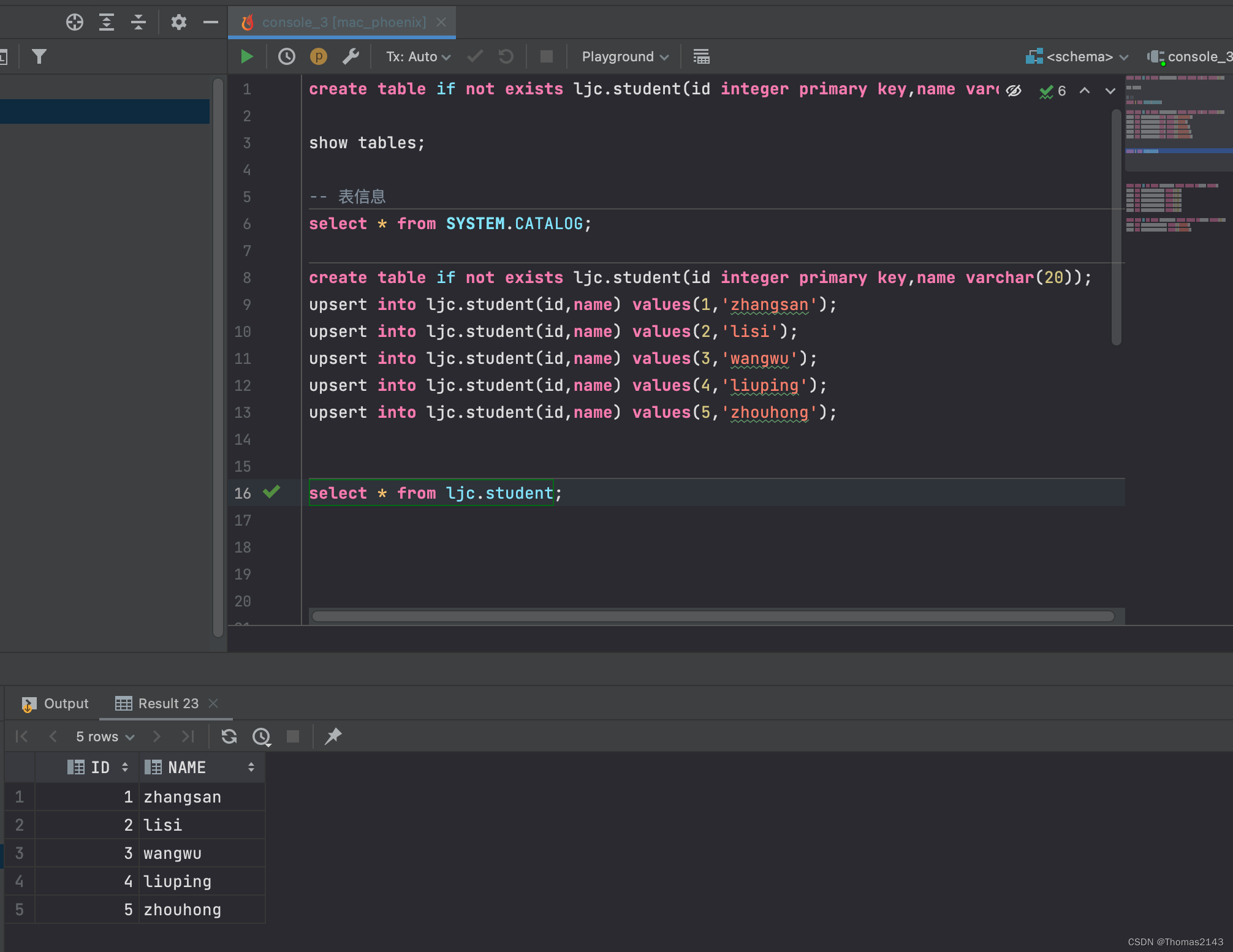

datagrip 连接 phoenix

jar替换完后尽量重启datagrip. 然后重新连接即可. 不重启貌似报错... 效果:...

黑客入侵的常法

1.无论什么站,无论什么语言,我要渗透,第一件事就是扫目录,最好一下扫出个上传点,直接上传 shell ,诸位不要笑,有时候你花很久搞一个站,最后发现有个现成的上传点,而且很容…...

)

VB报警管理系统设计(源代码+系统)

可定时显示报警系统是一个能够定时并及时报警,提醒人们安全有效地按计划完成任务的系统。本论文从软件工程的角度,对可定时显示报警系统做了全面的需求分析,简要说明了该系统的构思、特点及开发环境;阐述了系统的主要功能,论述了它的设计与实现,并且叙述了系统的测试与评…...

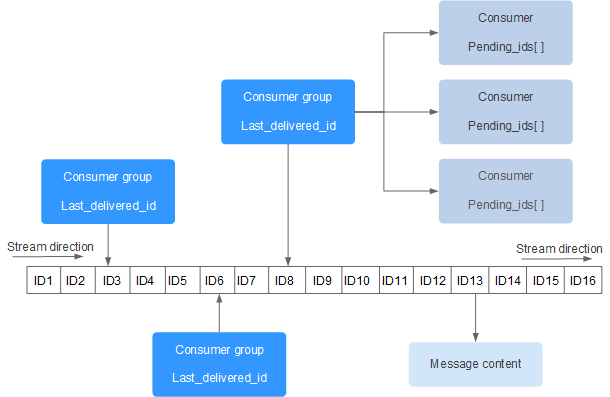

Redis入门 - Redis Stream

原文首更地址,阅读效果更佳! Redis入门 - Redis Stream | CoderMast编程桅杆Redis入门 - Redis Stream Redis Stream 是 Redis 5.0 版本新增加的数据结构。 Redis Stream 主要用于消息队列(MQ,Message Queue)…...

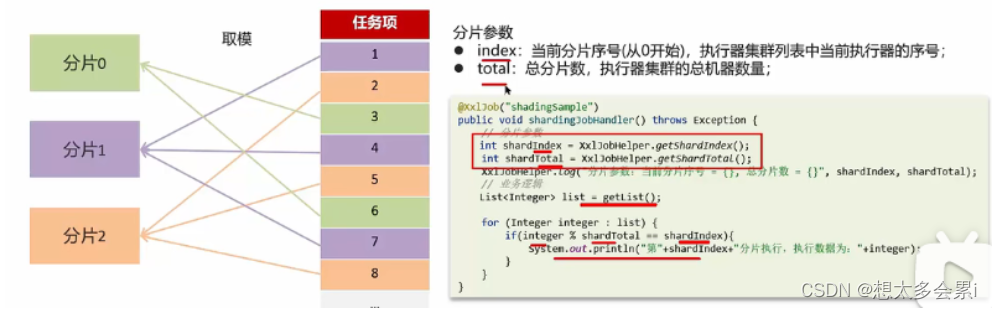

微服务中常见问题

Spring Cloud 组件 Spring Cloud五大组件有哪些? Eureka:注册中心 Ribbon:负载均衡 Feign:远程调用 Hystrix:服务熔断 Zuul/Gateway:服务网关 随着SpringCloud Alibaba在国内兴起,我们项目中…...

更新删除清理购物车

目录 1 更新购物车 2 取会员门店购物车项 3 取会员门店购物车项(无缓存) 4 删除门店购物车某项 5 删除门店购物车多项 6 清理门店购物车 7 清理门店购物车 8 添加商品至购物车 9 添加商品至购物车...

基于Intel NUC平台的字符设备陀螺仪GX5-25驱动程序

陀螺仪GX5-25连接到Intel NUC上可能需要进行一些设备树的修改和编写驱动程序的工作。这是因为陀螺仪GX5-25可能需要特定的设备树配置和驱动程序来与Intel NUC的硬件和操作系统进行通信。 如果陀螺仪GX5-25没有官方的Linux驱动程序或文档,您可能需要自己编写驱动程序…...

建立小型医学数据库(总结)

建立小型医学数据库 小型医学数据库可以用于存储和管理医学数据,如患者病历、药品信息、试验结果等。这对于医疗机构和科研机构来说非常必要,可以提高数据管理和共享的效率,进而促进医学研究和诊疗水平的提升。 建立小型医学数据库有以下基本…...

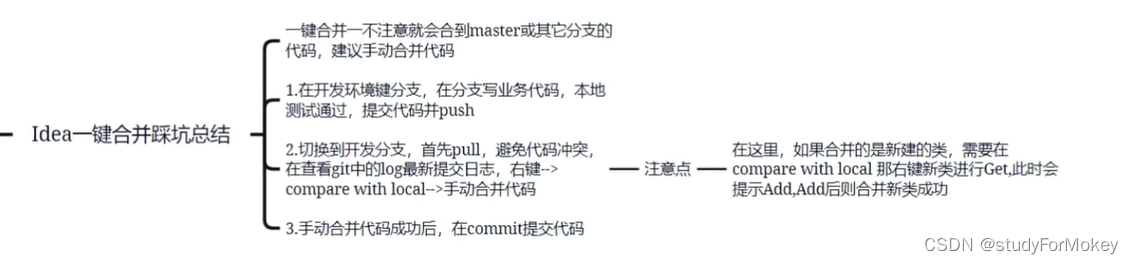

Git学习笔记

文章目录 一. 引入1. SCM软件2. 概念 二. GitHubDesktop三. Git1. 版本号 (底层原理)1.1 视频笔记1.2 实操记录 2. Git命令2.0 汇总2.1 仓库操作2.2 文件操作2.3 分支操作2.4 标签操作2.5 远程仓库 四. idea操作 一. 引入 1. SCM软件 2. 概念 集中式版本控制 文件冲突 可以上…...

vue面试题1. 请说下封装 vue 组件的过程?2. Vue组件如何进行传值的?3. Vue 组件 data 为什么必须是函数?4. 讲一下组件的命名规范

1. 请说下封装 vue 组件的过程? 首先,组件可以提升整个项目的开发效率。能够把页面抽象成多个相对独立的模块,解决了我们传统项目开发:效率低、难维护、复用性等问题。 分析需求:确定业务需求,把页面中可以…...

Docker使用记录

文章目录 Docker基本使用Docker配置查看状态卸载安装使用 apt 存储库安装在 Ubuntu 上安装 Docker 桌面(非必要) Docker实例使用现有的镜像查找镜像拖取镜像列出镜像列表更新镜像导出镜像删除镜像导入镜像清理镜像查看容器导出容器导入容器-以镜像的方式创建容器重启容器进入容…...

OpenCV(图像处理)-基于Python-形态学处理-开运算、闭运算、顶帽、黑帽运算

1. 形态学2. 常用接口2.1 cvtColor()2.2 图像二值化threshod()自适应阈值二值化adaptiveThreshod() 2.3 腐蚀与膨胀erode()getStructuringElement()dilate() 2.4开、闭、梯度、顶帽、黑帽运算morphologyEx() 1. 形态学 OpenCV形态学是一种基于OpenCV库的数字图像处理技术&…...

chatgpt赋能python:Python支持跨平台软件开发

Python支持跨平台软件开发 作为一种高级编程语言,Python 以其丰富的库和跨平台支持而备受开发人员欢迎。Python 通过将应用程序的可移植性最大化,使得开发人员可以轻松地在不同的操作系统平台上构建和部署软件。 跨平台支持 Python 支持各种不同的操作…...

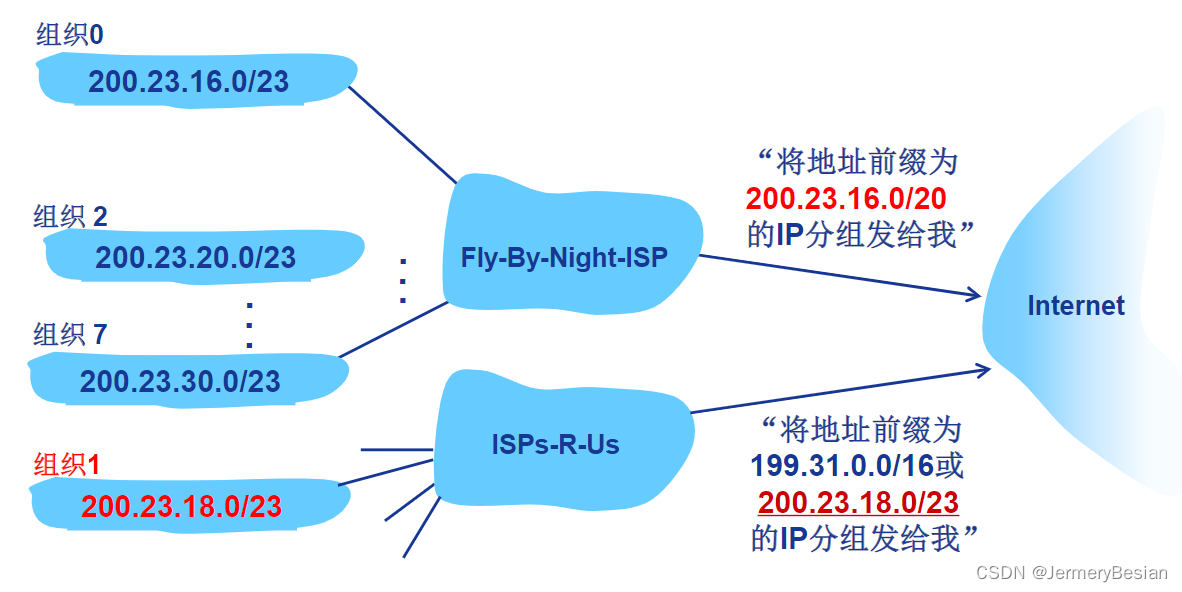

哈工大计算机网络课程网络层协议详解之:CIDR与路由聚集

哈工大计算机网络课程网络层协议详解之:CIDR与路由聚集 文章目录 哈工大计算机网络课程网络层协议详解之:CIDR与路由聚集CIDR与路由聚集CIDR路由聚集 CIDR与路由聚集 CIDR CIDR:无类域间路由(CIDR:Classless InterDo…...

——日期 时间)

C++ 教程(19)——日期 时间

C 日期 & 时间 C 标准库没有提供所谓的日期类型。C 继承了 C 语言用于日期和时间操作的结构和函数。为了使用日期和时间相关的函数和结构,需要在 C 程序中引用 <ctime> 头文件。 有四个与时间相关的类型:clock_t、time_t、size_t 和 tm。类型…...

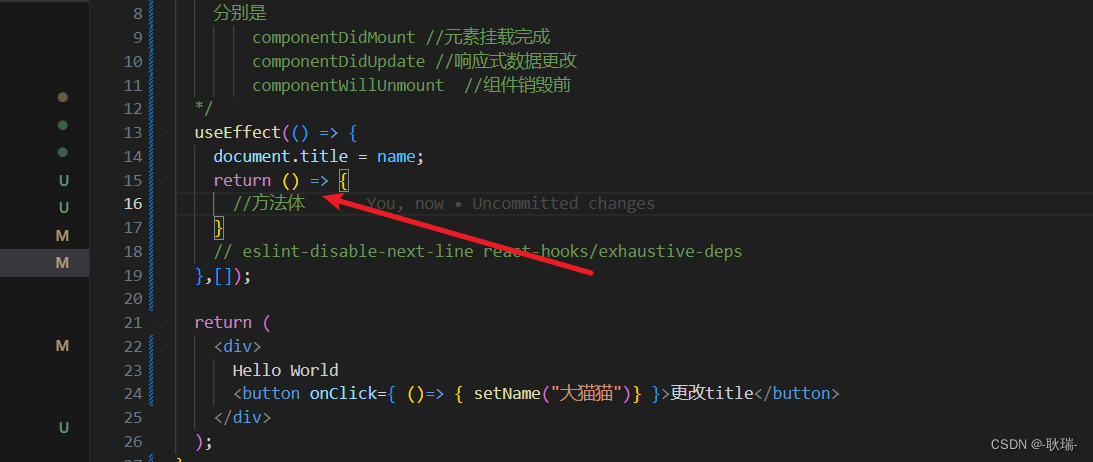

React 应用 Effect Hook 函数式中操作生命周期

React Hook入门小案例 在函数式组件中使用state响应式数据给大家演示了最简单的 Hook操作 那么 我们继续 首先 Hook官方介绍 他没有破坏性是完全可选的 百分比兼容 也就说 我们一起的 类 class的方式也完全可以用 只要 react 16,8以上就可以使用 Hook本身不会影响你的react的理…...

C代码程序实现扫雷游戏纯代码版本

//test.c文件 #define _CRT_SECURE_NO_WARNINGS 1#include "game.h"void menu() {printf("***********************\n");printf("***** 1. play *****\n");printf("***** 0. exit *****\n");printf("*******************…...

RAG:嵌入模型评估与选型

在RAG系统中,嵌入模型是检索质量的关键组件,它决定了系统能否真正“理解”用户意图并从海量知识中精准召回相关信息,其语义匹配精度直接决定了整个RAG的性能上限。 一、嵌入模型评估指标 1.1 公开基准 MTEB v2 是目前全球公认最权威的大规…...

)

保姆级教程:用MNN在Android上部署你的第一个图像分类App(从模型转换到实时摄像头识别)

从零构建Android端智能图像分类应用:MNN实战全流程解析 在移动互联网时代,将AI能力嵌入移动端应用已成为提升用户体验的关键。想象一下这样的场景:用户打开手机就能实时识别植物种类、辨别商品真伪,或是自动分类相册中的照片——这…...

淘金币自动化脚本:每天6分钟搞定淘宝全任务,彻底解放你的双手

淘金币自动化脚本:每天6分钟搞定淘宝全任务,彻底解放你的双手 【免费下载链接】taojinbi 淘宝淘金币自动执行脚本,包含蚂蚁森林收取能量,芭芭农场全任务,解放你的双手 项目地址: https://gitcode.com/gh_mirrors/ta/…...

Codepack:标准化开发配置与自动化工具链的工程实践

1. 项目概述:一个为开发者准备的“代码行囊” 最近在GitHub上闲逛,发现了一个挺有意思的项目,叫 JasonLovesDoggo/codepack 。乍一看名字,你可能会觉得这又是一个普通的代码库或者工具集。但点进去仔细研究后,我发现…...

高速SerDes设计中BER预测的智能应力输入方法

1. 高速串行链路设计中的BER预测挑战在当今高速数字系统设计中,SerDes(串行器/解串器)技术已成为主流接口方案,数据传输速率已突破10Gbps大关。随着速率提升,信号完整性(SI)问题日益突出,其中误码率(BER)预…...

别再只把JWT当登录凭证了!从CTFHub靶场看JWT在API安全与数据交换中的‘双刃剑’效应

JWT安全实战:从CTFHub靶场到企业级API防护的深度解析 在数字化身份认证领域,JSON Web Token(JWT)早已超越简单的登录凭证角色,成为现代分布式系统的核心组件。当开发者仅将其视为"带签名的Cookie"时…...

LangChain+FAISS 向量数据库搭建轻量化 RAG 应用

📝 本章学习目标:本章聚焦企业轻量化落地,帮助读者快速掌握基于 LangChainFAISS 的私有化 RAG 开发流程。通过本章学习,你将从零搭建一套无需 GPU、无外网依赖、纯本地运行、代码极简、可直接上线的轻量化 RAG 应用。 一、引言&a…...

OpenClaw 如何实现任务恢复与失败重试?

网罗开发(小红书、快手、视频号同名)大家好,我是 展菲,目前在上市企业从事人工智能项目研发管理工作,平时热衷于分享各种编程领域的软硬技能知识以及前沿技术,包括iOS、前端、Harmony OS、Java、Python等方…...

让人惊讶的AI)

图解人工智能(11)让人惊讶的AI

人工智能已经融入到我们的生活之中,如便捷的刷脸支付,帮我们扫地的机器人。想一想,你身边还有哪些有趣的人工智能设备?以一种设备为例,搜索它的相关信息,看它为我们的生活带来了哪些便利。开放讨论题&#…...

学术合规性危机预警:Perplexity生成内容如何精准适配Chicago第17版?,一文锁定98.7%高校期刊投稿要求

更多请点击: https://intelliparadigm.com 第一章:学术合规性危机预警:Perplexity生成内容如何精准适配Chicago第17版? 随着AI辅助写作工具在人文社科领域的深度渗透,Perplexity等生成式平台输出的引文、脚注与参考文…...