爬虫JS逆向思路 - - 扣JS(data解密)

网络上几千块都学不到的JS逆向思路这里全都有👏🏻👏🏻👏🏻

本系列持续更新中,三连关注不迷路👌🏻

干货满满不看后悔👍👍👍

❌注意本文爬虫逆向仅供学习交流使用

📝个人主页→数据挖掘博主ZTLJQ的主页

个人推荐python学习系列:

☄️爬虫JS逆向系列专栏 - 爬虫逆向教学

☄️python系列专栏 - 从零开始学python

今天教学的是解决data加密数据

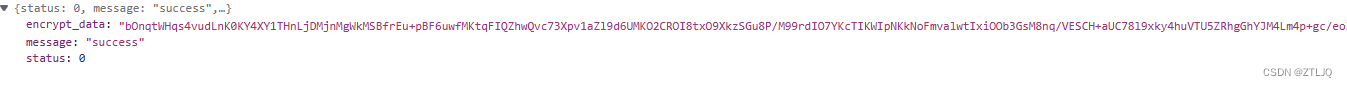

相信各位小伙伴在写爬虫的时候经常会遇到这样的情况 抓取动态数据的时候 data是一串加密数据

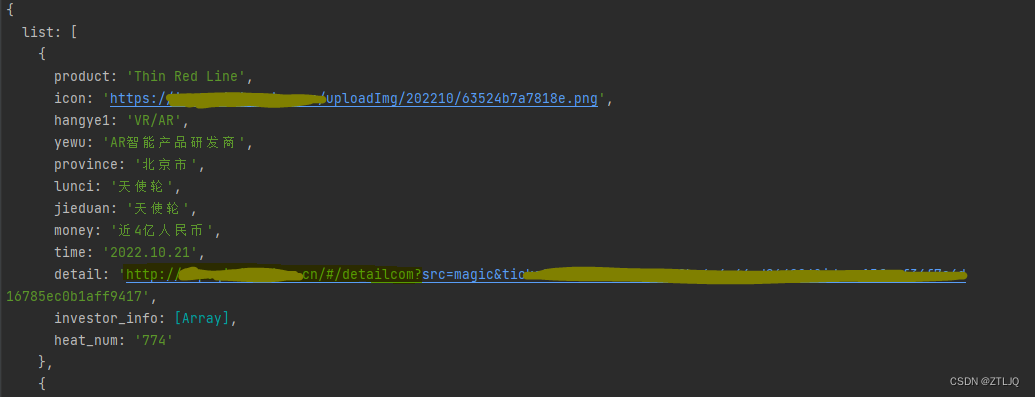

如下图

接下来我将会带领大家一起学习如何解决这样的情况

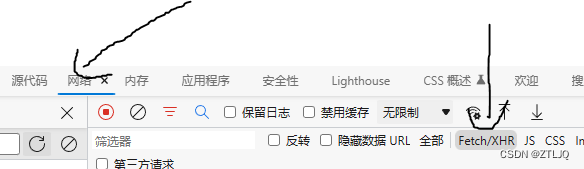

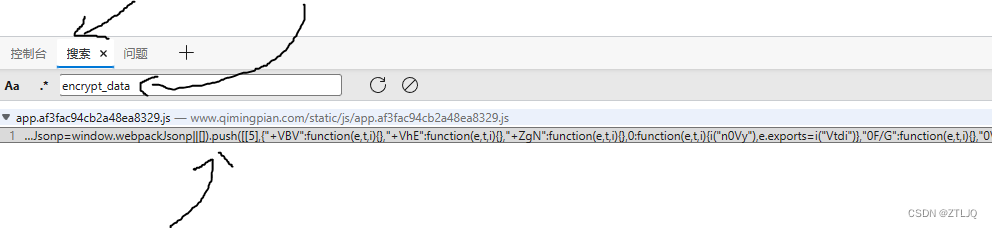

👉首先我们自然是打开你要爬取的网站 然后打开F12抓包工具 选择XHR 刷新页面

👉接下来就是找到对应的接口 点击预览

👉预览后发现 encrypt_data是一串加密数据 没有我们想要的数据 那么接下来就是正式的操作了

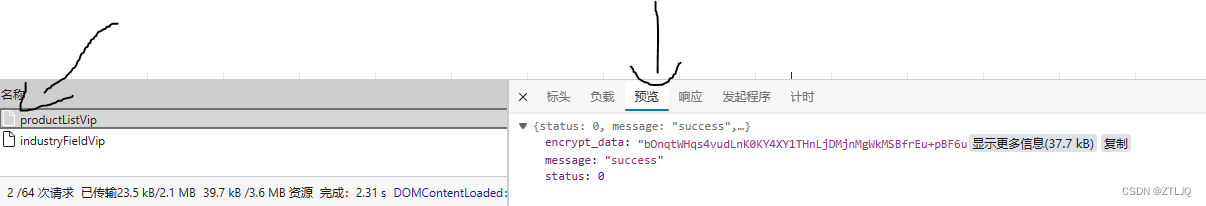

先全局搜索 encrypt_data

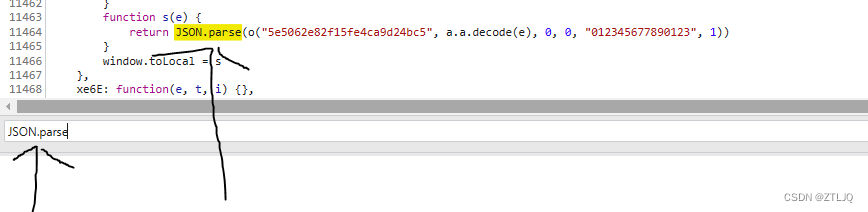

👉进入到js文件中以后 再次全局搜索(注意:这里有一个小技巧 遇到这种data加密的数据 就全局搜索 JSON.parse 省去你自己慢慢调试js的时间

搜索以后会找到 对应加密的函数

👉打上断点 刷新页面或者切换网页中的下一页 即可

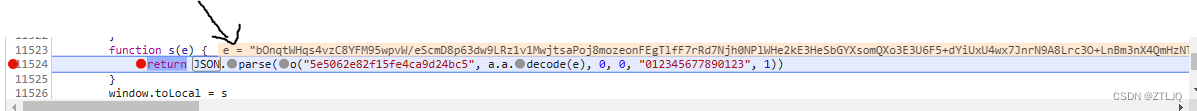

断点断住以后 发现 e就是我们想要的东西

👉接下来 先将 这个function s(e)主函数 复制出来 并且进行一些小的改写 因为a.a是可以不需要的

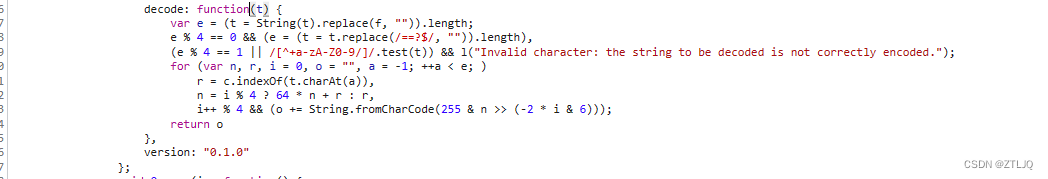

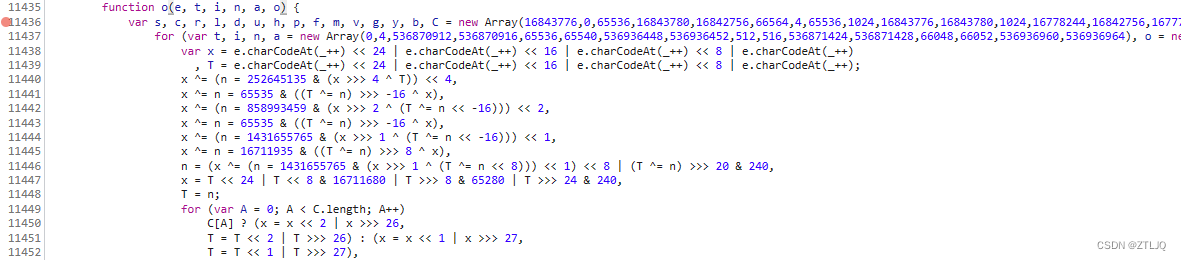

👉接下来 看里面return的函数结构 发现 a.a.decode就是对e进行加密的函数 然后最外层就是o函数对整个进行处理 那么我们先选中a.a.decode进入这个函数的结构

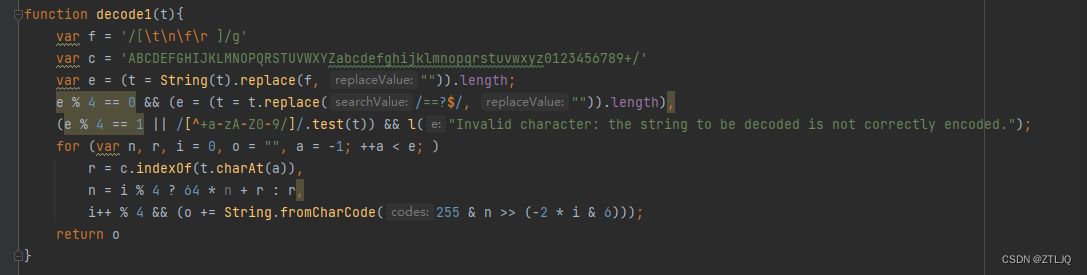

👉那么我们需要将 这个function(t)整个复制出来 复制到我们的pycharm里面

👉接下来 我们就是需要将最外层的o函数找到 并且复制出来

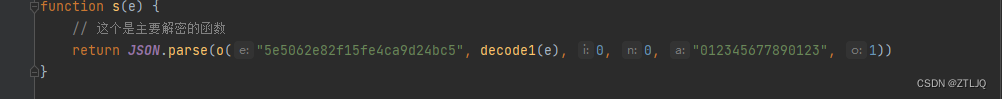

👉那么现在主函数需要的参数就是

return JSON.parse(o("5e5062e82f15fe4ca9d24bc5", decode1(e), 0, 0, "012345677890123", 1))o函数 a.a.decode函数 我们都已经将函数给复制出来了 扣JS的精髓就是 把主要的解密函数 复制出来 里面需要什么参数或者函数 就复制什么函数出来 然后最后运行 主要的解密函数即可

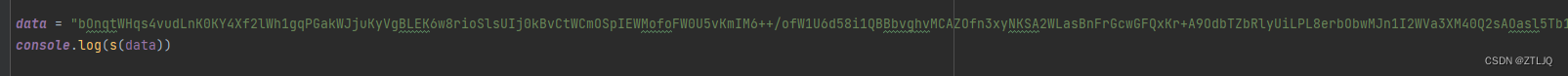

最后一步就是 把之前浏览的加密参数复制给一个变量 然后执行复制在pycharm中的 function s(e)主函数

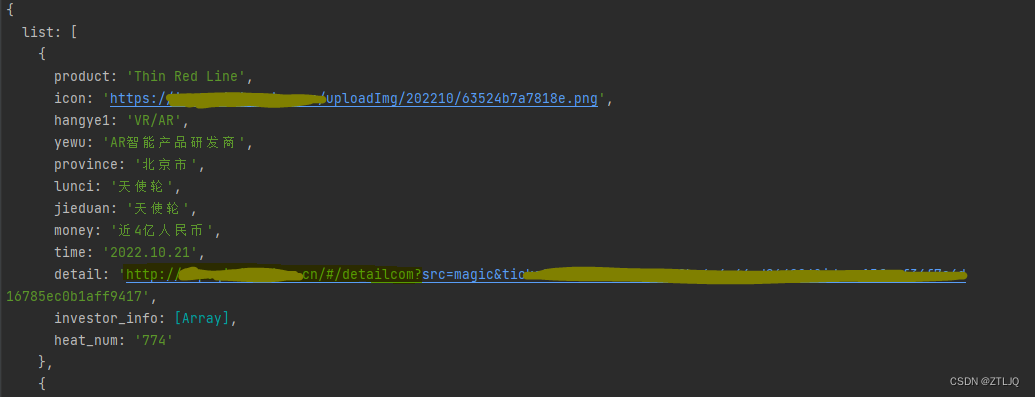

👉接下来的 运行这个js 取得的结果就是

这样我们就完成了一次解密data数据的操作 是不是很高大上 快点赞3连吧✔️✔️✔️

本次的思路就这么多,这个系列会一直更新下去,之后我写的项目或者框架都会更新在这个系列中,希望大家多多支持。

真诚的希望,这篇文章对大家有用,也希望大家能够学习到爬虫的精髓。✍🏻✍🏻✍🏻

相关文章:

爬虫JS逆向思路 - - 扣JS(data解密)

网络上几千块都学不到的JS逆向思路这里全都有👏🏻👏🏻👏🏻 本系列持续更新中,三连关注不迷路👌🏻 干货满满不看后悔👍👍👍 ❌注意…...

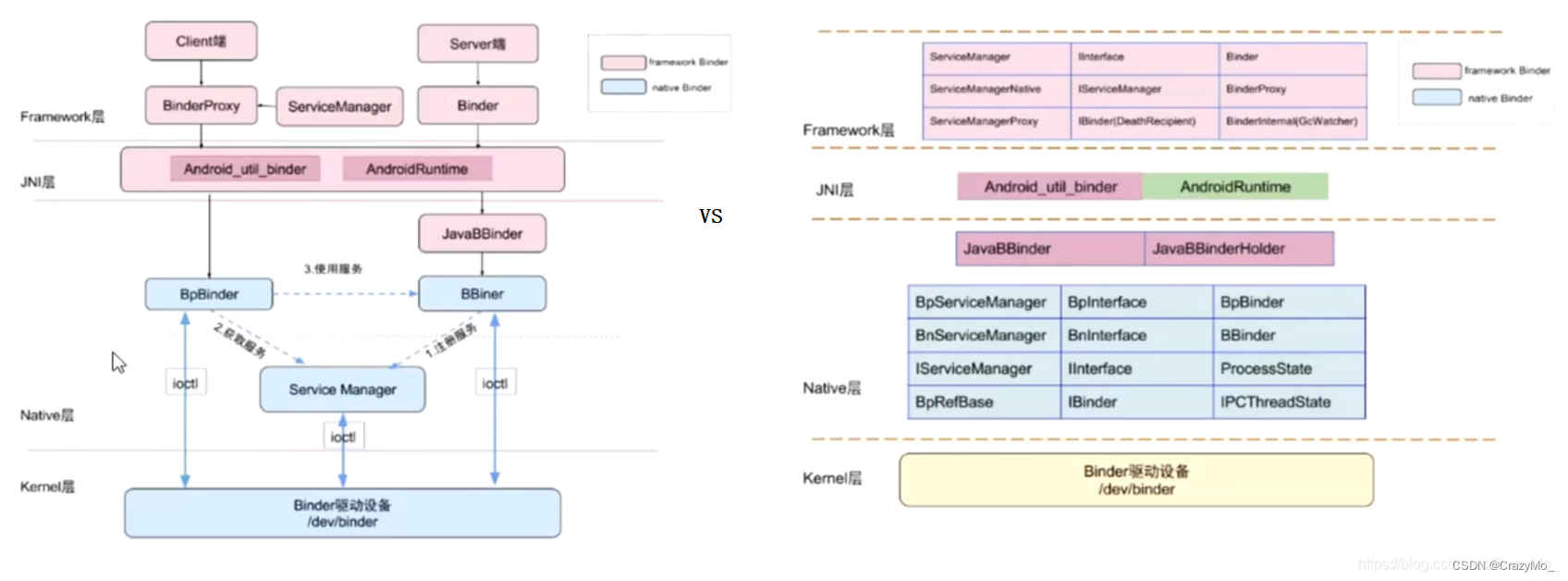

Android 进阶——Framework 核心之Binder 相关预备理论(一)

文章大纲引言一、进程的内存空间和进程隔离二、Linux 系统内存的用户空间和内核空间1、用户空间(User Space)2、内核空间(Kernel Space)三、Linux IPC 原理1、内核态和用户态2、IPC 步骤四、内核模块和驱动五、Binder1、Binder IP…...

【23种设计模式】结构型模式详细介绍

前言 本文为 【23种设计模式】结构型模式 相关内容介绍,下边将对适配器模式,桥接模式,组合模式,装饰模式,外观模式,亨元模式,代理模式,具体包括它们的特点与实现等进行详尽介绍~ &a…...

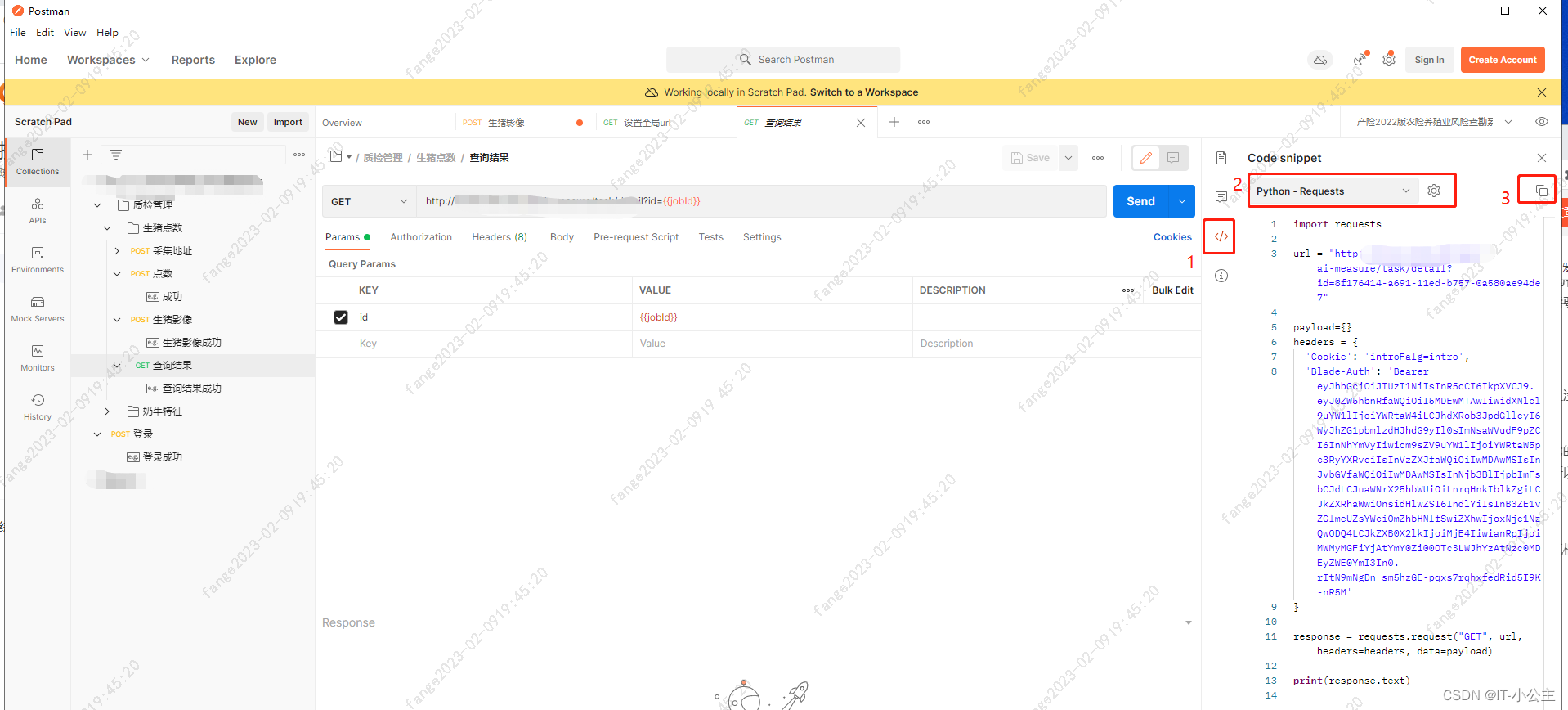

接口自动化实战-postman

1.测试模型 单元测试并非测试工程师的本职工作,它属于开发工程师的工作,开发进行单元测试的情况我们不知道,为了确保系统尽可能没有Bug,于是接口测试在测试工程师这里就变得由为重要了。实际工作中为菱形模型。 接口测试能更早的…...

前端跨域方案简单总结

1、什么是跨域 【】跨域是一种浏览器同源安全策略,也即浏览器单方面限制脚本的跨域访问。很多人可能误认为资源跨域时无法请求,实质上请求是可以正常发起的(指通常情况下,部分浏览器存在部分特例),后端也可…...

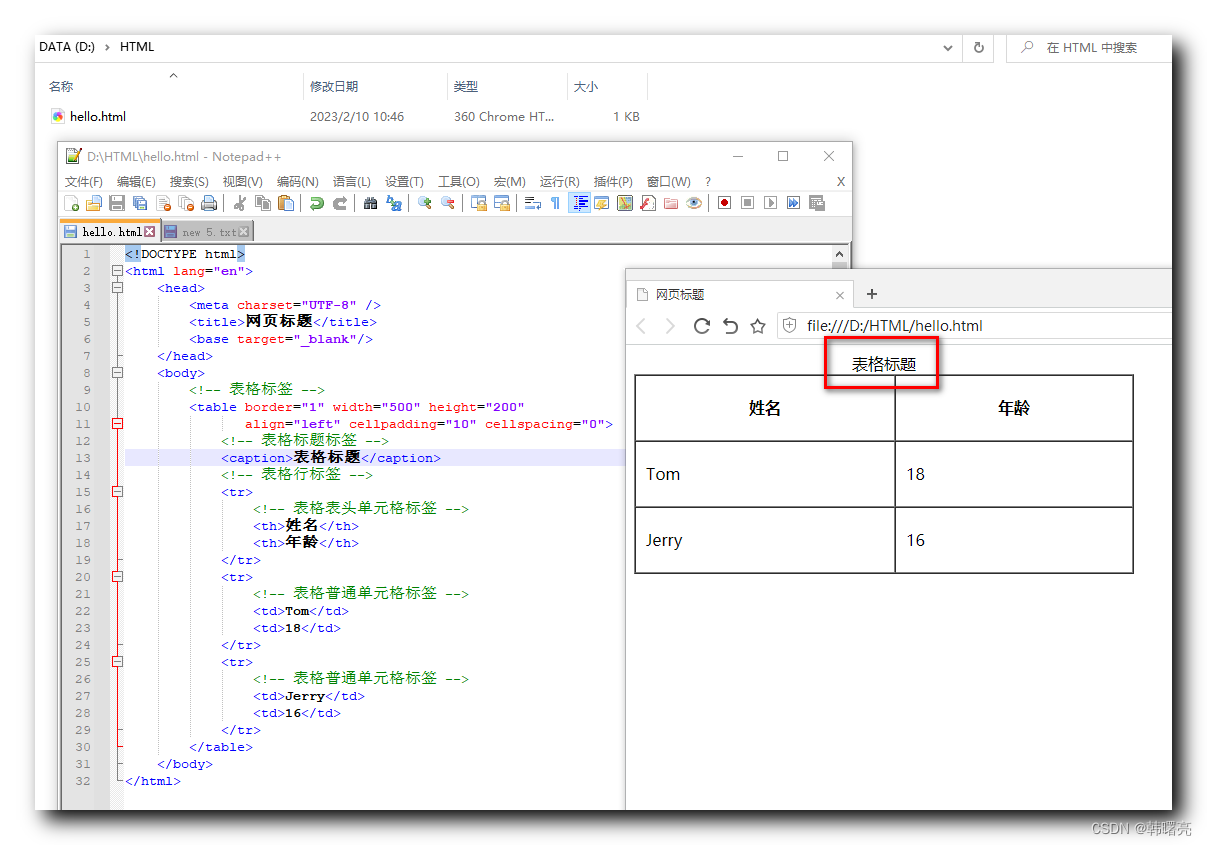

【HTML】HTML 表格 ② ( 表头单元格标签 | 表格标题标签 )

文章目录一、表头单元格标签二、表格标题标签一、表头单元格标签 表头单元格 可以在表格中 用作第一排 作为表格 的 表头 使用 , 表头单元格 中的 文本设置 可以与 普通单元格 中的文本设置 不同 ; 表头单元格 中的 文本 会 居中 , 并且 加粗 显示 ; 表头单元格 标签 如下 : &…...

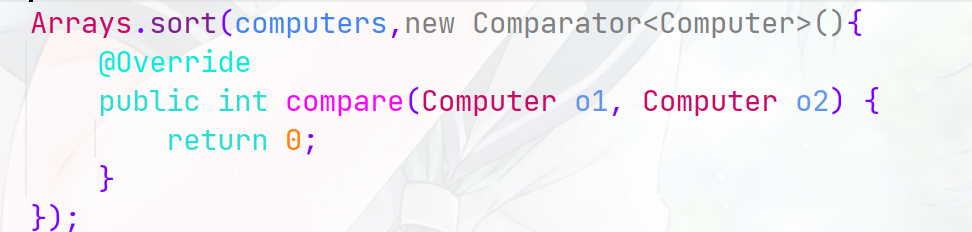

常用的辅助类2(StringBuilder、StringBuffer、处理时间相关的类、对象比较器)

Java知识点总结:想看的可以从这里进入 目录7.7、字符串相关类7.8、时间处理7.8.1、JDK8前7.8.2、JDK8后1、时间日期类2、格式化日期3、其他7.9、对象比较器7.7、字符串相关类 String:JDK1.0出现,字符串类,被final修饰其值不可改。…...

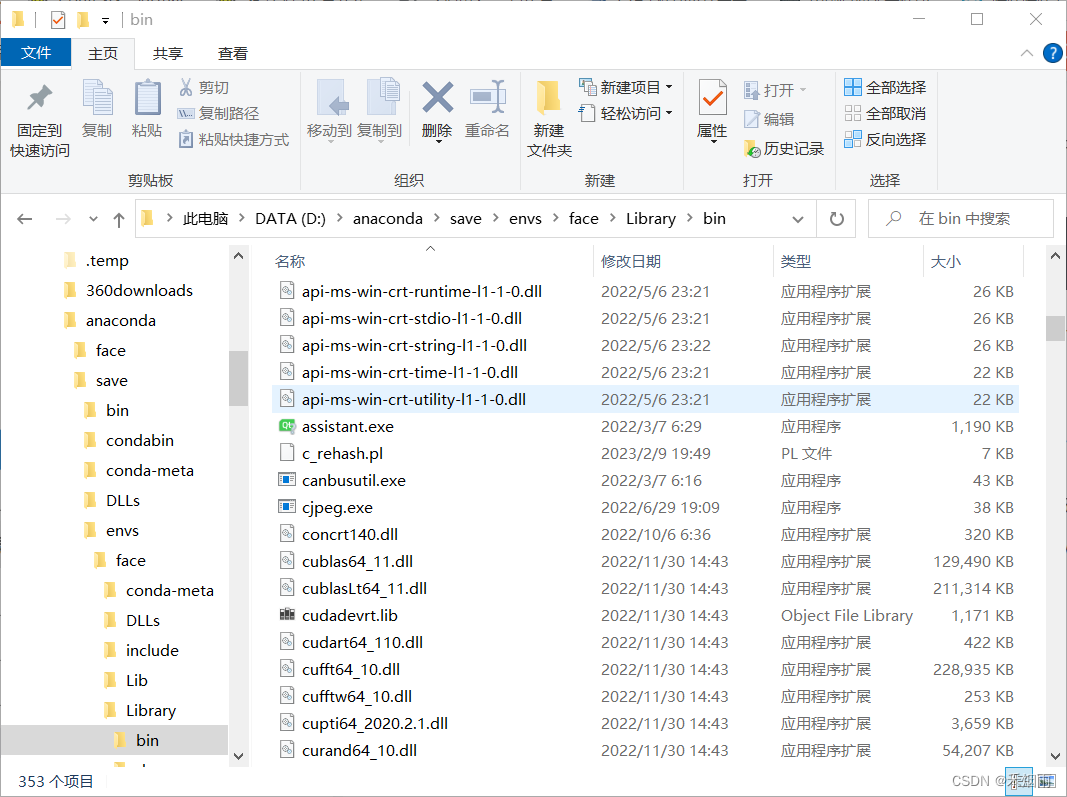

anaconda下pytorchCPU GUP安装及问题记录

1 pytorch安装(CPU版本) pip3 install torch torchvision torchaudio -i https://pypi.tuna.tsinghua.edu.cn/simple2 torchvision、torchaudio、torchtext安装:解决ModuleNotFoundError: No module named ‘torchvision‘问题 (…...

对比学习(图自监督学习))

香港中文大学MISC Lab GNN团队: 异质图神经网络研究进展从谱的角度看待(图)对比学习(图自监督学习)

简介 实验室简介 香港中文大学机器智能与社会计算实验室(MISC Lab, Machine Intelligence and Social Computing Lab) 由Prof. Irwin King 创建并不断发展, 在图学习,推荐系统,自然语言处理,机器学习等领域取得了卓越的研究成果。在图学习方面, MISC Lab关注异质图学习(Het…...

C#开发的OpenRA的Enumerable.Concat方法应用

C#开发的OpenRA的Enumerable.Concat方法应用 在OpenRA游戏里,可以让用户指定搜索目录,也可以搜索应用程序所在的目录。 还需要把这两个结果集连接到一起,那么它是怎么实现的呢? 它是采用了Enumerable.Concat方法,实现两个列表的结果集进行合并。 可以看一下这个函数的代码…...

)

前端知识点总结(自参)

BFC 块级格式化上下文。BFC元素不会影响到其它环境中的布局。 触发BFC的条件 根元素或其它包含它的元素浮动元素 (元素的 float 不是 none)绝对定位元素 (元素具有 position 为 absolute 或 fixed)内联块 (元素具有 display: inline-block)表格单元格 (元素具有 display: tabl…...

)

[ 靶场环境片 ] kali-linux采用Docker 搭建 pikachu(特别详细)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…...

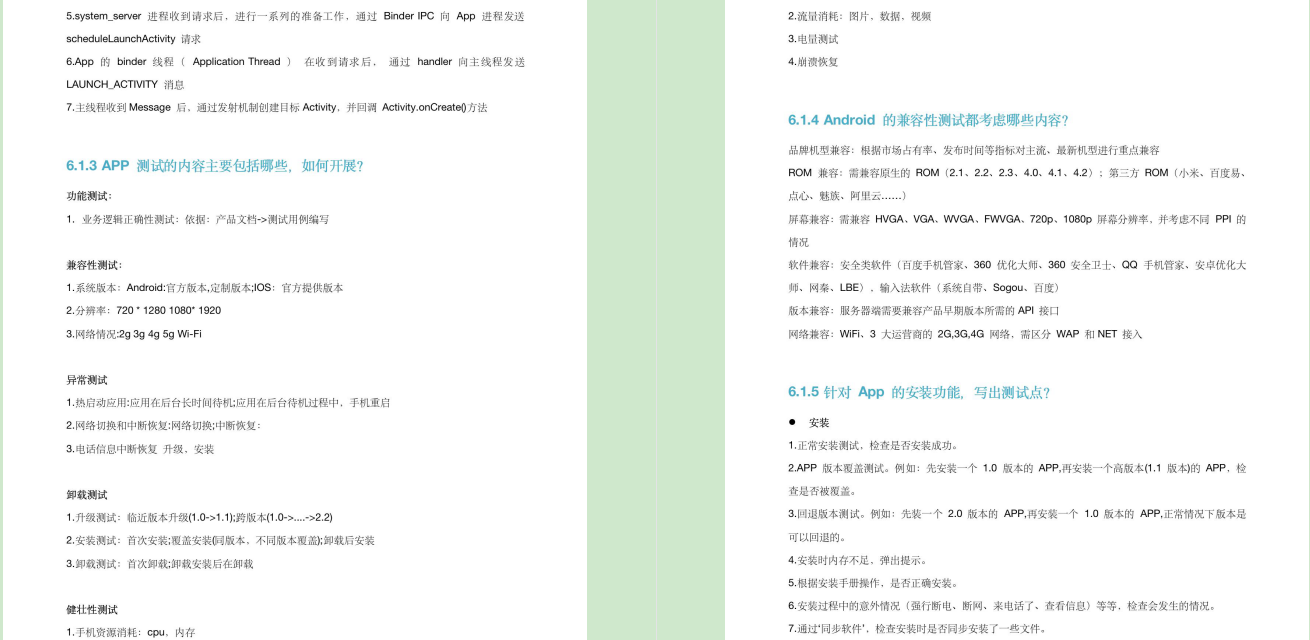

阿里6面,成功唬住面试官拿了27K,软件测试面试也没有传说中那么难吧....

阿里的面试挺独特,每轮面试都没有 HR 约时间,一般是晚上 8 点左右面试官来一个电话,问是否能面试,能的话开始面,不能就约一个其它时间。 全程 6 面,前五面技术面,电话面试,最后一面…...

为什么静默安装未经过数字签名的驱动是不可行的?

我想,在 Windows XP 系统上,造成蓝屏的最主要原因是带有 Bug 的设备驱动程序。 请问在座的,谁赞成,谁反对。 因为驱动运行在内核模式,再也没有更高级别的组件对其进行行为监管,它可以做它想做的任何事情。…...

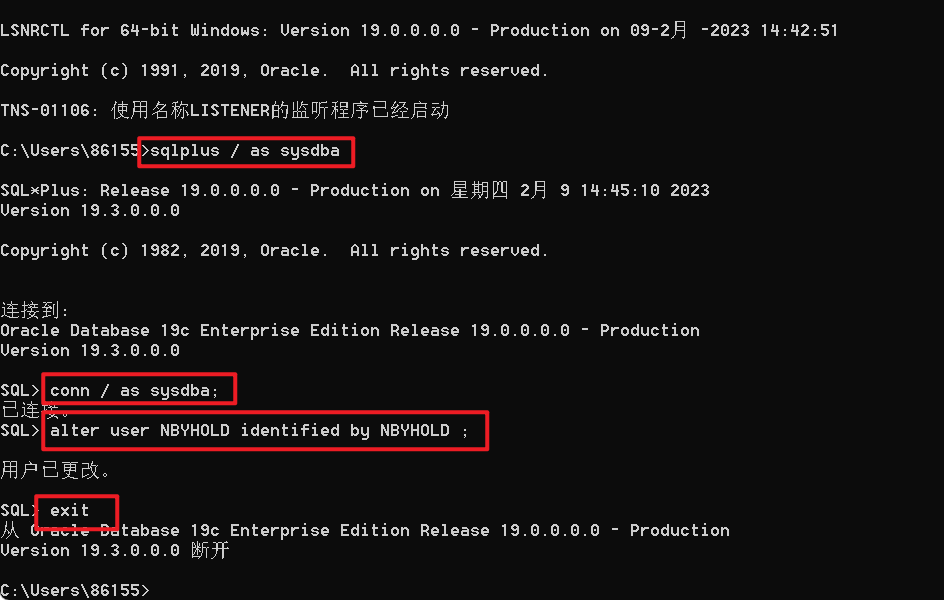

Caused by: java.sql.SQLException: ORA-28040: 没有匹配的验证协议

更改Oracle的配置文件:Oracle -> app -> ... ->...dbhome... -> admin重启Oracle:重启Oracle数据库的操作步骤1.查看监听器状态:lsnrctl status2.停止监听器:lsnrctl stop3.连接数据库:sqlplus / as sysdba4.停止数据…...

Dubbo3简单使用

Dubbo3简单使用 👉 使用Spring Boot实现Dubbo3,请参见以下地址。 # Dubbo3官网地址 https://cn.dubbo.apache.org/zh/# 使用SpringBoot实现Dubbo3的地址 https://cn.dubbo.apache.org/zh/docs3-v2/java-sdk/quick-start/spring-boot/# 该项目的git地址…...

Redis未授权漏洞蜜罐模拟与捕获分析

1.概述 文章主要分析Redis未授权漏洞的原理及形成原因,使用vulhub靶场进行漏洞复现,在了解漏洞原理并复现的基础上使用golang编写蜜罐代码进行模拟,开放端口在网上捕获真实存在的恶意攻击行为,对恶意样本进行分析,总结…...

Spring Security Oauth2.0认证授权

基本概念认证: 用户认证就是判断一个用户的身份是否合法的过程 ,用户去访问系统资源时系统要求验证用户的身份信息,身份合法方可继续访问,不合法则拒绝访问。常见的用户身份认证方式有:用户名密码登录,二维码登录,手机…...

安卓小游戏:贪吃蛇

安卓小游戏:贪吃蛇 前言 这个是通过自定义View实现小游戏的第二篇,实际上第一篇做起来麻烦点,后面的基本就是照葫芦画瓢了,只要设计下游戏逻辑就行了,技术上不难,想法比较重要。 需求 贪吃蛇࿰…...

CUDA中的图内存节点

CUDA中的图内存节点 文章目录CUDA中的图内存节点1. 简介2. 支持的架构和版本3. API基础知识3.1. 图节点 APIs3.2. 流捕获3.3. 在分配图之外访问和释放图内存3.4. cudaGraphInstantiateFlagAutoFreeOnLaunch4. 优化内存复用4.1. 解决图中的重用问题4.2. 物理内存管理和共享5. 性…...

AI智能体核心技能体系解析:从任务分解到工具调用的工程实践

1. 项目概述:从代码仓库到智能体技能库的深度解构 最近在GitHub上看到一个挺有意思的项目,叫“agent-skills”。乍一看,这名字有点抽象,但点进去之后,你会发现它其实是一个关于“智能体技能”的集合或清单。这个项目由…...

《QGIS空间数据处理与高级制图》004:内置地理处理工具箱

作者:翰墨之道,毕业于国际知名大学空间信息与计算机专业,获硕士学位,现任国内时空智能领域资深专家、CSDN知名技术博主。多年来深耕地理信息与时空智能核心技术研发,精通 QGIS、GrassGIS、OSG、OsgEarth、UE、Cesium、OpenLayers、Leaflet、MapBox 等主流工具与框架,兼具…...

BlueArchive-Cursors:为你的Windows桌面注入二次元灵魂

BlueArchive-Cursors:为你的Windows桌面注入二次元灵魂 【免费下载链接】BlueArchive-Cursors Custom mouse cursor theme based on the school RPG Blue Archive. 项目地址: https://gitcode.com/gh_mirrors/bl/BlueArchive-Cursors 还在使用Windows默认的单…...

三步搞定B站4K视频下载:从新手到高手的完整指南

三步搞定B站4K视频下载:从新手到高手的完整指南 【免费下载链接】bilibili-downloader B站视频下载,支持下载大会员清晰度4K,持续更新中 项目地址: https://gitcode.com/gh_mirrors/bil/bilibili-downloader 还在为无法离线观看B站精彩…...

Go Web框架ratine:轻量高性能设计、核心功能与生产实践指南

1. 项目概述:一个轻量级、高性能的Web框架 最近在折腾一个内部工具的后端,需要快速搭建一个API服务,性能要求不低,但又不希望引入Spring Boot那种“全家桶”式的重量级框架。在社区里翻找时, goweft/ratine 这个项目…...

)

从‘代码打架’到‘和谐共舞’:用Gogs实战演练多人Git协作全流程(附冲突解决脚本)

从‘代码打架’到‘和谐共舞’:用Gogs实战演练多人Git协作全流程(附冲突解决脚本) 在团队开发中,Git冲突就像两个程序员同时修改同一行代码时的"拳脚相加",而解决冲突的过程则是让代码重新"和谐共舞&q…...

全球供应链重塑下的半导体与PC板行业:工程师的挑战与韧性构建

1. 从“分裂的联盟”到工程师的十字路口 最近翻看行业旧闻,读到一篇2019年EE Times上Rick Merritt的评论文章,标题叫“State of the Disunion”。文章本身探讨的是当时科技行业在政治与全球化张力下的处境,但最让我印象深刻的,是评…...

)

鸿蒙一气总论(七)

第七卷 圣哲观象古今百家思想归一卷首引天地已定,万物已明,文脉已传,人心已证。 天地有真机,万象有运化,世人肉眼观之,茫然不识。 于是古今圣贤、四方哲人,仰观天道、俯察人世, 各以…...

用MATLAB手把手复现CT图像重构:从原理到代码,避开R-L滤波器的Gibb‘s现象

MATLAB实战:CT图像重构中的滤波反投影与Gibbs现象规避指南 在医学影像处理领域,CT图像重构算法的实现质量直接影响诊断准确性。本文将带您深入滤波反投影法的核心原理,通过MATLAB代码实现全流程,并重点解决R-L滤波器导致的Gibbs现…...

从‘主仆’到‘边沿’:一个硬件工程师眼中的触发器进化史,以及为什么主从结构今天依然值得学

从机械钟摆到量子比特:触发器技术演进中的工程智慧 在数字电路的世界里,触发器如同精密的时间齿轮,默默协调着信息流动的节奏。当我们回溯这段技术发展史,会发现每一次触发器结构的革新都不是偶然的灵感闪现,而是工程…...