解锁网络防御新思维:D3FEND 五大策略如何对抗 ATTCK

D3FEND 简介

背景介绍

2021年6月22日(美国时间),美国MITRE公司正式发布了D3FEND——一个网络安全对策知识图谱。该项目由美国国家安全局(NSA)资助,并由MITRE的国家安全工程中心(NSEC)负责管理和发布,目前版本为0.9.2-BETA-3。作为广为人知的ATT&CK框架的补充,ATT&CK聚焦于攻击者的战术和技术知识库,而长期以来,网络安全领域一直缺乏一个专门针对防御对策的系统化框架。安全厂商通常利用ATT&CK中的技术细节与商业红队沟通,以提升检测与防御能力覆盖,但缺乏一个明确的防御策略描述工具。在此背景下,NSA支持MITRE推出了D3FEND,以填补这一空白。

尽管当前版本的D3FEND仍不完整,处于早期开发阶段,但它已成功构建了模型和知识图谱,并通过“数字工件”(Digital Artifacts)概念与ATT&CK建立了映射,初步奠定了框架基础。可以预见,凭借NSA的强力支持、MITRE丰富的社区运营经验以及ATT&CK的广泛影响力,D3FEND将在未来不断完善,成为网络安全防御领域的重要工具。

D3FEND 是什么

D3FEND是一个聚焦网络安全对策技术的知识库,更具体地说,是一个网络安全对策技术的知识图谱。简而言之,它系统化地编目了防御性网络安全技术及其与攻击技术的关联。其初始版本的核心目标是推动防御性网络安全技术功能词汇的标准化,为行业提供统一的描述语言。

D3FEND全称“检测、拒绝和干扰框架,赋能网络防御”(Detection, Denial, and Disruption Framework Enabling Network Defense)。它通过将防御技术分类为不同的策略和具体措施,为安全专业人员提供识别和实施针对性防御的工具。与ATT&CK聚焦攻击者行为不同,D3FEND为防御措施提供了系统化的方法和标准化的表达方式,帮助组织构建更加高效的网络安全防御体系。

为什么要建立 D3FEND

据MITRE所述,在与资助者的项目合作中,他们反复发现业界对一个模型的需求:该模型需能够准确识别并定义网络安全对抗的组件与能力。实践者不仅需要了解某种防御能力针对哪些威胁有效,还需从工程角度明确其实现方式,以及在何种条件下这些解决方案能够发挥作用。这些知识对于评估防御措施的适用性、识别潜在漏洞,以及开发多功能的企业级解决方案至关重要。

为满足这一迫切需求,MITRE创建了D3FEND框架。该框架不仅编码了一个对抗知识库,更具体地构建了一个知识图谱。这一图谱包含严格的语义类型和关系,清晰定义了网络安全对抗领域的核心概念及其相互联系,为防御策略的制定提供了坚实基础。

D3FEND 与 ATT&CK 的关系

D3FEND与ATT&CK框架形成互补关系。ATT&CK详细描述了攻击者的策略、技术和程序(TTPs),而D3FEND则专注于防御措施的系统化呈现,并通过与ATT&CK的映射,帮助组织针对已知的攻击技术制定相应的防御策略。这种攻防结合的模式,为网络安全从业者提供了从威胁识别到应对实施的完整工具链,显著提升了防御能力的设计与落地效率。

D3FEND 的策略和技术

D3FEND 将防御措施分为 5 个主要策略,每个策略下包含若干具体技术。以下是每个策略及其技术的详细说明:

加固(Harden)

加固策略旨在通过减少漏洞和加强配置,使系统更具抗攻击能力。

- 应用程序加固(Application Hardening):通过输入验证、安全编码和定期更新等方式保护应用程序。

- 凭证加固(Credentials Hardening):通过强密码策略、多因素认证和安全存储加强用户凭证保护。

- 消息加固(Message Hardening):使用加密、安全协议和消息认证保护通信渠道和传输数据。

- 平台加固(Platform Hardening):通过应用安全补丁、配置安全设置和减少攻击面来保护操作系统和平台。

检测(Detect)

检测策略专注于识别网络中的潜在威胁或恶意活动。

- 文件分析(File Analysis):分析文件以检测恶意软件、异常或未经授权的更改。

- 标识符分析(Identifier Analysis):分析 IP 地址、用户 ID 或设备 ID 等标识符,检测可疑模式或活动。

- 消息分析(Message Analysis):检查网络流量或消息,寻找入侵或数据外泄的迹象。

- 网络流量分析(Network Traffic Analysis):监控和分析网络流量,检测异常模式或已知攻击签名。

- 平台监控(Platform Monitoring):监控平台的健康和安全状态,包括系统日志、性能指标和安全事件。

- 进程分析(Process Analysis):分析运行中的进程,检测任何恶意或未经授权的进程。

- 用户行为分析(User Behavior Analysis):监控用户活动,识别与正常行为偏差的迹象,可能表明安全事件。

隔离(Isolate)

隔离策略通过创建逻辑或物理屏障,遏制威胁并防止其扩散或升级。

- 执行隔离(Execution Isolation):隔离潜在恶意代码的执行环境,防止影响系统其他部分。

- 网络隔离(Network Isolation):分割网络,限制威胁在特定段内的移动和影响。

欺骗(Deceive)

欺骗策略通过误导攻击者,将其引向受控环境,观察和分析其行为。

- 诱饵环境(Decoy Environment):设置模拟真实系统的环境,吸引攻击者并研究其策略。

- 诱饵对象(Decoy Object):放置看似有价值的诱饵文件或数据,监控以检测和分析入侵。

清除(Evict)

清除策略旨在完全移除网络中的威胁,恢复系统到安全状态。

- 凭证清除(Credentials Eviction):撤销或重置可能已被攻破的凭证。

- 进程清除(Process Eviction):终止恶意或未经授权的进程。

- 文件清除(File Eviction):从系统中移除或隔离恶意文件或数据。

具体技术与应用

| 策略 | 技术 | 描述 |

|---|---|---|

| 加固(Harden) | 应用程序加固 | 通过安全编码和更新减少应用程序漏洞。 |

| 凭证加固 | 使用强密码和多因素认证保护用户凭证。 | |

| 消息加固 | 使用加密和安全协议保护通信数据。 | |

| 平台加固 | 通过补丁和配置减少操作系统和平台的攻击面。 | |

| 检测(Detect) | 文件分析 | 分析文件以检测恶意软件或异常。 |

| 标识符分析 | 分析 IP 地址等标识符,检测可疑活动。 | |

| 消息分析 | 检查网络流量,寻找入侵迹象。 | |

| 网络流量分析 | 监控网络流量,检测异常模式或攻击签名。 | |

| 平台监控 | 监控系统日志和安全事件,检测平台异常。 | |

| 进程分析 | 分析运行进程,检测恶意或未经授权的活动。 | |

| 用户行为分析 | 监控用户活动,识别与正常行为偏差的潜在威胁。 | |

| 隔离(Isolate) | 执行隔离 | 隔离恶意代码执行环境,防止系统其他部分受影响。 |

| 网络隔离 | 分割网络,限制威胁在特定段内的传播。 | |

| 欺骗(Deceive) | 诱饵环境 | 设置模拟系统,吸引攻击者以研究其行为。 |

| 诱饵对象 | 放置诱饵文件,监控以检测和分析入侵。 | |

| 清除(Evict) | 凭证清除 | 撤销或重置可能被攻破的凭证。 |

| 进程清除 | 终止恶意或未经授权的进程。 | |

| 文件清除 | 移除或隔离恶意文件,恢复系统安全。 |

参考资料

- MITRE D3FEND 网络安全防御技术知识库

- 什么是 MITRE D3FEND? | Exabeam

- MITRE D3FEND:网络防御技术目录 | Chad Warner | Medium

- 什么是 Mitre D3FEND? | ExtraHop

- 什么是 MITRE ATT&CK 和 MITRE D3FEND? | D3 Security

相关文章:

解锁网络防御新思维:D3FEND 五大策略如何对抗 ATTCK

D3FEND 简介 背景介绍 2021年6月22日(美国时间),美国MITRE公司正式发布了D3FEND——一个网络安全对策知识图谱。该项目由美国国家安全局(NSA)资助,并由MITRE的国家安全工程中心(NSECÿ…...

策略性能的关键指标)

评估自动驾驶(AD)策略性能的关键指标

以下是针对自动驾驶(AD)策略性能评测指标的详细解读,结合其物理意义与工程价值: 核心评测指标分类与含义 1. 安全性指标(Safety) 动态碰撞率(Dynamic Collision Ratio, DCR) 定义&a…...

【领域】百度OCR识别

一、定义 OCR(Optical Character Recognition,光学字符识别)是计算机视觉重要方向之一。传统定义的OCR一般面向扫描文档类对象,现在我们常说的OCR一般指场景文字识别(Scene Text Recognition,STRÿ…...

Docker 学习(一)

一、Docker 核心概念 Docker 是一个开源的容器化平台,允许开发者将应用及其所有依赖(代码、运行时、系统工具、库等)打包成一个轻量级、可移植的“容器”,实现 “一次构建,随处运行”。 1、容器(Container…...

学习建议)

15. C++多线程编程-网络编程-GUI编程(如Qt)学习建议

1. 多线程编程 多线程编程允许程序同时执行多个任务,从而提高性能和响应速度。多线程常用于处理并发任务、提高CPU利用率、优化I/O操作等。 学习内容: 线程与进程的区别:理解线程和进程的基本概念及其区别。 线程的创建与管理:…...

【vscode-解决方案】vscode 无法登录远程服务器的两种解决办法

解决方案一: 查找原因 命令 ps ajx | grep vscode 可能会看到一下这堆信息(如果没有大概率不是这个原因导致) 这堆信息的含义:当你使用 vscode 远程登录服务器时,我们远程机器服务端要给你启动一个叫做 vscode serv…...

5个GitHub热点开源项目!!

1.自托管 Moonlight 游戏串流服务:Sunshine 主语言:C,Star:14.4k,周增长:500 这是一个自托管的 Moonlight 游戏串流服务器端项目,支持所有 Moonlight 客户端。用户可以在自己电脑上搭建一个游戏…...

化学工业领域 - 基础化工、精细化工、煤化工极简理解

引入 基础化工、精细化工和煤化工是化学工业中的三个重要分支 它们在原料、产品、工艺、应用方面各有特点 一、基础化工(Basic Chemical Industry) 1、基本介绍 基础化工是指以石油、天然气、煤炭等为原料,生产大宗化学品和基础化学原料的…...

慢sql治理

一、慢SQL的定义与影响 慢SQL通常指的是执行时间超过合理阈值的SQL语句。这个阈值可以根据系统的实际情况进行设定,例如1秒或更长。慢SQL会导致系统响应时间延迟、资源占用增加、数据库连接池被占满、锁竞争增加等一系列问题,严重影响系统的稳定性和用户…...

基于SpringBoot的美妆购物网站系统设计与实现现(源码+SQL脚本+LW+部署讲解等)

专注于大学生项目实战开发,讲解,毕业答疑辅导,欢迎高校老师/同行前辈交流合作✌。 技术范围:SpringBoot、Vue、SSM、HLMT、小程序、Jsp、PHP、Nodejs、Python、爬虫、数据可视化、安卓app、大数据、物联网、机器学习等设计与开发。 主要内容:…...

计算机毕业设计Hadoop+Spark+DeepSeek-R1大模型音乐推荐系统 音乐数据分析 音乐可视化 音乐爬虫 知识图谱 大数据毕业设计

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! 温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! 温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! 作者简介:Java领…...

mysql5.7离线安装及问题解决

这次主要是讲解mysql5.7离线安装教程和一主一从数据库配置 1、去官网下载自己对应的mysql https://downloads.mysql.com/archives/community/2、查看需要安装mysql服务器的linux的类型 uname -a第二步看一下系统有没有安装mysql rpm -qa|grep -i mysql3、上传安装包 用远程…...

Matlab 大量接单

分享一个matlab接私活、兼职的平台 1、技术方向满足任一即可 2、技术要求 3、最后 技术方向满足即可 MATLAB:熟练掌握MATLAB编程语言,能够使用MATLAB进行数据处理、机器学习和深度学习等相关工作。 机器学习、深度学习、强化学习、仿真、复现、算法、…...

)

C++数据结构之数组(详解)

1.介绍 在C中,数组是一种基本的数据结构,用于存储相同类型的元素的集合。数组的元素在内存中是连续存储的,可以通过索引访问。下面将详细介绍C数组的相关内容。 2.数组的定义 数组的定义需要指定元素的类型和数组的大小。 type arrayName[a…...

AWS API Gateway灰度验证实现

在微服务架构中,灰度发布(金丝雀发布)是验证新版本稳定性的核心手段。通过将小部分流量(如 10%)导向新版本服务,可以在不影响整体系统的情况下快速发现问题。AWS API Gateway 原生支持流量按比例分配功能,无需复杂编码即可实现灰度验证。本文将详细解析其实现方法、最佳…...

【Elasticsearch】Elasticsearch 的`path.settings`是用于配置 Elasticsearch 数据和日志存储路径的重要设置

Elasticsearch 的path.settings是用于配置 Elasticsearch 数据和日志存储路径的重要设置,这些路径在elasticsearch.yml配置文件中定义。以下是关于 Elasticsearch 的路径设置(path.data和path.logs)以及快照存储库配置的详细说明:…...

Redis 实战篇 ——《黑马点评》(下)

《引言》 (下)篇将记录 Redis 实战篇 最后的一些学习内容,希望大家能够点赞、收藏支持一下 Thanks♪ (・ω・)ノ,谢谢大家。 传送门(上):Redis 实战篇 ——《黑马…...

蓝桥杯自我复习打卡

总复习,打卡1. 一。排序 1。选段排序 太可恶了,直接全排输出,一个测试点都没过。 AC 首先,这个【l,r】区间一定要包含p,或者q,pq一个都不包含的,[l,r]区间无论怎么变,都对ans没有影响。 其次&…...

与过滤器(Filter)详细教程)

Spring Boot拦截器(Interceptor)与过滤器(Filter)详细教程

Spring Boot拦截器(Interceptor)与过滤器(Filter)详细教程 目录 概述 什么是拦截器(Interceptor)?什么是过滤器(Filter)?两者的核心区别 使用场景 拦截器的典…...

Java零基础入门笔记:(6)面向对象

前言 本笔记是学习狂神的java教程,建议配合视频,学习体验更佳。 【狂神说Java】Java零基础学习视频通俗易懂_哔哩哔哩_bilibili 第1-2章:Java零基础入门笔记:(1-2)入门(简介、基础知识)-CSDN博客 第3章…...

【3天快速入门WPF】13-MVVM进阶

目录 1. 窗体设置2. 字体图标3. 控件模板4. 页面逻辑4.1. 不使用MVVM4.2. MVVM模式实现本篇我们开发一个基于MVVM的登录页面,用来回顾下之前学习的内容 登录页面如下: 窗体取消了默认的标题栏,调整为带阴影的圆角窗体,左侧放一张登录背景图,右边自绘了一个关闭按钮,文本框…...

【MongoDB】在Windows11下安装与使用

官网下载链接:Download MongoDB Community Server 官方参考文档:https://www.mongodb.com/zh-cn/docs/manual/tutorial/install-mongodb-on-windows/#std-label-install-mdb-community-windows 选择custom类型,其他默认 注意,此选…...

Kotlin 5种单例模式

在Kotlin中实现单例模式有多种方法,以下是几种常见的方法: 饿汉式 饿汉式是最简单的一种实现方式,在类加载时就完成了实例的初始化。 //饿汉式 object Singleton1 {fun printMessage() {println("饿汉式")} }懒汉式 懒汉式是延迟…...

C语言复习5:字符串的定义,字符串的常用函数

## 字符串变量的定义方式 - 在C语言中,没有单独的字符串变量,但可以利用字符数组来存字符串 - 占位符:%s - 定义1: 数据类型 变量名[内存占用大小] "字符串"; eg: char s…...

【Multipath网络层协议】MPTCP工作原理

常见网络层多路径协议介绍 MPTCP(Multipath TCP) MPTCP 是在传统 TCP 基础上进行扩展的协议,它允许在源端和目的端之间建立多个 TCP子流,这些子流可以通过不同的网络路径传输数据。 例如,一台笔记本电脑同时连接了 W…...

deepseek使用记录18——文化基因美食篇

子篇:薪火相传的味觉辩证法——从燧人氏到预制菜的文化突围 一、石器时代的启蒙:食物探索中的原始辩证法 在贾湖遗址的陶罐残片上,碳化稻米与蜂蜜的结晶层相互交叠,这是9000年前先民对"甘"与"饱"的首次辩证…...

2025学年安徽省职业院校技能大赛 “信息安全管理与评估”赛项 比赛样题任务书

2024-2025 学年广东省职业院校技能大赛 “信息安全管理与评估”赛项 技能测试试卷(五) 第一部分:网络平台搭建与设备安全防护任务书第二部分:网络安全事件响应、数字取证调查、应用程序安全任务书任务1 :内存取证&…...

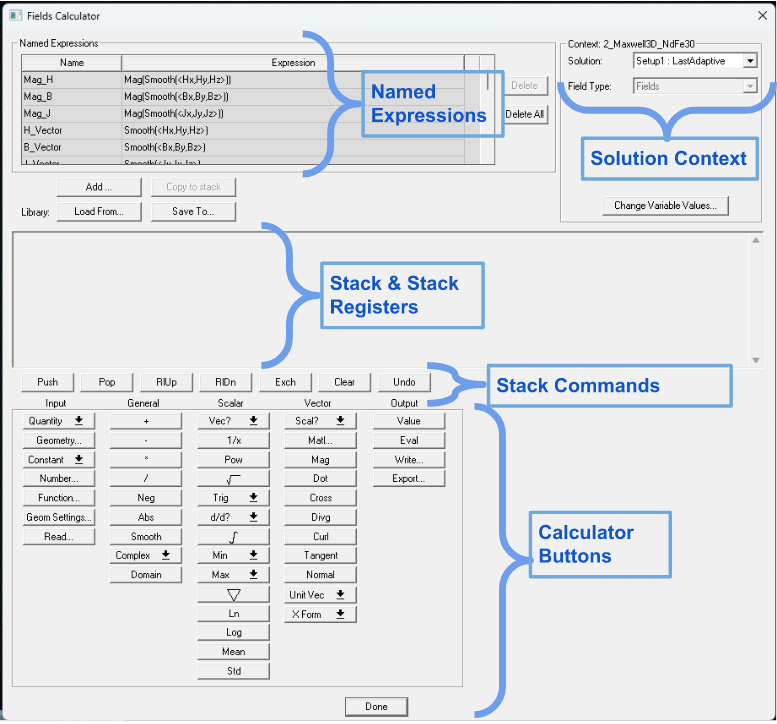

在 Ansys Maxwell 中分析磁场

在 Ansys Maxwell 中分析磁场 分析磁场的能力对于理解电磁系统至关重要。Ansys Maxwell 为工程师提供了强大的工具,帮助他们探索磁场数据并从中提取有价值的见解。在本指南中,我将深入研究 Ansys Maxwell 中的几种基本技术和方法,以有效地分…...

springboot项目Maven打包遇到的问题总结

java -jar 执行报错中没有主清单属性 Spring Boot的可执行JAR需要依赖该插件生成正确的主清单属性。在 pom.xml 的 部分添加以下配置: <build><plugins><!-- 必须配置此插件才能生成可执行的Spring Boot JAR --><plugin><groupId>o…...

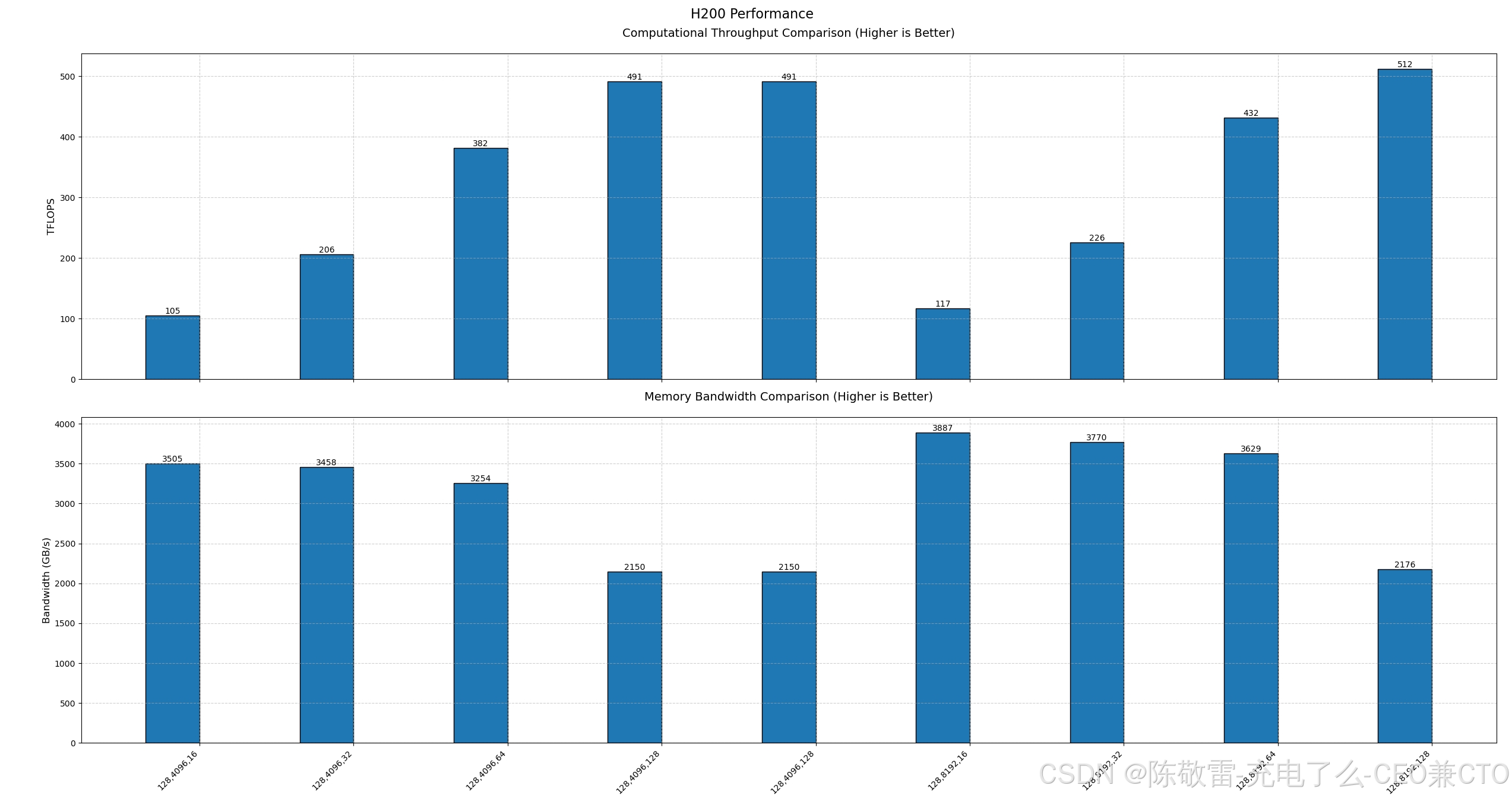

DeepSeek FlashMLA:用技术创新破解大模型落地难题

注:此文章内容均节选自充电了么创始人,CEO兼CTO陈敬雷老师的新书《自然语言处理原理与实战》(人工智能科学与技术丛书)【陈敬雷编著】【清华大学出版社】 文章目录 DeepSeek大模型技术系列十四DeepSeek大模型技术系列十四》DeepS…...