Web3.0隐私计算与云手机的结合

Web3.0隐私计算与云手机的结合

Web3.0隐私计算与云手机的结合,标志着从“数据垄断”向“数据自主”的范式转变。通过技术互补,两者能够构建更安全、高效且用户主导的数字生态。尽管面临技术整合和成本挑战,但随着区块链、AI和分布式存储的成熟,这一结合有望成为下一代互联网基础设施的核心支柱,推动数字经济向更开放、普惠的方向发展。

Web3.0隐私计算与云手机的结合,是当前数字技术领域的重要创新方向。两者的融合不仅能够解决传统移动设备在数据隐私和安全方面的痛点,还能推动去中心化互联网的实践。以下是这一结合的核心逻辑、技术实现及潜在影响的分析:

技术结合的核心逻辑

1.隐私计算赋能云手机数据安全

Web3.0的核心特征之一是隐私计算,即在不暴露原始数据的前提下完成计算任务。云手机通过将应用运行和数据存储迁移至云端,天然适配隐私计算技术。例如:

数据隔离与加密:亚矩阵云手机可利用虚拟沙箱技术隔离不同应用环境,结合隐私计算的多方安全计算(MPC)或同态加密,确保敏感数据在云端处理时不被泄露。

去中心化身份(DID):用户通过区块链生成去中心化身份,云手机可基于此实现权限控制,确保数据访问权仅归用户所有,避免第三方滥用。

2.云手机作为Web3.0的终端入口

云手机通过云端算力支持复杂的Web3.0应用(如DApp、NFT交易),同时利用隐私计算技术实现链上链下数据协同。例如:

NFT与数据代币化:用户可将个人数据铸造为NFT并通过亚矩阵云手机管理,隐私计算确保数据在链上流通时的匿名性和安全性。

分布式存储整合:云手机的数据存储可依托IPFS等分布式网络,结合隐私计算实现数据分片加密存储,提升抗攻击能力。

应用场景与价值体现

1.个人隐私保护

敏感应用隔离:用户可将社交、金融等高权限应用部署在云手机中,隐私计算技术确保云端处理的数据不被本地设备或第三方获取。

数据收益共享:通过Web3.0的“数据代币化”机制,用户可授权云手机中的隐私数据用于特定场景(如广告推荐),并直接获得收益。

2.企业数据安全与协作

移动办公场景:企业通过云手机集中管理员工数据,结合智能合约动态调整访问权限,员工离职后数据自动回收,防止泄露。

跨链协作:隐私计算支持不同区块链间的数据互通,亚矩阵云手机可作为跨链交互的轻量化终端,例如供应链金融中的多方数据验证。

3.游戏与元宇宙开发

批量操作与测试:游戏工作室可通过亚矩阵云手机同时管理多台虚拟设备,隐私计算确保账号数据和交易记录的安全,避免因本地设备漏洞导致资产损失。

元宇宙身份管理:云手机结合DID和NFT技术,为用户在元宇宙中的数字身份提供便携且安全的入口,隐私计算保障虚拟资产所有权。

技术挑战与未来方向

1.技术挑战

算力与延迟:隐私计算的复杂算法需要高性能云端算力支持,而云手机的实时交互对网络延迟敏感,需优化边缘计算架构。

标准化与互操作性:不同隐私计算框架(如联邦学习、零知识证明)需与云手机平台兼容,跨链技术和分布式存储协议也需统一标准。

2.未来发展方向

AI驱动的隐私增强:结合AI模型优化隐私计算效率,例如通过数据脱敏技术降低算力需求,同时保持分析精度。

与元宇宙深度融合:云手机可作为元宇宙的轻量化终端,隐私计算则支撑虚拟经济中的资产交易和身份验证,形成闭环生态。

相关文章:

Web3.0隐私计算与云手机的结合

Web3.0隐私计算与云手机的结合 Web3.0隐私计算与云手机的结合,标志着从“数据垄断”向“数据自主”的范式转变。通过技术互补,两者能够构建更安全、高效且用户主导的数字生态。尽管面临技术整合和成本挑战,但随着区块链、AI和分布式存储的成…...

视觉与激光点云 融合的 三维重建算法

以下是一些结合激光点云(LiDAR)与其他数据(如图像、RGB-D等)的三维重建算法,这类方法通过融合多模态数据提升重建的精度和完整性: 1. 传统几何融合方法 (1) LiDAR 相机(RGB/LiDAR Fusion…...

Linux上位机开发实践(超越MPP去开发产品)

【 声明:版权所有,欢迎转载,请勿用于商业用途。 联系信箱:feixiaoxing 163.com】 对于芯片厂商来说,肯定希望客户的应用和自己的芯片绑定地越紧密越好。最好就是,他们自己成为客户的独家供应商。但是对于嵌…...

雪花算法生成的主键存在哪些问题,为什么不能使用自增ID或者UUID做MySQL的主键

MySQL 分布式架构中的主键选择:自增ID、UUID与雪花算法 为什么MySQL分布式架构中不能使用自增主键? 在分布式架构中,自增主键存在以下问题: 主键冲突风险:多个数据库实例同时生成自增主键会导致ID重复分片不均匀&am…...

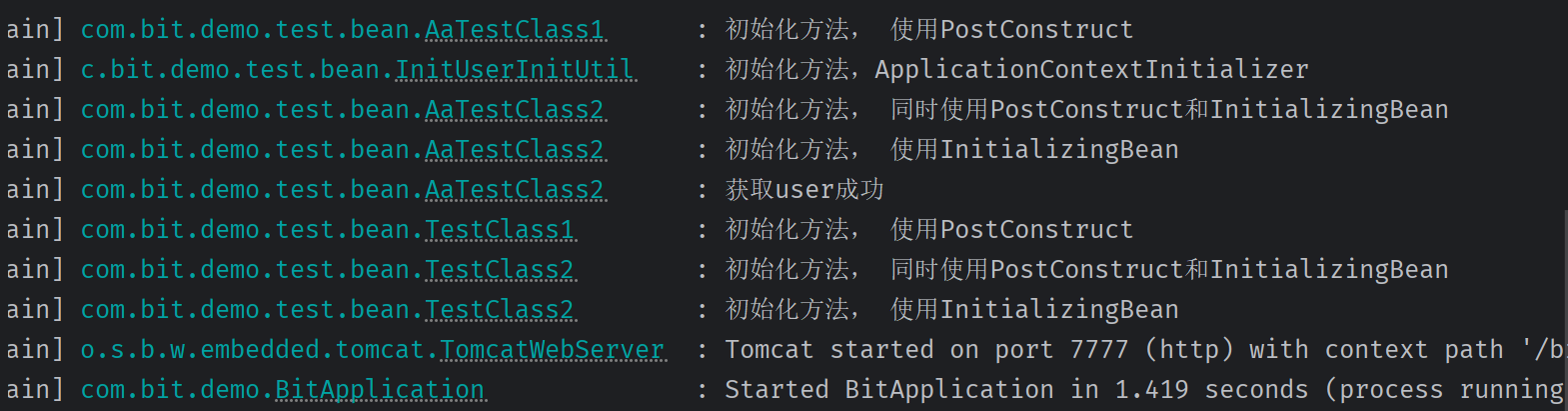

SpringBean模块(二)bean初始化(2)和容器初始化顺序的比较--引入ApplicationContextInitializer

前面介绍了获取容器可以让spring bean实现ApplicationContextAware,实际也是初始化执行了setApplicationContext接口, 初始化接口还可以借助一些注解或者spring bean的初始化方法,那么他们的执行顺序是什么样的呢? 一、验证&…...

【分享】内外网文件摆渡系统:让数据传输更安全更可靠

【分享】Ftrans内外网文件摆渡系统:让数据传输更安全更可靠! 随着大数据时代的到来,数据的重要性日渐得到重视,数据作为数字经济时代下的基础性资源和战略性资源,是决定国家经济发展水平和竞争力的核心驱动力。以行业…...

2025年江苏省职业院校技能大赛 (高职组)大数据应用开发赛项任务书 (样题)

2025年江苏省职业院校技能大赛 (高职组)大数据应用开发赛项任务书 (样题) 背景描述:任务A:离线数据处理(35分)子任务一:数据抽取子任务三:指标计算 任务B&…...

前端学习记录之HTML

1. 网页 1.1 什么是网页 网站是指在因特网上根据一定的规则,使用HTML等制作的用于展示特定内容相关的网页集合。 网页是网站中的一“页”,通常是HTML格式的文件,它要通过浏览器来阅读 网页是构成网站的基本元素。它通常由图片,…...

解释一下Unity碰撞的触发条件

Unity中碰撞的触发条件主要与物体的碰撞体(Collider)和刚体(Rigidbody)组件有关。具体来说,Unity的物理引擎会根据物体的配置来检测碰撞(Collision)和触发器(Trigger)事件…...

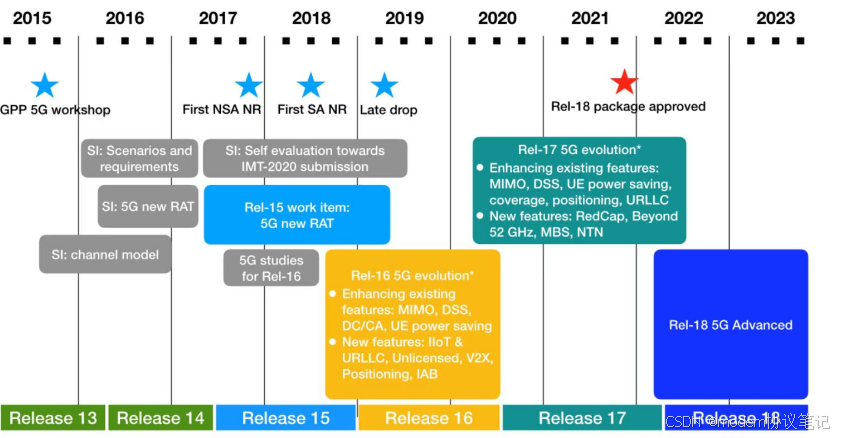

手机显示5GA图标的条件

最近有星友问在什么情况下才能显示5G-A?虽然这个我也不知道,但是我有几个运营商的5G终端白皮书,从上面就可以找到答案。 如上是几个运营商显示5G-A的条件,基本上考虑的都是3CC的情况,联通还有考虑200M CA 2CC的场景&am…...

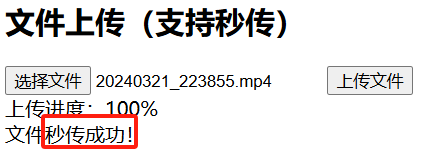

Spring Boot 实现文件秒传功能

前言 在开发Web应用时,文件上传是一个常见需求。然而,当用户需要上传大文件或相同文件多次时,会造成带宽浪费和服务器存储冗余。此时可以使用文件秒传技术通过识别重复文件,实现瞬间完成上传的效果,大大提升了用户体验…...

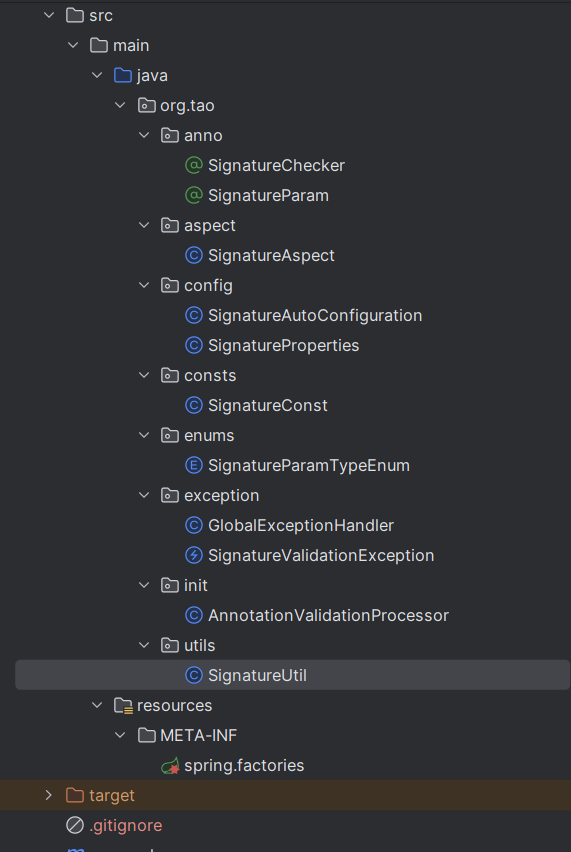

使用AOP技术实现Java通用接口验签工具

一、背景 在给第三方提供接口时,我们需要对接口进行验签。具体来说,当外部系统调用我们的接口时,请求中需要携带一个签名,我们接收到请求后,会解析数据并校验签名是否正确,以确保请求的合法性和安全性。 为了在不同项目中方便地使用这一功能,我们将签名校验规则封装成一…...

Foldseek快速蛋白质结构比对

1. 下载和安装 Foldseek 如果只是单个蛋白质结构的序列比对,我们只需要用Foldseek 的网站服务 https://search.foldseek.com/search 上传我们的蛋白质结构并选择想要进行比对的数据库即可,这里不做重点讲解。做生物信息学研究,我们难免需要批…...

JAVA设计模式之适配器模式《太白金星有点烦》

太白金星握着月光凝成的鼠标,第108次检查南天门服务器的运行日志。这个刚从天枢院调来的三等仙官,此刻正盯着瑶池主机房里的青铜鼎发愁——鼎身上"天地同寿"的云纹间,漂浮着三界香火系统每分钟吞吐的十万条功德数据。看着居高不下的…...

w2ui 水平滚动移动 虚拟列 数据丢失

https://w2ui.com/web/docs/1.5/w2grid.disableCVS https://github.com/vitmalina/w2ui/issues/1398 解决方案来源 问题现象: 窗口缩小 导致多列 出现水平滚动,滚动时触发本地样式重绘,导致record undefined,从而引发多列报错 解决方案: 使用 disableCVS : true 一次加载到d…...

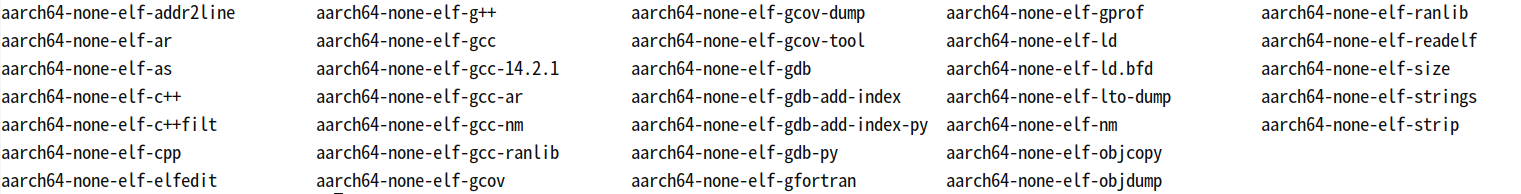

aarch64-none-elf-gcc与aarch64-linux-gnu-gcc

1. 场景描述 在Ubuntu 24.04.1 LTS x86_64架构下交叉编译能跑在aarch64架构下裸机程序,遇到缺aarch64-none-elf-gcc的情况,做此记录。 2. aarch64-none-elf-gcc与aarch64-linux-gnu-gcc 运行环境 aarch64-none-elf-gcc 生成的代码是 裸机程序…...

:慢查询定位及索引、B树相关知识详解)

MySQL篇(一):慢查询定位及索引、B树相关知识详解

MySQL篇(一):慢查询定位及索引、B树相关知识详解 MySQL篇(一):慢查询定位及索引、B树相关知识详解一、MySQL中慢查询的定位(一)慢查询日志的开启(二)慢查询日…...

【清华大学】DeepSeek政务应用场景与解决方案

目录 一、政务数字化转型三阶段演进二、人工智能政务应用场景四大方向 三、技术方案核心技术 四、解决方案案例1. 公文写作2. 合同协议智能审查3. 行政执法4. 就业指导 五、风险及对策六、落地大四步法七、未来发展展望AI职业替代逻辑空间智能与具身智能人机共生 一、政务数字化…...

4.2 单相机引导机器人放料-仅考虑角度变化

【案例说明】 本案例产品在托盘中,角度变化不大(<15度);抓取没有问题,只是放的穴位只能容许3度的角度偏差,因此需要测量产品的角度。 思路是:机器人抓料后、去固定拍照位拍照(找到与标准照片的角度偏差),机器人在放料的位置上多旋转这个角度偏差,把产品放进去。 …...

洛谷题单1-P5704 【深基2.例6】字母转换-python-流程图重构

题目描述 输入一个小写字母,输出其对应的大写字母。例如输入 q[回车] 时,会输出 Q。 输入格式 无 输出格式 无 输入输出样例 输入 q输出 Q方式-upper() 代码 class Solution:staticmethoddef oi_input():"""从标准输入读取数据…...

论文阅读笔记:Denoising Diffusion Implicit Models (3)

0、快速访问 论文阅读笔记:Denoising Diffusion Implicit Models (1) 论文阅读笔记:Denoising Diffusion Implicit Models (2) 论文阅读笔记:Denoising Diffusion Implicit Models (…...

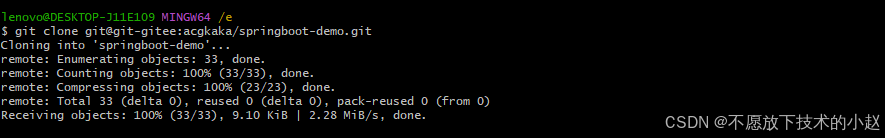

Git(八)如何在同一台电脑登录两个Git

目录 一、理解 SSH 密钥机制二、具体实现步骤1.删除GIT全局配置2.生成多个 SSH 密钥3.添加公钥到 Git 账户4.配置 SSH config 文件5.测试SSH key是否生效6.下载代码 三、Git仓库级别配置四、HTTPS方式的多账号管理 引言: 在日常开发中,我们经常会遇到需要…...

FPGA学习-基于 DE2-115 板的 Verilog 分秒计数器设计与按键功能实现

一、核心功能设计 按键暂停/继续:通过KEY1控制计时状态 按键消抖处理:20ms消抖周期消除机械抖动 硬件资源分配:符合DE2-115开发板引脚规范 二、核心模块实现详解 1. 顶层模块(counter) module counter(input CL…...

如何改电脑网络ip地址:一步步指导

有时我们需要更改电脑的网络IP地址以满足特定的网络需求。本文将为您提供一份详细的步骤指南,帮助您轻松完成电脑网络IP地址的更改。以下是更改计算机IP地址的分步指南,适用于常见的操作系统: 一、更换内网ip Windows 系统(Win10…...

PyTorch 分布式训练(Distributed Data Parallel, DDP)简介

PyTorch 分布式训练(Distributed Data Parallel, DDP) 一、DDP 核心概念 torch.nn.parallel.DistributedDataParallel 1. DDP 是什么? Distributed Data Parallel (DDP) 是 PyTorch 提供的分布式训练接口,DistributedDataPara…...

prism WPF 消息的订阅或发布

prism WPF 消息的订阅或发布 EventMessage using Prism.Events; using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.Threading.Tasks;namespace Cjh.PrismWpf {/// <summary>/// 事件消息/// </summary>publ…...

【Unity】记录TMPro使用过程踩的一些坑

1、打包到webgl无法输入中文,编辑器模式可以,但是webgl不行,试过网上的脚本,还是不行 解决方法:暂时没找到 2、针对字体asset是中文时,overflow的效果模式处理奇怪,它会出现除了overflow模式以…...

计算机视觉初步(环境搭建)

1.anaconda 建议安装在D盘,官网正常安装即可,一般可以安装windows版本 安装成功后,可以在电脑应用里找到: 2.创建虚拟环境 打开anaconda prompt, 可以用conda env list 查看现有的环境,一般打开默认bas…...

【go】异常处理panic和recover

panic 和 recover 当然能触发程序宕机退出的,也可以是我们自己,比如经过检查判断,当前环境无法达到我们程序进行的预期条件时(比如一个服务指定监听端口被其他程序占用),可以手动触发 panic,让…...

Sentinel[超详细讲解]-3

主要讲解🚀 - 基于QPS/并发数的流量控制 1、流控规则 流量控制(Flow Control)用于限制某个资源的访问频率,防止系统被瞬时的流量高峰冲垮。流量控制规则可以针对不同的资源进行配置,例如接口、方法、类等。 流量规则的…...