软考IPSEC案例分析

要回忆IPSEC点击这里

题目

5/21

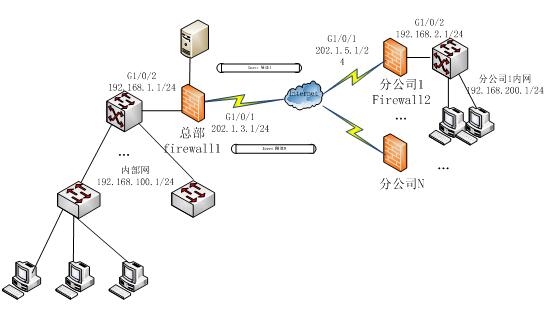

某全国连锁企业的总部和分布在全国各地的30家分公司之间经常需要传输各种内部数据,因此公司决定在总部和各分公司之间建立VPN技术。具体拓扑如下:

配置部分只显示了与总部与分公司1的配置。

根据拓扑完成问题1-问题2。

问题2

[问答题]

问题2(13分):请将相关配置补充完整。

总部防火墙firewall1的部分配置如下。

<FIREWALL1> system-view

[FIREWALL1] interface GigabitEthernet 1/0/2

[FIREWALL1-GigabitEthernet1/0/2] ip address 192.168.1.1 24

[FIREWALL1-GigabitEthernet1/0/2] quit

[FIREWALL1] interface GigabitEthernet 1/0/1

[FIREWALL1-GigabitEthernet1/0/1] ip address 202.1.3.1 24

[FIREWALL1-GigabitEthernet1/0/1] quit

# 配置接口加入相应的安全区域。

[FIREWALL1] (1)

[FIREWALL1-zone-trust] (2)

[FIREWALL1-zone-trust] quit

[FIREWALL1] (3)

[FIREWALL1-zone-untrust] (4)

[FIREWALL1-zone-untrust] quit

# 配置Trust域与Untrust域的安全策略,允许封装前和解封后的报文能通过

[FIREWALL1] (5)

[FIREWALL1-policy-security] rule name 1

[FIREWALL1-policy-security-rule-1] source-zone trust

[FIREWALL1-policy-security-rule-1] destination-zone untrust

[FIREWALL1-policy-security-rule-1] source-address (6)

[FIREWALL1-policy-security-rule-1] destination-address(7)

[FIREWALL1-policy-security-rule-1] (9)

[FIREWALL1-policy-security-rule-1] quit

…..

# 配置Local域与Untrust域的安全策略,允许IKE协商报文能正常通过FIREWALL1。

[FIREWALL1-policy-security] rule name 3

[FIREWALL1-policy-security-rule-3] source-zone local

[FIREWALL1-policy-security-rule-3] destination-zone untrust

[FIREWALL1-policy-security-rule-3] source-address 202.1.3.1 32

[FIREWALL1-policy-security-rule-3] destination-address 202.1.5.1 32

[FIREWALL1-policy-security-rule-3] action permit

[FIREWALL1-policy-security-rule-3] quit

[FIREWALL1-policy-security] rule name 4

[FIREWALL1-policy-security-rule-4] source-zone untrust

[FIREWALL1-policy-security-rule-4] destination-zone local

[FIREWALL1-policy-security-rule-4] source-address 202.1.5.1 32

[FIREWALL1-policy-security-rule-4] destination-address 202.1.3.1 32

[FIREWALL1-policy-security-rule-4] action permit

[FIREWALL1-policy-security-rule-4] quit

[FIREWALL1-policy-security] quit

# 配置访问控制列表,定义需要保护的数据流。

[FIREWALL1] acl 3000

[FIREWALL1-acl-adv-3000] rule (10)ip source 192.168.100.0 0.0.0.255 destination 192.168.200.0

0.0.0.255

[FIREWALL1-acl-adv-3000] quit

# 配置名称为tran1的IPSec安全提议。

[FIREWALL1] (11)

[FIREWALL1-ipsec-proposal-tran1] encapsulation-mode tunnel

[FIREWALL1-ipsec-proposal-tran1] transform esp

[FIREWALL1-ipsec-proposal-tran1] esp authentication-algorithm sha2-256

[FIREWALL1-ipsec-proposal-tran1] esp encryption-algorithm aes

[FIREWALL1-ipsec-proposal-tran1] quit

# 配置序号为10的IKE安全提议。

[FIREWALL1] ike proposal 10

[FIREWALL1-ike-proposal-10] authentication-method pre-share

[FIREWALL1-ike-proposal-10] authentication-algorithm sha2-256

[FIREWALL1-ike-proposal-10] quit

# 配置IKE用户信息表。

[FIREWALL1] ike user-table 1

[FIREWALL1-ike-user-table-1] user id-type ip (12) pre-shared-key Admin@gkys

[FIREWALL1-ike-user-table-1] quit

# 配置IKE Peer。

[FIREWALL1] ike peer b

[FIREWALL1-ike-peer-b] ike-proposal 10

[FIREWALL1-ike-peer-b] user-table 1

[FIREWALL1-ike-peer-b] quit

# 配置名称为map_temp序号为1的IPSec安全策略模板。

[FIREWALL1] ipsec policy-template map_temp 1

[FIREWALL1-ipsec-policy-template-map_temp-1] security acl (13)

[FIREWALL1-ipsec-policy-template-map_temp-1] proposal tran1

[FIREWALL1-ipsec-policy-template-map_temp-1] ike-peer b

[FIREWALL1-ipsec-policy-template-map_temp-1] reverse-route enable

[FIREWALL1-ipsec-policy-template-map_temp-1] quit

# 在IPSec安全策略map1中引用安全策略模板map_temp。

[FIREWALL1] ipsec policy map1 10 isakmp template map_temp

# 在接口GigabitEthernet 1/0/1上应用安全策略map1。

[FIREWALL1] interface GigabitEthernet 1/0/1

[FIREWALL1-GigabitEthernet1/0/1] ipsec policy map1

[FIREWALL1-GigabitEthernet1/0/1] quit

[Switch] acl number 2001

[Switch-acl-basic-2001] rule permit source 172.16.105.0 0.0.0.255 //允许172.16.105.0/24网段的所有用户在任意时间都可以访问FTP服务器

[Switch-acl-basic-2001] rule permit source 172.16.107.0 0.0.0.255 time-range tr1 //限制172.16.107.0/24网段的所有用户只能在tr1时间段定义的时间范围内访问FTP服务器

[Switch-acl-basic-2001] rule deny source any //限制其他用户不可以访问FTP服务器

[Switch-acl-basic-2001] quit

作答记录

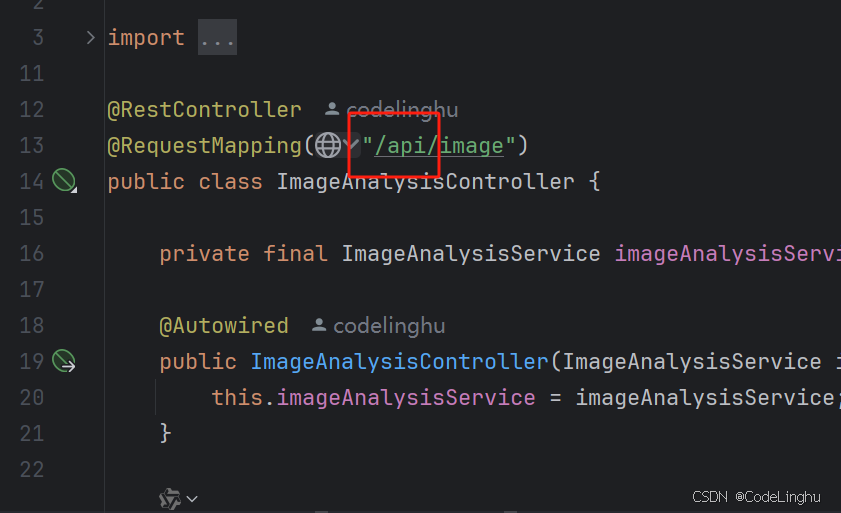

(1)firewall zone trust #进入信任区域划分接口

(2)add interface g1/0/2#结合图片得出接口

(3)firewall zone untrust

(4)add interface g1/0/1#3,4同理

(5)security-policy #编辑安全策略

(6)192.168.100.0 24

(7)192.168.200.0 24

(9)action permit #配置相关流量并确保流量正常放行

(10)permit#行为为放行

(11)ipsec proposal tran1#创建ipsec proposal

(12)202.1.3.1#用于标识 ike对等体

(13)3000#调用ACL适配流量

题目

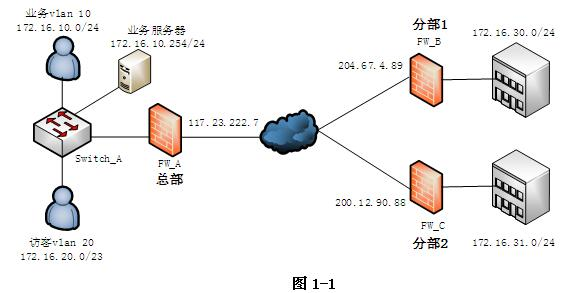

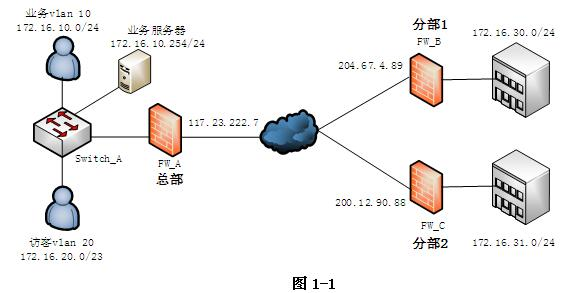

试题一(共20分) 阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。 某公司总部和两个分部之间部署IPSec VPN,实现分支机构和总部安全通信,网络拓扑如图1-1所示。根据业务要求,总 需要和各分部进行通信,而不允许访客访问业务网络。

【问题3】(每空1分) 总部和分部之间采用预共享密钥认证方式建立IKE安全提议,加密算法选择aes-256,伪随机数生成算法和完整性算法选择 hmac-sha2-256,秘钥交换协议交换组选择group14,请补充完成命令。

[FW_A] ike proposal 10

[FW_A-ike-proposal-10] authentication-method (11)

[FW_A-ike-proposal-10] prf (12)

[FW_A-ike-proposal-10] encryption-algorithm (13)

[FW_A-ike-proposal-10] dh (14)

[FW_A-ike-proposal-10] integrity-algorithm (15)

[FW_A-ike-proposal-10] quit

做题记录

(11)pre-share#认证方式选用预共享密钥

(12)hmac-sha2-256#设置伪随机生成数

(13)ase-256#选择加密算法

(14)group 14#选择交换组

(15)hmac-sha2-256#选择完整性算法

题目

总部和分部之间通过IPSec VPN互联之后,总部和分部的所有用户都通过总部网关FW_A进行NAT后上网。请完成以下配置。[FW A] nat-policy

IFW A-policy-nat] rule name policy nat1

[FW A-policy-nat-rule-policy nat1] source-zone trust

[FW A-policy-nat-rule-policy nat1]destination-zone untrust

[FW A-policy-nat-rule-policy nat1l source-address 172.16.10.0 24

[FW A-policy-nat-rule-policy nat1l destination-address(16)

[FW A-policy-nat-rule-policy nat1]destination-address (17)

[FW A-policy-nat-rule-policy nat1laction (18)

[FW A-policy-nat-rule-policy _nat1] quit

[FW A-policy-natl rule name policy nat2

[FW A-policy-nat-rule-policy nat2]source-zone trust

[FW A-policy-nat-rule-policy nat2] destination-zone untrust

[FW A-policy-nat-rule-policy nat2] source-address 172.16.10.0 24

[FW A-policy-nat-rule-policy nat2]source-address (19)

[FW A-policy-nat-rule-policy nat2]source-address 172.16.30.0 24

[FW A-policy-nat-rule-policy nat2]source-address 172.16.31.0 24

[FW A-policy-nat-rule-policy nat2]action source-nat (20)

[FW A-policy-nat-rule-policy nat2] quit

[FW A-policy-nat] quit

做题记录

(16)172.16.30.0 24

(17)172.16.31.0 24

(18)no-nat#配置流量穿越,防止i端口被转换导致两端无法通信

(19)172.16.20.0 23

(20)easy-ip

题目

问题3】(每空1分)

请给网络工程师给该企业配置IPSec VPN时采用IKE协商方式建立IPSec隧道正确步骤:(9)→(10)→(11)→(12)→(13)→(14)

A.配置|KE对等体,定义对等体间IKE协商时的属性。

B.在接口上应用安全策略组,使接口具有IPSec的保护功能。

C.配置IPSec安全提议,定义IPSec的保护方法。

D.配置接口的IP地址和到对端的静态路由,保证两端路由可达。

E.配置安全策略,并引用ACL、IPSec安全提议和IKE对等体,确定对何种数据流采取何种保护方法

F.配置ACL,以定义需要IPSec保护的数据流

做题记录

DFCAEB

相关文章:

软考IPSEC案例分析

要回忆IPSEC点击这里 题目 5/21 某全国连锁企业的总部和分布在全国各地的30家分公司之间经常需要传输各种内部数据,因此公司决定在总部和各分公司之间建立VPN技术。具体拓扑如下: 配置部分只显示了与总部与分公司1的配置。 根据拓扑完成问题1-问题2。…...

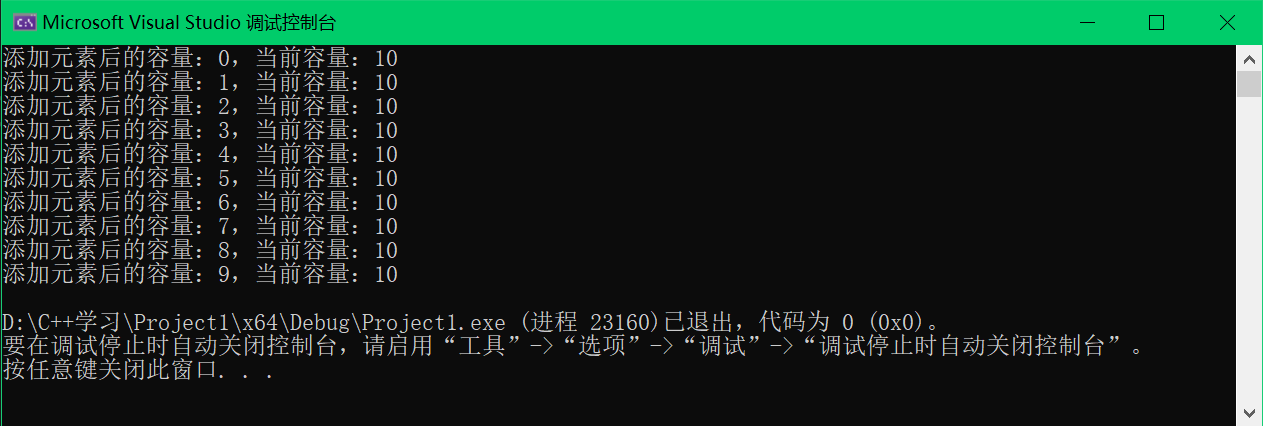

C++(23):容器类<vector>

目录 一、核心概念 二、基本语法 1. 头文件 2. 声明与初始化 三、常用操作 四、具体实例 1、size()、front()、back() 2、push_back()、pop_back()、capacity() 3、reserve() 一、核心概念 Vectors 包含着一系列连续存储的元素,其行为…...

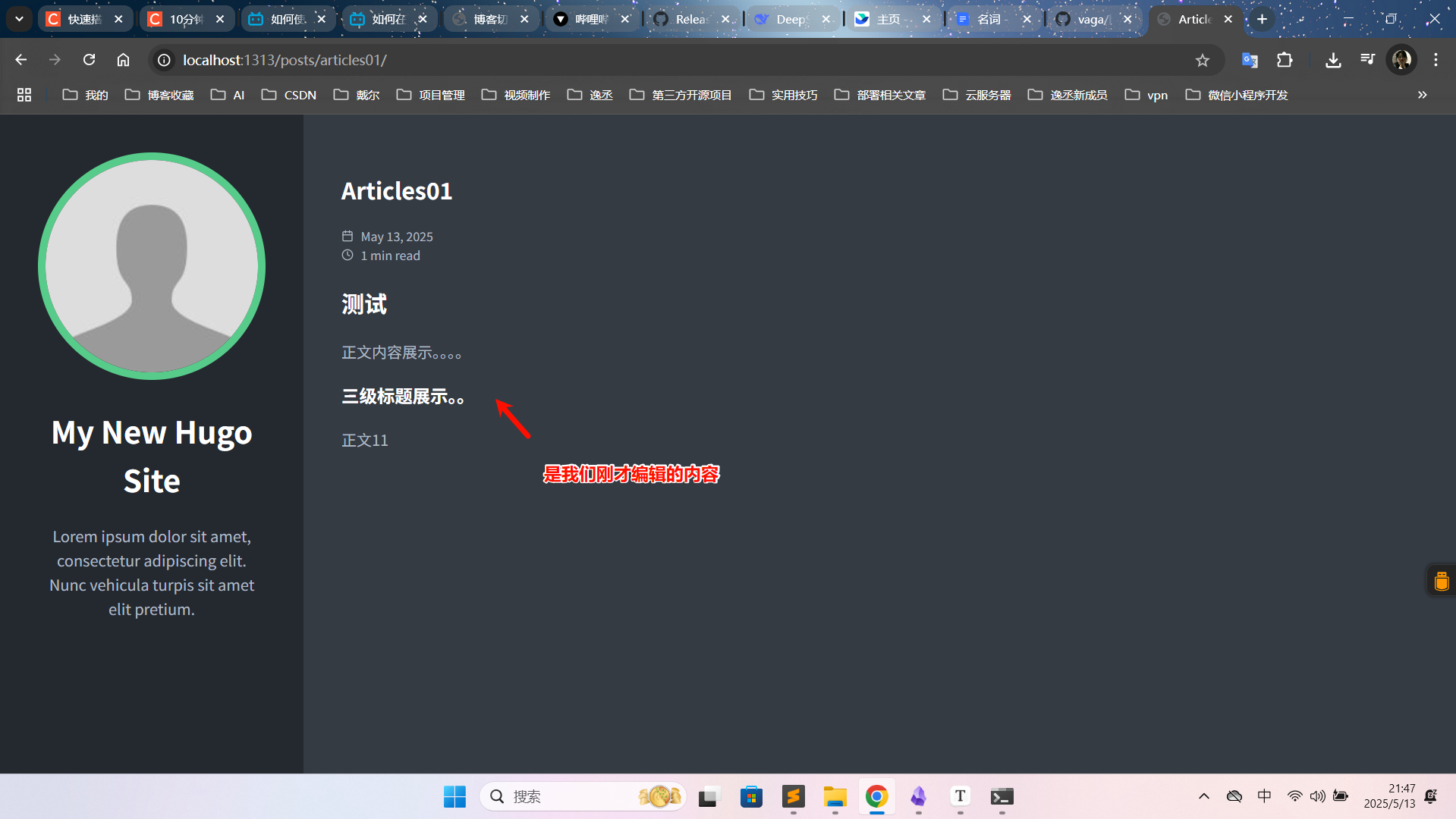

Hugo 安装保姆级教程(搭建个人blog)

Hogo 安装保姆级教程 友链 参考文章: https://blog.csdn.net/xianyun_0355/article/details/140261279 前言 Hugo 是 Go 编写的静态网站生成器,速度快,易用,可配置。作为一款跨平台开源建站系统,当前提供 Windows&…...

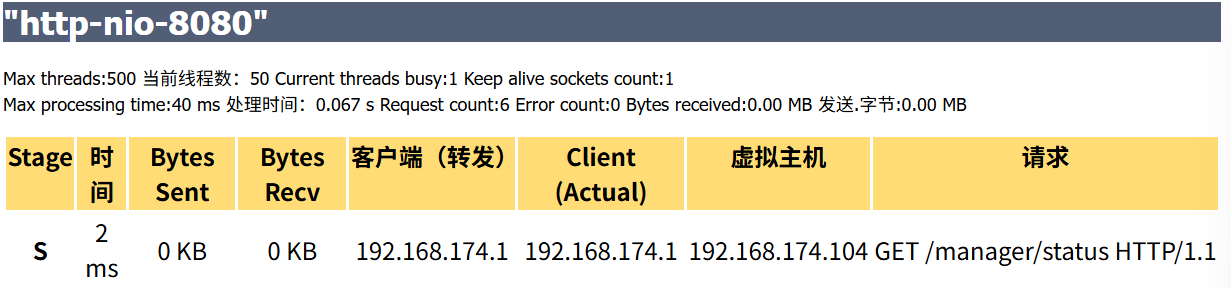

tomcat查看状态页及调优信息

准备工作 先准备一台已经安装好tomcat的虚拟机,tomcat默认是状态页是默认被禁用的 1.添加授权用户 vim /usr/local/tomcat/conf/tomcat-users.xml22 <role rolename"manager-gui"/>23 <user username"admin" password"tomcat&q…...

从坏道扫描到错误修复:HD Tune实战指南

一、硬盘检测的必要性 随着计算机使用时间的增加,机械硬盘和固态硬盘都会出现不同程度的性能衰减。定期进行硬盘健康检查可以:及时发现潜在故障;预防数据丢失风险;掌握存储设备实际状态。 二、HD Tune功能解析 性能测试&#x…...

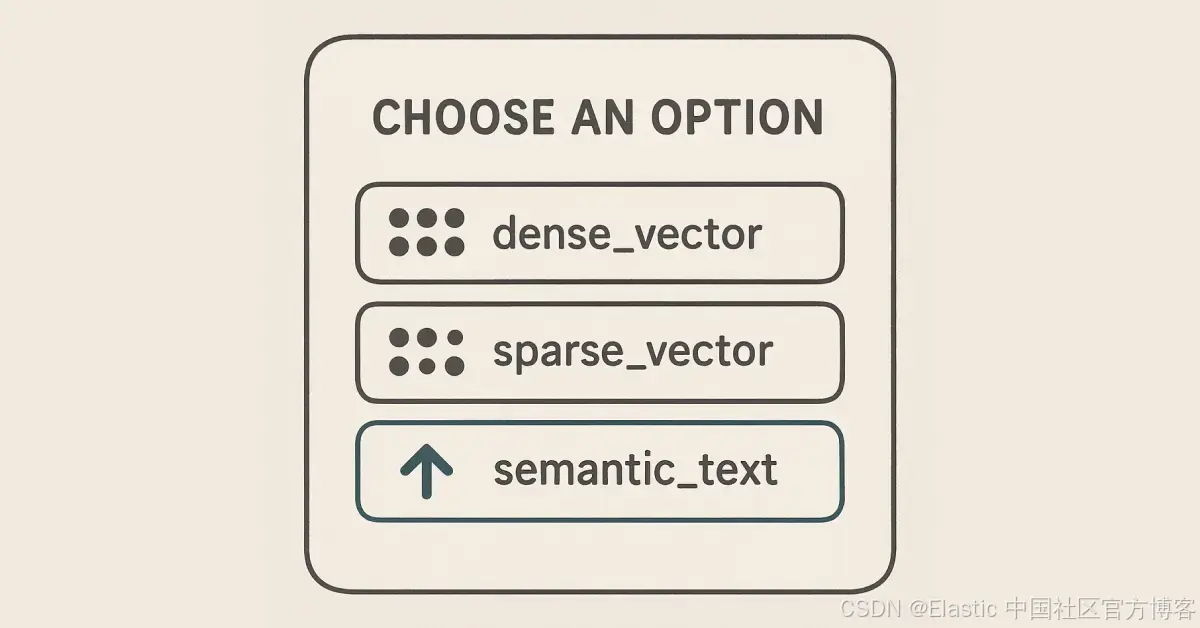

将嵌入映射到 Elasticsearch 字段类型:semantic_text、dense_vector、sparse_vector

作者: Andre Luiz 讨论如何以及何时使用 semantic_text、dense_vector 或 sparse_vector,以及它们与嵌入生成的关系。 通过这个自定进度的 Search AI 实践学习亲自体验向量搜索。你可以开始免费云试用,或者在本地机器上尝试 Elastic。 多年来…...

(Go语言版))

【LeetCode 热题100】17:电话号码的字母组合(详细解析)(Go语言版)

☎️ LeetCode 17. 电话号码的字母组合(回溯 DFS 详解) 📌 题目描述 给定一个仅包含数字 2-9 的字符串,返回所有它能表示的字母组合。答案可以按任意顺序返回。 数字到字母的映射如下(与电话按键相同)…...

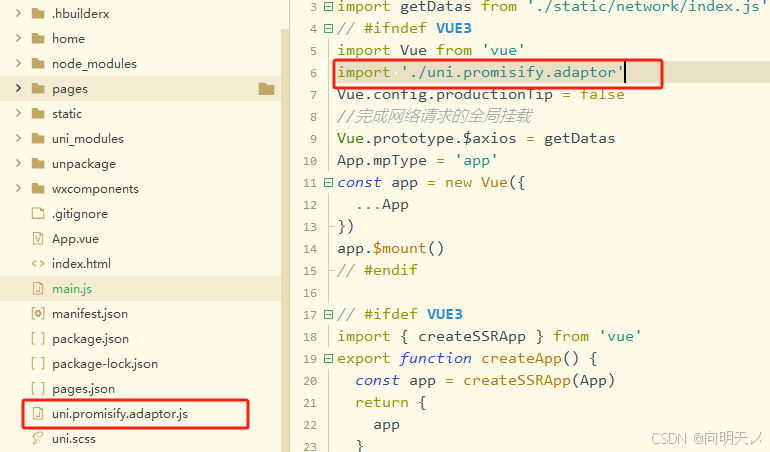

解决uni-app开发中的“TypeError: Cannot read property ‘0‘ of undefined“问题

问题背景 在使用uni-app开发小程序或App时,你可能会遇到这样一个错误: TypeError: Cannot read property 0 of undefinedat uni.promisify.adaptor.js:7这个错误看起来很唬人,但它实际上与uni-app框架中的Promise适配器有关。今天,我们将深…...

翻译:20250518

翻译题 文章目录 翻译题一带一路中国结 一带一路 The “One Belt and One Road” Initiative aims to achieve win-win and shared development. China remains unchanged in its commitment to foster partnerships. China pursues an independent foreign policy of peace, …...

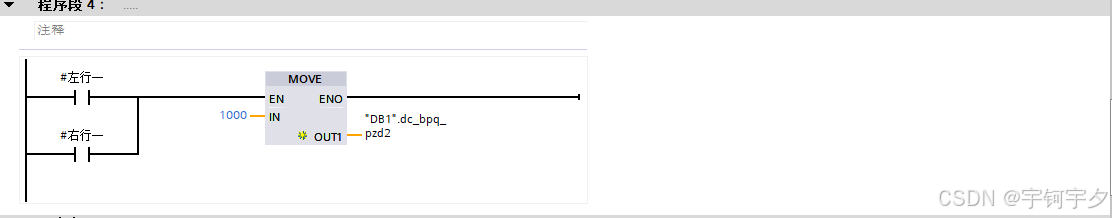

西门子1200/1500博图(TIA Portal)寻址方式详解

西门子博图(TIA Portal)是西门子公司推出的自动化工程软件平台,广泛应用于工业自动化领域。在编写PLC程序时,寻址方式是一个非常重要的概念,它决定了如何访问和操作PLC中的数据和资源。本文将详细介绍西门子博图中的寻…...

《Python星球日记》 第78天:CV 基础与图像处理

名人说:路漫漫其修远兮,吾将上下而求索。—— 屈原《离骚》 创作者:Code_流苏(CSDN)(一个喜欢古诗词和编程的Coder😊) 目录 一、计算机视觉(CV)简介1. 什么是计算机视觉?2. 计算机视觉的应用场景3. 图像的基本属性a》像素(Pixel)b》通道(Channel)c》分辨率(Res…...

踩坑:uiautomatorviewer.bat 打不开

错误信息 运行 sdk\tools\bin\uiautomatorviewer.bat 报错 -Djava.ext.dirs..\lib\x86_64;..\lib is not supported. Use -classpath instead. Error: Could not create the Java Virtual Machine. Error: A fatal exception has occurred. Program will exit. 原因 java版…...

Atcoder Beginner Contest 406

比赛链接:ABC406 A - Not Acceptable 将小时转换成分钟直接进行判断。 时间复杂度: O ( 1 ) O(1) O(1)。 #include <bits/stdc.h> using namespace std;int main() {ios::sync_with_stdio(false); cin.tie(nullptr); cout.tie(nullptr);int a,…...

记录一次win11本地部署deepseek的过程

20250518 win11 docker安装部署 ollama安装 ragflow部署 deepseek部署 文章目录 1 部署Ollama下载安装ollama配置环境变量通过ollama下载模型deepseek-r1:7b 2 部署docker2.1 官网下载amd版本安装2.2 配置wsl2.3 Docker配置:位置代理镜像源 3 部署RAGFlow更换ragfl…...

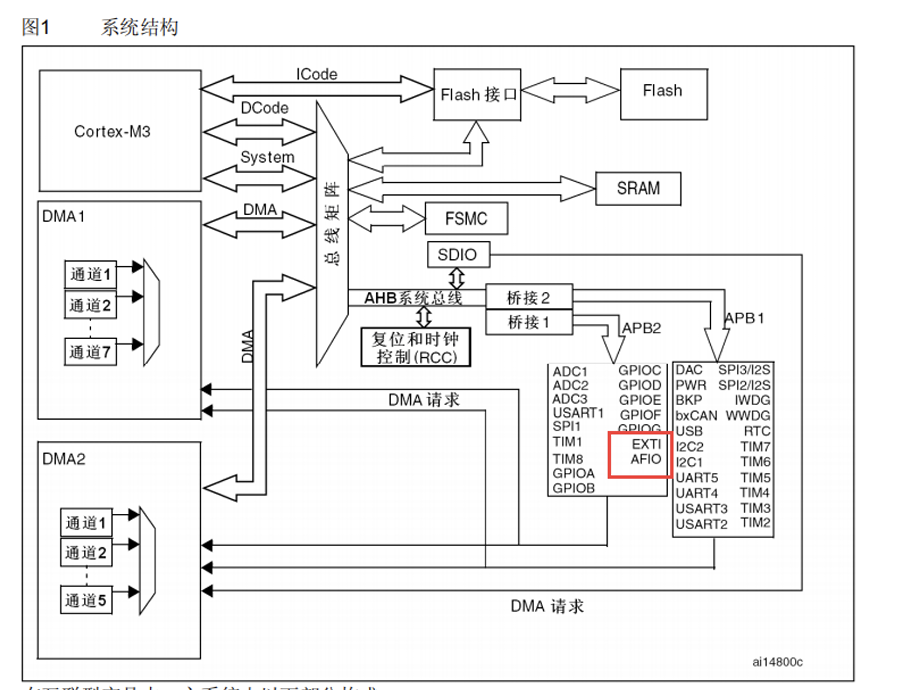

嵌入式STM32学习——外部中断EXTI与NVIC的基础练习⭐

按键控制LED灯 按键控制LED的开发流程: 第一步:使能功能复用时钟 第二布,配置复用寄存器 第三步,配置中断屏蔽寄存器 固件库按键控制LED灯 外部中断EXTI结构体:typedef struct{uint32_t EXTI_Line; …...

进程状态并详解S和D状态

#define TASK_RUNNING 0x0000 // 运行或就绪(在运行队列) #define TASK_INTERRUPTIBLE 0x0001 // 可中断睡眠(S状态) #define TASK_UNINTERRUPTIBLE 0x0002 // 不可中断睡眠(D状态) #define __TASK_STOP…...

数据获取_Python

1 导入数据 (1) 文件系统 ①表格形式的数据:CSV/Excel import pandas as pd# 读取 CSV 文件 data pd.read_csv(sales_data.csv)# 读取excel data2 pd.read_excel(file.xlsx, sheet_nameSheet2, skiprows5, nrows100) ②JSON # 使用 pandas 库 import pandas as pddata pd…...

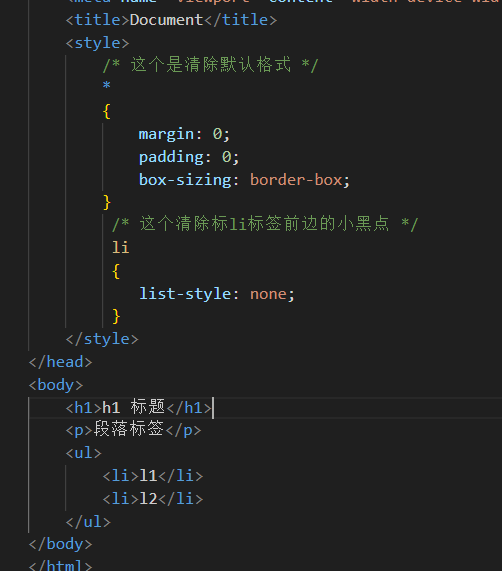

<前端小白> 前端网页知识点总结

HTML 标签 1. 标题标签 h1到h6 2. 段落标签 p 3. 换行 br 水平线 hr 4. 加粗 strong 倾斜 em 下划线 ins 删除 del 5. 图像标签 img src-图像的位置 alt- 图片加载失败显示的文字 替换文本 title--- 鼠标放到图片上显示的文字 提示…...

历史数据分析——宁波海运

运输服务 运输服务板块简介: 运输服务板块主要是为货物与人员流动提供核心服务的企业的集合,涵盖铁路、公路、航空、海运、物流等细分领域。该板块具有强周期属性,与经济复苏、政策调控、供需关系密切关联,尤其是海运领域。有不少国内股市的铁路、公路等相关的上市公司同…...

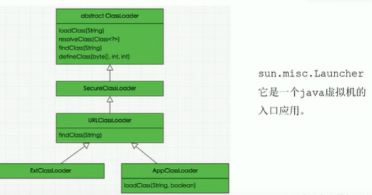

小结:jvm 类加载过程

类加载过程 是Java虚拟机(JVM)将字节码文件(.class文件)加载到内存中,并转换为运行时数据结构的过程。这个过程可以分为多个步骤,每个步骤都有其特定的任务和目的。根据你提供的信息,以下是类加…...

OpenCv高阶(八)——摄像头调用、摄像头OCR

文章目录 前言一、摄像头调用通用方法1、导入必要的库2、创建摄像头接口 二、摄像头OCR1.引入库2、定义函数(1)定义显示opencv显示函数(2)保持宽高比的缩放函数(3)坐标点排序函数(4)…...

Java开发经验——阿里巴巴编码规范实践解析3

摘要 本文深入解析了阿里巴巴编码规范中关于错误码的制定与管理原则,强调错误码应便于快速溯源和沟通标准化,避免过于复杂。介绍了错误码的命名与设计示例,推荐采用模块前缀、错误类型码和业务编号的结构。同时,探讨了项目错误信…...

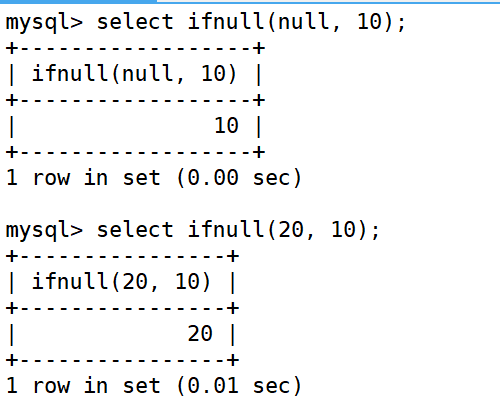

MySQL——6、内置函数

内置函数 1、日期函数2、字符串函数3、数学函数4、其他函数 1、日期函数 1.1、获取当前日期: 1.2、获取当前时间: 1.3、获取当前时间戳: 1.4、获取当前日期时间: 1.5、提取出日期: 1.6、给日期添加天数或时间…...

)

MySQL如何查看某个表所占空间大小?(表空间大小查看方法)

文章目录 一、使用SQL查询查看表空间1.1 查询所有表的大小(包括数据和索引)1.2 查询特定数据库的表大小1.3 查询单个表的详细空间信息 二、使用命令行工具查看表空间2.1 使用mysql客户端查询2.2 查看物理文件大小(适用于MyISAM/InnoDB&#x…...

软件架构之-论软件系统架构评估以及应用

论软件系统架构评估以及应用 摘要正文 摘要 2023年2月,本人所在集团公司承接了长三角地区某省渔船图纸电子化审查系统项目开发,该项目旨在为长三角地区渔船建造设计院,以及渔船图纸审查机构提供一个便捷化的服务平台。在此项目中,…...

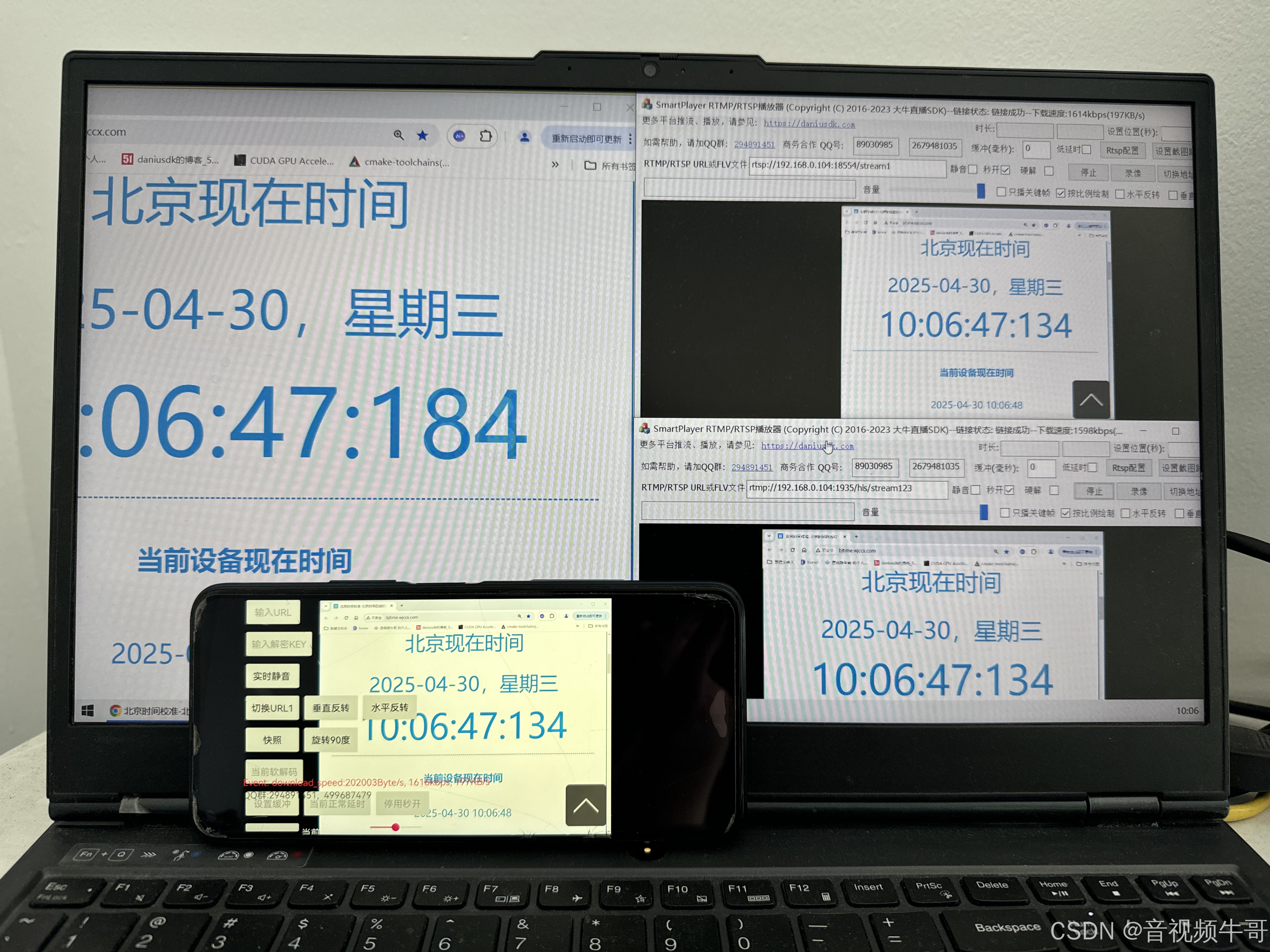

低延迟与高性能的技术优势解析:SmartPlayer VS VLC Media Player

在实时视频流的应用中,RTSP(Real-Time Streaming Protocol)播放器扮演着至关重要的角色,尤其是在视频监控、远程医疗、直播等高实时性需求的场景中。随着行业需求的不断升级,对播放器的低延迟、稳定性、兼容性等方面的…...

:深入理解 PyTorch 的 `torch.randint()` 与 `.long()` 转换)

pytorch小记(十九):深入理解 PyTorch 的 `torch.randint()` 与 `.long()` 转换

pytorch小记(十九):深入理解 PyTorch 的 torch.randint 与 .long 转换 一、torch.randint() 基本概念示例:生成一个二维随机整型张量 二、为什么需要调用 .long()三、典型场景示例1. 随机索引采样2. 伪标签生成3. 直接在 GPU 上生…...

深入解析Spring Boot与微服务架构:从入门到实践

深入解析Spring Boot与微服务架构:从入门到实践 引言 Spring Boot作为Java生态中最受欢迎的框架之一,以其简洁的配置和强大的功能赢得了开发者的青睐。本文将带领大家从Spring Boot的基础知识入手,逐步深入到微服务架构的实践,帮…...

【交互 / 差分约束】

题目 代码 #include <bits/stdc.h> using namespace std; using ll long long;const int N 10510; const int M 200 * 500 10; int h[N], ne[M], e[M], w[M], idx; ll d[N]; int n, m; bool st[N]; int cnt[N];void add(int a, int b, int c) {w[idx] c, e[idx] b…...

宝塔面板部署前后端项目SpringBoot+Vue2

这篇博客主要用来记录宝塔部署前端后端项目的过程。因为宝塔部署有点麻烦,至少在我看来挺麻烦的。我还是喜欢原始的ssh连接服务器进行操作。但是公司有项目用到了宝塔,没办法啊,只能摸索记录一下。 我们需要提前准备好后端项目的jar包和前端项…...