汽车安全:功能安全FuSa、预期功能安全SOTIF与网络安全Cybersecurity 解析

汽车安全的三重防线:深入解析FuSa、SOTIF与网络安全技术

现代汽车已成为装有数千个传感器的移动计算机,安全挑战比传统车辆复杂百倍。

随着汽车智能化、网联化飞速发展,汽车电子电气架构已从简单的分布式控制系统演变为复杂的移动计算平台。现代车辆包含上百个电子控制单元(ECU),通过车内网络紧密相连,同时与外部环境保持实时通信。

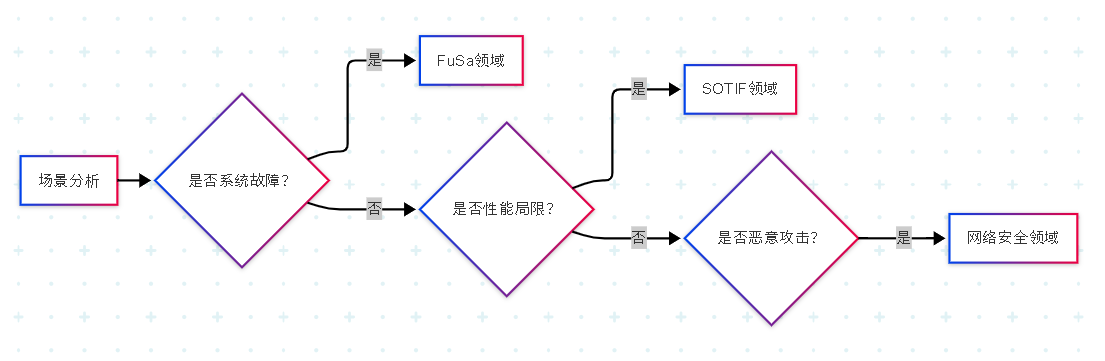

这种技术演进带来了三类关键安全挑战:功能安全(FuSa)、预期功能安全(SOTIF)和网络安全——它们共同构成了智能汽车的安全基石。

本文将深入解析这三重安全防线的技术原理与实施策略,并通过行业实例揭示它们如何协同保障未来出行安全。

01:汽车电子电气架构的演进与安全新挑战

十年前,汽车电子系统相互独立;如今,它们已深度融合为复杂的计算网络。一辆现代智能汽车包含超过1亿行代码,是波音787梦想飞机的16倍还多。

这些系统通过多种总线协议(如CAN、LIN、以太网)连接,同时借助5G/V2X、蓝牙、Wi-Fi等技术实现车云互联。架构的复杂性带来了前所未有的安全挑战:

- 功能安全风险:电子系统随机故障或系统性失效可能导致危险事件。例如,刹车控制模块的失效可能直接引发碰撞事故。

- 预期功能安全不足:即使所有部件工作正常,系统在面对未训练场景时仍可能表现不佳。一辆在加州训练的自动驾驶汽车突遇北京沙尘暴时可能“不知所措”。

- 网络攻击面扩大:研究表明,现代车辆拥有超过300个潜在攻击入口,从OBD接口到车载信息娱乐系统,再到无线充电协议都可能成为黑客突破口。

特斯拉在2023年报告显示,其车辆每天平均遭受12.5次网络安全攻击尝试,比2020年增加300%。

汽车安全已从机械时代的“物理防护”转变为电子时代的“三位一体”防护体系——FuSa、SOTIF和网络安全必须协同工作,才能确保智能汽车的安全运行。

02:功能安全(FuSa):预防随机故障的基石

功能安全的核心目标

功能安全(Functional Safety,简称FuSa)关注的是当电子电气系统发生随机硬件故障或系统性失效时,如何避免引发危险事件。简单来说,它解决的是“系统故障时如何确保安全”的问题。

ISO 26262标准将功能安全流程归纳为:危害分析→风险评估→安全目标→技术方案。其核心工具是ASIL(汽车安全完整性等级)评估,根据严重度(S)、暴露率(E)和可控性(C)将安全要求分为QM、A、B、C、D五个等级,其中D级要求最严格。

行业实践与案例

案例1:电子助力转向系统(EPS)

当EPS控制单元检测到内部故障(如扭矩传感器异常),会立即启动安全机制:

- 仪表盘显示红色警告灯

- 逐渐增加转向力度使驾驶员接管

- 如驾驶员未响应,系统触发紧急车道保持并安全停车

案例2:博世的ESP®控制系统

采用双核锁步架构(Dual-Core Lockstep)满足ASIL D要求:两个处理器同时执行相同指令并比较结果。当检测到不一致时,系统在毫秒级时间内切换到安全状态。

ASIL等级要求对比

表:ISO 26262 ASIL等级安全要求差异

| 要求项目 | ASIL A | ASIL B | ASIL C | ASIL D |

|---|---|---|---|---|

| 单点故障度量 | ≥90% | ≥97% | ≥99% | ≥99% |

| 潜在故障度量 | ≥60% | ≥80% | ≥90% | ≥90% |

| 硬件随机失效目标 | 10⁻⁵ | 10⁻⁶ | 10⁻⁷ | 10⁻⁸ |

| 设计验证方法 | 模块测试 | +集成测试 | +背靠背测试 | +形式化验证 |

数据显示,满足ASIL D要求的系统开发成本比QM级高出4-6倍,验证周期延长约60%。

03:预期功能安全(SOTIF):当系统“正常”却依然不安全

认识SOTIF的本质区别

SOTIF(Safety of the Intended Functionality)解决的是功能安全“覆盖不到”的领域——系统无故障,却因性能局限导致危险。典型场景包括:

- 传感器误识别(如将卡车的白色货厢误判为天空)

- 算法在极端天气下失效(浓雾中漏检行人)

- 人机交互设计缺陷(自动驾驶系统退出时未给驾驶员足够接管时间)

ISO/PAS 21448标准明确定义:SOTIF关注已知不足场景(已知不安全)和未知不安全场景。

技术挑战与应对策略

感知局限突破方案:

- 特斯拉的“伪影识别网络”:通过生成对抗网络(GAN)模拟雨雾中的障碍物,提升摄像头在低可视环境下的识别能力

- 多模态传感器融合:Waymo第五代系统将激光雷达、摄像头和毫米波雷达数据在特征级而非决策级融合,显著降低单一传感器失效风险

SOTIF开发四步法:

验证挑战:

要证明“系统在所有可能场景下安全”,理论上需要测试数十亿公里——这显然不现实。行业正通过加速场景测试法突破瓶颈:

- 使用CARLA、SVL等仿真平台构建极端场景

- 基于自然驾驶数据(NDS)挖掘角点案例

- 应用强化学习自动生成挑战性场景

奔驰的SOTIF验证平台每天在云端模拟超过100万公里虚拟里程,识别出0.02%的潜在危险场景。

04:汽车网络安全:数字世界的防护盾

汽车网络安全威胁全景

现代汽车面临三层攻击面:

- 外部接口:T-Box、蓝牙、胎压监测

- 车内网络:CAN总线、以太网

- 后端服务:OTA更新、远程诊断

黑客攻击路径示例:

2024年某车企漏洞测试显示,通过恶意充电桩入侵车辆网络的成功率高达31%,可篡改电池管理系统参数导致热失控。

创新防护技术解析

1. 汽车AI防火墙

新一代防火墙采用轻量级密码术,每秒处理超过1000条车内数据,实现实时异常检测。其核心技术包括:

- 对称加密算法优化:在资源受限的ECU上实现高性能加密,比传统算法能耗降低30-40%

- 异常流量识别模型:基于LSTM网络建立正常通信基线,检测0.01秒级异常报文

- 硬件安全模块(HSM):为关键ECU提供密钥存储和加密运算保护

图:汽车网络安全纵深防御体系

[ 云服务安全 ] ←加密→ [ 车联网通信安全 ] ↑ ↑

[ 安全OTA更新 ] [ 网关防火墙 ] ↑

[ 安全启动 ] ←验证→ [ ECU1 | ECU2 | ... ]

2. 入侵检测系统(IDS)创新

- CAN总线指纹技术:利用ECU时钟偏移特征识别假冒节点,准确率超99.2%

- 负载语义分析:检测刹车指令值是否超出物理可能范围(如0.5g→1.2g突变)

3. 轻量级加密实战

在充电场景应用示例:

# 车辆与充电桩建立安全会话

def establish_secure_session(vehicle, charger):# 轻量级密钥交换session_key = lightweight_key_exchange(vehicle.pub_key, charger.pub_key)# 加密充电参数encrypted_params = encrypt(vehicle.charging_profile, session_key)# 发送并验证完整性if verify_integrity(encrypted_params, session_key):charger.execute_charging(encrypted_params)

该方案在瑞萨RH850芯片上运行仅需3.2ms,满足实时性要求。

05:三重安全的协同之道

融合挑战与技术突破

FuSa、SOTIF与网络安全在实践中常存在目标冲突:

- 安全与实时性矛盾:严格的加密增加网络延迟,可能影响功能安全响应时间

- 资源竞争:运行安全监控占用计算资源,减少主功能可用资源

- 设计复杂性:三重安全要求导致系统架构复杂度指数级增长

协同方案创新:

-

安全机制融合设计

大陆集团推出“安全融合控制器”:单个硬件模块集成- ASIL D功能安全监控

- 网络入侵检测引擎

- SOTIF场景监控接口

-

跨领域分析方法

- 统一验证平台

ETAS推出LABS安全验证平台,可同步注入:- 硬件故障(FuSa)

- 极端场景(SOTIF)

- 网络攻击(网络安全)

表:三重安全协同工作原则

| 安全维度 | 核心关注点 | 协同策略 | 典型冲突解决 |

|---|---|---|---|

| 功能安全 | 随机故障 | 安全状态机制 | 网络安全机制不得延迟安全响应超过10ms |

| SOTIF | 性能局限 | ODD动态监控 | 传感器受攻击时需区分网络威胁与性能局限 |

| 网络安全 | 恶意攻击 | 纵深防御 | 加密开销需控制在ECU可用资源20%以内 |

06:未来趋势与行业展望

汽车安全技术正迎来三大革命性变化:

1. AI驱动的安全防护升级

- 自愈式安全架构:车辆自动分析攻击特征并生成防护补丁,大众集团测试显示响应时间比OTA更新快87%

- SOTIF场景自动生成:生成对抗网络创建极端场景,提升系统鲁棒性

2. 量子安全密码学落地

面对量子计算威胁,行业正推进:

- 基于格的轻量级密码算法:NIST标准化算法在车用芯片的移植

- 后量子安全OTA协议:大陆集团计划2026年量产应用

3. 法规协同加速

- UNECE R155/R156:强制要求网络安全与软件更新管理体系

- ISO 21434+26262+21448融合指南:预计2026年发布统一实施框架

到2030年,三重安全防护将占整车BOM成本12%,但可降低39%的交通事故率——这是技术与生命的价值平衡。下一篇:汽车安全 2030 预测 (功能安全FuSa、预期功能安全SOTIF、网络安全CyberSecurity):成本、效益与行业影响

汽车安全技术正以超越摩尔定律的速度进化。当一辆L4级自动驾驶汽车在上海晚高峰中流畅穿行,背后是功能安全机制确保制动系统零失效,SOTIF技术预判突然横穿的外卖车轨迹,网络安全防火墙拦截来自路边恶意广告牌的入侵尝试——三者的完美协同。

随着智能汽车向“轮上超级计算机”演进,FuSa、SOTIF和网络安全的技术融合将不再只是工程选项,而是决定产业成败的关键支柱。只有跨越这三重安全维度,才能真正实现“零事故”的未来交通愿景。

参考资料:

https://www.jiamisoft.com/blog/38779-qcfhq.html

相关文章:

汽车安全:功能安全FuSa、预期功能安全SOTIF与网络安全Cybersecurity 解析

汽车安全的三重防线:深入解析FuSa、SOTIF与网络安全技术 现代汽车已成为装有数千个传感器的移动计算机,安全挑战比传统车辆复杂百倍。 随着汽车智能化、网联化飞速发展,汽车电子电气架构已从简单的分布式控制系统演变为复杂的移动计算平台。现…...

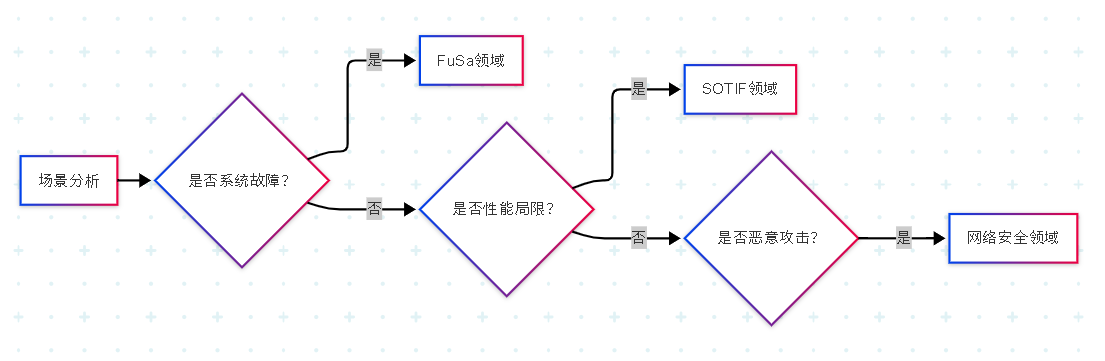

【C++高级主题】虚继承

目录 一、菱形继承:虚继承的 “导火索” 1.1 菱形继承的结构与问题 1.2 菱形继承的核心矛盾:多份基类实例 1.3 菱形继承的具体问题:二义性与数据冗余 二、虚继承的语法与核心目标 2.1 虚继承的声明方式 2.2 虚继承的核心目标 三、虚继…...

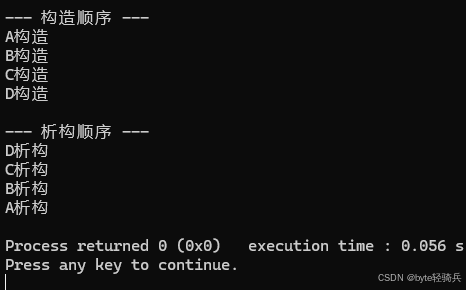

基于 ZYNQ 的实时运动目标检测系统设计

摘 要: 传统视频监控系统在实时运动目标检测时,存在目标检测不完整和目标检测错误的局限 性 。 本研究基于体积小 、 实时性高的需求,提出了一种将动态三帧差分法与 Sobel 边缘检测算法结 合的实时目标检测方法,并基于 ZYNQ 构建了视频…...

练习题)

数据结构(JAVA版)练习题

(题目难易程度与题号顺序无关哦) 目录 1、多关键字排序 2、集合类的综合应用问题 3、数组排序 4、球的相关计算问题 5、利用类对象计算日期 6、日期计算问题 7、星期日期的计算 8、计算坐标平面上两点距离 9、异常处理设计问题 10、Java源文件…...

C#编程过程中变量用中文有啥影响?

一、C#语言对中文变量名的支持规则 技术可行性 C#编译器基于Unicode标准(UTF-16编码),支持包括中文在内的非ASCII字符作为变量名。变量名规则允许字母、数字、下划线及Unicode字符(如汉字),但不能以数字开头…...

)

哈希表入门:用 C 语言实现简单哈希表(开放寻址法解决冲突)

目录 一、引言 二、代码结构与核心概念解析 1. 数据结构定义 2. 初始化函数 initList 3. 哈希函数 hash 4. 插入函数 put(核心逻辑) 开放寻址法详解: 三、主函数验证与运行结果 1. 测试逻辑 2. 运行结果分析 四、完整代码 五、优…...

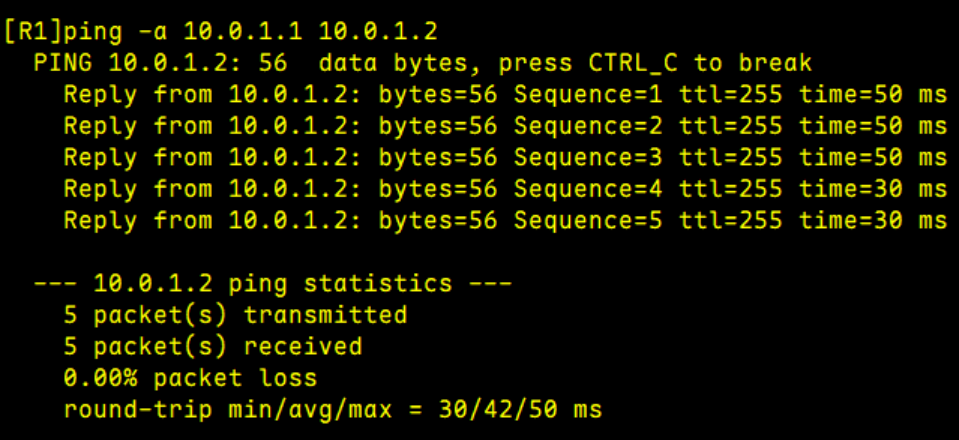

[华为eNSP] 在eNSP上实现IPv4地址以及IPv4静态路由的配置

设备名称配置 重命名设备以及关闭信息提示 此处以R1演示,R2R3以此类推 <Huawei>system-view [Huawei]sysname R1#关闭提示 undo info-center enable 配置路由接口IP地址 R1 [R1]interface GigabitEthernet 0/0/1[R1-GigabitEthernet0/0/1]ip address 10.0.…...

2024年第十五届蓝桥杯青少组c++国赛真题——快速分解质因数

2024年第十五届蓝桥杯青少组c国赛真题——快速分解质因数 题目可点下方去处,支持在线编程,在线测评~ 快速分解质因数_C_少儿编程题库学习中心-嗨信奥 题库收集了历届各白名单赛事真题和权威机构考级真题,覆盖初赛—省赛—国赛&am…...

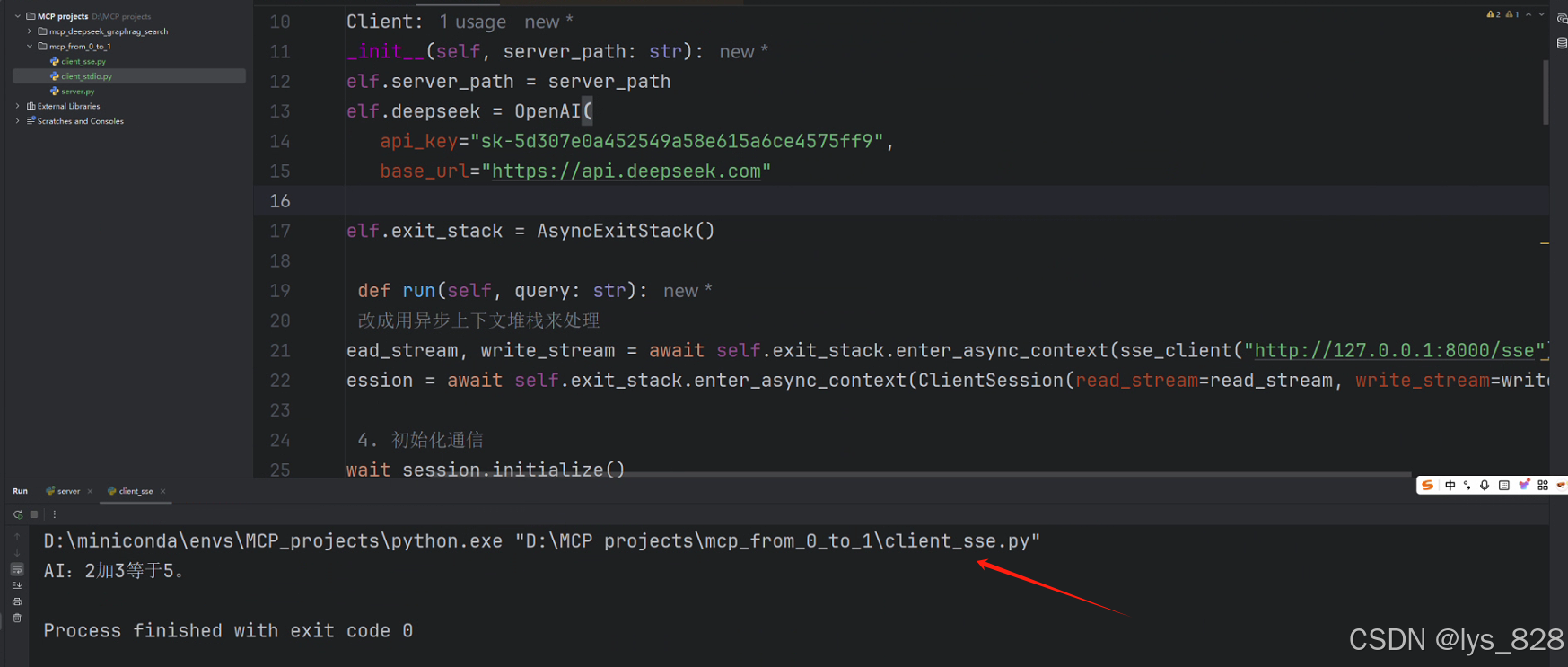

【动手学MCP从0到1】2.1 SDK介绍和第一个MCP创建的步骤详解

SDK介绍和第一个MCP 1. 安装SDK2. MCP通信协议3. 基于stdio通信3.1 服务段脚本代码3.2 客户端执行代码3.2.1 客户端的初始化设置3.2.2 创建执行进行的函数3.2.3 代码优化 4. 基于SSE协议通信 1. 安装SDK 开发mcp项目,既可以使用Anthropic官方提供的SDK,…...

基于MyBatis插件实现动态表名解决多环境单一数据库问题

业务场景 在为某新能源汽车厂商进行我司系统私有化部署时,在预演环境和生产环境中,客户仅提供了一个 MySQL 数据库实例。为了确保数据隔离并避免不同环境之间的数据冲突,常规做法是为每个环境创建独立的表(如通过添加环境前缀或后…...

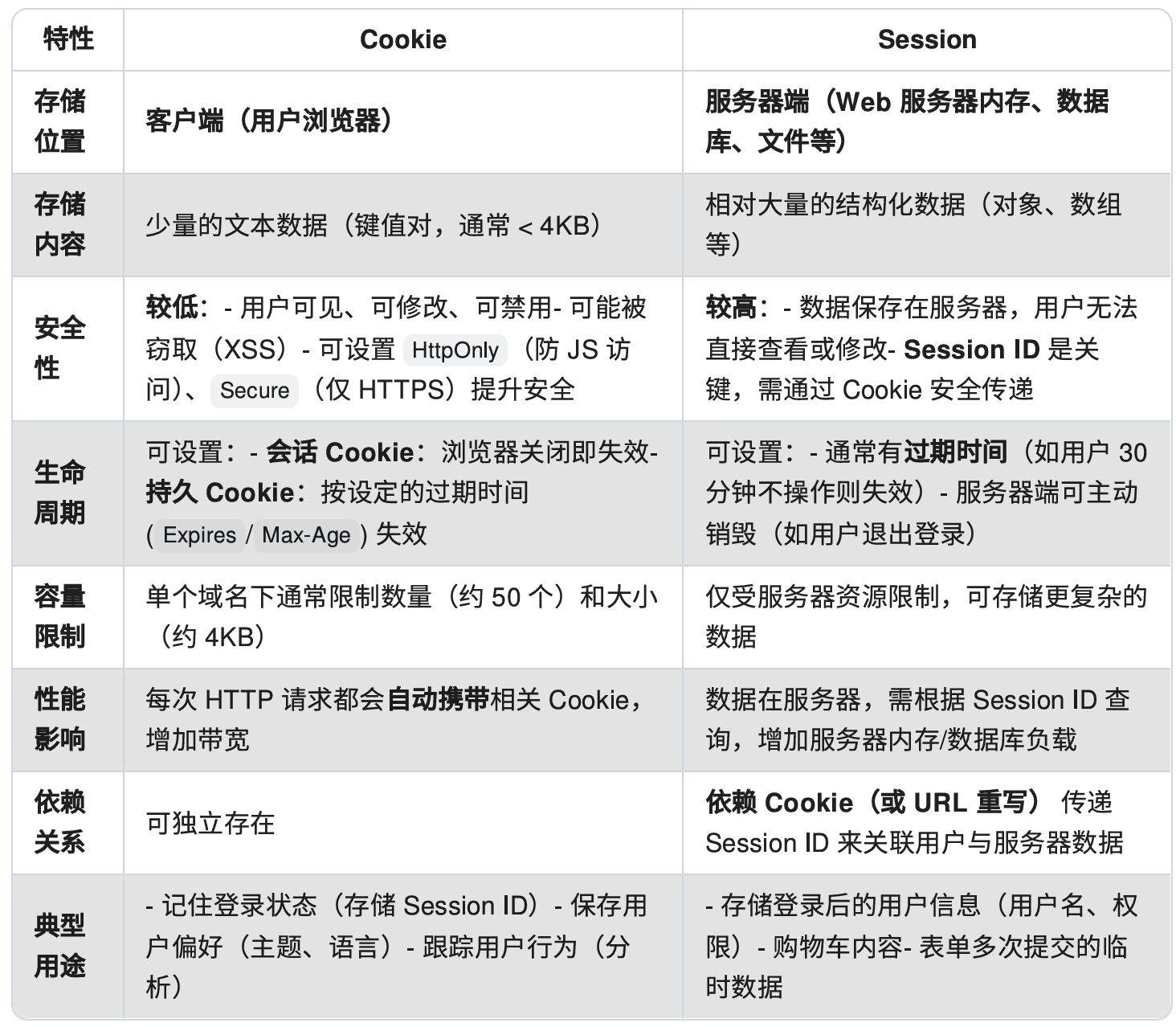

测试面试题总结一

目录 列表、元组、字典的区别 nvicat连接出现问题如何排查 mysql性能调优 python连接mysql数据库方法 参数化 pytest.mark.parametrize 装饰器 list1 [1,7,4,5,5,6] for i in range(len(list1): assert list1[i] < list1[i1] 这段程序有问题嘛? pytest.i…...

Spring Boot应用多环境打包与Shell自动化部署实践

一、多环境配置管理(Profile方案) 推荐方案:通过Maven Profiles实现环境隔离 在pom.xml中定义不同环境配置,避免硬编码在application.yml中: <profiles><!-- 默认环境 --><profile><id>node…...

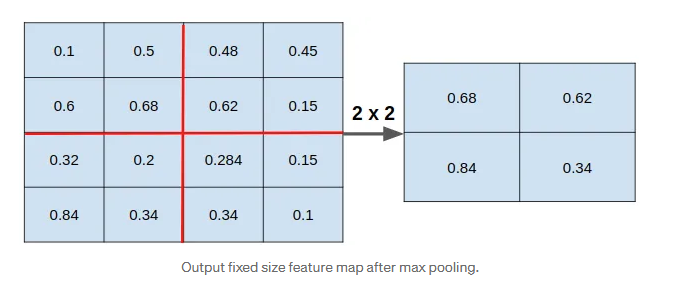

【深度学习】14. DL在CV中的应用章:目标检测: R-CNN, Fast R-CNN, Faster R-CNN, MASK R-CNN

深度学习在计算机视觉中的应用介绍 深度卷积神经网络(Deep convolutional neural network, DCNN)是将深度学习引入计算机视觉发展的关键概念。通过模仿生物神经系统,深度神经网络可以提供前所未有的能力来解释复杂的数据模式&…...

grpc的二进制序列化与http的文本协议对比

grpc的二进制序列化与http的文本协议对比 1. 二进制格式 vs 文本格式2. 编码机制:Varint 与固定长度3. 没有字段名与标点4. 较少的元信息开销4.1 HTTP/1.1 请求的元信息组成与开销4.1.1 各部分字节数示例 4.2 HTTP/2 帧结构与 HPACK 头部压缩4.2.1 HEADERS 开销对比…...

Linux 环境下 PPP 拨号的嵌入式开发实现

一、PPP 协议基础与嵌入式应用场景 PPP (Point-to-Point Protocol) 是一种在串行线路上传输多协议数据包的通信协议,广泛应用于拨号上网、VPN 和嵌入式系统的远程通信场景。在嵌入式开发中,PPP 常用于 GPRS/3G/4G 模块、工业路由器和物联网设备的网络连接…...

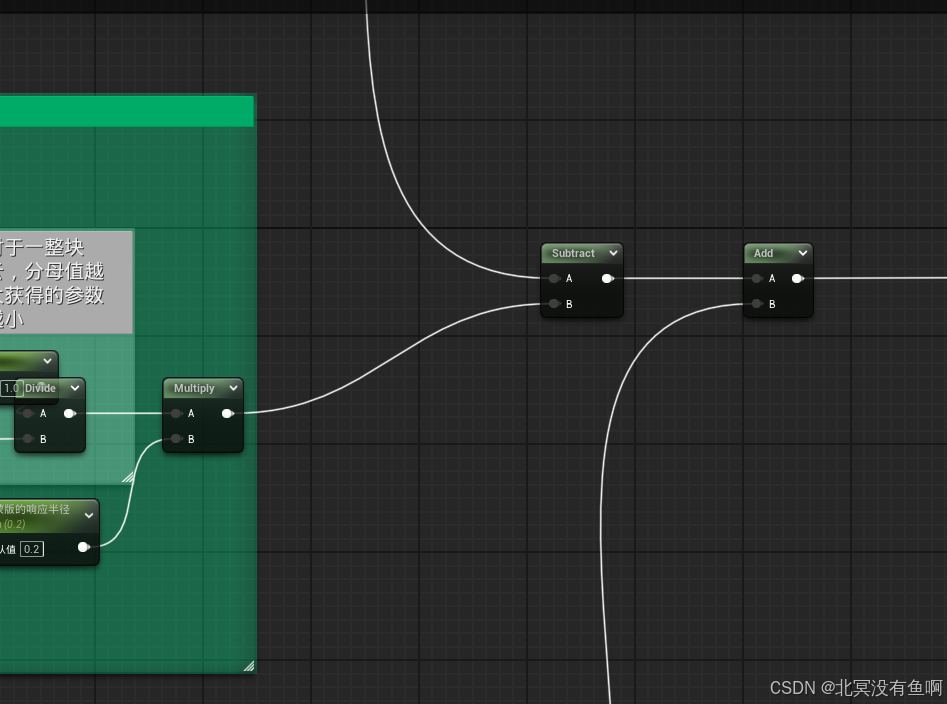

UE 材质基础第三天

飘动的旗帜 错乱的贴图排序,创建一个材质函数 可以用在地面材质 体积云材质制作 通过网盘分享的文件:虚幻引擎材质宝典.rar 链接: https://pan.baidu.com/s/1AYRz2V5zQFaitNPA5_JbJw 提取码: cz1q --来自百度网盘超级会员v6的分享...

【Github/Gitee Webhook触发自动部署-Jenkins】

Github/Gitee Webhook触发自动部署-Jenkins #mermaid-svg-hRyAcESlyk5R2rDn {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-hRyAcESlyk5R2rDn .error-icon{fill:#552222;}#mermaid-svg-hRyAcESlyk5R2rDn .error-tex…...

软件工程专业本科毕业论文模板

以下是软件工程专业本科毕业论文的通用模板框架,结合学术规范与工程实践要求,涵盖从需求分析到测试验证的全流程结构,并附格式说明与写作建议: 一、前置部分 1. 封面 - 包含论文标题(简明反映研究核心,如“…...

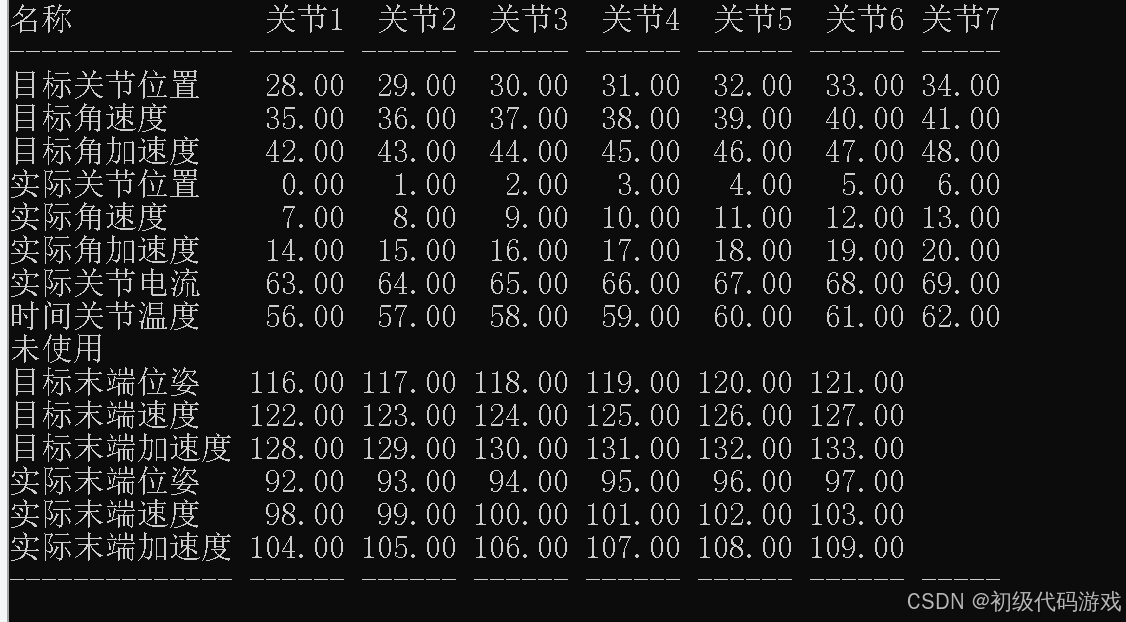

新松机械臂 2001端口服务的客户端例程

初级代码游戏的专栏介绍与文章目录-CSDN博客 我的github:codetoys,所有代码都将会位于ctfc库中。已经放入库中我会指出在库中的位置。 这些代码大部分以Linux为目标但部分代码是纯C的,可以在任何平台上使用。 源码指引:github源…...

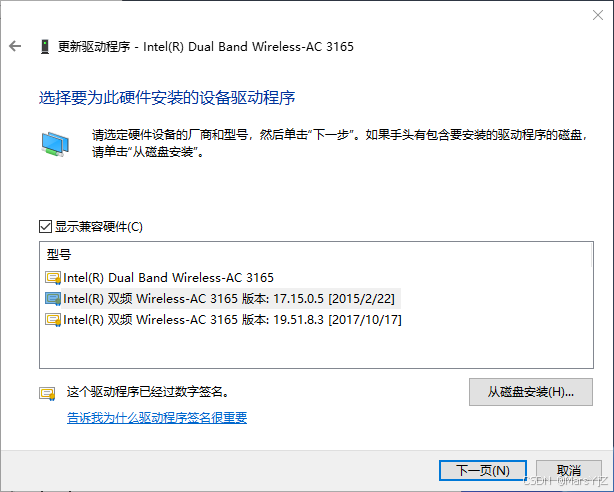

电脑网络重置,找不到原先自家的WIFI,手机还能正常连接并上网

问题排查:1、电脑感觉网络太慢,因此打算点击了网络重置 2、点击提示会删除网络,在五分钟后关机重启 3、从设备管理器设备的无线wifi属性-事件中发现删除记录 4、选择更新驱动程序 5、从列表中选取 6、更改回老驱动版本 备选方案&#…...

期末复习(学习)之机器学习入门基础

上课没听过报道。欢迎补充交流! 前言:老师画的重点其实可以完全不用看,我这里只是看了一眼书顺着书本敲一遍。 比较干货的部分,直接看学习通的内容就好。最重要的是把学习通的内容记好。 目录 老师划的重点:P50 结构…...

网络各类型(BMA,NBMA,P2P)

网络类型—基于二层(数据链路层)使用的协议不同从而导致数据包封装方式不同,工作方式也有所区别,从而对网络本身进行分类 一、网络类型分类 2. 关键差异对比 1. HDLC(高级数据链路控制协议) 协议特点&…...

Linux 库文件的查看和管理

Linux 库文件说明1、库文件的类型2、库文件存储路径3、库文件查找顺序 Linux 库文件管理1、查看动态库相关信息2、添加动态库查找路径 Linux 库文件说明 1、库文件的类型 Linux 中的库文件本质上就是封装好的功能模块,某个应用程序如果要实现某个功能,…...

Java设计模式深度解析:策略模式的核心原理与实战应用

目录 策略模式基础解析策略模式实现指南策略模式典型应用场景Java生态中的策略模式实践策略模式进阶技巧策略模式最佳实践总结与展望1. 策略模式基础解析 1.1 核心概念与定义 策略模式(Strategy Pattern)是一种行为型设计模式,它定义了一系列算法族,将每个算法封装成独立…...

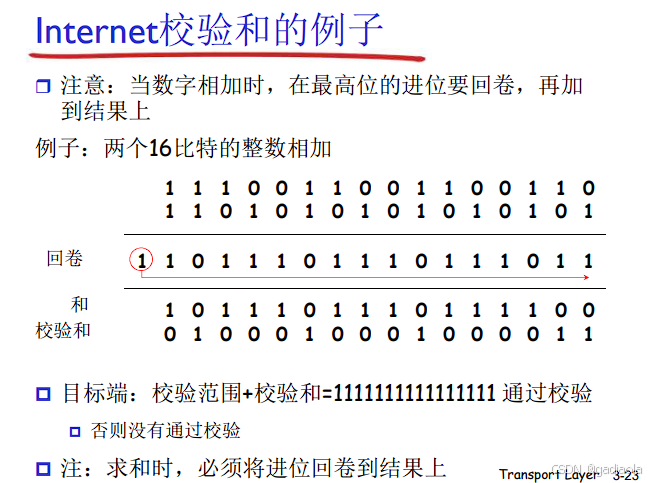

【计算机网络】第3章:传输层—概述、多路复用与解复用、UDP

目录 一、概述和传输层服务 二、多路复用与解复用 三、无连接传输:UDP 四、总结 (一)多路复用与解复用 (二)UDP 一、概述和传输层服务 二、多路复用与解复用 三、无连接传输:UDP 四、总结 (…...

服务的步骤)

6、在树莓派上安装 NTP(Network Time Protocol )服务的步骤

在树莓派上安装 NTP(Network Time Protocol )服务的步骤: 1. 安装 NTP 服务 打开树莓派终端,输入以下命令更新软件包列表: sudo apt-get update然后安装 NTP 服务: sudo apt-get install ntp2. 配置 NT…...

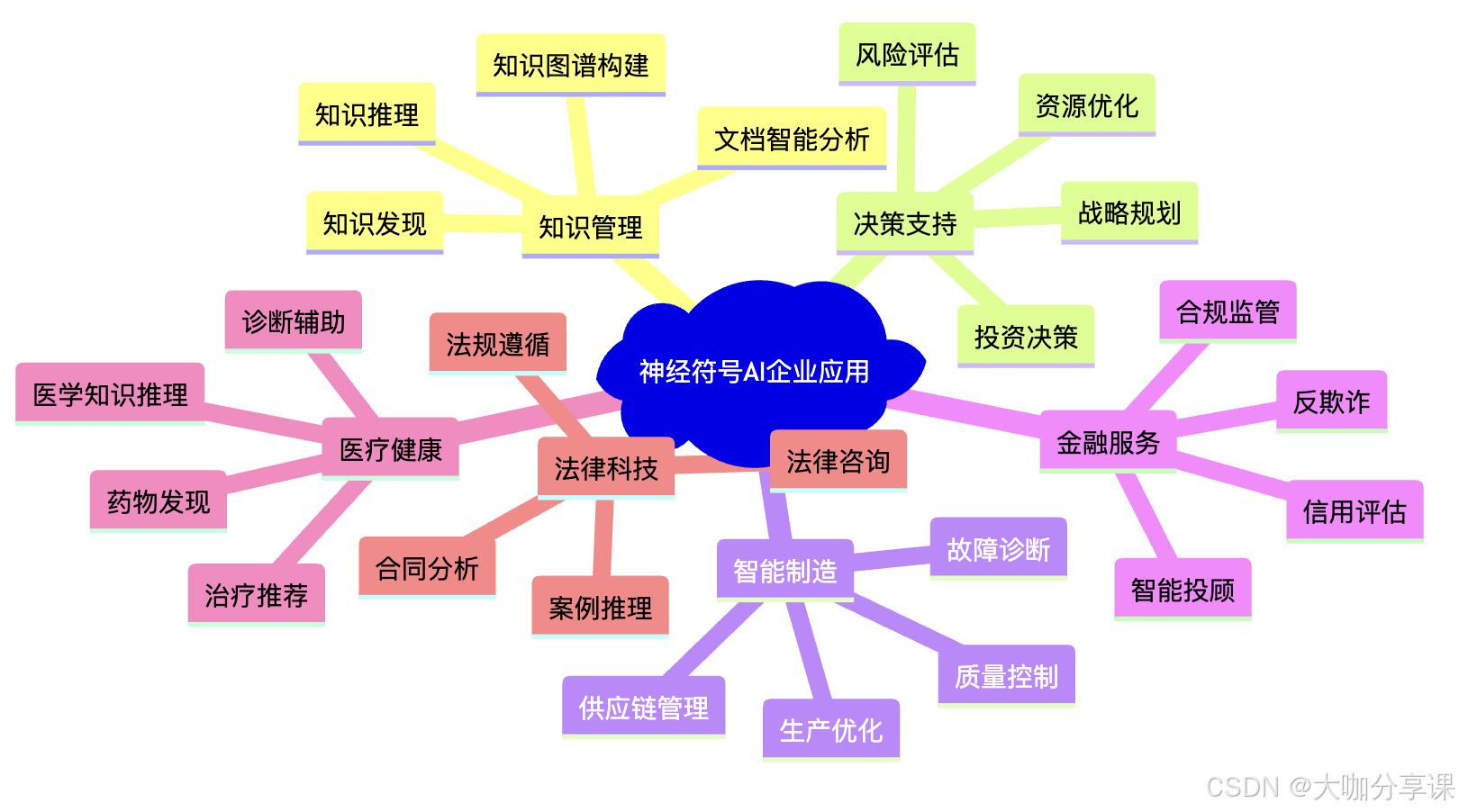

神经符号AI的企业应用:结合符号推理与深度学习的混合智能

💡 技术前沿: 神经符号AI代表了人工智能发展的新阶段,它将深度学习的模式识别能力与符号推理的逻辑分析能力有机结合,创造出更加智能、可解释且可靠的AI系统。这种混合智能技术正在重塑企业的智能化应用,从自动化决策到…...

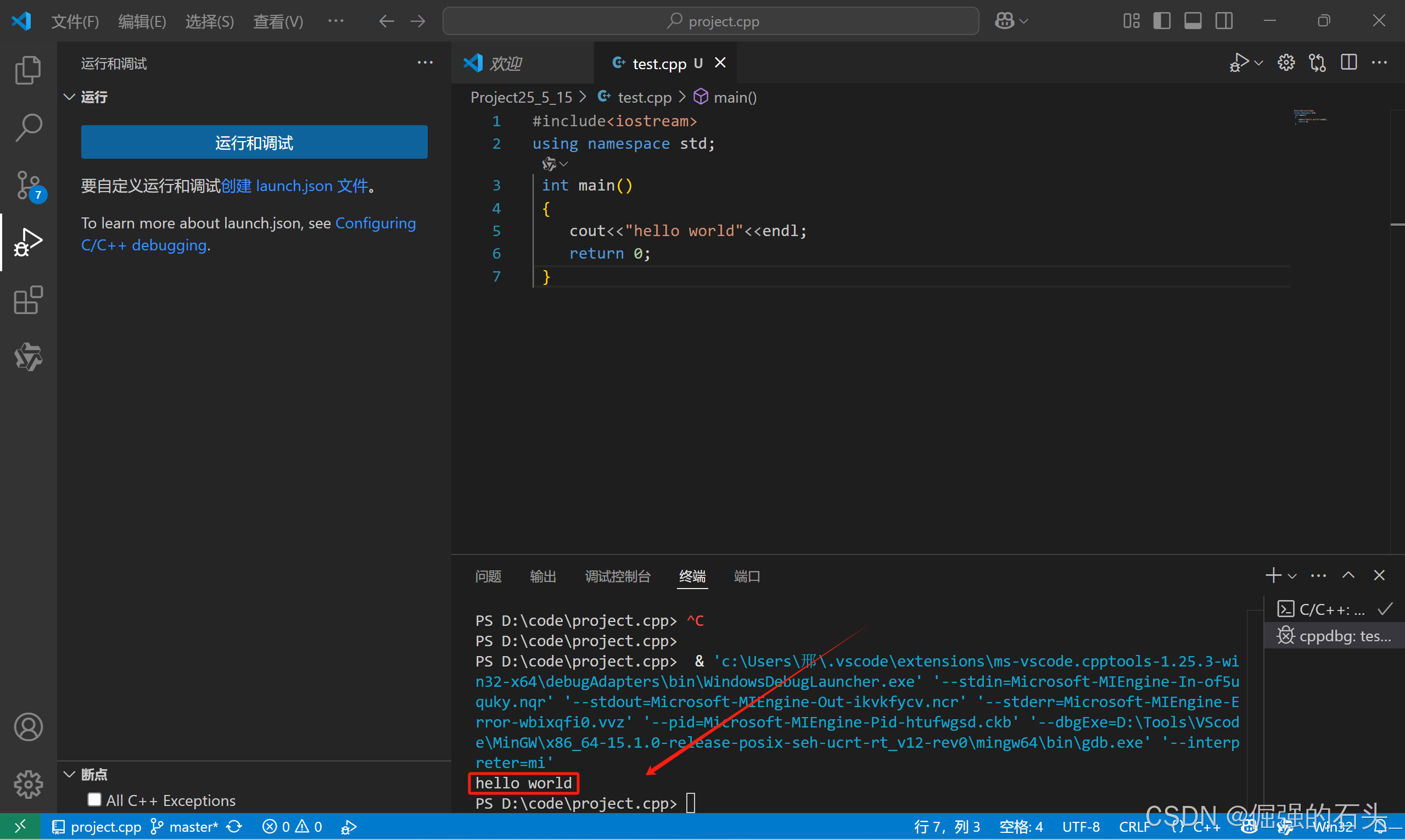

VSCode 中 C/C++ 安装、配置、使用全攻略:小白入门指南

引言 本文为Windows系统下安装配置与使用VSCode编写C/C代码的完整攻略,示例机器为Windows11。 通过本文的指导,你可以成功在Windows 机器上上使用VSCode进行C/C开发。 在文章开始之前,你可以先阅读下面这段话,以便于对步骤有个大…...

重温经典算法——希尔排序

版权声明 本文原创作者:谷哥的小弟作者博客地址:http://blog.csdn.net/lfdfhl 基本原理 希尔排序是插入排序的改进版,通过按增量分组并逐步缩小增量实现排序。时间复杂度取决于增量序列,平均约为 O(n log n) 到 O(n^(3/2))&…...

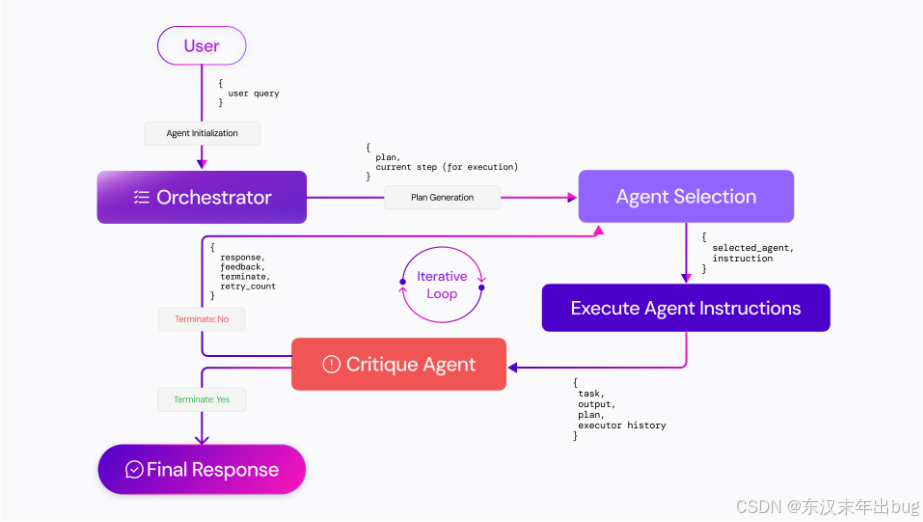

CortexON:开源的多代理AI系统无缝自动化和简化日常任务

简介 CortexON是一个开源的多代理AI系统,灵感来自Manus和OpenAI DeepResearch等高级代理平台。CortexON旨在无缝自动化和简化日常任务,擅长执行复杂的工作流程,包括全面的研究任务、技术操作和复杂的业务流程自动化。 技术架构 CortexON的技…...