Kubernetes系列-Ingress

1 Ingress 概述

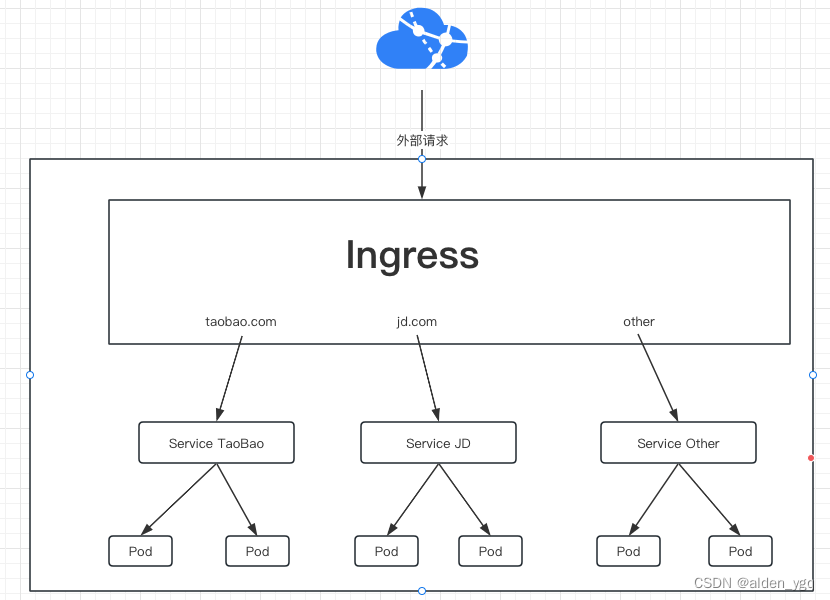

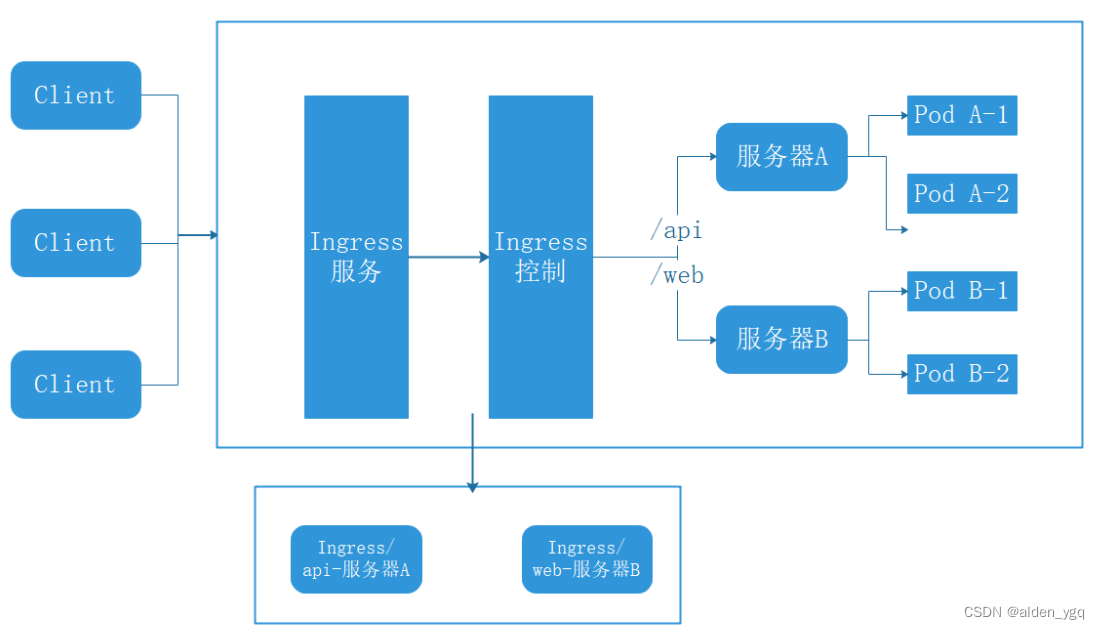

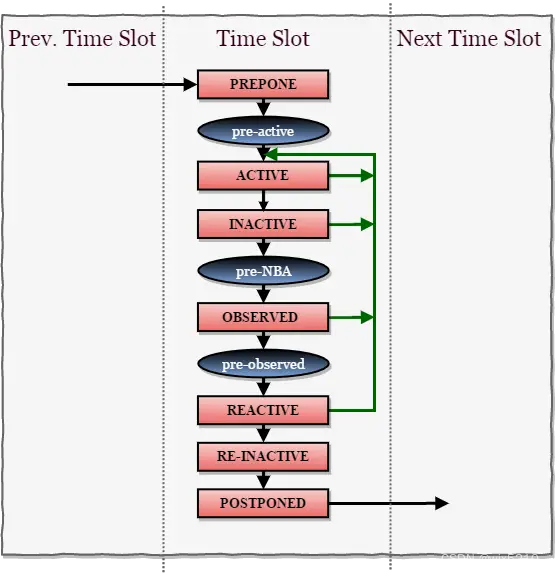

Kubernetes 对外暴露服务(Service)主要有两种方式:NodePort,LoadBalance,此外 externalIps 也可以使各类 service 对外提供服务,但是当集群服务很多的时候,NodePort方式最大的缺点是会占用很多集群机器的端口;LB方式最大的缺点则是每个Service一个LB又有点浪费和麻烦,并且需要K8s之外的支持;而 Ingress 则只需要一个 NodePort或者一个LB就可以满足所有 Service 对外服务的需求。工作机制大致如下图:

Ingress为Kubernetes集群中的服务提供了入口,可以提供负载均衡、SSL终止和基于名称的虚拟主机,在生产环境中常用的Ingress有Treafik、Nginx、HAProxy、Istio等。

Ingress用于从集群外部到集群内部Service的HTTP和HTTPS路由,流量从Internet到Ingress再到Services最后到Pod上,通常情况下,Ingress部署在所有的Node节点上。

Ingress可以配置提供服务外部访问的URL、负载均衡、终止SSL,并提供基于域名的虚拟主机。但Ingress不会暴露任意端口或协议。

2 为什么需要Ingress资源?

由于K8S集群拥有强大的副本控制能力,Pod随时可能从一个节点上被驱逐到另一个节点上,或者直接销毁再来一个新的。

然而伴随着Pod的销毁和重生,Pod的IP等信息不断地在改变,此时使用K8S提供的Service机制可以解决这一问题,Service通过标签选定指定的Pod作为后端服务,并监听这些Pod的变化。

在对外暴露服务时,使用Service的NodePort是一个方法,但同时也面临以下问题:

1)如何管理端口

当需要对外暴露的服务量比较多的时候,端口管理的问题变会暴露出来。

此时的一个处理方案是使用一个代理服务(例如nginx)根据请求信息将请求转发到不同的服务器上。

2)如何管理转发配置

每当有新服务加入,都需要对该服务的配置进行修改、升级,在服务数量逐渐变多后,该配置项目会变得越来越大,手工修改的风险也会逐渐增高。

那么需要一个工具来简化这一过程,希望可以通过简单的配置动态生成代理中复杂的配置,最好还可以顺手重新加载配置文件。

K8S刚好也提供了此类型资源。

2.1 Pod漂移问题

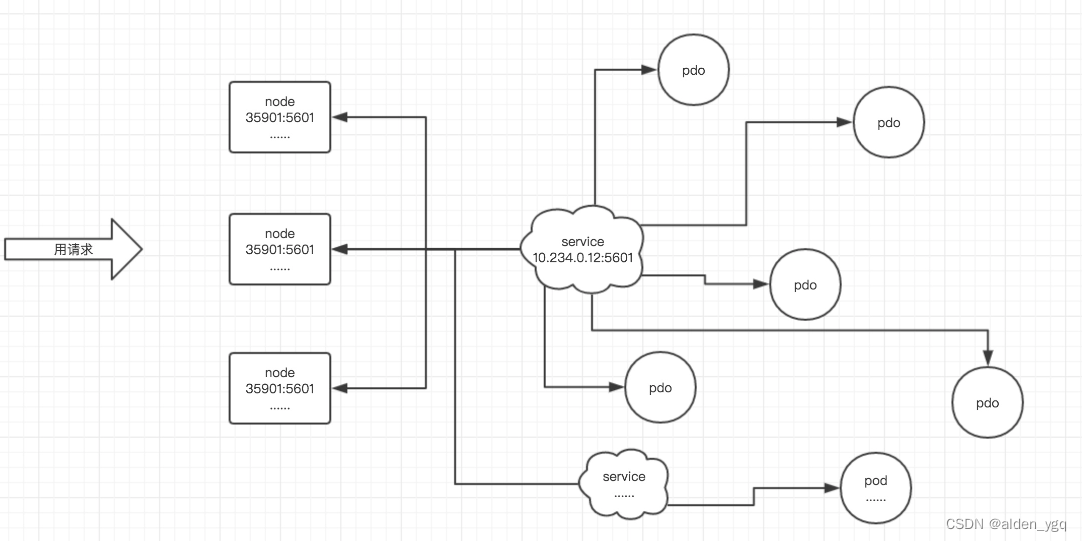

众所周知 Kubernetes 具有强大的副本控制能力,能保证在任意副本(Pod)挂掉时自动从其他机器启动一个新的,还可以动态扩容等,总之一句话,这个 Pod 可能在任何时刻出现在任何节点上,也可能在任何时刻死在任何节点上;那么自然随着 Pod 的创建和销毁,Pod IP 肯定会动态变化;那么如何把这个动态的 Pod IP 暴露出去?这里借助于 Kubernetes 的 Service 机制,Service 可以以标签的形式选定一组带有指定标签的 Pod,并监控和自动负载他们的 Pod IP,那么我们向外暴露只暴露 Service IP 就行了,这就是 NodePort 模式:即在每个节点上开起一个端口,然后转发到内部 Pod IP 上,如下图所示:

2.2 端口管理问题

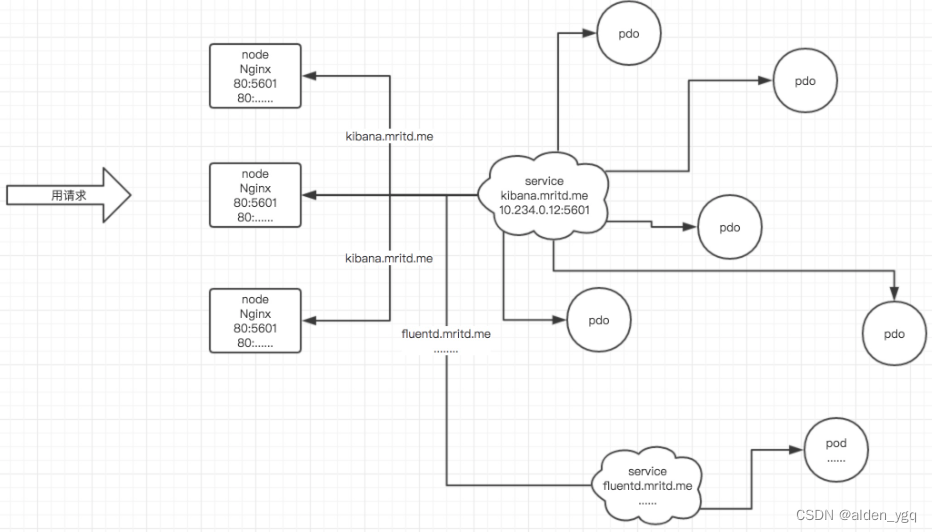

采用 NodePort 方式暴露服务面临一个问题是:当服务一旦多起来,NodePort 在每个节点上开启的端口会及其庞大,而且难以维护;这时候引出的思考问题是 “能不能使用 Nginx 啥的只监听一个端口,比如 80,然后按照域名向后转发?” 这思路很好,简单的实现就是使用 DaemonSet 在每个 node 上监听 80,然后写好规则,因为 Nginx 外面绑定了宿主机 80 端口(就像 NodePort),本身又在集群内,那么向后直接转发到相应 Service IP 就行了,如下图所示:

2.3 域名分配及动态更新问题

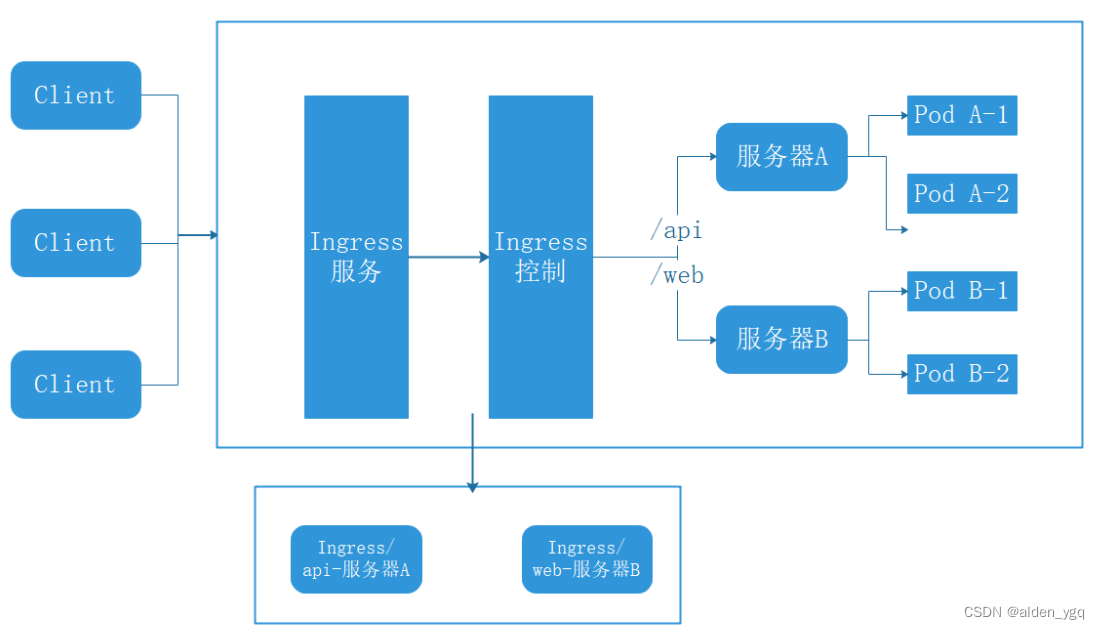

从上面的思路,采用 Nginx 似乎已经解决了问题,但是其实这里面有一个很大缺陷:每次有新服务加入怎么改 Nginx 配置?总不能手动改或者来个 Rolling Update 前端 Nginx Pod 吧?这时候 “伟大而又正直勇敢的” Ingress 登场,如果不算上面的 Nginx,Ingress 只有两大组件:Ingress Controller 和 Ingress。

Ingress 简单的理解就是 :原来要改 Nginx 配置,然后配置各种域名对应哪个 Service,现在把这个动作抽象出来,变成一个 Ingress 对象,可以用 yml 创建,每次不要去改 Nginx 了,直接改 yml 然后创建/更新就行了;那么问题来了:”Nginx 怎么办?”

Ingress Controller 这东西就是解决 “Nginx 怎么动态调整”的;Ingress Controoler 通过与 Kubernetes API 交互,动态的去感知集群中 Ingress 规则变化,然后读取,按照根据ingress规则模板生成一段 Nginx 配置,再写到 Nginx Pod 里,最后 reload 一下,工作流程如下图:

当然在实际应用中,最新版本 Kubernetes 已经将 Nginx 与 Ingress Controller 合并为一个组件,所以 Nginx 无需单独部署,只需要部署 Ingress Controller 即可 。

3 Ingress的工作方式

Ingress 工作原理

(1)ingress-controller通过和 kubernetes APIServer 交互,动态的去感知集群中ingress规则变化;

(2)然后读取ingress规则,按照自定义的规则,规则就是写明了哪个域名对应哪个service,生成一段nginx配置;

(3)将nginx配置写到nginx-ingress-controller的pod里,这个ingress-controller的pod里运行着一个Nginx服务,控制器会把生成的 nginx配置写入 /etc/nginx.conf文件中;

(4)然后reload一下使配置生效。以此达到域名区分配置和动态更新的作用。

在使用普通的Service时,集群中每个节点的kube-proxy在监听到Service和Endpoints的变化时,会动态的修改相关的iptables的转发规则。 客户端在访问时通过iptables设置的规则进行路由转发达到访问服务的目的。

而Ingress则跳过了kube-proxy这一层,通过Ingress Controller中的代理配置进行路由转发达到访问目标服务的目的。

实际上可以把IngressController看做一个拥有默认处理后端的代理,根据Ingress资源的配置动态修改代理的配置文件,以实现按照规则转发请求的功能。

4 ingress源码配置结构

type Ingress struct {metav1.TypeMeta `json:",inline"`metav1.ObjectMeta `json:"metadata,omitempty"`// Ingess配置。Spec IngressSpec `json:"spec,omitempty"`// Ingress资源当前状态。Status IngressStatus `json:"status,omitempty"`

}

type IngressSpec struct {// 默认的后端服务,当不匹配所有的Ingress规则的时候使用。// 一般情况默认后端都在Ingress控制器中配置,该字段不进行声明配置。// 如果没有主机或路径与 Ingress 对象中的 HTTP 请求匹配,则流量将路由到您的默认后端。Backend *IngressBackend `json:"backend,omitempty"`// TLS配置。目前Ingress只支持443一种TLS端口。// 如果列表中有多个不同的hosts,将会在ingress controller支持SNI的情况下,// 通过使用SNI TLS扩展中声明的主机名,在同个端口下使用多路复用。TLS []IngressTLS `json:"tls,omitempty"`// Ingress的规则。未匹配到规则列表中规则的请求将会被转发到默认后端上。Rules []IngressRule `json:"rules,omitempty"`

}

type IngressBackend struct {// 服务名。ServiceName string `json:"serviceName"`// 服务的端口。ServicePort intstr.IntOrString `json:"servicePort"`

}

type IngressRule struct {// 域名。// 不能使用IP地址,不能使用端口。对HTTP服务使用80端口,HTTPS服务使用443端口。Host string `json:"host,omitempty"`// 域名下的具体转发规则。// 未定义的情况下会将请求转发至默认后端。IngressRuleValue `json:",inline,omitempty"`

}

type IngressRuleValue struct {HTTP *HTTPIngressRuleValue `json:"http,omitempty"`

}

type HTTPIngressRuleValue struct {Paths []HTTPIngressPath `json:"paths"`

}

type HTTPIngressPath struct {// 匹配的路径,必须以/为开头。// 未定义的情况下会将请求转发至默认后端。Path string `json:"path,omitempty"`// 处理请求的后端服务。Backend IngressBackend `json:"backend"`

}5 部署使用Ingress

5.1 部署 nginx-ingress-controller

5.1.1 部署ingress-controller pod及相关资源

[root@k8s-master opt]# mkdir /opt/ingress

[root@k8s-master opt]# cd ingress/

[root@k8s-master ingress]# wget https://raw.githubusercontent.com/kubernetes/ingress-nginx/nginx-0.25.0/deploy/static/mandatory.yaml

--2022-08-09 17:07:00-- https://raw.githubusercontent.com/kubernetes/ingress-nginx/nginx-0.25.0/deploy/static/mandatory.yaml

正在解析主机 raw.githubusercontent.com (raw.githubusercontent.com)... 185.199.111.133, 185.199.110.133, 185.199.108.133, ...

正在连接 raw.githubusercontent.com (raw.githubusercontent.com)|185.199.111.133|:443... 已连接。

已发出 HTTP 请求,正在等待回应... 200 OK

长度:5976 (5.8K) [text/plain]

正在保存至: “mandatory.yaml”100%[===================================================================>] 5,976 --.-K/s 用时 0s 2022-08-09 17:07:00 (99.1 MB/s) - 已保存 “mandatory.yaml” [5976/5976])[root@k8s-master ingress]# ll

总用量 8

-rw-r--r--. 1 root root 5976 8月 9 17:07 mandatory.yaml官方下载地址:

wget https://raw.githubusercontent.com/kubernetes/ingress-nginx/nginx-0.25.0/deploy/static/mandatory.yaml上面的下载地址可能无法下载,可用国内的Gitee地址

wget https://gitee.com/mirrors/ingress-nginx/raw/nginx-0.25.0/deploy/static/mandatory.yaml

wget https://gitee.com/mirrors/ingress-nginx/raw/nginx-0.30.0/deploy/static/mandatory.yaml# mandatory.yaml文件中包含了很多资源的创建,包括namespace、ConfigMap、role,ServiceAccount等等所有部署ingress-controller需要的资源。

5.2 修改ClusterRole资源配置

vim mandatory.yaml

......

apiVersion: rbac.authorization.k8s.io/v1beta1

#RBAC相关资源从1.17版本开始改用rbac.authorization.k8s.io/v1,rbac.authorization.k8s.io/v1beta1在1.22版本即将弃用

kind: ClusterRole

metadata:name: nginx-ingress-clusterrolelabels:app.kubernetes.io/name: ingress-nginxapp.kubernetes.io/part-of: ingress-nginx

rules:- apiGroups:- ""resources:- configmaps- endpoints- nodes- pods- secretsverbs:- list- watch- apiGroups:- ""resources:- nodesverbs:- get- apiGroups:- ""resources:- servicesverbs:- get- list- watch- apiGroups:- "extensions"- "networking.k8s.io" # (0.25版本)增加 networking.k8s.io Ingress 资源的 api resources:- ingressesverbs:- get- list- watch- apiGroups:- ""resources:- eventsverbs:- create- patch- apiGroups:- "extensions"- "networking.k8s.io" # (0.25版本)增加 networking.k8s.io/v1 Ingress 资源的 api resources:- ingresses/statusverbs:- update5.3 ingress 暴露服务的方式

方式一:Deployment+LoadBalancer 模式的 Service

如果要把ingress部署在公有云,那用这种方式比较合适。用Deployment部署ingress-controller,创建一个 type为 LoadBalancer 的 service 关联这组 pod。大部分公有云,都会为 LoadBalancer 的 service 自动创建一个负载均衡器,通常还绑定了公网地址。 只要把域名解析指向该地址,就实现了集群服务的对外暴露

方式二:DaemonSet+HostNetwork+nodeSelector

用DaemonSet结合nodeselector来部署ingress-controller到特定的node上,然后使用HostNetwork直接把该pod与宿主机node的网络打通,直接使用宿主机的80/433端口就能访问服务。这时,ingress-controller所在的node机器就很类似传统架构的边缘节点,比如机房入口的nginx服务器。该方式整个请求链路最简单,性能相对NodePort模式更好。缺点是由于直接利用宿主机节点的网络和端口,一个node只能部署一个ingress-controller pod。 比较适合大并发的生产环境使用。

方式三:Deployment+NodePort模式的Service

同样用deployment模式部署ingress-controller,并创建对应的service,但是type为NodePort。这样,ingress就会暴露在集群节点ip的特定端口上。由于nodeport暴露的端口是随机端口,一般会在前面再搭建一套负载均衡器来转发请求。该方式一般用于宿主机是相对固定的环境ip地址不变的场景。

NodePort方式暴露ingress虽然简单方便,但是NodePort多了一层NAT,在请求量级很大时可能对性能会有一定影响。

采用方式二:DaemonSet+HostNetwork+nodeSelector

5.4 指定 nginx-ingress-controller 运行在node02 节点

[root@k8s-master ingress]# kubectl get nodes

NAME STATUS ROLES AGE VERSION

k8s-master Ready control-plane,master 7d1h v1.21.3

k8s-node01 Ready <none> 7d1h v1.21.3

k8s-node02 Ready <none> 7d1h v1.21.3

[root@k8s-master ingress]# kubectl label node k8s-node02 ingress=true

node/k8s-node02 labeled

[root@k8s-master ingress]# kubectl get nodes --show-labels

NAME STATUS ROLES AGE VERSION LABELS

k8s-master Ready control-plane,master 7d1h v1.21.3 beta.kubernetes.io/arch=amd64,beta.kubernetes.io/os=linux,kubernetes.io/arch=amd64,kubernetes.io/hostname=k8s-master,kubernetes.io/os=linux,node-role.kubernetes.io/control-plane=,node-role.kubernetes.io/master=,node.kubernetes.io/exclude-from-external-load-balancers=

k8s-node01 Ready <none> 7d1h v1.21.3 beta.kubernetes.io/arch=amd64,beta.kubernetes.io/os=linux,disktype=ssd,kubernetes.io/arch=amd64,kubernetes.io/hostname=k8s-node01,kubernetes.io/os=linux

k8s-node02 Ready <none> 7d1h v1.21.3 beta.kubernetes.io/arch=amd64,beta.kubernetes.io/os=linux,ingress=true,kubernetes.io/arch=amd64,kubernetes.io/hostname=k8s-node02,kubernetes.io/os=linux5.5 修改Deployment 为 DaemoSet,指定节点运行,并开启hostNetwork网络

vim mandatory.yaml

...

apiVersion: apps/v1

# 修改 kind

# kind: Deployment

kind: DaemonSet

metadata:name: nginx-ingress-controllernamespace: ingress-nginxlabels:app.kubernetes.io/name: ingress-nginxapp.kubernetes.io/part-of: ingress-nginx

spec:

# 删除Replicas

# replicas: 1selector:matchLabels:app.kubernetes.io/name: ingress-nginxapp.kubernetes.io/part-of: ingress-nginxtemplate:metadata:labels:app.kubernetes.io/name: ingress-nginxapp.kubernetes.io/part-of: ingress-nginxannotations:prometheus.io/port: "10254"prometheus.io/scrape: "true"spec:# 使用主机网络hostNetwork: true# 选择节点运行nodeSelector:ingress: "true"serviceAccountName: nginx-ingress-serviceaccount

......5.6 在所有node节点上传nginx-ingress-controller 镜像压缩包

ingree.contro.tar.gz 到 /opt/ingress 目录,并解压和加载镜像

cd /opt/ingress

tar zxvf ingree.contro.tar.gz

docker load -i ingree.contro.tar

或者使用docker pull拉取镜像

[root@k8s-master ingress]# docker pull registry.cn-hangzhou.aliyuncs.com/google_containers/nginx-ingress-controller:0.30.05.7 启动nginx-ingress-controller

[root@k8s-master ingress]# kubectl apply -f mandatory.yaml

namespace/ingress-nginx unchanged

configmap/nginx-configuration unchanged

configmap/tcp-services unchanged

configmap/udp-services unchanged

serviceaccount/nginx-ingress-serviceaccount unchanged

Warning: rbac.authorization.k8s.io/v1beta1 ClusterRole is deprecated in v1.17+, unavailable in v1.22+; use rbac.authorization.k8s.io/v1 ClusterRole

clusterrole.rbac.authorization.k8s.io/nginx-ingress-clusterrole unchanged

Warning: rbac.authorization.k8s.io/v1beta1 Role is deprecated in v1.17+, unavailable in v1.22+; use rbac.authorization.k8s.io/v1 Role

role.rbac.authorization.k8s.io/nginx-ingress-role unchanged

Warning: rbac.authorization.k8s.io/v1beta1 RoleBinding is deprecated in v1.17+, unavailable in v1.22+; use rbac.authorization.k8s.io/v1 RoleBinding

rolebinding.rbac.authorization.k8s.io/nginx-ingress-role-nisa-binding unchanged

Warning: rbac.authorization.k8s.io/v1beta1 ClusterRoleBinding is deprecated in v1.17+, unavailable in v1.22+; use rbac.authorization.k8s.io/v1 ClusterRoleBinding

clusterrolebinding.rbac.authorization.k8s.io/nginx-ingress-clusterrole-nisa-binding unchanged

daemonset.apps/nginx-ingress-controller unchanged

[root@k8s-master ingress]# kubectl get pod -n ingress-nginx -o wide

//nginx-ingress-controller 已经运行 node02 节点

NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

nginx-ingress-controller-nhsxt 1/1 Running 0 50m 192.168.161.18 k8s-node02 <none> <none>

[root@k8s-master ingress]# kubectl get cm,daemonset -n ingress-nginx -o wide

NAME DATA AGE

configmap/ingress-controller-leader-nginx 0 45m

configmap/kube-root-ca.crt 1 67m

configmap/nginx-configuration 0 67m

configmap/tcp-services 0 67m

configmap/udp-services 0 67mNAME DESIRED CURRENT READY UP-TO-DATE AVAILABLE NODE SELECTOR AGE CONTAINERS IMAGES SELECTOR

daemonset.apps/nginx-ingress-controller 1 1 1 1 1 ingress=true 67m nginx-ingress-controller quay.io/kubernetes-ingress-controller/nginx-ingress-controller:0.25.0 app.kubernetes.io/name=ingress-nginx,app.kubernetes.io/part-of=ingress-nginx到 node02 节点查看

[root@k8s-node02 ingress]# netstat -lntp | grep nginx

tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 117191/nginx: maste

tcp 0 0 0.0.0.0:8181 0.0.0.0:* LISTEN 117191/nginx: maste

tcp 0 0 0.0.0.0:443 0.0.0.0:* LISTEN 117191/nginx: maste

tcp6 0 0 :::10254 :::* LISTEN 117165/nginx-ingres

tcp6 0 0 :::80 :::* LISTEN 117191/nginx: maste

tcp6 0 0 :::8181 :::* LISTEN 117191/nginx: maste

tcp6 0 0 :::443 :::* LISTEN 117191/nginx: maste 由于配置了 hostnetwork,nginx 已经在 node 主机本地监听 80/443/8181 端口。其中 8181 是 nginx-controller 默认配置的一个 default backend(Ingress 资源没有匹配的 rule 对象时,流量就会被导向这个 default backend)。

这样,只要访问 node 主机有公网 IP,就可以直接映射域名来对外网暴露服务了。如果要 nginx 高可用的话,可以在多个 node上部署,并在前面再搭建一套 LVS+keepalived 做负载均衡

5.8 创建ingress规则

创建一个deploy和svc

[root@k8s-master ingress]# vim service-nginx.yaml

apiVersion: apps/v1

kind: Deployment

metadata:name: nginx-app

spec:replicas: 2seleector:matchLabels:app: nginxtemplate:metadata:labels:app: nginxspec:containers:- name: nginximage: nginximagePullPolicy: IfNotPresentports:- containerPort: 80

---

apiVersion: v1

kind: Service

metadata:name: nginx-app-svc

spec:type: ClusterIPports:- protocol: TCPprot: 80targetPort:selector:app: nginx创建ingress

#方法一:(extensions/v1beta1 Ingress 在1.22版本即将弃用)

vim ingress-app.yaml

apiVersion: extensions/v1beta1

kind: Ingress

metadata:name: nginx-app-ingress

spec:rules:- host: www.liang.comhttp:paths:- path: /backend:serviceName: nginx-app-svcservicePort: 80#方法二:

vim ingress-app.yaml

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:name: nginx-app-ingress

spec:rules:- host: www.liang.comhttp:paths:- path: /pathType: Prefixbackend:service:name: nginx-app-svcport:number: 80[root@k8s-master ingress]# kubectl apply -f service-nginx.yaml

deployment.apps/nginx-app unchanged

service/nginx-app-svc created

[root@k8s-master ingress]# kubectl apply -f ingress-app.yaml

ingress.networking.k8s.io/nginx-app-ingress created

[root@k8s-master ingress]# kubectl get pods

NAME READY STATUS RESTARTS AGE

nginx-app-845d4d9dff-4m44r 0/1 Running 0 15m

nginx-app-845d4d9dff-cvxrz 0/1 Running 0 15m

[root@k8s-master ingress]# kubectl get ingress

NAME CLASS HOSTS ADDRESS PORTS AGE

nginx-app-ingress <none> www.liang.com 80 15m5.9 测试访问

本地host添加域名解析

[root@k8s-master ingress]# vim /etc/hosts127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4

::1 localhost localhost.localdomain localhost6 localhost6.localdomain6

192.168.161.16 k8s-master

192.168.161.17 k8s-node01

192.168.161.18 k8s-node02

192.168.161.18 www.liang.com

[root@k8s-master ingress]# curl www.liang.com5.10 查看 nginx-ingress-controller

[root@k8s-master ingress]# kubectl get pod -n ingress-nginx -o wide

NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

nginx-ingress-controller-nhsxt 1/1 Running 0 123m 192.168.161.18 k8s-node02 <none> <none>

[root@k8s-master ingress]# kubectl exec -it nginx-ingress-controller-nhsxt -n ingress-nginx /bin/bash

kubectl exec [POD] [COMMAND] is DEPRECATED and will be removed in a future version. Use kubectl exec [POD] -- [COMMAND] instead.

www-data@k8s-node02:/etc/nginx$ more /etc/nginx/nginx.conf

可以看到从 start server www.liang.com 到 end server www.liang.com 之间包含了此域名用于反向代理的配置

相关文章:

Kubernetes系列-Ingress

1 Ingress 概述 Kubernetes 对外暴露服务(Service)主要有两种方式:NodePort,LoadBalance,此外 externalIps 也可以使各类 service 对外提供服务,但是当集群服务很多的时候,NodePort方式最大的缺…...

软件测试之Docker常见问题汇总!附解决方法!

1、配置国内源进行docker安装,报错 HTTP Error 404 - Not Found 【整整200集】超超超详细的Python接口自动化测试进阶教程,真实模拟企业项目实战!! 原因: 由于配置国内镜像源时,把地址写错了,导…...

Python-操作Excel表-openpyxl模块使用

openpyxl简介 openpyxl是一个强大的Python库,用于读写Excel(xlsx/xlsm/xltx/xltm)文件。 主要功能和特点如下: 读取、修改、写入Excel文件,支持格式如xlsx、xlsm等支持 Excel 2003 以上格式可以很方便地遍历工作表中的行和列获取单元格对象后,可以修改单元格的值、样式、格式…...

向 Maven 中央仓库上传一个修改过的基于jeecg的autoPOI的 jar包记录

1、注册https://issues.sonatype.org/账号 下面就代表注册好了,同时提交的工单也通过了 2、这里主要是goupId 需要进行认证,需要到域名注册商近一个txt的解析,以便确保这个是你的 通过下面来验证你的域名信息,这里主要是上面的工…...

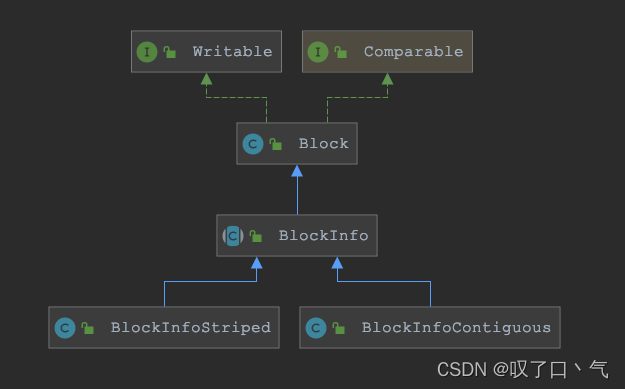

【HDFS】Block、BlockInfo、BlockInfoContiguous、BlockInfoStriped的分析记录

本文主要介绍如下内容: 关于几个Block类之间的继承、实现关系;针对文章标题中的每个类,细化到每个成员去注释分析列出、并详细分析BlockInfo抽象类提供的抽象方法、非抽象方法的功能针对几个跟块组织结构的方法再进行分析。moveBlockToHead、listInsert、listRemove等。一、…...

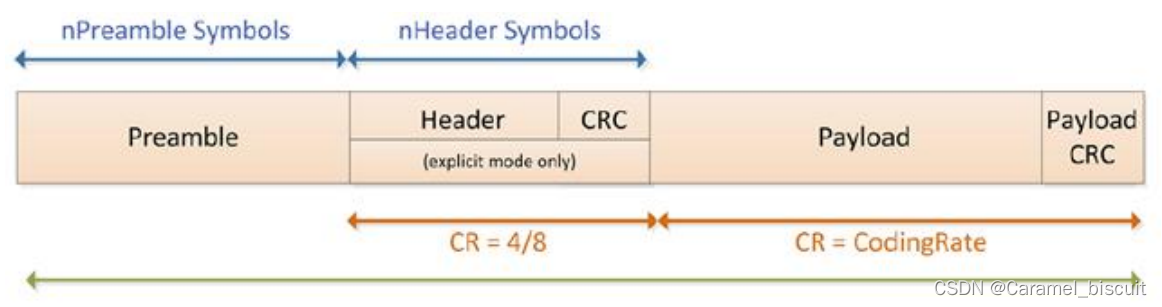

STM32 LoRa(学习二)

LoRa关键参数说明 LoRa数据包由三个部分组成:前导码、可选报头、数据有效负载。 前导码:用于保持接收机与输入的数据流同步。默认情况下,数据包含有12个符号长度的前导码。前导码是一个可以通过编程来设置的变量,所以前导码的长度…...

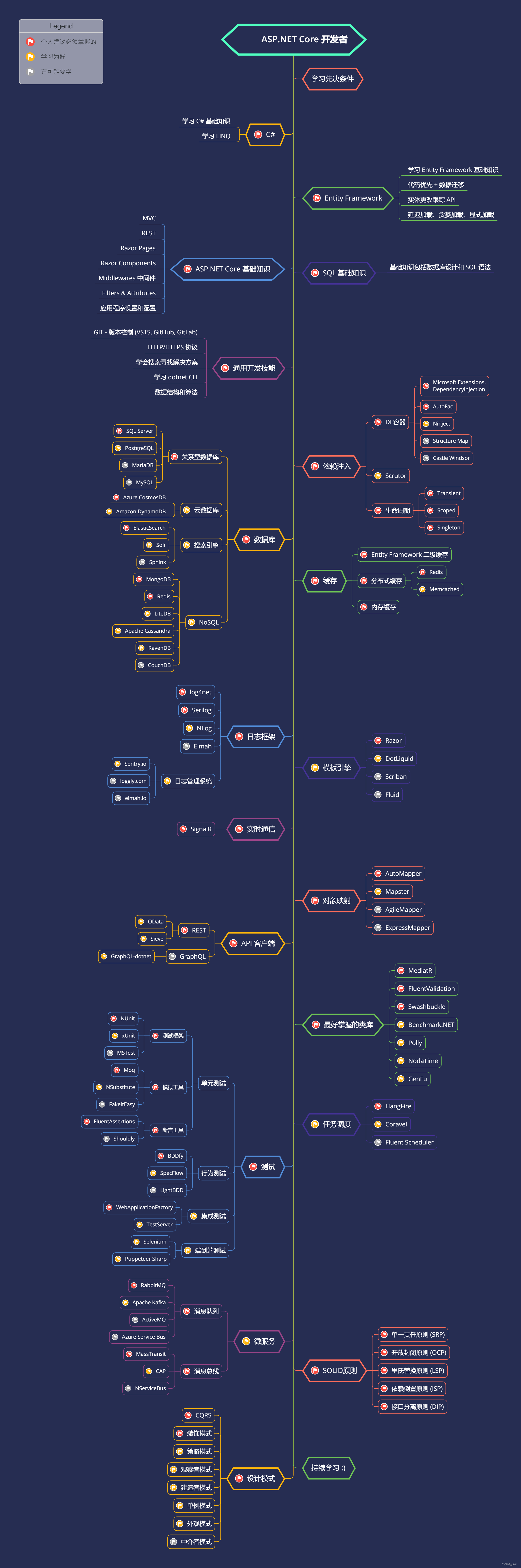

ASP.NET Core学习路线图

说明 1. 先决条件 - [C#](https://www.pluralsight.com/paths/csharp) - [Entity Framework](https://www.pluralsight.com/search?qentity%20framework%20core) - [ASP.NET Core](https://www.pluralsight.com/search?qasp.net%20core) - SQL基础知识 2. 通用开发技能 -…...

无涯教程-Lua - for语句函数

for 循环是一种重复控制结构,可让您有效地编写需要执行特定次数的循环。 for loop - 语法 Lua编程语言中 for 循环的语法如下- for init,max/min value, increment dostatement(s) end 这是 for 循环中的控制流程- 首先执行 init 步骤,并且仅执行一…...

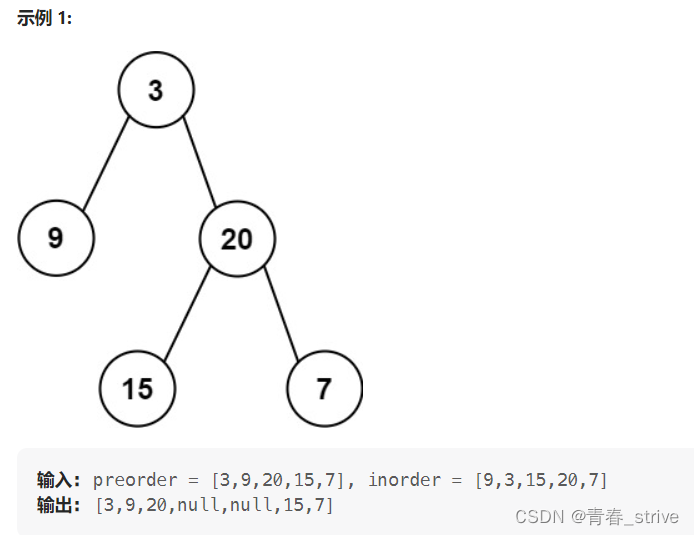

二叉树的相关题目

目录 1、根据二叉树创建字符串 2、二叉树的层序遍历 3、二叉树的最近公共祖先 4、搜索二叉树与双向链表 5、从前序与中序遍历序列构造二叉树 6、 从中序与后序遍历序列构造二叉树 7、二叉树的前序遍历(非递归实现) 8、二叉树的中序遍历(…...

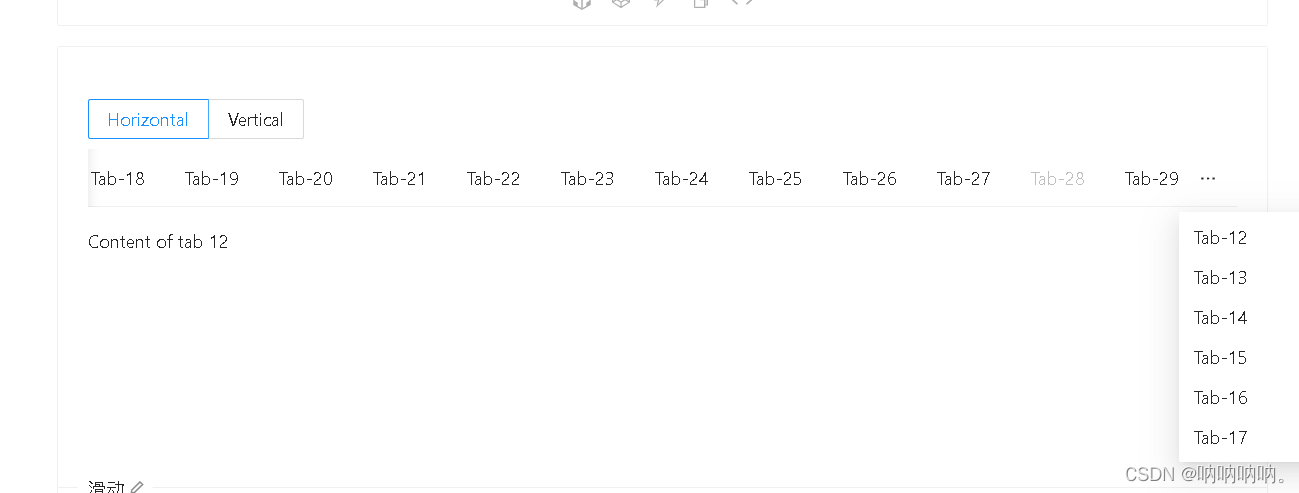

【antd之tabs踩坑篇】Tabs有items时切换不起作用

<TabsdefaultActiveKey"1"tabPosition{mode}style{{ height: 220 }}items{new Array(30).fill(null).map((_, i) > {const id String(i);return {label: Tab-${id},key: id,disabled: i 28,children: Content of tab ${id},};})}/>官网上如果tabs有很多it…...

简单模拟livedata数据倒灌

简单模拟livedata数据倒灌 数据倒灌,就是将旧的或只展示一次的数据再次展现出来。 livedata内部通过版本号更新可见视图数据,而在view在活跃与不活跃之间反复横跳时,livedata也会通知数据。 class MainActivity : AppCompatActivity() {pri…...

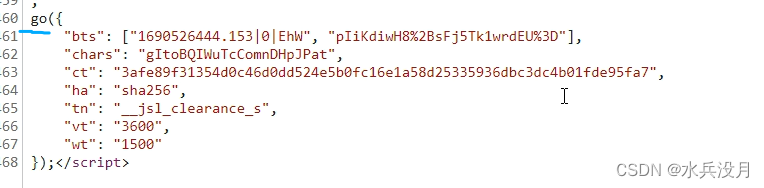

python爬虫-加速乐cookie混淆解析实例小记

注意!!!!某XX网站逆向实例仅作为学习案例,禁止其他个人以及团体做谋利用途!!! 第一步:抓包工具第一次请求页面,得到响应。本次我使用的fiddle进行抓包&#…...

TensorFlow 中前缀 prefix

前缀 prefix 主要用于命名 TensorFlow 中的变量,以避免变量名冲突。在 TensorFlow 中,每个变量都有一个唯一的名称,由变量的作用域和变量的名称组成。作用域可以通过 tf.variable_scope() 函数来创建,而变量的名称通常是由用户指定…...

SystemVerilog scheduler

文章目录 简介调度器simulation regionPreponed regionActive regionInactive regionNBA(Non-blocking Assignment Events region)Observed regionReactive regionRe-Inactive Events regionRe-NBA RegionPostponed Region PLI region:Pre-active regionPre-NBA regionPost-NBA…...

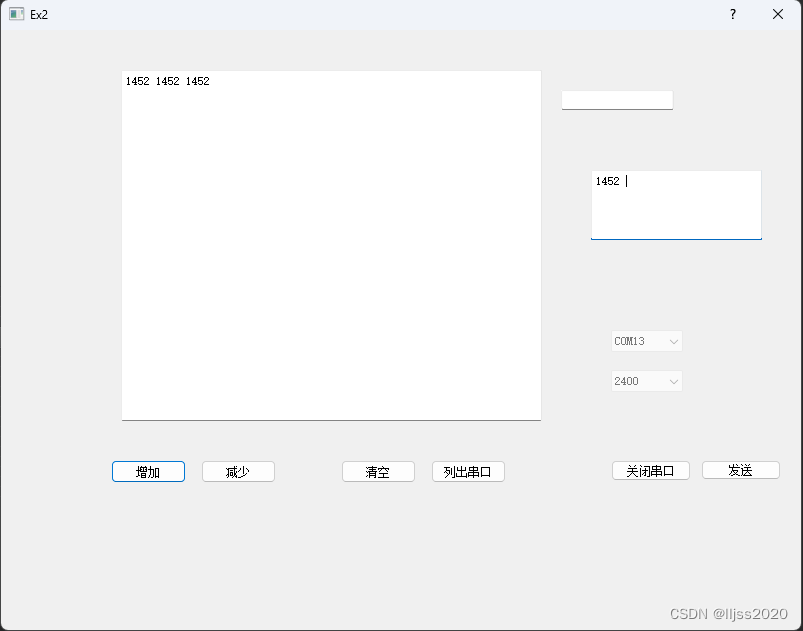

Qt 5. QSerialPort串口收发

1. 代码 //ex2.cpp #include "ex2.h" #include "ui_ex2.h" #include <QtSerialPort/QSerialPort> #include <QtSerialPort/QSerialPortInfo>int static cnt 0;Ex2::Ex2(QWidget *parent): QDialog(parent), ui(new Ui::Ex2) {ui->setupUi…...

?)

什么是Java中的JVMTI(JVM Tool Interface)?

Java中的JNI(Java Native Interface)和JVMTI(JVM Tool Interface)都是与Java运行时环境(JVM)交互的工具,但它们有不同的目的和使用场景。下面我从新手的角度来幽默地解释一下它们的区别和用途。…...

WAF独木难支 RASP与ADR将成应用安全防护2.0时代新宠

曾几何时,黑客攻击大多通过网络层进行,但随着基于网络层的基础安全防护措施趋于严密,防火墙、入侵防御、防病毒等安全软硬件构建起了相对完善的防护体系,想再从网络层钻空子的难度增大。如今,黑客攻击从网络层转入Web为…...

四、Unity中颜色空间

Unity中的设置 通过点击菜单Edit->Project Settings->Player页签->Other Settings下的Rendering部分进行修改,参数Color Space可以选择Gamma或Linear。 当选择Gamma Space时,Unity不会做任何处理。当选择Linear Space时,引擎的渲染…...

Java程序员面试题

Java程序员面试题目 1.Java基础1.1 Java有list,list有很多种,你平时开发喜欢用哪个list?(容易)1.2 Java的map,你知道有哪几种map,你平时喜欢用哪个?(容易) 2.…...

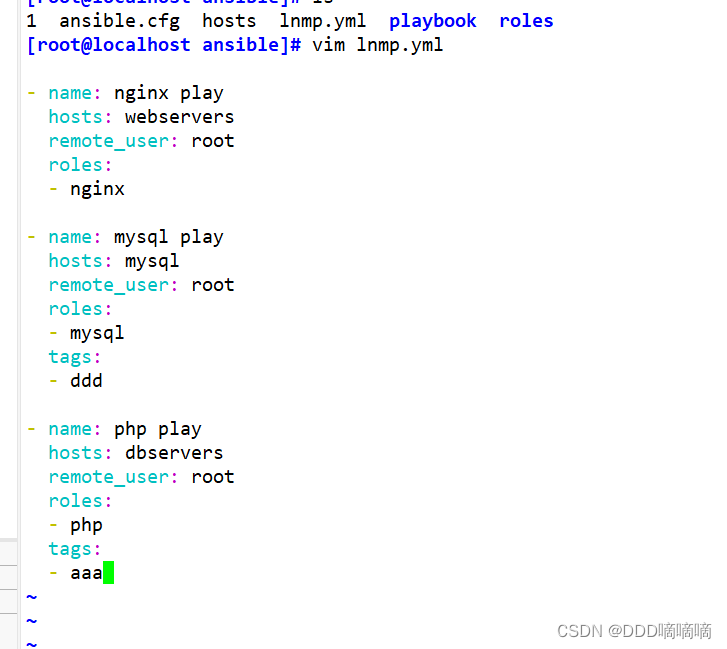

【自动化剧本】Role角色

目录 一、Roles模块1.1roles的目录结构1.2roles 内各目录含义解释1.3在一个 playbook 中使用 roles 的步骤 二、使用Role编写LNMP剧本2.1 搭建Nginx角色2.2搭建Mysql角色2.3搭建php角色2.4lnmp剧本 一、Roles模块 roles用于层次性、结构化地组织playbook。roles能够根据层次型结…...

FanControl风扇控制终极指南:5分钟告别电脑噪音烦恼

FanControl风扇控制终极指南:5分钟告别电脑噪音烦恼 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trending/fa/F…...

Vue3项目里,如何用vue3-treeselect优雅处理后端返回的树形数据?

Vue3项目中优雅处理树形数据的实战指南:从API对接到vue3-treeselect渲染 在开发中后台管理系统时,树形结构数据的选择与展示几乎是标配需求。想象一下这样的场景:后端API返回的部门组织结构数据格式是{id: 1, name: 研发部, child: [...]}&am…...

别再傻傻分不清了!DC-DC和LDO到底怎么选?从原理到实战,一次讲透

DC-DC与LDO选型实战指南:从原理到黄金组合方案 在嵌入式系统设计中,电源方案的选择往往决定了整个项目的成败。记得我第一次设计物联网终端时,因为错误选择了LDO导致设备续航时间缩短了60%,这个教训让我深刻意识到电源选型的重要性…...

UniApp WebView通信SDK版本怎么选?从1.5.6到最新版,我的踩坑与升级指南

UniApp WebView通信SDK版本选择与升级实战指南 1. 理解UniApp WebView通信的核心机制 UniApp的WebView通信能力是混合开发中至关重要的桥梁。当我们在UniApp中嵌入WebView时,实际上是在原生容器中运行一个浏览器实例。这个浏览器实例与UniApp运行环境之间的通信&…...

高效处理Microsoft Access数据库的终极指南:MDB Tools深度解析

高效处理Microsoft Access数据库的终极指南:MDB Tools深度解析 【免费下载链接】mdbtools MDB Tools - Read Access databases on *nix 项目地址: https://gitcode.com/gh_mirrors/md/mdbtools 在Unix/Linux环境下无缝读取和操作Microsoft Access数据库文件&…...

悟空CRM审批模块实战:如何配置企业级审批流程

悟空CRM审批模块实战:如何配置企业级审批流程 【免费下载链接】WukongCRM-11.0-JAVA 悟空CRM-基于Spring Cloud Alibaba微服务架构 vue ElementUI的前后端分离CRM系统 项目地址: https://gitcode.com/gh_mirrors/wu/WukongCRM-11.0-JAVA 悟空CRM是基于Spring…...

C语言编程实战:从入门到精通的50道经典大题解析

1. C语言编程实战入门指南 刚接触C语言时,很多初学者会被指针、内存管理等概念吓到。其实C语言就像搭积木,掌握基础语法后就能构建复杂程序。我们先从最简单的"Hello World"开始: #include <stdio.h> int main() {printf(&qu…...

安卓玩机工具推荐------资深安卓玩家修改分区表工具 操作步骤解析

在手机维修与定制系统刷入的领域中,系统分区的操作一直是个技术活,尤其是随着手机存储技术的飞速发展,GPT(GUID Partition Table)分区表因其对大容量存储设备的良好支持,逐渐成为手机系统分区的主流方案。然…...

Windows 11终极优化指南:如何用Win11Debloat一键打造纯净高效系统

Windows 11终极优化指南:如何用Win11Debloat一键打造纯净高效系统 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declu…...

实战指南:从零搭建Nexus私服并自动化部署SNAPSHOT版本

1. Nexus私服的核心价值与场景定位 在团队协作开发中,依赖管理就像是一个不断膨胀的"共享文件夹"。我曾经经历过一个20人团队同时开发微服务项目的混乱场景:有人用本地编译的SNAPSHOT包,有人直接从中央仓库拉取旧版本,还…...