零信任-易安联零信任介绍(11)

目录

易安联零信任公司介绍

易安联零信任发展路线

易安联零信任产品介绍

易安联零信任架构

易安联零信任解决方案

易安联零信任发展展望

易安联零信任公司介绍

易安联是一家专业从事网络信息安全产品研发与销售,是行业内领先的“零信任”解决方案提供商,围绕应用访问安全先后发布6款基于零信任架构的网络信息安全产品,为政府、金融、教育、运营商、能源等行业客户提供零信任安全解决方案。

易安联零信任发展路线

2017 扬帆起航

- 易安联注册成立并完成天使轮融资

- 零信任云应用安全访问平台EnCASBv1.0版本发布

- 基于“数据链路层的SSL VPN通信方法”获国家专利认证

2018 领航零信任

- 完成A轮融资,全面服务企业上云战略

- 加入中国CSA云安全联盟,成为联盟企业会员单位

2019 行业领跑

- 基于“零信任”的EnSDP产品发布

- 零信任产品入选省两新重点推广应用的新技术新产品目录

- 被评选为SDP领域最具影响力企业

2020 多点布局

- EnSDP(零信任安界防护平台)进入2.0时代

- 联合东南大学共同创立零信任网络安全实验室

2021 迸发冲刺

- 举办基于零信任架构的新产品发布会

2022 拓展全国市场

- 联合中国信息通信研究院共同发布《零信任关键技术白皮书》

- 江苏省科技厅授予“江苏省零信任网络安全工程技术研究中心”称号

- 中国信息通信研究院授予“零信任安全-技术最佳实践”称号

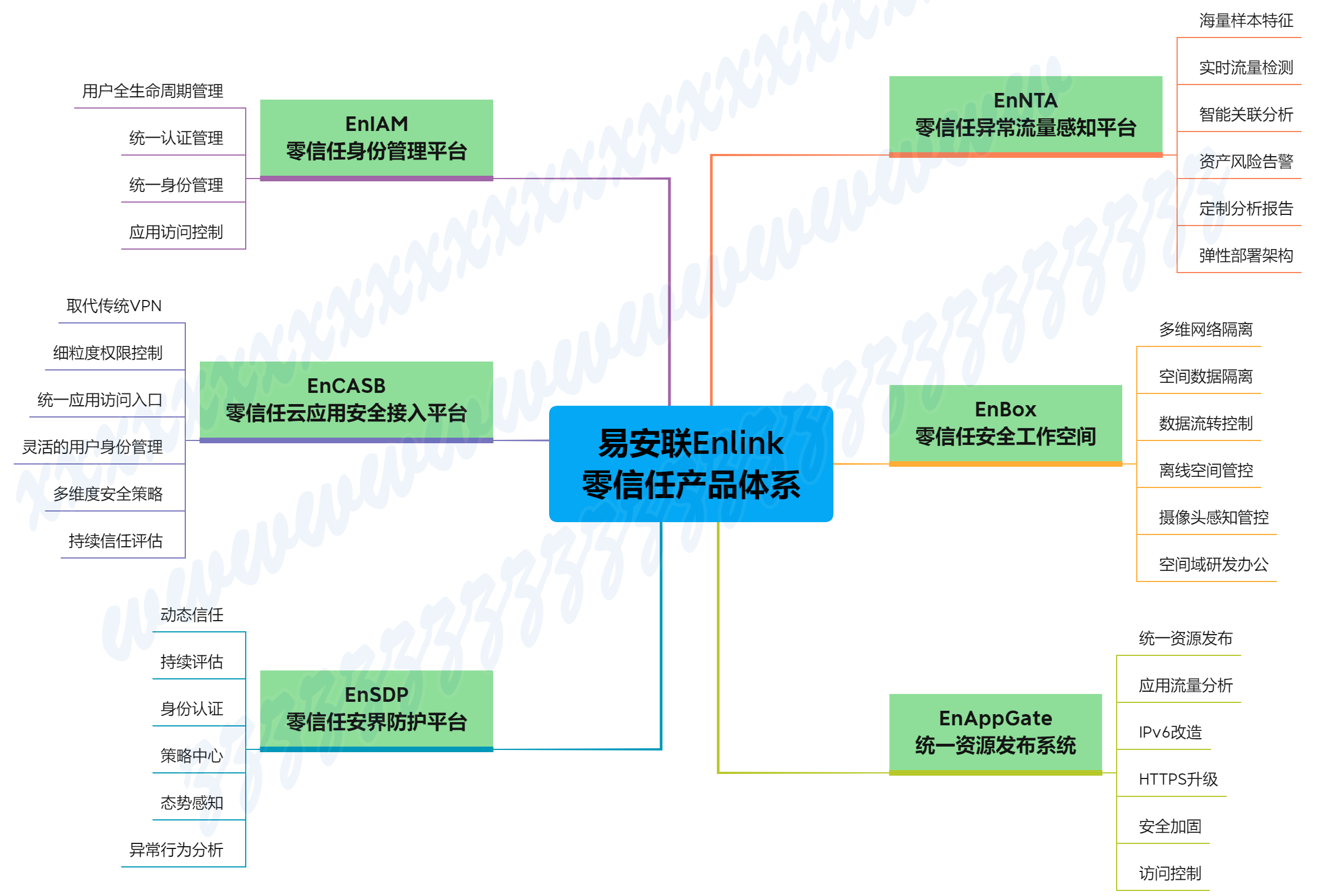

易安联零信任产品介绍

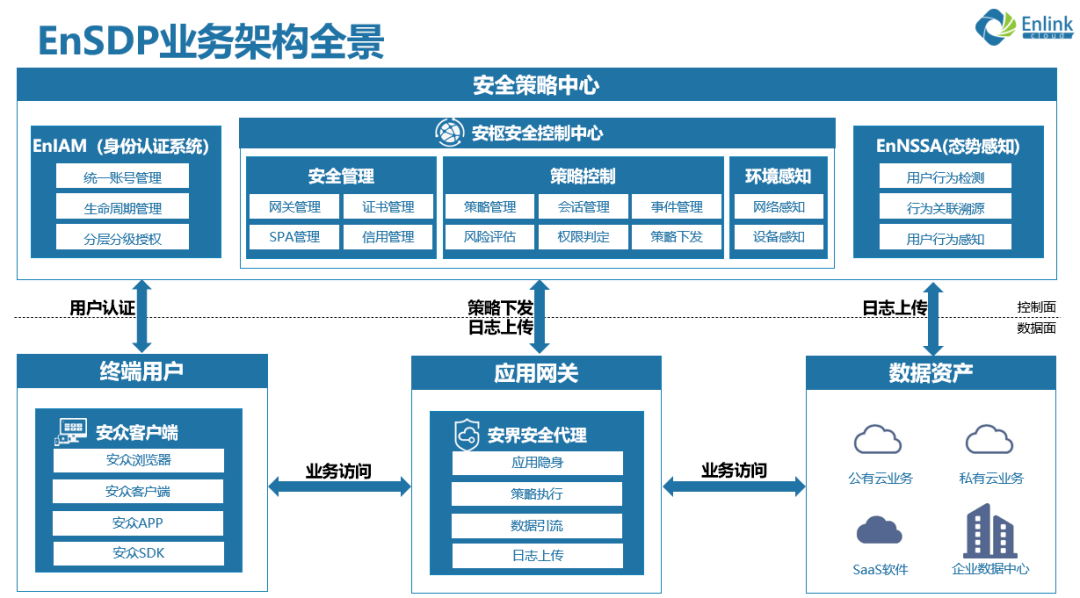

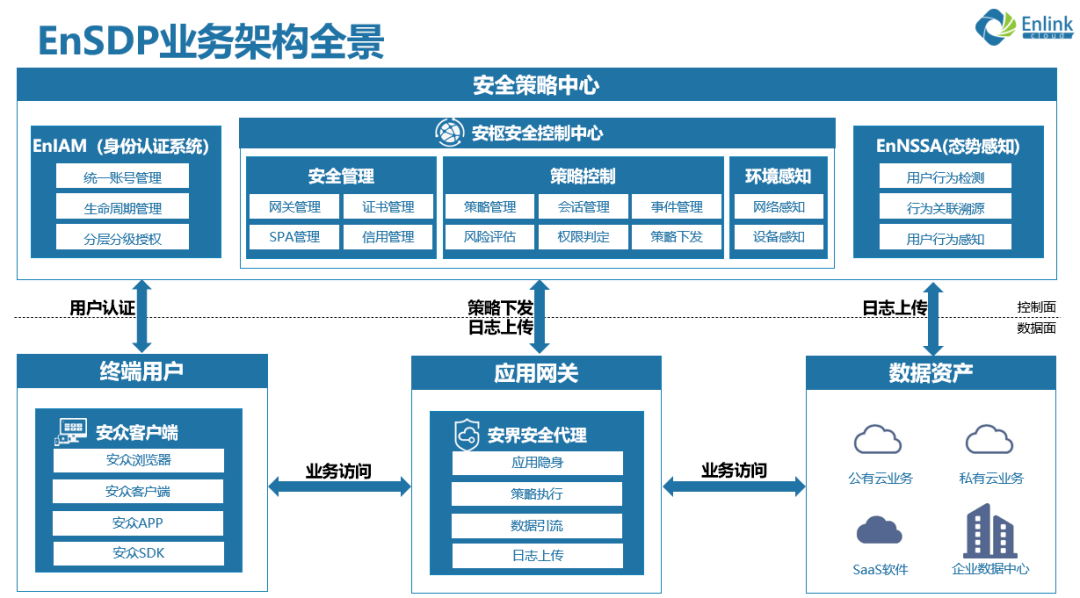

EnSDP零信任安界防护平台

遵循“身份为基石,设备为新边界、持续信任评估和动态访问授权”理念,以软件定义安全访问边界为依托,聚焦企业资源保护和安全运维,通过安枢(EnsBrain),安界(EnsGateWay),安众(EnsClient)三大功能组件,实现"云-管-端"一体化应用访问安全保护,保障组织账户、应用、数据传输的安全。

EnIAM 零信任身份管理平台

EnIAM对企业复杂的账号和权限体系进行统一治理,提供用户账户的全生命周期管理,应用系统账号集中管理,提供统一账号目录服务和授权服务,有效地降低风险,提升用户体验,让管理更加科学高效。

EnCASB 零信任云应用安全接入平台

EnCASB零信任云应用安全接入平台作为部署在客户和云服务商之间的安全控制点。通过嵌入身份认证、设备识别、单点登录、异常监控、加密等企业安全策略,来监控和防护企业用户对云上资源的连接访问。

EnAppGate 统一资源发布系统

EnAppGate从资源发布、访问控制、统计分析、告警运维四个维度,保护应用资源安全稳定运行,实现资源快捷发布、管理和安全访问。作为应用资源的代理服务器,位于用户与目标应用服务器之间,符合国家合规要求,保护应用资源安全稳定运行,降低管理员运维工作量。

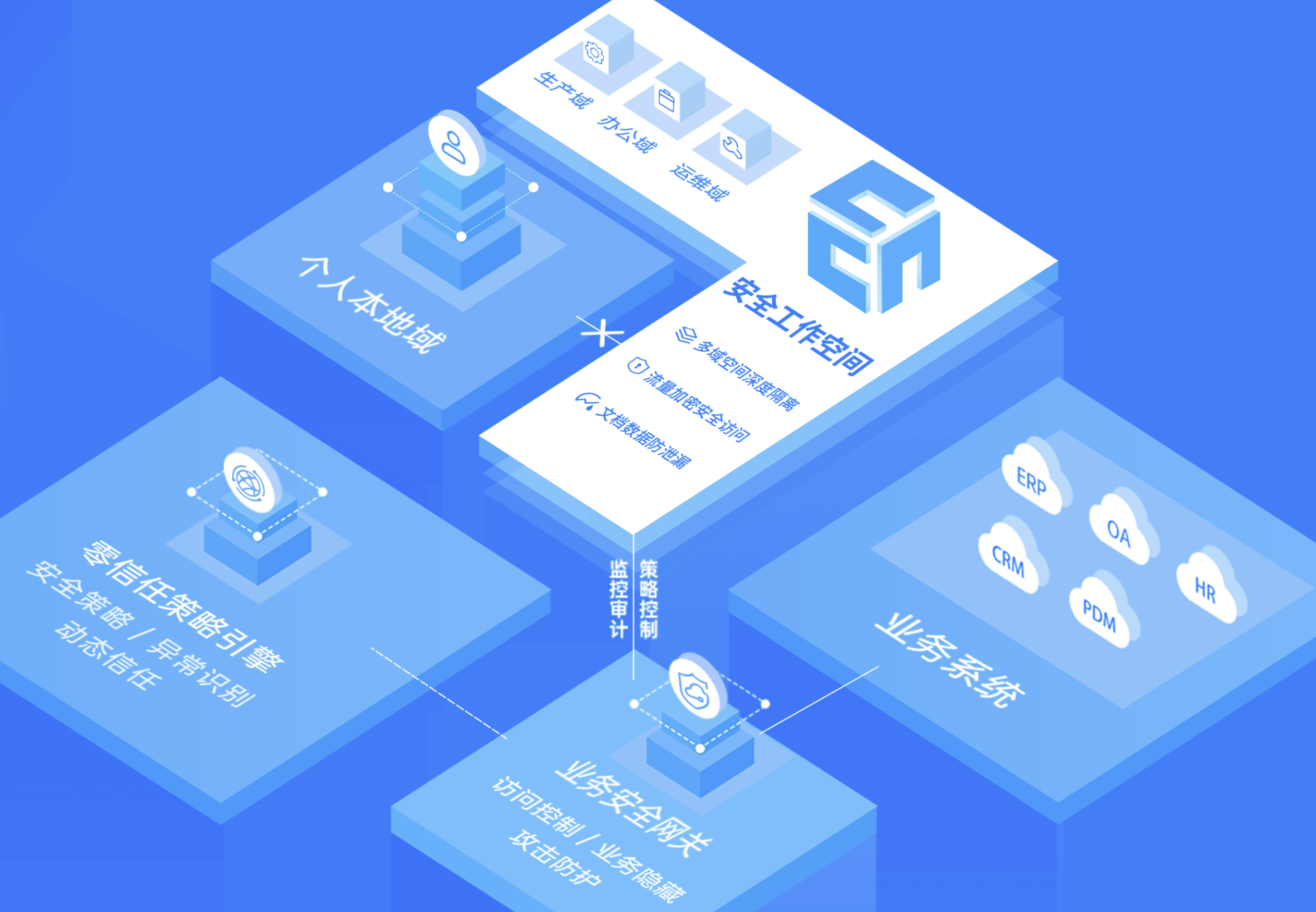

EnBox零信任安全工作空间

EnBox为安全工作空间、实体物理终端、应用业务系统之间的交互提供统一的安全访问策略控制和生命周期管理,打造集终端环境安全、数据防控安全、数据交互安全于一体的安全办公新模式。

EnNTA 零信任异常流量感知平台

EnNTA通过镜像方式采集网络流量并对其进行解析。通过特征匹配、可信度匹配和统计数据分析的方式识别异常流量,可与零信任安界防护平台联动,及时阻断,保护系统安全。同时,提供攻GJ击源分析和被攻GJ击资产分析,提供威胁报告和安全建议,提供异常流量的日志记录与查询,方便事后溯源。

易安联零信任架构

图文来自网络,侵权即删(The full text picture is from the network, and the infringement is deleted)。

易安联零信任解决方案

运营商行业解决方案

针对运营商内部业务网络存在过度信任的问题,易安联为运营商量身打造了基于零信任的“139”安全运营体系,强化运营商内网的纵深防御能力,保护运营商业务稳定运营。

易安联零信任下的“139”安全运营体系:

- 基于身份:基于身份而非网络位置来构建访问控制体系,将身份化的人和设备进行运行时组合,,并为访问主体设定其所需的最小权限。

- 资源收缩:关注业务暴露面的收缩,应用、服务、接口、数据都可以视作业务资源,通过业务资源默认隐藏,对所有业务访问请求进行流量加密和强制授权,保障应用访问安全。

- 动态逻辑:最后通过信任评估模型和算法对访问的上下文环境进行风险判定,实时的调整对访问主体的信任评级;通过RBAC 和ABAC 的组合授权灵活的控制访问逻辑。

教育行业解决方案

针对高校的使用场景,为高校鉴权业务系统和无鉴权业务系统提供安全加固服务,实现高校业务统一发布、师生权限细粒度管控、和应用访问的安全准入。

- EnCASB安全接入平台:部署在用户和有鉴权业务之间,嵌入身份认证、设备识别、单点登录、异常监控、传输加密等企业安全策略,来监控和防护高校师生对资源的连接访问。

- EnAppGate资源发布平台:部署在用户和无有鉴权业务之间,作为立用资源的代理服务器,具备HTTPS改造、IPv6升级、免费证书申请与自动续期、人机防控、一键断网等功能。

- 策略控制中心:统一管理所有的应用访问请求,支持可视化拖拽式策略配置,基于ABAC策略可以将权限细粒度到每个人,对风,险即时分析、告警、联动,保护校内资产安全。

政府行业解决方案

根据国家信息安全等级保护相关要求,结合政府互联互通的业务场景和安全现状,打造零信任安全保障体系。

- 应用访问安全:用户检控能力和应用隐藏能力,确保只有合法用户才能够接入进来。通过多因子认证、社交化账号接入和设备清单关联,确保只有身份可信的用户使用清单内的设备才能够访问。

- 权限管控安全:通过制定有效的、契合业务、合规的访问控制策略,对访问行为进行精细化访问控制。智能算法识别用户触发请求时的安全系数,动态调整每一次的安全访问策略。

- 接入终端安全:支持漏洞扫描、安全基线评估等多维度终端环境检查,确保安全合规的终端才能够接入。 在账号密码的基础上,结合硬件特征绑定和环境基线共同验证用户身份的合法性,确保身份无法仿冒。

大型企业解决方案

基于在大型企业多年的项目经验结合自身产品,让服务器从网络上“隐身”,轻松解决企业的办公安全风险。

- 应用访问安全:用户检控能力和应用隐藏能力,确保只有合法用户才能够接入进来; 采用SPA(单包授权)机制,默认关闭所有服务端口,不响应任何非法请求,防止匿名访问、嗅探攻GJ击等行为

- 用户身份可信:通过多因子认证、社交化账号接入和设备清单关联,确保只有身份可信的用户使用清单内的设备才能够访问;提供用户账号和口令的全生命周期管理,为员工入职、离职等角色变更提供一站式身份管理。

- 权限管控安全:通过制定有效的、契合业务、合规的访问控制策略,对访问行为进行精细化访问控制。基于属性的授权机制

- (ABAC),智能识别用户触发请求时的安全系数,动态调整每一次的安全访问策略。

易安联零信任发展展望

- 持续深化产品的功能和性能,未来还将持续深化产品的功能和性能,提供更加全面和高效的零信任解决方案。

- 推动零信任理念的普及和推广:易安联不仅是一款零信任解决方案,也是一种零信任理念的代表。易安联将继续推动零信任理念的普及和推广,帮助企业更好地了解和应用零信任理念,提高网络安全防御的水平。

- 加强与其他安全产品的集成,从而实现更加智能化和高效的网络安全防御。

- 拓展行业应用场景,提供更加个性化的零信任解决方案。

- 加强大数据、人工智能等技术的应用,提高网络安全防御的智能化和高效性。

综上,易安联的未来发展将聚焦于提升产品的功能和性能、加强与其他安全产品的集成、拓展应用场景、应用大数据、人工智能等技术、推动零信任理念的普及和推广等方面,帮助企业等实现更加高效、安全、智能的网络安全防御。

相关文章:

零信任-易安联零信任介绍(11)

目录 易安联零信任公司介绍 易安联零信任发展路线 易安联零信任产品介绍 易安联零信任架构 易安联零信任解决方案 易安联零信任发展展望 易安联零信任公司介绍 易安联是一家专业从事网络信息安全产品研发与销售,是行业内领先的“零信任”解决方案提供商&…...

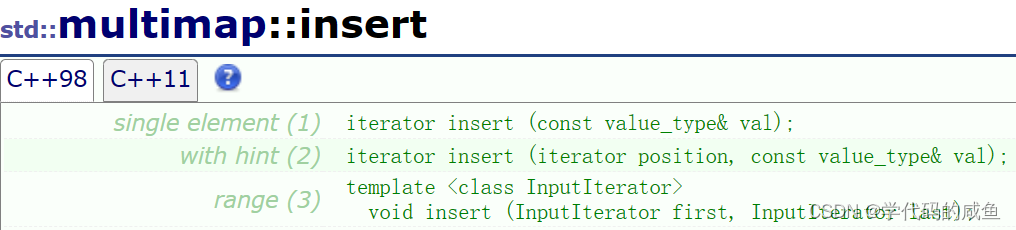

C++ STL——map和set的使用

文章目录1. 关联式容器1.1 键值对1.2 树形结构的关联式容器2. set2.1 set的介绍2.2 set的插入2.3 set的删除和查找2.4 lower_bound和upper_bound3. multiset3.1 count4. map4.1 map的介绍4.2 map的插入4.3 map的遍历4.4 map的[ ]5. multimap1. 关联式容器 我们之前学的vector、…...

【Python】thread使用

目录1、Condition条件变量使用2、event通信3、Semaphore信号量使用4、setDaemon设置守护线程5、threadPool_map使用6、threadPool使用7、threadingTimer1、Condition条件变量使用 # encoding:utf-8 Condition 提供了一种多线程通信机制, 假如线程 1 需要数据&#…...

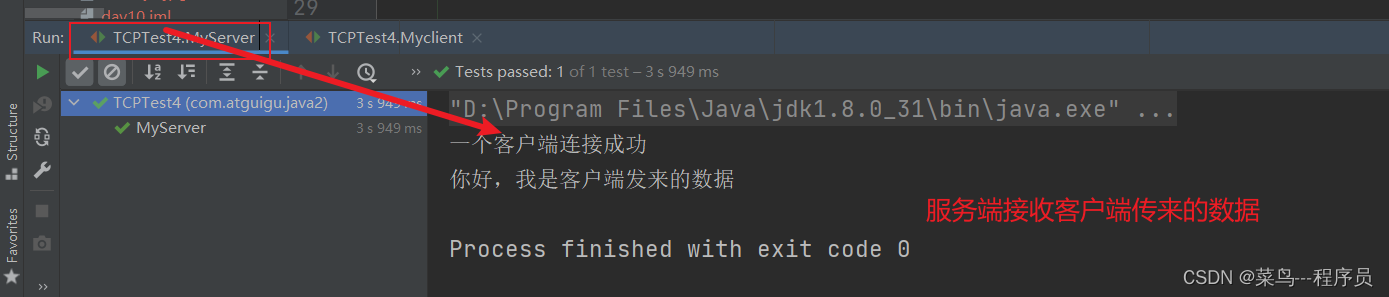

计网传输层协议:UDP和TCP

文章目录一. 应用层和传输层的联系二. UDP协议三. TCP协议1. TCP报头介绍2. TCP实现可靠传输的核心机制2.1 确认应答2.2 超时重传3. 连接管理(三次握手, 四次挥手)3.1 建立连接(三次握手)3.2 断开连接(四次挥手)4. 滑动窗口5. 流量控制6.拥塞控制7. 延时应答8. 捎带应答9. 面向…...

一文讲明TCP网络编程、Socket套接字的讲解使用、网络编程案例

文章目录1 Socket讲解2 基于Socket的TCP编程3 客户端Socket的工作过程包含以下四个基本的步骤3.1 客户端创建Socket对象4 服务器程序的工作过程包含以下四个基本的步骤:4.1 服务器建立ServerSocket对象5 案例实现 客户端和服务端通信5.1 代码实现5.2 实现结果6 更多…...

Java中print和println的区别

1 问题在最开始学习Java的时候学到soutenter键可以输出结果,显示的是System.out.println();而在Python中是直接使用print。那么在Java中print和println有什么区别?2 方法Print输出会自动将括号中的内容转换成字符串输出,如果括号中…...

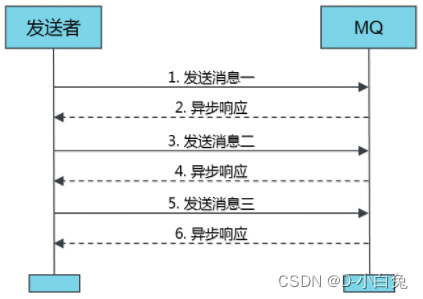

RocketMq使用规范(纯技术和实战建议)

概述: 使用规范主要从,生产、可靠性、和消费为轴线定义使用规范;kafka使用核心:削峰、解耦、向下游并行广播通知(无可靠性保证)和分布式事务,本规范仅从削峰、解耦、向下游并行广播通知论述&am…...

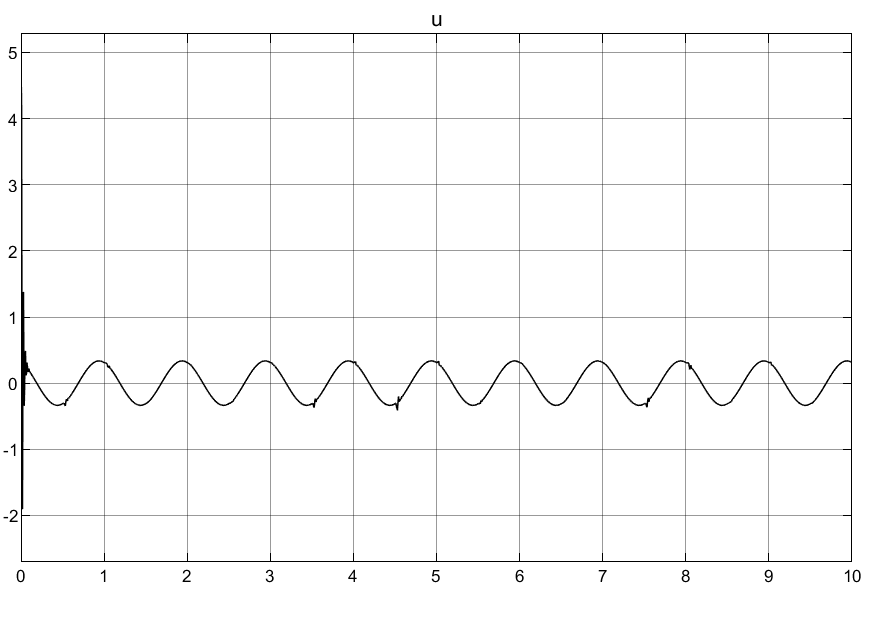

matlab离散系统仿真分析——电机

目录 1.电机模型 2.数字PID控制 3.MATLAB数字仿真分析 3.1matlab程序 3.2 仿真结果 4. SIMULINK仿真分析 4.1simulink模型 4.2仿真结果 1.电机模型 即: 其中:J 0.0067;B 0.10 2.数字PID控制 首先我们来看一下连续PID࿱…...

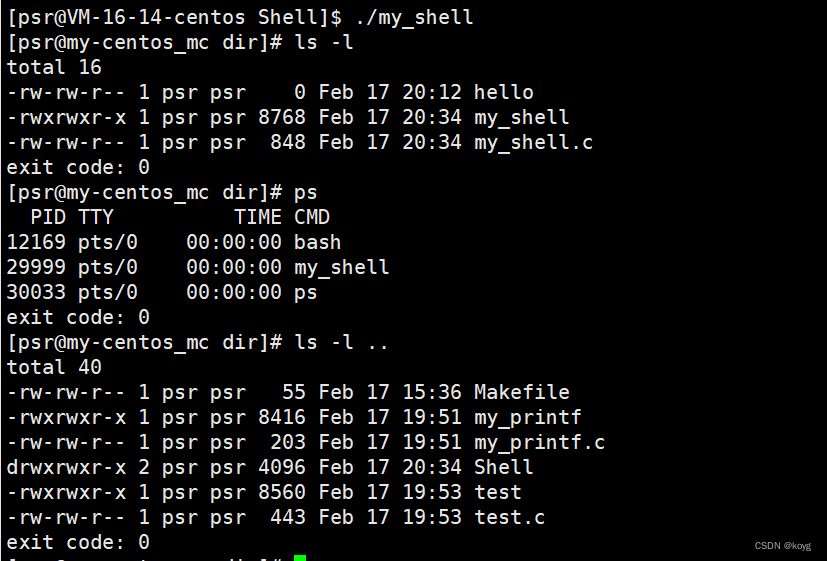

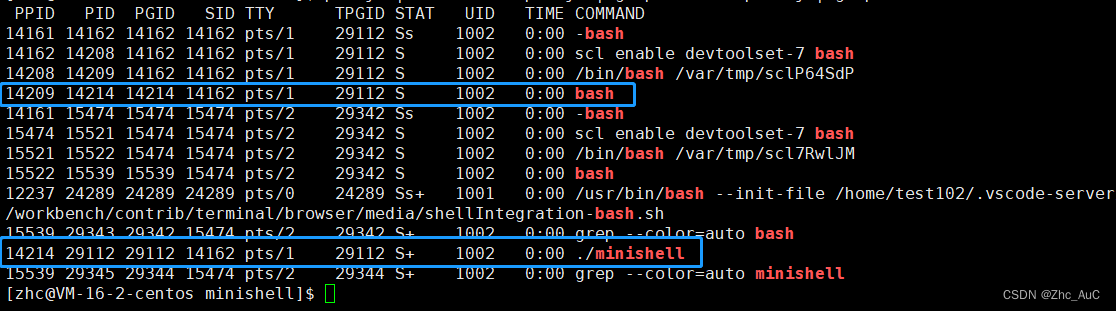

一文学会进程控制

目录进程的诞生fork函数fork的本质fork的常规用法fork调用失败的原因进程的死亡进程退出的场景常见的进程退出方法正常终止(代码跑完)echo $?main函数返回调用exit调用_exitexit和_exit的区别进程等待进程等待的重要性进程等待的函数waitwaitpid进程退出…...

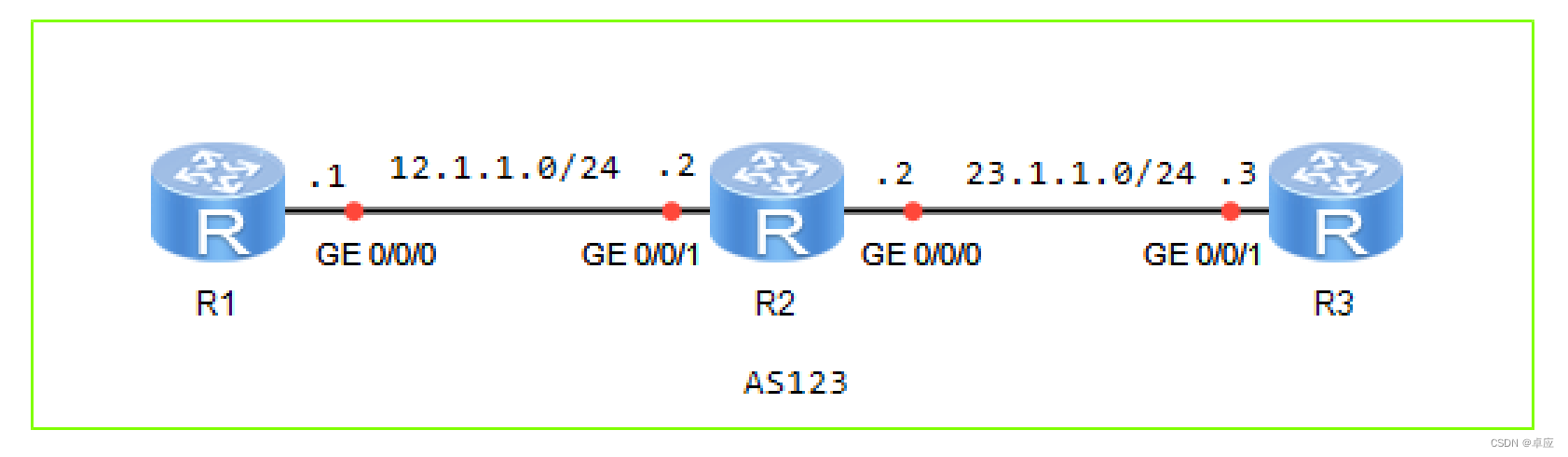

5.2 BGP水平分割

5.2.2实验2:BGP水平分割 1. 实验目的 熟悉BGP水平分割的应用场景掌握BGP水平分割的配置方法 2. 实验拓扑 实验拓扑如图5-2所示: 图5-2:BGP水平分割 3. 实验步骤 (1)配置IP地址 R1的配置 <Huawei>…...

华为OD机试 - TLV 编码 | 备考思路,刷题要点,答疑 【新解法】

最近更新的博客 【新解法】华为OD机试 - 关联子串 | 备考思路,刷题要点,答疑,od Base 提供【新解法】华为OD机试 - 停车场最大距离 | 备考思路,刷题要点,答疑,od Base 提供【新解法】华为OD机试 - 任务调度 | 备考思路,刷题要点,答疑,od Base 提供【新解法】华为OD机试…...

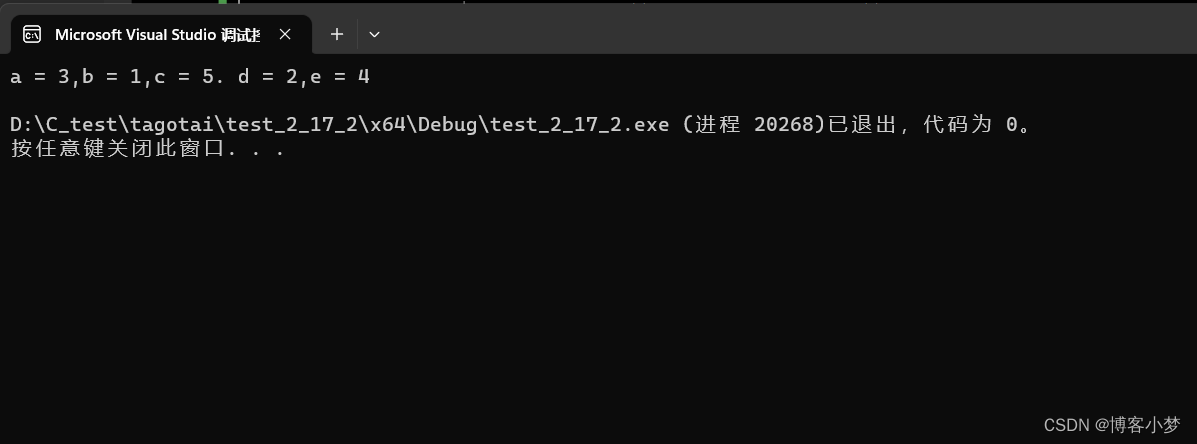

【C语言每日一题】——猜名次

【C语言每日一题】——猜名次😎前言🙌猜名次🙌解题思路分享:😍解题源码分享:😍总结撒花💞😎博客昵称:博客小梦 😊最喜欢的座右铭:全神…...

Agilent E4982A、Keysight E4982A、LCR 表,1 MHz 至 3 GHz

Agilent E4982A、Keysight E4982A、HP E4982A LCR 表,1 MHz 至 3 GHz 产品概览 KEYSIGHT E4982A(安捷伦) Keysight E4982A LCR 表为需要高频(1 MHz 至 3 GHz)阻抗测试的无源元件制造行业提供一流的性能,…...

SAP 系统的配置传输

在SAP项目的实施过程中,经常会遇到关于配置传输的问题。即我们在某个client下面做系统配置,配好了之后再传到其他系统之中。 配置传输分为两种情况:同服务器配置传输,异服务器配置传输。同服务器配置传输: 在DEV配置cl…...

)

华为OD机试 - 喊七(Python)

喊七 题目 喊 7,是一个传统的聚会游戏, N 个人围成一圈,按顺时针从1 - 7编号, 编号为1的人从1开始喊数, 下一个人喊得数字是上一个人喊得数字+1, 但是当将要喊出数字7的倍数或者含有7的话, 不能喊出,而是要喊过。 假定N个人都没有失误。 当喊道数字k时, 可以统计每…...

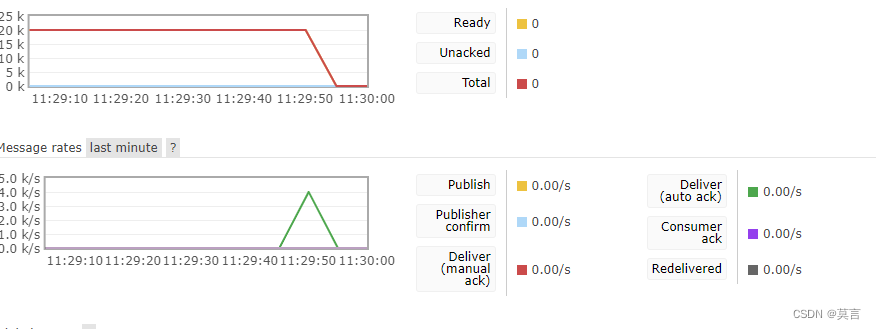

Docker下快速搭建RabbitMQ单例及集群

引子生命在于折腾,为上数据实时化用到了消息传送的内容,当时也和总公司人员商量选型,kafka不能区分分公司就暂定用了RbtMQ刚好个人也在研究容器及分布式部署相关内容就在docker上实践单机 docker(要想快 先看问题 避免踩坑&#x…...

python代码写开心消消乐

♥️作者:小刘在C站 ♥️个人主页:小刘主页 ♥️每天分享云计算网络运维课堂笔记,努力不一定有收获,但一定会有收获加油!一起努力,共赴美好人生! ♥️夕阳下,是最美的绽放,树高千尺,落叶归根人生不易,人间真情 目录 一.python是什么 二.游戏代码效果呈现 三.主代...

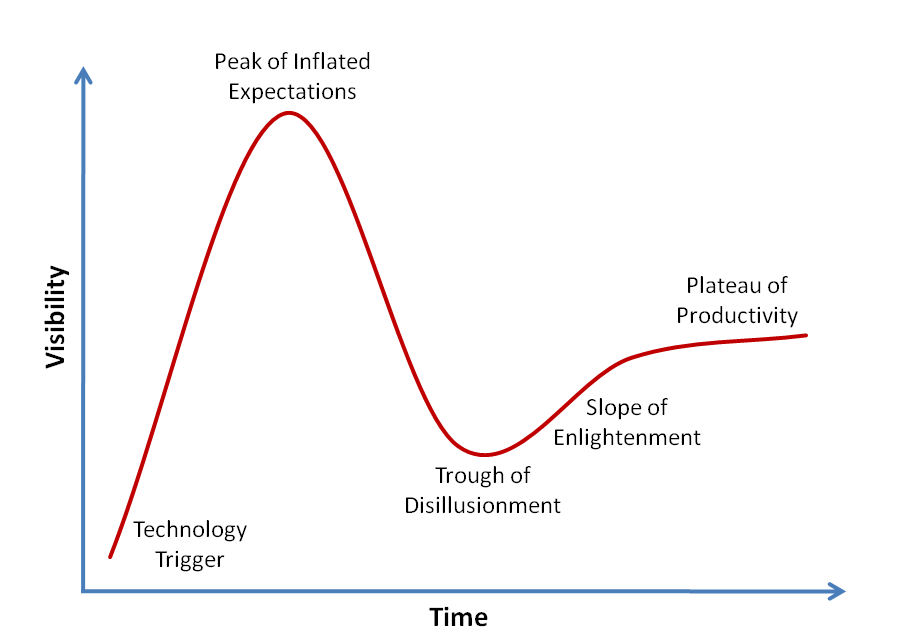

【郭东白架构课 模块一:生存法则】09|法则四:为什么要顺应技术的生命周期?

你好,我是郭东白。今天我们来讲架构师的第四条生存法则,那就是尊重技术的生命周期。 人类的各种活动都要遵循事物的客观生命周期。不论是农业社会种田打渔,还是资本社会投资创业,行动太早或太晚,都会颗粒无收。技术也…...

Linux之进程控制

一.进程创建 1.1 fork函数 我们创建进程的方式有./xxx和fork()两种 在linux中fork函数时非常重要的函数,它从已存在进程中创建一个新进程。新进程为子进程,而原进程为父进程。 #include <unistd.h> pid_t fork(void); 返回值:自进程…...

SpringBoot社区版专业版带你配置热部署

💟💟前言 友友们大家好,我是你们的小王同学😗😗 今天给大家打来的是 SpringBoot社区版专业版带你配置热部署 希望能给大家带来有用的知识 觉得小王写的不错的话麻烦动动小手 点赞👍 收藏⭐ 评论…...

摒弃传统持卡定位弊端 全方位筑牢井下应急安全屏障

摒弃传统持卡定位弊端 全方位筑牢井下应急安全屏障井下人员定位是矿山安全生产、应急救援、风险管控的核心基础支撑,直接关乎井下作业人员生命安全与矿山安全生产大局。长期以来,传统井下持卡定位模式凭借基础管控作用被广泛应用,但在深井开采…...

2026破圈!5款一键生成论文工具亲测,打破思路枯竭,初稿半天搞定

对于学生、科研工作者而言,论文写作往往面临诸多挑战:文献资料繁杂难寻、格式排版反复调整、重复率居高不下、逻辑结构难以梳理,这些痛点严重制约了写作效率与研究成果的呈现质量。随着2026年AI技术的不断突破与优化,各类AI论文写…...

Arknights-Mower:解放双手的明日方舟智能基建管理工具

Arknights-Mower:解放双手的明日方舟智能基建管理工具 【免费下载链接】arknights-mower 《明日方舟》长草助手 项目地址: https://gitcode.com/gh_mirrors/ar/arknights-mower 在《明日方舟》的日常游戏过程中,基建管理、资源刷取和日常任务占据…...

AIGC工作流自动化平台技术选型与架构设计:从LLM到编排引擎的全链路拆解

系列导读 你现在看到的是《从0到1构建AIGC工作流自动化平台:架构、实践与运维全指南》的第 1/10 篇,当前这篇会重点解决:用架构决策树帮助读者在众多框架中快速定位最适合自己项目的技术栈,避免选型踩坑。 上一篇回顾:这是系列首篇,我们先把整体背景和问题边界搭起来。…...

对比直接使用原厂api体验taotoken在稳定性与成本上的差异

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 对比直接使用原厂 API 与 Taotoken 在稳定性与成本上的体验 作为一名个人开发者,我在日常项目中需要频繁调用大模型 AP…...

量子机器学习:首次光子实验实现明确量子优势,开启超低功耗AI新范式

1. 量子机器学习:从理论到实验的首次明确优势量子计算和人工智能,这两个听起来都充满未来感的领域,在过去几年里各自都取得了令人瞩目的进展。但一个核心问题始终悬而未决:量子力学那些“反直觉”的特性,比如叠加和纠缠…...

如何用3个步骤建立完全私有的点对点文件同步网络?

如何用3个步骤建立完全私有的点对点文件同步网络? 【免费下载链接】syncthing-android Wrapper of syncthing for Android. 项目地址: https://gitcode.com/gh_mirrors/sy/syncthing-android 你是否曾因云端服务的隐私隐患而犹豫不决?是否厌倦了每…...

阴阳师自动化脚本终极指南:如何一键解放双手,轻松完成日常任务

阴阳师自动化脚本终极指南:如何一键解放双手,轻松完成日常任务 【免费下载链接】OnmyojiAutoScript Onmyoji Auto Script | 阴阳师脚本 项目地址: https://gitcode.com/gh_mirrors/on/OnmyojiAutoScript 还在为阴阳师中那些重复繁琐的日常任务而烦…...

NsEmuTools终极指南:3分钟搞定NS模拟器安装与管理的完整解决方案

NsEmuTools终极指南:3分钟搞定NS模拟器安装与管理的完整解决方案 【免费下载链接】ns-emu-tools 一个用于安装/更新 NS 模拟器的工具 项目地址: https://gitcode.com/gh_mirrors/ns/ns-emu-tools NsEmuTools是一款专为Nintendo Switch模拟器用户设计的桌面端…...

跨平台资源包管理工具VPKEdit:游戏开发者的终极解决方案

跨平台资源包管理工具VPKEdit:游戏开发者的终极解决方案 【免费下载链接】VPKEdit A CLI/GUI tool to create, read, and write several pack file formats. 项目地址: https://gitcode.com/gh_mirrors/vp/VPKEdit 在游戏开发和MOD制作过程中,资源…...