与感受野相关的几种网络结构

一、Inception

1. Inception v1

- 目的

通过设计一个稀疏网络结构,但是能够产生稠密的数据,既能增加神经网络表现,又能保证计算资源的使用效率。

- 结构

-

特点

-

共4个通道,其中3个卷积通道分别使用1×11×11×1、3×33×33×3、5×55×55×5的卷积核,保证了每个通道的感受野大小不同,从而获得不同尺度的特征;1个池化通道采用最大池化操作,以减少空间大小,降低过度拟合。

-

使用1×11×11×1的卷积核进行降维,减小了特征图的维度。

2. Inception v2

- 目的

在不增加过多计算量的同时提高网络的表达能力,因而修改 Inception 的内部计算逻辑,提出了比较特殊的卷积计算结构。

- 结构

-

特点

-

使用3×33×33×3的卷积核代替5×55×55×5的卷积核(用小卷积核代替大卷积核)。

-

分解卷积,将n×nn×nn×n的卷积分解为1×n1×n1×n +++ n×1n×1n×1,进一步降低了参数量。

-

在保持相同感受野的同时减少参数量。

二、ASPP

1. 结构

2. 特点

-

ASPP 本质上由一个1×1的卷积(最左侧绿色) + 池化金字塔(中间三个蓝色) + ASPP Pooling(最右侧三层)组成。而池化金字塔各层的膨胀因子可自定义,从而实现自由的多尺度特征提取。

-

结合了空洞卷积可在不丢失分辨率(不进行下采样)的情况下扩大卷积核的感受野

三、RFB

1. 结构

2. 特点

-

RFB模块分为两部分 多分支的卷积与空洞卷积

-

多分支的卷积主要是借鉴了Googlenet的思想

-

空洞卷积的设置主要是借鉴了ASPP的思想

参考文章

大话 CNN 经典模型:GoogLeNet(从 Inception v1 到 v4 的演进)

inception-v1,v2,v3,v4详解

[深度学习]Inception Net (V1-V4)系列论文笔记

SPP,PPM、ASPP和FPN结构理解和总结

ASPP 详解

RFBnet论文及其代码详解

相关文章:

与感受野相关的几种网络结构

一、Inception 1. Inception v1 目的 通过设计一个稀疏网络结构,但是能够产生稠密的数据,既能增加神经网络表现,又能保证计算资源的使用效率。 结构 图1-1 Inception v1结构图 特点 共4个通道,其中3个卷积通道分别使用111111…...

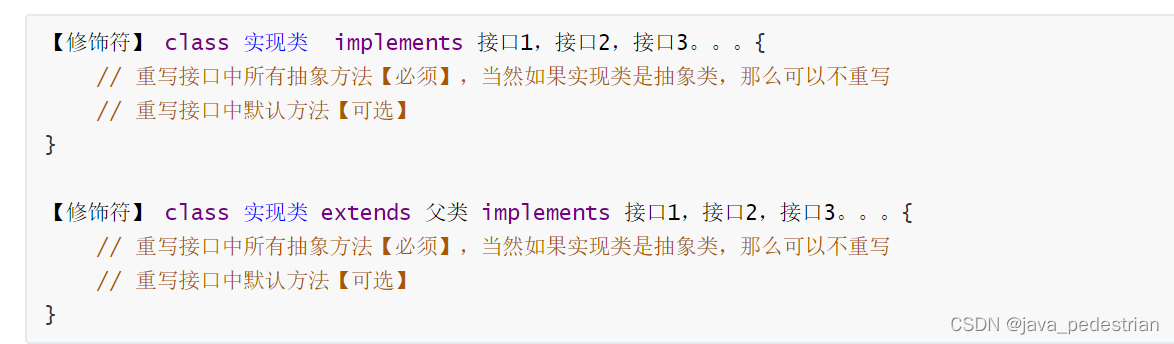

day19_抽象类丶接口

由来 当我们声明一个几何图形类:圆、矩形、三角形类等,发现这些类都有共同特征:求面积、求周长、获取图形详细信息。那么这些共同特征应该抽取到一个公共父类中。但是这些方法在父类中又无法给出具体的实现,而是应该交给子类各自…...

【网安神器篇】——系统指纹探测工具finger

作者名:白昼安全主页面链接: 主页传送门创作初心: 以后赚大钱座右铭: 不要让时代的悲哀成为你的悲哀专研方向: web安全,后渗透技术每日鸡汤: 我不想停下,因为这次出发的感觉太好了一…...

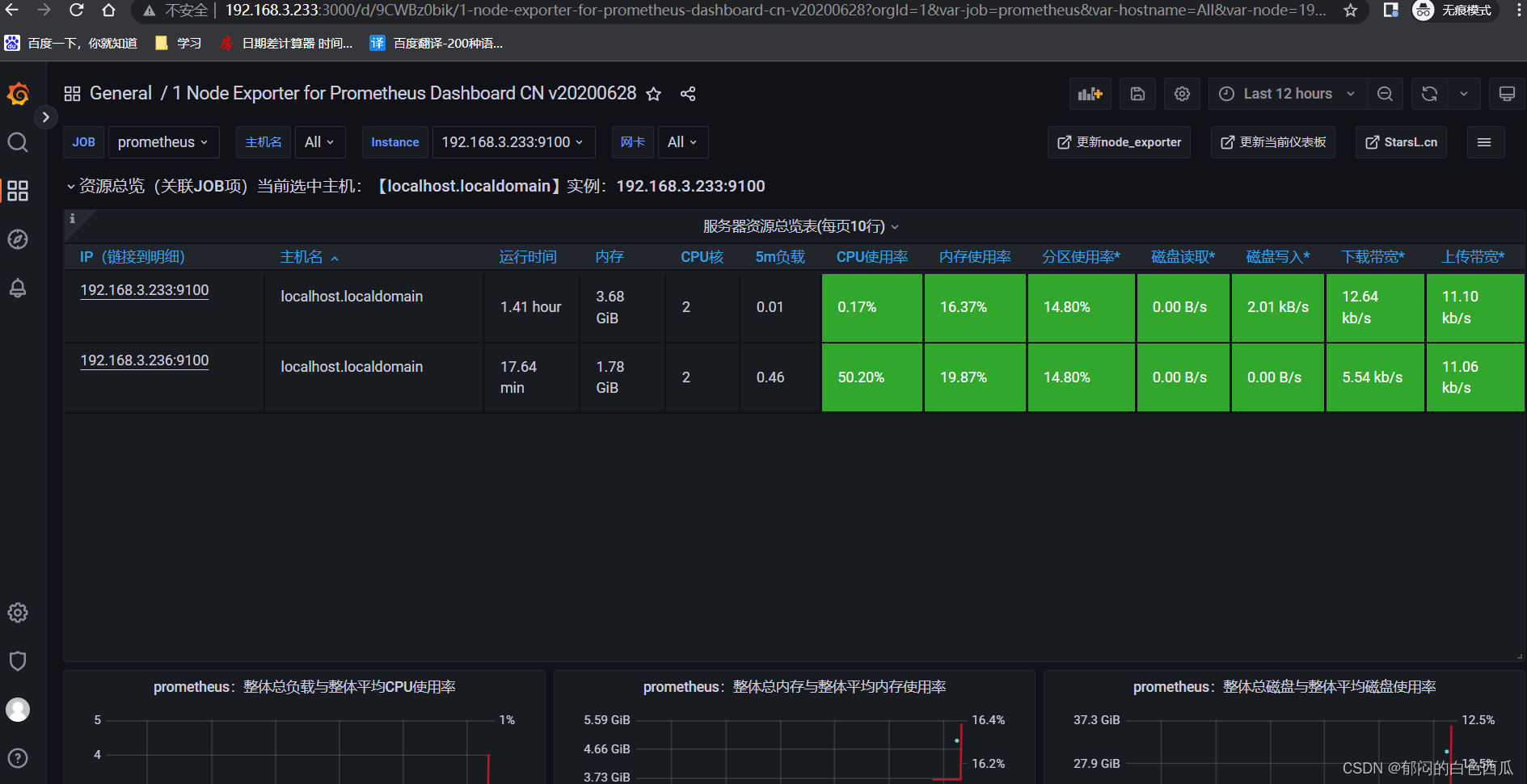

Prometheus离线tar包安装

Prometheus离线tar包安装实验环境一、部署前操作二、Master2.1下载2.2解压2.3更改服务目录名称2.4创建系统服务启动文件2.5配置修改2.6启动并设置开机自启2.7访问2.8添加node节点2.8.1 添加方法2.8.2修改Prometheus配置(Master)————————————…...

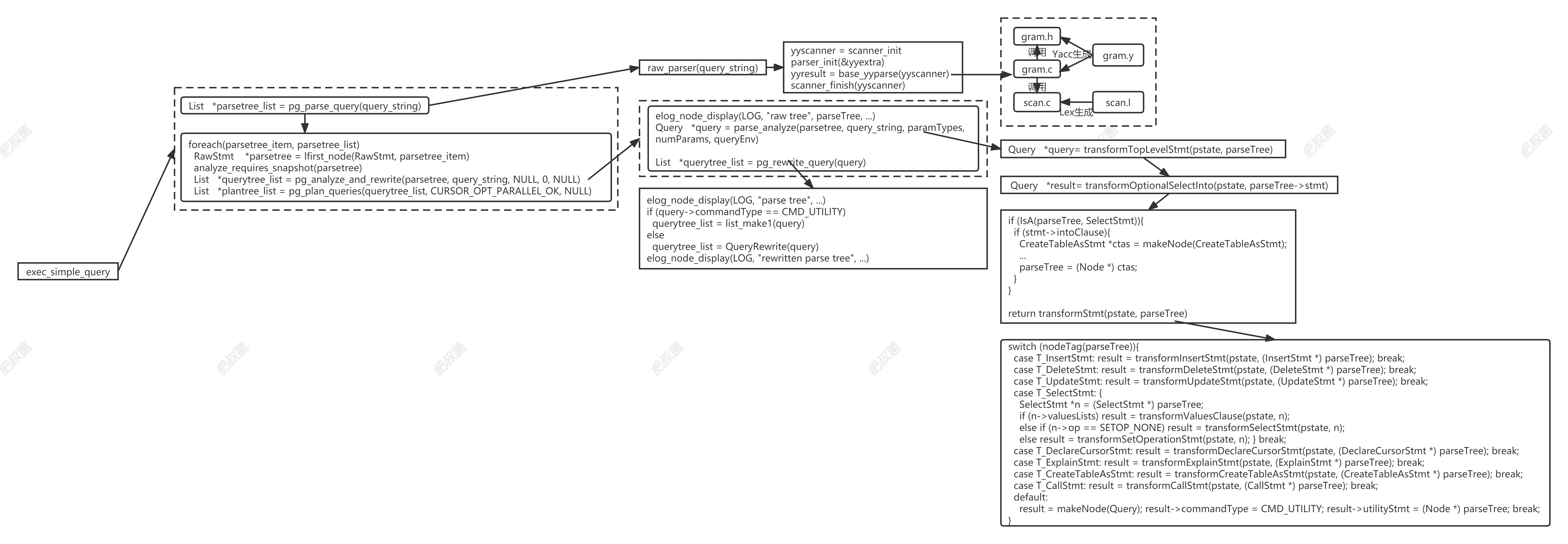

PostgreSQL查询引擎——SELECT STATEMENTS SelectStmt

SelectStmt: select_no_parens %prec UMINUS| select_with_parens %prec UMINUS select_with_parens:( select_no_parens ) { $$ $2; }| ( select_with_parens ) { $$ $2; } 该规则返回单个SelectStmt节点或它们的树,表示集合操作树(set-operation tree…...

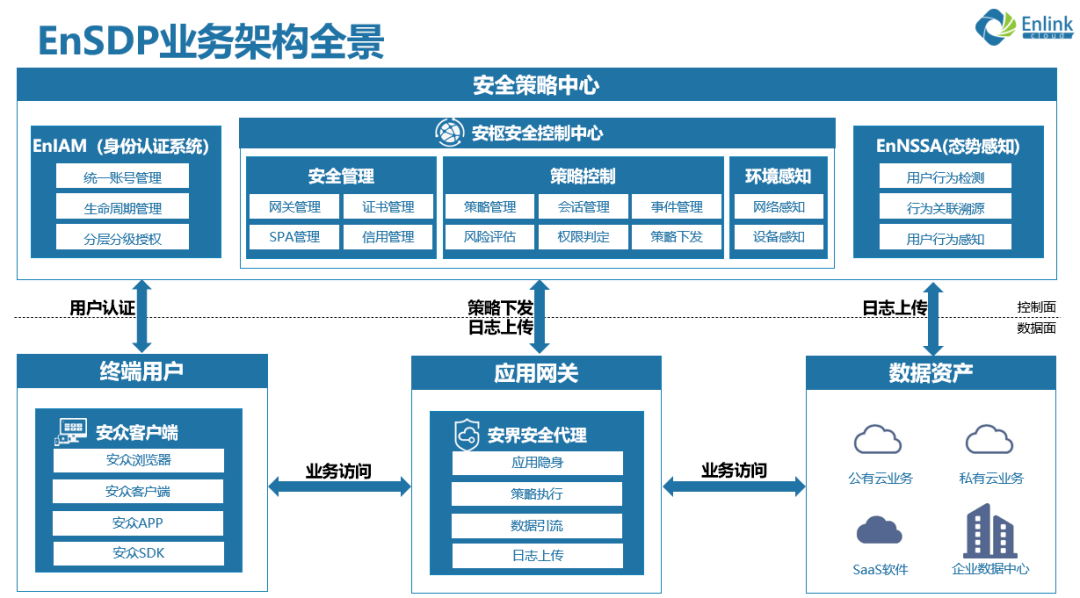

零信任-易安联零信任介绍(11)

目录 易安联零信任公司介绍 易安联零信任发展路线 易安联零信任产品介绍 易安联零信任架构 易安联零信任解决方案 易安联零信任发展展望 易安联零信任公司介绍 易安联是一家专业从事网络信息安全产品研发与销售,是行业内领先的“零信任”解决方案提供商&…...

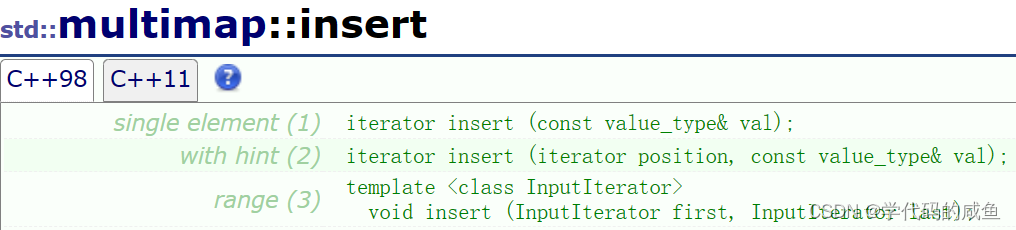

C++ STL——map和set的使用

文章目录1. 关联式容器1.1 键值对1.2 树形结构的关联式容器2. set2.1 set的介绍2.2 set的插入2.3 set的删除和查找2.4 lower_bound和upper_bound3. multiset3.1 count4. map4.1 map的介绍4.2 map的插入4.3 map的遍历4.4 map的[ ]5. multimap1. 关联式容器 我们之前学的vector、…...

【Python】thread使用

目录1、Condition条件变量使用2、event通信3、Semaphore信号量使用4、setDaemon设置守护线程5、threadPool_map使用6、threadPool使用7、threadingTimer1、Condition条件变量使用 # encoding:utf-8 Condition 提供了一种多线程通信机制, 假如线程 1 需要数据&#…...

计网传输层协议:UDP和TCP

文章目录一. 应用层和传输层的联系二. UDP协议三. TCP协议1. TCP报头介绍2. TCP实现可靠传输的核心机制2.1 确认应答2.2 超时重传3. 连接管理(三次握手, 四次挥手)3.1 建立连接(三次握手)3.2 断开连接(四次挥手)4. 滑动窗口5. 流量控制6.拥塞控制7. 延时应答8. 捎带应答9. 面向…...

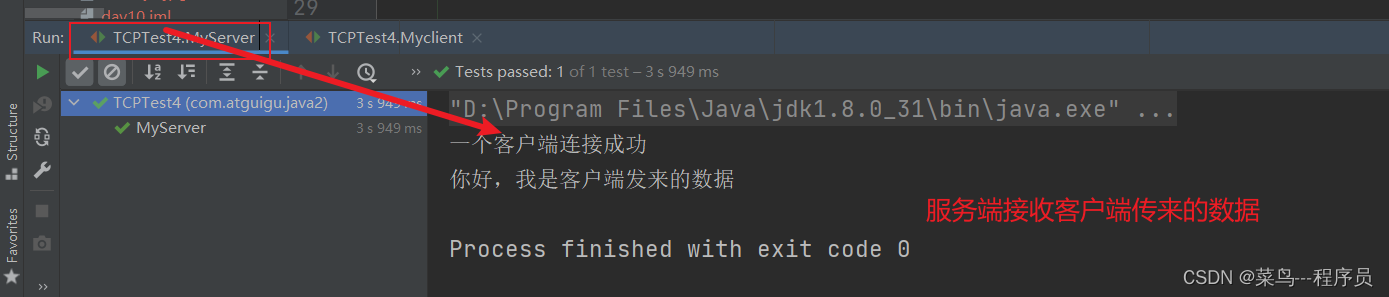

一文讲明TCP网络编程、Socket套接字的讲解使用、网络编程案例

文章目录1 Socket讲解2 基于Socket的TCP编程3 客户端Socket的工作过程包含以下四个基本的步骤3.1 客户端创建Socket对象4 服务器程序的工作过程包含以下四个基本的步骤:4.1 服务器建立ServerSocket对象5 案例实现 客户端和服务端通信5.1 代码实现5.2 实现结果6 更多…...

Java中print和println的区别

1 问题在最开始学习Java的时候学到soutenter键可以输出结果,显示的是System.out.println();而在Python中是直接使用print。那么在Java中print和println有什么区别?2 方法Print输出会自动将括号中的内容转换成字符串输出,如果括号中…...

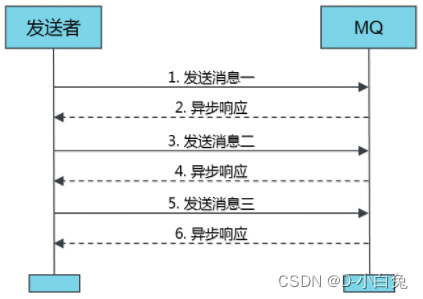

RocketMq使用规范(纯技术和实战建议)

概述: 使用规范主要从,生产、可靠性、和消费为轴线定义使用规范;kafka使用核心:削峰、解耦、向下游并行广播通知(无可靠性保证)和分布式事务,本规范仅从削峰、解耦、向下游并行广播通知论述&am…...

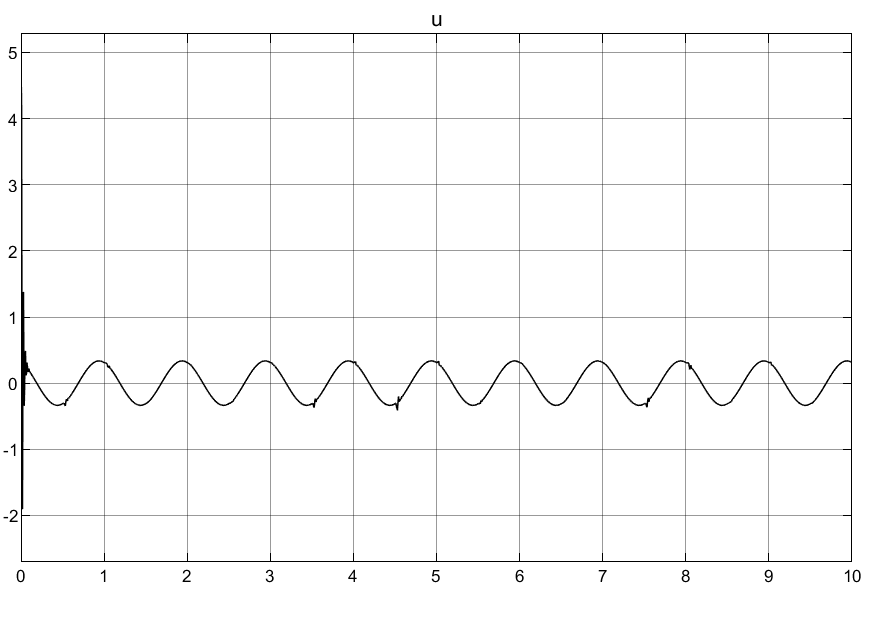

matlab离散系统仿真分析——电机

目录 1.电机模型 2.数字PID控制 3.MATLAB数字仿真分析 3.1matlab程序 3.2 仿真结果 4. SIMULINK仿真分析 4.1simulink模型 4.2仿真结果 1.电机模型 即: 其中:J 0.0067;B 0.10 2.数字PID控制 首先我们来看一下连续PID࿱…...

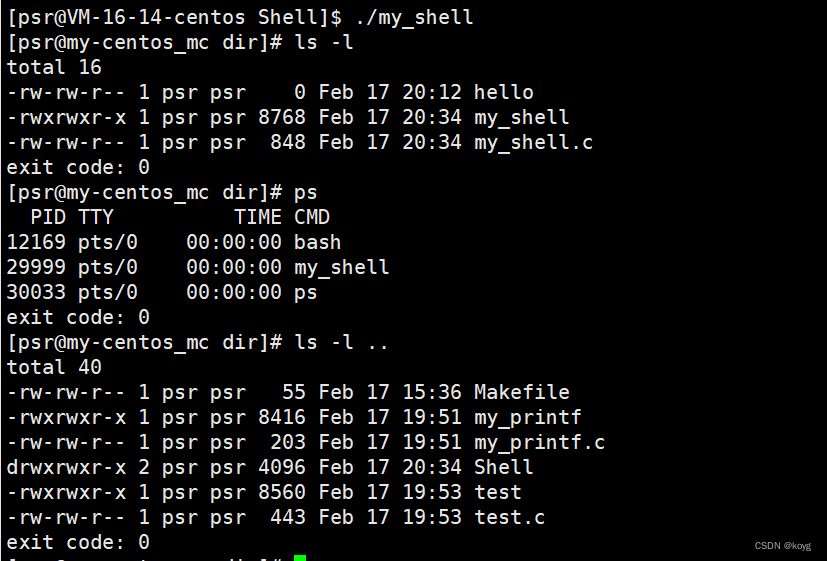

一文学会进程控制

目录进程的诞生fork函数fork的本质fork的常规用法fork调用失败的原因进程的死亡进程退出的场景常见的进程退出方法正常终止(代码跑完)echo $?main函数返回调用exit调用_exitexit和_exit的区别进程等待进程等待的重要性进程等待的函数waitwaitpid进程退出…...

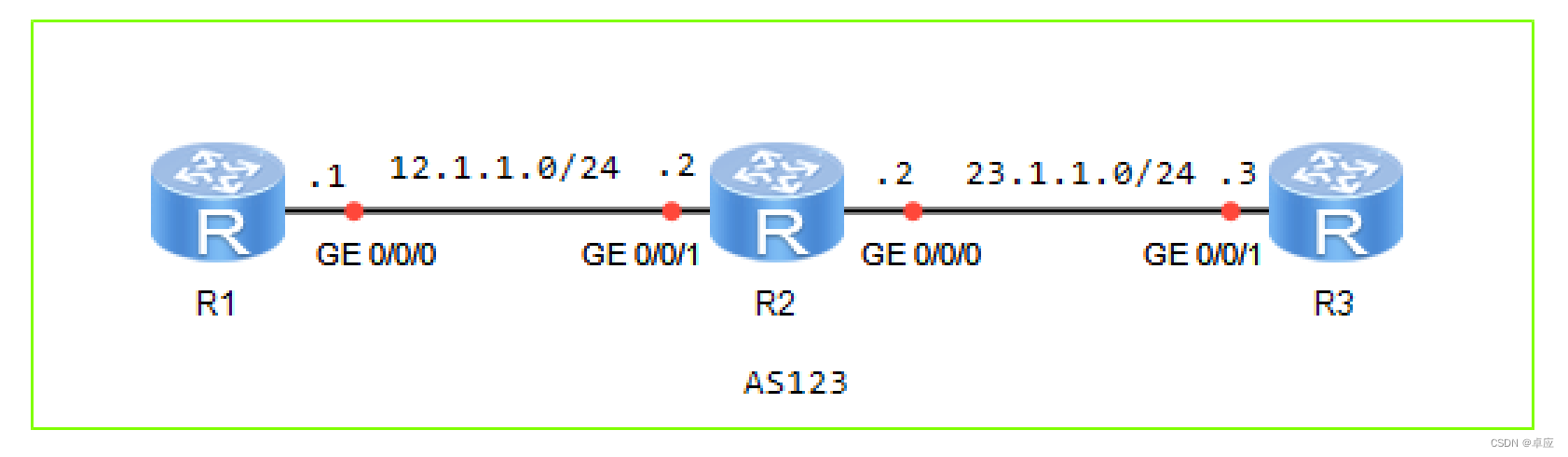

5.2 BGP水平分割

5.2.2实验2:BGP水平分割 1. 实验目的 熟悉BGP水平分割的应用场景掌握BGP水平分割的配置方法 2. 实验拓扑 实验拓扑如图5-2所示: 图5-2:BGP水平分割 3. 实验步骤 (1)配置IP地址 R1的配置 <Huawei>…...

华为OD机试 - TLV 编码 | 备考思路,刷题要点,答疑 【新解法】

最近更新的博客 【新解法】华为OD机试 - 关联子串 | 备考思路,刷题要点,答疑,od Base 提供【新解法】华为OD机试 - 停车场最大距离 | 备考思路,刷题要点,答疑,od Base 提供【新解法】华为OD机试 - 任务调度 | 备考思路,刷题要点,答疑,od Base 提供【新解法】华为OD机试…...

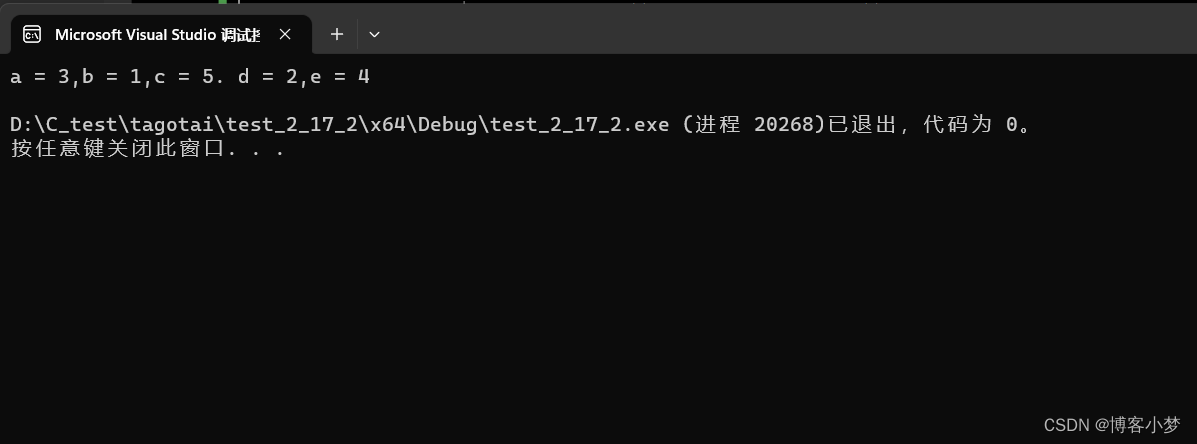

【C语言每日一题】——猜名次

【C语言每日一题】——猜名次😎前言🙌猜名次🙌解题思路分享:😍解题源码分享:😍总结撒花💞😎博客昵称:博客小梦 😊最喜欢的座右铭:全神…...

Agilent E4982A、Keysight E4982A、LCR 表,1 MHz 至 3 GHz

Agilent E4982A、Keysight E4982A、HP E4982A LCR 表,1 MHz 至 3 GHz 产品概览 KEYSIGHT E4982A(安捷伦) Keysight E4982A LCR 表为需要高频(1 MHz 至 3 GHz)阻抗测试的无源元件制造行业提供一流的性能,…...

SAP 系统的配置传输

在SAP项目的实施过程中,经常会遇到关于配置传输的问题。即我们在某个client下面做系统配置,配好了之后再传到其他系统之中。 配置传输分为两种情况:同服务器配置传输,异服务器配置传输。同服务器配置传输: 在DEV配置cl…...

)

华为OD机试 - 喊七(Python)

喊七 题目 喊 7,是一个传统的聚会游戏, N 个人围成一圈,按顺时针从1 - 7编号, 编号为1的人从1开始喊数, 下一个人喊得数字是上一个人喊得数字+1, 但是当将要喊出数字7的倍数或者含有7的话, 不能喊出,而是要喊过。 假定N个人都没有失误。 当喊道数字k时, 可以统计每…...

昇腾CANN ops-nn 交叉熵损失的融合优化:从三次 Kernel Launch 到一次

语言模型每一层的损失计算:logits → softmax → log → 取 target 位置的负值。标准做法三次 kernel launch:softmax kernel → log kernel → NLL kernel。三次 HBM 往返,中间存两个 NV 矩阵(V 是词表大小,LLaMA 是 …...

OpenAI Assistant API vs 开源框架:创业者该如何选择技术栈?

OpenAI Assistant API vs 开源框架:创业者该如何选择技术栈? 作者:老周,连续AI创业者,前大厂AI架构师,专注分享AI创业落地实战经验 引言 痛点引入 过去一年我接触了至少20个AI创业团队,80%的团…...

Nodejs后端服务集成Taotoken多模型API的实践路径

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Nodejs后端服务集成Taotoken多模型API的实践路径 对于Node.js后端开发者而言,将大模型能力集成到现有应用中是常见的需…...

2026年湖南旧房改造,原来老房升级智能家居有这些攻略?

引言随着智能家居的发展,越来越多湖南的旧房业主希望将老房升级为智能住宅。2026年,旧房改造智能家居有哪些实用攻略呢?华为鸿蒙智家株洲红星店凭借其独特的技术和产品优势,为旧房改造提供了优质的解决方案。旧房改造智能家居的必…...

)

告别命令行!在Ubuntu标题栏实时显示网速和CPU的保姆级教程(Indicator-Sysmonitor)

在Ubuntu标题栏打造个性化系统监控中心:Indicator-Sysmonitor终极指南每次打开终端查看系统资源占用是否让你感到繁琐?作为长期使用Ubuntu的开发者,我深刻理解高效监控系统状态的重要性。Indicator-Sysmonitor这款轻量级工具彻底改变了我的工…...

如何解决多语言语音识别乱码问题:Vosk API的字符编码终极指南

如何解决多语言语音识别乱码问题:Vosk API的字符编码终极指南 【免费下载链接】vosk-api Offline speech recognition API for Android, iOS, Raspberry Pi and servers with Python, Java, C# and Node 项目地址: https://gitcode.com/GitHub_Trending/vo/vosk-a…...

智能体系统设计简明教程

曾经有一段时间,软件系统大多在等待。 它们等待请求,等待输入,等待工程师已经知道系统应该执行的操作序列而编写的明确指令。 即使是大规模分布式系统,在很大程度上也是在同一个假设下运行的。复杂性来自于规模、并发和协调——…...

百度网盘直链解析:5分钟实现全速下载的终极指南

百度网盘直链解析:5分钟实现全速下载的终极指南 【免费下载链接】baidu-wangpan-parse 获取百度网盘分享文件的下载地址 项目地址: https://gitcode.com/gh_mirrors/ba/baidu-wangpan-parse 还在为百度网盘的非会员限速而烦恼吗?每次下载大文件都…...

)

【机密级】火山引擎内部培训材料流出:DeepSeek模型热更新+AB灰度发布架构图(含K8s Operator CRD定义与Prometheus告警阈值清单)

更多请点击: https://kaifayun.com 第一章:DeepSeek火山引擎部署概览 DeepSeek系列大模型(如DeepSeek-V2、DeepSeek-Coder)在火山引擎(VolcEngine)上的部署,依托其高性能GPU资源池、弹性伸缩能…...

混合智能优化:数据驱动与约束求解在护士排班中的实践

1. 项目概述与核心挑战护士排班问题(Nurse Scheduling Problem, NSP)是医疗运营管理中的一块硬骨头。表面上看,它只是把一群护士分配到每天的各个班次上,但实际操作起来,你会发现这背后是一个由无数条规则、偏好和限制…...