软件安全测试包含哪些内容和方法?安全测试报告的必要性

软件安全测试是一种通过模拟真实攻击的方式,对软件系统进行全面的安全性评估和测试,以发现潜在的安全漏洞和弱点,是确保软件系统安全性的重要措施。在进行软件安全测试时,我们需要了解测试的内容和方法,以及为什么进行安全测试报告的必要性。

一、软件安全测试的内容

软件安全测试的内容涵盖广泛,主要包括以下几个方面:

1、漏洞扫描:通过扫描软件系统中的漏洞,发现潜在的安全威胁。

2、代码审计:对软件系统的代码进行全面审查,发现潜在的安全漏洞和弱点。

3、安全配置审计:对软件系统的配置文件进行审查,确保安全配置的正确性。

4、漏洞利用测试:模拟黑客攻击,测试系统在面临真实攻击时的安全性。

5、安全性评估:对软件系统的安全性进行总体评估,确定其安全性水平。

二、软件安全测试的方法

软件安全测试的方法多种多样,其中一些常用的方法包括:

1、静态分析:通过对软件系统代码和文档的分析,发现潜在的安全问题。

2、动态测试:通过模拟用户使用软件系统的过程,发现潜在的安全漏洞。

3、黑盒测试:在不了解软件内部实现细节的情况下,对软件系统进行测试,发现潜在的安全问题。

4、白盒测试:了解软件内部实现细节的情况下,对软件系统进行测试,发现潜在的安全问题。

三、软件安全测试报告的必要性

为什么进行安全测试报告呢?安全测试报告具有以下几个重要的必要性:

1、提供安全性评估的依据:安全测试报告可以提供软件系统安全性的评估依据,帮助企业了解软件系统的安全性水平。

2、发现潜在的安全漏洞:通过安全测试报告,可以及时发现软件系统中的潜在安全漏洞,避免被黑客利用。

3、促进安全防护的完善:安全测试报告可以指导企业优化安全防护策略,完善软件系统的安全性。

4、提高用户信任度:通过安全测试报告,企业可以向用户证明软件系统的安全性,提高用户的信任度。

相关文章:

软件安全测试包含哪些内容和方法?安全测试报告的必要性

软件安全测试是一种通过模拟真实攻击的方式,对软件系统进行全面的安全性评估和测试,以发现潜在的安全漏洞和弱点,是确保软件系统安全性的重要措施。在进行软件安全测试时,我们需要了解测试的内容和方法,以及为什么进行…...

【代码随想录-leetcode第四题 20.有效的括号】

题目描述 给定一个只包括 ‘(’,‘)’,‘{’,‘}’,‘[’,‘]’ 的字符串 s ,判断字符串是否有效。 有效字符串需满足:左括号必须用相同类型的右括号闭合。左括号必须以正确的顺序闭合。每个右…...

造个轮子-任务调度执行小框架-IOC容器实现

文章目录 前言使用场景特性项目结构初始化执行流程可替换核心组件容器创建扫描目标包容器实例BeanDefinitionMap 创建过滤并初始化创建对象依赖注入完整代码前言 忙里偷闲,今天终于是把概率论这块骨头干下来了。所以的话,留了点时间,把整个项目的结构和基本的功能给实现以下…...

npm发包中一些操作备忘

1、npm发布相关命令 发布 npm publish 发布beta版 npm publish --tag beta 取消发布 npm unpublish --force 2、lerna发布相关命令 发布 lerna publish 其他的的官方文档里面比较全 lerna中文文档...

15_基于Flink将pulsar数据写入到ClickHouse

3.8.基于Flink将数据写入到ClickHouse 编写Flink完成数据写入到ClickHouse操作, 后续基于CK完成指标统计操作 3.8.1.ClickHouse基本介绍 ClickHouse 是俄罗斯的Yandex于2016年开源的列式存储数据库(DBMS),使用C语言编写,主要用…...

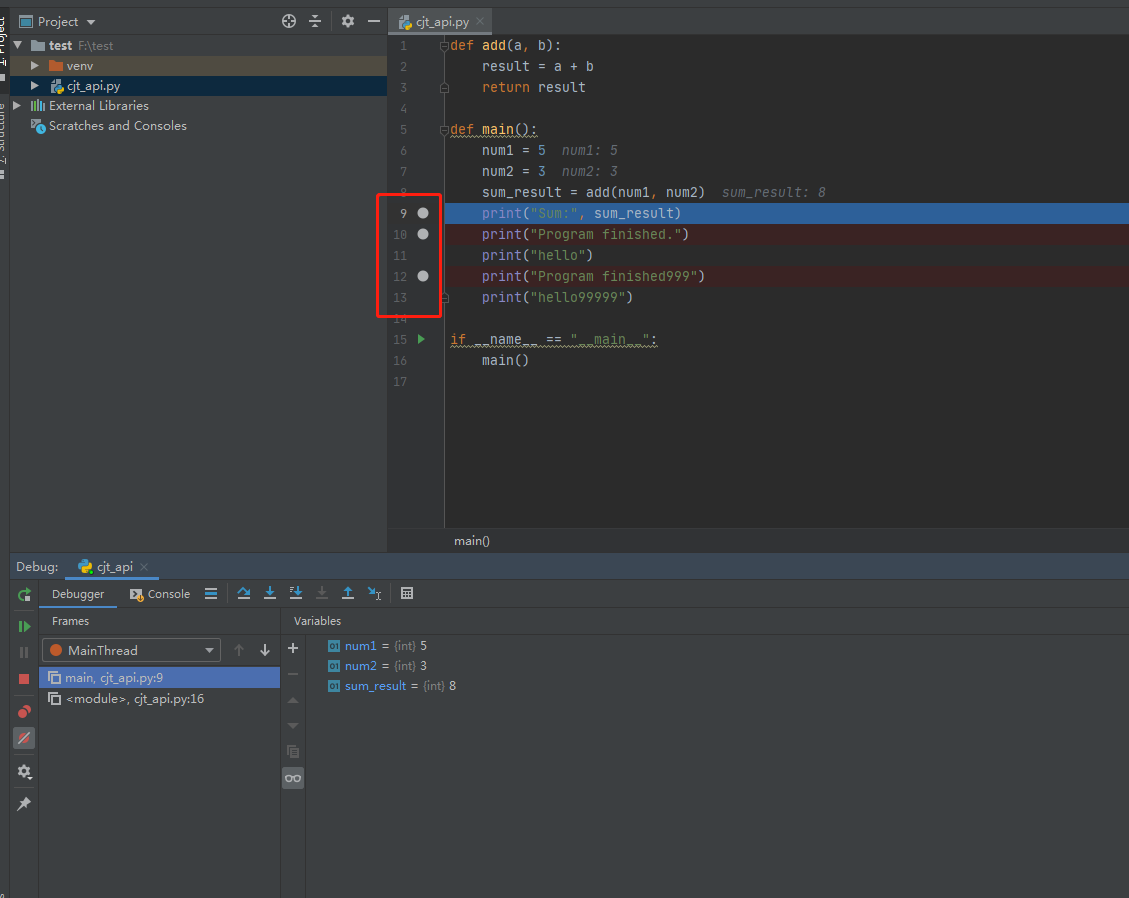

Pycharm如何打断点进行调试?

断点调试,是编写程序中一个很重要的步骤,有些简单的程序使用print语句就可看出问题,而比较复杂的程序,函数和变量较多的情况下,这时候就需要打断点了,更容易定位问题。 一、添加断点 在代码的行标前面&…...

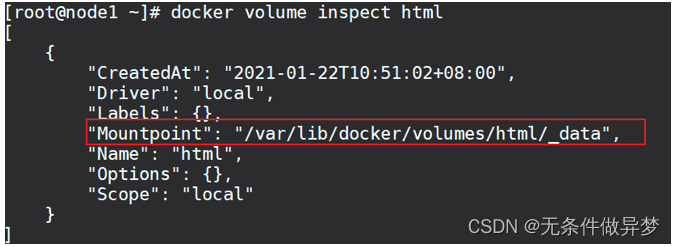

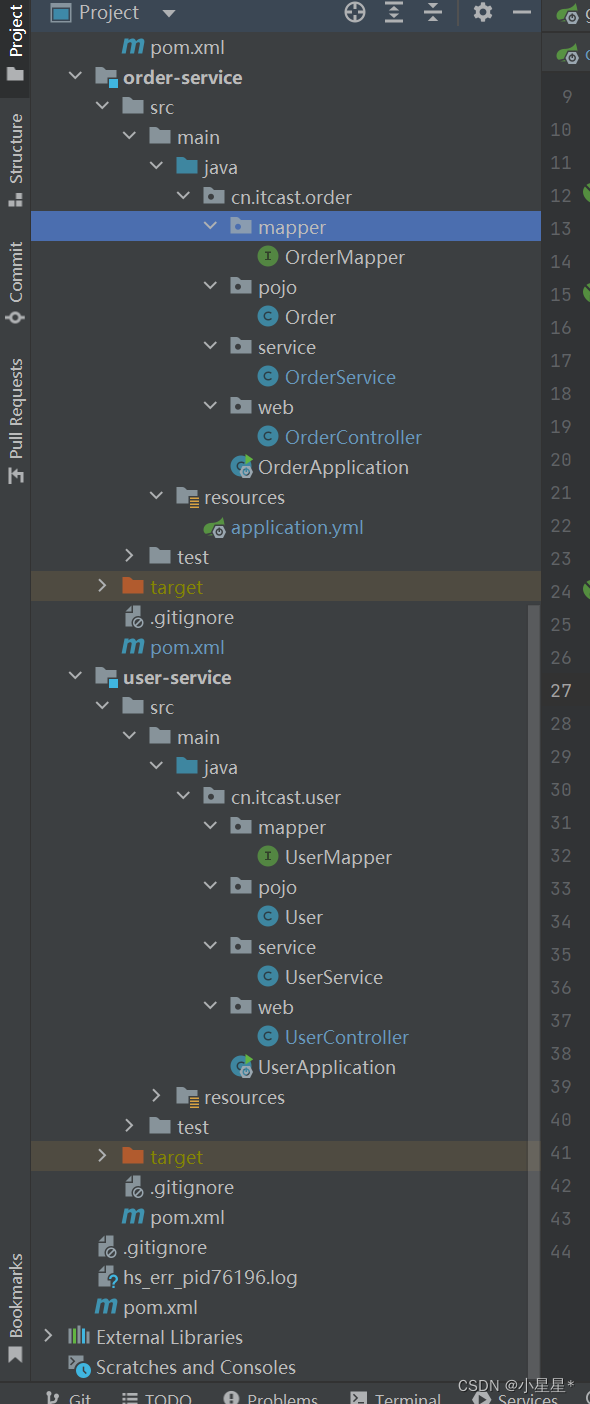

微服务02-docker

1、Docker架构 1.1 镜像和容器 Docker中有几个重要的概念: 镜像(Image):Docker将应用程序及其所需的依赖、函数库、环境、配置等文件打包在一起,称为镜像。Docker镜像是用于创建 Docker 容器的模板 。就像面向对象编…...

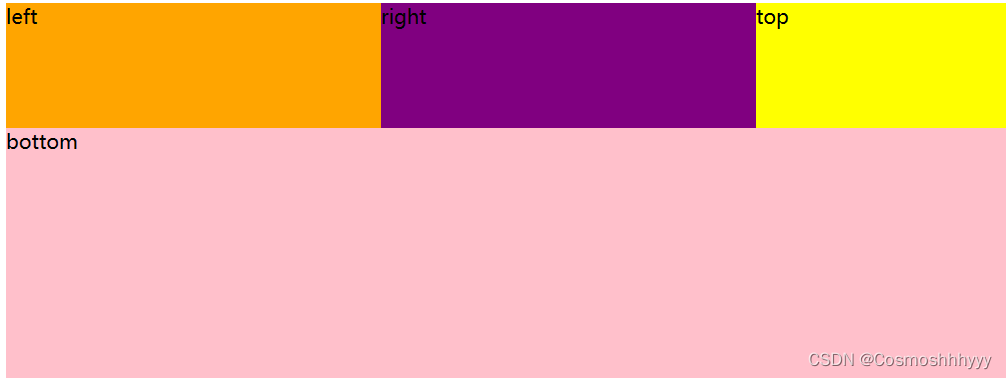

CSS:盒子模型 与 多种横向布局方法

目录 盒子模型块级盒子内联级盒子内联块级盒子弹性盒子display 改变模型区域划分text 内容区padding 填充区border 边框区margin 外边距直接设置盒子大小 布局横向布局方法一 float 浮起来方法二 内联块级元素实现方法三 弹性盒子模型 盒子模型 块级盒子 独占一行,…...

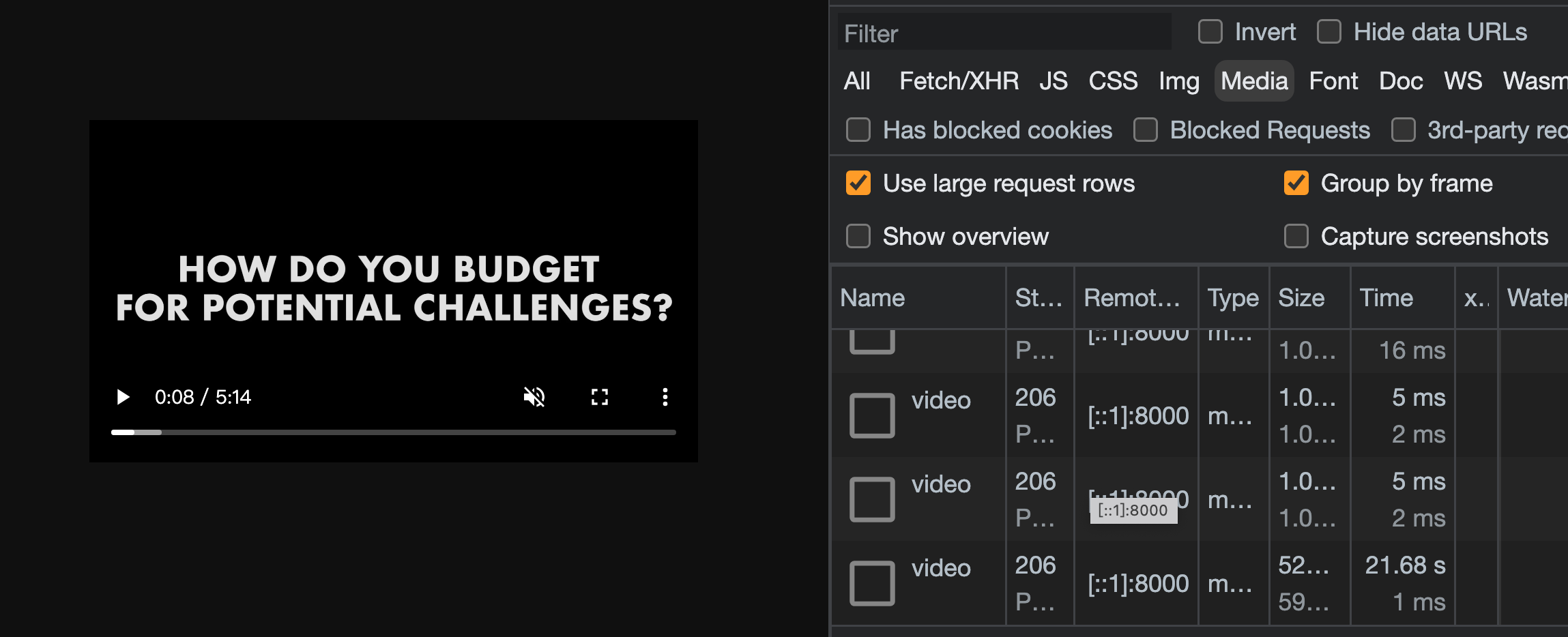

用node.js搭建一个视频推流服务

由于业务中有不少视频使用的场景,今天来说说如何使用node完成一个视频推流服务。 先看看效果: 这里的播放的视频是一个多个Partial Content组合起来的,每个Partial Content大小是1M。 一,项目搭建 (1)初…...

【SpringCloud】Feign远程调用

先来看我们以前利用RestTemplate发起远程调用的代码: String url "http://userservice/user/" order.getUserId(); User user restTemplate.getForObject(url, User.class);存在下面的问题: • 代码可读性差,编程体验不统一 • …...

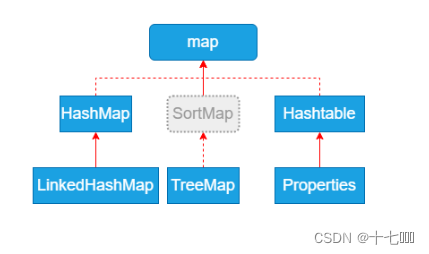

集合Collection-List-ArrayList学习

一、集合 集合是数据容器。相较于数组集合具有以下几个特点: 数组一旦创建,长度不可改变。集合的长度会自动扩容。集合具有很多数组没有的功能函数API数组元素的存储特点单一,不同的集合有不同的存储特点。 1. Collection顶层接口 Collect…...

mybatispuls代码生成器

引入依赖 <?xml version"1.0" encoding"UTF-8"?> <project xmlns"http://maven.apache.org/POM/4.0.0" xmlns:xsi"http://www.w3.org/2001/XMLSchema-instance"xsi:schemaLocation"http://maven.apache.org/POM/4.0.…...

【设计模式】-代理模式

在软件开发中,经常遇到需要对某个对象进行控制或者监控的场景。而直接修改对象的代码可能使代码变得复杂且难以维护。这时,使用代理模式(Proxy Pattern)可以很好地解决这个问题。 代理模式是一种结构型设计模式,通过引…...

爬虫ip池越大越好吗?

作为一名资深的程序员,今天我要给大家分享一些关于爬虫ip池的知识。关于ip代理池的问题,答案是肯定的,池子越大越好。下面跟我一起来盘点一下ip池大的好处吧! 1、提高稳定性 爬虫ip池越大,意味着拥有更多可用的爬虫ip…...

目标检测常用的数据集格式

在目标检测领域,有三种常用的数据集: 数据集标注文件格式bbox格式vocxmlxmin, ymin, xmax, ymax:bbox左上角(xmin, ymin)和右下角(xmax, ymax)的坐标cocojsonx, y, w, h:bbox左上角坐标(x, y)以及宽(w)和高(h)yolotxtxcenter, ycenter, w, h:bbox的中心…...

chrome插件开发实例03-使用 chrome.storage API永久保存数据

目录 防止数据丢失 使用chrome.storage API 功能 功能演示 源代码 manifest.json popup.html...

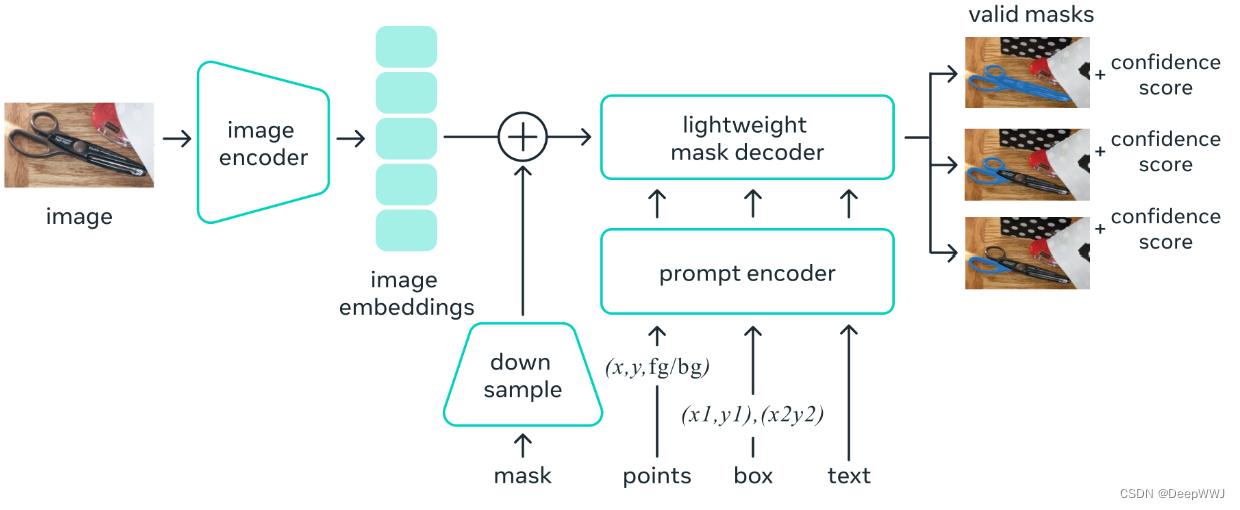

Segment Anything(SAM) 计算过程

给定输入图像 I ∈ R 3 H W I \in R^{3 \times H \times W} I∈R3HW。给定需要的prompts: M ∈ R 1 H W M \in R^{1 \times H \times W} M∈R1HW,代表图片的前背景信息。 P ∈ R N 2 P \in R^{N \times 2} P∈RN2,其中 N N N 是点的个数…...

Nacos配置文件读取源码解析

Nacos配置文件读取 本篇文章是探究,springboot启动时nacos是如何将配置中心的配置读取到springboot环境中的 PropertySourceLocator org.springframework.cloud.bootstrap.config.PropertySourceLocator 是 springcloud 定义的一个顶级接口,用来定义所…...

Linux0.11内核源码解析-fcntl.c/iotcl.c/stat.c

fcntl fcntl.c实现了文件控制系统调用fcntl和两个文件句柄描述符的复制系统调用dup()和dup2()。 dup返回当前值最小的未用句柄,dup2返回指定新句柄的数值,句柄的复制操作主要用在文件的标准输入、输出重定向和管道方面。 dupfd 复制文件句柄ÿ…...

OpenStack简介

OpenStack简介 目录 OpenStack简介 1、云计算模式2、云计算 虚拟化 openstack之间的关系?3、OpenStack 中有哪些组件?4、计算节点负责虚拟机运行5、网络节点负责对外网络与内网之间的通信 5.1 网络节点仅包含Neutron服务5.2 网络节点包含三个网络端口6、…...

GHelper深度解析:华硕笔记本性能控制的终极解决方案

GHelper深度解析:华硕笔记本性能控制的终极解决方案 【免费下载链接】g-helper Lightweight, open-source control tool for ASUS laptops and ROG Ally. Manage performance modes, fans, GPU, battery, and RGB lighting across Zephyrus, Flow, TUF, Strix, Scar…...

OpenClaw权限管理:千问3.5-35B-A3B-FP8操作边界精细控制方案

OpenClaw权限管理:千问3.5-35B-A3B-FP8操作边界精细控制方案 1. 为什么需要权限管理? 去年夏天,我差点因为一个自动化脚本酿成大祸。当时我让OpenClaw帮我整理财务表格,结果因为模型误解了指令,差点删除了整个账本目…...

被拉黑还有补救的方法吗?别慌,这样做反而更容易挽回

被拉黑的那一刻,很多人都会瞬间慌了神。是不是彻底结束了?是不是再也没有机会了?是不是不管做什么,都只会让对方更反感?你拼命想解释,却发不出消息;想道歉,却连门口都靠近不了&#…...

商场消防培训还在“纸上谈兵”?一个小程序搞定签到、考试、通知全流程

消防安全培训小程序 - 功能清单 (V1.0)一、功能清单序号页面名称核心功能设计重点01登录页微信授权登录品牌展示、一键登录按钮02首页通知弹窗待办卡片顶部弹窗、进度卡片03通知列表页历史通知已读未读状态、红点提示04课程库页课程分类与列表Tab切换、进度条05课程详情页视频/…...

2026届必备的五大AI论文工具横评

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 技术人工智能的发展速度飞快,论文AI类网站成了可辅助学术写作领域的重要工具&…...

面对30%的论文重复率,aibiye的AI工具提出五条降重策略。自动优化引用格式、调整语序结构,使文本更符合原创标准,减少人工干预。

论文重复率超过30%时,可以通过多种方法有效降低重复率。调整句子结构、替换同义词、转换表达方式是常见的人工降重手段,能够在不改变原意的前提下显著减少重复内容。采用图表展示数据、增加案例分析等技巧,既能丰富论文形式又能降低重复率。合…...

AntiMicroX:让所有PC游戏都支持手柄的终极解决方案

AntiMicroX:让所有PC游戏都支持手柄的终极解决方案 【免费下载链接】antimicrox Graphical program used to map keyboard buttons and mouse controls to a gamepad. Useful for playing games with no gamepad support. 项目地址: https://gitcode.com/GitHub_T…...

一起走进HarmonyOS开发中Stage模型应用程序包结构

在技术领域,我们常常被那些闪耀的、可见的成果所吸引。今天,这个焦点无疑是大语言模型技术。它们的流畅对话、惊人的创造力,让我们得以一窥未来的轮廓。然而,作为在企业一线构建、部署和维护复杂系统的实践者,我们深知…...

OFA-VE开源可部署实践:自主搭建视觉蕴含SaaS服务的架构与成本分析

OFA-VE开源可部署实践:自主搭建视觉蕴含SaaS服务的架构与成本分析 1. 项目概述:什么是视觉蕴含分析 视觉蕴含(Visual Entailment)是一项前沿的多模态AI技术,它能够分析图像内容与文本描述之间的逻辑关系。简单来说&a…...

OpenClaw多模态探索:Qwen3-14b_int4_awq解析截图内容

OpenClaw多模态探索:Qwen3-14b_int4_awq解析截图内容 1. 为什么需要截图解析能力 上周我在整理项目文档时遇到一个典型场景:需要将十几个软件界面的操作步骤整理成图文教程。传统做法是手动截图后,用OCR识别文字再人工编写说明——这个过程…...