6.2 口令破解攻击

数据参考:CISP官方

目录

- 口令安全问题

- 口令破解攻击

- 口令破解安全防护

- 口令使用安全管理

一、口令安全问题

什么是口令

- 身份验证的机制,俗称 “密码",对应英文单词为 password

- 成本较低,得到广泛应用

- 信息安全中的 “密码” 对单词为 "cryptography",指一种对信息进行变换以保护信息安全的技术

弱口令

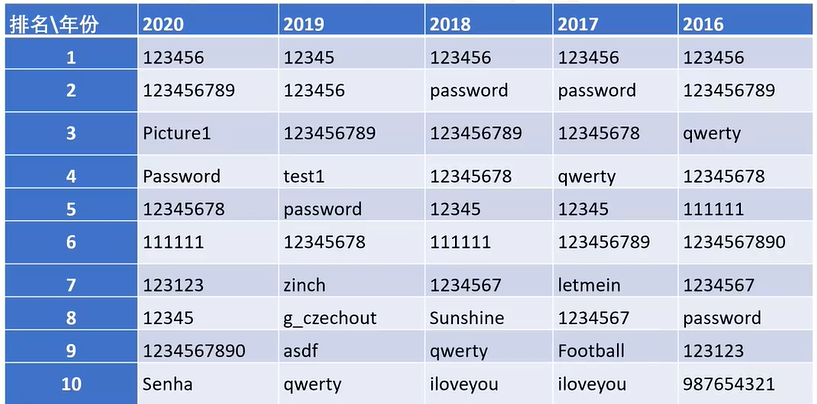

典型弱口令

- 应用中最常见的安全问题,用户会使用一些较方便记忆的、简单的组合作为口令

弱口令类型

- 简单的数字,123456、666666,123123等;

- 键盘上按键连续的字母:qazwsx, qwerty等;

- 常见英文单词或短语: password、 iloveyou等。

弱口令范例

近五年“最糟糕密码榜单"前10名

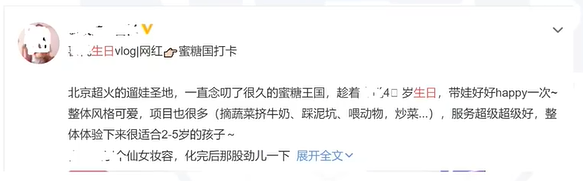

用户相关的信息作为口令的情况也属于弱口令

- 例如:手机号作为口令,使用名字拼音、生日或纪念日的组合

- 微博中的孩子的生日信息

如使用孩子生日作为口令

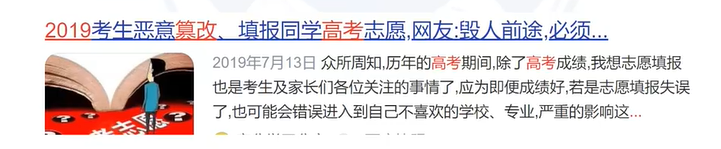

默认口令

- 默认口令被认为是弱口令的一种

类型

- 默认管理员口令:应用或系统在岀厂时候对管理账号都会设置一个默认的口令,使用默认口令不更改没有任何安全性可言

- 用户默认口令:系统会为每个用户账户设置默认的口令

案例:高考考生填报志愿的账户初始口令身份证后六位

机制缺陷

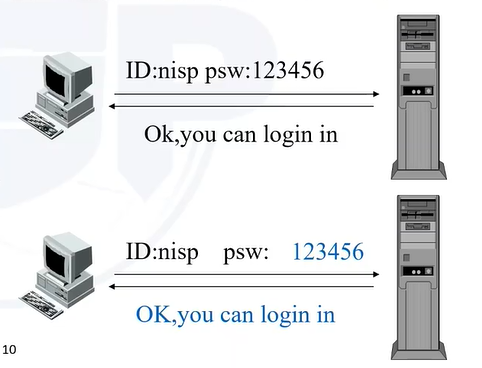

口令不安全传输

- 协议缺乏安全机制,明文传输数据

不安全的存储

- 未经加密存储口令

二、口令破解攻击

远程暴力破解

针对登录口令的攻击

- 利用软件反复多次模拟身份验证行为过程以猜测出登录口令的一种攻击

- 古老但一直有效的攻击方法

防御措施

- 设置“安全"的口令

- 限制登录输入错误口令次数

口令字典

根据用户口令设置规则构建常用口令字典

- 字典中收集了用户常用密码

- 有效提高密码破解效率

口令字典内容

- 弱口令

- 社工口令

- 泄露口令数据库

木马窃取

木马窃取口令

- 从输入框中获取口令

- 通过获取击键记录获得口令

防御措施

- 使用安全输入控件

- 软键盘,对抗击键记录

- 随机排列字符,对抗屏幕截图重现

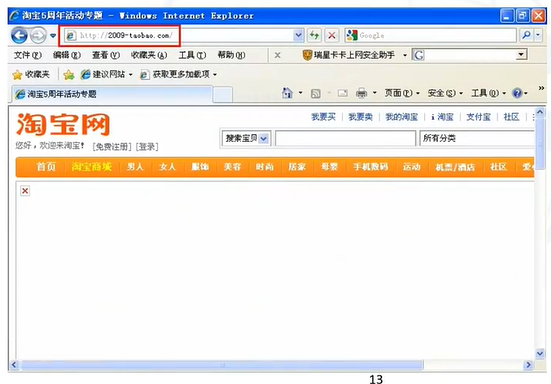

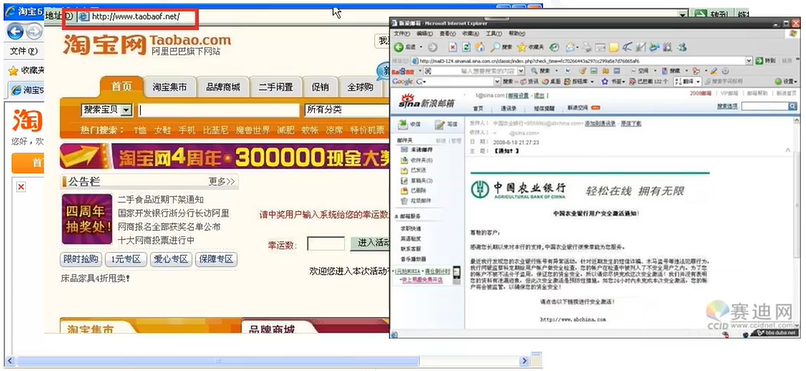

网络钓鱼

- 伪造受信任网站,诱骗用户输入用户名/口令

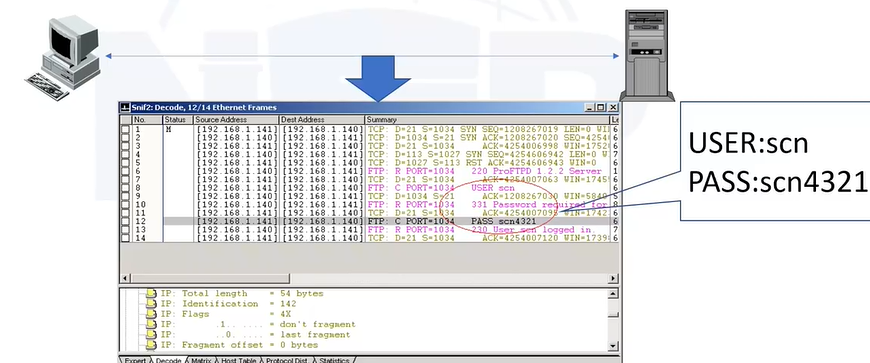

网络嗅探

- 利用TCP/IP缺乏安全机制获取口令

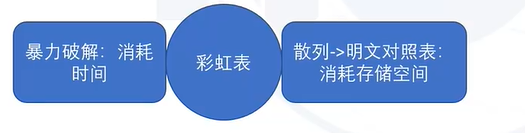

彩虹表

密码字典

- 根据一定规则生成的口令列表

彩虹表

- 彩虹表的前身:预先计算的散列链

- 是破解资源 (时间、空间) 的平衡

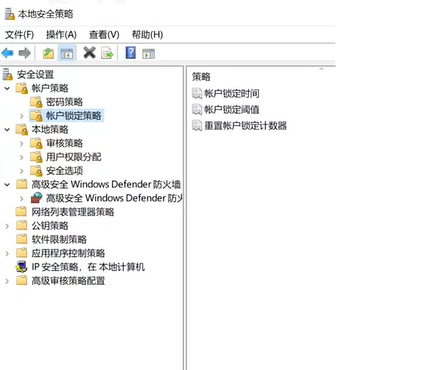

账户锁定

设置账户锁定策略,对输入错误达到一定次数的账户锁定

- 账号锁定时间

- 账号锁定阀值

- 重置账号锁定计数器

三、口令破解安全防护

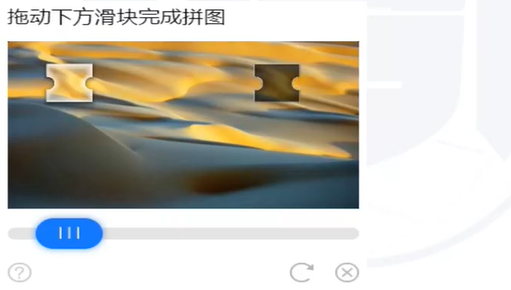

验证码

增加随机验证码 (对抗机器识别)

- 变形

- 干扰

- 滑块

- 图像识别

- ......

滑块

滑块

- 目前安全验证信息中常用的一种方式

- 根据鼠标操作、滑动轨迹、计算拖动速度等方式来判断是否是人为操作

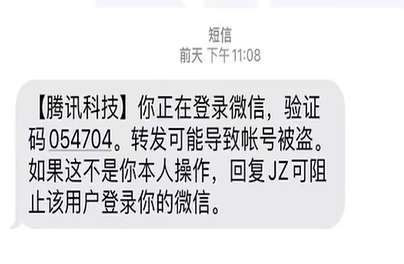

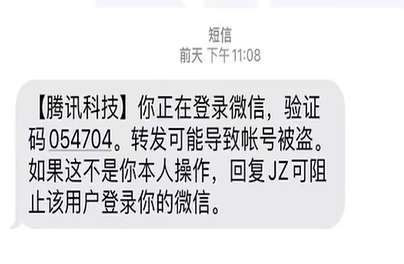

短信验证码

- 登录时应用将一个验证码发送到该账户预留的手机号上进行验证

- 双因素认证:实体所知 (用户名/口令)、实体所有 (手机号)

四、口令使用安全管理

设置“好”的口令

好的口令特点

- 自己容易记:口令应有一定的规律,并且规律方便记忆。

- 别人不好猜:规律是攻击者无法猜出或者难以想象到的

范例:程序员的口令

- 2qrs9cs, Y7zzzmm (两情若是久长时,又岂在朝朝暮暮)

- Lyp82nIf (来一瓶82年拉菲)

“好"的口令设置

记忆一段话,用于设置口令

规律口令 + 随机设置 (根据目标系统设置)

- Lxf123@TXqq 陆小凤123@腾讯qq

- Lxf123@ALdd 陆小凤123@阿里钉钉

口令使用习惯

- 不要将口令写在纸上随意放置;

- 不要将口令存放在未经防护的文件中;

- 口令分级分类,重要的账户口令不要与普通的账户口令相同;

- 输入口令时关注周边环境安全;

- 定期更改口令。

相关文章:

6.2 口令破解攻击

数据参考:CISP官方 目录 口令安全问题口令破解攻击口令破解安全防护口令使用安全管理 一、口令安全问题 什么是口令 身份验证的机制,俗称 “密码",对应英文单词为 password成本较低,得到广泛应用信息安全中的 “密码”…...

SSL账号申请及配置

摘自个人印象笔记https://app.yinxiang.com/fx/db244155-c858-4d8a-93a8-08071d168dc8ssl申请平台:https://blog.freessl.cn/ ajian51168qq.com … 操作说明:https://blog.freessl.cn/acme-quick-start/ nginx配置: upstream local_tomcat{s…...

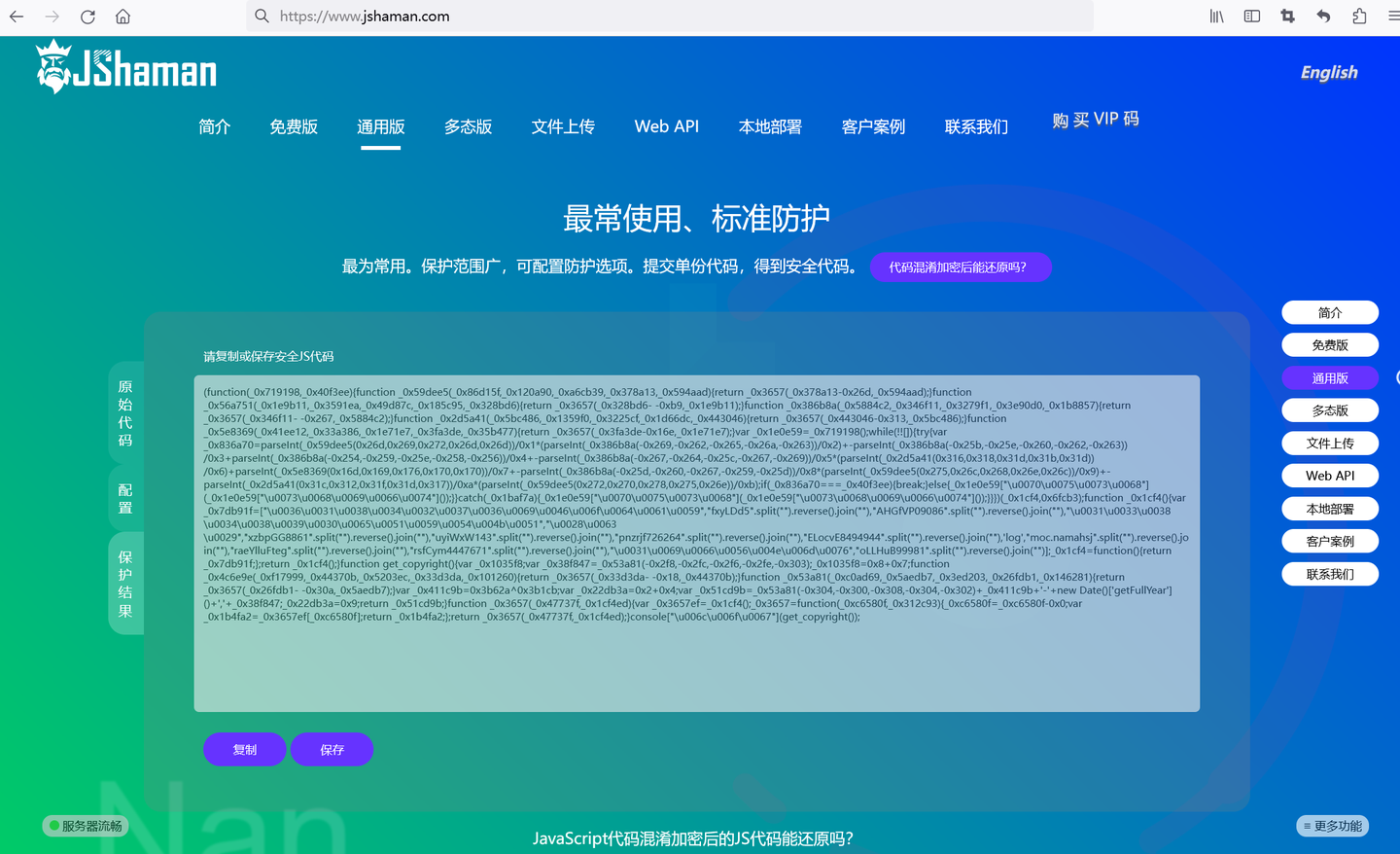

JS代码混淆加密有什么用?

JS加密、JS混淆,有这些用: 1、前端JS代码,如果不加密,它人可以随便copy、任意修改。自己写的代码,可以轻易成为别人的成果。 对JS代码混淆加密,则可以防止这种他人随意白嫖的问题,代码是自己辛…...

Oracle的function執行DML操作

Oracle的function並不支持DML操作,但可以使用一段指令,讓這段pl/sql成為獨立的事務。 当使用 PRAGMA AUTONOMOUS_TRANSACTION 时,可以在一个过程或函数的独立代码块中执行数据库操作,而不受外部事务的影响。这意味着内部事务的提交…...

大语言模型:LLM的概念是个啥?

一、说明 大语言模型(维基:LLM- large language model)是以大尺寸为特征的语言模型。它们的规模是由人工智能加速器实现的,人工智能加速器能够处理大量文本数据,这些数据大部分是从互联网上抓取的。 [1]所构建的人工神…...

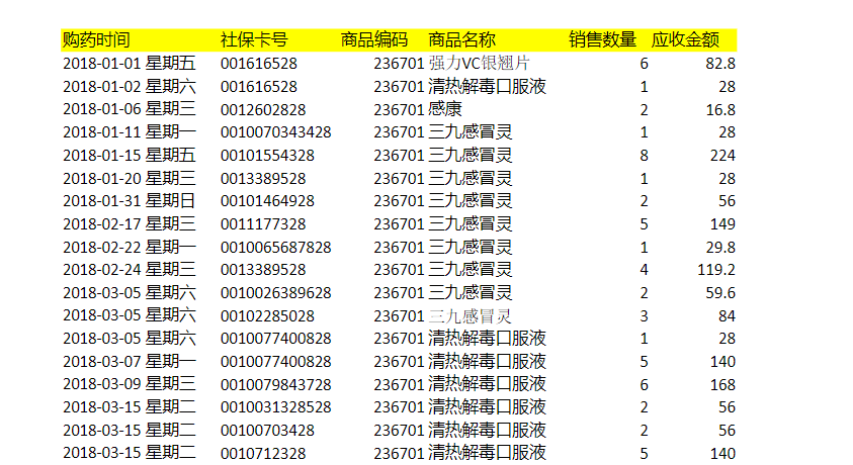

21 | 朝阳医院数据分析

朝阳医院2018年销售数据为例,目的是了解朝阳医院在2018年里的销售情况,通过对朝阳区医院的药品销售数据的分析,了解朝阳医院的患者的月均消费次数,月均消费金额、客单价以及消费趋势、需求量前几位的药品等。 import numpy as np from pandas import Series,DataFrame impo…...

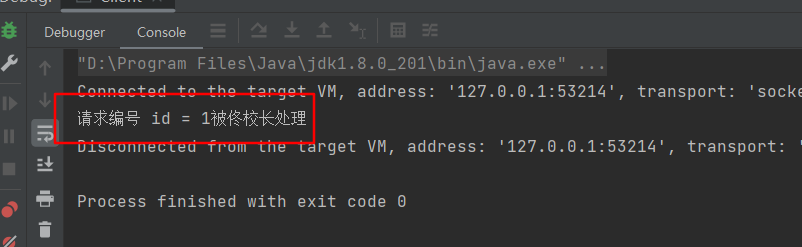

二十二、责任链模式

目录 1、使用demo演示责任链模式2、传统方案解决oa系统审批3、传统方案解决oa系统审批存在的问题4、职责链模式基本介绍5、职责链模式原理类图6、职责链模式解决oa系统采购审批7、职责链模式的注意事项和细节8、职责链模式的实际使用场景举例 1、使用demo演示责任链模式 学校o…...

opencv,opengl,osg,vulkan,webgL,opencL,cuda,osg,vtk,ogre的区别

OpenCV OpenCV是一个基于BSD许可(开源)发行的跨平台计算机视觉和机器学习软件库,可以运行在Linux、Windows、Android和Mac OS操作系统上。 它轻量级而且高效——由一系列 C 函数和少量 C 类构成,同时提供了Python、Ruby、MATLAB等…...

基于颜色进行轮廓分割,基于opencv和python

1. 阈值调整,交互式的阈值调整,确定上限和下限: import cv2 as cv import numpy as npdef Tcallback(event):H cv.getTrackbarPos(H, show_pic)S cv.getTrackbarPos(S, show_pic)V cv.getTrackbarPos(V, show_pic)H0 cv.getTrackbarPos(…...

TCP重连 - 笔记

1 C++ TCP/IP 关于tcp断线重连的问题 C++ TCP/IP 关于tcp断线重连的问题_c++ 断线重连_Bug&猿柒。的博客-CSDN博客 2 C++基础--完善Socket C/S ,实现客户端,服务器端断开重连 https://www.cnblogs.com/kingdom_0/articles/2571727.html 3 C++实现Tcp通信(考虑客户…...

Qt画波浪球(小费力)

画流动波浪 #ifndef WIDGET3_H #define WIDGET3_H#include <QWidget> #include <QtMath> class widget3 : public QWidget {Q_OBJECT public:explicit widget3(QWidget *parent nullptr);void set_value(int v){valuev;}int get_value(){return value;} protecte…...

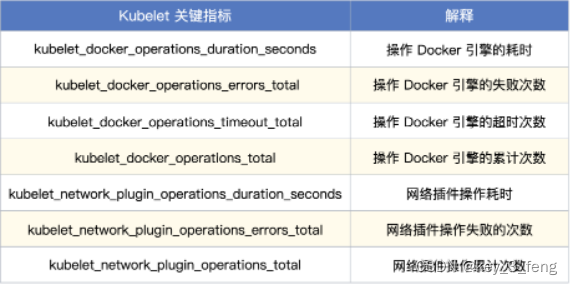

监控Kubernetes Node组件的关键指标

所有的 Kubernetes 组件,都提供了 /metrics 接口用来暴露监控数据,Kube-Proxy 也不例外。通过 ss 或者 netstat 命令可以看到 Kube-Proxy 监听的端口,一个是 10249,用来暴露监控指标,一个是 10256 ,作为…...

Mysql之优化-主从复制

1、索引优化 (1)性能下降,执行、等待时间长:数据过多—》分库分表,关联太多,索引未使用,参数调优 (2)索引失效情况:索引列计算或函数等操作,索引…...

编程之道:构建优雅可维护代码的基石

编程世界犹如一座庞大的建筑群,而代码构建块则是这座建筑的基石。类比于建筑学中的基础构件,代码构建块是软件开发过程中不可或缺的元素。本文将深入探讨代码构建块的概念以及其在编写高质量代码方面的重要性。 什么是代码构建块? 在软件开发…...

十大经典排序算法

目录 前言 冒泡排序 选择排序 插入排序 希尔排序 归并排序 快速排序 堆排序 计数排序 桶排序 基数排序 十大排序之间的比较 总结 前言 学了数据结构之后一直没有进行文字性的总结,现在趁着还有点时间把相关排序的思路和代码实现来写一下。概念的话网上…...

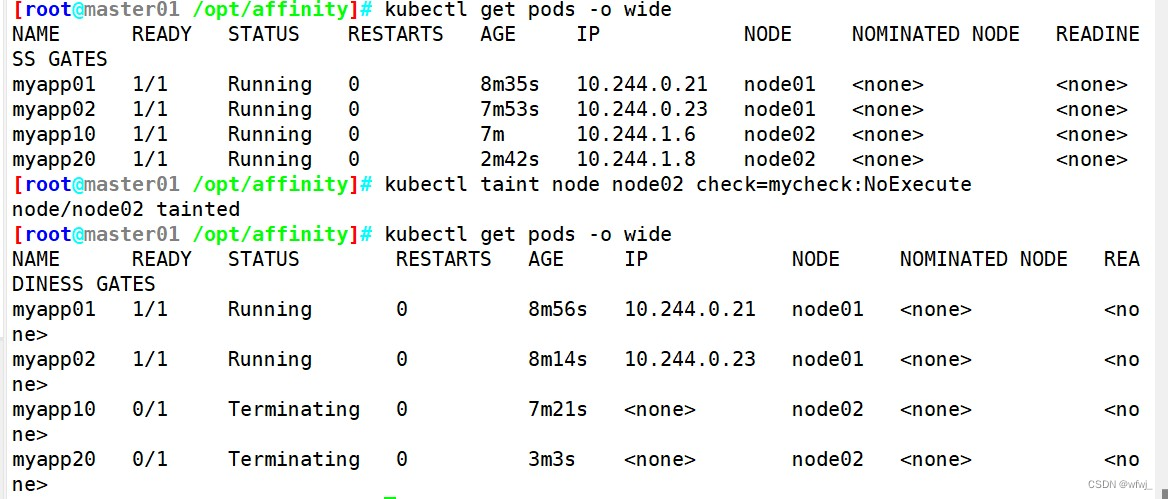

Linux6.37 Kubernetes 集群调度

文章目录 计算机系统5G云计算第三章 LINUX Kubernetes 集群调度一、调度约束1.调度过程2.指定调度节点3.亲和性1)节点亲和性2)Pod 亲和性3)键值运算关系 4.污点(Taint) 和 容忍(Tolerations)1)污点(Taint)2)容忍(Toler…...

记录一次前端input中的值为什么在后端取不到值

前端源码: <input type"text" name"user" placeholder"请输入你的名字" class"layui-input" value"{{ username}}" size"50" disabled"true"> 后端源码: send_name req…...

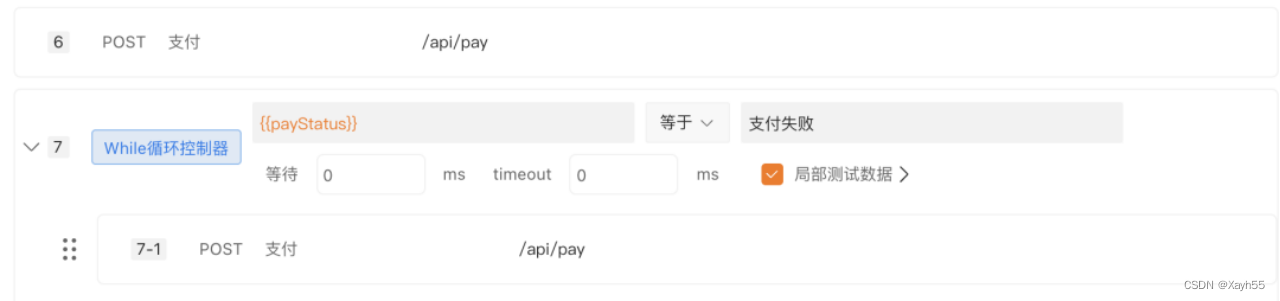

Apipost接口自动化控制器使用详解

测试人员在编写测试用例以及实际测试过程中,经常会遇到两个棘手的问题: •稍微复杂一些的自动化测试逻辑,往往需要手动写代码才能实现,难以实现和维护 •测试用例编写完成后,需要手动执行,难以接入自动化体…...

Leaflet入门,Leaflet如何自定义版权信息,以vue2-leaflet修改自定义版权为例

前言 本章讲解使用Leaflet的vue2-leaflet或者vue-leaflet插件来实现自定义版权信息的功能。 # 实现效果演示 见图片右下角版权信息 vue如何使用Leaflet vue2如何使用:《Leaflet入门,如何使用vue2-leaflet实现vue2双向绑定式的使用Leaflet地图,以及初始化后拿到leaflet对象…...

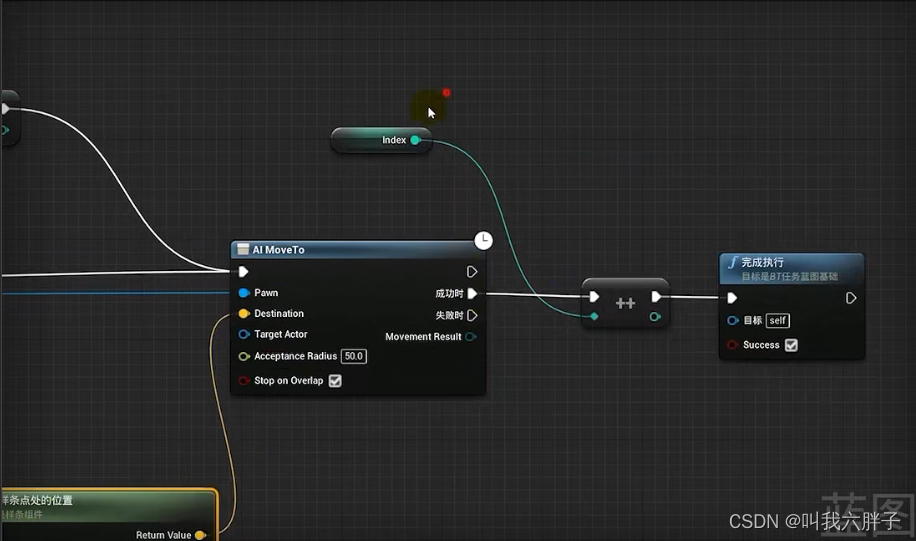

【AI】p54-p58导航网络、蓝图和AI树实现AI随机移动和跟随移动、靠近玩家挥拳、AI跟随样条线移动思路

p54-p58导航网络、蓝图和AI树实现AI随机移动和跟随移动、靠近玩家挥拳、AI跟随样条线移动思路 p54导航网格p55蓝图实现AI随机移动和跟随移动AI Move To(AI进行移动)Get Random Pointln Navigable Radius(获取可导航半径内的随机点)…...

)

用Python+OpenCV手把手实现Prewitt边缘检测(附完整代码与效果对比图)

用PythonOpenCV手把手实现Prewitt边缘检测(附完整代码与效果对比图) 边缘检测是计算机视觉中最基础也最关键的预处理步骤之一。想象一下,当你需要让计算机"看清"一张照片中的物体轮廓时,边缘检测算法就是它的"视觉…...

)

第二周(第12周)

1.单电源供电的二阶低通滤波器2.功率放大电路...

炉石传说自动对战助手:5分钟上手,彻底解放双手的终极指南

炉石传说自动对战助手:5分钟上手,彻底解放双手的终极指南 【免费下载链接】Hearthstone-Script Hearthstone script(炉石传说脚本) 项目地址: https://gitcode.com/gh_mirrors/he/Hearthstone-Script 还在为每天重复的炉石…...

179个核心职位,50个公司分类,中国大模型产业全栈

最后 对于正在迷茫择业、想转行提升,或是刚入门的程序员、编程小白来说,有一个问题几乎人人都在问:未来10年,什么领域的职业发展潜力最大? 答案只有一个:人工智能(尤其是大模型方向)…...

NanaZip:现代Windows文件压缩问题的终极解决方案

NanaZip:现代Windows文件压缩问题的终极解决方案 【免费下载链接】NanaZip The 7-Zip derivative intended for the modern Windows experience 项目地址: https://gitcode.com/gh_mirrors/na/NanaZip 还在为Windows文件压缩工具界面老旧、功能单一而烦恼吗&…...

PS5 NOR Modifier深度解析:如何通过Windows工具修复PS5硬件故障与实现光驱版转数字版

PS5 NOR Modifier深度解析:如何通过Windows工具修复PS5硬件故障与实现光驱版转数字版 【免费下载链接】PS5NorModifier The PS5 Nor Modifier is an easy to use Windows based application to rewrite your PS5 NOR file. This can be useful if your NOR is corru…...

用PyTorch复现FactorVAE:一个能同时预测收益和风险的量化模型实战教程

用PyTorch实战FactorVAE:构建收益与风险双预测的量化模型 在量化投资领域,传统线性因子模型正逐渐被非线性机器学习方法所取代。然而金融数据特有的低信噪比特性,使得直接从市场数据中提取有效因子成为一项艰巨挑战。本文将深入探讨如何利用P…...

)

Lindy多步骤任务自动化落地全图谱(企业级架构师压箱底实践)

更多请点击: https://codechina.net 第一章:Lindy多步骤任务自动化落地全图谱(企业级架构师压箱底实践) Lindy效应在自动化系统设计中揭示了一个关键洞察:越久经考验的实践,其未来预期寿命越长。Lindy多步…...

——仅限首批500名开发者开放》)

企业级Veo 2提示词治理框架(含合规校验/版本回溯/效果归因三模块)——仅限首批500名开发者开放》

更多请点击: https://intelliparadigm.com 第一章:Veo 2提示词治理框架的核心定位与演进逻辑 Veo 2提示词治理框架并非单纯的技术工具升级,而是面向AIGC生产环境规模化、合规化与可审计化需求的战略性基础设施重构。其核心定位在于将离散、经…...

红外信号逆向工程:破解电磁炉协议实现抽油烟机智能联动

1. 项目概述:当电磁炉与抽油烟机“对话”厨房里的自动化,听起来像是未来智能家居的专属,但其实很多乐趣和便利就藏在身边已有的设备里。我最近给家里的厨房换上了一台新的电磁炉,在翻阅说明书时,偶然发现了一个名为“h…...