每日一学——无线基础知识

无线局域网(Wireless Local Area Network,简称 WLAN)是一种使用无线通信技术连接多个无线终端设备的局域网。它通常基于无线电波传输数据,并使用无线接入点(Access Point,简称 AP)来连接无线设备到有线网络。

以下是关于无线局域网的一些主要知识点:

-

无线局域网标准:常见的无线局域网标准有Wi-Fi(IEEE 802.11系列)标准。不同的Wi-Fi标准将无线局域网通信的频率范围、速率、传输距离等方面进行了规定。

-

无线接入点(AP):无线接入点是无线局域网的核心设备,它充当无线终端设备和有线网络之间的桥梁。无线终端设备通过与接入点进行通信来连接到有线网络。

-

无线终端设备:无线局域网可以连接多种无线终端设备,例如笔记本电脑、智能手机、平板电脑、智能家居设备等。这些设备通过Wi-Fi接收器与无线接入点进行通信。

-

频段与信道:无线局域网使用的频段通常分为2.4GHz和5GHz两个频段。每个频段又被划分为多个信道,不同的信道之间相互独立,可以减少干扰。

-

SSID:SSID(Service Set Identifier)是无线局域网的识别符号,用于标识无线局域网网络名称。用户通过选择相同的SSID来连接到特定的无线局域网。

-

安全性:为了保护无线局域网数据的安全性,可以采用一些安全措施,如WEP、WPA、WPA2等安全协议。使用安全协议能够加密数据传输,防止未经授权的用户访问无线网络。

-

网络扩展:无线局域网可以通过添加多个无线接入点来扩展网络覆盖范围。在网络中添加多个接入点,并进行正确的配置,可以实现无缝的漫游,使用户可以在不同位置间切换而不会中断连接。

-

无线局域网的优点:无线局域网具有灵活性、便捷性和可移动性等优点,可以使用户在无线环境中进行网络访问和数据交换。

尽管无线局域网在提供灵活性和便捷性方面有着明显的优势,但它也存在一些限制,例如传输距离受限、传输速率相对有线网络较低、受干扰等。因此,在设计和使用无线局域网时,需要综合考虑安全性、性能、可靠性以及适用场景等因素。

无线局域网的安全性主要涉及以下几个方面:

-

SSID隐藏:SSID是无线局域网的识别号码,可以通过隐藏SSID来增加网络安全性。隐藏SSID后,网络名称不会被广播,需要手动输入才能连接到网络。

-

加密方式:无线局域网可以采用多种加密方式来保护数据的安全传输。常用的加密方式有WEP(Wired Equivalent Privacy)、WPA(Wi-Fi Protected Access)和WPA2。WPA2是目前最安全的加密方式,推荐使用。

-

访问控制:无线局域网可以通过MAC地址过滤来控制网络的访问权限。管理员可以添加允许连接的设备的MAC地址,只有这些设备才能连接到无线网络。

-

防火墙:安装防火墙可以进一步提升无线局域网的安全性。防火墙可以监控数据流量,阻止未经授权的访问,防止攻击和入侵。

-

虚拟专用网络(VPN):通过建立VPN连接,可以在公共网络上进行数据传输时加密数据,提高无线局域网的安全性。

-

更新固件:定期更新无线设备的固件是保持网络安全的重要步骤。固件更新通常包含安全补丁和修复程序,以应对新的安全威胁。

-

强密码:设置一个强密码是保护无线局域网的基本措施。密码应该至少包含字母、数字和特殊字符,并且长度要足够长。

需要注意的是,虽然采取了上述措施可以提高无线局域网的安全性,但仍然可能存在一些风险。建议定期进行安全检查以确保无线局域网的安全性。

无线局域网配置包括以下几个方面:

-

SSID(Service Set Identifier):SSID是无线局域网的名称,用于区分不同的无线网络。在无线接入点的配置中,您可以设置一个唯一的SSID,使用户能够识别和连接您的无线局域网。

-

安全性设置:为了保护无线局域网的安全,您可以设置密码或加密方式。常见的安全性设置包括:

- WEP(Wired Equivalent Privacy):一种基本的加密方式,但安全性较低,已经不推荐使用。

- WPA(Wi-Fi Protected Access):一种较为安全的加密方式,使用预共享密钥(PSK)进行认证。

- WPA2:目前推荐使用的最安全的加密方式,也使用PSK进行认证。

- WPA3:最新的Wi-Fi安全标准,提供更强的密码安全性和加密算法。

-

IP 地址设置:设置无线接入点的IP地址,可以使用静态IP地址或者通过DHCP自动分配IP地址。无线终端设备也可以通过DHCP获得IP地址,实现自动配置。

-

信道选择:无线局域网使用无线电信号进行通信,需要在一定范围内选择合适的信道。通常情况下,无线接入点会自动选择最佳信道,但您也可以手动指定一个信道。

-

网络扩展:如果需要扩大无线局域网的覆盖范围,可以通过添加额外的无线接入点实现无缝的漫游。多个无线接入点可以通过有线或无线方式连接,形成一个统一的无线局域网。

通过正确配置无线局域网,您可以确保无线网络的安全性、稳定性和高效性。

3G、4G和5G是移动通信技术的不同代。它们分别代表第三代、第四代和第五代移动通信技术。

3G技术(第三代移动通信技术)在2001年开始商用,它提供了更高的数据传输速率和更广泛的网络覆盖范围。3G技术通过使用CDMA、WCDMA和TD-SCDMA等多种技术标准,实现了更好的语音质量和数据传输速率,支持了更多的数据服务,如互联网接入、视频通话等。

4G技术(第四代移动通信技术)在2009年开始商用,它进一步提高了数据传输速率和网络容量。4G技术使用LTE(Long Term Evolution)标准,通过提供更高的带宽和更低的延迟,实现了更快的数据传输速率和更好的网络性能。4G技术支持更多的高质量多媒体应用,如高清视频流媒体、在线游戏等。

5G技术(第五代移动通信技术)是目前最新的移动通信技术,于2019年开始商用。5G技术具有更高的数据传输速率、更低的延迟和更大的网络容量。它采用了全新的技术标准,如毫米波通信、大规模多输入多输出(Massive MIMO)和网络切片(Network Slicing),可以支持更多的智能连接设备和应用,如物联网、智能城市、自动驾驶等。

总结起来,每一代移动通信技术都在提高数据传输速率、降低延迟和扩大网络容量方面取得了重要进展,推动了移动通信的发展和应用的不断创新。

相关文章:

每日一学——无线基础知识

无线局域网(Wireless Local Area Network,简称 WLAN)是一种使用无线通信技术连接多个无线终端设备的局域网。它通常基于无线电波传输数据,并使用无线接入点(Access Point,简称 AP)来连接无线设备…...

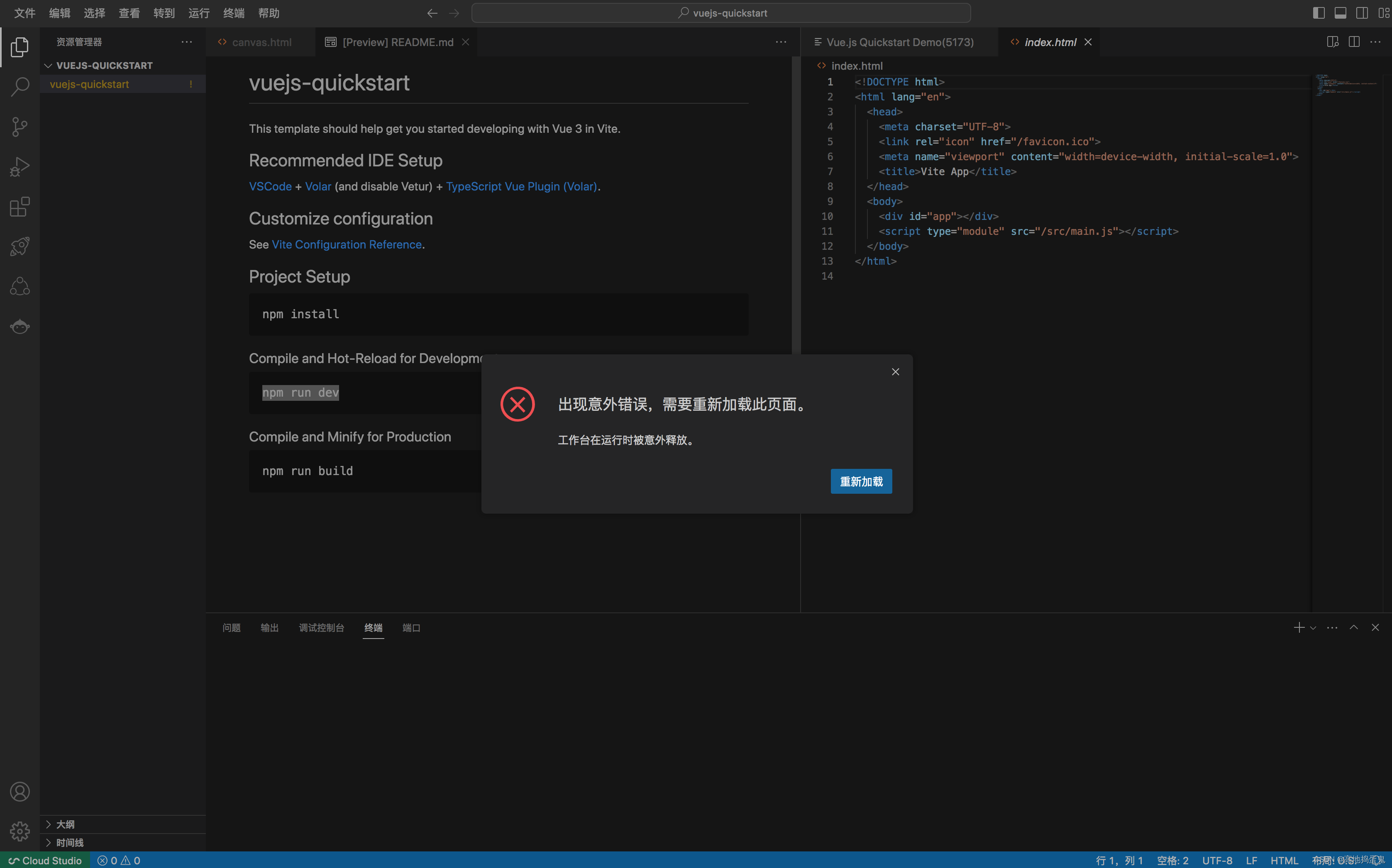

【腾讯云 Cloud Studio 实战训练营】在线 IDE 编写 canvas 转换黑白风格头像

关于 Cloud Studio Cloud Studio 是基于浏览器的集成式开发环境(IDE),为开发者提供了一个永不间断的云端工作站。用户在使用Cloud Studio 时无需安装,随时随地打开浏览器就能在线编程。 Cloud Studio 作为在线IDE,包含代码高亮、自动补全、Gi…...

【Hystrix技术指南】(7)故障切换的运作流程原理分析(含源码)

背景介绍 目前对于一些非核心操作,如增减库存后保存操作日志发送异步消息时(具体业务流程),一旦出现MQ服务异常时,会导致接口响应超时,因此可以考虑对非核心操作引入服务降级、服务隔离。 Hystrix说明 官方…...

Springboot 整合MQ实现延时队列入门

延时队列 添加依赖配置文件队列TTL代码架构图交换机、队列、绑定配置文件代码生产者代码消费者代码延时队列优化添加普通队列配置代码生产者发送消息是进行设置消息的ttl 通过MQ 插件实现延时队列代码架构图配置交换机生产者代码消费者代码测试发送 添加依赖 <!-- rabbitMQ …...

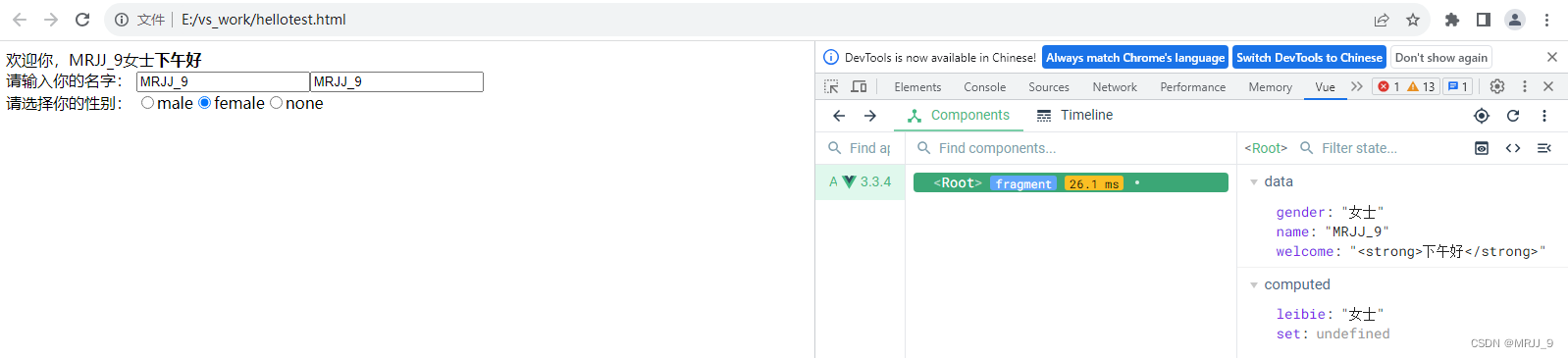

前端基础(Vue框架)

前言:前端开发框架——Vue框架学习。 准备工作:添加Vue devtools扩展工具 具体可查看下面的这篇博客 添加vue devtools扩展工具添加后F12不显示Vue图标_MRJJ_9的博客-CSDN博客 Vue官方学习文档 Vue.js - 渐进式 JavaScript 框架 | Vue.js 目录 MV…...

【实用插件】ArcGIS for AutoCAD插件分享下载

ArcGIS包含一系列功能,其中ArcGIS for AutoCAD一个免费的可下载的AutoCAD插件,它可简化将CAD和GIS数据整合在一起的过程提供互操作性。 ArcGIS for AutoCAD互操作性平台将连接AutoCAD和 ArcGIS,以增强使用地理环境设计CAD工程图时的用户体验…...

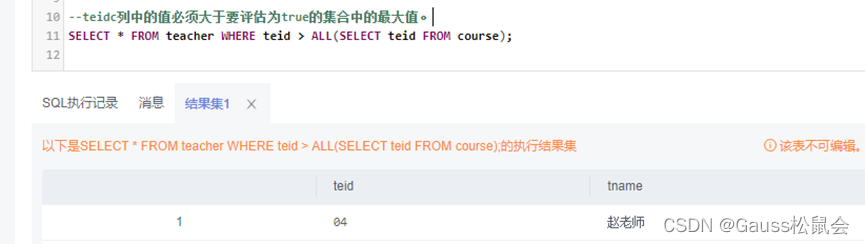

GaussDB数据库SQL系列-子查询

目录 一、前言 二、GaussDB SQL子查询表达式 1、EXISTS/NOT EXISTS 2、IN/NOT IN 3、ANY/SOME 4、ALL 三、GaussDB SQL子查询实验示例 1、创建实验表 2、EXISTS/NOT EXISTS示例 3、IN/NOT IN 示例 4、ANY/SOME 示例 5、ALL示例 四、注意事项及建议 五、小结 一、…...

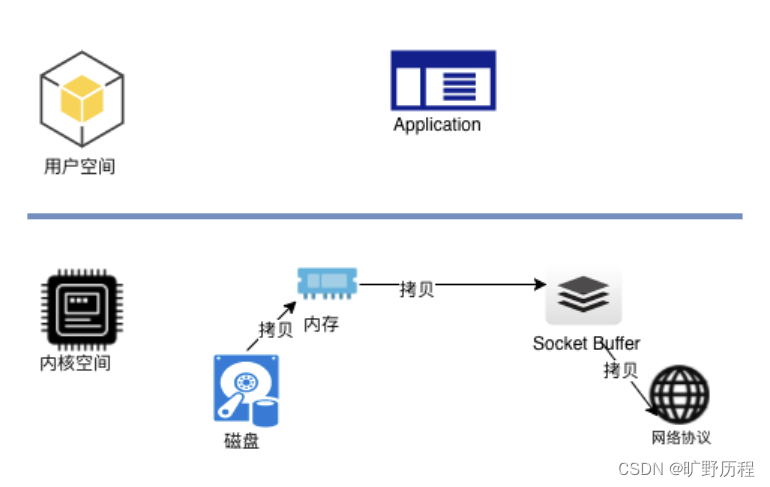

Kafka 什么速度那么快

批量发送消息 Kafka 采用了批量发送消息的方式,通过将多条消息按照分区进行分组,然后每次发送一个消息集合,看似很平常的一个手段,其实它大大提升了 Kafka 的吞吐量。 消息压缩 消息压缩的目的是为了进一步减少网络传输带宽。而…...

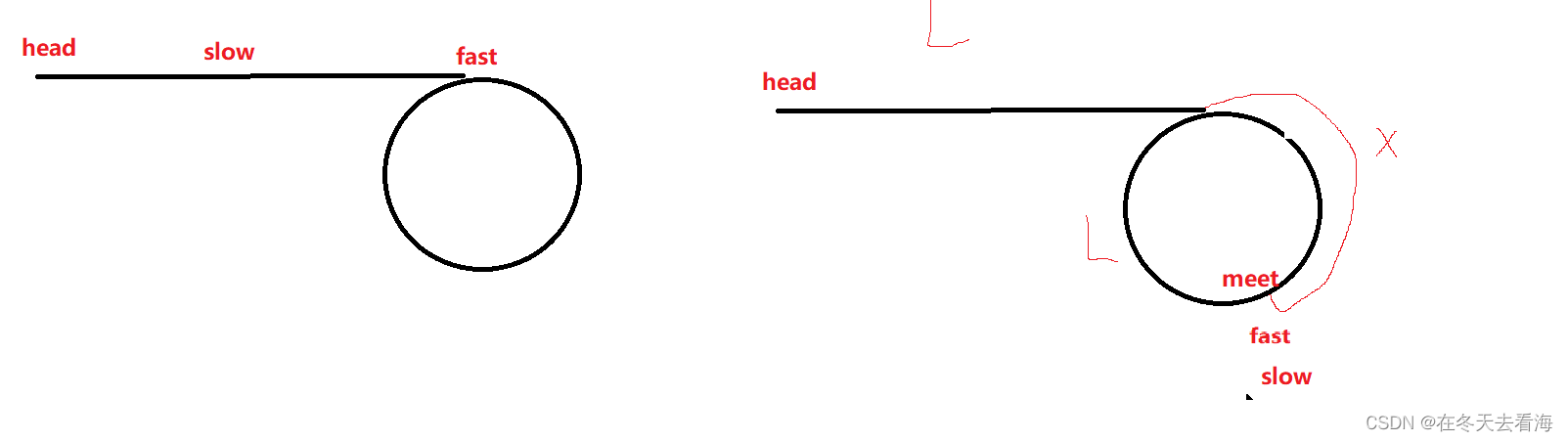

环形链表笔记(自用)

环形链表 不管怎么样slow最多走半圈了, 快慢指针slow走一步,fast走两步最合适,因为假设fast和slow相差n每一次他们前进,就会相差n-1步,这样他们一定会相遇,如果是环形链表的话。 代码 /*** Definition for…...

js循环中发起请求数据不一致问题

项目场景: 在公司的一个项目中需要使用循环更改查询条件,然后查询子表数据,但是在查询过程中for下面的key变化了之后,查询中的key却并没有变化,导致查询的参数不一致,从未结果数据出错 for(let i 0;i<…...

工作流自动化:提升效率、节约成本的重要工具

在现代社会中,软件和技术的运用使得我们的日常活动变得更加简单和高效。然而,这些技术也有自身的特点和独特之处。尽管我们使用这些工具来简化工作,但有时仍需要一些人工干预,比如手动数据录入。在工作场所中,手动数据…...

仿牛客论坛项目day7|Kafka

一、阻塞队列 创建了一个生产者线程和一个消费者线程。生产者线程向队列中放入元素,消费者线程从队列中取出元素。我们可以看到,当队列为空时,消费者线程会被阻塞,直到生产者线程向队列中放入新的元素。 二、Kafka入门 发布、订阅…...

[SpringCloud] 组件性能优化技巧

Feign 配置优化hystrix配置 优化ribbon 优化Servlet 容器 优化Zuul配置 优化 文章目录 1.Servlet 容器 优化2.Feign 配置优化3.Zuul配置 优化4.hystrix配置 优化5.ribbon 优化 1.Servlet 容器 优化 默认情况下, Spring Boot 使用 Tomcat 来作为内嵌的 Servlet 容器, 可以将 We…...

okhttp下载文件 Java下载文件 javaokhttp下载文件 下载文件 java下载 okhttp下载 okhttp

okhttp下载文件 Java下载文件 javaokhttp下载文件 下载文件 java下载 okhttp下载 okhttp 1、引入Maven1.1、okhttp发起请求官网Demo 2、下载文件3、扩充,读写 txt文件内容3.1读写内容 示例 http客户端 用的是 okhttp,也可以用 UrlConnetcion或者apache …...

Oracle/PL/SQL奇技淫巧之Json转表

在Oracle中,有些时候我们需要在一个json文档中查数据 这个时候我们可以通过JSON_TABLE函数来把 json文档 提取成一张可以执行正常查询操作的表 先看JSON_TABLE函数的基础用法: JSON_TABLE(json_data, $.json_path COLUMNS (column_definitions))其中&a…...

每日一学——网络安全

网络安全设计、原则、审计等知识点的精讲如下: 网络安全设计与原则: 网络安全设计是指在系统或网络的设计过程中考虑到安全性,并采取相应的安全措施来保护系统或网络不受威胁。安全设计原则包括最小权限原则(Least Privilege Prin…...

python中的lstm:介绍和基本使用方法

python中的lstm:介绍和基本使用方法 未使用插件 LSTM(Long Short-Term Memory)是一种循环神经网络(RNN)的变体,专门用于处理序列数据。LSTM 可以记忆序列中的长期依赖关系,这使得它非常适合于各…...

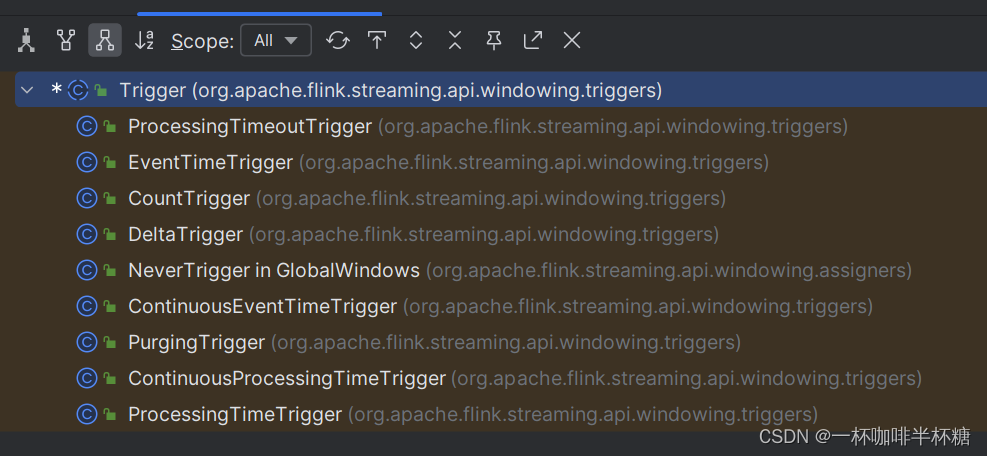

【Flink】Flink窗口触发器

数据进入到窗口的时候,窗口是否触发后续的计算由窗口触发器决定,每种类型的窗口都有对应的窗口触发机制。WindowAssigner 默认的 Trigger通常可解决大多数的情况。我们通常使用方式如下,调用trigger()方法把我们想执行触发器传递进去: SingleOutputStreamOperator<Produ…...

深度云化时代,什么样的云网络才是企业的“心头好”?

科技云报道原创。 近年来企业上云的快速推进,对云网络提出了更多需求。 最初,云网络只是满足互联网业务公网接入。 随着移动互联网的发展,企业对云上网络安全隔离能力和互访能力、企业数据中心与云上网络互联、构建混合云的能力࿰…...

【快应用】快应用广告学习之激励视频广告

【关键词】 快应用、激励视频广告、广告接入 【介绍】 一、关于激励视频广告 定义:用户通过观看完整的视频广告,获得应用内相关的奖励。适用场景:游戏/快游戏的通关、继续机会、道具获取、积分等场景中,阅读、影音等应用的权益体系…...

taotoken用量看板如何帮助开发者清晰掌握各模型消耗详情

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 taotoken用量看板如何帮助开发者清晰掌握各模型消耗详情 对于使用多个大模型进行开发的团队或个人而言,成本管理是一个…...

LLMs 的新前沿:挑战、解决方案与工具

原文:towardsdatascience.com/the-new-frontiers-of-llms-challenges-solutions-and-tools-b1d48c34cf8e?sourcecollection_archive---------2-----------------------#2024-01-25 https://towardsdatascience.medium.com/?sourcepost_page---byline--b1d48c34cf8…...

Python股票数据查询工具:适配器模式与缓存策略实战

1. 项目概述:一个股票价格查询工具的核心价值最近在GitHub上看到一个挺有意思的项目,叫tjefferson/stock-price-query。光看名字,你可能会觉得这不就是个简单的数据抓取脚本吗?市面上类似的工具一抓一大把。但作为一个在金融数据和…...

OpenRGB终极指南:如何用开源软件统一管理所有RGB设备,告别多软件混乱

OpenRGB终极指南:如何用开源软件统一管理所有RGB设备,告别多软件混乱 【免费下载链接】OpenRGB Open source RGB lighting control that doesnt depend on manufacturer software. Supports Windows, Linux, MacOS. Mirror of https://gitlab.com/CalcPr…...

ME_PURCHDOC_POSTED

创建采购订单时常用的保存增强ME_PROCESS_PO_CUST~POST里是没有订单号的可以使用ME_PURCHDOC_POSTED来做相关处理...

对比直接使用厂商 API 观察 Taotoken 在用量与成本可视化方面的优势

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 对比直接使用厂商 API 观察 Taotoken 在用量与成本可视化方面的优势 效果展示类,从个人开发者视角出发,分享…...

Taskbar11完全指南:解锁Windows 11任务栏自定义的终极解决方案

Taskbar11完全指南:解锁Windows 11任务栏自定义的终极解决方案 【免费下载链接】Taskbar11 Change the position and size of the Taskbar in Windows 11 项目地址: https://gitcode.com/gh_mirrors/ta/Taskbar11 还在为Windows 11任务栏的严格限制感到困扰吗…...

STK Connectors接口函数全解析:如何用MATLAB脚本自动化你的航天仿真流程

STK Connectors接口函数全解析:如何用MATLAB脚本自动化你的航天仿真流程 航天仿真领域的工作者常常面临一个矛盾:STK提供了强大的轨道计算和场景可视化能力,但手动操作界面进行复杂任务时效率低下;MATLAB擅长处理复杂逻辑和批量计…...

项目推荐:深入理解与掌握正交频分复用技术)

OFDM仿真(Matlab)项目推荐:深入理解与掌握正交频分复用技术

OFDM仿真(Matlab)项目推荐:深入理解与掌握正交频分复用技术 【下载地址】OFDM仿真matlab完整可运行 本资源提供了一个完整的OFDM(正交频分复用)仿真代码,基于Matlab平台开发。该仿真代码包含了OFDM系统中的多个关键模块࿰…...

深入理解LZFSE核心技术:Lempel-Ziv与FSE编码的完美结合

深入理解LZFSE核心技术:Lempel-Ziv与FSE编码的完美结合 【免费下载链接】lzfse LZFSE compression library and command line tool 项目地址: https://gitcode.com/gh_mirrors/lz/lzfse LZFSE(Lempel-Ziv Finite State Entropy)是苹果…...