Redis基础操作以及数据类型

目录

Redis基础操作

java中的i++是不是原子操作?不是

数据类型

1. list

2. set

3. Hash哈希

4. Zset有序集合

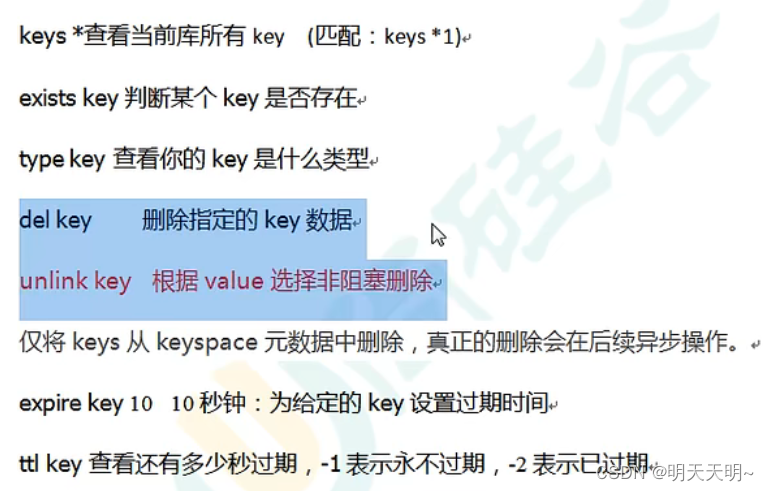

Redis基础操作

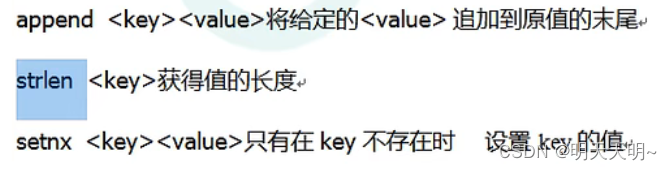

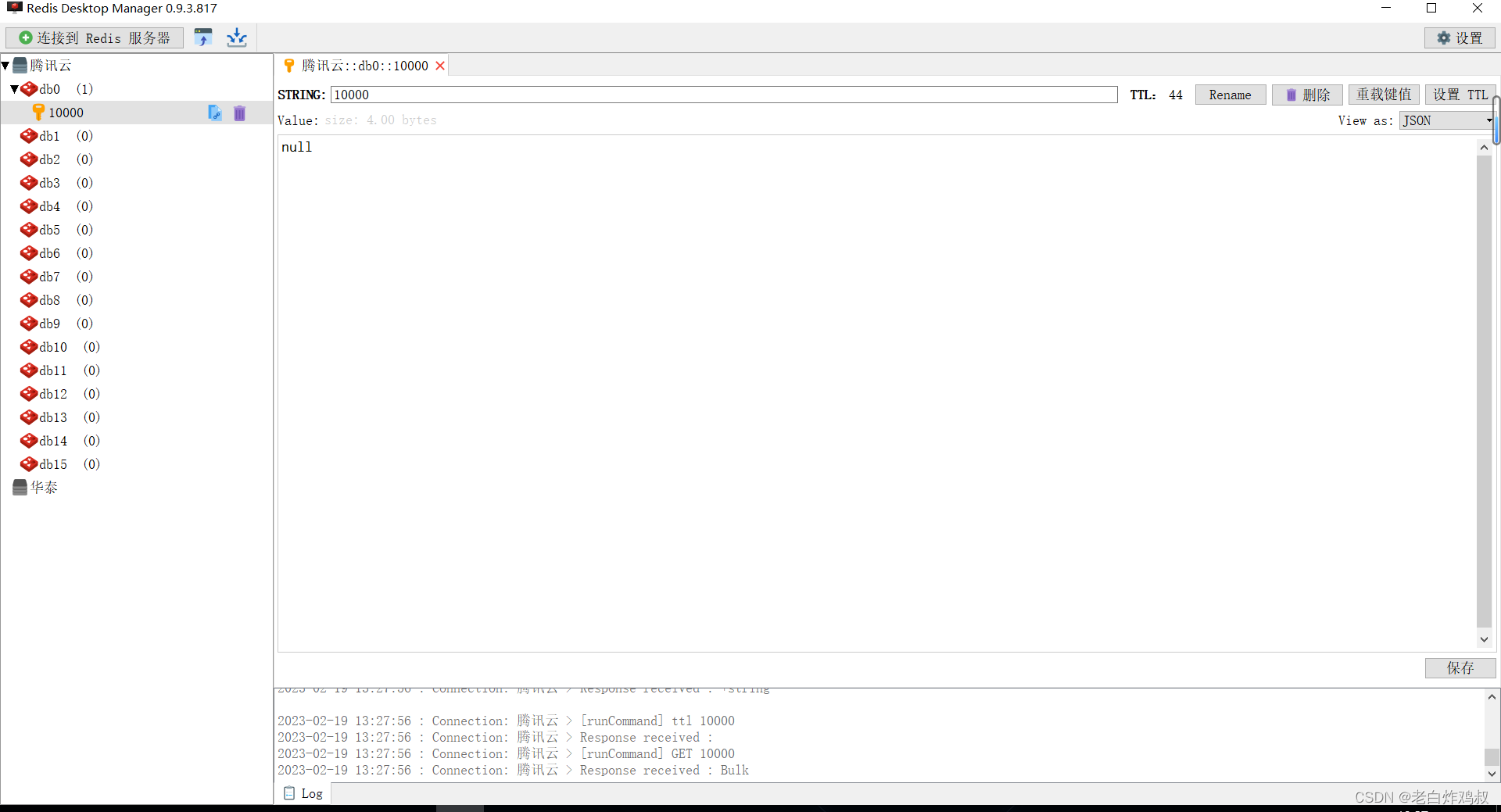

set [key] [value] 设置值 (设置相同的会将原先的覆盖)

get [key] 获取值

不能覆盖和替换

ttl [key] 以秒为单位返回 key 的剩余过期时间。

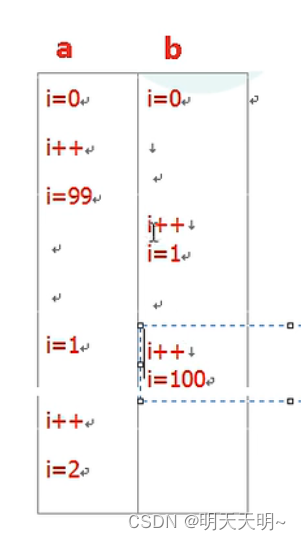

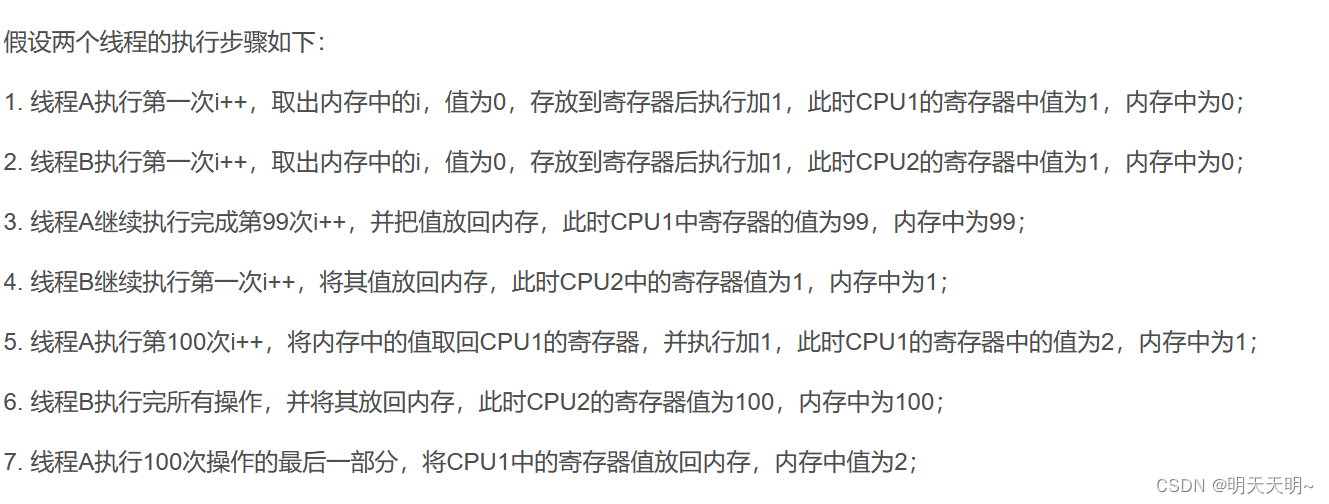

java中的i++是不是原子操作?

不是原子操作

i=0,两个贤臣分别对i进行++100次。值是多少?2~200

i++要经过 取值,++,赋值这三个步骤

a线程最后i=1是取值,取的是b中的值,然后必须经过这三个步骤,接下来就是++,和赋值了,那么就是2了。

数据类型

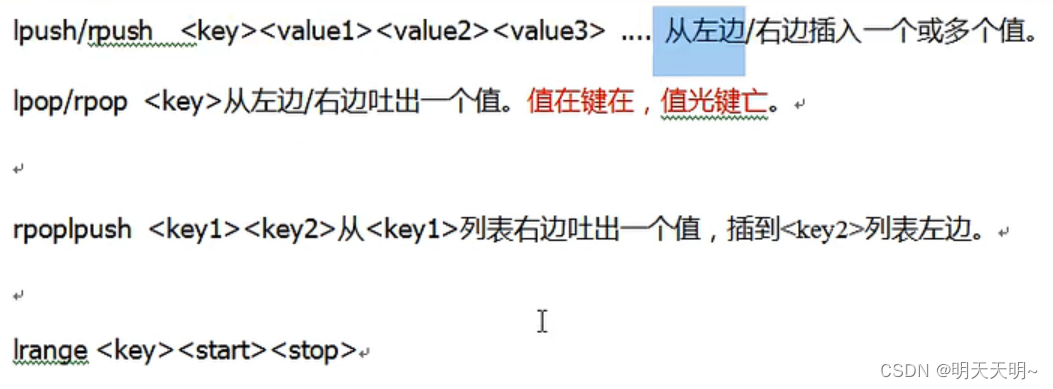

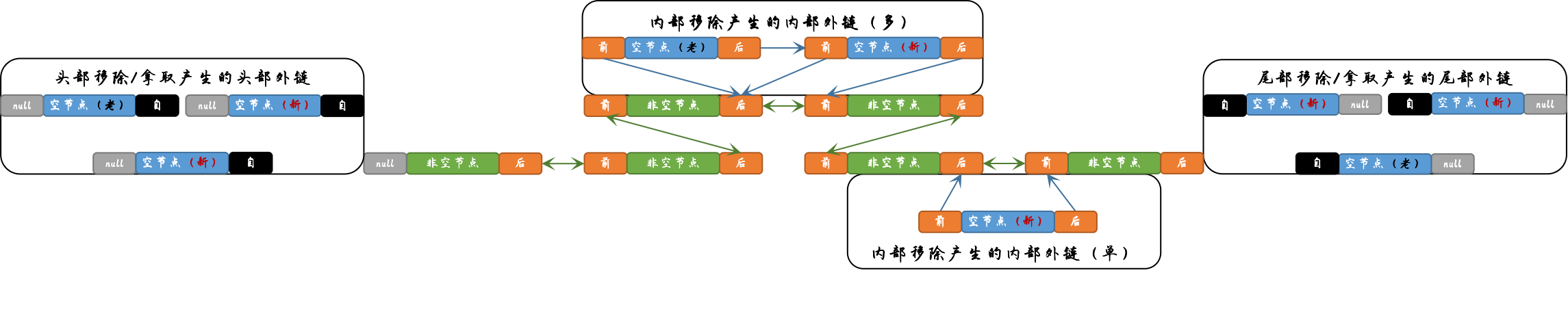

1. list

按着索引下标获得元素(从左到右)

![]()

l

l

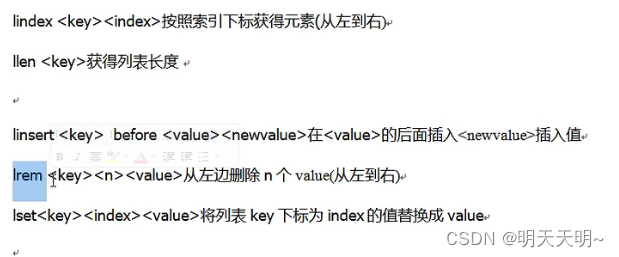

list的数据结构

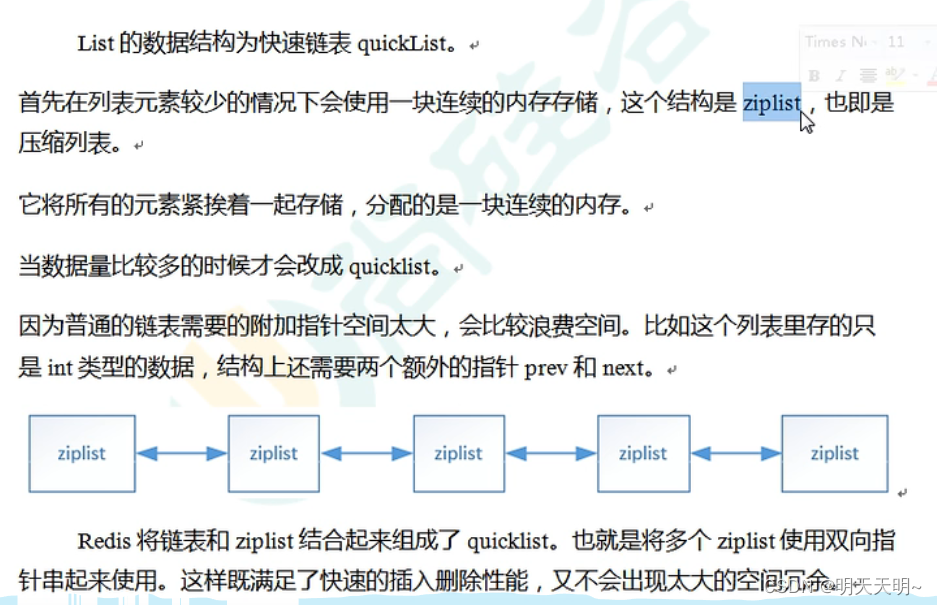

2. set

自动排序

不会出现重复数据

可以判断某个数据是否再set集合中sismember

string类型的无序集合

地城hash表

常见命令

3. Hash哈希

通过key和field(属性标签)就可以操作对应的属性数据,既不需要重复存储数据,也不会带来序列化和并发修改的问题。

数据量少用ziplist

数据量大用hashtable

常见命令

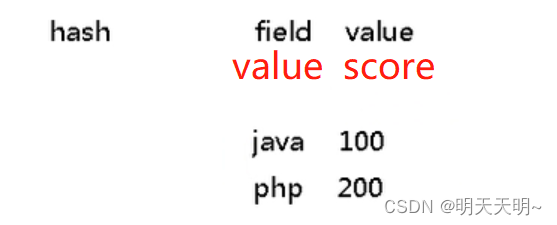

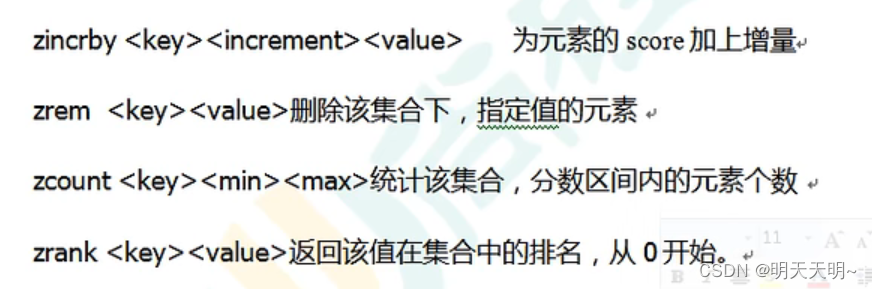

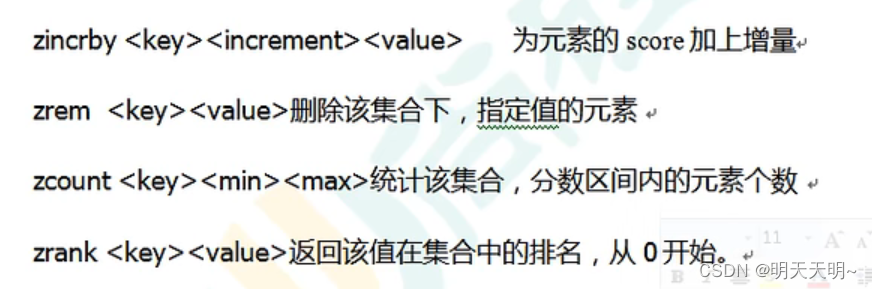

4. Zset有序集合

有序集合

没有重读元素的字符串集合

每个成员都关联了一个分数(score)按分数从低到高排序

两个数据结构:

1.hash

关联元素value和score,保障元素value的唯一性。通过value找到对应的score

field对应value

value对应score

2. 跳跃表

跳跃表的目的在于给元素 value 排序,根据 score 的范围获取元素列表。

通过跳跃表快速定位元素

从最上面一层开始找 如下表所示,从第二层开始。

相关文章:

Redis基础操作以及数据类型

目录 Redis基础操作 java中的i是不是原子操作?不是 数据类型 1. list 2. set 3. Hash哈希 4. Zset有序集合 Redis基础操作 set [key] [value] 设置值 (设置相同的会将原先的覆盖) get [key] 获取值 不能覆盖和替换 ttl [key] 以秒为单…...

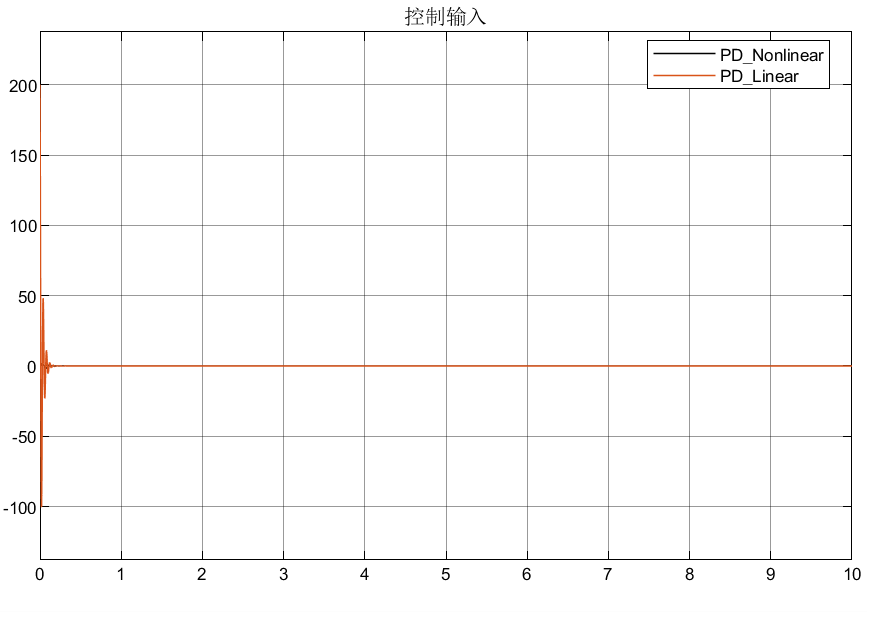

自抗扰控制ADRC之反馈控制律(NLSEF)

目录 前言 1.非线性状态误差反馈控制律(NLSEF) 1.1 控制律形式 1.2 控制量的生成(或者说扰动的补偿) 1.2.1补偿形式① 1.2.1补偿形式② 2.仿真分析 2.1仿真模型 2.2仿真结果 前言 前面的两篇博客依次介绍了TD微分跟踪器安排过渡过程、扩张观测器: 自抗扰…...

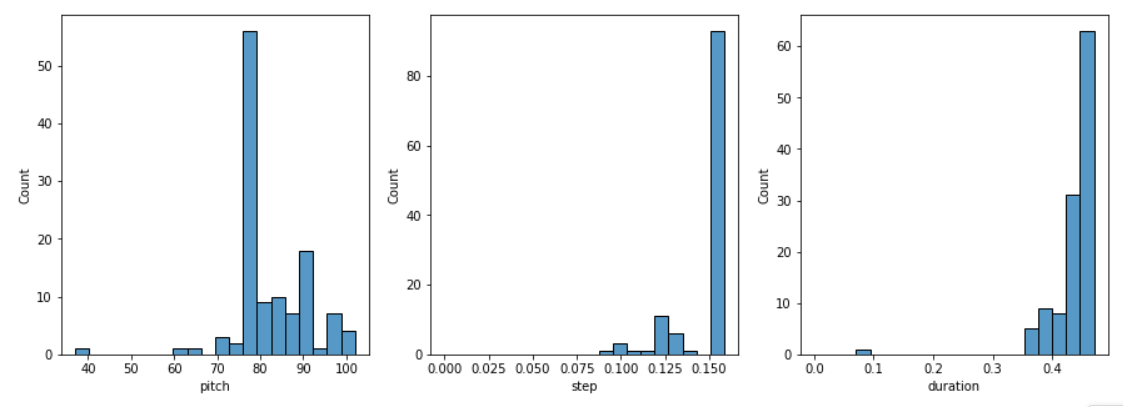

“生成音乐“ 【循环神经网络】

前言 本文介绍循环神经网络的进阶案例,通过搭建和训练一个模型,来对钢琴的音符进行预测,通过重复调用模型来进而生成一段音乐; 使用到Maestro的钢琴MIDI文件 ,每个文件由不同音符组成,音符用三个量来表示…...

能否手写vue3响应式原理-面试进阶

(二)响应式原理 利用ES6中Proxy作为拦截器,在get时收集依赖,在set时触发依赖,来实现响应式。 (三)手写实现 1、实现Reactive 基于原理,我们可以先写一下测试用例 //reactive.spe…...

前端工程师leetcode算法面试必备-简单的二叉树

一、前言 本难度的题目主要考察二叉树的基本概念和操作。 1、基本概念 树是计算机科学中经常用到的一种非线性数据结构,以分层的形式存储数据。二叉树是一种特殊的树结构,每个节点最多有两个子树,通常子树被称作“左子树”和“右子树”。 …...

【什么程度叫熟悉linux系统】

一、编译内核 1、Linux系统背景:Ubuntu 2、内核源码kernel.org进行下载 3、解压内核源文件linux-6.1.12.tar.xz、命令:tar -xvf linux-6.1.12.tar.xz 4、进入解压好的文件inux-6.1.12 5、配置内核命令:make menuconfig(需要进…...

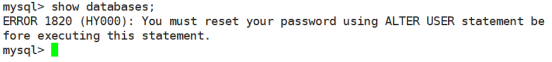

编译安装MySQL

MySQL 5.7主要特性 随机root 密码:MySQL 5.7 数据库初始化完成后,会自动生成一个 rootlocalhost 用户,root 用户的密码不为空,而是随机产生一个密码。原生支持:Systemd 更好的性能:对于多核CPU、固态硬盘、…...

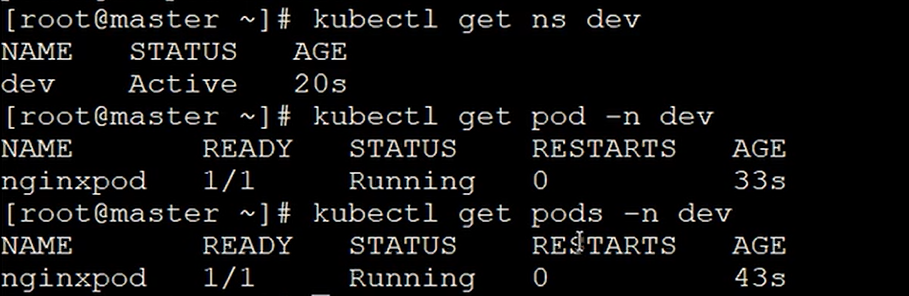

Kubernetes一 Kubernetes之入门

二 Kubernetes介绍 1.1 应用部署方式演变 在部署应用程序的方式上,主要经历了三个时代: 传统部署:互联网早期,会直接将应用程序部署在物理机上 优点:简单,不需要其它技术的参与 缺点:不能为应…...

SQLServer2000 断电后数据库suspect“置疑”处理

SQLServer2000 断电后数据库suspect“置疑”处理 背景介绍: 前些天加班时候,接到小舅子微信,说一个客户的winXP 机器上sql2000的数据库在断电重启后,数据库执行命令时提示suspect“置疑”错误。小舅子电子工程师,对数…...

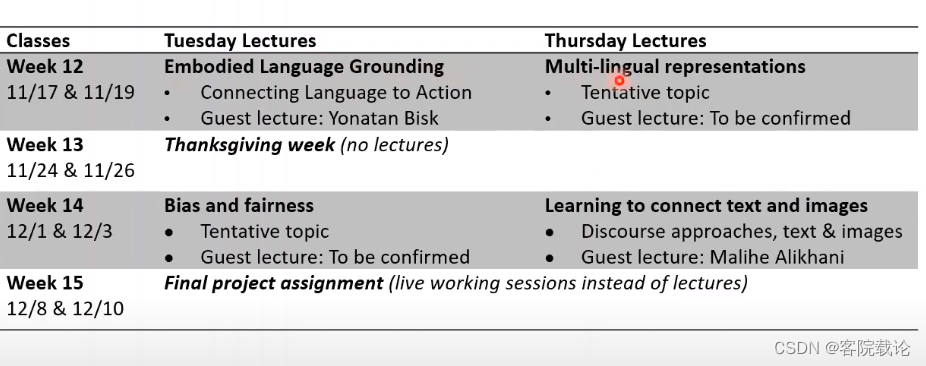

多模态机器学习入门Tutorial on MultiModal Machine Learning——第一堂课个人学习内容

文章目录课程记录核心技术Core Technical Challengesrepresentation表示alignment对齐转换translationFusion融合co-learning共同学习总结Course Syllabus教学大纲个人总结第一周的安排相关连接课程记录 这部分是自己看视频,然后截屏,记录下来的这部分的…...

Java ~ Collection/Executor ~ LinkedBlockingDeque【总结】

一 概述 简介 LinkedBlockingDeque(链接阻塞双端队列)类(下文简称链接阻塞双端队列)是BlockingDeqeue(阻塞双端队列)接口的唯一实现类,采用链表的方式实现。链接阻塞双端队列与LinkedBlockingQu…...

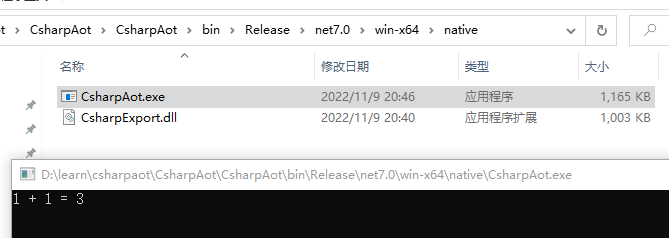

.NET7的AOT的使用

背景其实,规划这篇文章有一段时间了,但是比较懒,所以一直拖着没写。最近时总更新太快了,太卷了,所以借着 .NET 7 正式版发布,熬夜写完这篇文章,希望能够追上时总的一点距离。本文主要介绍如何在…...

分布式缓存的问题

1,Redis缓存穿透问题 Redis缓存穿透问题是指查询一个一定不存在的数据,由于这样的数据缓存一定不命中,所以这样的请求一定会打到数据库上。但是由于数据库里面也没有这样数据,且也没有将这样的null值缓存到数据库,从而造成这样的…...

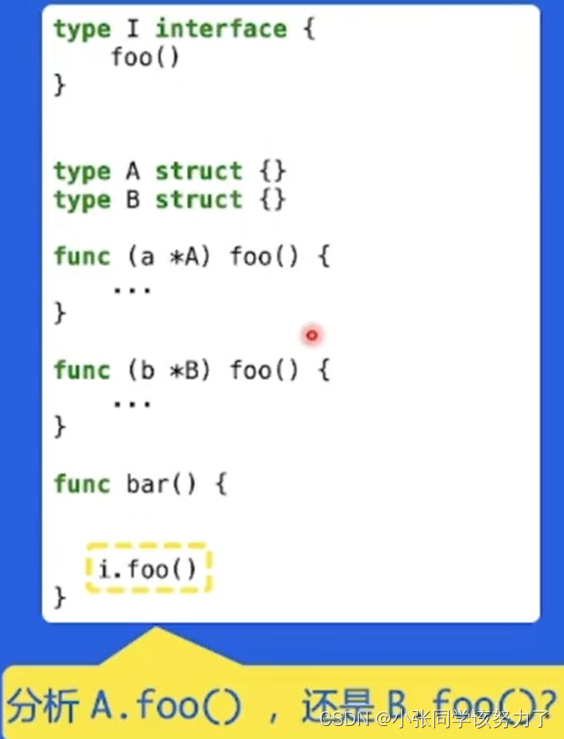

golang入门笔记——内存管理和编译器优化

静态分析 静态分析:不执行程序代码,推导程序的行为,分析程序的性质 控制流(control flow):程序的执行流程 数据流(data flow):数据在控制流上的传递 通过分析控制流和…...

GEE学习笔记 七十:【GEE之Python版教程四】Python基础编程二

通过上一章的讲解,我们对于python有了初步的了解,这一章就详细讲解一下python的各个变量以及运算规则等内容。 关于测试代码推荐初学者将每一段代码都自己敲入编辑器中在本地运行。 1、数值 这是任何编程中都会有的基本变量,在python支持的…...

股票投资新出发之知识体系构建导论

文章目录前言参考资料如何构建体系实践理论tips前言 自2021年股票开户,投资已有2年左右,但更多的是凭感觉式的拍脑袋投资,没有自己的投资体系,所以开此专栏从零开始构建知识体系,勉励自己不断学习。两年的投资经验让我…...

蓝桥杯算法训练合集 十六 1.首字母变大写2.盾神计科导作业3.Cinema4.接水问题

目录 1.首字母变大写 2.盾神计科导作业 3.Cinema 4.接水问题 1.首字母变大写 问题描述 对一个字符串中的所有单词,如果单词的首字母不是大写字母,则把单词的首字母变成大写字母。在字符串中,单词之间通过空白符分隔,空白符包括…...

密码的世界

网络世界中常见的攻击方法 窃听攻击 窃听攻击是网络世界最常见的一种攻击方式,一些不能泄露的隐私信息,例如银行卡密码,账号密码,如果被窃听泄露的话通常会带来比较严重的后果。 中间人攻击 在中间人攻击中,小明准…...

如何用一句话感动测试工程师?产品和技术都这么说!

测试工程师在公司里的地位一言难尽,产品挥斥苍穹,指引产品前路;开发编写代码实现功能,给产品带来瞩目成就。两者,一个是领航员,一个是开拓者,都是聚光灯照耀的对象,唯独团队中的保障…...

亲测分享!优豆云免费资源助力我的小站起飞,还有惊喜优惠

大家好呀! 最近一直在捣鼓自己的个人小项目和博客,对于像我这样的新手来说,成本控制是首要考虑的问题。偶然间发现了 优豆云 这个宝藏平台 (https://www.udouyun.com),简直是为我们这些预算有限但又想练手、展示创意的朋友量身定做…...

从代码到知识图谱:构建交互式源码可视化分析工具

1. 项目概述:从“代码仓库”到“知识图谱”的跃迁在软件开发领域,我们每天都要面对海量的代码库。无论是为了复用轮子、学习最佳实践,还是为了理解一个庞大项目的架构,我们通常的做法是:克隆仓库、打开IDE、在文件和目…...

Tinke:如何轻松提取和修改NDS游戏资源的完整指南

Tinke:如何轻松提取和修改NDS游戏资源的完整指南 【免费下载链接】tinke Viewer and editor for files of NDS games 项目地址: https://gitcode.com/gh_mirrors/ti/tinke 你是否曾经想过探索任天堂NDS游戏内部的奥秘?想要提取游戏中的图像、音频…...

用GitHub构建个人技能树:从知识管理到职业品牌塑造

1. 项目概述与核心价值最近在GitHub上看到一个挺有意思的项目,叫“Prycehot374/skills”。乍一看,这名字有点抽象,既不像一个具体的工具库,也不像一个完整的应用。但点进去之后,我发现它其实是一个个人技能树的“仓库化…...

NotebookLM知识库不是“上传即用”!揭秘头部科技公司强制执行的6层校验机制与实时质量监控SOP

更多请点击: https://intelliparadigm.com 第一章:NotebookLM知识库不是“上传即用”!揭秘头部科技公司强制执行的6层校验机制与实时质量监控SOP NotebookLM 的知识库看似支持一键上传 PDF/DOCX,但真实生产环境中,Goo…...

Soot印相不是风格,是光学物理过程!20年暗房工程师拆解Midjourney如何模拟FeSO₄还原反应与纸基纤维吸附曲线

更多请点击: https://intelliparadigm.com 第一章:Soot印相不是风格,是光学物理过程! Soot印相(Soot Photogram)是一种基于真实碳黑微粒沉积与光敏材料相互作用的直摄成像技术,其本质并非后期滤…...

)

MATLAB新手也能懂:用Jakes模型仿真120km/h车速下的无线信道衰落(附完整代码)

MATLAB实战:从零构建120km/h车速下的Jakes信道仿真模型 第一次接触无线信道仿真时,我被那些复杂的公式和抽象的概念弄得晕头转向。直到亲手在MATLAB中实现了Jakes模型,看着屏幕上跳动的多普勒谱曲线,才真正理解了移动通信中多普勒…...

如何优雅地解决网盘下载困境:一个技术爱好者的高效下载方案

如何优雅地解决网盘下载困境:一个技术爱好者的高效下载方案 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘 /…...

ncmdump解密指南:3分钟解锁网易云音乐NCM格式的播放自由

ncmdump解密指南:3分钟解锁网易云音乐NCM格式的播放自由 【免费下载链接】ncmdump 项目地址: https://gitcode.com/gh_mirrors/ncmd/ncmdump 你是否曾经下载了网易云音乐的歌单,却发现那些NCM格式的文件只能在特定客户端播放?别担心&…...

:Easy-Vibe - Datawhale 出品的 AI 时代编程入门教程)

一天一个开源项目(第100篇):Easy-Vibe - Datawhale 出品的 AI 时代编程入门教程

引言 “会说话,就能做应用。” 这是"一天一个开源项目"系列的第100篇文章——一个小小的里程碑。 选择 Easy-Vibe 作为第100篇,有一种奇妙的对称感。这个系列从第一篇开始,记录的都是"工具"——各种帮助开发者做事更快、…...