服务器数据库中了360后缀勒索病毒怎么办?360后缀勒索病毒的加密形式

随着信息技术的发展,企业的计算机服务器数据库变得越来越重要。然而,在数字时代,网络上的威胁也日益增多。近期,我们收到很多企业的求助,企业的计算机服务器遭到了360后缀勒索病毒的攻击,导致服务器内的所有数据库被加密无法使用,后来通过专业技术工程师的检测分析,制定了更加合适的数据恢复方案计划,确保了众多企业的正常运转。如果我们的计算机不小心被360后缀 勒索病毒攻击,我们应该立即采取有效措施,减少更大的经济损失。

360后缀勒索病毒是一种恶意软件,它属于Beijingcrypt勒索家族中的一种,它通过加密计算机服务器上的文件,使其无法访问或使用,然后勒索受害者支付赎金来解密数据,以下是360后缀勒索病毒可能使用的一些常见加密方法:

1. 对称加密:360后缀勒索病毒可以使用对称加密算法,如AES(高级加密标准),对计算机服务器上的文件进行加密。在这种情况下,攻击者会生成一个密钥来加密文件,然后只有在支付了赎金后,才会提供解密所需的密钥。

2. 非对称加密:这种加密方式使用了公钥和私钥。攻击者会将计算机服务器上的文件用公钥进行加密,然后只有他们持有的私钥才能解密文件。在勒索攻击中,攻击者通常向受害者提供一对加密密钥(公钥和私钥),要求支付赎金来获取私钥以解密文件。

3. 混合加密:为了增加安全性,360后缀勒索病毒可能同时使用对称加密和非对称加密算法。它可能使用对称加密对文件进行加密,然后再使用受感染计算机的公钥对对称密钥进行加密。这样,在支付赎金后,攻击者会向受害者提供解密文件所需的对称密钥。

需要注意的是,具体使用哪种加密方法取决于具体的勒索病毒变种和攻击者的策略。有些勒索病毒可能使用更复杂的加密算法或添加其他技术来增加解密难度。如果不幸遭到了此类勒索病毒的攻击,我们应该立即采取措施,下面的方式可能帮助到我们。

第一步,立即断开受影响的设备与网络连接。一旦发现服务器数据库遭受了后缀勒索病毒攻击,首要任务是立即切断与网络的连接,以防止病毒进一步蔓延,减少损失和风险。

第二步,立即联系专业安全团队。企业往往配备有专业的信息技术安全部门或者专家团队。一旦遇到被后缀病毒攻击的情况,应立即联系这些专业人员,让他们全力投入到事态处理和解决方案的制定中。云天数据恢复中心拥有多年专业数据恢复研发团队,针对市面上的多后缀勒索病毒有着丰富的解密恢复经验,数据恢复完整度高,数据恢复安全高效。

第三步,备份重要数据。在企业运营过程中,数据库中的数据是核心资产。尽管后缀勒索病毒可能会对数据库进行加密或破坏,但及时备份是一种有效的保护措施。因此,建议在还原或修复数据之前,要先确保已经对所有关键数据进行了备份。

第四步,改善安全防护措施。从被攻击的经验中吸取教训,进一步改善企业的安全防护措施。可以考虑增强网络安全设备、定期更新和升级软件补丁、加强密码策略、提高员工网络安全意识等,从而在未来更好地应对类似事件。

最后,企业需要意识到网络安全是一项长期任务,不能掉以轻心。除了通过技术手段保护服务器和数据外,培养员工的网络安全意识同样重要。加强网络安全培训和教育,使员工了解在互联网时代面临的潜在风险,并学会正确应对,来共同保护企业的信息资产和利益。尽管遭遇到360后缀勒索病毒攻击是一种严峻的情况,但合理的处理和快速的应对可以最大程度地减少负面影响,减少经济损失。

相关文章:

服务器数据库中了360后缀勒索病毒怎么办?360后缀勒索病毒的加密形式

随着信息技术的发展,企业的计算机服务器数据库变得越来越重要。然而,在数字时代,网络上的威胁也日益增多。近期,我们收到很多企业的求助,企业的计算机服务器遭到了360后缀勒索病毒的攻击,导致服务器内的所有…...

期权就是股指期货吗,哪个好做一点?

近年来,场内ETF期权产品不断扩大,越来越多的投资者有投资期权的想法。当我们看到期权时,我们会不知不觉地想到期货,虽然期货与期权只有一个字的区别,但实际上有很大的不同,那么期权就是股指期货吗ÿ…...

week32

本周目标: Belady现象的解释 操作系统 计组IO/MM chapter 刷力扣 ubuntu磁盘/网络/命令行进阶*1 tarball之类的使用 Question 大数据系统实验要学吗? 据说课讲得不好这是一门类似数据库的课程——大数据之hadoop / hive / hbase 的区别是什么&a…...

【数据库】P1 数据库基本常识

数据库基本常识 数据库 ≠ 数据库管理系统表(Table)SQL是什么 数据库 ≠ 数据库管理系统 数据库是保存有组织的数据的容器,数据库称为 DB(DataBase);数据库管理系统是创建和操纵数据库的软件,数…...

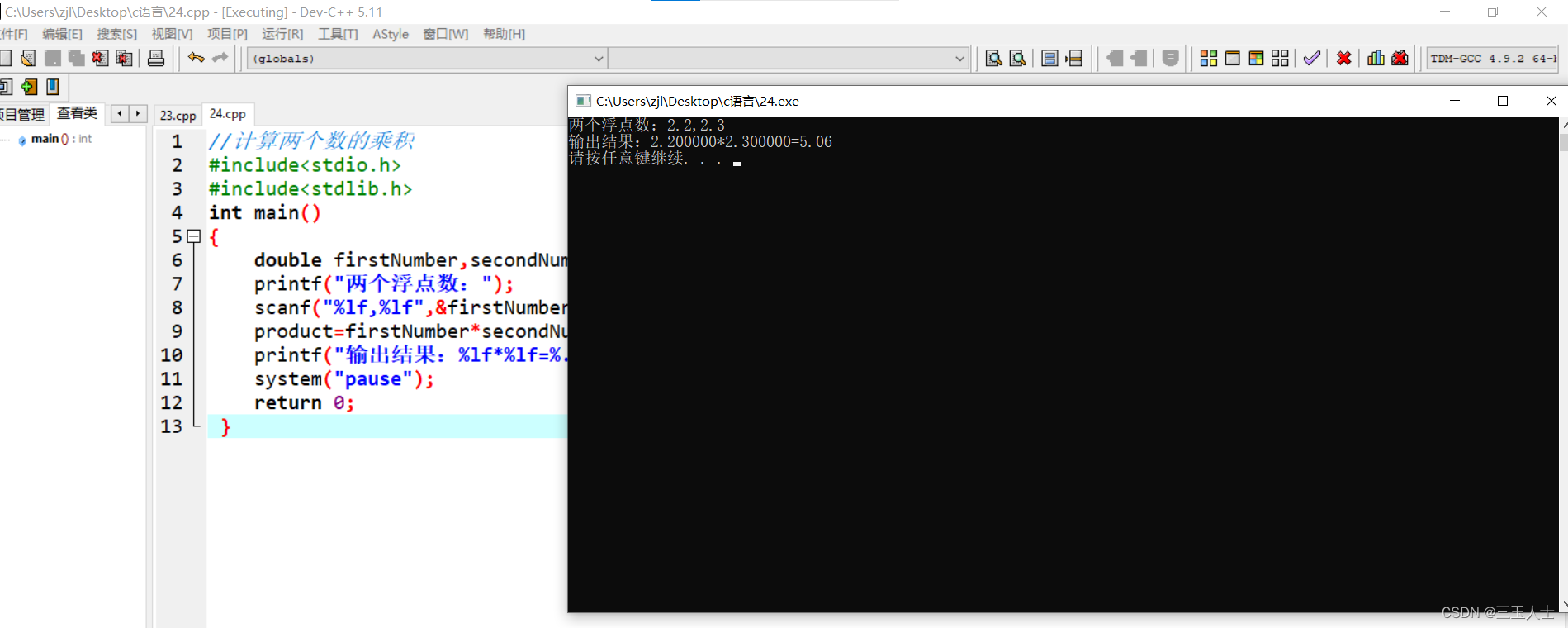

c语言——计算两个数的乘积

//计算两个数的乘积 #include<stdio.h> #include<stdlib.h> int main() {double firstNumber,secondNumber,product;printf("两个浮点数:");scanf("%lf,%lf",&firstNumber,&secondNumber);productfirstNumber*secondNumber…...

单机模型并行最佳实践

单机模型并行最佳实践 模型并行在分布式训练技术中被广泛使用。 先前的帖子已经解释了如何使用 DataParallel 在多个 GPU 上训练神经网络; 此功能将相同的模型复制到所有 GPU,其中每个 GPU 消耗输入数据的不同分区。 尽管它可以极大地加快训练过程&…...

编程练习(3)

一.选择题 第一题: 函数传参的两个变量都是传的地址,而数组名c本身就是地址,int型变量b需要使用&符号,因此答案为A 第二题: 本题考察const修饰指针变量,答案为A,B,C,D 第三题: 注意int 型变…...

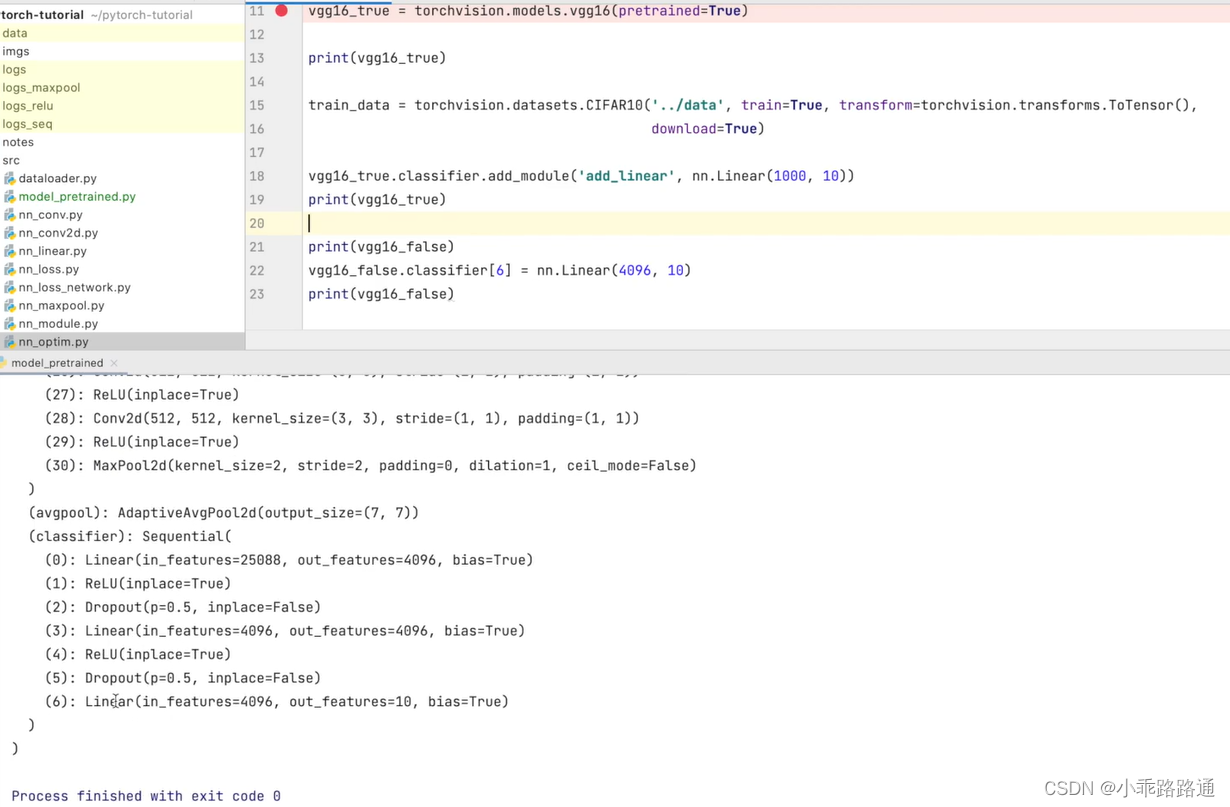

PyTorch学习笔记(十三)——现有网络模型的使用及修改

以分类模型的VGG为例 vgg16_false torchvision.models.vgg16(weightsFalse) vgg16_true torchvision.models.vgg16(weightsTrue) 设置为 False 的情况,相当于网络模型中的参数都是初始化的、默认的设置为 True 时,网络模型中的参数在数据集上是训练好…...

Python爬虫的scrapy的学习(学习于b站尚硅谷)

目录 一、scrapy 1. scrapy的安装 (1)什么是scrapy (2)scrapy的安装 2. scrapy的基本使用 (1)scrap的使用步骤 (2)代码的演示 3. scrapy之58同城项目结构和基本方法&…...

“深入解析JVM:揭秘Java虚拟机的工作原理“

标题:深入解析JVM:揭秘Java虚拟机的工作原理 摘要:本文将深入解析Java虚拟机(JVM)的工作原理,探讨其内部结构和运行机制。我们将介绍JVM的组成部分、类加载过程、内存管理、垃圾回收、即时编译等关键概念&…...

【数据结构与算法】十大经典排序算法-归并排序

🌟个人博客:www.hellocode.top 🏰Java知识导航:Java-Navigate 🔥CSDN:HelloCode. 🌞知乎:HelloCode 🌴掘金:HelloCode ⚡如有问题,欢迎指正&#…...

基于深度学习创建-表情符号--附源码

表情符号深度学习概述 如今,我们使用多种表情符号或头像来表达我们的心情或感受。它们充当人类的非语言线索。它们成为情感识别、在线聊天、品牌情感、产品评论等的关键部分。针对表情符号驱动的故事讲述的数据科学研究不断增加。 从图像中检测人类情绪非常流行,这可能是由…...

.netcore grpc的proto文件字段详解

一、.proto文件字段概述 grpc的接口传输参数都是根据.proto文件约定的字段格式进行传输的grpc提供了多种类型字段;主要包括标量值类型(基础类型)、日期时间、可为null类型、字节、列表、字典、Any类型(任意类型)、One…...

带你了解建堆的时间复杂度

目录 用向上调整建堆的时间复杂度 1.向上调整建堆的时间复杂度O(N*logN) 2.数学论证 3.相关代码 用向下调整建堆的时间复杂度 1.建堆的时间复杂度为O(N) 2.数学论证 3.相关代码 完结撒花✿✿ヽ(▽)ノ✿✿ 博主建议:面试的时候可能会被面试官问到建堆时间复杂度的证明过…...

人工智能原理(6)

目录 一、机器学习概述 1、学习和机器学习 2、学习系统 3、机器学习发展简史 4、机器学习分类 二、归纳学习 1、归纳学习的基本概念 2、变型空间学习 3、归纳偏置 三、决策树 1、决策树组成 2、决策树的构造算法CLS 3、ID3 4、决策树的偏置 四、基于实例的学习…...

单片机模块化编程文件创建流程

一、在工程文件夹下创建一个新的文件夹,命名为“ModulesCodesFiles”,译为“模块化代码文件”,用于存放所有模块化代码文件。 二、在“ModulesCodesFiles”文件夹下为每个模块创建一个新的文件夹,命名为模块的名称,例…...

docker image

docker image 1. 由来 docker image是Docker容器管理工具中的一个命令,用于管理和操作Docker镜像。 2. 常见五种示例命令和说明 以下是docker image的常见示例命令及其说明: 示例一:列出所有镜像 docker image ls描述:使用d…...

力扣75——单调栈

总结leetcode75中的单调栈算法题解题思路。 上一篇:力扣75——区间集合 力扣75——单调栈 1 每日温度2 股票价格跨度1 - 2 解题总结 1 每日温度 题目: 给定一个整数数组 temperatures ,表示每天的温度,返回一个数组 answer &…...

Webpack和Parcel详解

构建工具和打包器是在开发过程中帮助组织、优化和打包项目的工具。它们可以处理依赖管理、资源优化、代码转换等任务,从而使开发流程更高效。以下是关于构建工具和打包器的一些指导: **Webpack:** Webpack 是一个功能强大的模块打包器&#…...

linux系统服务学习(六)FTP服务学习

文章目录 FTP、NFS、SAMBA系统服务一、FTP服务概述1、FTP服务介绍2、FTP服务的客户端工具3、FTP的两种运行模式(了解)☆ 主动模式☆ 被动模式 4、搭建FTP服务(重要)5、FTP的配置文件详解(重要) 二、FTP任务…...

【C语言之 CJson】从零到一:构建与解析JSON的实战指南

1. 为什么C语言需要处理JSON数据 在物联网设备和嵌入式系统开发中,JSON已经成为事实上的数据交换标准。我去年参与的一个智能家居项目就深有体会:设备配置、状态上报、控制指令全都采用JSON格式传输。用C语言处理这些数据时,手动拼接字符串不…...

Python视频自动化处理:基于FFmpeg与OpenCV的编程式剪辑框架实践

1. 项目概述与核心价值最近在折腾视频剪辑自动化流程,发现了一个挺有意思的开源项目AmitDigga/fabric-video-editor。这名字一看就带着点“缝合怪”的味道,fabric这个词在编程领域通常指代一个框架或结构,而video-editor则直指视频编辑。简单…...

私有化多用户AI代码助手:基于开源LLM的部署与协作实践

1. 项目概述:一个面向多用户的代码助手开源项目最近在逛GitHub的时候,发现了一个挺有意思的项目,叫openclaw-multiuser。光看名字,你可能会有点懵,“openclaw”是啥?“多用户”又是指什么?简单来…...

基于Claude API的全栈AI应用开发框架:从架构设计到生产部署

1. 项目概述与核心价值最近在折腾AI应用开发,特别是想把手头的一些想法快速落地成可交互的Web应用。相信很多开发者都有类似的痛点:大模型API调用起来简单,但要把想法变成一个功能完整、界面友好、还能稳定部署的应用,中间隔着一道…...

ReID跨镜还在“找相似”,镜像视界无感定位已实现“定位置”

ReID跨镜还在“找相似”,镜像视界无感定位已实现“定位置”纵观当下视频跨镜追踪行业,技术路线早已形成鲜明代际差距。传统ReID行人重识别依旧固守视觉特征比对逻辑,全程停留在画面里反复“找相似”的浅层识别阶段;而依托国家十四…...

AB下载管理器终极指南:高效管理你的下载任务

AB下载管理器终极指南:高效管理你的下载任务 【免费下载链接】ab-download-manager A Download Manager that speeds up your downloads 项目地址: https://gitcode.com/GitHub_Trending/ab/ab-download-manager AB下载管理器是一款基于Kotlin开发的开源跨平…...

Cool-Request终极指南:如何高效配置全局请求头提升API测试效率

Cool-Request终极指南:如何高效配置全局请求头提升API测试效率 【免费下载链接】cool-request IDEA API、Java Method debug tools 项目地址: https://gitcode.com/gh_mirrors/co/cool-request 在Java API开发和调试过程中,Cool-Request作为一款强…...

开源项目质量门禁实践:从代码规范到安全扫描的自动化检查

1. 项目概述:一个开源项目的“守门人”最近在整理自己的开源项目时,我一直在思考一个问题:如何确保项目仓库的“健康度”?这里的健康度,不仅仅是指代码没有Bug,更是指整个项目的协作流程、代码质量、依赖安…...

Linly中文大模型本地部署指南:从选型到实战优化

1. 项目概述:一个面向中文场景的“小而美”语言模型最近在折腾本地部署大语言模型的朋友,可能都绕不开一个名字:Linly。这个由深圳大学计算机视觉研究所(CVI-SZU)开源的项目,在中文社区里热度一直不低。它不…...

基于CircuitPython与蓝牙BLE的交互式电子糖果心制作指南

1. 项目概述:一个可交互的蓝牙电子糖果心 情人节期间,那些印着“BE MINE”、“HUG ME”等短句的糖果心(Conversation Hearts)总是能传递简单而直接的情感。你有没有想过,如果能亲手制作一个可以随时改变文字和颜色的电…...