怎么使用手机远程控制Win10电脑?

可以使用手机远程控制电脑吗?

“近期,我将出差一段时间。问题是,我希望能够从很远的地方浏览家里电脑上的一些东西,但我不会一直随身携带笨重的笔记本电脑。我可以手机远程访问Windows电脑吗? ”

当然,您可以从任何地方使用手机远程访问Windows电脑。在这篇文章中,我们将介绍如何使用可靠的免费远程桌面软件从手机远程访问电脑。

如何从手机远程控制Win10电脑?

当您需要在电脑上紧急处理一些问题时,您可能会遇到同样的问题。在这种情况下,您可以使用远程桌面软件从手机远程访问您的电脑并解决问题。您可以使用专业的远程桌面软件AnyViewer来完成这项工作,它具有以下优势:

-

兼容性强:AnyViewer支持Windows、iOS和Android设备,允许您从iOS和Android手机远程访问计算机。

-

易于使用:通过AnyViewer轻松实现电脑和手机之间的远程连接。

-

高效安全:支持一键远程控制无人值守的计算机,并且它由椭圆曲线加密(ECC)加密保护,可防止在整个连接过程中丢失数据。

-

快速稳定:AnyViewer由强大的技术团队开发,为您提供快速稳定的远程连接。

在这篇文章中,我们将以iPhone手机为例,为您讲解怎么使用手机远程控制Win10电脑。

步骤1. 在您的电脑上启动AnyViewer,转到“登录”,然后单击“注册”。

步骤2. 完成账号注册后并登录,您可以看到您的账号已经绑定了该电脑。

步骤3. 在iPhone手机上打开AnyViewer,然后登录到与电脑上相同的帐号。

步骤4. 点击“设备”,然后选择要控制的目标电脑。

步骤5. 在点击“远程控制”,即可一键远程控制电脑。

总结

这篇文章介绍了如何使用AnyViewer从手机远程控制Win10电脑。如果您正在寻找适用于手机的远程桌面软件,AnyViewer是一个不错的选择。

AnyViewer允许您使用同一帐号进行无人值守的远程访问,这意味着您可以直接访问您的计算机,而无需任何人坐在计算机前。此外,AnyViewer还将在整个远程会话期间保护您的数据不被泄露。

相关文章:

怎么使用手机远程控制Win10电脑?

可以使用手机远程控制电脑吗? “近期,我将出差一段时间。问题是,我希望能够从很远的地方浏览家里电脑上的一些东西,但我不会一直随身携带笨重的笔记本电脑。我可以手机远程访问Windows电脑吗? ” 当然&am…...

W6100-EVB-PICO 做UDP Client 进行数据回环测试(八)

前言 上一章我们用开发板作为UDP Server进行数据回环测试,本章我们让我们的开发板作为UDP Client进行数据回环测试。 连接方式 使开发板和我们的电脑处于同一网段: 开发板通过交叉线直连主机开发板和主机都接在路由器LAN口 测试工具 网路调试工具&a…...

Typora 相对路径保存图片以及 Gitee 无法显示图片

目录 Typora 相对路径保存图片 Gitee 无法显示图片 Typora 相对路径保存图片 Step1:修改 Typora 的偏好设置 自动在当前目录创建名为 "./${filename}.assets" 的文件夹粘贴图片到 md 中时,图片会自动另存到 "./${filename}.assets&qu…...

深入探索:Kali Linux 网络安全之旅

目录 前言 访问官方网站 导航到下载页面 启动后界面操作 前言 "Kali" 可能指的是 Kali Linux,它是一种基于 Debian 的 Linux 发行版,专门用于渗透测试、网络安全评估、数字取证和相关的安全任务。Kali Linux 旨在提供一系列用于测试网络和…...

Python 实现语音转文本

Python 实现语音转文本 Python可以使用多种方式来实现语音转文本,下面介绍其中两种。 方法一:使用Google Speech API Google Speech API 是 Google 在 2012 年推出的一个 API,可以用于实现语音转文本。使用 Google Speech API 需要安装 Sp…...

使用DSA、ECDSA、Ed25519 和 rfc6979_rust实现高安全性的数字签名

第一部分:背景和DSA简介 在数字世界中,确保数据的真实性和完整性是至关重要的。一个有效的方法是使用数字签名。在这篇文章中,我们将探讨四种流行的加密签名算法:DSA、ECDSA、Ed25519 和 rfc6979_rust。我们将重点讲解它们的基础…...

“深入探索JVM内部机制:解密Java虚拟机的奥秘“

标题:深入探索JVM内部机制:解密Java虚拟机的奥秘 摘要:本文将深入探索Java虚拟机(JVM)的内部机制,介绍JVM的基本原理、运行时数据区域以及垃圾回收机制,并通过示例代码解释这些概念。 正文&am…...

css3新增属性

文章目录 css3新增属性box-shadowborder-radius设置椭圆 position: sticky;渐变背景线性渐变可重复的渐变背景 径向渐变可重复的渐变背景 过渡分属性 动画关键帧与transition的关系demo 变形平移使用 旋转使用 其他使用立体效果perspective元素位于3D空间还是平面中 缩放变形的…...

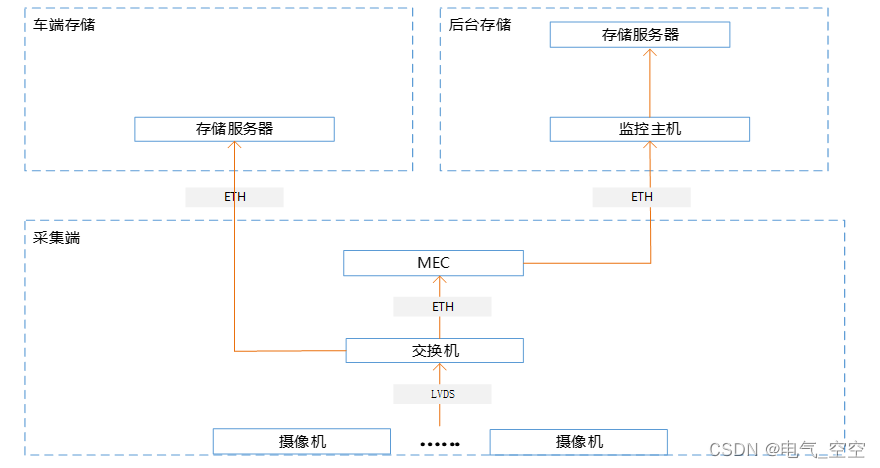

自动驾驶港口车辆故障及事故处理机制

1、传感器故障: (1)单一传感器数据异常处理。自动驾驶电动平板传感方案为冗余设置,有其他传感器能够覆盖故障传感器观测区域,感知/定位模块将数据异常情况发给到规划决策模块,由“大脑”向中控平台上报故障…...

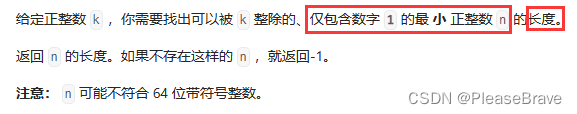

【leetcode 力扣刷题】快乐数/可被k整除的最小整数(可能存在无限循环的技巧题)

可能存在无限循环的技巧题 202. 快乐数数学分析 1015. 可被k整除的最小整数数学分析 202. 快乐数 题目链接:202. 快乐数 题目内容: 理解题意,快乐数就是重复每位数的平方之和得到的新数的过程,最终这个数能变成1。变成1以后&…...

Python 的下一代 HTTP 客户端

迷途小书童 读完需要 9分钟 速读仅需 3 分钟 1 环境 windows 10 64bitpython 3.8httpx 0.23.0 2 简介 之前我们介绍过使用 requests ( https://xugaoxiang.com/2020/11/28/python-module-requests/ ) 来进行 http 操作,本篇介绍另一个功能非常类似的第三方库 httpx&…...

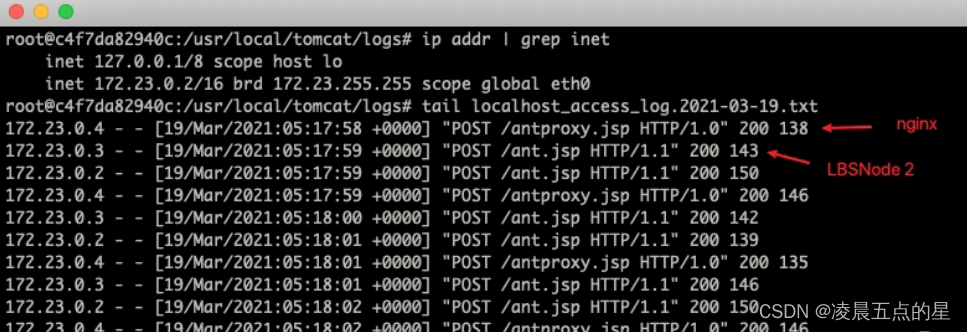

网络安全---webshell实践

一、首先环境配置 1.上传文件并解压 2.进入目录下 为了方便解释,我们只用两个节点,启动之后,大家可以看到有 3 个容器(可想像成有 3 台服务器就成)。 二、使用蚁剑去连接 因为两台节点都在相同的位置存在 ant.jsp&…...

论AI GPT跨境贸易架构及其应用

摘要 2023年初,我司启动了智慧化跨境贸易供应链一体化平台的建设工作。我在该项目中担任系统架构设计师的职务,主要负责设计平台系统架构和安全体系架构。该平台以移动信息化发展为契机,采用”平台+AI”的模式解决现有应用的集中移动化需求。平台整体的逻辑复杂,对系统的高…...

github的CodeSpace如何对外提供TCP 端口服务?

github提供了codespace,一个IDE环境,可以远程以WEB的形式,运行VS code进行开发。 他会给你提供一个虚拟机,4核16G内存,还是很香的,比普通的VPS性能好多了。 缺点是没有独立的IP地址,无法对外进…...

借助Midjourney创作龙九子图

(本文阅读时间:5 分钟) 《西游记》中有这么一段描写: 龙王道:“舍妹有九个儿子。那八个都是好的。第一个小黄龙,见居淮渎;第二个小骊龙,见住济渎;第三个青背龙࿰…...

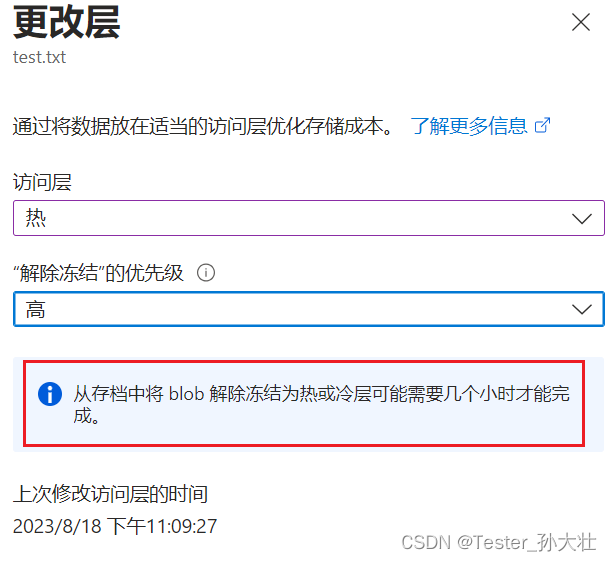

Azure存储访问层

blob数据的热访问层,冷访问层和存档访问层 Azure Blob 存储是一种托管对象存储服务,可用于存储和访问大量非结构化数据,如文本和二进制数据。Azure Blob 存储提供了三个不同层级的访问方式,以适应不同数据的使用模式和成本效益需…...

)

Unity进阶–通过PhotonServer实现人物移动和攻击–PhotonServer(五)

文章目录 Unity进阶–通过PhotonServer实现人物移动和攻击–PhotonServer(五)DLc: 消息类和通信类服务器客户端 Unity进阶–通过PhotonServer实现人物移动和攻击–PhotonServer(五) DLc: 消息类和通信类 Message namespace Net {public class Message{p…...

中间件: Redis安装与部署

单机部署 yum install -y epel-release yum install -y redissed -i "s/bind 127.0.0.1/bind 0.0.0.0/g" /etc/redis.conf sed -i "s/# requirepass foobared/requirepass abcd1234/g" /etc/redis.conf systemctl restart redis集群部署 启动6个redis节点…...

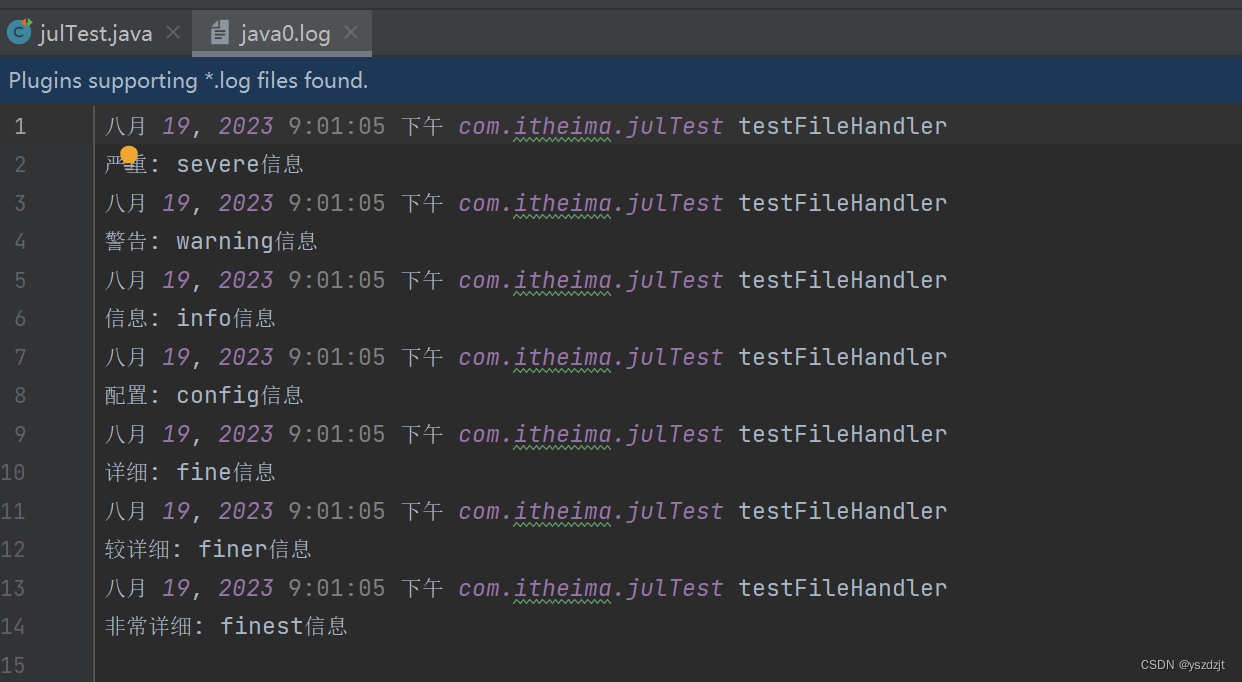

Java日志框架-JUL

JUL全称Java util logging 入门案例 先来看着入门案例,直接创建logger对象,然后传入日志级别和打印的信息,就能在控制台输出信息。 可以看出只输出了部分的信息,其实默认的日志控制器是有一个默认的日志级别的,默认就…...

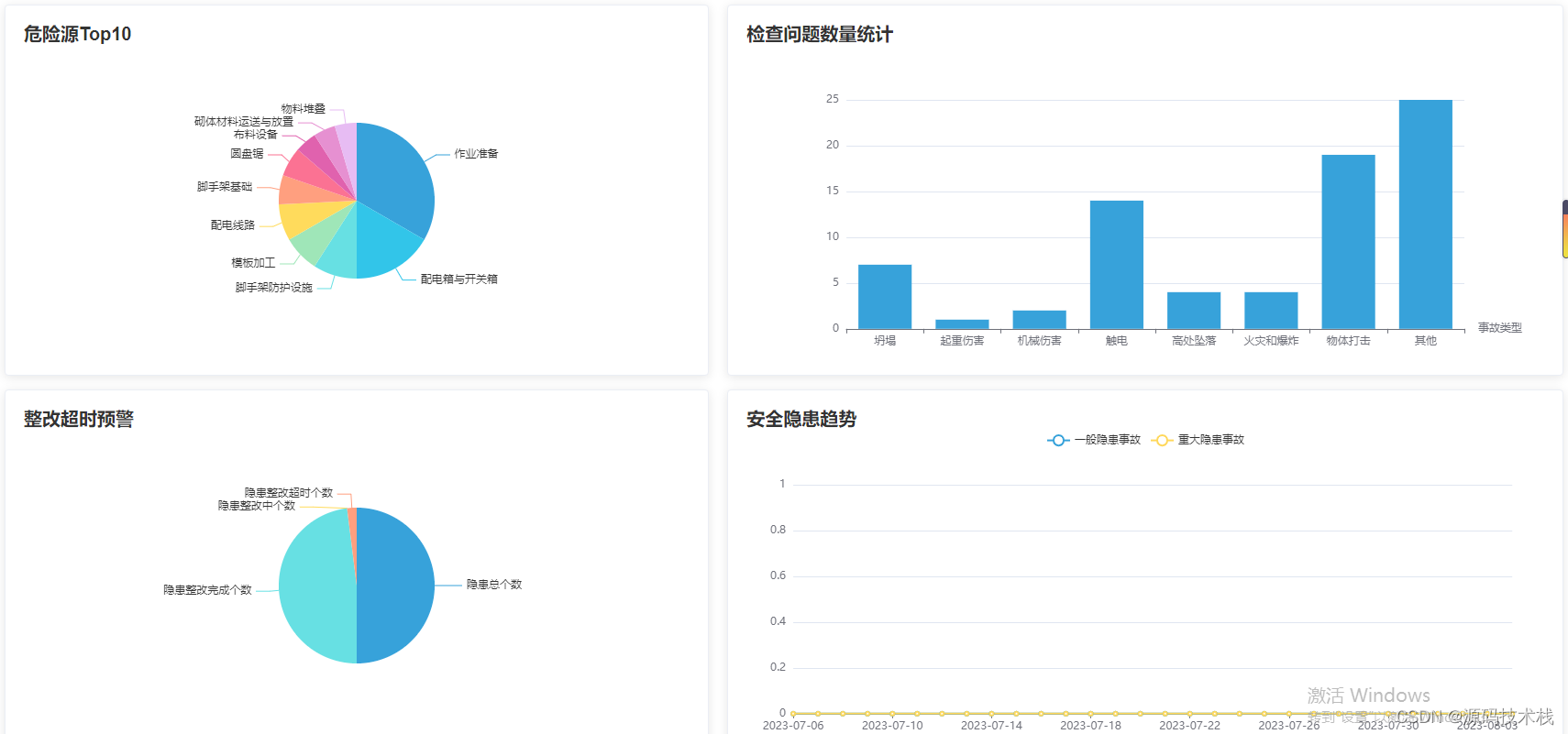

【Java】智慧工地SaaS平台源码:AI/云计算/物联网/智慧监管

智慧工地是指运用信息化手段,围绕施工过程管理,建立互联协同、智能生产、科学管理的施工项目信息化生态圈,并将此数据在虚拟现实环境下与物联网采集到的工程信息进行数据挖掘分析,提供过程趋势预测及专家预案,实现工程…...

为什么你需要Markdown Viewer:浏览器中预览Markdown文件的终极解决方案

为什么你需要Markdown Viewer:浏览器中预览Markdown文件的终极解决方案 【免费下载链接】markdown-viewer Markdown Viewer / Browser Extension 项目地址: https://gitcode.com/gh_mirrors/ma/markdown-viewer 还在为浏览器无法直接打开.md文件而烦恼吗&…...

【百度AI】从API调用到场景落地:车牌识别技术全解析

1. 车牌识别技术入门指南 第一次接触车牌识别技术时,我也被各种专业术语搞得一头雾水。简单来说,车牌识别就像给电脑装了一双"火眼金睛",让它能自动从照片或视频中找出车牌并读出上面的文字。这项技术现在已经深入到我们生活的方方…...

Tessent OCC时钟控制器配置避坑指南:如何与现有时钟门控单元协同工作

Tessent OCC时钟控制器与现有门控单元协同设计实战指南 在28nm以下工艺节点的复杂SoC设计中,时钟域交叉(CDC)问题已成为影响测试覆盖率和良率提升的关键瓶颈。据统计,采用传统手动集成方法的项目平均需要花费23%的DFT工时用于解决…...

书成紫微动,律定凤凰驯:一破一立,铁哥的两部作品如何构成完整的文化闭环

书成紫微动,律定凤凰驯。 —— 唐《开元占经》卷一〇三 引言:千年谶语里的文明算法 无破则旧局不死,无立则新局不生。 一句千古古句,藏着文明迭代最严谨的底层逻辑: 先破后立,破立相生,方能形成…...

终极ModEngine2指南:从零开始掌握魂类游戏模组引擎

终极ModEngine2指南:从零开始掌握魂类游戏模组引擎 【免费下载链接】ModEngine2 Runtime injection library for modding Souls games. WIP 项目地址: https://gitcode.com/gh_mirrors/mo/ModEngine2 想要为《黑暗之魂3》或《艾尔登法环》添加自定义内容却苦…...

ARM GICv3虚拟中断控制器架构与ICV_CTLR_EL1寄存器解析

1. ARM GICv3虚拟中断控制器架构概述在ARMv8-A架构的虚拟化环境中,GICv3中断控制器通过引入虚拟CPU接口寄存器组,为虚拟机提供了与原生物理中断处理机制高度一致的虚拟中断体验。这套虚拟寄存器组与物理寄存器组采用相同的编程模型,但在访问控…...

光通信风口已至:芯片巨头加码,产业链满产满销,光进铜退成必然趋势?

英伟达聚焦光通信,产业链投入持续加码今年3月份的英伟达GPU技术大会上,英伟达创始人黄仁勋用了相当长的篇幅谈及光通信。这是因为,英伟达最新一代GPU架构中,芯片之间通过NVLink协议互联,双向带宽达到1.8TB/s。数据中心…...

正规全能艺术台制造厂:可靠厂商选择要点解析

正规全能艺术台制造厂选择指南:5大可靠厂商评估要点FAQ“选对全能艺术台制造厂,不是看广告多响,而是看这5个‘隐性指标’——合规资质、自研技术、服务体系、数据安全、内容迭代能力!”很多公共文化场馆在采购全能艺术台时&#x…...

构建智能工单协同系统:Agent技术驱动研发效能提升

1. 项目概述:一个面向开发者的智能工单与任务协同系统最近在梳理团队内部的工作流时,我一直在思考一个问题:如何让代码仓库(比如 GitHub、GitLab)里的 Issues、Pull Requests 这些“待办事项”,不再只是静态…...

)

从V1到V3:手把手教你用PyTorch复现MobileNet进化史(附完整代码)

从V1到V3:手把手教你用PyTorch复现MobileNet进化史(附完整代码) 在移动端和嵌入式设备上部署深度学习模型一直是计算机视觉领域的核心挑战之一。2017年,Google推出的MobileNet系列彻底改变了轻量级卷积神经网络的设计范式…...