网络安全协议(3)

作者简介:一名在校云计算网络运维学生、每天分享网络运维的学习经验、和学习笔记。

座右铭:低头赶路,敬事如仪

个人主页:网络豆的主页

目录

前言

一.当前流行操作系统的安全等级

1.Windows的安全等级

什么是EAL4认证

2.Linux的安全等级

3.国产操作系统的安全等级

(1)安胜OSv4.0

(2)银河麒麟

(3)Asianux操作系统

前言

本章将会讲解当前流行操作系统的安全等级

一.当前流行操作系统的安全等级

当前主流操作系统的安全性远远不够,如UNIX系统、Windows NT都只能达到C2级,安全性均有待提高。

在普通操作系统的基础上,各种形式的安全增强操作系统增强了安全性,使得系统的安全性能够满足实际应用的需要。这方面的例子如国内的安胜3.0操作系统、作为基于Linux核心的安全增强操作系统、达到国标GB17859的第3级标准。国外安全操作系统研究的一些新进展,包括SE Linux和EROS等安全操作系统项目。

1.Windows的安全等级

正式获得C2级安全等级认证是:

WindowsNT4.0,它是基于美国可信计算机系统评测标准TCSEC上获得的。而完全忽视了计算机联网工作时发生的情况。

Microsoft为Windows NT获得C2安全等级大费周折,只有在计算机未联网、没有网卡,关闭软驱,并在Compaq386上运行时,这个评级才适用。

Compaq386

现在遵循CC(通用准则,它把系统划分为EAL.1~7这7级)评估准则:

Windows 2000,Windows XP SP2和Windows2003在CC上都是EAL4+级。获得EAL4+缺陷修复等级意味着实现了公开大面积销售的商用产品所能达到的最高安全级别。Microsoft具有识别、修复安全缺陷并分发相应修补程序的规定流程。

什么是EAL4认证

法律分析:EAL4是安全保障的专项认证《信息技术安全评估准则》的其中一个评估等级,是国标准化组织统一现有多种准则的结果。

评估等级分为EAL1、EAL2、EAL3、EAL4、EAL5、EAL6EAL7共七个等级。

EAL4是系统设计,测试和复查级。使开发人员从正确的安全工程中获得最大限度的保证,这种安全工程基于良好的商业开发实践,这种实践很严格,但并不需要大量专业知识,技巧和其他资源。在经济合理的条件下,对一个已经存在的生产线进行翻新时,EAL4是所能达到的最高级别。

2.Linux的安全等级

IBM服务器上执行的红帽操作系统——Red Hat Enterprise Linux5的存取控制能力取得了美国政府信息安全认证机构颁发的最高安全等级认证,这意味着那些对信息安全要求较为严格的政府单位可采用红帽的Linux操作系统。

此评鉴由IBM提出,评估的是在IBM System x、System p、Systemz及BladeCenter服务器上执行的Red Hat Enterprise Linux5操作系统。

此次红帽操作系统在三项存取控制部分取得了最高的评估担保等级

- 包括卷标式安全保护设定文件(Labeled Security Protection Profile,L.SPP)

- 可控制存取保护设定档(Controlled Aecess Protection Profile,CAPP)

- 及以角色为基础的存取控制保护设定档(Role-Based Access Control ProtectionProfile,RBAC).

这并不是Linux操作系统首次取得EAL.4认证。之前,红帽其他操作系统版本及Novell的Suse Linux也都曾取得EAL.4认证,但这却是Linux操作系统首次在存取控制能力上取得该认证。

红帽取得的是国家安全局旗下的国际信息担保组织颁发的第4级评估担保等级.NIAP专门评估商业技术产品的安全性,这也是该组织信息安全等级中最高的一级。

3.国产操作系统的安全等级

相对来说,中国的安全操作系统研究起步较晚,但也开展了一系列工作。

1993年,国防科技大学开发了基于TCSEC标准和UNIX System V3.2的操作系统SUNIX。

在“COSA国产系统软件平台”国家“八五”科技攻关项目中,围绕着UNIX类国产操作系统COSIXV2.0安全子系统的设计与实现工作,中国安全操作系统的研究得到了进一步深入。

COSXIV2.0是一个基于微内核的操作系统,其安全子系统的设计目标是TCSEC标准和B安全等级,主要安全功能包括安全登录、自主访问控制、强制访问控制、特权管理、审计和可信通路等。

1999年之后,以Linux为代表的自由软件在中国的广泛流行,对中国安全操作系统的研究与开发起到了积极的推动作用,相继出现了LIDS、Soft OS、SeCLinux等国产安全操作系统。总体来说,目前国内的安全操作系统研究处于上述划分的第二个阶段,以TCSEC(以及国家标准)为参考而进行。

(1)安胜OSv4.0

中国科学院软件所设计实现的“结构化保护级”安全操作系统——安胜OS v4.0已通过成果鉴定。该系统是我国首次基于Linux源代码研制成功的符合国标计算机信息系统安全保护等级划分准则第4级要求的高安全等级操作系统。是目前国内安全等级最高的安全信息系统。

它是在中科院信息安全技术工程中心承担的中国科学院知识创新工程重要方向项目“结构化保护级安全操作系统设计”支持下完成的。

该项目实现了所要求的全部功能,包括标识与鉴别、自主访问控制、强制访问控制、数据完整性保护、基于角色的最小特权管理、审计、可信通路、客体重用、密码服务、网络安全控制、设备安全控制等,具有新型的体系结构与安全模型。

根据鉴定委员会意见,该项目总体设计合理,技术先进,拥有自主版权的安全内核。突破了国外在高安全等级操作系统上的技术封锁,理论和技术上创新性强,工作量大,技术难度高,达到了国内领先、国际先进水平,首创的隐蔽通道“回测搜索方法”、三个新型的形式化安全策略模型、安全体系结构等关键技术达到了国际领先水平。

(2)银河麒麟

2006年12月4日,国产操作系统——“银河麒麟”操作系统在北京通过国家863计划信息领域办公室组织的专家验收,这表明中国拥有自主知识产权、通过认证的安全等级最高的服务器操作系统已研制成功。

国家863计划软件重大专项课题——“服务器操作系统内核”由国防科技大学牵头承担。有关科研人员经过4年多的艰苦攻关,先后突破一系列核心技术,终于研制成功了这一服务器操作系统。“银河麒麟”操作系统由自主研发的基本内核层和基于FreeBSD(一种UNIX操作系统)改造的系统服务层组成,是一个拥有层次式内核、安全等级达到结构化保护级、能支持多种微处理器和多种计算机体系结构,并与Linux目标代码兼容的国产服务器操作系统。

银河麒麟操作系统是针对未来的主流网络服务和高性能计算服务的需求,参照国际主流标准,参考Darwin、FreeBSD、Linux和其他商用操作系统,借鉴UNIX操作系统和微内核操作系统的设计思想,设计并实现具有自主版权的,可支持多种CPU芯片和多种计算机体系结构的,具有高性能、高可用性与高安全性的,并与Linux应用和设备驱动二进制兼容的中文服务器操作系统。

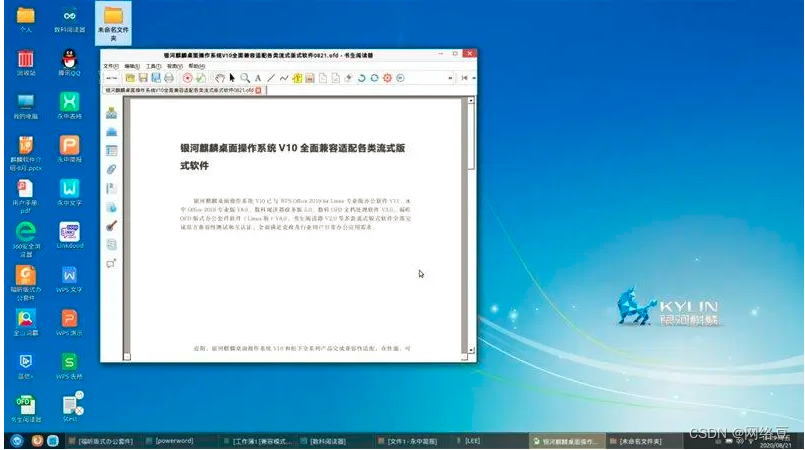

目前,“银河麒麟”操作系统已在国防领域相关信息系统中得到了成功应用,并形成了一批满足行业用户需求的解决方案,在金融、政府、教育、证券等领域得到应用。图是“银河麒麟”操作系统运行界面。

(3)Asianux操作系统

2008年,红旗软件(中国)、MiracleLinux公司(日本)和韩软公司(韩国)联合签署了安全Asianux操作系统联合开发协议,宣称Asianux将成为最先进的安全Linux操作系统。

创作不易,求关注,点赞,收藏,谢谢~

相关文章:

网络安全协议(3)

作者简介:一名在校云计算网络运维学生、每天分享网络运维的学习经验、和学习笔记。 座右铭:低头赶路,敬事如仪 个人主页:网络豆的主页 目录 前言 一.当前流行操作系统的安全等级 1.Windows的安全等级 什么是EAL…...

102.第十九章 MySQL数据库 -- MySQL的备份和恢复(十二)

5.备份和恢复 5.1 备份恢复概述 5.1.1 为什么要备份 灾难恢复:硬件故障、软件故障、自然灾害、黑客攻击、误操作测试等数据丢失场景 参考链接: https://www.toutiao.com/a6939518201961251359/ 5.1.2 备份类型 完全备份,部分备份 完全备份:整个数据集 部分备份:只备份数…...

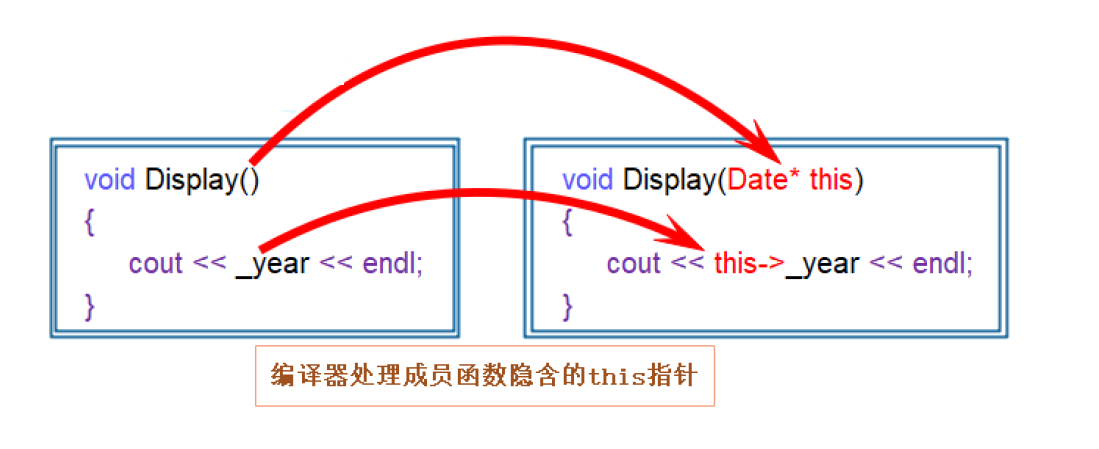

【C++】C++入门 类与对象(一)

类与对象(一)一、类的引入二、类的定义1、类的两种定义方式:2、成员变量命名规则的建议:三、类的访问限定符及封装1、访问限定符2、封装四、类的实例化1、类的实例化概念2、类对象的大小的计算五、this指针this指针的特性一、类的…...

笔记_js运算符

目录二进制相关运算符移位运算符<<>>|(位或运算)参考文档二进制相关运算符 移位运算符 移位运算就是对二进制进行有规律的移位。 tips:进制转换文档链接 << “<<”运算符执行左移位运算。在移位运算过程中,符号位始终保持不变…...

java面试题(十九) Mybatis

4.1 谈谈MyBatis和JPA的区别 参考答案 ORM映射不同: MyBatis是半自动的ORM框架,提供数据库与结果集的映射; JPA(默认采用Hibernate实现)是全自动的ORM框架,提供对象与数据库的映射。 可移植性不同&…...

Linux系统位运算函数以及相应CPU ISA实现收录

以32位数据的二进制表示为例,习惯的写法是LSB在左,MSB在右,注意BIT序和大小端的字节序没有关系。Linux和BIT操作有关的接口在定义在头文件bitops.h中,bitops.h定义有两层,通用层和架构层,对应两个bitops.h&…...

logback配置文件---logback.xml

目录常识操作logback-spring.xml 示例参考于 https://blog.csdn.net/white_ice/article/details/85065219 https://blog.csdn.net/weixin_42592282/article/details/122109703 https://www.dianjilingqu.com/629077.html 常识 https://www.dianjilingqu.com/629077.html nod…...

Web前端-设计网站公共header

设计网站公共headerheader元素是一个具有引导和导航作用的结构元素,很多企业网站中都有一个非常重要的header元素,一般位于网页的开头,用来显示企业名称、企业logo图片、整个网站的导航条,以及Flash形式的广告条等。在本网站中&am…...

引用和指针傻傻分不清

🚀🚀🚀大家觉不错的话,就恳求大家点点关注,点点小爱心,指点指点🚀🚀🚀 目录 🐰引用和指针的区别 🌸从现象上看 🌸从编译上看 &am…...

MySQL面试题:关系型数据库SQL和非关系型数据库NoSQL

文章目录一、四大非关系型数据库与关系型数据库的对比1. 关系型数据库2. 基于列的数据库3. 键值对存储4. 文档存储5. 图形数据库参考文章(金文):四大非关系型数据库类型,你知道多少 参考文章:“行式存储”和“列式存储…...

1.Redis【介绍与安装】

1.常用数据库介绍 mysql的表类型[表引擎.存储引擎],memory表结构和表数据分开存储的,表结构保存在硬盘中,表数据保存在内存中memcache是一款软件,可以使用键值对的格式保存数据到内存中redis是意大利的工程师开发的开源免费的告诉缓存数据库,需要注意的是作者本身只开发了linu…...

DataStore快速上手1-preference

DataStore 概念 DataStore 可以存储两种类型的数据,一种是 preference,一种是 protobuf 每个进程在同一时间内仅能打开一个 DataStore 实例(或者通过其他管理手段来实现多个 DataStore 交替使用) 一个 DataStore 可以视为一张数…...

彻底掌握 MySQL InnoDB 的锁机制

本文是对沈剑大佬锁机制十多篇文章的概括总结,文末有全部链接,还参考了 10 多位其他网友的优秀分享。 1、概要 MySQL 中的锁可以按照粒度分为锁定整个表的表级锁(table-level locking)和锁定数据行的行级锁(row-level locking): 表级锁具有开…...

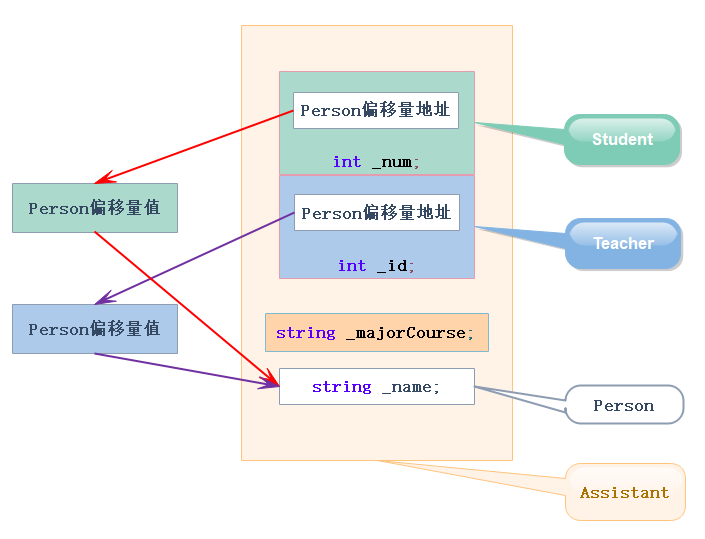

C++继承

1.继承的概念及定义 1.1继承的概念 继承机制是面向对象程序设计使代码可以复用的最重要的手段,它允许程序员在保持原有类特性的基础上进行扩展,增加功能,这样产生新的类,称派生类。继承呈现了面向对象程序设计的层次结构&#x…...

动态代理是基于什么原理?

第6讲 | 动态代理是基于什么原理? 编程语言通常有各种不同的分类角度,动态类型和静态类型就是其中一种分类角度,简单区分就是语言类型信息是在运行时检查,还是编译期检查。 与其近似的还有一个对比,就是所谓强类型和弱…...

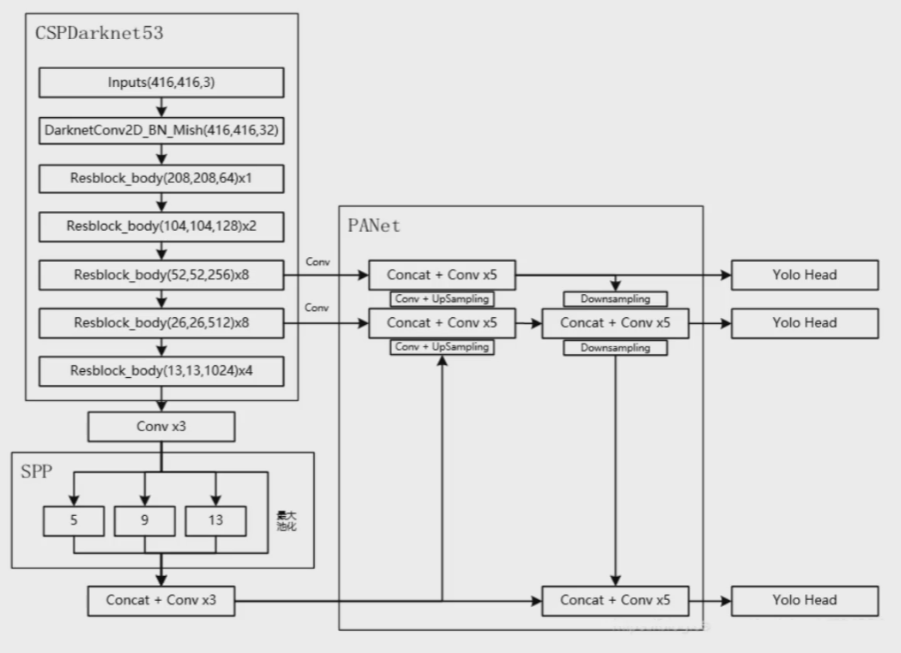

YOLO-V4经典物体检测算法介绍

在前文我们介绍了YOLO-V1~V3版本都做了哪些事,本文我们继续介绍YOLO-V4版本。YOLO的作者在发表完V3之后,发现YOLO产品被美国军方应用到了很多军事战争当中,这是他所不希望看见的,因此宣布不再继续研究。但历史和科技总是随时间不断…...

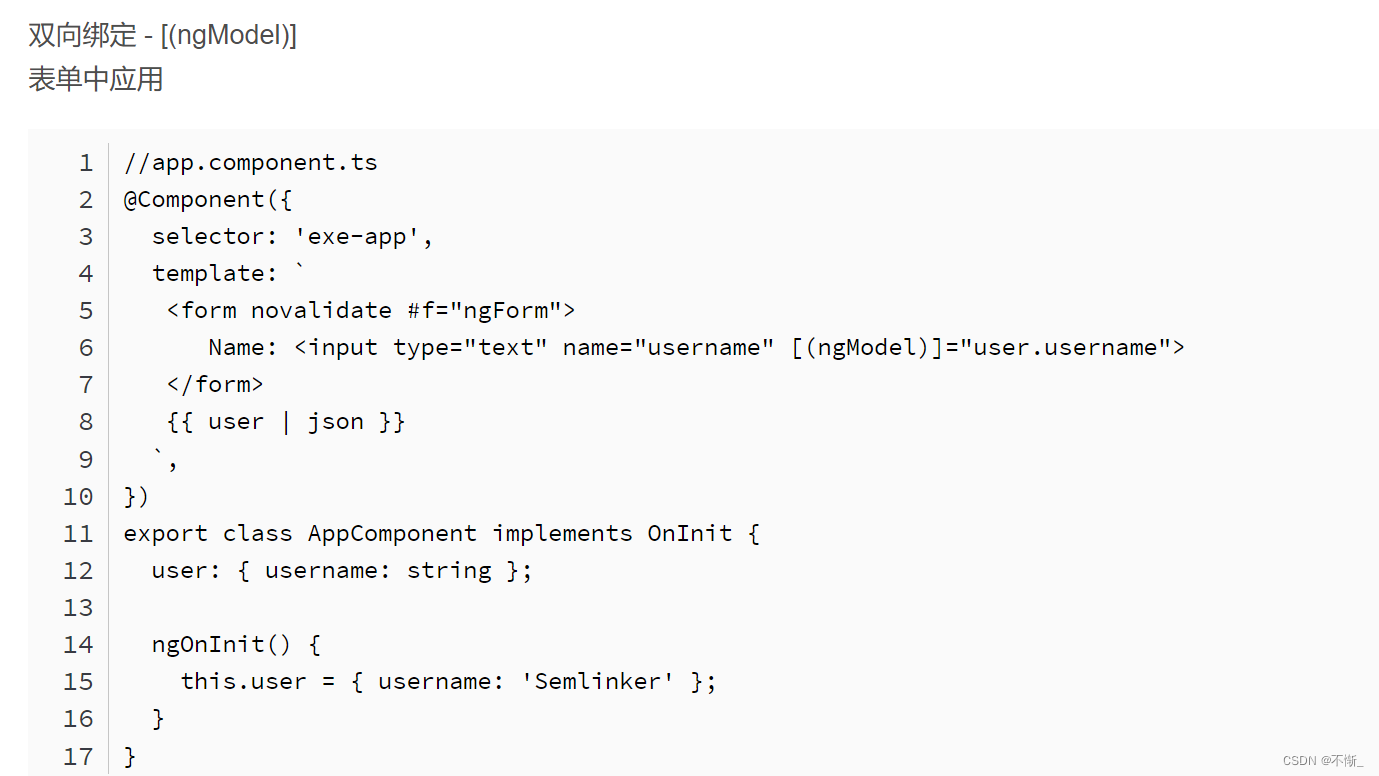

angular相关知识点总结

创建 angualr 组件和传值 angular组件其实就是个xxx.component.ts,本质还是ts文件一个html文件 1.创建组件:在Angular中,可以使用命令行工具ng generate component创建一个新组件。例如: ng generate component my-component这将创建一个名…...

大坝安全监测系统:水库“守坝人”!

一、项目背景 随着社会经济的迅速发展,我国水资源利用率越来越高,各类水利水电工规模进一步扩大。在抗洪救灾、水利发电等方面带来巨大的经济和社会效益。但受多种因素影响,大坝的安全问题日益严重。大量工程实践证明,为保证大坝…...

CentOS7安装配置OpenVNP连接远端服务器

在项目当中需要访问一个三方接口及数据库,但是需要在CentOS7服务器上先配置OpenVPN,然后才能连接,现将整体配置过程记录如下。 安装 yum -y install epel-release yum -y install openvpn 查看版本 openvpn --version 配置客户端证书 打开…...

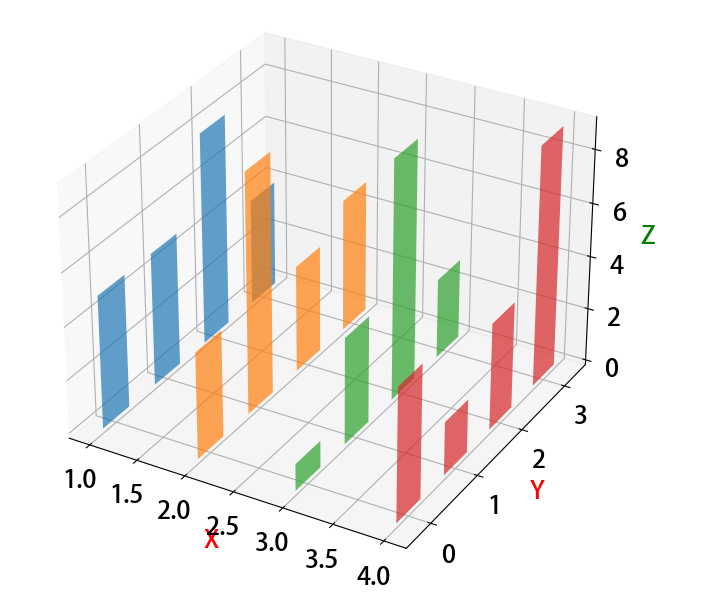

04- Matplotlib数据可视化详解 (数据库)

Matplotlib的亮点: import matplotlib.pyplot as plt # 导包plt.figure(figsize (9, 6) , 设置图片大小plt. plot(x, y), 画图绘制网格线: 线型, 颜色, 透明度plt.grid(linestyle --, color green, alpha0.75) # linestyle: 样式, color: 颜色, alpha: 透明度plt.axis(…...

)

基于开关电容器的级联多电平逆变器,使用布尔PWM控制技术研究(Simulink仿真实现)

💥💥💞💞欢迎来到本博客❤️❤️💥💥 🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。 ⛳️座右铭&a…...

独立开发者利用Taotoken统一API开发跨模型内容生成应用案例

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 独立开发者利用Taotoken统一API开发跨模型内容生成应用案例 应用场景类,一位独立开发者希望构建一个能同时调用多种大模…...

5月12日直播 | CANN Bench:为昇腾算子评测立起一把统一的尺子

CANN Bench:为昇腾算子评测立起一把统一的尺子 当 Coding Agent 一次写出几十个算子已成为常态,"什么算优质算子"变成了一个单一维度无法评估准确的问题:能不能过编译只是入场券,精度是否经得起验证、换个 shape 换个 d…...

基于RAG与向量数据库的智能知识库构建实战指南

1. 项目概述:一个开源的深度知识库构建与问答引擎最近在折腾一个挺有意思的开源项目,叫deepwiki-open。简单来说,它就是一个帮你把一堆文档(比如公司内部Wiki、产品手册、技术文档)变成一个能“听懂人话”并“对答如流…...

氛围编程实战:用AI工具栈快速构建可部署应用

1. 项目概述:什么是“氛围编程”?如果你对“氛围编程”这个词感到陌生,或者觉得它听起来有点玄乎,那太正常了。我第一次听到时,也以为又是哪个硅谷弄潮儿发明的新潮黑话。但当我真正开始实践,并在几个月内从…...

如何选择AI写论文工具?

本科生、研究生写论文常陷文献难找、逻辑混乱、查重超标、AI幻觉等困境,盲目用AI工具还易触碰学术诚信红线。本文结合学术规范、查重要求、功能适配与数据安全,实测AI论文工具,帮你精准选对合规高效的写作助手。一、先守学术合规底线…...

osModa:基于NixOS与AI智能体的下一代服务器操作系统

1. 项目概述:为AI智能体而生的操作系统如果你和我一样,长期在服务器运维和AI应用部署的一线摸爬滚打,那你一定对这样的场景深有体会:凌晨三点,手机突然响起刺耳的告警,你睡眼惺忪地爬起来,SSH连…...

动物森友会岛屿设计终极指南:用Happy Island Designer轻松规划你的梦想岛屿

动物森友会岛屿设计终极指南:用Happy Island Designer轻松规划你的梦想岛屿 【免费下载链接】HappyIslandDesigner "Happy Island Designer (Alpha)",是一个在线工具,它允许用户设计和定制自己的岛屿。这个工具是受游戏《动物森友会…...

3大核心功能,让你的惠普OMEN游戏本性能彻底解放

3大核心功能,让你的惠普OMEN游戏本性能彻底解放 【免费下载链接】OmenSuperHub 使用 WMI BIOS控制性能和风扇速度,自动解除DB功耗限制。 项目地址: https://gitcode.com/gh_mirrors/om/OmenSuperHub 还在为惠普OMEN游戏本官方软件过于臃肿而烦恼吗…...

弯曲波触觉反馈技术:为触摸屏注入真实按键手感的工程实践

1. 项目概述:当触摸屏需要“手感”在2012年,如果你告诉一个家电设计师,未来的微波炉、冰箱或烤箱面板将是一块完全平整、没有任何物理凸起的玻璃或塑料板,他可能会皱起眉头。因为这意味着用户将失去最直接的交互反馈——那个“咔哒…...