安全知识普及-如何创建一个安全的密码

文章目录

- 安全密码的特点

- 创建安全密码的方法

- 为何要创建一个安全的密码

- 推荐阅读

安全密码是一种强化的密码,旨在提供更高级别的安全性,以防止未经授权的访问、数据泄露和其他安全威胁。

安全密码的特点

安全密码,有七大特点,特点如下:

-

复杂性:

安全密码通常由多种字符类型组成,包括大写字母、小写字母、数字和特殊字符(如!、@、#、$等)。这样的组合增加了密码的复杂性,使其更难以猜测或破解。 -

长度

安全密码通常比普通密码更长,通常要求至少8个字符甚至更多。长度较长的密码更难以猜测和暴力破解。通常一般都会要求长度为12-14位。 -

唯一性

安全密码应该是独一无二的,不要在多个账户上使用相同的密码。这样可以防止一次密码泄露影响多个账户。 -

随机性

安全密码应该是随机生成的,避免使用常见词汇、字典单词或个人信息,从而防止猜测。 -

定期更换

安全密码应定期更换,以减少长期暴露的风险。定期更换密码可以降低密码被盗用的风险。 -

多因素认证

安全密码常常与多因素认证结合使用,例如,通过手机短信验证码、身份验证应用程序、生物识别等额外的验证层次,提供更高的安全性。 -

密码管理

安全密码需要妥善管理,可以使用密码管理工具来安全地存储、生成和管理密码。

创建安全密码的方法

创建一个安全的密码可以帮助保护你的个人信息和账户安全。以下是一些创建安全密码的方法:

- 长度和复杂性: 使用至少8个字符的密码,并包括大小写字母、数字和特殊字符(如!、@、#、$、%等)。越复杂的密码越难以破解。

- 避免常见词汇: 避免使用常见词汇、姓名、生日、电话号码等容易猜测的信息作为密码。特别是与个人相关的。比如你以生日作为银行卡密码,别人很容易根据你的生日来猜到你的密码。

- 不使用连续字符: 避免使用连续的字符、数字或键盘上相邻的按键作为密码,如"123456"或"qwerty"。容易记忆的密码往往有明显的规律,也容易被他人利用。

- 不使用字典词汇: 避免使用字典中的单词,因为破解程序可能会使用字典攻击来尝试破解密码。

- 随机性: 创建随机的密码,可以使用密码生成器来帮助你生成强密码。

- 独一无二: 不要在多个账户上使用相同的密码。如果一个账户被入侵,其他账户也会受到威胁。

- 密码短语: 考虑使用一个容易记住但不容易被猜测的短语,将其中的字母替换为数字和特殊字符。

- 多因素身份验证: 对于支持的账户,启用多因素身份验证(例如短信验证码、身份验证应用程序或生物识别技术),以增加安全性。

- 定期更换密码: 定期更改密码,即使你的密码很安全。这可以减少被攻击的风险。为何要定期更改密码,范例:假如你在A网站注册了一个账号,密码与你在B站的密码相同,有一天A站的账号资料泄露,黑客可能会通过你A站的账号密码来尝试登录B站。一般网站账号泄露到再次被利用,周期一般为3-6个月,所以,建议定期3-6个月更换一个完全不同的密码,可以有效改善密码泄露问题。

- 保护密码: 不要将密码写在纸上或分享给他人。使用密码管理工具来安全地存储和管理密码。

- 警惕钓鱼攻击: 小心钓鱼邮件或链接,避免在不安全的网站上输入密码。

- 安全性检查: 定期检查你的账户活动,确保没有异常活动。如果发现异常,立即更改密码。

创建一个复杂且独特的密码是保护你的账号安全的重要一步。结合多因素身份验证和安全意识,可以有效地降低被攻击的风险。

为何要创建一个安全的密码

安全密码是保护个人账户和敏感信息的重要措施之一。以下是一些原因解释为何要设定安全密码:

-

防止未授权访问

安全密码可以防止未经授权的人或恶意用户访问你的账户和个人信息。这可以防止他们获取你的私人数据,避免身份盗窃、欺诈和其他恶意活动。 -

保护隐私

安全密码可以确保你的隐私得到保护,不会轻易暴露给他人。许多账户包含个人信息、联系方式、金融数据等敏感信息,如果落入不法分子手中,可能导致严重的后果。 -

防止数据泄露

在网上,数据泄露变得越来越普遍。通过设定强密码,可以减少账户受到数据泄露事件的风险,从而减少可能造成的损失。 -

防止账户劫持

强密码可以防止他人通过猜测密码或使用暴力破解方法来劫持你的账户。如果你使用弱密码,恶意用户可能更容易破解并访问你的账户。 -

减少恶意软件风险

安全密码可以帮助减少受到恶意软件和病毒的攻击风险。某些恶意软件会尝试破解密码或获取账户凭证,而强密码可以增加这些攻击的难度。

满足合规要求: 对于某些网站、应用程序或服务,可能要求你使用强密码以满足合规性要求。这是保护用户和服务提供商的一种方式。

推荐阅读

安全知识普及-网络攻击常见专业术语

安全知识普及–简单五招为家人提供安全的无线网络

安全知识普及–总结什么是网络安全

安全知识普及-十二招式保护手机免受网络攻击

安全知识普及:远程办公,员工必须遵守的5大守则

安全知识普及:如何让您的计算机上网安全,无忧冲浪

相关文章:

安全知识普及-如何创建一个安全的密码

文章目录 安全密码的特点创建安全密码的方法为何要创建一个安全的密码推荐阅读 安全密码是一种强化的密码,旨在提供更高级别的安全性,以防止未经授权的访问、数据泄露和其他安全威胁。 安全密码的特点 安全密码,有七大特点,特点如…...

Lua基础知识

文章目录 1. Lua简介1.1 设计目的:1.2 特性1.3 应用场景 2. Lua脚本学习2.1 安装2.2 lua操作2.3 lua案例 学习lua主要是为了后续做高性能缓存架构所准备的基础技术。可以先了解下基础,在实际使用时,再查缺补漏。 1. Lua简介 Lua 是一种轻量小…...

Java Math方法记录

Java 提供 java.lang.Math 类,很方便的进行数学运算。 Math 类是基于浮点数的运算,可能导致精度损失,不适用于高精度计算。 记录如下 常量 提供了两个常量, Math.PI :圆周率πMath.E :自然对数的底数 …...

)

Java XPath 使用(2023/08/29)

Java XPath 使用(2023/08/29) 文章目录 Java XPath 使用(2023/08/29)1. 前言2. 技术选型3. 技术实现 1. 前言 众所周知,Java 语言适合应用于 Web 开发领域,不擅长用来编写爬虫。但在 Web 开发过程中有时又…...

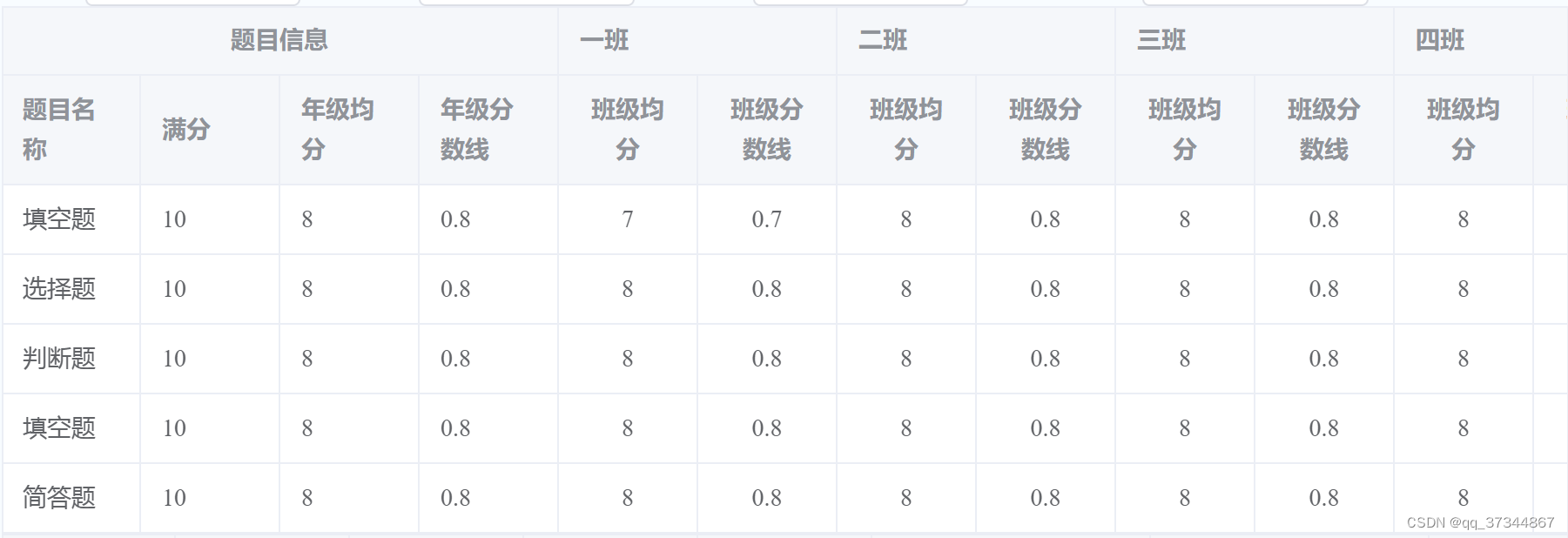

el-table动态生成多级表头的表格(js + ts)

展示形式: 详细代码: (js) <template><div><el-table :data"tableData" style"width: 100%"><el-table-column label"题目信息" align"center"><el-table-…...

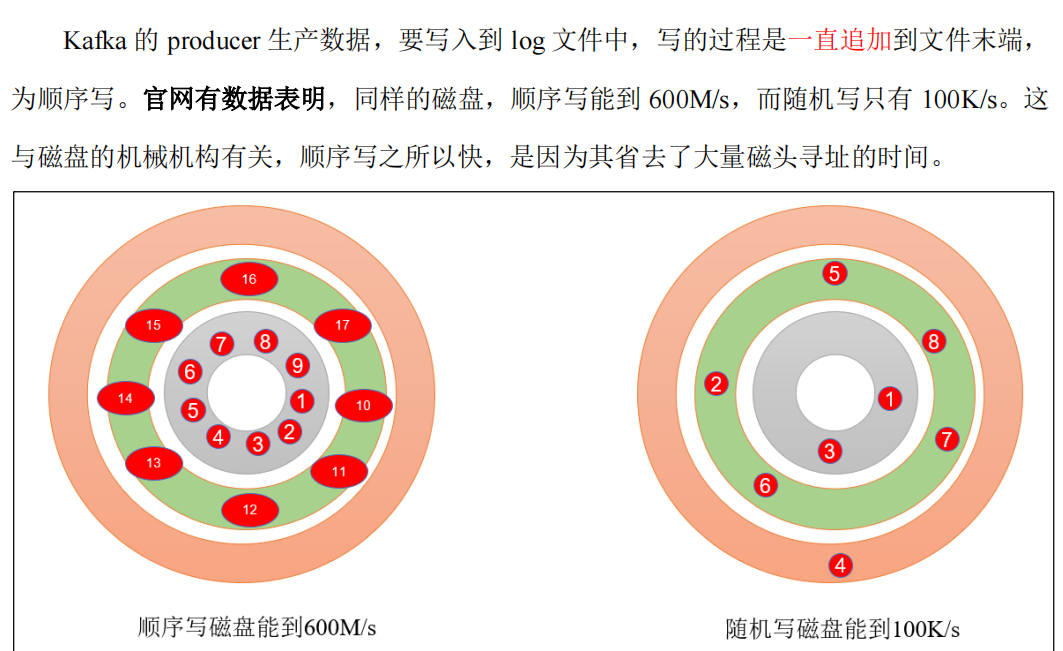

四、Kafka Broker

4.1.1 Zookeeper 存储的 Kafka 信息 4.1.2 Kafka Broker 总体工作流程 4.2 生产经验 - 节点的服役和退役 自己的理解:其实就是将kafka的分区,负载到集群中的各个节点上。 1、服役新节点 2、退役旧节点 4.3 kafka副本 1、副本的作用 2、Leader的选…...

ssm+vue医院医患管理系统源码和论文

ssmvue医院医患管理系统源码和论文077 开发工具:idea 数据库mysql5.7 数据库链接工具:navcat,小海豚等 技术:ssm vue.js 摘 要 21世纪的今天,随着社会的不断发展与进步,人们对于信息科学化的认识,已…...

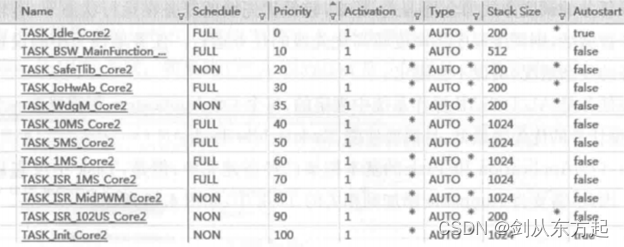

汽车电子笔记之:基于AUTOSAR的电机控制器架构设计

目录 1、概述 2、AUTOSAR设计 2.1、SWC设计 2.2、PORT设计 2.3、Runnable设计 2.4、电机控制器OS实现 1、概述 电机控制器应用层的软件架构较为复杂,主要包括PMSM(Permanent-MagnetSynchronous Motor)的矢量控制算法。根据PMSM的控制算法,对算法中的软件功能进行分析&…...

Docker 可以共享主机的参数

命令 docker run -it --ipchost nginx:latest /bin/bashdocker run -it --nethost nginx:latest /bin/bashdocker run -it --pidhost nginx:latest /bin/bashdocker run -it --utshost nginx:latest /bin/bash 参考 Docker run reference | Docker Docs...

)

STL之list模拟实现(反向迭代器讲解以及迭代器失效)

这次是关于list的模拟实现的代码,先看看下面的代码: #pragma once #include <iostream> #include "reve_iterator.hpp" using namespace std; namespace cc {//链表节点template<class T>struct ListNode{T _val;ListNode *_next…...

Firewalld防火墙新增端口、开启、查看等

Linux操作系统中,Firewalld防火墙相关操作如下: 安装 yum install firewalld firewalld-configFirewall开启常见端口命令 新增防火墙端口命令: firewall-cmd --zonepublic --add-port80/tcp --permanentfirewall-cmd --zonepublic --add-…...

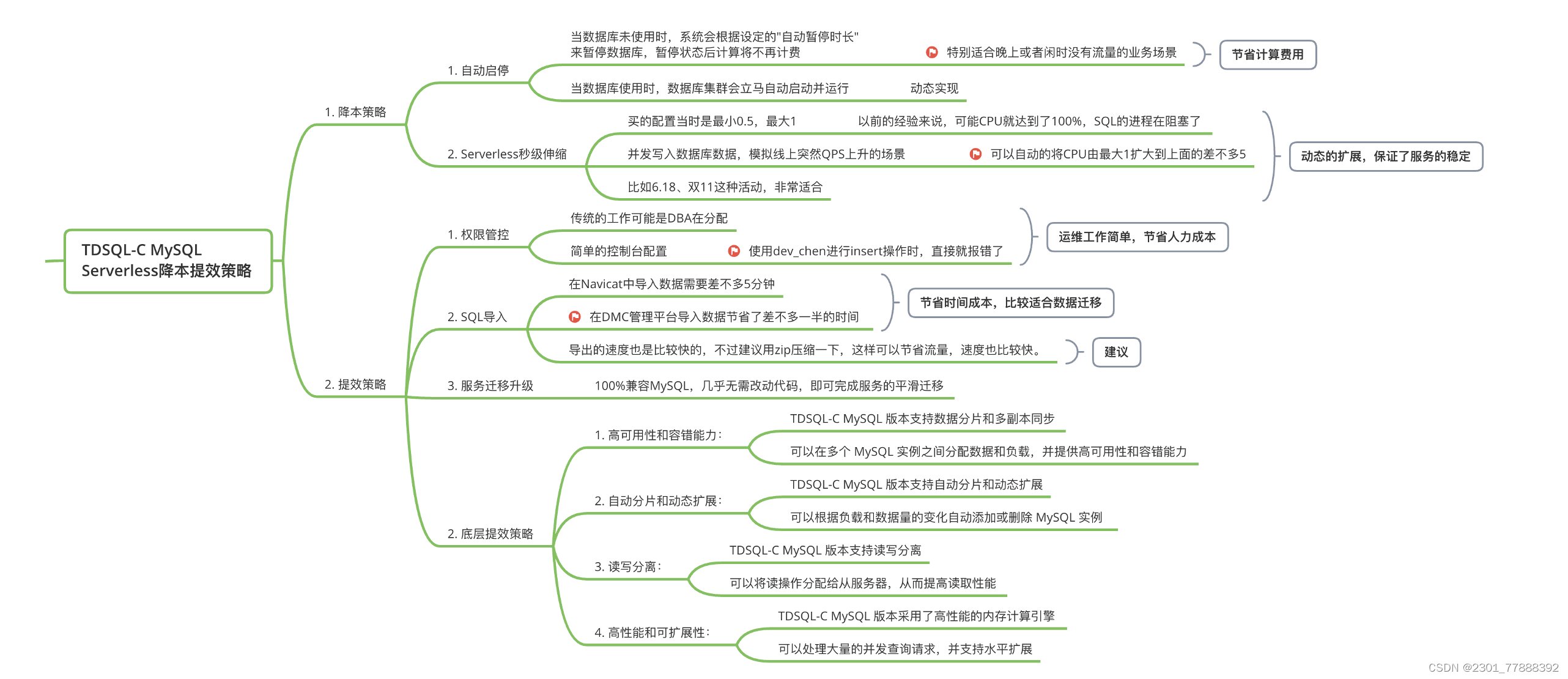

【腾讯云 TDSQL-C Serverless 产品测评】- 云原生时代的TDSQL-C MySQL数据库技术实践

一、活动介绍: “腾讯云 TDSQL-C 产品测评活动”是由腾讯云联合 CSDN 推出的针对数据库产品测评及产品体验活动,本次活动主要面向 TDSQL-C Serverless版本,初步的产品体验或针对TDSQL-C产品的自动弹性能力、自动启停能力、兼容性、安全、并发…...

计算机硬件基础

计算机硬件基础 教程:计算机硬件基础_哔哩哔哩_bilibili 一.计算机的分类 台式机、笔记本电脑、上网本、超薄笔记本、平板电脑、游戏本、智能手机、超级移动电脑、便携式电脑、车用电脑、工作站、服务器、工业电脑IPC、ECDIS 二.机箱 放硬件的地方、一般由钢和铝等…...

云计算和Docker分别适用场景

在大规模网络爬虫系统中,通过使用云计算和Docker技术,可以实现大规模网络爬虫系统的高效架构设计和部署。这种架构能够提供可扩展性、高可用性和灵活性,为爬虫系统的运行和管理带来便利。 云计算和Docker在大规模网络爬虫系统中有不同的业务…...

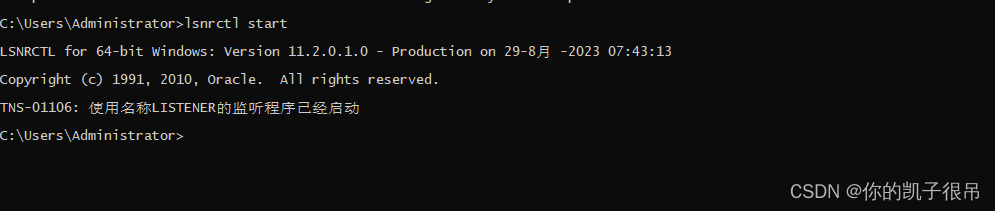

oracle 基础运用2

首先在电脑上安装PLSQL developer,这个是oracle图形化连接工具,然后安装win64_11gR2_client,这个是orace客户端,安装完成后可以在cmd命令行输入sqlplus命令进行验证,如图表示安装成功。 作为sys的连接应该是SySDBA或Sy…...

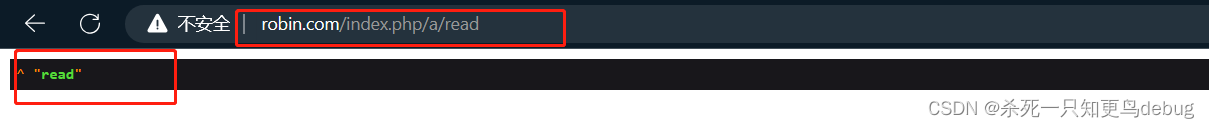

ThinkPHP 资源路由的简单使用,restfull风格API

ThinkPHP 资源路由的简单使用,restfull风格API 一、资源控制器二、资源控制器简单使用 一、资源控制器 资源控制器可以轻松的创建RESTFul资源控制器,可以通过命令行生成需要的资源控制器,例如生成index应用的TestR资源控制器使用:…...

利用前缀树获取最小目录

一、任务名: 开发最小目录工具 二、任务描述 开发工具,从桶清单文件中列举出所有最小目录,并列举出每一个最小目录中包含的文件总数与文件总量。 最小目录的解释: 有以下几个目录 a/b/1.txt a/b/2/txt a/3.txt a/b/c/ 则&…...

Java【手撕双指针】LeetCode 18. “四数之和“, 图文详解思路分析 + 代码

文章目录 前言一、四数之和1, 题目2, 思路分析3, 代码 前言 各位读者好, 我是小陈, 这是我的个人主页, 希望我的专栏能够帮助到你: 📕 JavaSE基础: 基础语法, 类和对象, 封装继承多态, 接口, 综合小练习图书管理系统等 📗 Java数据结构: 顺序表, 链表, 堆…...

OpenCV处理图像和计算机视觉任务时常见的算法和功能

当涉及到OpenCV处理图像和计算机视觉任务时,有许多常见的具体算法和功能。以下是一些更具体的细分: 图像处理算法: 图像去噪:包括均值去噪、高斯去噪、中值滤波等,用于减少图像中的噪声。 直方图均衡化:用…...

Flutter实现StackView

1.让界面之间可以嵌套且执行动画。 2.界面的添加遵循先进后出原则。 3.需要使用AnimateView,请看我上一篇博客。 演示: 代码: Stack: import package:flutter/cupertino.dart;///栈,先进后出 class KqWidgetStack {final Lis…...

GoPaw框架解析:基于Go的高性能网络任务调度与并发处理实践

1. 项目概述与核心价值最近在折腾一个需要处理大量网络请求和并发任务的小工具,偶然间在GitHub上看到了一个叫GoPaw的项目,作者是Aragorn271828。这个项目名挺有意思,Paw是爪子的意思,GoPaw直译过来就是“Go爪子”,听起…...

个人开发者如何借助 Taotoken 低成本体验顶级大模型

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 个人开发者如何借助 Taotoken 低成本体验顶级大模型 对于个人开发者或学生而言,直接接入和使用各家顶尖大模型 API 往往…...

3分钟搞定容器镜像加速:public-image-mirror 终极实战指南

3分钟搞定容器镜像加速:public-image-mirror 终极实战指南 【免费下载链接】public-image-mirror 很多镜像都在国外。比如 gcr 。国内下载很慢,需要加速。致力于提供连接全世界的稳定可靠安全的容器镜像服务。 项目地址: https://gitcode.com/GitHub_T…...

如何用Xenia Canary模拟器重温Xbox 360经典游戏?终极配置与优化指南

如何用Xenia Canary模拟器重温Xbox 360经典游戏?终极配置与优化指南 【免费下载链接】xenia-canary Xbox 360 Emulator Research Project 项目地址: https://gitcode.com/gh_mirrors/xe/xenia-canary Xenia Canary是一款免费开源的Xbox 360游戏模拟器&#…...

CherryUSB嵌入式USB协议栈终极指南:从入门到精通

CherryUSB嵌入式USB协议栈终极指南:从入门到精通 【免费下载链接】CherryUSB CherryUSB is a tiny and beautiful, high performance and portable USB host and device stack for embedded system with USB IP 项目地址: https://gitcode.com/gh_mirrors/ch/Cher…...

计算机光标自动化控制:从模拟点击到智能交互的技术实现与应用

1. 项目概述与核心价值最近在GitHub上看到一个挺有意思的项目,叫“Computer-cursor-tech-support”。初看这个标题,你可能会有点摸不着头脑:电脑光标和技术支持,这两者是怎么联系到一起的?是开发了一个新的光标样式&am…...

基于Agen项目构建个人AI代理:从LLM原理到邮件处理实战

1. 项目概述:从“Agen”看个人化AI代理的构建思路最近在GitHub上看到一个名为“Agen”的项目,作者是Anjuan555。这个项目名本身就很值得玩味——“Agen”,很容易让人联想到“Agent”(代理),但又少了一个“t…...

WeChatExporter完整指南:如何在macOS上免费备份微信聊天记录

WeChatExporter完整指南:如何在macOS上免费备份微信聊天记录 【免费下载链接】WeChatExporter 一个可以快速导出、查看你的微信聊天记录的工具 项目地址: https://gitcode.com/gh_mirrors/wec/WeChatExporter 微信聊天记录中包含了我们珍贵的回忆、重要的工作…...

解放原神玩家生产力的开源工具箱:Snap.Hutao如何用本地化数据处理重塑游戏体验

解放原神玩家生产力的开源工具箱:Snap.Hutao如何用本地化数据处理重塑游戏体验 【免费下载链接】Snap.Hutao 实用的开源多功能原神工具箱 🧰 / Multifunctional Open-Source Genshin Impact Toolkit 🧰 项目地址: https://gitcode.com/GitH…...

Java后端开发德州扑克小酒馆小程序架构与源码解析

德州扑克小酒馆小程序的核心价值,在于依托休闲娱乐场景实现小酒馆线下引流,其Java后端的架构设计与源码实现,直接决定小程序的稳定性、可扩展性与合规性。 一、架构设计核心原则(贴合场景,合规优先) 德州…...