网络渗透day10-工具和技术

以下为网络渗透的工具和技术。

让我更详细地描述网络渗透测试的各个阶段以及使用的工具。

1. 信息收集阶段:

-

目标识别: 在这一阶段,渗透测试人员确定测试的目标,例如特定的服务器、应用程序或网络。

-

开放源情报(OSINT)收集: 通过公开可用的信息,如WHOIS查询、社交媒体、公开文件、域名查询等,收集与目标有关的情报。

-

端口扫描和服务识别: 使用工具扫描目标系统上的端口,以确定哪些服务正在运行。

-

子域名枚举: 寻找目标域名的子域名,以扩大攻击面。

2. 脆弱性分析阶段:

-

漏洞扫描: 使用漏洞扫描工具扫描目标系统,发现已知漏洞,通常包括操作系统和应用程序漏洞。

-

Web应用程序扫描: 对Web应用程序执行扫描,以检测Web应用程序漏洞,如SQL注入、跨站脚本(XSS)等。

-

漏洞利用: 利用已发现的漏洞获取对目标系统的访问权限。这可能包括利用操作系统、应用程序或网络设备漏洞。

3. 渗透阶段:

-

入侵: 在这一阶段,渗透测试人员通过漏洞或弱点获取对目标系统的访问权限。这可以包括远程执行命令、上传恶意脚本或提权攻击。

-

持久性: 渗透测试人员确保他们的访问权限得以保持,通常通过植入后门或创建持久访问点。

-

数据收集: 渗透测试人员收集关键信息,包括敏感数据、密码、证书等,以后续的攻击或报告编写。

-

清理足迹: 为了避免被检测和追踪,渗透测试人员可能清理他们在目标系统上的活动痕迹。

4. 报告和整理阶段:

-

报告编写: 渗透测试人员撰写详细的渗透测试报告,包括已发现漏洞的描述、攻击方法、风险评估和建议的修复措施。

-

整理和修复: 渗透测试人员与目标组织合作,协助修复已发现的漏洞和安全问题。

每个阶段都需要仔细计划和执行,以确保测试是有效且安全的。这些阶段构成了网络渗透测试的核心流程,每一步都对测试的成功和安全性至关重要。

当然,让我更详细地介绍在网络渗透测试的各个阶段中常用的一些工具:

1. 信息收集阶段的工具:

-

Nmap (Network Mapper): 用于网络发现和端口扫描的开源工具。Nmap能够帮助渗透测试人员识别目标系统上的开放端口和正在运行的服务。它还能执行操作系统版本检测和服务版本检测,以帮助识别潜在的漏洞。

-

theHarvester: 一个用于开放源情报(OSINT)的工具,可帮助渗透测试人员收集目标相关的信息,如电子邮件地址、子域名、主机名等。它从多个公开来源抓取信息,并生成有用的报告。

-

Maltego: 一个可视化的OSINT工具,可用于构建目标的信息图谱。渗透测试人员可以使用Maltego将不同的信息元素(如域名、电子邮件地址、社交媒体帐户)连接在一起,以便更好地理解目标的生态系统。

2. 脆弱性分析阶段的工具:

-

Nessus: 一款商业漏洞扫描工具,用于自动发现目标系统上的漏洞。它提供详细的漏洞报告,包括风险评估和建议修复措施。

-

OpenVAS (Open Vulnerability Assessment System): 一款开源的漏洞扫描工具,与Nessus类似,用于识别目标系统中的漏洞。OpenVAS可以用于快速发现和评估已知漏洞。

-

Burp Suite: 用于Web应用程序渗透测试的强大工具套件,包括代理工具、扫描器和攻击代理。它能够检测和利用Web应用程序的漏洞,如SQL注入、跨站脚本(XSS)等。

-

Metasploit: 一个广泛使用的漏洞利用框架,提供漏洞利用模块和Payload生成器。Metasploit用于利用已知漏洞并获取对目标系统的访问权限。

3. 渗透阶段的工具:

-

Metasploit: 在渗透测试中广泛使用的工具,用于执行漏洞利用、远程控制目标系统和提升权限。它提供了大量的漏洞利用模块和Payload选项。

-

Mimikatz: 一个用于提权攻击的工具,用于提取Windows系统中的密码和凭据。它可以用于横向移动和升级攻击。

-

PowerShell: 强大的脚本语言,渗透测试人员可以使用它来执行各种攻击,包括下载和运行恶意代码、横向移动等。

-

Empire: 一个用于横向移动和控制目标网络的工具,使用PowerShell来执行攻击。它可以帮助渗透测试人员在目标网络中建立持久性。

继续介绍网络渗透测试的工具和技术:

4. 报告和整理阶段的工具:

-

MS Word: 用于编写渗透测试报告的标准文档处理工具。渗透测试人员可以在报告中详细描述已发现的漏洞、攻击方法、风险评估和建议的修复措施。

-

Metasploit报告模板: Metasploit提供了用于记录漏洞利用结果和数据的报告模板。这有助于整理攻击和测试的结果。

以上是网络渗透测试各个阶段使用的一些工具。这些工具代表了渗透测试人员的工具箱的一部分,根据不同的渗透测试目标和需求,渗透测试人员可以选择适当的工具来执行任务。

当面试官讨论内网渗透工具和技术时,他们可能会提出一系列问题,以评估您的知识和经验。以下是一些可能会被问到的问题以及对这些问题的回答:

-

请解释一下内网渗透测试的目标和目的是什么?

- 回答:内网渗透测试的目标是评估目标组织内部网络的安全性,识别潜在的漏洞和攻击路径。其目的是提供有关内部网络安全性的见解,帮助组织改进其安全措施。

-

在内网渗透测试中,您会使用哪些信息收集工具和技术?

- 回答:我会使用工具如Nmap、theHarvester和BloodHound来识别网络拓扑、子域名、开放端口和服务。此外,我可能会执行外部信息收集,然后尝试在内部网络中继续信息收集。

-

内网渗透测试的漏洞扫描工具有哪些,以及它们的作用是什么?

- 回答:常见的漏洞扫描工具包括Nessus和OpenVAS。它们用于自动化漏洞扫描,发现已知漏洞,帮助确定内部网络中的弱点,以及提供建议的修复措施。

-

请介绍一些您用于内网渗透测试的凭据收集工具和技术。

- 回答:我可能使用社会工程学攻击、Phishing攻击、Brute Force攻击或漏洞利用来获取内部网络的凭据。工具如Hydra、CrackMapExec和Mimikatz可用于执行这些任务。

-

在内网渗透测试中,如何进行横向移动?

- 回答:横向移动涉及在内部网络中移动,以探索其他主机和服务。我可以使用工具如PsExec来在不同的系统之间执行命令,或者使用PowerShell来进行攻击。

-

请解释一下内网渗透测试中的权限提升是什么,以及您使用的工具和技术。

- 回答:权限提升是指尝试获取更高级别权限的过程。我可能会使用PowerShell或Exploits来提升在内部网络中的权限,以便执行更多的攻击。

-

在内网渗透测试中,后门和持久性是什么,以及如何实现?

- 回答:后门是一种用于随时再次访问目标系统的手段。持久性涉及确保攻击者的访问权限在目标网络上是持久的。这可以通过安装后门、创建计划任务或其他方法来实现。

-

在内网渗透测试中,如何清除攻击痕迹?

- 回答:为了避免被检测和追踪,我可能会删除或篡改我在目标系统上的活动痕迹。这可能包括修改日志、清除历史记录和删除临时文件。

这些问题涵盖了内网渗透测试的关键方面,包括工具、技术和过程。在面试中,面试官可能会进一步深入探讨您的经验和了解程度,因此确保您对这些主题有充分的了解,并能提供详细的答案。同时,强调您的合法和合规意识也是很重要的。

继续讨论关于内网渗透测试的可能会被面试官提出的问题以及相应的回答:

-

在内网渗透测试中,您是如何处理权限提升的?可以提供一个示例吗?

- 回答:权限提升通常需要使用不同的技巧和工具,具体取决于目标环境。举例来说,如果我已经获得了普通用户的凭据,我可能会尝试使用PowerShell来搜索本地系统、服务或文件共享上的敏感信息,以获取更高级别的凭据。我还可以查找已知的提权漏洞或执行Exploits。关键是在提权尝试中保持谨慎,以防被检测到。

-

在进行内网渗透测试时,如何确定潜在的攻击路径?

- 回答:确定潜在的攻击路径通常涉及使用工具如BloodHound来分析Active Directory环境。这个工具可以可视化目标组织的权限关系,帮助我理解哪些用户具有哪些权限,以及如何横向移动。我还会查看目标组织的文档、配置文件和员工信息,以获取有关网络结构的更多信息。

-

在内网渗透测试中,如何绕过入侵检测和防火墙?

- 回答:绕过入侵检测和防火墙是一项重要的挑战。我可能会使用加密流量、反向连接、代理链或隧道来隐藏我的活动。此外,我可能会深入研究目标组织的防火墙规则,以了解哪些流量允许通过,并尝试伪装成合法流量。使用HTTP代理或VPN也可以帮助我绕过网络安全设备。

-

在内网渗透测试中,您如何保护目标系统的数据和敏感信息不受损害?

- 回答:在内网渗透测试中,保护目标系统的数据和敏感信息是至关重要的。我会采取谨慎的措施,确保我不会不必要地破坏数据或文件。如果需要操作文件,我通常会备份原始文件,并在测试结束后还原它们。同时,我会遵守道德规范和法律法规,不会滥用访问权限。

-

内网渗透测试中,您如何识别和利用内部网络的弱点和漏洞?

- 回答:我会使用漏洞扫描工具和手动漏洞识别技术来查找内部网络中的弱点和漏洞。这包括查找未打补丁的系统、默认凭据、弱密码、过时的软件等。一旦发现漏洞,我会尝试利用它们以获取更多的访问权限,然后提供详细的报告和建议的修复措施。

这些问题涉及到内网渗透测试的关键方面,包括提权、攻击路径、绕过安全措施、数据保护和漏洞利用。在回答时,强调您的方法和技术是如何确保测试合法、合规和受控的,以及您的道德标准是如何应用的是很重要的。

横向移动是指在网络渗透测试或黑客攻击中,攻击者已经获得了对一个内部系统的访问权限,然后试图通过在内部网络中移动,探索其他主机和服务,以获取更多的访问权限。这是渗透测试中的一个关键步骤,因为它有助于确定网络内部的攻击路径和潜在的漏洞。

面试官可能会提出以下问题,以了解您对横向移动的理解和经验:

-

请解释一下横向移动在网络渗透测试中的作用和重要性。

- 回答:横向移动有助于攻击者在网络内部扩大攻击面,以发现更多的目标和漏洞。它允许攻击者获取对其他系统和服务的访问权限,从而深入进行渗透测试,模拟潜在的攻击路径,发现隐藏的漏洞,并最终达到其攻击目标。

-

可以举例说明一种常见的横向移动技术或工具吗?

- 回答:常见的横向移动技术包括使用PsExec或SSH来执行命令,从一个系统跳转到另一个系统。攻击者还可以使用PowerShell或Python脚本来远程执行代码,或者利用已知的操作系统或应用程序漏洞进行横向移动。

-

在横向移动过程中,您如何确保不被检测到或触发入侵检测系统?

- 回答:为了避免被检测,攻击者可以使用加密通信,如SSH,以加密流量。他们还可以深入研究目标组织的防火墙规则,以了解哪些流量被允许通过,并尝试伪装成合法流量。使用代理或VPN也可以帮助绕过网络安全设备。

-

横向移动过程中,您如何选择下一个目标系统?

- 回答:选择下一个目标系统通常依赖于攻击者的目标和攻击路径。攻击者可能会选择与其初始访问系统相关的系统,以尝试获取更高级别的访问权限,或者他们可能会选择目标包含有敏感数据或关键功能的系统。

-

在横向移动期间,您如何保持低调,以避免被检测到?

- 回答:为了保持低调,攻击者可以尽量减少在目标系统上的活动,尽量不留下明显的痕迹。他们可以删除或篡改日志,清除历史记录,以及避免引起异常网络流量或系统资源使用。此外,攻击者可能会使用随机化的攻击模式,以使检测更加困难。

这些问题涵盖了横向移动在渗透测试中的关键方面,包括其作用、技术和策略。在回答时,强调合法和合规性,以及保持低调和避免被检测的重要性是很重要的。

理解工具和技术在网络渗透测试中的应用至关重要。以下是一些可能会被面试官提出的关于网络渗透测试工具和技术的问题,以及相应的回答:

-

请列举一些常用的网络渗透测试工具,并描述它们的用途。

- 回答:常用的网络渗透测试工具包括:

- Nmap:用于端口扫描和服务识别。

- Metasploit:用于漏洞利用和Payload生成。

- Wireshark:用于网络流量分析。

- Burp Suite:用于Web应用程序渗透测试。

- Hydra:用于暴力破解密码。

- Nikto:用于Web服务器扫描和漏洞识别。

- Netcat:用于创建网络连接和执行命令。

- Aircrack-ng:用于无线网络渗透测试。

- 回答:常用的网络渗透测试工具包括:

-

在网络渗透测试中,什么是Payload?它有什么作用?

- 回答:Payload是一段恶意代码,用于在攻击中执行特定的操作,例如获取远程访问权限或执行系统命令。Payload通常嵌入在漏洞利用过程中,以实现攻击者的目标。

-

什么是渗透测试框架,为什么使用它们?可以提供一些例子吗?

- 回答:渗透测试框架是一组工具和资源的集合,用于简化和自动化渗透测试任务。它们提供了可重复使用的模块和脚本,帮助渗透测试人员更高效地进行测试。一些示例包括:

- Metasploit Framework:用于漏洞利用和渗透测试的开源框架。

- Empire:用于在Windows环境中进行渗透测试的框架。

- PowerSploit:用于PowerShell渗透测试的工具集。

- 回答:渗透测试框架是一组工具和资源的集合,用于简化和自动化渗透测试任务。它们提供了可重复使用的模块和脚本,帮助渗透测试人员更高效地进行测试。一些示例包括:

-

在网络渗透测试中,什么是反向Shell(Reverse Shell)?如何使用它?

- 回答:反向Shell是一种网络连接,允许攻击者从目标系统上的受害者计算机上获取远程访问权限。攻击者将Shell连接的控制权转移到自己的系统上,从而可以执行命令和操作目标系统。反向Shell通常用于在漏洞利用中建立持久访问。

-

可以解释一下端口转发(Port Forwarding)是什么以及在渗透测试中的作用?

- 回答:端口转发是一种将网络流量从一个端口或主机重定向到另一个端口或主机的技术。在渗透测试中,它可以用于绕过防火墙或将流量引导到攻击者控制的系统上。这有助于攻击者建立持久性访问或隐藏其活动。

这些问题涵盖了网络渗透测试工具和技术的核心概念,包括工具的用途、Payload、渗透测试框架、反向Shell和端口转发。在回答时,可以举例说明这些工具和技术如何在渗透测试中实际应用,以及它们对于渗透测试的重要性。

感谢您的反馈!继续讨论网络渗透测试工具和技术,以下是更多可能会被面试官提出的问题以及相应的回答:

-

在网络渗透测试中,什么是字典攻击(Dictionary Attack)?您可以举例说明它的应用场景吗?

- 回答:字典攻击是一种密码破解方法,攻击者尝试使用一个密码字典(包含常用密码和词汇)中的每个词或短语来尝试登录或解密密码。应用场景包括破解弱密码、暴力破解登录凭据或解密加密文件。

-

请解释一下端口扫描的目的以及一些常用的端口扫描工具。

- 回答:端口扫描用于确定目标系统上哪些端口是开放的,从而帮助攻击者识别潜在的漏洞或服务。常用的端口扫描工具包括Nmap、Masscan、Zmap等。它们可以执行全面的端口扫描、快速扫描或服务识别扫描,以便渗透测试人员了解目标系统的配置。

-

什么是漏洞扫描(Vulnerability Scanning),它与渗透测试的区别是什么?

- 回答:漏洞扫描是一种自动化的安全检查,用于识别系统中已知的漏洞或弱点。与渗透测试不同,它通常不涉及主动尝试入侵,而是基于已知漏洞数据库的检查。漏洞扫描可以帮助组织及早发现并修复漏洞,而渗透测试更侧重于模拟攻击并评估安全性。

-

在网络渗透测试中,什么是DNS投毒(DNS Spoofing)?可以举例说明它的危害和应对方法。

- 回答:DNS投毒是一种攻击,攻击者试图篡改DNS响应,以将目标用户重定向到恶意网站或欺骗用户。危害包括窃取用户凭据、欺骗用户、劫持流量等。防御方法包括使用DNSSEC、监控DNS流量、更新DNS服务器软件等。

-

在网络渗透测试中,您如何评估Web应用程序的安全性?可以提供一些用于Web应用程序渗透测试的工具。

- 回答:评估Web应用程序的安全性通常包括识别漏洞,如SQL注入、跨站脚本(XSS)和跨站请求伪造(CSRF)。工具包括Burp Suite、OWASP Zap、Netsparker等。我会模拟攻击者,尝试绕过验证、执行恶意操作,以及检查应用程序的输入验证和访问控制。

-

在内网渗透测试中,您可能会遇到防火墙和入侵检测系统(IDS/IPS)。如何绕过这些安全设备,以便进行深入的渗透测试?

- 回答:绕过防火墙和IDS/IPS通常需要使用各种技巧,如加密通信、端口转发、混淆攻击、分段攻击等。此外,我会深入了解目标组织的网络拓扑和安全设备配置,以识别绕过点,并根据需要采取相应的措施。

这些问题涵盖了网络渗透测试工具和技术的更多方面,包括字典攻击、端口扫描、漏洞扫描、DNS投毒、Web应用程序渗透测试和绕过安全设备。在面试中,强调您的工具选择和技术应用是如何有助于识别漏洞和提高系统安全性的。

当谈论网络渗透测试的工具和技术时,以下是更多可能会被提出的问题和相应的回答:

-

在网络渗透测试中,您如何使用代理服务器(Proxy)来保护自己的身份和位置?

- 回答:代理服务器用于中转网络流量,隐藏攻击者的真实IP地址和位置。我会配置代理服务器以将流量路由到目标系统,从而保护我的身份。这有助于匿名渗透测试和防止被追踪。

-

什么是社交工程学框架(Social Engineering Toolkit,SET)?它在渗透测试中的作用是什么?

- 回答:社交工程学框架是一个开源工具集,用于模拟和执行各种社会工程学攻击,如钓鱼攻击、恶意文件附件等。它有助于渗透测试人员测试组织的社会工程学防御能力,以便提高安全性。

-

在网络渗透测试中,您如何绕过Web应用程序防火墙(WAF)以执行恶意操作?

- 回答:绕过WAF可能需要使用不同的技术,如混淆攻击、编码攻击、分段攻击等。我会尝试识别WAF的规则和过滤器,以了解如何规避它们,并根据需要调整攻击策略。

-

在内网渗透测试中,您可能需要提升普通用户的权限。请描述一种常见的方法以及用于此目的的工具。

- 回答:一种常见的方法是使用Pass-the-Hash攻击,攻击者使用已经获取的哈希密码来获得对其他系统的访问权限,而无需明文密码。工具如Mimikatz可以用于执行这种攻击。

-

在域渗透测试中,您如何提升域管理员权限?可以提供一些工具或技术示例吗?

- 回答:提升域管理员权限通常需要水平和纵向移动,使用工具如BloodHound来识别域内的攻击路径。常见的技术包括Golden Ticket攻击、Pass-the-Ticket攻击和域内的哈希传递攻击。工具如Mimikatz和CrackMapExec也用于域渗透。

-

在渗透测试中,您如何处理发现的漏洞?可以提供一些最佳实践建议吗?

- 回答:一旦发现漏洞,我会尽快向组织报告漏洞,同时提供详细的漏洞报告。最佳实践包括:

- 描述漏洞的利用步骤和风险。

- 提供修复建议和漏洞修复指南。

- 遵守合法和合规的道德渗透测试标准。

- 回答:一旦发现漏洞,我会尽快向组织报告漏洞,同时提供详细的漏洞报告。最佳实践包括:

这些问题涵盖了渗透测试工具和技术的更多方面,包括代理服务器的使用、社交工程学框架、绕过WAF、提升权限、域渗透以及处理发现的漏洞。在回答时,强调您如何使用这些工具和技术来实现渗透测试的目标,并坚持合法和合规的实践。

继续讨论网络渗透测试的工具和技术,以下是更多可能会被提出的问题以及相应的回答:

-

在网络渗透测试中,您如何保持匿名性和隐秘性,以避免被目标组织检测到?

- 回答:保持匿名性通常需要使用代理服务器、虚拟专用网络(VPN)和匿名化工具,以隐藏攻击者的真实IP地址和身份。此外,我会避免使用容易追踪的个人信息和指纹。

-

什么是社交工程学的“预热”(Pretexting)?您可以提供一个示例吗?

- 回答:预热是一种社交工程学技巧,攻击者在实施攻击之前建立信任和合理性的假象,以欺骗目标个人。示例包括攻击者冒充电话销售代表,并提供伪造的凭据来获取目标个人的信息。

-

在内网渗透测试中,您可能需要侦察和侦听网络流量。可以提供一些工具和技术示例吗?

- 回答:用于侦察和侦听的工具和技术包括Wireshark、Tcpdump、Wi-Fi抓包、端口监听工具如Netcat等。这些工具可以用于分析网络流量、捕获凭据、检测潜在的漏洞等。

-

在渗透测试中,您如何识别和绕过目标系统的防病毒软件和安全补丁?

- 回答:识别和绕过防病毒软件通常需要使用加密、混淆、多级攻击或定制Payload等技术。我会在渗透测试前分析目标系统的安全措施,并选择适当的攻击方法来绕过它们。

-

在域渗透测试中,您如何收集有关目标域的信息?可以提供一些信息收集工具和技术示例吗?

- 回答:信息收集工具和技术包括Active Directory查询工具如PowerShell、LDAP查询、域林映射工具如BloodHound、信息收集脚本等。这些工具有助于识别域内的用户、组、权限和攻击路径。

-

在渗透测试中,您可能会遇到反病毒侦测(AV Evasion)的挑战。您可以分享一些反病毒侦测规避技术吗?

- 回答:反病毒侦测技术包括Payload加密、代码混淆、Shellcode变异等。我会使用这些技术来修改Payload或恶意代码,以使其不易被反病毒软件检测到。

这些问题涵盖了渗透测试工具和技术的更多方面,包括匿名性保护、预热、侦察和侦听、绕过防病毒软件、信息收集、域渗透以及反病毒侦测规避技术。在回答时,强调您的技术选择和方法,以便成功执行渗透测试任务。

非常感谢您的反馈!继续讨论网络渗透测试的工具和技术,以下是更多可能会被提出的问题以及相应的回答:

-

在渗透测试中,您如何进行网络流量分析以识别潜在的威胁或异常行为?

- 回答:我会使用网络流量分析工具如Wireshark来捕获和分析网络流量。通过观察流量模式、识别异常连接、检查数据包内容,我可以发现潜在的威胁,例如恶意流量、漏洞利用尝试等。

-

您可以提供一些用于侦察和信息收集的开源情报工具或网站吗?

- 回答:一些开源情报工具和资源包括Shodan(用于搜索互联网上的设备和服务)、Censys(用于查找互联网上的漏洞)、OSINT框架(用于开源情报收集)、公开情报(OSINT)工具如Maltego和theHarvester等。

-

在渗透测试中,您如何评估目标网络的攻击表面(Attack Surface)?

- 回答:评估攻击表面通常包括识别网络上的所有系统、服务、应用程序和漏洞。我会执行端口扫描、服务识别、漏洞扫描以及应用程序漏洞评估,以了解潜在的攻击面,并确定最佳攻击路径。

-

在域渗透测试中,您如何识别和利用Active Directory(AD)漏洞?

- 回答:识别AD漏洞通常需要使用AD信息收集工具如PowerView和BloodHound。漏洞可能包括弱密码策略、权限不当配置、未打补丁的系统等。我会使用这些工具来查找攻击路径和提升权限的机会。

-

您可以解释一下“零知识渗透测试”是什么以及为什么在某些情况下它很有用?

- 回答:零知识渗透测试是指在没有事先获取关于目标系统的任何信息的情况下进行测试。这对模拟外部攻击或评估安全性非常有用,因为它模拟了攻击者的真实情况,他们通常不具备关于目标的先验知识。

-

在渗透测试中,您如何评估Web应用程序的API安全性?

- 回答:评估API安全性通常包括识别不安全的API端点、进行身份验证和授权测试、检查数据验证、评估API访问控制等。工具如Postman和Burp Suite可以用于测试和分析API。

-

在内网渗透测试中,您如何绕过网络隔离和防火墙,以访问其他子网或主机?

- 回答:绕过网络隔离通常需要使用转发、隧道、代理服务器等技术。我会使用工具如SSH端口转发、VPN、代理工具等来建立通信通道,以访问其他子网或主机。

这些问题涵盖了网络渗透测试工具和技术的更多方面,包括流量分析、开源情报工具、攻击表面评估、Active Directory漏洞、零知识渗透测试、API安全性评估以及绕过网络隔离和防火墙的方法。在回答时,强调您如何使用这些工具和技术来执行渗透测试任务并提高系统安全性。

当涉及网络渗透测试的工具和技术时,以下是更多可能会被提出的问题以及相应的回答:

-

在网络渗透测试中,您如何使用社交工程学技术进行目标信息收集?

- 回答:社交工程学技术包括调查目标的社交媒体信息、使用欺骗性的电子邮件或消息来获取信息,以及模拟电话调查。我会创建信任伪装和欺骗性信息,以获取目标的敏感信息。

-

在域渗透测试中,您如何利用Pass-the-Hash(PTH)攻击提升权限?

- 回答:Pass-the-Hash攻击涉及使用已经获得的哈希密码来获取对其他系统的访问权限。我会使用工具如Mimikatz来提取哈希密码,然后在目标系统上使用哈希进行身份验证,从而提升权限。

-

在内网渗透测试中,您如何进行横向移动(Lateral Movement)?

- 回答:横向移动涉及从一个受感染的主机或用户帐户向其他主机或用户帐户传播。我会使用已获得的凭据或漏洞,如Pass-the-Ticket、Pass-the-Key等,来尝试访问其他系统并扩大攻击面。

-

在域渗透测试中,您如何使用“Golden Ticket”攻击?

- 回答:Golden Ticket攻击是一种方法,攻击者使用Kerberos票证生成工具(如Mimikatz)来生成伪造的域控制器票证,从而获得对整个域的访问权限。这种攻击可用于伪装域管理员。

-

在网络渗透测试中,您如何评估目标系统的无线网络安全性?

- 回答:评估无线网络安全性通常包括识别无线网络、扫描无线网络、破解WEP/WPA密钥、评估访问控制、进行钓鱼攻击等。工具如Aircrack-ng、WiFite、Wireshark等可用于这些任务。

-

在渗透测试中,您如何模拟钓鱼攻击以欺骗目标用户?

- 回答:模拟钓鱼攻击通常包括创建欺骗性的电子邮件或网站,以诱使目标用户提供敏感信息或执行恶意操作。我会使用工具如GoPhish或手动创建钓鱼页面,并通过社会工程学技巧欺骗用户。

-

在内网渗透测试中,您如何利用“Pass-the-Cache”攻击?

- 回答:Pass-the-Cache攻击是一种技术,攻击者使用NTLM哈希密码从缓存中获取已授权用户的凭据,并用于横向移动。我会使用工具如Mimikatz来执行这种攻击。

-

您可以描述一下“中继攻击”(Relay Attack)是什么以及它如何在渗透测试中使用?

- 回答:中继攻击涉及拦截并中继通信流量,以模拟用户或系统的身份。在渗透测试中,我可以使用工具如Responder或NTLMRelayx来捕获凭据并访问目标系统。

这些问题涵盖了网络渗透测试工具和技术的更多方面,包括社交工程学技术、Pass-the-Hash攻击、横向移动、Golden Ticket攻击、无线网络安全性评估、钓鱼攻击、Pass-the-Cache攻击和中继攻击。在回答时,强调您如何使用这些技术来模拟攻击并评估系统的安全性。

继续讨论网络渗透测试的技术问题,以下是更多可能会被提出的问题以及相应的回答:

-

在渗透测试中,您如何绕过Web应用程序的身份验证和授权机制,以访问受保护的资源?

- 回答:绕过身份验证和授权通常需要使用技术如SQL注入、目录遍历、会话劫持等。我会分析目标应用程序的漏洞,然后使用适当的攻击向量进行攻击。

-

您可以解释一下什么是CSRF攻击(Cross-Site Request Forgery),以及在渗透测试中如何测试和防止它?

- 回答:CSRF攻击是一种攻击,利用了用户在已登录的Web应用程序中的信任。我会模拟CSRF攻击来测试应用程序是否容易受到此类攻击,并提供建议来预防它,如使用CSRF令牌等。

-

在内网渗透测试中,您如何发现和利用Windows漏洞以获取系统访问权限?

- 回答:我会使用漏洞扫描工具如Metasploit,Nmap等来发现系统漏洞。然后,我会利用已知的漏洞或使用Exploit模块来获取系统访问权限。

-

您可以解释一下“社交工程学”中的“诱饵”(Baiting)攻击是什么,以及它的示例和防范方法是什么?

- 回答:诱饵攻击涉及在物理世界或网络上诱导目标个体执行危险操作。一个示例是将恶意软件隐藏在看似有吸引力的可移动媒体(如USB驱动器或光盘)中。防范方法包括教育用户,不轻信未知来源的介质。

-

在渗透测试中,您如何进行无线网络安全性评估?

- 回答:无线网络安全性评估包括识别和破解无线网络密钥、分析无线网络流量、检测不安全配置和漏洞。我会使用工具如Aircrack-ng、Kismet、Wireshark等来执行这些任务。

-

在域渗透测试中,您如何使用“Pass-the-Ticket”攻击提升权限?

- 回答:Pass-the-Ticket攻击涉及使用Kerberos票证来获取对其他系统的访问权限。我会使用工具如Mimikatz来提取票证,并在其他系统上使用它们来提升权限。

-

在渗透测试中,您如何评估Web应用程序的安全性,以查找常见的漏洞类型如XSS、SQL注入等?

- 回答:我会使用漏洞扫描工具如Burp Suite、OWASP ZAP等来检测常见的漏洞类型,并手动测试以确认漏洞的存在。我会使用负载注入、脚本注入等技术来验证漏洞。

-

在内网渗透测试中,您如何执行NetBIOS投毒攻击?

- 回答:NetBIOS投毒攻击是一种技术,攻击者通过发送恶意NetBIOS名称查询来干扰网络通信。我会使用工具如NBNSpoof来执行这种攻击,从而中断目标系统的通信。

-

您可以解释一下“身份冒充”(Impersonation)攻击是什么,以及它在渗透测试中的应用是什么?

- 回答:身份冒充攻击是一种攻击,攻击者伪装成受害者或合法用户来获取未经授权的访问权限。在渗透测试中,我可以使用此技术来获取对系统或资源的访问权限,以模拟攻击场景。

这些问题涵盖了渗透测试中的更多技术问题,包括绕过身份验证和授权、CSRF攻击、Windows漏洞利用、社交工程学中的诱饵攻击、无线网络安全性评估、Pass-the-Ticket攻击、Web应用程序漏洞评估、NetBIOS投毒攻击和身份冒充攻击。在回答时,强调您的技术知识和技能,以执行渗透测试任务并提高系统安全性。

当涉及网络渗透测试的技术问题时,以下是更多可能会被提出的问题以及相应的回答:

-

在渗透测试中,您如何评估目标Web应用程序的安全性,以查找安全头(HTTP Security Headers)配置错误?

- 回答:我会检查HTTP响应头,包括X-XSS-Protection、Content-Security-Policy、Strict-Transport-Security等,以查找配置错误。工具如SecurityHeaders.io也可以帮助自动检查。

-

在内网渗透测试中,您如何执行Pass-the-Key攻击以获取对系统的访问权限?

- 回答:Pass-the-Key攻击涉及使用Kerberos密钥来获取对系统的访问权限。我会使用工具如Mimikatz来提取Kerberos密钥,并在目标系统上使用它们来提升权限。

-

在渗透测试中,您如何绕过Web应用程序的Web Application Firewall(WAF)以执行SQL注入攻击?

- 回答:绕过WAF通常需要使用编码、分段、混淆等技术来修改恶意Payload,使其不易被WAF检测到。我会使用工具如SQLMap来自动化SQL注入测试,并手动调整Payload以绕过WAF。

-

您可以解释一下“中间人攻击”(Man-in-the-Middle,MitM)是什么,以及在渗透测试中如何模拟和防止它?

- 回答:MitM攻击是攻击者插入自己在通信路径中,以监视或篡改通信的攻击。在渗透测试中,我可以使用工具如Ettercap、Wireshark来模拟MitM攻击,而防范方法包括使用HTTPS、公钥基础设施(PKI)等。

-

在域渗透测试中,您如何执行Pass-the-Object(PtO)攻击以提升权限?

- 回答:Pass-the-Object攻击是一种技术,攻击者使用Windows对象来提升权限。我会使用工具如Mimikatz来执行此攻击,提取对象并提升权限。

-

在渗透测试中,您如何评估目标Web应用程序的文件上传功能的安全性,以查找潜在的文件包含漏洞?

- 回答:我会上传不同类型和大小的文件,检查服务器的响应,以查找文件包含漏洞。我还会尝试上传包含恶意代码的文件,以验证漏洞的存在。

-

在渗透测试中,您如何利用目标网络中的漏洞进行持久性访问,以确保长期控制?

- 回答:我会利用漏洞安装恶意后门或木马程序,或创建计划任务、服务等,以确保长期访问。我还会使用反向Shell等技术来保持持久性访问。

-

您可以解释一下“蜜罐”(Honeypot)是什么以及在渗透测试中的作用是什么?

- 回答:蜜罐是一种模拟系统或服务,用于吸引攻击者并记录他们的活动。在渗透测试中,蜜罐可用于诱使攻击者进入虚假系统,以收集信息或监视攻击,以改进安全性。

这些问题涵盖了渗透测试中更多技术问题,包括安全头配置错误、Pass-the-Key攻击、绕过WAF、中间人攻击、Pass-the-Object攻击、文件包含漏洞、持久性访问技术以及蜜罐的作用。在回答时,强调您的技术知识和技能,以执行渗透测试任务并提高系统安全性。

当涉及网络渗透测试的技术问题时,以下是更多可能会被提出的问题以及相应的回答:

-

在渗透测试中,您如何评估目标Web应用程序的XML外部实体(XXE)漏洞?

- 回答:评估XXE漏洞通常包括向应用程序上传包含恶意XML实体的文件,并观察应用程序的反应。我会使用工具如Burp Suite来检测XXE漏洞,然后利用它们获取敏感信息。

-

在内网渗透测试中,您如何使用Pass-the-Certificate攻击提升权限?

- 回答:Pass-the-Certificate攻击涉及使用Windows证书来提升权限。我会使用工具如Mimikatz来提取证书,并在目标系统上使用它们来提升权限。

-

在渗透测试中,您如何利用目标系统的物理安全漏洞,如未锁定的服务器机柜或未锁定的办公室门?

- 回答:我会尝试访问未锁定的服务器机柜或办公室门,以查看是否有机会获取物理访问权限。这可以包括从未锁定的计算机上执行攻击或获取敏感信息。

-

您可以解释一下“返回地址覆盖攻击”(Return-Oriented Programming,ROP)是什么,以及它在渗透测试中的应用是什么?

- 回答:ROP攻击是一种技术,攻击者使用程序中现有的代码片段(“gadgets”)来构造恶意操作序列,以执行攻击。在渗透测试中,ROP可以用于绕过DEP(数据执行保护)和ASLR(地址空间布局随机化)等保护机制。

-

在域渗透测试中,您如何执行Silver Ticket攻击以伪造Kerberos票证?

- 回答:Silver Ticket攻击涉及伪造Kerberos票证,以获得对目标服务的访问权限。我会使用工具如Mimikatz来生成伪造的票证,然后使用它们来访问目标服务。

-

在渗透测试中,您如何评估目标Web应用程序的跨站请求伪造(CSRF)漏洞?

- 回答:评估CSRF漏洞通常包括构造恶意请求并尝试欺骗用户执行它们。我会使用工具如Burp Suite来检测CSRF漏洞,并构造攻击向量来验证漏洞的存在。

-

您可以解释一下“DNS欺骗”(DNS Spoofing)是什么以及在渗透测试中如何利用它?

- 回答:DNS欺骗是一种攻击,攻击者欺骗目标系统,使其解析域名到恶意IP地址。在渗透测试中,我可以使用工具如dnsmasq来执行DNS欺骗攻击,以将流量重定向到控制的服务器。

-

在渗透测试中,您如何评估目标Web应用程序的安全性,以查找安全漏洞如不安全的文件上传、不安全的重定向等?

- 回答:我会尝试上传恶意文件以测试文件上传漏洞,并构造恶意URL以测试重定向漏洞。同时,我会检查应用程序的安全头和错误消息,以查找其他漏洞。

-

在渗透测试中,您如何评估目标系统的日志和监控机制,以确保攻击不被检测?

- 回答:我会尝试了解目标系统的日志和监控设置,然后使用技术如清除日志、使用无记录的攻击方法来确保攻击不被检测。

这些问题涵盖了渗透测试中更多技术问题,包括XXE漏洞、Pass-the-Certificate攻击、物理安全漏洞利用、返回地址覆盖攻

继续网络渗透测试的技术问题,以下是更多可能会被提出的问题以及相应的回答:

-

在渗透测试中,您如何评估目标Web应用程序的安全性,以查找安全漏洞如不安全的会话管理、跨站脚本(XSS)等?

- 回答:我会检查应用程序的会话管理机制,确保会话令牌的生成和验证安全。我还会尝试注入恶意脚本以测试XSS漏洞,并评估其危害性。

-

在内网渗透测试中,您如何执行Pass-the-Hash攻击以获取对系统的访问权限?

- 回答:Pass-the-Hash攻击涉及使用哈希密码而不是明文密码来进行身份验证。我会使用工具如Mimikatz来提取哈希密码,并在目标系统上使用它们来获取访问权限。

-

您可以解释一下“逻辑漏洞”是什么,以及在渗透测试中如何查找和利用它们?

- 回答:逻辑漏洞是应用程序中的设计或实现错误,允许攻击者执行未经授权的操作。我会使用渗透测试方法来查找这些漏洞,然后根据情况利用它们。

-

在渗透测试中,您如何识别和利用目标系统上的不安全文件和目录权限?

- 回答:我会使用目录遍历攻击、未授权文件访问等技术来识别不安全文件和目录权限。然后,我会利用它们来获取敏感信息或执行攻击。

-

在域渗透测试中,您如何使用“Pass-the-Trust”攻击提升权限?

- 回答:Pass-the-Trust攻击涉及利用信任关系来获取对其他系统的访问权限。我会使用工具如Mimikatz来执行此攻击,提升我的权限。

-

在渗透测试中,您如何利用目标系统上的未修补漏洞,如心脏出血漏洞(Heartbleed)等?

- 回答:我会使用已知的漏洞扫描工具来检测未修补的漏洞,并尝试利用它们来获取对系统的访问权限。针对心脏出血漏洞,我可以使用工具如Metasploit来执行攻击。

-

您可以解释一下“BGP劫持”是什么以及在渗透测试中的应用是什么?

- 回答:BGP劫持是一种攻击,攻击者篡改了BGP路由表以重定向流量。在渗透测试中,我可以使用BGP劫持来重定向流量并执行中间人攻击。

-

在渗透测试中,您如何评估目标Web应用程序的安全性,以查找安全漏洞如HTTP劫持、开放重定向等?

- 回答:我会检查应用程序的HTTP响应和URL参数,以查找HTTP劫持和开放重定向漏洞。然后,我会构造攻击向量来验证漏洞的存在。

-

在渗透测试中,您如何评估目标系统的密码策略和强度,以查找弱密码和常见密码?

- 回答:我会使用密码爆破工具如Hydra或Hashcat来测试密码策略的强度,并尝试破解弱密码。我还会检查是否存在常见密码,以

加强安全性。

- 您可以解释一下“数据包嗅探”(Packet Sniffing)是什么,以及在渗透测试中如何使用它来分析网络流量?

- 回答:数据包嗅探是捕获和分析网络数据包的过程。在渗透测试中,我可以使用工具如Wireshark来捕获和分析网络流量,以识别潜在的漏洞和攻击。

这些问题涵盖了渗透测试中更多技术问题,包括会话管理漏洞、Pass-the-Hash攻击、逻辑漏洞、文件和目录权限、Pass-the-Trust攻击、未修补漏洞、BGP劫持、HTTP劫持、密码策略和数据包嗅探。在回答时,强调您的技术知识和技能,以执行渗透测试任务并提高系统安全性。

当涉及网络渗透测试的技术问题时,以下是更多可能会被提出的问题以及相应的回答:

-

在内网渗透测试中,您如何执行Kerberoasting攻击以获取服务账户的凭证?

- 回答:Kerberoasting攻击是一种针对服务账户的攻击,攻击者尝试获取服务账户的凭证以获取对系统的访问权限。我会使用工具如Rubeus来执行Kerberoasting攻击,然后破解服务账户的凭证。

-

在渗透测试中,您如何评估目标系统的防火墙规则,以查找规则错误和不安全的配置?

- 回答:我会使用端口扫描工具如Nmap来识别目标系统上的开放端口,并评估防火墙规则以查找错误配置。我还会尝试执行防火墙规则绕过攻击以验证其有效性。

-

您可以解释一下“社交工程漏洞”是什么,以及在渗透测试中如何利用社交工程漏洞?

- 回答:社交工程漏洞通常涉及利用人类社会工程学的薄弱环节,如欺骗、恐吓或诱导员工泄露敏感信息。在渗透测试中,我可以使用社交工程技术来欺骗员工,以获取敏感信息或访问系统。

-

在渗透测试中,您如何评估目标网络的无线网络安全性,以查找不安全的Wi-Fi访问点或弱加密?

- 回答:我会使用Wi-Fi扫描工具如Aircrack-ng来识别目标网络的可用Wi-Fi访问点,并评估它们的安全性。我还会尝试破解弱加密的Wi-Fi密码,以获取网络访问权限。

-

在渗透测试中,您如何评估目标系统的Web应用程序的跨站点请求伪造(CSRF)漏洞,以获取对用户账户的控制?

- 回答:我会构造恶意CSRF攻击向量,然后尝试欺骗用户执行它们。我还会检查应用程序的反应,以验证CSRF漏洞的存在,并尝试获取对用户账户的控制。

-

您可以解释一下“水坑攻击”(Watering Hole Attack)是什么以及在渗透测试中如何模拟它?

- 回答:水坑攻击是一种攻击,攻击者瞄准特定组织或群体的网站,以在其上植入恶意代码。在渗透测试中,我可以模拟水坑攻击,创建虚假的目标网站,并尝试欺骗用户访问它以执行攻击。

-

在渗透测试中,您如何评估目标系统的应用程序和服务的漏洞管理流程,以查找未修补的漏洞?

- 回答:我会尝试查找公开已知的漏洞,并检查目标系统上的修补历史记录。我还可以使用漏洞扫描工具来自动化漏洞评估,并尝试利用未修补的漏洞。

-

在内网渗透测试中,您如何执行Pass-the-Ticket攻击以获取对系统的访问权限?

- 回答:Pass-the-Ticket攻击涉及使用Kerberos票证来获取对系统的访问权限。我会使用工具如Mimikatz来提取票证,并在目标系统上使用它们来获取访问权限。

这些问题涵盖了渗透测试中更多技术问题,包括Kerberoasting攻击、防火墙规则评估、社交工程漏洞、无线网络安全性、CSRF漏洞、水坑攻击、漏洞管理流程评估和Pass-the-Ticket攻击。在回答时,强调您的技术知识和技能,以执行渗透测试任务并提高系统安全性。

继续网络渗透测试的技术问题,以下是更多可能会被提出的问题以及相应的回答:

-

在渗透测试中,您如何评估目标网络的VPN安全性,以查找可能的漏洞和配置错误?

- 回答:我会评估VPN的配置、加密方法和访问控制策略,以查找可能的漏洞。我还会尝试利用配置错误或弱加密来访问网络。

-

在渗透测试中,您如何执行模糊测试以发现目标应用程序的漏洞,如缓冲区溢出?

- 回答:我会使用模糊测试工具,如AFL(American Fuzzy Lop)或SPIKE,来向应用程序发送恶意输入,以查找漏洞,如缓冲区溢出或输入验证错误。

-

您可以解释一下“社交工程漏洞”是什么,以及在渗透测试中如何利用社交工程漏洞?

- 回答:社交工程漏洞通常涉及欺骗人员,以泄露敏感信息或执行未经授权的操作。在渗透测试中,我可以使用社交工程技巧,如伪装成信任的个体,通过社交工程攻击获取目标信息或权限。

-

在内网渗透测试中,您如何执行Pass-the-Cache攻击以获取对系统的访问权限?

- 回答:Pass-the-Cache攻击是一种利用NTLM哈希缓存来获取对系统的访问权限的攻击。我会使用工具如Mimikatz来执行此攻击,提升我的权限。

-

在渗透测试中,您如何评估目标系统的应用程序的安全配置,以查找可能的安全漏洞?

- 回答:我会检查应用程序的配置文件和设置,包括文件权限、数据库访问权限和错误处理机制。我还会尝试找到不安全的默认配置,以查找可能的漏洞。

-

在渗透测试中,您如何识别和利用目标系统上的不安全API端点,以获取敏感信息或执行攻击?

- 回答:我会使用工具和技术,如API扫描工具和自动化脚本,来识别目标系统上的API端点,并尝试构造恶意请求以获取敏感信息或执行攻击。

-

您可以解释一下“逆向工程”(Reverse Engineering)是什么,以及在渗透测试中的应用是什么?

- 回答:逆向工程是分析和理解软件或硬件的内部结构和功能的过程。在渗透测试中,逆向工程可以用于分析恶意软件、解密数据、查找漏洞等目的。

-

在渗透测试中,您如何评估目标系统的安全配置,以查找可能的配置错误和不安全设置?

- 回答:我会检查目标系统的配置文件、安全策略和访问控制列表,以查找配置错误和不安全设置。我还会尝试利用这些错误和设置来执行攻击。

这些问题涵盖了渗透测试中更多技术问题,包括VPN安全性评估、模糊测试、社交工程漏洞、Pass-the-Cache攻击、安全配置评估、API端点识别、逆向工程和安全配置审计。在回答时,强调您的技术知识和技能,以执行渗透测试任务并提高系统安全性。

继续网络渗透测试的技术问题,以下是更多可能会被提出的问题以及相应的回答:

-

在渗透测试中,您如何评估目标Web应用程序的安全性,以查找安全漏洞如不安全的会话管理、跨站脚本(XSS)等?

- 回答:我会执行静态代码分析和动态扫描,以查找潜在的安全漏洞。我还会手动测试会话管理和输入验证,以识别XSS漏洞等。

-

在内网渗透测试中,您如何执行Pass-the-Ticket攻击以获取对系统的访问权限?

- 回答:Pass-the-Ticket攻击是一种利用Kerberos票证来获取对系统的访问权限的攻击。我会使用工具如Mimikatz来执行此攻击,提升我的权限。

-

您可以解释一下“逻辑漏洞”是什么,以及在渗透测试中如何查找和利用它们?

- 回答:逻辑漏洞是应用程序中的设计或实现错误,允许攻击者执行未经授权的操作。我会使用渗透测试方法来查找这些漏洞,然后根据情况利用它们。

-

在渗透测试中,您如何评估目标系统的文件和目录权限,以查找不安全的设置?

- 回答:我会执行文件和目录扫描,查找不安全的权限设置。我还会尝试执行目录遍历攻击,以获取未授权的访问权限。

-

在域渗透测试中,您如何使用“Pass-the-Trust”攻击提升权限?

- 回答:Pass-the-Trust攻击涉及利用信任关系来获取对其他系统的访问权限。我会使用工具如Mimikatz来执行此攻击,提升我的权限。

-

在渗透测试中,您如何评估目标系统的未修补漏洞,如心脏出血漏洞(Heartbleed)等?

- 回答:我会使用漏洞扫描工具来检测未修补的漏洞,并尝试利用它们来获取对系统的访问权限。针对心脏出血漏洞,我可以使用工具如Metasploit来执行攻击。

-

您可以解释一下“BGP劫持”是什么以及在渗透测试中的应用是什么?

- 回答:BGP劫持是一种攻击,攻击者篡改了BGP路由表以重定向流量。在渗透测试中,我可以使用BGP劫持来重定向流量并执行中间人攻击。

-

在渗透测试中,您如何评估目标Web应用程序的安全性,以查找安全漏洞如HTTP劫持、开放重定向等?

- 回答:我会检查应用程序的HTTP响应和URL参数,以查找HTTP劫持和开放重定向漏洞。然后,我会构造攻击向量来验证漏洞的存在。

-

在渗透测试中,您如何评估目标系统的密码策略和强度,以查找弱密码和常见密码?

- 回答:我会使用密码爆破工具如Hydra或Hashcat来测试密码策略的强度,并尝试破解弱密码。我还会检查是否存在常见密码,以加强安全性。

-

您可以解释一下“数据包嗅探”(Packet Sniffing)是什么,以及在渗透测试中如何使用它来分析网络流量?

- 回答:数据包嗅探是捕获和分析网络数据包的过程。在渗透测试中,我可以使用工具如Wireshark来捕获和分析网络流量,以识别潜在的漏洞和攻击。

这些问题涵盖了渗透测试中更多技术问题,包括VPN安全性评估、模糊测试、逻辑漏洞、文件和目录权限、Pass-the-Trust攻击、未修补漏洞、BGP劫持、HTTP劫持、密码策略和数据包嗅探。在回答时,强调您的技术知识和技能,以执行渗透测试任务并提高系统安全性。

继续网络渗透测试的技术问题,以下是更多可能会被提出的问题以及相应的回答:

-

在渗透测试中,您如何评估目标Web应用程序的安全性,以查找潜在的安全漏洞,如SQL注入攻击?

- 回答:我会尝试注入恶意SQL查询以测试目标应用程序的输入验证。如果应用程序没有适当的输入验证,我将能够执行SQL注入攻击,并获取对数据库的访问权限。 -

在内网渗透测试中,您如何执行Pass-the-Credential攻击以获取对系统的访问权限?

- 回答:Pass-the-Credential攻击包括获取用户凭据(通常是用户名和密码)并使用它们来登录系统。我会使用工具如Mimikatz来执行此攻击,获取凭据并提升权限。 -

您可以解释一下“CSRF(跨站请求伪造)攻击”是什么,以及在渗透测试中如何模拟它?

- 回答:CSRF攻击涉及伪造用户的身份并以其名义执行未经授权的操作。在渗透测试中,我可以构造恶意的CSRF攻击向量,并尝试执行未经授权的操作以验证漏洞。 -

在渗透测试中,您如何评估目标系统的网络安全性,以查找可能的网络漏洞和配置错误?

- 回答:我会执行网络扫描和漏洞扫描,以查找可能的网络漏洞和配置错误。我还会尝试利用这些漏洞来获取对网络的访问权限。 -

在域渗透测试中,您如何使用“Silver Ticket”攻击提升权限?

- 回答:Silver Ticket攻击允许攻击者伪造TGT票证以获取对特定服务的访问权限。我会使用工具如Mimikatz来执行此攻击,提升我的权限。 -

在渗透测试中,您如何评估目标Web应用程序的会话管理,以查找可能的会话劫持漏洞?

- 回答:我会测试会话管理机制,包括会话令牌的生成和验证过程。我还会尝试模拟会话劫持攻击,以查找漏洞。 -

您可以解释一下“端口转发”(Port Forwarding)是什么,以及在渗透测试中的应用是什么?

- 回答:端口转发是将网络流量从一个端口重定向到另一个端口的过程。在渗透测试中,它可以用于建立隧道以绕过防火墙或将流量导向攻击者控制的系统。 -

在渗透测试中,您如何评估目标系统的应用程序漏洞,如文件包含漏洞或远程命令执行漏洞?

- 回答:我会测试应用程序的输入点,以查找文件包含漏洞或远程命令执行漏洞。我还会尝试构造恶意输入,以验证这些漏洞的存在。 -

在渗透测试中,您如何评估目标系统的网络拓扑,以查找可能的攻击路径和漏洞?

- 回答:我会执行网络映射和拓扑分析,以了解目标系统的结构和潜在攻击路径。我还会查找可能的漏洞,如未经授权的开放端口。 -

您可以解释一下“社交工程”中的“鱼叉式攻击”(Spear Phishing)是什么,以及在渗透测试中的应用是什么?

- 回答:鱼叉式攻击是一种有针对性的社交工程攻击,针对特定个体或组织。在渗透测试中,我可以模拟鱼叉式攻击,以测试组织的员工对钓鱼攻击的防御能力。

这些问题进一步涵盖了渗透测试中更多技术问题,包括SQL注入攻击、Pass-the-Credential攻击、CSRF攻击、网络漏洞评估、Silver Ticket攻击、会话管理评估、端口转发、应用程序漏洞评估、网络拓扑分析和鱼叉式攻击。在回答时,强调您的技术知识和技能,以执行渗透测试任务并提高系统安全性。

继续网络渗透测试的技术问题,确保不重复之前提到的问题:

-

在渗透测试中,您如何评估目标Web应用程序的跨站请求伪造(CSRF)防护机制,以查找可能的漏洞?

- 回答:我会尝试构造恶意请求,然后发送它们到目标应用程序,以测试其CSRF防护机制。如果我能够成功执行CSRF攻击,那么这可能意味着存在漏洞。 -

在内网渗透测试中,您如何执行Pass-the-Ticket攻击,以获取对系统的访问权限?

- 回答:Pass-the-Ticket攻击涉及使用Kerberos票证来获取对系统的访问权限。我会使用工具如Mimikatz来执行此攻击,提升我的权限。 -

您可以解释一下“XXE(XML外部实体攻击)”是什么,以及在渗透测试中如何查找和利用XXE漏洞?

- 回答:XXE攻击涉及恶意利用应用程序对外部实体的解析。在渗透测试中,我会发送包含恶意外部实体的XML数据,并查看是否可以读取敏感文件或执行远程请求。 -

在渗透测试中,您如何评估目标系统的无线网络安全性,以查找可能的漏洞和攻击路径?

- 回答:我会执行无线网络渗透测试,包括无线网络探测、破解加密、识别隐藏网络等,以查找漏洞并确定攻击路径。 -

在域渗透测试中,您如何使用“Kerberoasting”攻击来获取域账户的散列值?

- 回答:Kerberoasting攻击涉及获取TGS票证,并将其用于离线破解。我会使用工具如Mimikatz来执行此攻击,获取域账户的散列值。 -

在渗透测试中,您如何评估目标系统的身份验证机制,以查找可能的弱点和漏洞?

- 回答:我会评估系统的身份验证流程,包括密码策略、多因素认证、单点登录等。我还会尝试模拟弱点,如密码猜测、暴力攻击等。 -

您可以解释一下“漏洞挖掘”是什么,以及在渗透测试中的应用是什么?

- 回答:漏洞挖掘是通过主动测试来查找新漏洞的过程。在渗透测试中,漏洞挖掘可以用于发现未知漏洞并提供建议的修复方法。 -

在渗透测试中,您如何评估目标系统的日志和监控,以查找潜在的安全事件和不正常活动?

- 回答:我会检查系统的日志文件和监控数据,以查找异常事件和潜在的攻击迹象。我还会尝试模拟攻击以查看它们是否被检测到。 -

您可以解释一下“恶意文档攻击”是什么,以及在渗透测试中如何模拟它?

- 回答:恶意文档攻击涉及发送包含恶意脚本或宏的文档,以便在打开文档时执行恶意代码。在渗透测试中,我可以构造恶意文档并尝试诱使目标打开它们,以验证漏洞。

这些问题进一步涵盖了渗透测试中更多技术问题,包括CSRF攻击、Pass-the-Ticket攻击、XXE漏洞、无线网络渗透测试、Kerberoasting攻击、身份验证评估、漏洞挖掘、日志和监控分析以及恶意文档攻击。在回答时,强调您的技术知识和技能,以执行渗透测试任务并提高系统安全性。

相关文章:

网络渗透day10-工具和技术

以下为网络渗透的工具和技术。 让我更详细地描述网络渗透测试的各个阶段以及使用的工具。 1. 信息收集阶段: 目标识别: 在这一阶段,渗透测试人员确定测试的目标,例如特定的服务器、应用程序或网络。 开放源情报(OSIN…...

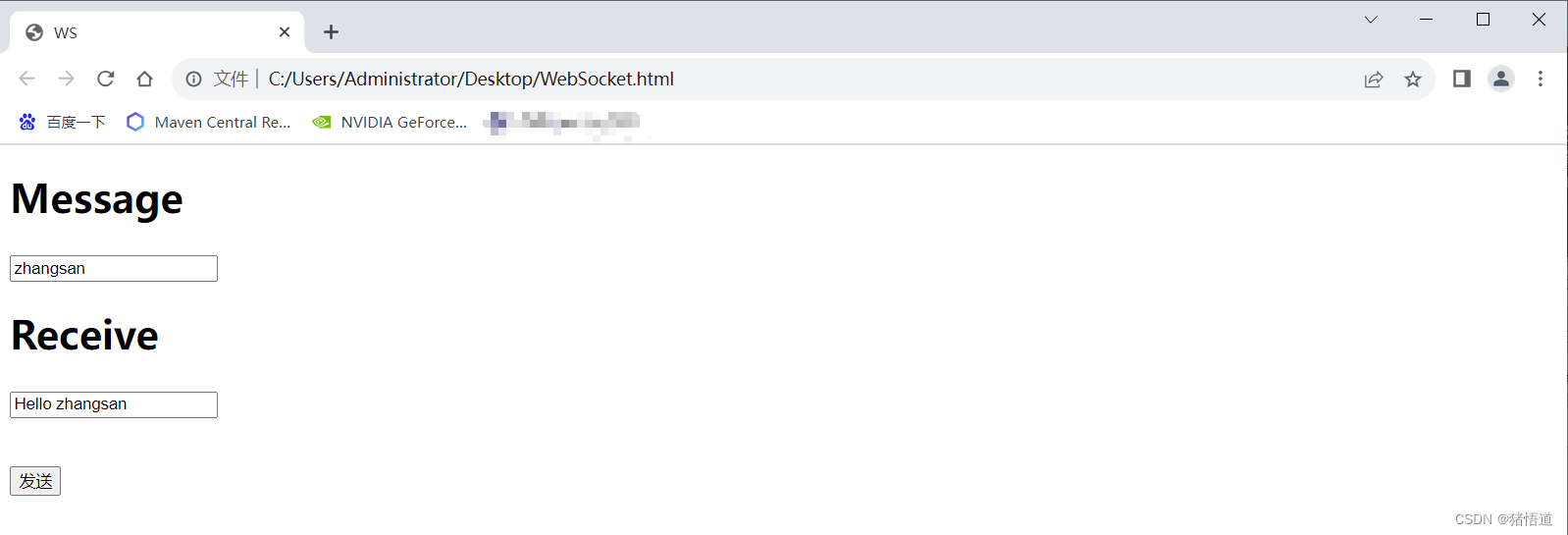

SSE 和 WebSocket 应用

SSE 和 WebSocket 应用 一.SSE 和 WebSocket 对比二.SSE 和 WebSocket 调试SpringBoot 下 SSE 应用1.依赖2.启动类3.接口类4.Html 测试5.测试结果 SpringBoot 下 WebSocket 应用1.依赖2.启动类3.WS 切点配置4.WS连接类配置5.WS Html 测试6.测试结果 一.SSE 和 WebSocket 对比 …...

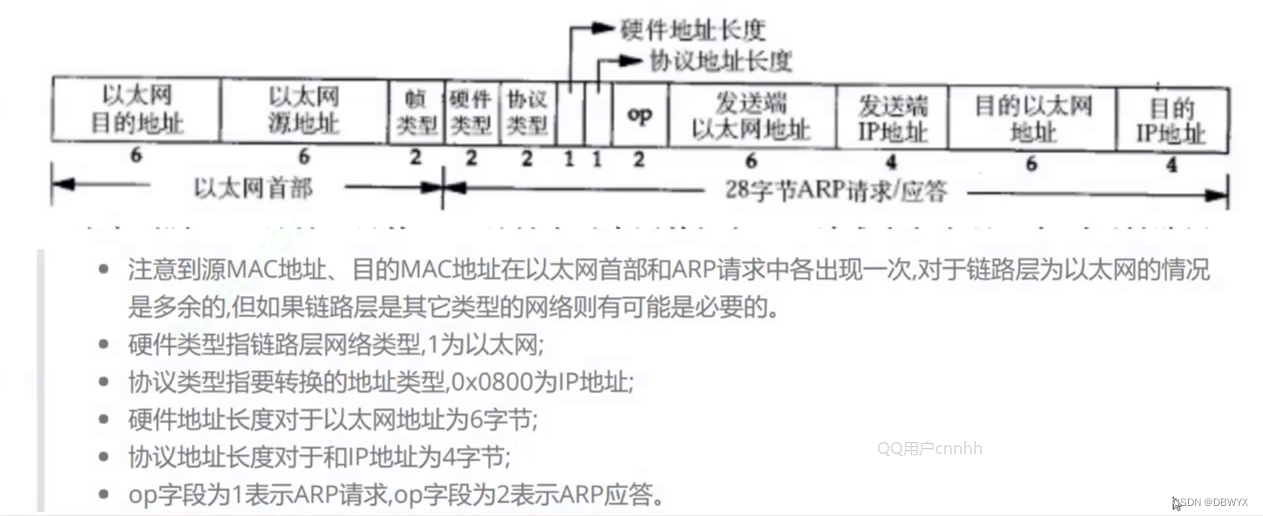

mac帧 arp

1.分片 2.MSS max segment size 3.跨网络的本质 就是经历很多的子网或者局域网 4.将数据从A主机跨网络送到B主机的能力 IP和mac IP解决的是路径选择的问题 5.数据链路层 用于两个设备(同一种数据链路节点)之间进行传递 6.以太网ether 7.局域网通…...

java面试题-Redis相关面试题

Redis相关面试题 面试官:什么是缓存穿透 ? 怎么解决 ? 候选人: 嗯~~,我想一下 缓存穿透是指查询一个一定不存在的数据,如果从存储层查不到数据则不写入缓存,这将导致这个不存在的数据每次请求都要到 DB 去查询&…...

你用过 Maven Shade 插件吗?

文章首发地址 Maven Shade插件是Maven构建工具的一个插件,用于构建可执行的、可独立运行的JAR包。它解决了依赖冲突的问题,将项目及其所有依赖(包括传递依赖)合并到一个JAR文件中。 下面是对Maven Shade插件的一些详解ÿ…...

Android 后台启动Activity适配

在Android 9及以下版本,后台启动Activity相对自由,但是如果在Activity上下文之外启动Activity会有限制。 Calling startActivity() from outside of an Activity context requires the FLAG_ACTIVITY_NEW_TASK flag所以此时需要给intent添加flag&#x…...

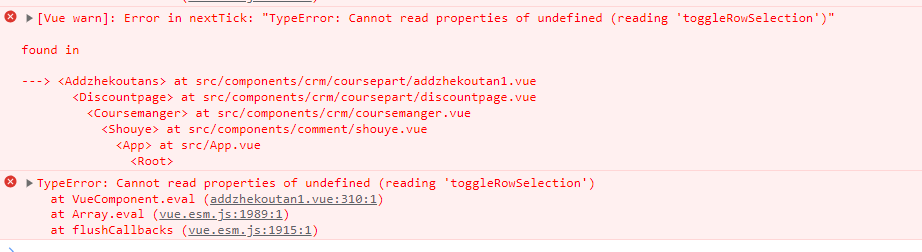

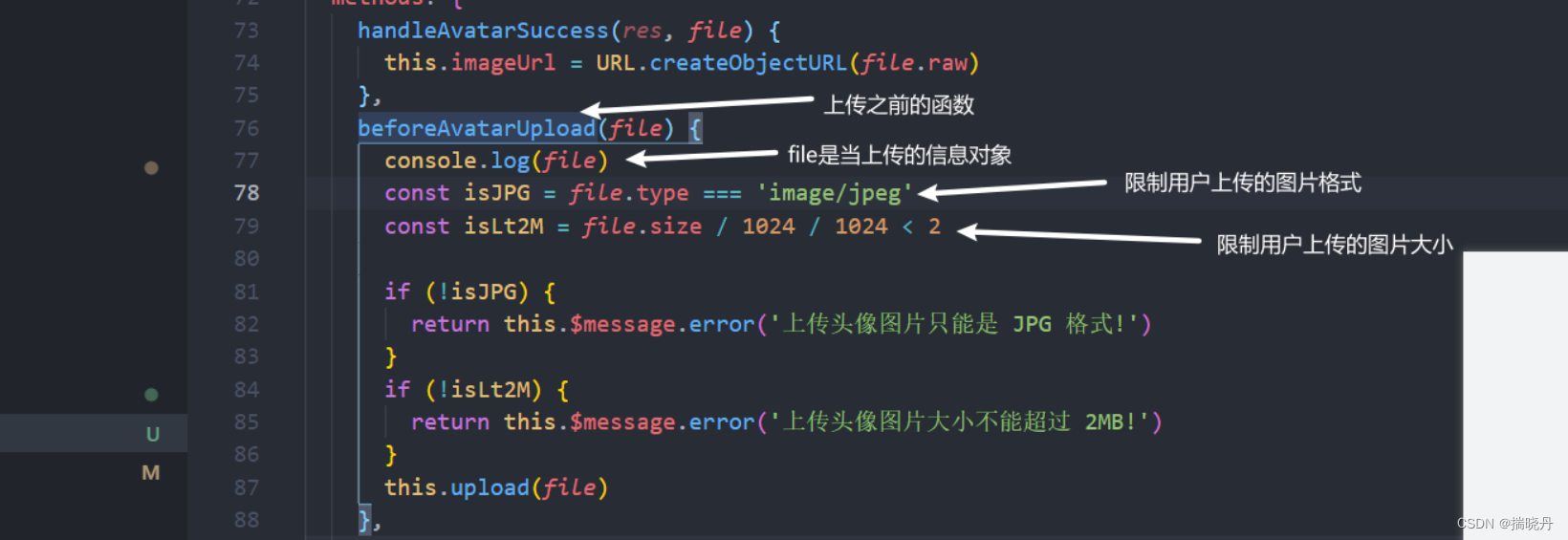

使用element-ui中的el-table回显已选中数据时toggleRowSelection报错

最近在写一个后台,需要在表格中多选,然后点击编辑按钮的时候,需要回显已经选中的表单项 <el-table v-loading"loading" :data"discountList" :row-key"(row) > row.id" refmultipleTable selection-cha…...

Ubuntu18.04系统下通过ROS控制Kinova真实机械臂-多种实现方式

所用测试工作空间test_ws:包含官网最原始的功能包 一、使用Kinova官方Development center控制真实机械臂 0.在ubuntu系统安装Kinova机械臂的Development center,这一步自行安装,很简单。 1.使用USB连接机械臂和电脑 2.Development center…...

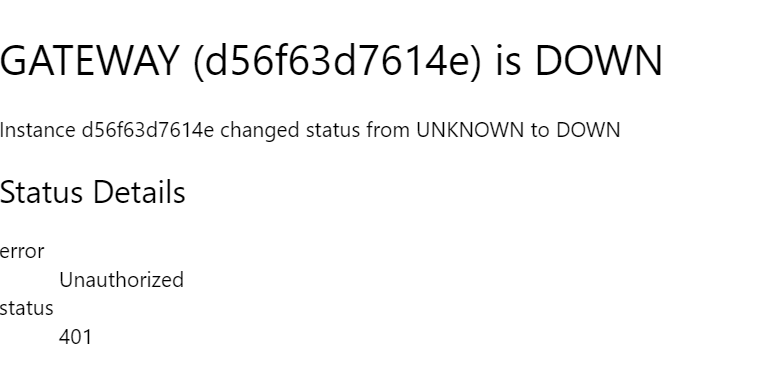

聊聊如何玩转spring-boot-admin

前言 1、何为spring-boot-admin? Spring Boot Admin 是一个监控工具,旨在以良好且易于访问的方式可视化 Spring Boot Actuators 提供的信息 快速开始 如何搭建spring-boot-admin-server 1、在服务端项目的POM引入相应的GAV <dependency><grou…...

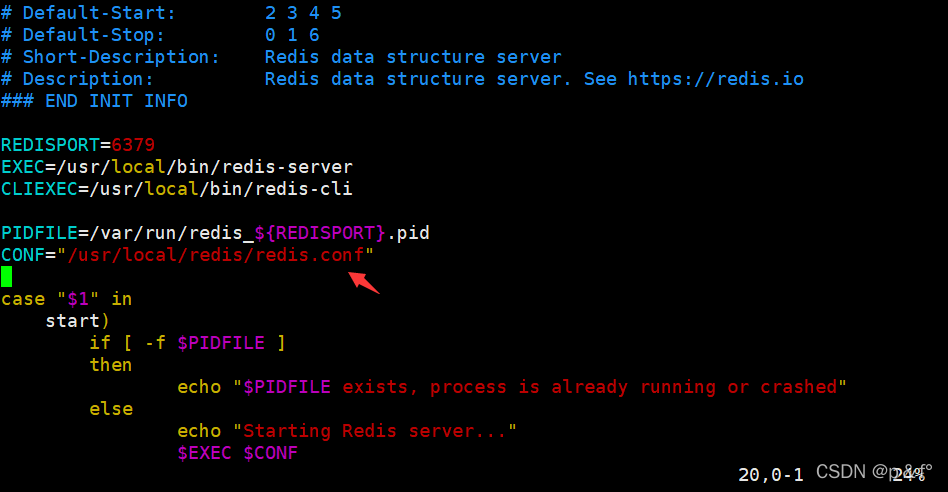

rocky(centos) 安装redis,并设置开机自启动

一、下载并安装 1、官网下载Redis 并安装 Download | RedisRedisYou can download the last Redis source files here. For additional options, see the Redis downloads section below.Stable (7.2)Redis 7.2 …https://redis.io/download/ 2、上传下载好的redis压缩包到 /…...

Flask狼书笔记 | 06_电子邮件

文章目录 6 电子邮件6.1 使用Flask-Mail发送6.2 使用事务邮件服务SendGrid6.3 电子邮件进阶6.4 小结 6 电子邮件 Web中,我们常在用户注册账户时发送确认邮件,或是推送信息。邮件必要的字段包含发信方(sender),收信方(to),邮件主题…...

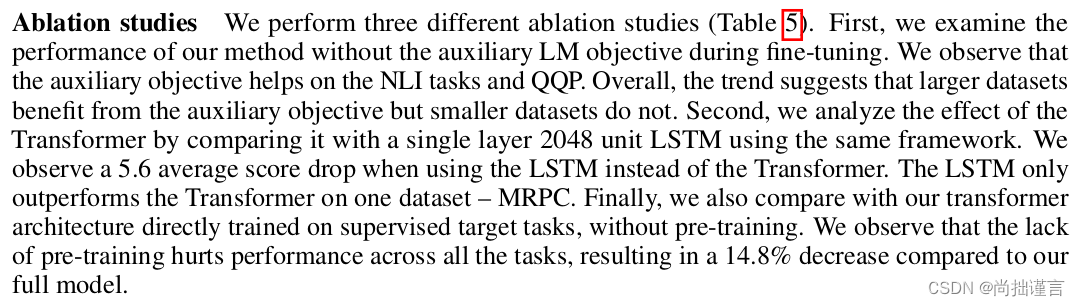

ChatGPT追祖寻宗:GPT-1论文要点解读

论文地址:《Improving Language Understanding by Generative Pre-Training》 最近一直忙着打比赛,好久没更文了。这两天突然想再回顾一下GPT-1和GPT-2的论文, 于是花时间又整理了一下,也作为一个记录~话不多说,让我们…...

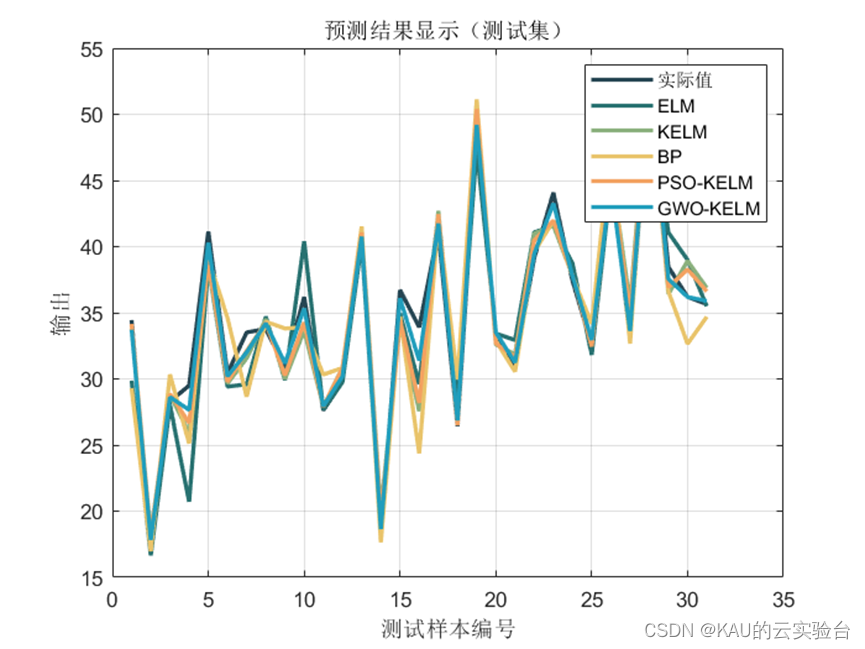

回归拟合 | 灰狼算法优化核极限学习机(GWO-KELM)MATLAB实现

这周有粉丝私信想让我出一期GWO-KELM的文章,因此乘着今天休息就更新了(希望不算晚) 作者在前面的文章中介绍了ELM和KELM的原理及其实现,ELM具有训练速度快、复杂度低、克服了传统梯度算法的局部极小、过拟合和学习率的选择不合适等优点,而KEL…...

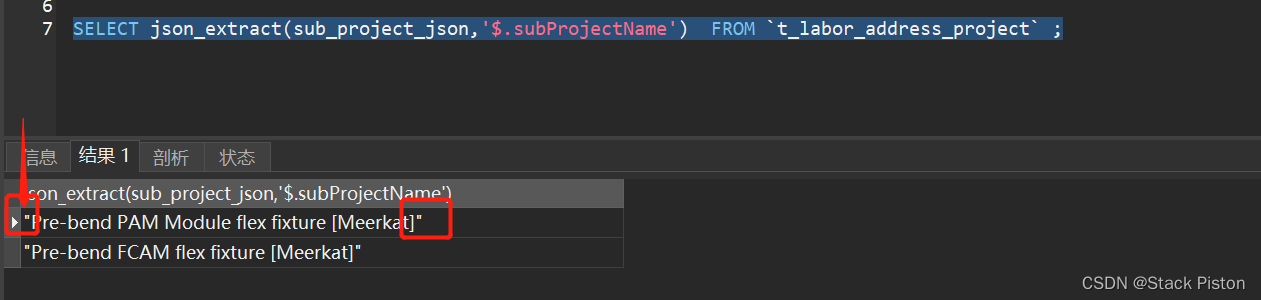

Mysql JSON

select json_extract(c2, $.a) select c2->"$.a" // json_extract的语法糖 (取出的值会保留"双引号" so不适合实战) 注:mysql若是引擎Mariadb则不支持json操作符->>语法糖 select c2->…...

使用Vue + axios实现图片上传,轻松又简单

目录 一、Vue框架介绍 二、Axios 介绍 三、实现图片上传 四、Java接收前端图片 一、Vue框架介绍 Vue是一款流行的用于构建用户界面的开源JavaScript框架。它被设计用于简化Web应用程序的开发,特别是单页面应用程序。 Vue具有轻量级、灵活和易学的特点…...

C# 中什么是重写(子类改写父类方法)

方法重写是指在继承关系中,子类重新实现父类或基类的某个方法。这种方法允许子类根据需要修改或扩展父类或基类的方法功能。在面向对象编程中,方法重写是一种多态的表现形式,它使得子类可以根据不同的需求和场景提供不同的方法实现。 方法重…...

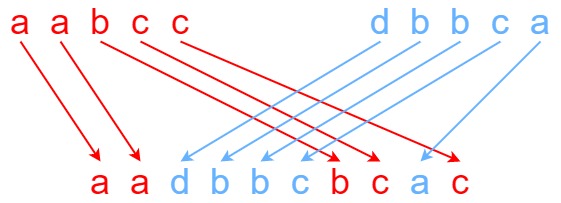

【Leetcode-面试经典150题-day22】

目录 97. 交错字符串 97. 交错字符串 题意: 给定三个字符串 s1、s2、s3,请你帮忙验证 s3 是否是由 s1 和 s2 交错 组成的。 两个字符串 s 和 t 交错 的定义与过程如下,其中每个字符串都会被分割成若干 非空 子字符串: s s1 s2 …...

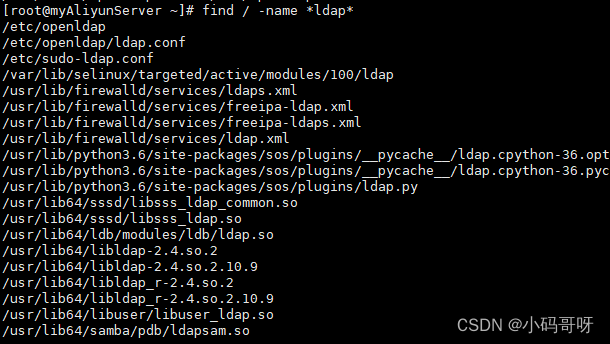

LDAP服务器如何重启

1、find / -name ldap 该命令只会从根路径下查看ldap文件夹 find / -name ldap2、该命令会从根路径/查看所有包含ldap路径的文件夹,会查询出所有,相当于全局查询 find / -name *ldap*2、启动OpenLADP 找到LDAP安装目录后,执行以下命令 #直…...

AP51656 LED车灯电源驱动IC 兼容替代PT4115 PT4205 PWM和线性调光

产品描述 AP51656是一款连续电感电流导通模式的降压恒流源 用于驱动一颗或多颗串联LED 输入电压范围从 5V 到 60V,输出电流 可达 1.5A 。根据不同的输入电压和 外部器件, 可以驱动高达数十瓦的 LED。 内置功率开关,采用高端电流采样设置 …...

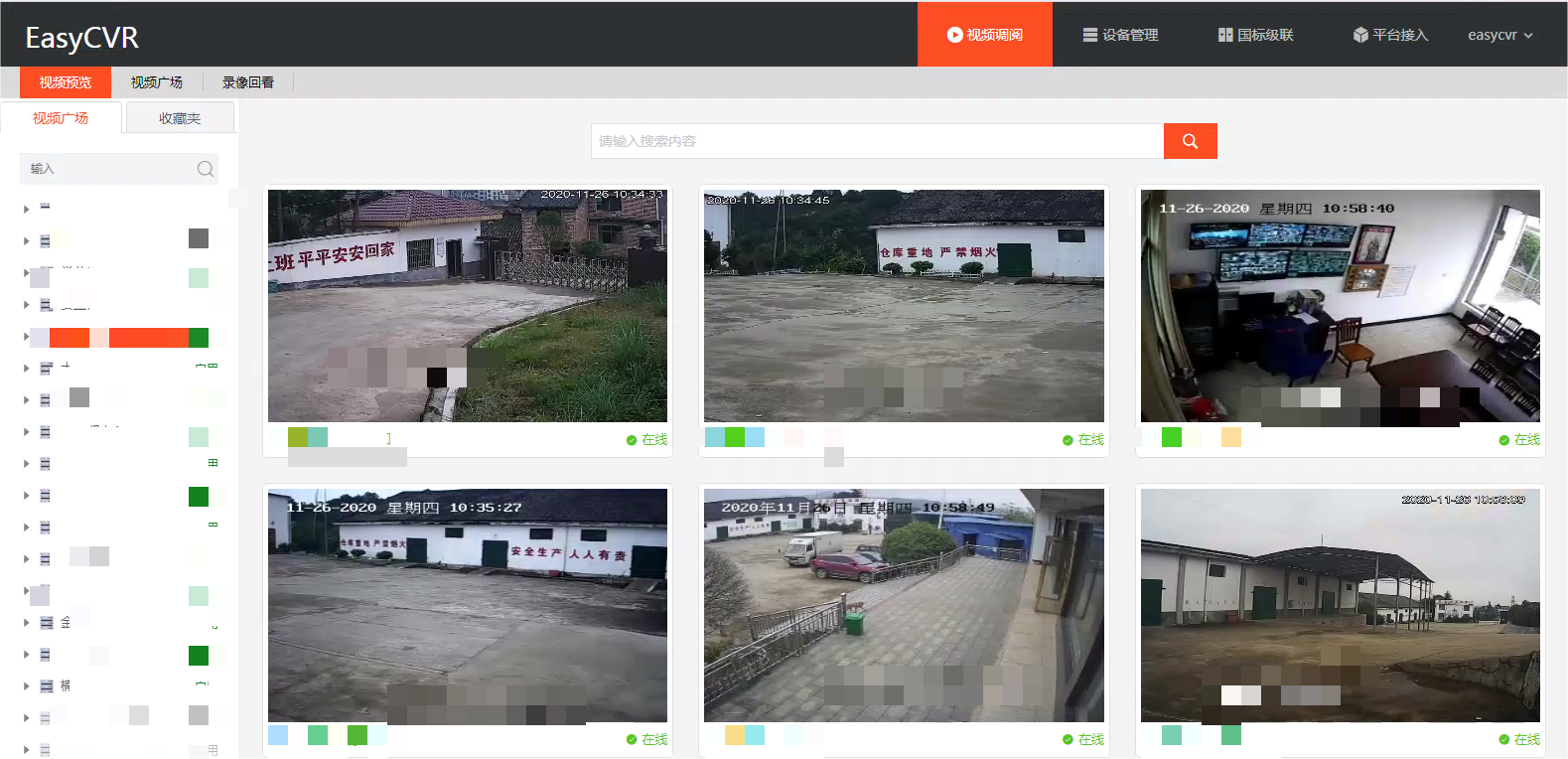

浅析安防视频监控平台EasyCVR视频融合平台接入大量设备后是如何维持负载均衡的

安防视频监控平台EasyCVR视频融合平台可拓展性强、视频能力灵活、部署轻快,可支持的主流标准协议有国标GB28181、RTSP/Onvif、RTMP等,以及支持厂家私有协议与SDK接入,包括海康Ehome、海大宇等设备的SDK等。视频汇聚融合管理平台EasyCVR既具备…...

如何用Python爬虫将知识星球内容制作成PDF电子书:完整指南

如何用Python爬虫将知识星球内容制作成PDF电子书:完整指南 【免费下载链接】zsxq-spider 爬取知识星球内容,并制作 PDF 电子书。 项目地址: https://gitcode.com/gh_mirrors/zs/zsxq-spider 知识星球作为优质内容社区,汇集了大量付费专…...

)

告别混乱信号!用CANdb++ Editor从零搭建汽车CAN网络DBC文件(保姆级图文教程)

告别混乱信号!用CANdb Editor从零搭建汽车CAN网络DBC文件(保姆级图文教程) 在汽车电子开发领域,CAN总线如同神经脉络般贯穿整车系统。我曾参与过一个新能源整车项目,由于早期缺乏规范的DBC文件,不同ECU厂商…...

深部空间专属孪生,打造密闭硐室独有不可替代透明体系技术白皮书

深部空间专属孪生,打造密闭硐室独有不可替代透明体系技术白皮书副标题:井下专用暗光算法实现三维实时重建,搭配地下专属无感定位、多盲区跨镜穿透追踪、身体指纹特征识别,场景适配独一无二,行业无同类对标方案前言矿山…...

3DS游戏格式转换实战指南:5步完成CCI到CIA的高效转换

3DS游戏格式转换实战指南:5步完成CCI到CIA的高效转换 【免费下载链接】3dsconv Python script to convert Nintendo 3DS CCI (".cci", ".3ds") files to the CIA format 项目地址: https://gitcode.com/gh_mirrors/3d/3dsconv 作为一名3…...

前端工程化实战:基于 Kelivo 模板的配置即代码与自动化工作流

1. 项目概述与核心价值最近在整理个人开发环境时,发现一个挺有意思的项目,叫Chevey339/kelivo。乍一看这个仓库名,可能有点摸不着头脑,但点进去之后,你会发现它是一个围绕特定开发工具或框架进行深度定制、优化和功能增…...

UVa 366 Cutting Up

题目描述 拼布者经常需要将布料切割成 111 \times 111 的小正方形。他们有一种特殊工具(旋转切割刀),可以一次切割多层布料,切割层数的上限由布料类型决定(题目输入的第一个参数 KKK)。切割时,无…...

Vim-ai插件深度指南:在Vim中无缝集成AI提升开发效率

1. 项目概述:当Vim遇上AI,一场编辑器生产力的革命如果你和我一样,是个在终端里泡了十多年的老Vim用户,那你一定经历过这样的场景:面对一个复杂的函数重构,手指在键盘上飞舞,:s、%s、宏录制轮番上…...

Redis高效开发工具集:从SCAN迭代到数据迁移的Python实践

1. 项目概述:一个Redis开发者的“瑞士军刀”如果你和我一样,日常开发中重度依赖Redis,那你一定遇到过这些场景:想快速查看某个大Key的内存占用,得写脚本遍历;想分析某个Pattern下的所有键,得手动…...

探索下一代命令行界面:OpenCLI 架构设计与插件化实践

1. 项目概述:一个面向未来的命令行界面原型最近在开源社区里,我注意到一个名为sys-fairy-eve/nightly-mvp-2026-03-19-opencli的项目。这个标题信息量不小,它不像一个成熟的产品,更像是一个开发过程中的里程碑快照。sys-fairy-eve…...

Excalidraw草图AI技能:从图形解析到自动化代码生成实战

1. 项目概述:一个能“读懂”你草图的AI技能如果你经常用Excalidraw画流程图、架构图或者UI草图,那你一定遇到过这样的场景:画完一张图,想把它整理成文档,或者想基于这张图生成一些代码,又或者想让它自己动起…...