Linux SysRq 简介

文章目录

- 1. 前言

- 2. 背景

- 3. Linux SysRq

- 3.1 SysRq 简介

- 3.1.1 SysRq 初始化

- 3.2 通过 procfs 发起 SysRq 请求

- 3.2.1 修改内核日志等级

- 3.2.1.1 触发

- 3.2.1.2 实现简析

- 3.2.2 手动触发内核 panic

- 3.2.2.1 触发

- 3.2.2.2 实现简析

- 3.2.2.3 应用场景

- 3.2.3 其它 SysRq 请求

- 3.3 通过 特殊按键 发起 SysRq 请求

- 4. 参考资料

1. 前言

限于作者能力水平,本文可能存在谬误,因此而给读者带来的损失,作者不做任何承诺。

2. 背景

本文基于 ARM32 + Linux 4.14 内核源码进行分析。

3. Linux SysRq

3.1 SysRq 简介

Linux SysRq,是内核允许通过 特殊按键 和 procfs 文件节点 向系统发起一些特殊请求,用于查看系统状态 和 调试目的。

3.1.1 SysRq 初始化

使用 SysRq 功能,需要开启内核配置项 CONFIG_MAGIC_SYSRQ 。来看一下 SysRq 的初始化:

/* drivers/tty/sysrq.c */...static struct input_handler sysrq_handler = {.filter = sysrq_filter,.connect = sysrq_connect,.disconnect = sysrq_disconnect,.name = "sysrq",.id_table = sysrq_ids,

};static bool sysrq_handler_registered;static inline void sysrq_register_handler(void)

{int error;/* 注册 以 【特殊按键】 方式发起 SysRq 的按键处理接口 */error = input_register_handler(&sysrq_handler);if (error)pr_err("Failed to register input handler, error %d", error);elsesysrq_handler_registered = true;

}...static const struct file_operations proc_sysrq_trigger_operations = {.write = write_sysrq_trigger,.llseek = noop_llseek,

};static void sysrq_init_procfs(void)

{/* 建立 /proc/sysrq-trigger 节点 */if (!proc_create("sysrq-trigger", S_IWUSR, NULL,&proc_sysrq_trigger_operations))pr_err("Failed to register proc interface\n");

}static int __init sysrq_init(void)

{sysrq_init_procfs();if (sysrq_on())sysrq_register_handler();return 0;

}

device_initcall(sysrq_init);3.2 通过 procfs 发起 SysRq 请求

本小节讨论以 procfs 文件节点 发起 SysRq 请求的方式,它们都是以向 /proc/sysrq-trigger 写入预定义字符发起:

# echo X > /proc/sysrq-trigger操作需要特权用户权限。下面讲述几个常见的 SysRq 请求操作,并对它们的实现做简单分析。所有支持的 SysRq 请求列举在数据表格 sysrq_key_table[] 中:

static struct sysrq_key_op *sysrq_key_table[36] = {/* 修改内核日志等级 */&sysrq_loglevel_op, /* 0 */&sysrq_loglevel_op, /* 1 */&sysrq_loglevel_op, /* 2 */&sysrq_loglevel_op, /* 3 */&sysrq_loglevel_op, /* 4 */&sysrq_loglevel_op, /* 5 */&sysrq_loglevel_op, /* 6 */&sysrq_loglevel_op, /* 7 */&sysrq_loglevel_op, /* 8 */&sysrq_loglevel_op, /* 9 */.../* 触发系统重启,不会同步或者卸载磁盘 */&sysrq_reboot_op, /* b *//* 触发内核 crash */&sysrq_crash_op, /* c *//* 显示所有持有的锁(需开启 CONFIG_LOCKDEP) */&sysrq_showlocks_op, /* d *//* 向除 init 外的所有进程发送 SIGTERM 信号 */&sysrq_term_op, /* e *//* 触发 OOM 回收 */&sysrq_moom_op, /* f */.../* 向除 init 外的所有进程发送 SIGKILL 信号 */&sysrq_kill_op, /* i *//* 文件系统解冻操作 */

#ifdef CONFIG_BLOCK&sysrq_thaw_op, /* j */

#elseNULL, /* j */

#endif&sysrq_SAK_op, /* k *//* 显示所有活动 cpu 的栈回溯 */

#ifdef CONFIG_SMP&sysrq_showallcpus_op, /* l */

#elseNULL, /* l */

#endif/* 显示系统内存信息, 如同 cat /proc/meminfo */&sysrq_showmem_op, /* m *//* 用于将所有实时任务变成普通任务 */&sysrq_unrt_op, /* n *//* o: This will often be registered as 'Off' at init time */NULL, /* o *//* 显示 CPU 当前寄存器和标志位 */&sysrq_showregs_op, /* p *//* 显示每个 CPU 上的高精度定时器 */&sysrq_show_timers_op, /* q *//* 关闭键盘 RAW 模式 */&sysrq_unraw_op, /* r *//* 尝试同步所有的已挂载文件系统 */&sysrq_sync_op, /* s *//* 导出当前所有任务列表和它们的信息 */&sysrq_showstate_op, /* t *//* 尝试重新挂载已挂载文件系统为只读 */&sysrq_mountro_op, /* u *//* v: May be registered for frame buffer console restore */NULL, /* v *//* 导出处于不可中断状态(阻塞)的任务 */&sysrq_showstate_blocked_op, /* w *//* x: May be registered on mips for TLB dump *//* x: May be registered on ppc/powerpc for xmon *//* x: May be registered on sparc64 for global PMU dump */NULL, /* x *//* y: May be registered on sparc64 for global register dump */NULL, /* y *//* 导出 ftrace 缓存信息 */&sysrq_ftrace_dump_op, /* z */

};对 /proc/sysrq-trigger 写入触发调用序列:

write()...write_sysrq_trigger()char c;get_user(c, buf);__handle_sysrq(c, false)void __handle_sysrq(int key, bool check_mask)

{struct sysrq_key_op *op_p;int orig_log_level;int i;rcu_sysrq_start();rcu_read_lock();/** Raise the apparent loglevel to maximum so that the sysrq header* is shown to provide the user with positive feedback. We do not* simply emit this at KERN_EMERG as that would change message* routing in the consumers of /proc/kmsg.*/orig_log_level = console_loglevel;console_loglevel = CONSOLE_LOGLEVEL_DEFAULT;pr_info("SysRq : ");op_p = __sysrq_get_key_op(key); /* 从 sysrq_key_table[] 查找 c 对应的 SysRq 操作接口 */if (op_p) {/** Should we check for enabled operations (/proc/sysrq-trigger* should not) and is the invoked operation enabled?*/if (!check_mask || sysrq_on_mask(op_p->enable_mask)) {pr_cont("%s\n", op_p->action_msg);console_loglevel = orig_log_level;op_p->handler(key); /* 调用 SysRq 操作接口:sysrq_handle_crash(), ... */} else {...}} else {...}rcu_read_unlock();rcu_sysrq_end();

}3.2.1 修改内核日志等级

3.2.1.1 触发

# echo 3 > /proc/sysrq-trigger

[ 6956.852664] sysrq: SysRq : Changing Loglevel

[ 6956.856987] sysrq: Loglevel set to 33.2.1.2 实现简析

write()...write_sysrq_trigger()sysrq_handle_loglevel()/* drivers/tty/sysrq.c */static void sysrq_handle_loglevel(int key)

{int i;i = key - '0';console_loglevel = CONSOLE_LOGLEVEL_DEFAULT;pr_info("Loglevel set to %d\n", i);console_loglevel = i;

}3.2.2 手动触发内核 panic

3.2.2.1 触发

# echo c > /proc/sysrq-trigger

[ 856.968802] sysrq: SysRq : Trigger a crash

[ 856.973059] Unable to handle kernel NULL pointer dereference at virtual address 00000000

[ 856.981194] pgd = 6e7ca3d4

[ 856.984471] [00000000] *pgd=8a84c831, *pte=00000000, *ppte=00000000

[ 856.990789] Internal error: Oops: 817 [#1] PREEMPT ARM

[ 856.995946] Modules linked in:

[ 856.999020] CPU: 0 PID: 123 Comm: sh Not tainted 4.19.94-g1194fe2-dirty #102

[ 857.006095] Hardware name: Generic AM33XX (Flattened Device Tree)

[ 857.012236] PC is at sysrq_handle_crash+0x2c/0x34

[ 857.016958] LR is at sysrq_handle_crash+0x28/0x34

[ 857.021678] pc : [<c04fd9bc>] lr : [<c04fd9b8>] psr: 60080013

[ 857.027969] sp : ca8bbe38 ip : ca8bbe38 fp : ca8bbe4c

[ 857.033212] r10: 00000004 r9 : ca8bbf60 r8 : c0e2c544

[ 857.038455] r7 : 00000000 r6 : 00000063 r5 : 00000007 r4 : 00000001

[ 857.045007] r3 : 00000000 r2 : 00000000 r1 : 00000000 r0 : c0e14618

[ 857.051561] Flags: nZCv IRQs on FIQs on Mode SVC_32 ISA ARM Segment none

[ 857.058723] Control: 10c5387d Table: 8a868019 DAC: 00000051

[ 857.064493] Process sh (pid: 123, stack limit = 0xce84bd3c)

[ 857.070087] Stack: (0xca8bbe38 to 0xca8bc000)

[ 857.074462] be20: c0e0ff48 00000007

[ 857.082676] be40: ca8bbe7c ca8bbe50 c04fdf6c c04fd99c 00000055 00000002 c04fe474 00000000

[ 857.090890] be60: ca8bbf60 00000002 ca8bbf60 00000004 ca8bbe94 ca8bbe80 c04fe4d0 c04fdec8

[ 857.099104] be80: cf26a980 c04fe474 ca8bbeb4 ca8bbe98 c029e968 c04fe480 c0e03048 ca87e240

[ 857.107317] bea0: c029e908 ca8bbf60 ca8bbf2c ca8bbeb8 c02371f8 c029e914 00000000 00000000

[ 857.115532] bec0: fffffff6 c0e03048 ca8bbf34 ca8bbed8 c012e2ac c01467e4 c0112fdc 00000004

[ 857.123745] bee0: 00000007 00000000 00000000 00000000 00000000 00000000 ca873000 c012bc68

[ 857.131960] bf00: 00000100 42749327 00000002 ca87e240 000c4b38 ca8bbf60 00000002 ca8ba000

[ 857.140174] bf20: ca8bbf5c ca8bbf30 c02374b4 c02371c4 c012e42c c012e228 ca8bbf5c ca87e240

[ 857.148388] bf40: c0e03048 ca87e240 000c4b38 00000002 ca8bbf94 ca8bbf60 c023773c c0237414

[ 857.156602] bf60: 00000000 00000000 ca8bbf94 42749327 c0257618 000c2d5c 00000001 000c4b38

[ 857.164816] bf80: 00000004 c0101204 ca8bbfa4 ca8bbf98 c02377c0 c02376dc 00000000 ca8bbfa8

[ 857.173030] bfa0: c0101000 c02377bc 000c2d5c 00000001 00000001 000c4b38 00000002 00000000

[ 857.181243] bfc0: 000c2d5c 00000001 000c4b38 00000004 00000001 00000020 00000000 00091144

[ 857.189458] bfe0: 00000000 bec9a4bc 0001a908 b6f53556 60080030 00000001 00000000 00000000

[ 857.197664] Backtrace:

[ 857.200127] [<c04fd990>] (sysrq_handle_crash) from [<c04fdf6c>] (__handle_sysrq+0xb0/0x180)

[ 857.208513] r5:00000007 r4:c0e0ff48

[ 857.212106] [<c04fdebc>] (__handle_sysrq) from [<c04fe4d0>] (write_sysrq_trigger+0x5c/0x6c)

[ 857.220494] r10:00000004 r9:ca8bbf60 r8:00000002 r7:ca8bbf60 r6:00000000 r5:c04fe474

[ 857.228354] r4:00000002 r3:00000055

[ 857.231948] [<c04fe474>] (write_sysrq_trigger) from [<c029e968>] (proc_reg_write+0x60/0x90)

[ 857.240332] r5:c04fe474 r4:cf26a980

[ 857.243927] [<c029e908>] (proc_reg_write) from [<c02371f8>] (__vfs_write+0x40/0x164)

[ 857.251703] r7:ca8bbf60 r6:c029e908 r5:ca87e240 r4:c0e03048

[ 857.257387] [<c02371b8>] (__vfs_write) from [<c02374b4>] (vfs_write+0xac/0x188)

[ 857.264729] r9:ca8ba000 r8:00000002 r7:ca8bbf60 r6:000c4b38 r5:ca87e240 r4:00000002

[ 857.272506] [<c0237408>] (vfs_write) from [<c023773c>] (ksys_write+0x6c/0xe0)

[ 857.279672] r8:00000002 r7:000c4b38 r6:ca87e240 r5:c0e03048 r4:ca87e240

[ 857.286402] [<c02376d0>] (ksys_write) from [<c02377c0>] (sys_write+0x10/0x14)

[ 857.293568] r8:c0101204 r7:00000004 r6:000c4b38 r5:00000001 r4:000c2d5c

[ 857.300300] [<c02377b0>] (sys_write) from [<c0101000>] (ret_fast_syscall+0x0/0x54)

[ 857.307899] Exception stack(0xca8bbfa8 to 0xca8bbff0)

[ 857.312971] bfa0: 000c2d5c 00000001 00000001 000c4b38 00000002 00000000

[ 857.321185] bfc0: 000c2d5c 00000001 000c4b38 00000004 00000001 00000020 00000000 00091144

[ 857.329397] bfe0: 00000000 bec9a4bc 0001a908 b6f53556

[ 857.334472] Code: e5834000 f57ff04e ebf05e88 e3a03000 (e5c34000)

[ 857.343688] ---[ end trace 0caa0a25d6458889 ]---

[ 857.348334] Kernel panic - not syncing: Fatal exception

[ 857.353587] ---[ end Kernel panic - not syncing: Fatal exception ]---3.2.2.2 实现简析

write()...write_sysrq_trigger()sysrq_handle_crash()/* drivers/tty/sysrq.c */static void sysrq_handle_crash(int key)

{char *killer = NULL;/* we need to release the RCU read lock here,* otherwise we get an annoying* 'BUG: sleeping function called from invalid context'* complaint from the kernel before the panic.*/rcu_read_unlock();/* 强制 oops 导致内核 panic */panic_on_oops = 1; /* force panic */wmb();*killer = 1; /* 写空指针导致 页表访问异常 */

}

static struct sysrq_key_op sysrq_crash_op = {.handler = sysrq_handle_crash,.help_msg = "crash(c)",.action_msg = "Trigger a crash",.enable_mask = SYSRQ_ENABLE_DUMP,

};static struct sysrq_key_op *sysrq_key_table[36] = {...&sysrq_crash_op, /* c */...

};假定使用 AMR32 3级分页:

/* arch/arm/mm/fsr-3level.c */static struct fsr_info fsr_info[] = {...{ do_translation_fault, SIGSEGV, SEGV_MAPERR, "level 1 translation fault" },{ do_translation_fault, SIGSEGV, SEGV_MAPERR, "level 2 translation fault" },{ do_page_fault, SIGSEGV, SEGV_MAPERR, "level 3 translation fault" },...

};do_translation_fault() / do_page_fault()...__do_kernel_fault(mm, addr, fsr, regs)/* arch/arm/mm/fault.c */static void

__do_kernel_fault(struct mm_struct *mm, unsigned long addr, unsigned int fsr,struct pt_regs *regs)

{...bust_spinlocks(1);pr_alert("Unable to handle kernel %s at virtual address %08lx\n",(addr < PAGE_SIZE) ? "NULL pointer dereference" :"paging request", addr);show_pte(mm, addr); /* 打印地址 @addr 的 pgd, pmd, ... pte */die("Oops", regs, fsr); /* arch/arm/kernel/trap.c */...oops_end(flags, regs, sig)...if (panic_on_oops) /* 促使 oops 导致内核 panic */panic("Fatal exception");...bust_spinlocks(0);do_exit(SIGKILL);

}3.2.2.3 应用场景

有时候程序卡住了,可能想知道当前的调用链,可以通过 c 触发 panic 导出堆栈记录。

3.2.3 其它 SysRq 请求

感兴趣的读者可自行分析。

3.3 通过 特殊按键 发起 SysRq 请求

发起 SysRq 请求的具体按键,各个硬件平台各有不同,读者可参考文章末尾资料,或查阅相关资料了解。本小节对通过 特殊按键 的方式发起 SysRq 请求的过程做简要分析,如下:

/* drivers/input/input.c */

input_report_key()input_handle_event(dev, type, code, value)input_pass_values(dev, dev->vals, dev->num_vals)/* 将事件数据传递给挂接在输入设备 input_dev 上 input_handler 处理 */list_for_each_entry_rcu(handle, &dev->h_list, d_node)if (handle->open) {count = input_to_handler(handle, vals, count);if (handler->filter) {for (v = vals; v != vals + count; v++) {if (handler->filter(handle, v->type, v->code, v->value)) /* sysrq_filter(), ... */continue;if (end != v)*end = *v;end++;}count = end - vals;}/* 所有按键事件已被过滤处理(如 SysRq 按键事件),没有按键事件需做进一步处理 */if (!count)return 0;/* 按键事件处理 */if (handler->events)handler->events(handle, vals, count);else if (handler->event)for (v = vals; v != vals + count; v++)handler->event(handle, v->type, v->code, v->value);return count;}/* drivers/tty/sysrq.c */

sysrq_filter()sysrq_handle_keypress(sysrq, code, value)static bool sysrq_handle_keypress(struct sysrq_state *sysrq,unsigned int code, int value)

{...switch (code) {case KEY_LEFTALT:case KEY_RIGHTALT:...break;case KEY_SYSRQ:...break;default:if (sysrq->active && value && value != 2) {sysrq->need_reinject = false;__handle_sysrq(sysrq_xlate[code], true); /* 处理 SYSRQ 按键事件 */}break;}...

}更多按键处理的细节可参考博文:Linux输入子系统简析 。

4. 参考资料

https://www.kernel.org/doc/html/latest/translations/zh_CN/admin-guide/sysrq.html

相关文章:

Linux SysRq 简介

文章目录 1. 前言2. 背景3. Linux SysRq3.1 SysRq 简介3.1.1 SysRq 初始化 3.2 通过 procfs 发起 SysRq 请求3.2.1 修改内核日志等级3.2.1.1 触发3.2.1.2 实现简析 3.2.2 手动触发内核 panic3.2.2.1 触发3.2.2.2 实现简析3.2.2.3 应用场景 3.2.3 其它 SysRq 请求 3.3 通过 特殊…...

Mac版本破解Typora,解决Mac安装软件的“已损坏,无法打开。 您应该将它移到废纸篓”问题

一、修改配置文件 首先去官网选择mac版本下载安装 typora下载 然后打开typora包内容找到 /Applications/Typora.app/Contents/Resources/TypeMark/ 编辑器打开上面文件夹,这里我拉到vscode 找到page-dist/static/js/Licen..如下图 输入 hasActivated"…...

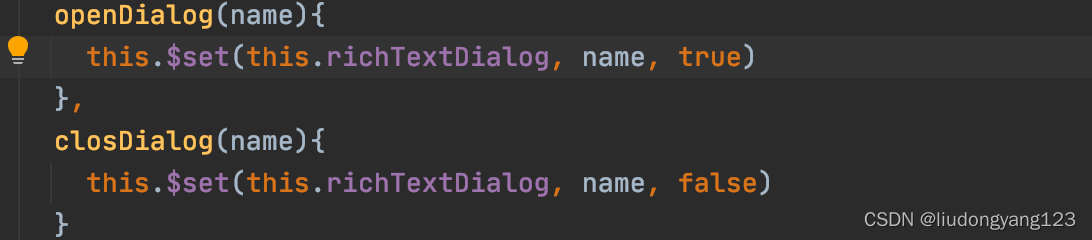

elementui el-dialog 动态生成多个,点击按钮打开对应的 dialog

业务场景: 根据后端返回的数据,动态生成表单,返回的数据中会有表单字段的类型,如果单选、多选、富文本,其它的属性还好说,重点说在富文本,因为我想通过 dialog 弹窗的方式,进行富文…...

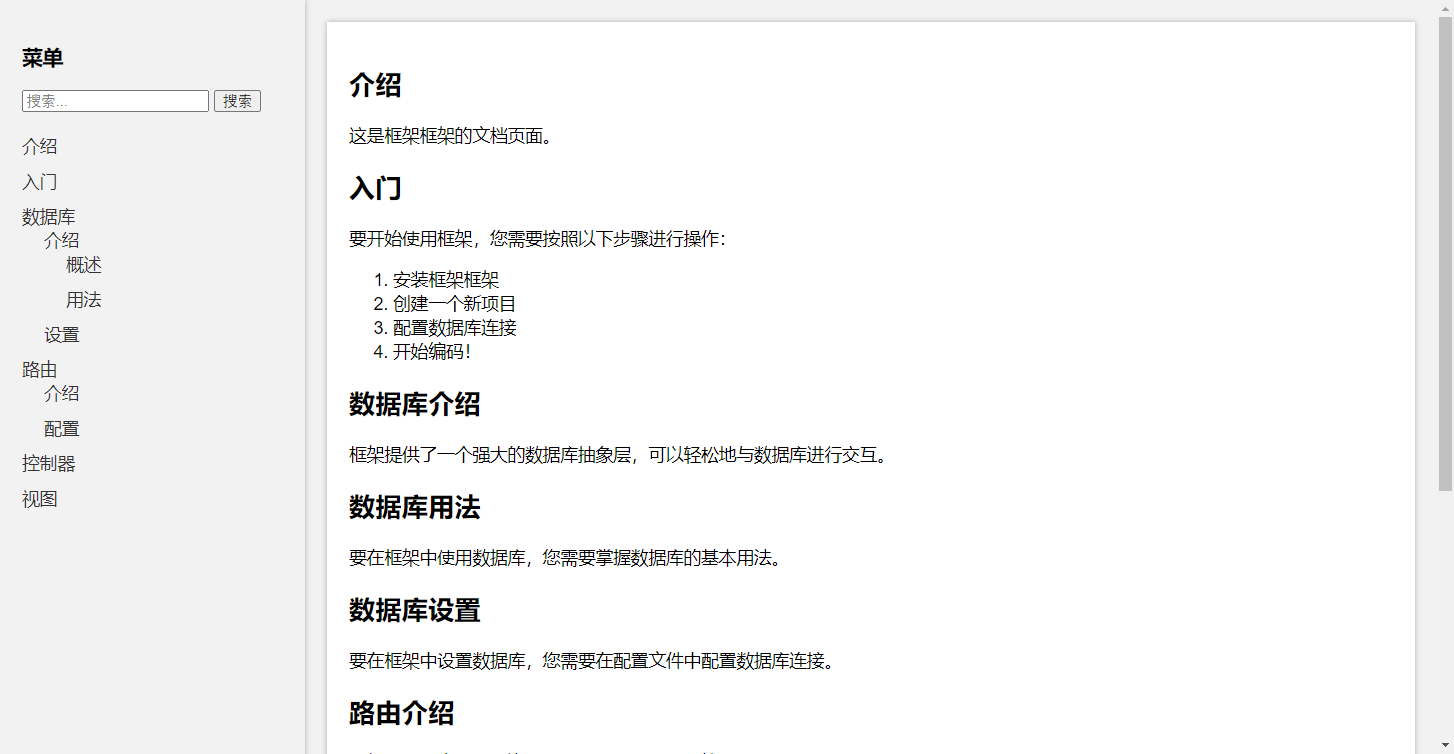

自己开发一个接口文档页面html

演示效果 具体代码如下 <!DOCTYPE html> <html lang"zh-CN"> <head><meta charset"UTF-8"><meta name"viewport" content"widthdevice-width, initial-scale1.0"><title>框架框架文档页面</…...

信息化发展28

区块链概述 区块链技术具有多中心化存储、隐私保护、防篡改等特点, 提供了开放、分散和容错的事务机制, 成为新一代匿名在线支付、汇款和数字资产交易的核心, 被广泛应用于各大交易平台, 为金融、监管机构、科技创新、农业以及政…...

React 入门实例教程

目录 一、HTML 模板 二、ReactDOM.render() 三、JSX 语法 四、组件 五、this.props.children 六、PropTypes 七、获取真实的DOM节点 八、this.state 九、表单 十、组件的生命周期 constructor() componentWillMount() render() componentDidMount() 组件生命周期…...

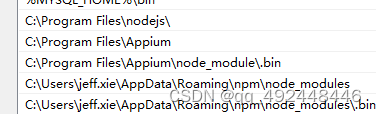

Window安装Node.js npm appium Appium Desktop

Window安装Node.js npm appium appium Desktop 1.安装nodejs 参考链接: https://blog.csdn.net/weixin_42064877/article/details/131610918 1)打开浏览器,并前往 Node.js 官网 https://nodejs.org/ ↗。 2)在首页中,您可以看到当前 Node.…...

RNN分类)

Pytorch intermediate(三) RNN分类

使用RNN对MNIST手写数字进行分类。RNN和LSTM模型结构 pytorch中的LSTM的使用让人有点头晕,这里讲述的是LSTM的模型参数的意义。 1、加载数据集 import torch import torchvision import torch.nn as nn import torchvision.transforms as transforms import torc…...

vue2+webpack升级vue3+vite,修改插件兼容性bug

同学们可以私信我加入学习群! 前言 在前面使用electronvue3的过程中,已经验证了历史vue2代码vue3混合开发的模式。 本次旧项目vue框架整体升级中,同事已经完成了vue3、pinia、router等基础框架工具的升级。所以我此次记录的主要是vite打包工…...

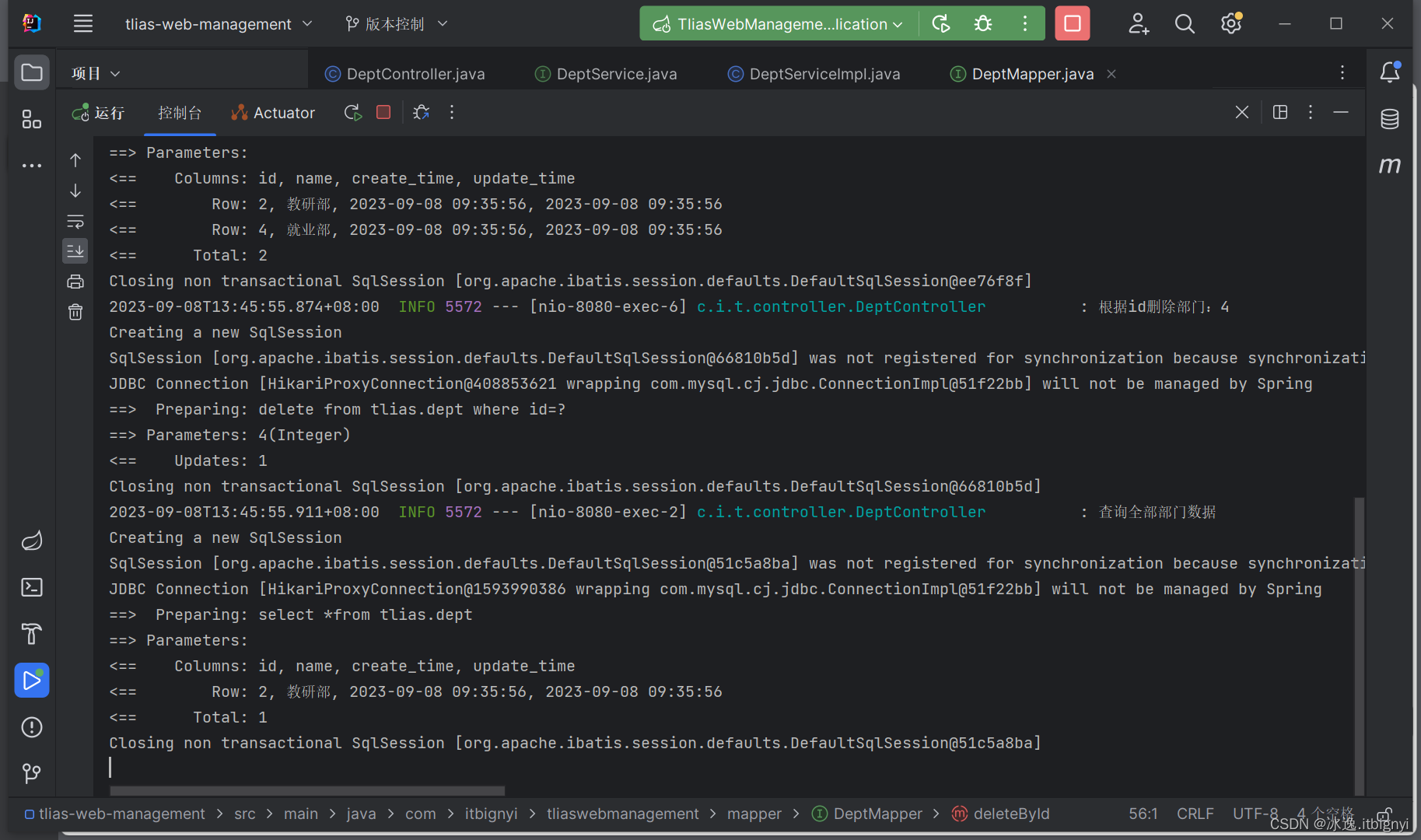

案例实战-Spring boot Web

准备工作 需求&环境搭建 需求: 部门管理: 查询部门列表 删除部门 新增部门 修改部门 员工管理 查询员工列表(分页、条件) 删除员工 新增员工 修改员工 环境搭建 准备数据库表(dept、emp) -- 部门管理…...

Spring6.1之RestClient分析

文章目录 1 RestClient1.1 介绍1.2 准备项目1.2.1 pom.xml1.2.2 创建全局 RestClient1.2.3 Get接收数据 retrieve1.2.4 结果转换 Bean1.2.5 Post发布数据1.2.6 Delete删除数据1.2.7 处理错误1.2.8 Exchange 方法 1 RestClient 1.1 介绍 Spring 框架一直提供了两种不同的客户端…...

冒泡排序、选择排序、插入排序、希尔排序

冒泡排序 基本思想 代码实现 # 冒泡排序 def bubble_sort(arr):length len(arr) - 1for i in range(length):flag Truefor j in range(length - i):if arr[j] > arr[j 1]:temp arr[j]arr[j] arr[j 1]arr[j 1] tempflag Falseprint(f第{i 1}趟的排序结果为&#…...

OpenCV(二十三):中值滤波

1.中值滤波的原理 中值滤波(Median Filter)是一种常用的非线性图像滤波方法,用于去除图像中的椒盐噪声等离群点。它的原理是基于邻域像素值的排序,并将中间值作为当前像素的新值。 2.中值滤波函数 medianBlur() void cv::medianBl…...

Prompt Tuning训练过程

目录 0. 入门 0.1. NLP发展的四个阶段: Prompt工程如此强大,我们还需要模型训练吗? - 知乎 Prompt learning系列之prompt engineering(二) 离散型prompt自动构建 Prompt learning系列之训练策略篇 - 知乎 ptuning v2 的 chatglm垂直领域训练记…...

装备制造企业是否要转型智能装备后服务型公司?

一、从制造到服务:装备制造企业的转型之路 装备制造企业作为国家经济发展的重要支柱,面临着日益激烈的市场竞争。在这样的背景下,越来越多的装备制造企业开始意识到,通过转型为智能装备后服务型公司,可以更好地满足客…...

动态规划 part 10)

day-49 代码随想录算法训练营(19) 动态规划 part 10

121.买卖股票的最佳时机 思路一:贪心 不断更新最小买入值不断更新当前值和最小买入值的差值最大值 思路二:动态规划(今天自己写出来了哈哈哈哈哈哈哈) 1.dp存储:dp[i][0] 表示当前持有 dp[i][1]表示当前不持有2.状…...

检查文件名是否含不可打印字符的C++代码源码

本篇文章属于《518抽奖软件开发日志》系列文章的一部分。 我在开发《518抽奖软件》(www.518cj.net)的时候,有时候需要检查输入的是否是合法的文件名,文件名是否含不可打印字符等。代码如下: //----------------------…...

学习笔记-正则表达式

https://www.runoob.com/regexp/regexp-tutorial.html 正则表达式re(Regular Expression)是一种文本模式,包括普通字符(例如,a 到 z 之间的字母)和特殊字符(称为"元字符"),可以用来描…...

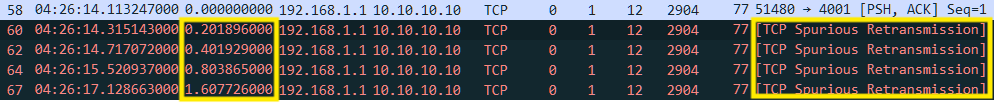

Wireshark TS | 网络路径不一致传输丢包问题

问题背景 网络路径不一致,或者说是网络路径来回不一致,再专业点可以说是网络路径不对称,以上种种说法,做网络方向的工程师肯定会更清楚些,用简单的描述就是: A 与 B 通讯场景,C 和 D 代表中间…...

CMake高级用法实例分析(学习paddle官方的CMakeLists)

cmake基础学习教程 https://juejin.cn/post/6844903557183832078 官方完整CMakeLists cmake_minimum_required(VERSION 3.0) project(PaddleObjectDetector CXX C)option(WITH_MKL "Compile demo with MKL/OpenBlas support,defaultuseMKL." ON) o…...

RTKLIB2.4.3进阶:在VS2017中通过.conf与命令行参数高效驱动PPP数据处理

1. RTKLIB与PPP数据处理基础 RTKLIB作为开源GNSS数据处理工具链,在精密单点定位(PPP)领域有着广泛应用。2.4.3版本虽然发布较早,但其稳定性和功能完整性使其至今仍是许多高精度定位项目的首选。我在多个测绘项目中实测发现&#x…...

为AI编码助手打造专业技能库:DSkills项目实战指南

1. 项目概述:为AI编码助手打造的专业技能库如果你和我一样,日常重度依赖Claude Code、Codex或者Gemini CLI这类AI编码助手来提升开发效率,那你肯定遇到过这样的场景:想让AI帮你搜索最新的技术文档,它却只能给出过时的信…...

保姆级教程:手把手拆解Android相机启动流程,从点击图标到预览画面发生了什么?

从点击到成像:Android相机启动全链路技术解析 当你在旅行中突然发现值得记录的瞬间,手指本能地点击相机图标的那一刻,手机内部其实已经触发了一场精密协作的"交响乐演出"。作为Android开发者,理解这套从用户界面直达硬件…...

声明式数据转换利器:Refiner 实战指南与架构集成

1. 项目概述与核心价值最近在折腾一个老项目的数据清洗和转换,被一堆格式混乱、结构不一的JSON文件搞得焦头烂额。手动写脚本处理吧,每次需求一变就得重写,维护成本太高;用现成的ETL工具吧,又觉得过于笨重,…...

Keil 5 Debug隐藏技巧:手把手教你配置软件仿真,避开‘no read permission’等常见报错

Keil 5 Debug高阶实战:从软件仿真配置到逻辑分析仪深度应用 在嵌入式开发领域,Keil MDK作为ARM架构的主流开发环境,其Debug功能尤其是软件仿真模块往往被开发者低估。许多工程师仅停留在基础调试层面,对逻辑分析仪等高级功能要么望…...

Illustrator智能对象替换引擎:企业级设计自动化的技术杠杆

Illustrator智能对象替换引擎:企业级设计自动化的技术杠杆 【免费下载链接】illustrator-scripts Adobe Illustrator scripts 项目地址: https://gitcode.com/gh_mirrors/il/illustrator-scripts 技术价值宣言 在数字设计工业化时代,品牌资产管理…...

3分钟掌握GeoJSON.io:零代码地理数据可视化的革命性工具

3分钟掌握GeoJSON.io:零代码地理数据可视化的革命性工具 【免费下载链接】geojson.io A quick, simple tool for creating, viewing, and sharing spatial data 项目地址: https://gitcode.com/gh_mirrors/ge/geojson.io 还在为复杂的地理信息系统软件而烦恼…...

从虚拟到物理:电子系统原型设计的工程化策略与实战解析

1. 原型设计全景:从概念到实物的工程化思维 在电子系统设计领域,尤其是面对航空航天、汽车电子、通信设备这类高复杂、高可靠性要求的项目时,“原型”这个词的分量远超一个简单的模型。它不是一个可有可无的步骤,而是连接创意与产…...

人工智能的“意识”争论:它真的能理解吗,还是只是在模仿?—— 一个软件测试从业者的专业解构

2026年的今天,当你在测试环境中输入一条模糊的需求描述,大模型瞬间生成了逻辑严密、边界清晰的测试用例时,你是否曾在某一瞬间恍惚:它真的“懂”我在测什么吗?还是仅仅在进行一场华丽的概率模仿?关于人工智…...

终端里的编程副驾:DeepSeek-TUI-项目深度拆解,实测与原理分析

刷 GitHub Trending 又看到一个挺有意思的东西:DeepSeek-TUI。说白了,就是把 DeepSeek V4 这个编程大模型,直接塞进了你的终端里。 这玩意儿不是简单的 CLI 包装。我跑了一下 curl 看 README,发现他们搞了个完整的 TUI(…...