系统架构设计师(第二版)学习笔记----信息安全系统及信息安全技术

【原文链接】系统架构设计师(第二版)学习笔记----信息加解密技术

文章目录

- 一、信息安全系统的组成框架

- 1.1 信息安全系统组成框架

- 1.2 信息安全系统技术内容

- 1.3 常用的基础安全设备

- 1.4 网络安全技术内容

- 1.5 操作系统安全内容

- 1.6 操作系统安全机制

- 1.7 数据库安全技术

- 1.8 信息安全系统的组织体系

- 1.9 信息安全系统的管理体系

- 二、、加密技术

- 2.1 保密通信模型

- 2.2 对称加密算法含义

- 2.3 常用的堆成加密算法

- 2.4 非对称加密算法的含义

- 三、访问控制及数字签名技术

- 3.1 访问控制的基本模型

- 3.2 访问控制的内容

- 3.3 访问控制的实现技术

- 3.4 数字签名的条件

- 四、信息安全的抗攻击技术

- 4.1 秘钥的选择

- 4.2 传统拒绝服务攻击类型

- 4.3 常见针对资源的决绝服务攻击类型

- 4.4 分布式拒绝服务供给DDos现象

- 4.5 DDos三级控制模型

- 4.6 拒绝服务攻击的防御方法

- 4.6 ARP欺骗的防范措施

- 4.7 DNS欺骗的检测

- 4.8 端口扫描的目的

- 4.9 端口扫描原理分类

- 4.10 TCP/IP 堆栈的攻击方式

- 4.11 系统漏洞扫描的类型

- 4.12 基于网络的漏洞扫描器的组成

- 4.13 基于网络漏洞扫描的优点

- 4.14 基于主机的漏洞扫描优点

- 五、信息安全的保证体系预评估方法

- 5.1 计算机信息提供安全保护等级

- 5.2 安全风险管理

- 5.3 风险评估的基本要素

- 5.4 风险评估各要素关系图

- 5.5 风险计算的过程

一、信息安全系统的组成框架

1.1 信息安全系统组成框架

- 技术体系

- 组织体系

- 管理体系

1.2 信息安全系统技术内容

- 基础安全设备

- 计算机网络安全

- 操作系统安全

- 数据库安全

- 终端设备安全

1.3 常用的基础安全设备

- 密码芯片

- 加密卡

- 身份识别卡

1.4 网络安全技术内容

- 物理隔离

- 防火墙及访问控制

- 加密传输

- 认证

- 数字签名

- 摘要

- 隧道及VPN技术

- 病毒防范及上网行为管理

- 安全设计

1.5 操作系统安全内容

- 无错误配置

- 无漏洞

- 无后门

- 无特洛伊木马

1.6 操作系统安全机制

- 标识与鉴别机制

- 访问控制机制

- 最小特权管理

- 可信通路机制

- 运行保障机制

- 存储保护机制

- 文件保护机制

- 安全审计机制

1.7 数据库安全技术

- 物理数据库的完整性

- 逻辑数据库的完整性

- 元素安全性

- 可审计性

- 访问控制

- 身份认证

- 可用性

- 推理控制

- 多级保护

- 消除隐通道

1.8 信息安全系统的组织体系

- 决策层

- 管理层

- 执行层

1.9 信息安全系统的管理体系

- 法律管理

- 制度管理

- 培训管理

二、、加密技术

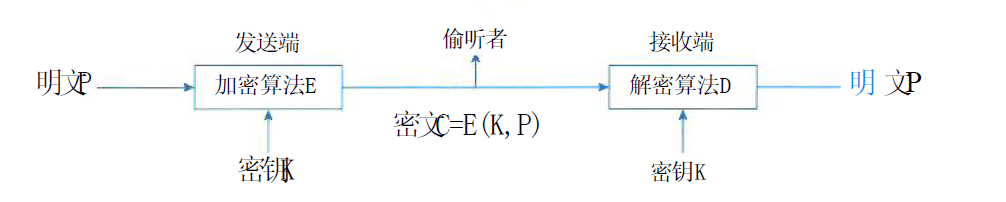

2.1 保密通信模型

2.2 对称加密算法含义

堆成秘钥加密算法中加密秘钥和解密秘钥是相同的,成为共享秘钥算法或者堆成秘钥算法

2.3 常用的堆成加密算法

- DES(Data Encryption Standard)

- IDEA (International Data Encryption Algorithm)

- AES(Advance Encryption Standard)

2.4 非对称加密算法的含义

非对称加密算法总使用的加密秘钥和解密密钥是不同的,成为不共享秘钥算法或非对称秘钥算法

三、访问控制及数字签名技术

3.1 访问控制的基本模型

- 主体

- 客体

- 控制策略

3.2 访问控制的内容

- 认证

- 控制策略

- 审计

3.3 访问控制的实现技术

- 访问控制矩阵

- 访问控制表

- 能力表

- 授权关系表

3.4 数字签名的条件

- 签名是可信的

- 签名不可伪造

- 签名不可重用

- 签名的文件是不可改变的

- 签名是不可抵赖的

四、信息安全的抗攻击技术

4.1 秘钥的选择

- 增大秘钥空间

- 选择强钥

- 秘钥的随机性

4.2 传统拒绝服务攻击类型

- 消耗资源

- 破坏或更改配置信息

- 物理破坏或改变网络部件

- 利用服务程序中的处理错误使服务失效

4.3 常见针对资源的决绝服务攻击类型

- 针对网络连接的拒绝服务攻击

- 消耗磁盘空间

- 消耗CPU资源和内存资源

4.4 分布式拒绝服务供给DDos现象

- 被攻击主机上有大量等待的TCP连接

- 大量达到的数据分组并不是网站服务连接的一部分,往往指向机器的任意端口

- 网络中欧充斥着大量的数据包,原地址为假

- 制造高流量的无用数据造成网络拥塞,使受害者主机无法正常和外界通信

- 利用受害主机提供的服务和传输协议上的却下,发福发出服务请求,使受害者主机无法及时处理所有正常请求

- 严重时造成死机

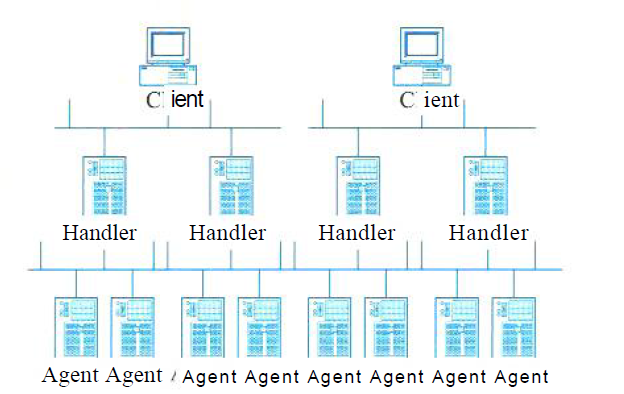

4.5 DDos三级控制模型

4.6 拒绝服务攻击的防御方法

- 加强对数据包的特征识别

- 设置防火墙监控本地主机端口的使用情况

- 对通信数据量进行统计也可以获得有关攻击系统的位置和数量信息

- 尽可能的修正已发现的问题和系统纰漏

4.6 ARP欺骗的防范措施

- 固化ARP表,防止ARP欺骗

- 使用ARP服务器

- 采用双向绑定的方法解决并且防止ARP欺骗

- ARP防护软件-ARP Guard

4.7 DNS欺骗的检测

- 被动监听检测

- 虚假报文检测

- 交叉检查查询

4.8 端口扫描的目的

- 判断目标主机上开放了哪些服务

- 判断目标主机的操作系统

4.9 端口扫描原理分类

- 全TCP连接

- 半打开式扫描(SYN扫描)

- FIN扫描

- 第三方扫描

4.10 TCP/IP 堆栈的攻击方式

- 同步报风暴(SYN Flooding)

- ICMP攻击

- SNMP攻击

4.11 系统漏洞扫描的类型

- 基于网络的漏洞扫描

- 基于主机的漏洞扫描

4.12 基于网络的漏洞扫描器的组成

- 漏洞数据库模块

- 用户配置控制台模块

- 扫描引擎模块

- 当前活动的扫描知识模块

- 结果存储器和报告生成工具

4.13 基于网络漏洞扫描的优点

- 基于网络的漏洞扫描器的价格相对来说比较便宜

- 基于网络的漏洞扫描器在操作过程中,不需要设计目标系统的管理员

- 基于网络的漏洞扫描器在检测过程中,不需要在目标系统上安装任何东西

- 维护简便

4.14 基于主机的漏洞扫描优点

- 扫描的漏洞数量多

- 集中化管理

- 网络流量负载小

五、信息安全的保证体系预评估方法

5.1 计算机信息提供安全保护等级

- 第1级:用户自主保护级(对应TESEC的C1级)

- 第2级:系统审计保护级(对应TCSEC的C2级)

- 第3级:安全标记保护级(对应TESEC的B1级)

- 第4级:结构化保护级(对应TESEC的B2级)

- 第5级:访问验证保护级(对应TCSEC的B3级)

5.2 安全风险管理

- 确定分线评估的范围

- 确定风险评估的目标

- 建立适当的组织结构

- 建立系统性的风险评估方法

- 获得最高管理者对风险评估策划的批准

5.3 风险评估的基本要素

- 脆弱性

- 资产

- 威胁

- 风险

- 安全措施

5.4 风险评估各要素关系图

5.5 风险计算的过程

- 对信息资产进行识别,并对资产赋值

- 对威胁进行分析,并对威胁发生的可能性赋值

- 识别信息资产的脆弱性,并对弱点的严重程度赋值

- 根据威胁和脆弱性计算安全事件发生的可能性

- 结合信息资产的重要性和发生安全事件的可能性,计算信息资产的风险值

相关文章:

系统架构设计师(第二版)学习笔记----信息安全系统及信息安全技术

【原文链接】系统架构设计师(第二版)学习笔记----信息加解密技术 文章目录 一、信息安全系统的组成框架1.1 信息安全系统组成框架1.2 信息安全系统技术内容1.3 常用的基础安全设备1.4 网络安全技术内容1.5 操作系统安全内容1.6 操作系统安全机制1.7 数据…...

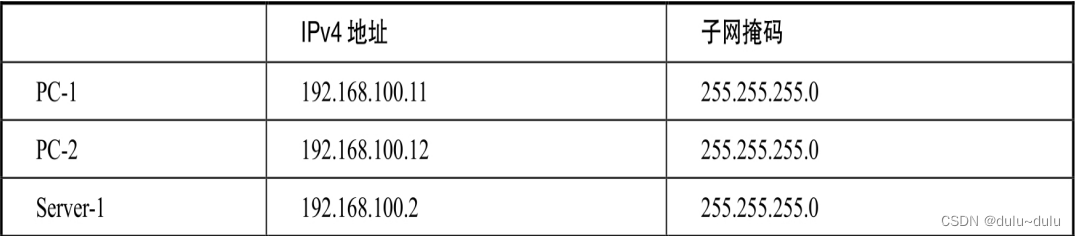

交换机的工作原理(含实例,华为ensp操作)

目录 1.交换机学习和转发 案例 1.设置静态地址表项 2.配置黑洞mac地址表项 1.交换机学习和转发 交换机工作在数据链路层。当交换机从某个端口收到一个帧时,它并不是向所有的接口转发此帧,而是根据此帧的目的MAC地址&a…...

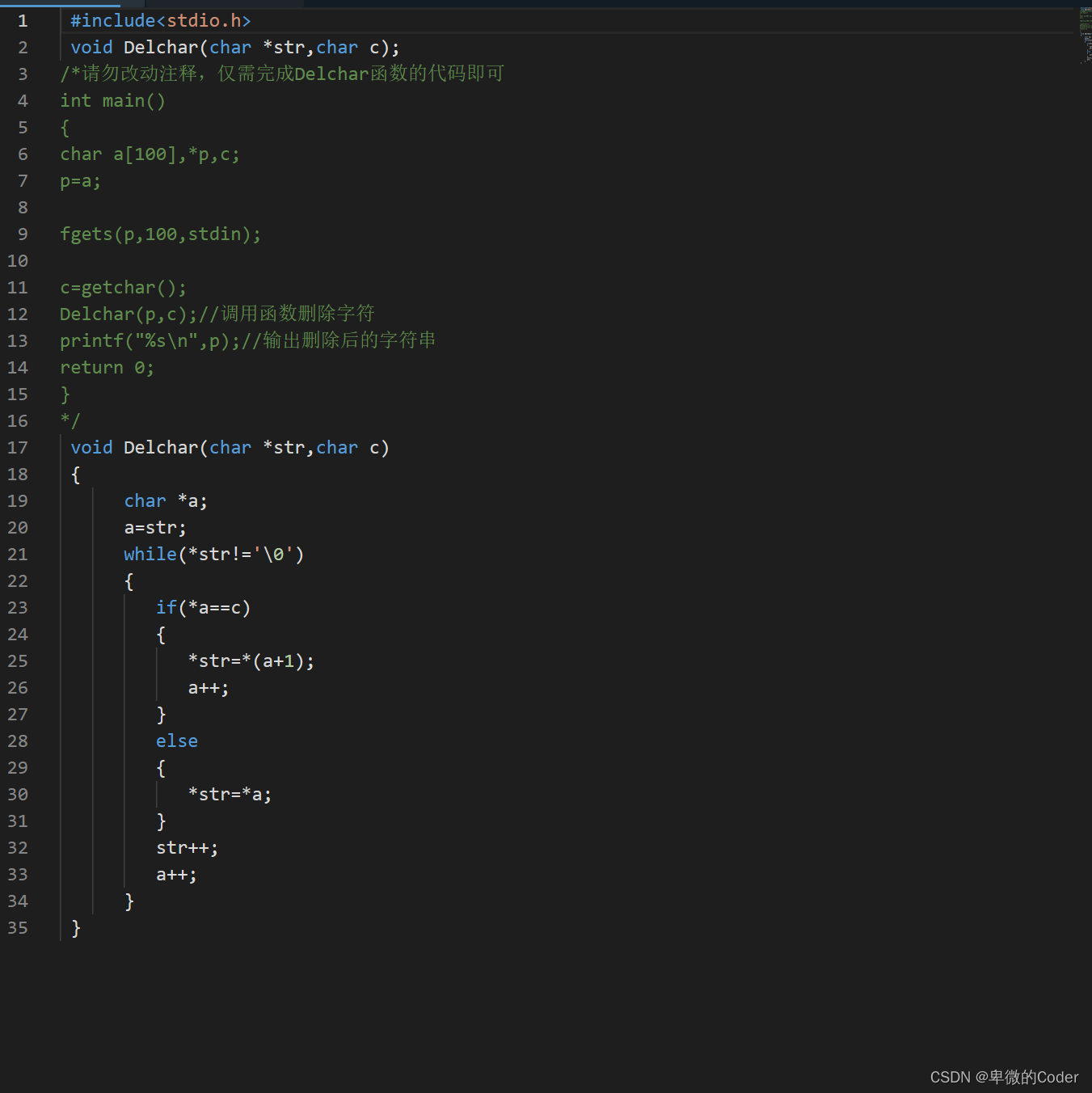

从字符串中删除指定字符

任务描述 编写一个函数实现功能:从字符串中删除指定的字符。同一字母的大、小写按不同字符处理。例如:程序执行时输入字符串:turbo c and Borland c,从键盘输入字符n,则输出后变为:turbo c ad Borlad c。如…...

)

Xcode14.3.1 真机调试iOS17的方法(无iOS17 DeviceSupport)

由于iOS17需要使用Xcode15 才能调试,而当前Xcode15都是beta,正式版还未出,那么要真机调试iOS17的方式一般有两种: 方法一: 一种是下载新的Xcode15 beta版 (但Xcode包一般比较大,好几个G&#…...

JWT基础

概念 JSON Web Token本质上就是一串字符串,一串包含了很多信息的字符串令牌拥有三个部分头部-包含加密算法和令牌类型{"alg":"算法名称","type":"JWT"}负载-包含数据和信息-七个官方默认-也可以自己定义内容{issÿ…...

关于远程工作的面试可能存在的陷阱

附上看到的完整帖子地址:面试 POPER 的后端开发工程师的离奇经历 分享一下我遇到过的,我至少面试过10个远程工作,其中有3个的面试是直接让我完成一个需求的,前两次都耐心做了,第3次看到相同要求时我都懒得回复了&…...

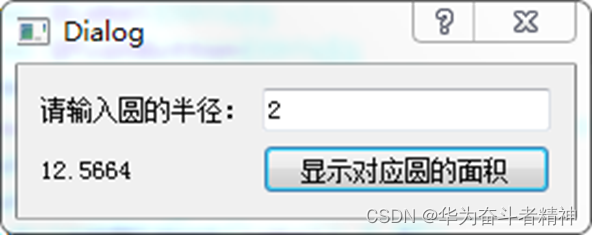

Qt5开发及实例V2.0-第一章Qt概述

Qt5开发及实例V2.0-第一章-Qt概述 第一章-Qt概述1.1 什么是Qt1.2 Qt 5的安装1.2.1 下载安装Qt 51.2.2 运行Qt 5 Creator1.2.3 Qt 5开发环境 1.3 Qt 5开发步骤及实例1.3.1 设计器Qt 5 Designer实现1.3.2 代码实现简单实例 L1.2 Qt 5安装:概念解析L1.3 Qt 5开发步骤及…...

matlab检索相似图像

在Matlab中检索相似图像通常需要使用图像处理和计算机视觉技术。以下是一种常见的方法,可以帮助您在Matlab中进行相似图像检索: 准备图像数据库: 首先,您需要有一个包含待检索图像的图像数据库。这些图像应该经过预处理࿰…...

ArrayBlockingQueue 带有三个参数的构造函数为何需要加锁?

哪一个构造函数 public ArrayBlockingQueue(int capacity, boolean fair,Collection<? extends E> c) {this(capacity, fair);final ReentrantLock lock = this.lock;lock.lock(); // Lock only for visibility, not mutual exclusiontry {final Object[] items = this…...

实训笔记——Spark计算框架

实训笔记——Spark计算框架 Spark计算框架一、Spark的概述二、Spark的特点三、Spark的安装部署(安装部署Spark的Cluster Manager-资源调度管理器的)3.1 本地安装--无资源管理器3.2 Spark的自带独立调度器Standalone3.2.1 主从架构的软件3.2.2 Master/wor…...

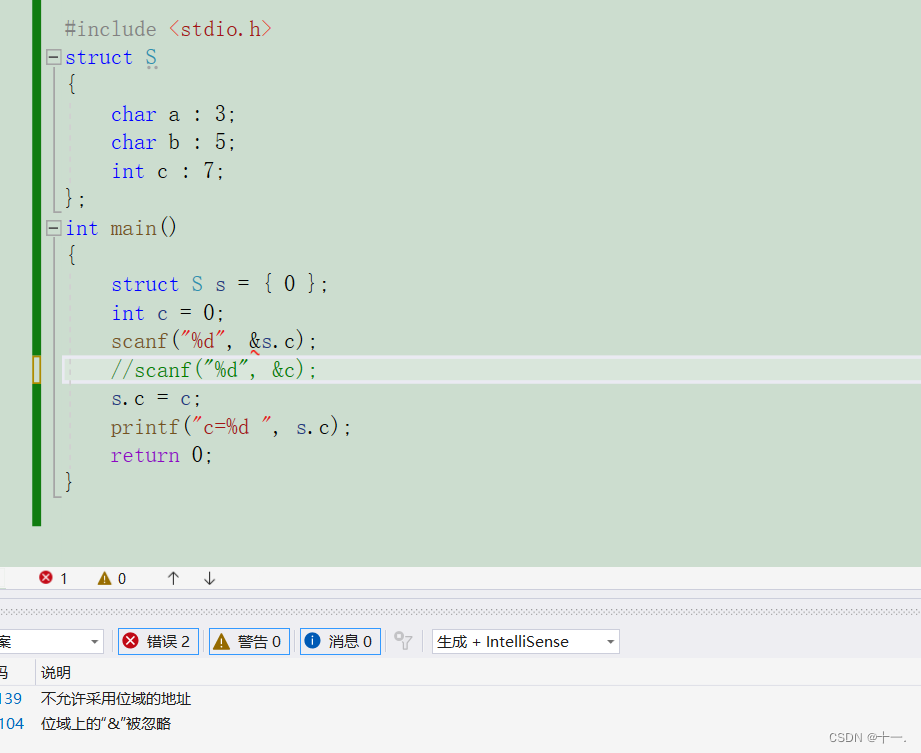

自定义类型:结构体

自定义类型:结构体 一:引入二:结构体类型的声明1:正常声明2:特殊声明 三:结构体变量的创建和初始化1:结构体变量的创建2:结构体变量的初始化 三:结构体访问操作符四:结构…...

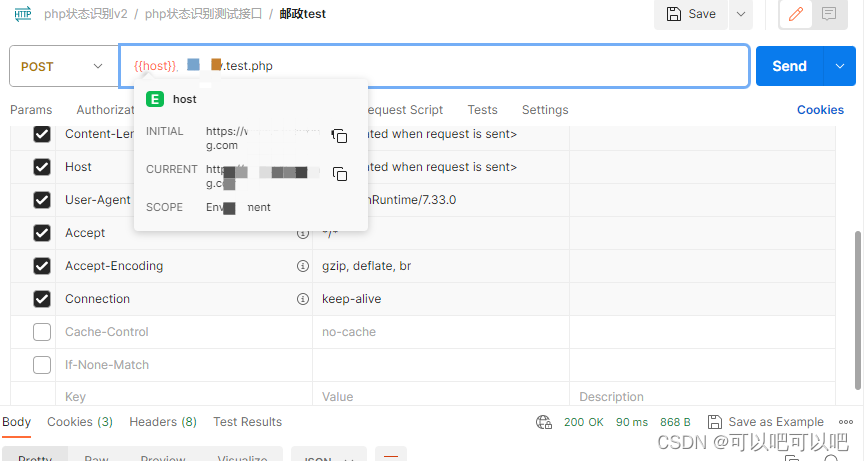

postman如何设置才能SwitchHosts切换host无缓存请求到指定ip服务

开发测试中,遇到多版本同域名的服务使用postman进行测试,一般会搭配SwitchHosts切换host类似工具进行请求,postman缓存比较重,如何做到无缓存请求呢,下面简单记录一下如何实现 首先要知道如何当前请求服务的ip是哪个 打开postman 依次点击/menu/view/show postman console 就…...

LeetCode LCR 103. 零钱兑换【完全背包,恰好装满背包的最小问题】中等

本文属于「征服LeetCode」系列文章之一,这一系列正式开始于2021/08/12。由于LeetCode上部分题目有锁,本系列将至少持续到刷完所有无锁题之日为止;由于LeetCode还在不断地创建新题,本系列的终止日期可能是永远。在这一系列刷题文章…...

竞赛 基于深度学习的人脸专注度检测计算系统 - opencv python cnn

文章目录 1 前言2 相关技术2.1CNN简介2.2 人脸识别算法2.3专注检测原理2.4 OpenCV 3 功能介绍3.1人脸录入功能3.2 人脸识别3.3 人脸专注度检测3.4 识别记录 4 最后 1 前言 🔥 优质竞赛项目系列,今天要分享的是 🚩 基于深度学习的人脸专注度…...

supervisord 进程管理器 Laravel执行队列

supervisord 进程管理器 执行队列 安装 yum install supervisor修改配置文件 /etc/supervisord.conf 最后一行 ini改为conf files=/etc/supervisor.d/*.conf vim /etc/supervisord.conf/etc/supervisord.d目录下新增配置文件 vim laravel-worker.conf 修改i 粘贴内容 退出修…...

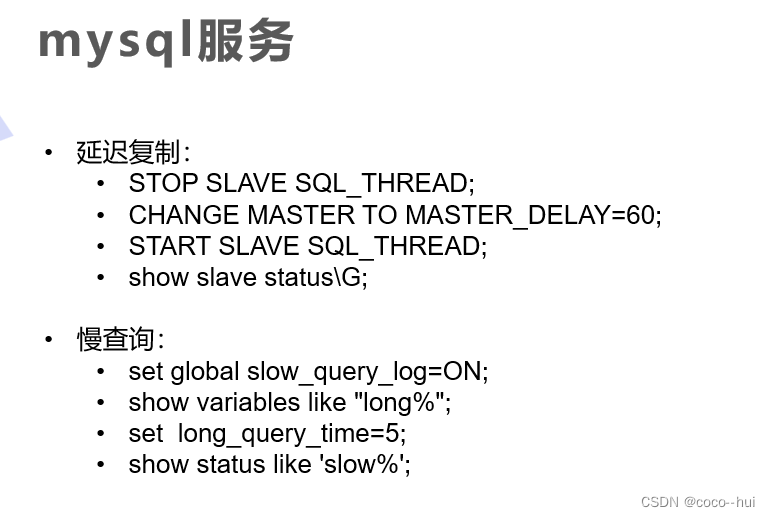

Lnmp架构之mysql数据库实战1

1、mysql数据库编译 编译成功 2、mysql数据库初始化 配置数据目录 全局文件修改内容 生成初始化密码并进行初始化设定 3、mysql主从复制 什么是mysql的主从复制? MySQL的主从复制是一种常见的数据库复制技术,用于将一个数据库服务器(称为主…...

ChatGLM 大模型炼丹手册-理论篇

序言一)大还丹的崛起 在修真界,人们一直渴望拥有一种神奇的「万能型丹药」,可包治百病。 但遗憾的是,在很长的一段时间里,炼丹师们只能对症炼药。每一枚丹药,都是特效药,专治一种病。这样就导致,每遇到一个新的问题,都需要针对性的炼制,炼丹师们苦不堪言,修真者们吐…...

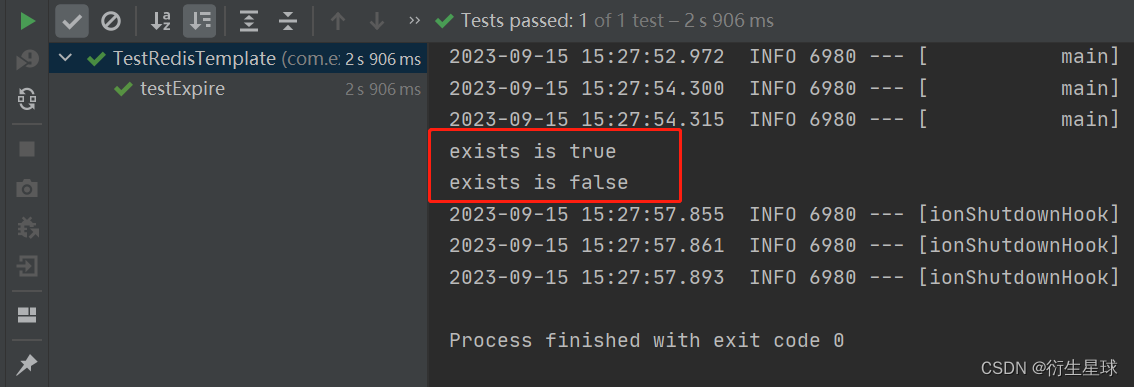

Spring Boot集成Redis实现数据缓存

🌿欢迎来到衍生星球的CSDN博文🌿 🍁本文主要学习Spring Boot集成Redis实现数据缓存 🍁 🌱我是衍生星球,一个从事集成开发的打工人🌱 ⭐️喜欢的朋友可以关注一下🫰🫰&…...

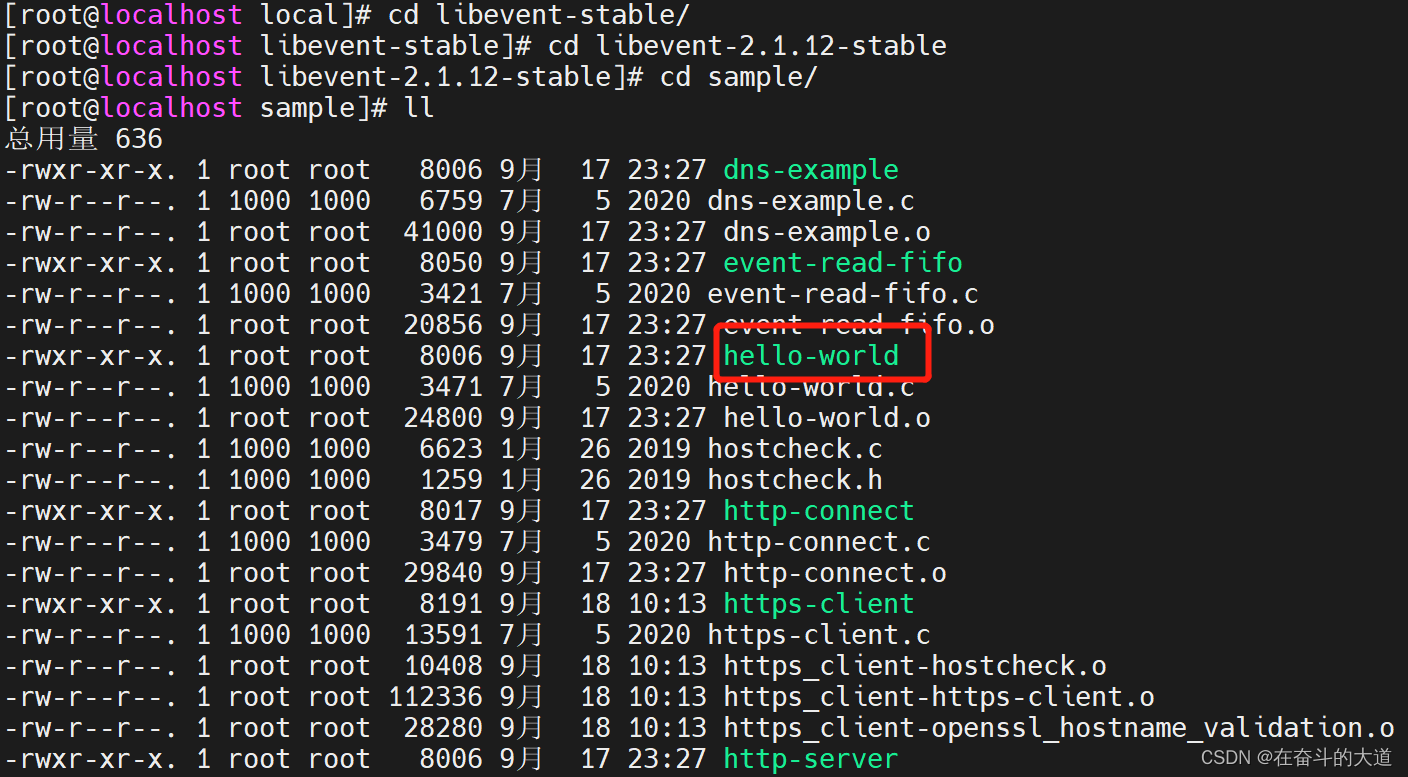

CentOS 7 安装Libevent

CentOS 7 安装Libevent 1.下载安装包 新版本是libevent-2.1.12-stable.tar.gz。(如果你的系统已经安装了libevent,可以不用安装) 官网:http://www.monkey.org/~provos/libevent/ 2.创建目录 # mkdir libevent-stable 3.解压 …...

线性代数的本质——几何角度理解

B站网课来自 3Blue1Brown的翻译版,看完醍醐灌顶,强烈推荐: 线性代数的本质 本课程从几何的角度翻译了线代中各种核心的概念及性质,对做题和练习效果有实质性的提高,下面博主来总结一下自己的理解 1.向量的本质 在物…...

Chopstick工具:高效管理多Git仓库的批量操作与自动化实践

1. 项目概述与核心价值 最近在GitHub上看到一个挺有意思的项目,叫 chopstick ,作者是DustinMeyer1010。光看名字你可能会联想到筷子,但它的实际功能跟餐具可没半点关系。这是一个专门用于 代码仓库(Repository)克隆…...

高级渗透测试:KitHack多平台后门生成与持久化技术

高级渗透测试:KitHack多平台后门生成与持久化技术 【免费下载链接】KitHack Hacking tools pack & backdoors generator. 项目地址: https://gitcode.com/gh_mirrors/ki/KitHack KitHack是一款功能强大的渗透测试工具包,专为安全研究人员和渗…...

CANN昇腾算子开发套件

SetSingleOutputShape 【免费下载链接】asc-devkit 本项目是CANN 推出的昇腾AI处理器专用的算子程序开发语言,原生支持C和C标准规范,主要由类库和语言扩展层构成,提供多层级API,满足多维场景算子开发诉求。 项目地址: https://g…...

EMC预合规测试:传导与辐射发射的实战指南

1. 预合规EMC测试的核心价值与挑战在电子设备开发领域,电磁兼容性(EMC)问题如同无形的暗礁,往往在产品开发后期才突然显现,导致昂贵的重新设计和上市延迟。我曾参与过一个工业控制设备的项目,团队在功能验证…...

量子测量诱导相变在玻色系统中的实验实现

1. 量子测量诱导相变的理论基础量子测量诱导相变(Measurement-Induced Phase Transition, MIPT)是近年来量子多体物理领域的重要发现。这种相变不同于传统热力学相变,它完全由量子测量操作与酉演化之间的动态竞争所驱动。在玻色系统中&#x…...

线性码电路优化:从理论到硬件实现

1. 线性码与电路合成基础线性码在数字通信和存储系统中扮演着至关重要的角色,它通过在原始数据中添加冗余信息来实现错误检测和纠正。这种编码方式的核心数学原理基于有限域上的线性代数运算,使得编码和解码过程可以通过高效的矩阵运算实现。在硬件实现层…...

AI网关架构解析:统一管理多模型API,提升服务治理与性能

1. 项目概述:一个AI驱动的开源网关框架最近在开源社区里,我注意到一个名为hoazgazh/aigate的项目。这个名字乍一看有点神秘,但拆解一下,“aigate”直译就是“AI网关”。这立刻让我联想到当前技术领域的一个核心痛点:如…...

口令猜测—PCFG

PCFG 口令猜测方法介绍 1. PCFG 是什么 PCFG 全称是 Probabilistic Context-Free Grammar,即概率上下文无关文法。 在口令猜测研究中,PCFG 的核心思想是:人类设置口令并不是完全随机的,而是具有明显的结构和习惯。例如,…...

)

保姆级教程:在Win10上从零配置OpenSSH服务器,并用Termius实现iPad远程连接(含防火墙和用户权限避坑指南)

从零构建Win10 SSH服务:用Termius实现iPad远程开发的完整指南 当你躺在沙发上用iPad突然想修改一段代码,或是出差时急需访问家中电脑的文件,Win10自带的OpenSSH服务配合Termius这款优雅的SSH客户端,能让你摆脱物理距离的限制。但官…...

终极Word转LaTeX神器:5分钟搞定专业文档格式转换

终极Word转LaTeX神器:5分钟搞定专业文档格式转换 【免费下载链接】docx2tex Converts Microsoft Word docx to LaTeX 项目地址: https://gitcode.com/gh_mirrors/do/docx2tex 还在为Word文档转换为LaTeX格式而烦恼吗?每次手动调整公式、表格和图片…...