redis与 缓存击穿、缓存穿透、缓存雪崩

什么是缓存击穿、缓存穿透、缓存雪崩

缓存击穿、缓存穿透和缓存雪崩是与缓存相关的三种常见问题,它们可以在高并发的应用中导致性能问题。以下是它们的解释:

-

缓存击穿(Cache Miss)

- 缓存击穿指的是在高并发情况下,有大量的请求同时访问一个不存在于缓存中的数据,导致这些请求穿透缓存,直接请求到后端存储系统。这会导致后端存储系统的压力急剧增加,可能引起性能问题。

- 解决方案:可以使用互斥锁或分布式锁来避免多个请求同时尝试加载相同的缓存项,或者在缓存中存储空值,以防止不必要的请求穿透到后端。

-

缓存穿透(Cache Penetration)

- 缓存穿透是指恶意或者恶意的查询请求导致缓存中不存在的数据,因此每次请求都会穿透到后端存储系统,即使缓存层存在。这种情况可能是由于不存在的键或者不合法的输入引起的。

- 解决方案:可以采用布隆过滤器或在缓存中设置一个较短的过期时间,以防止这种恶意请求访问后端存储。

- 布隆过滤器: 是一种高效的概率型数据结构,用于检测某个元素是否属于一个集合中。它基于哈希函数和位数组实现,可以在常数时间内进行插入和查询操作,空间效率非常高。

-

缓存雪崩(Cache Avalanche)

- 缓存雪崩是指在某个时间点,缓存中的大量数据同时过期,导致大量的请求穿透到后端存储系统,使后端系统压力骤增,可能引起性能问题,甚至宕机。

- 解决方案:为缓存中的数据设置不同的过期时间,以避免所有缓存项同时过期。另外,使用缓存的高可用性解决方案,如主备复制,可以减轻雪崩的风险。

总结:缓存击穿是由于缓存中缺少某个热门数据项而导致的性能问题,缓存穿透是由于不合法的查询请求而导致的性能问题,而缓存雪崩则是由于大量缓存同时过期而导致的性能问题。

redis常见发生缓存问题以及解决方案

在 Redis 中,缓存击穿、缓存穿透和缓存雪崩都可能发生,具体取决于应用程序和缓存配置的情况。以下是 Redis 中这三种情况的常见发生情况:

-

缓存击穿(Cache Miss)

- 常见原因:当缓存中不存在某个热门数据项,但有大量的请求同时尝试获取这个数据项时(因为缓存恰好过期),会导致缓存击穿。

- 解决方案:可以使用 Redis 的互斥锁(例如,通过 SETNX 或者 Redlock 等方式)来保护并发请求,以确保只有一个请求可以从后端加载数据并设置缓存。

-

缓存穿透(Cache Penetration)

- 常见原因:恶意查询请求、不存在的键或者不合法的输入请求可能导致缓存穿透。

- 解决方案:在应用层添加数据合法性检查,例如使用布隆过滤器,以拦截无效或不合法的请求。还可以设置较短的缓存过期时间,以减少穿透的影响。

-

缓存雪崩(Cache Avalanche)

- 常见原因:缓存雪崩通常在大量缓存项在相同时间过期时发生,可能是由于配置错误、硬件故障或者大规模数据同步导致。

- 解决方案:为缓存中的数据设置不同的过期时间,或使用互斥锁来确保不同缓存项的过期时间分散开。此外,采用 Redis 的高可用性配置,如主从复制、集群模式或哨兵模式,可以减轻雪崩的风险。

Redis 提供了多种功能和命令来管理缓存和处理这些问题,但在实际应用中,合理的缓存策略、监控和故障恢复机制也非常重要。

相关文章:

redis与 缓存击穿、缓存穿透、缓存雪崩

什么是缓存击穿、缓存穿透、缓存雪崩 缓存击穿、缓存穿透和缓存雪崩是与缓存相关的三种常见问题,它们可以在高并发的应用中导致性能问题。以下是它们的解释: 缓存击穿(Cache Miss) 缓存击穿指的是在高并发情况下,有大…...

印度网络安全:威胁与应对

随着今年过半,我们需要评估并了解不断崛起的网络威胁复杂性,这些威胁正在改变我们的数字景观。 从破坏性的网络钓鱼攻击到利用人工智能的威胁,印度的网络犯罪正在升级。然而,在高调的数据泄露事件风暴中,我们看到了政…...

AR动态贴纸SDK,让创作更加生动有趣

在当今的社交媒体时代,视频已经成为了人们表达自我、分享生活的重要方式。然而,如何让你的视频在众多的信息中脱颖而出,吸引更多的关注和点赞呢?答案可能就在你的手中——美摄AR动态贴纸SDK。 美摄AR动态贴纸SDK是一款专为视频编辑…...

MySQL常用命令01

今天开始,每天总结一点MySQL相关的命令,方便大家后期熟悉。 1.命令行登录数据库 mysql -H IP地址 -P 端口号 -u 用户名 -p 密码 数据库名称 -h 主机IP地址 登录本机 localhost或127.0.0.1 -P 数据库端口号 Mysql默认是3306 -u 用户名 -p 密码 …...

Java synchronized 关键字

synchronized 是什么? synchronized 是 Java 中的一个关键字,翻译成中文就是 同步 的意思,主要解决的是多个线程之间访问资源的同步性,可以保证被它修饰的方法或者代码块在任意时刻只能有一个线程执行。 如何使用 synchronized?…...

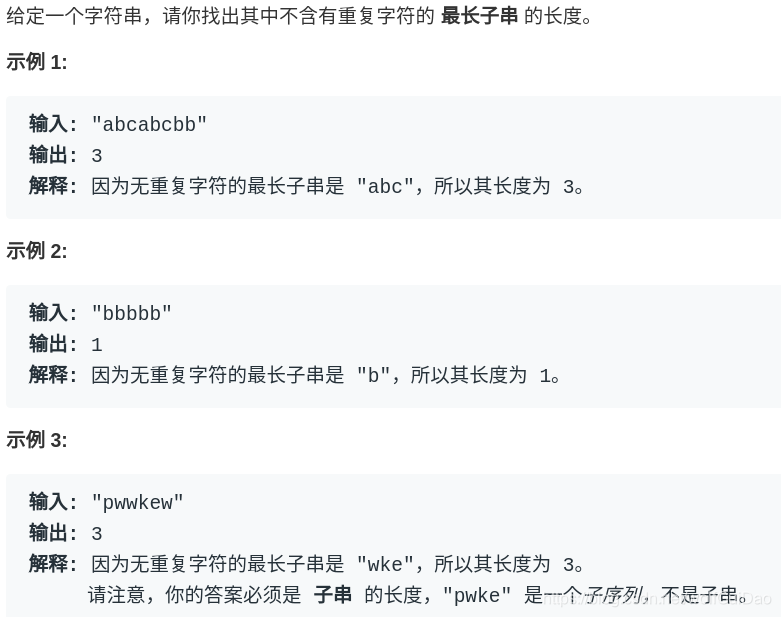

滑动窗口算法(C语言描述)

第一种类型:不固定长窗口 问题1:*** C代码1: #include<stdio.h> #include<string.h> #define N 5int min_len(int len1,int len2) {return (len1 < len2 ? len1:len2); }int main() {int target 0;int num[N];scanf("…...

【已修复】vcruntime140.dll有什么用,vcruntime140.dll缺失如何修复

我是网友,今天非常荣幸能够在这里和大家分享关于电脑找不到vcruntime140.dll无法继续执行代码的解决方法。我相信,在座的许多朋友都曾遇到过这个问题,而今天我将为大家介绍五种有效的解决方法。 首先,让我们来了解一下vcruntime1…...

10月12日,每日信息差

今天是2023年10月12日,以下是为您准备的13条信息差 第一、欧盟投资4.5亿欧元在法国建设电池超级工厂。欧洲投资银行是欧盟的贷款机构,也是世界上最大的跨国银行之一 第二、北京银行推出数字人民币智能合约平台 数字人民币预付资金管理产品在商超场景首…...

网络安全技术(黑客学习)——自学方法

如果你想自学网络安全,首先你必须了解什么是网络安全!,什么是黑客!! 1.无论网络、Web、移动、桌面、云等哪个领域,都有攻与防两面性,例如 Web 安全技术,既有 Web 渗透2.也有 Web 防…...

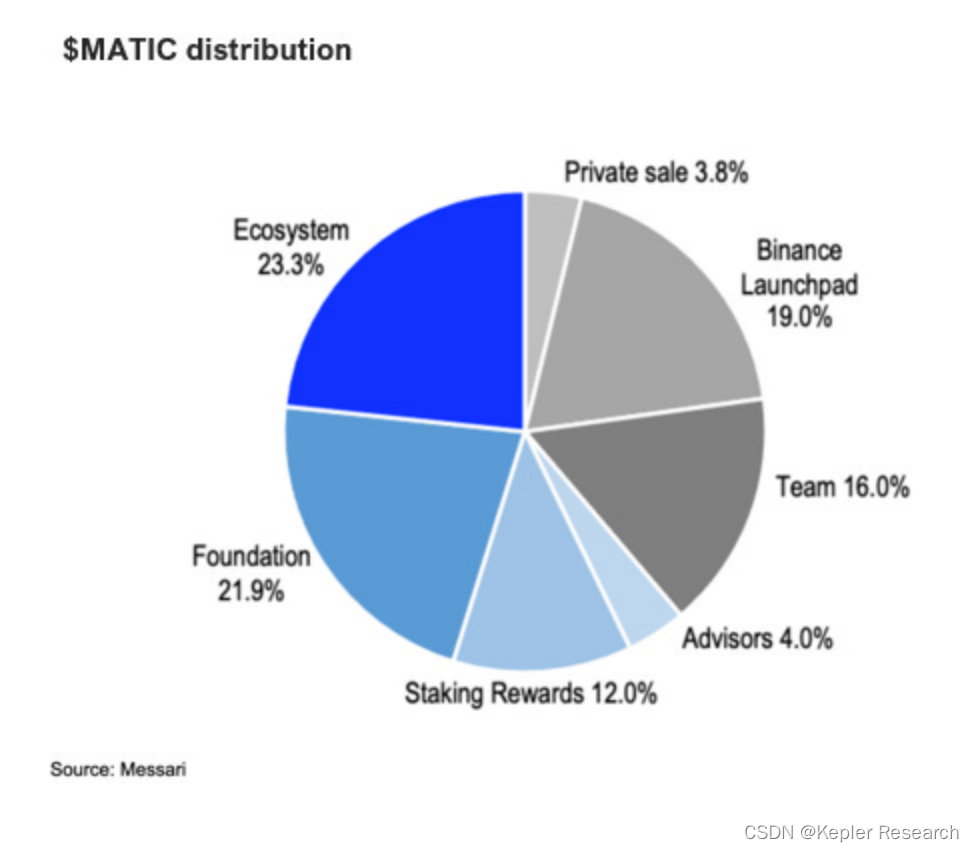

引领创新浪潮:“Polygon探寻新技术、新治理、新代币的未来之路!“

熊市是用来建设的,Polygon Labs一直在利用这漫长的几个月来做到这一点。 Polygon 是最常用的区块链之一,每周约有 150 万用户,每天超过 230 万笔交易,以及数千个 DApp,Polygon 最近面临着日益激烈的竞争。虽然从交易数…...

Android 13.0 添加自定义服务,并生成jar给第三方app调用

1.概述 在13.0系统产品定制化开发中,由于需要新增加自定义的功能,所以要增加自定义服务,而app上层通过调用自定义服务,来调用相应的功能,所以系统需要先生成jar,然后生成jar 给上层app调用,接下来就来分析实现的步骤,然后来实现相关的功能 从而来实现所需要的功能 2. …...

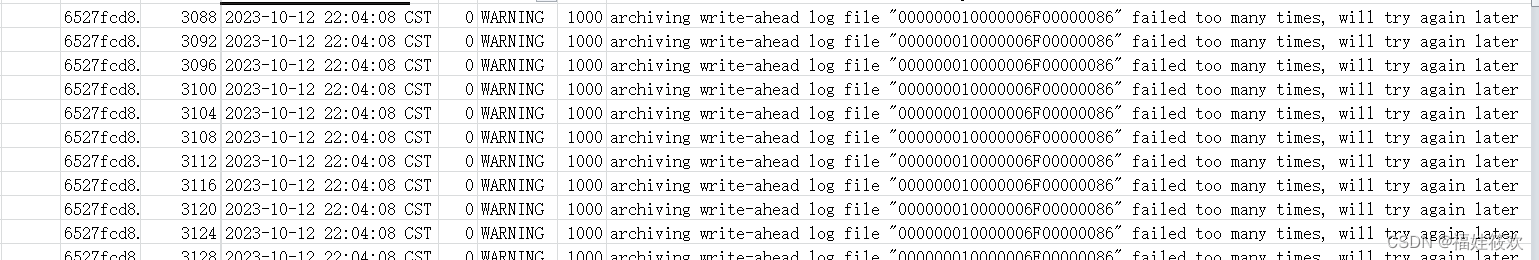

PG14归档失败解决办法archiver failed on wal_lsn

问题描述 昨晚RepmgrPG14主备主库因wal日志撑爆磁盘,删除主库过期wal文件重做备库后上午进行主备状态巡查,主库向备库发送wal文件正常,但是查主库状态时发现显示有1条归档失败的记录。 postgres: archiver failed on 000000010000006F000000…...

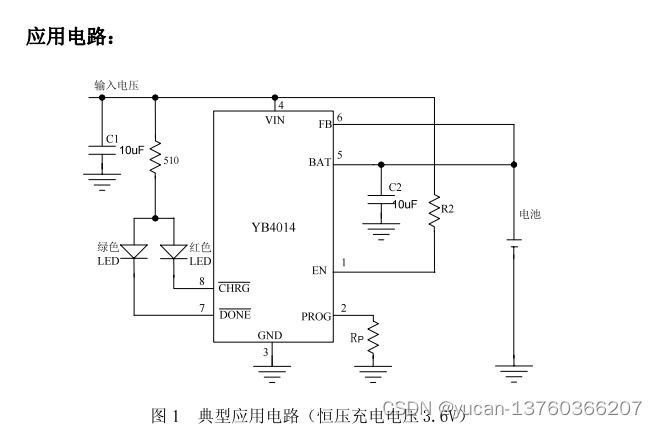

YB4014是可以对单节磷酸铁锂电池进行恒流/恒压充电管理的集成电路。

概述: YB4014是可以对单节磷酸铁锂电池进行恒流/恒 压充电管理的集成电路。该器件内部包括功率晶 体管,不需要外部的电流检测电阻和阻流二极管 YB4014只需要极少的外围元器件,非常适合于 便携式应用的领域。热调制电路可以在器件的功 耗比较大…...

STL——查找算法及实例

一 前言 STL算法部分主要由头文件<algorithm>,<numeric>,<functional>组成。要使用 STL中的算法函数必须包含头文件<algorithm>,对于数值算法须包含<numeric>,<functional>中则定义了一些模板类,用来声明…...

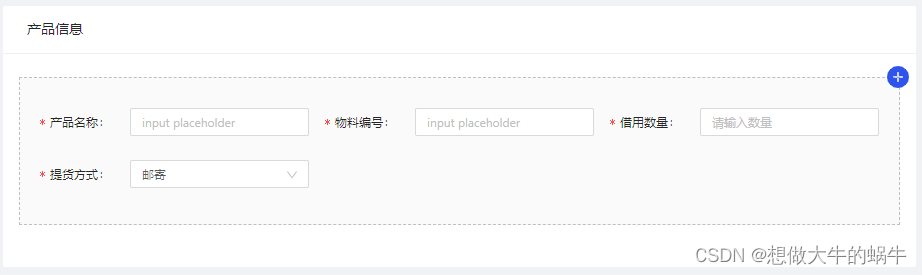

Ant Design Form.List基础用法

使用 Form.List 使用 项目中需要在新增可以多个如图 代码如下 // An highlighted block <Card title"产品信息" bordered{false}><Form.List name"productList" >{(fields, {add, remove}) > (<>{fields.map((field) > (<Ro…...

怎么优化H5让它可以在300ms以内打开?

移动端H5点击300毫秒延迟问题是由于浏览器为了区分单击和双击事件而导致的,通常会在点击后等待300毫秒以查看是否还会发生第二次点击。为解决这个问题,可以采取以下方法: 使用meta标签: 在HTML文档的头部添加以下meta标签来禁用缩放和调整浏览…...

Zabbix安装出现必要条件检查失败

问题描述 今天在某朋友部署新环境的Zabbix时,系统出现如下的检查失败情况。此环境的基础部分不是我负责,而是其它项目共存的PHP环境,也是挺奇怪的。一般来说,不应该将zabbix与其它系统部署在一起,没有条件哪怕时Docke…...

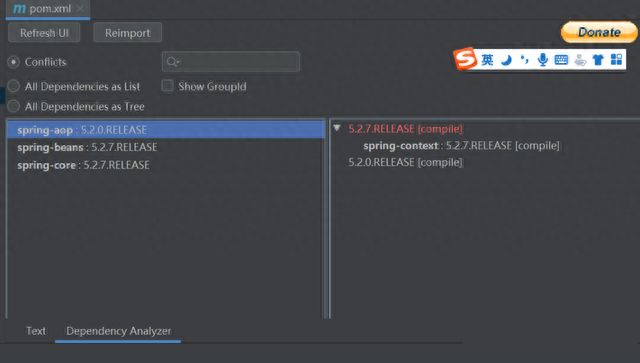

精通Maven的捷径:一文包揽所有必知必学

Maven是每个Java程序都会遇到的包管理工具,今天整理一下Maven的相关知识,从青铜到王者,一文全了解,我们开始吧! 1、maven是什么,为什么存在?项目结构是什么样子,怎么定位jar 官方网…...

SpringCloud溯源——从单体架构到微服务Microservices架构 分布式和微服务 为啥要用微服务

前言 单体架构好好的,为啥要用微服务呢?微服务究竟是啥,怎么来的,有啥优缺点,本篇博客尝试追根溯源,阐述单体应用到分布式,微服务的演变,微服务架构的定义及优缺点,厘清相关的概念。…...

springboot 配置 servlet filter 2

springboot 配置 servlet filter 2 以配置Druid为例 Servlet WebServlet(urlPatterns "/druid/*",initParams {WebInitParam(name "loginUsername", value "admin"),// 登录用户名WebInitParam(name "loginPassword", value …...

毕业设计别再只做温度计了!用STM32打造多功能测量仪,让你的毕设脱颖而出

突破传统:用STM32打造智能测量仪器的毕业设计实战指南 当毕业设计季来临,许多电子工程专业的学生陷入了选题困境——温度计、蓝牙小车、智能家居控制...这些被无数前辈重复实现的项目早已失去了新意。如何在众多相似作品中脱颖而出?本文将带你…...

汽车软件测试实战指南:从MiL到HiL的测试体系与工程实践

1. 汽车软件测试:从术语迷雾到实战地图 干了十几年嵌入式,从消费电子一路干到汽车电子,最深的感触就是: “隔行如隔山” ,这话在汽车软件测试领域体现得淋漓尽致。刚入行那会儿,听到同事讨论MiL、SiL、Hi…...

量子变分算法优化:ADAPT-VQE与ASC协同技术解析

1. 量子变分算法优化背景与挑战 量子变分特征求解器(VQE)作为当前量子计算化学模拟的核心算法,其核心思想是通过参数化量子电路(PQC)制备试探波函数,并利用经典优化器调整参数以逼近目标哈密顿量的基态能量…...

C++-练习-109

题目:对Tv和Remote类进行如下修改a.让它们互为友元b.在Remote类中添加一个状态变量成员,该成员描述遥控器使处于常规状态还是互动模式c.在Remote中添加一个显式模式的方法d.在Tv类中添加一个对Remote中新成员进行切换的方法,该方法仅当Tv处于…...

Perplexity社会新闻搜索响应延迟突增47%?独家披露其底层新闻图谱更新机制与3类高危缓存失效场景

更多请点击: https://kaifayun.com 第一章:Perplexity社会新闻搜索响应延迟突增47%?独家披露其底层新闻图谱更新机制与3类高危缓存失效场景 Perplexity 社会新闻搜索服务近期观测到 P95 响应延迟从 320ms 飙升至 468ms,增幅达 4…...

精准识别胡椒成熟度!YOLO-AVCA-CBAMNet 让智慧农业更高效

点击蓝字 关注我们 关注并星标 从此不迷路 计算机视觉研究院 公众号ID|计算机视觉研究院 学习群|扫码在主页获取加入方式 https://pmc.ncbi.nlm.nih.gov/articles/PMC12830288/ 计算机视觉研究院专栏 Column of Computer Vision Institute 本文提出YOLO-…...

告别桌面混乱!用Utools的「本地文件启动」功能,5分钟打造你的专属文件启动器

告别桌面混乱!用Utools的「本地文件启动」功能,5分钟打造你的专属文件启动器 每次打开电脑,看到满屏的文件图标和杂乱无章的文件夹,是不是感觉工作效率瞬间降了一半?作为一名长期与文件打交道的专业人士,我…...

)

基于ssm的精准扶贫管理系统(10061)

有需要的同学,源代码和配套文档领取,加文章最下方的名片哦 一、项目演示 项目演示视频 二、资料介绍 完整源代码(前后端源代码SQL脚本)配套文档(LWPPT开题报告/任务书)远程调试控屏包运行一键启动项目&…...

FPGA无人机电源设计:集成PMIC方案如何解决多路供电与空间挑战

1. 项目概述与核心挑战最近在做一个由FPGA控制的无人机项目,其中电源管理系统的设计让我感触颇深。无人机这玩意儿,飞控、图传、传感器一个比一个耗电,但留给电源和PCB的空间却极其有限。更头疼的是,主控用上了高性能的FPGA或SoC&…...

SAP查询字段定义的字符数

用户常会问到“***的文本描述可以输入多少个字符”。 操作步骤: 输入事物代码:SE11就能看到字段配置的字符数量。如何获得表名称:(OBB8举例) 操作步骤: 输入事物代码:OBB8...