1031 查验身份证

一.问题:

一个合法的身份证号码由17位地区、日期编号和顺序编号加1位校验码组成。校验码的计算规则如下:

首先对前17位数字加权求和,权重分配为:{7,9,10,5,8,4,2,1,6,3,7,9,10,5,8,4,2};然后将计算的和对11取模得到值Z;最后按照以下关系对应Z值与校验码M的值:

Z:0 1 2 3 4 5 6 7 8 9 10

M:1 0 X 9 8 7 6 5 4 3 2

现在给定一些身份证号码,请你验证校验码的有效性,并输出有问题的号码。

输入格式:

输入第一行给出正整数N(≤100)是输入的身份证号码的个数。随后N行,每行给出1个18位身份证号码。

输出格式:

按照输入的顺序每行输出1个有问题的身份证号码。这里并不检验前17位是否合理,只检查前17位是否全为数字且最后1位校验码计算准确。如果所有号码都正常,则输出All passed。

输入样例1:

4

320124198808240056

12010X198901011234

110108196711301866

37070419881216001X

输出样例1:

12010X198901011234

110108196711301866

37070419881216001X

输入样例2:

2

320124198808240056

110108196711301862

输出样例2:

All passed二.思路:

思路很简单:检查身份证号码前17位数是不是全是数字,然后计算前17位17位数字加权求和,对11取模得到值,最后按照对应值找到对应校验码M的值,拿我们计算出的这个校验码M的值和输入的身份证号码第18位比较,看是不是一样的,不一样说明该身份证号码有问题。

这题就注意输出格式和写判断条件的时候注意点。

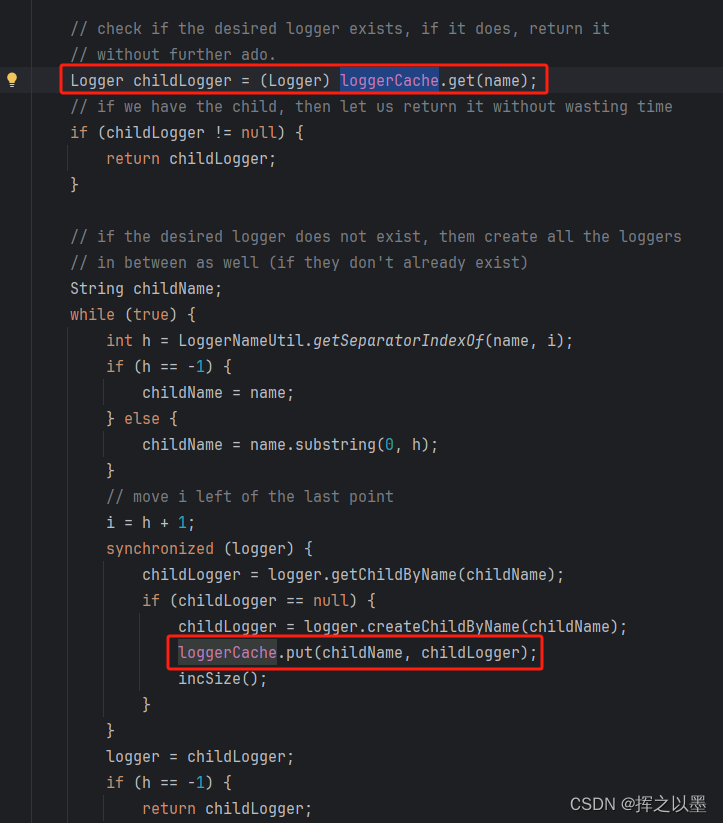

三.代码实现(C语言描述):

#include<stdio.h>

#include<stdlib.h>

int Is_num(char *num_str)

{//先检查身份证号码是否全为数字for(int i = 0;i < 17;i++){if(num_str[i] < '0'||num_str[i] > '9'){return 0;}}return 1;

}int Is_right_num(char *num_str)

{//对每一个身份号码的前17位数字加权求和,权重分配为: {7,9,10,5,8,4,2,1,6,3,7,9,10,5,8,4,2}int rate[17] = {7,9,10,5,8,4,2,1,6,3,7,9,10,5,8,4,2};int sum = 0;for(int j = 0;j < 17;j++){sum += rate[j]*(num_str[j]-'0');}//将计算的和对11取模得到值Z;最后按照以下关系对应Z值与校验码M的值://Z:0 1 2 3 4 5 6 7 8 9 10//M:1 0 X 9 8 7 6 5 4 3 2char M[11] = {'1','0','X','9','8','7','6','5','4','3','2'};int Z = sum % 11;char x = M[Z];if(x == num_str[17]){return 1;}return 0;

}int main()

{//输入整数N(≤100):输入的身份证号码的个数。int N = 0;scanf("%d",&N);//接下来N行每行输入1个18位身份证号码。char* num_str[N];int num_arr[N] = {0};int flag1 = 1;int flag2 = 1;int all_ok = 1;for(int i = 0;i < N;i++){char *str = (char *)malloc(sizeof(char)*19);scanf("%s",str);num_str[i] = str;}//先检查身份证号码是否全为数字int flag[N] = {0};int count = 0;for(int i = 0;i < N;i++){flag1 = Is_num(num_str[i]);flag2 = Is_right_num(num_str[i]);if(flag1 ==0 || flag2==0){flag[i] = 1;count++;}}//如果所有号码都正常,则输出All passed。if(count !=0){for(int i = 0;i < N;i++){if(flag[i]&&count != 1){printf("%s\n",num_str[i]);count--;}else if(flag[i]&&count == 1){printf("%s",num_str[i]);}}}else{printf("All passed\n");}return 0;

}相关文章:

1031 查验身份证

一.问题: 一个合法的身份证号码由17位地区、日期编号和顺序编号加1位校验码组成。校验码的计算规则如下: 首先对前17位数字加权求和,权重分配为:{7,9,10,5,8,4…...

如何共享 Android 不同模块的构建配置

最近想重新梳理学习一遍 Android 的各个知识点,于是新建了一个 AndroidStudy 项目仓库,打算每个知识块新建 1 个 module。 类似这样: AndroidStudy (Root Project) ├─app (Module0) ├─CustomView (Module1) ├─KotlinCoroutines (Modul…...

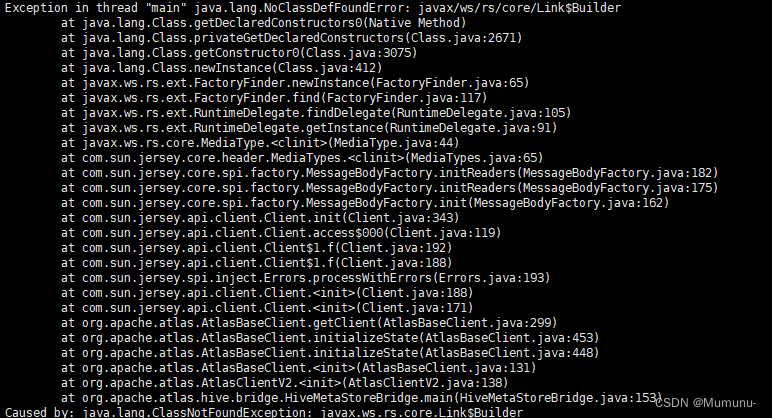

atlas运维中遇到的问题

1、java.lang.NoClassDefFoundError:javax/ws/rs/core/Link$Builder 主要原因:jsr311-api包中javax.ws.rs.core包中没有Link类,而Atlas以HBase作为元数据存储,HBase本身使用的为javax.ws.rs-api包中的core包,其中有Lin…...

06-React的路由

06-React的路由 1.相关理解 1).SPA的理解 单页Web应用(single page web application,SPA)。整个应用只有一个完整的页面。点击页面中的链接不会刷新页面,只会做页面的局部更新。数据都需要通过ajax请求获取, 并在前端异步展现。…...

虹科方案 | 加州理工学院利用HK-TrueNAS开展地震研究

一、客户背景 加州理工学院(CalTech)是世界顶尖的理工类科学研究型学府之一。加州理工学院地震实验室是加州理工学院地质与行星科学部(GPS)的一个分支机构,成立于1921年,自20年代以来一直是世界地震学研究中心,并且几十年来一直是媒体对大地…...

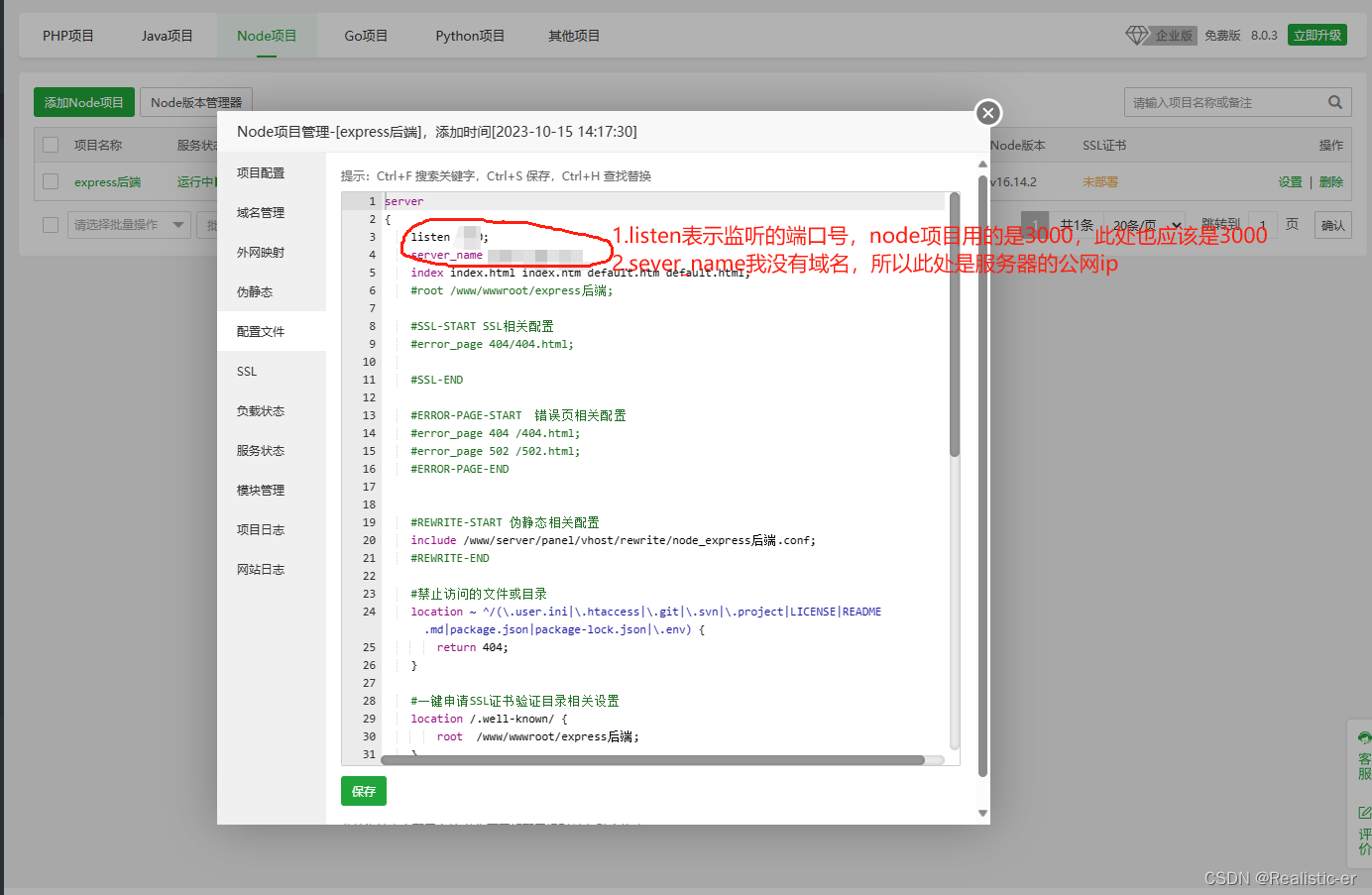

宝塔面板部署express以及MySql项目

第一次在宝塔面板上部署express和MySql项目,部署过程一直跑不通接口,特此记录一下。 在部署的时候,建议第一步把数据库MySql给跑通,中间好多原因是由于数据库的原因给引起的。 一.连接数据库 (1)在宝塔面…...

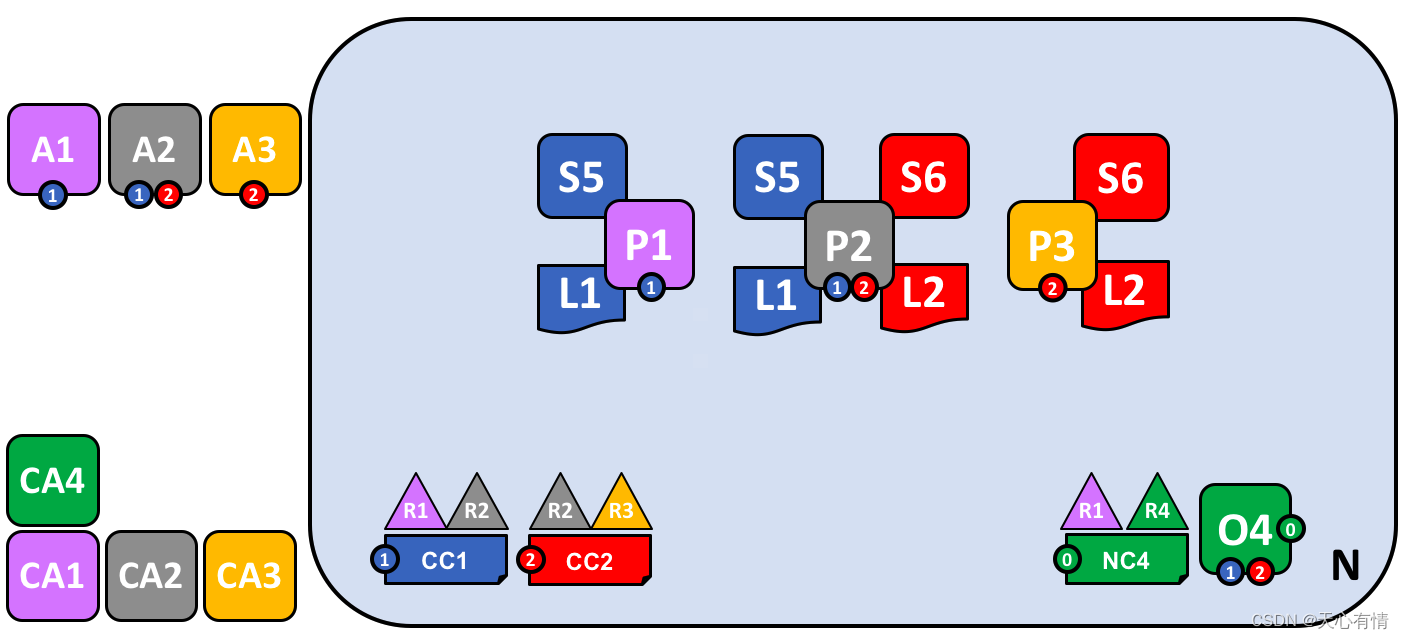

联盟链学习笔记-网络的创建

联盟链学习笔记 初始网络 下图是初始网络网络N的参考图 排序服务 在定义 网络 N 的时候,第一件事情就是定义一个 排序服务O4。O4 最初被配置并且由组织 R4 的一个管理员来启动,并且由 R4 管理。配置 NC4 包含了描述网络管理能力初始集合的规则。最初在…...

System.Drawing.Common.Bitmap跨平台的替代方案

使用SkiaSharp SkiaSharp是Skia Graphics Library的.Net跨平台实现,它可以在Windows,macOS,Linux,iOS,Android和其他平台上使用。 例如需要Linux版,则安装第一个和第四个: 以下是使用SkiaShar…...

深入理解 Java 泛型

没有泛型是怎样的 了解点 Java 历史的都知道,泛型是从 JDK 1.5 版本添加的特性,在 JDK1.5 之前,Java 很多特性都是没有的例如:泛型、注解、自动装箱和拆箱、可变参数。在介绍泛型之前,我们先来看看,如果没有泛型的世界是怎么样的。 假设有一个 List,我只想把 String 类…...

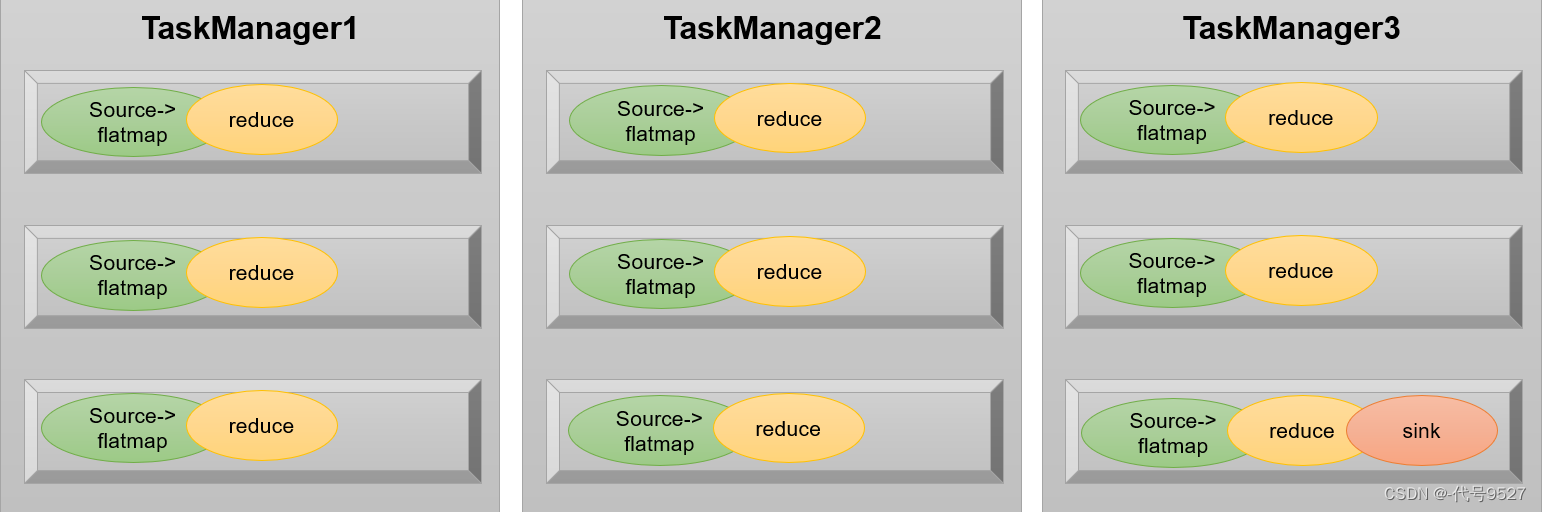

【基础篇】七、Flink核心概念

文章目录 1、并行度2、并行度的设置3、算子链4、禁用算子链5、任务槽6、任务槽和并行度的关系 1、并行度 要处理的数据量很多时,可以把一个算子的操作(比如前面demo里的flatMap、sum),"复制"多份到多个节点,…...

06-Scala面向对象

面向对象编程 Scala是一门完全面向对象的语言,摒弃了Java中很多不是面向对象的语法。 虽然如此,但其面向对象思想和 Java的面向对象思想还是一致的 Scala包 1)基本语法 Scala中基本的package包语法和 Java 完全一致 例如…...

【设计模式】单例模式、“多例模式”的实现以及对单例的一些思考

文章目录 1.概述2.单例模式实现代码2.1.饿汉式单例2.2.懒汉式单例2.3.双检锁单例2.4.静态内部类单例2.5.枚举单例 3.对单例的一些思考3.1.是否需要严格的禁止单例被破坏?3.2.懒汉式真的比饿汉式更佳吗?3.3.单例存在的问题 4.其他作用范围的单例模式4.1.线…...

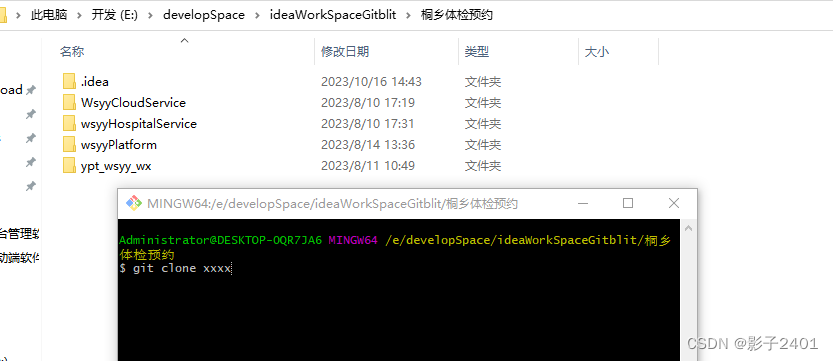

idea 2022 一个工作空间下导入git项目 后 无法导入第二个git项目

idea 2022 一个工作空间下导入git项目 后 无法导入第二个git项目 如图所示 我导入了一个git项目后,菜单栏出现了一个git按钮 找不到 导入git项目的按钮了 方式1、 通过idea设置 打开全局设置 如下图 把git先改为none,保存 保存后就可以看到 VCS按钮 导入…...

泛在电力物联网的关键技术与未来发展策略-安科瑞黄安南

摘要: 文章分析了泛在电力物联网的内涵及其主要特征,针对泛在电力物联网的建设目标、基本构架以及关键技术与未来发展策略进行综合探讨,期待得到专业人士的指点。 关键词: 泛在电力物联网, 网络规划, 网络发展 随着能源革命的不…...

iWall:支持自定义的Mac动态壁纸软件

iWall Mac是一款动态壁纸软件,它可以使用任何格式的漂亮视频(无须转换)、图片、动画、Flash、gif、swf、程序、网页、网站做为您的动态壁纸、动态桌面,并且可以进行交互。 这款软件功能多、使用简单、体积小巧、不占用资源、运行…...

【Docker 内核详解】namespace 资源隔离(四):Mount namespace Network namespace

【Docker 内核详解 - namespace 资源隔离】系列包含: namespace 资源隔离(一):进行 namespace API 操作的 4 种方式namespace 资源隔离(二):UTS namespace & IPC namespacenamespace 资源隔…...

STM32简介

STM32是ST公司基于ARM Cortex-M内核开发的32位微控制器,常应用在嵌入式领域如: 智能车(用stm32做寻迹小车,读取光电传感器或者摄像头数据,然后驱动电机前进和转弯); 无人机(用stm3…...

Yum安装JDK11

一、安装命令 : yum install java-11-openjdk二、执行以下命令来查看 JDK 11 的安装信息: yum list installed | grep java-11-openjdk三、找到 JDK 11 的软件包名称(使用以下命令来查询软件包的安装位置): rpm -ql…...

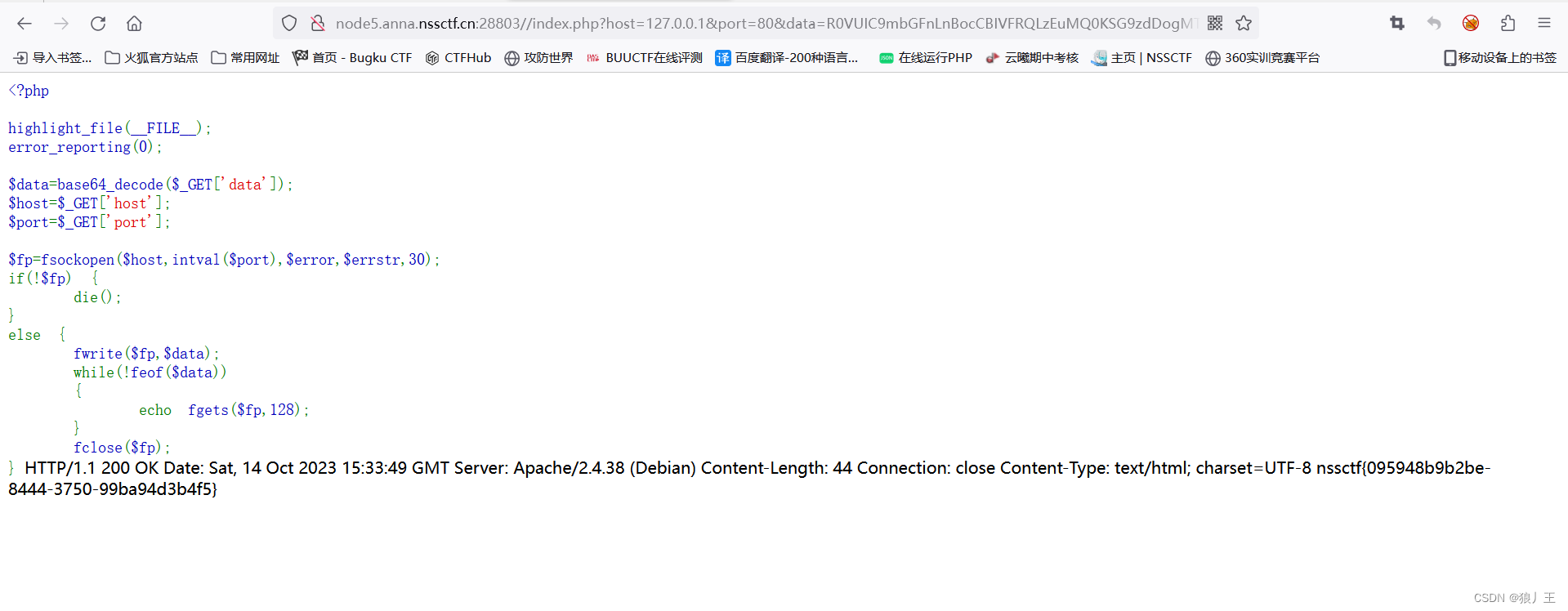

[HNCTF 2022 WEEK2]ez_ssrf题目解析

这题主要是引入ssrf这个漏洞攻击,本质上没有更深入的考察 本题是需要我们去伪造一个ssrf的请求头去绕过 题目开始给了我们信息让我们去访问index.php fsockopen函数触发ssrf fsockopen() 函数建立与指定主机和端口的 socket 连接。然后,它将传入的 bas…...

OpenFOAM: twoPhaseEulerFoam解读

twoPhaseEulerFoam全解读之一(转载) 本系列将对OpenFOAM-2.1.1 中的 twoPhaseEulerFoam 求解器进行完全解读,共分三部分:方程推导,代码解读,补充说明。本篇进行方程推导,详细介绍如果从双流体模型出发得到 twoPhaseEu…...

嵌入式开源项目解析与复刻实践指南

1. 嵌入式软件开源项目深度解析与复刻指南1.1 项目概述在嵌入式开发领域,工程化代码设计能力是区分初级与高级工程师的关键指标。本文精选五个经过实际验证的开源项目,从架构设计到实现细节进行深度剖析,为嵌入式开发者提供可复用的设计模式和…...

百川2-13B中文优势:OpenClaw在本地化办公场景中的特殊优化技巧

百川2-13B中文优势:OpenClaw在本地化办公场景中的特殊优化技巧 1. 为什么选择百川2-13B处理中文办公文档 去年我在整理团队季度报告时,曾尝试用多个开源模型处理中文PDF和微信群聊记录。当通用英文模型遇到中文标点符号和行业术语时,要么漏…...

解决k8s集群中containerd运行时拉取HTTP私有Harbor镜像的配置难题

1. 为什么需要配置HTTP私有Harbor镜像拉取 最近在帮客户部署Kubernetes集群时,遇到了一个典型问题:使用containerd作为容器运行时,无法从内网HTTP协议的Harbor私有仓库拉取镜像。这个问题其实很常见,特别是很多企业内网环境中&…...

Qwen3-0.6B-FP8逻辑推理能力实测:解决经典谜题与数学问题

Qwen3-0.6B-FP8逻辑推理能力实测:解决经典谜题与数学问题 最近在尝试一些轻量级的AI模型,发现Qwen3-0.6B-FP8这个小家伙挺有意思。它体积不大,但官方宣称在逻辑推理方面有不错的表现。这让我很好奇,一个只有6亿参数的模型&#x…...

OpenClaw安全指南:Qwen3-32B本地化部署的权限管控策略

OpenClaw安全指南:Qwen3-32B本地化部署的权限管控策略 1. 为什么需要特别关注OpenClaw的安全问题 第一次在本地部署OpenClaw时,我被它强大的自动化能力震撼了——这个AI助手能像真人一样操作我的电脑,从文件管理到网页浏览无所不能。但当我…...

如何用ImageSharp实现高效大数据处理:数据流管道与IAsyncEnumerable应用指南

如何用ImageSharp实现高效大数据处理:数据流管道与IAsyncEnumerable应用指南 【免费下载链接】ImageSharp :camera: A modern, cross-platform, 2D Graphics library for .NET 项目地址: https://gitcode.com/gh_mirrors/im/ImageSharp ImageSharp是一个现代…...

微信小程序集成通义千问:打造悬浮窗智能对话助手

1. 为什么要在微信小程序里集成通义千问? 最近两年AI对话助手火得一塌糊涂,但大部分应用都是独立APP或者网页版。其实对于很多轻量级场景来说,直接在微信小程序里集成AI助手反而更实用。想象一下,当你在小程序里购物遇到问题时&am…...

5种颠覆式UI控件库轮播组件创新用法:从业务痛点到零代码实现

5种颠覆式UI控件库轮播组件创新用法:从业务痛点到零代码实现 【免费下载链接】HandyControl Contains some simple and commonly used WPF controls 项目地址: https://gitcode.com/gh_mirrors/ha/HandyControl 在现代WPF应用开发中,UI控件库的轮…...

突破Twitter数据限制:Rettiwt-API开源工具零成本数据获取指南

突破Twitter数据限制:Rettiwt-API开源工具零成本数据获取指南 【免费下载链接】Rettiwt-API An API for fetching data from Twitter for free! 项目地址: https://gitcode.com/gh_mirrors/re/Rettiwt-API 在社交媒体数据驱动决策的时代,Twitter作…...

Nomic-Embed-Text-V2-MoE实战:构建智能文档检索系统与MySQL集成

Nomic-Embed-Text-V2-MoE实战:构建智能文档检索系统与MySQL集成 1. 引言 想象一下,你所在的公司有成千上万份产品手册、技术文档和合同文件,它们散落在各个文件夹里,格式五花八门。当你想找一份关于“如何解决产品X在低温环境下…...