网络安全中的人工智能:优点、缺点、机遇和危险

2022 年秋天,人工智能在商业领域爆发,引起了轰动,不久之后,似乎每个人都发现了 ChatGPT 和 DALL-E 等生成式 AI 系统的新的创新用途。世界各地的企业开始呼吁将其集成到他们的产品中,并寻找使用它来提高组织效率的方法。

但对于网络安全团队来说,这种兴奋和乐观情绪更是喜忧参半。

一方面,人工智能和机器学习使网络团队能够以我们梦想但在十年左右之前从未想过的方式实现自动化并加速其运营。近年来,这些技术使小型网络安全团队能够用更少的资源完成更多的工作,使他们最终能够在打击黑客、网络犯罪分子等方面取得进展。

另一方面,许多网络团队意识到,那些同样的坏人将能够访问同样强大的技术——而且这些系统目前不会区分谁在使用它们或出于什么目的。人工智能帮助网络安全团队每向前迈出一步,威胁行为者也会利用它来迈出一步或更多步。

网络安全专业人员知道他们需要快速采取行动来改善组织的网络防御,以解决这一问题。他们留下的是人工智能可以为 IT 安全带来的好处和效率收益与它会给本已复杂的网络风险环境增加的新威胁之间的推拉动态。

在本文中,我们将阐述人工智能对网络安全的影响,包括人工智能为网络安全团队带来的机会以及它给每个组织带来的内部和外部危险。我们还将探索如何开始将这种强大的新技术应用于常见的网络安全和风险管理任务。

人工智能在网络安全领域的崛起

尽管最近人们关注这项技术,但人工智能的形式已经存在很长时间了,其在网络安全操作中的应用也不是什么新鲜事。数十年来,网络团队一直在使用人工智能驱动的解决方案来监控网络上的异常或异常活动或检测未经授权的访问。神经网络技术和生成人工智能等最新进展使这些系统能够更快、更准确地工作,而且通常是独立的。

如今,这些技术允许网络安全团队自动化并增强其组织的防御和网络风险计划,而且它们只会越来越受欢迎。麻省理工学院和 Darktrace 2021 年的一份报告发现,高达 96% 的组织领导者打算采用人工智能用于防御目的。Blackberry 的更多研究发现,82% 的 IT 安全领导者计划在未来两年投资人工智能网络安全解决方案。

部分原因?麻省理工学院/Darktrace 的同一项调查发现,55% 的受访者认为他们目前没有能力预测新颖的人工智能驱动的网络攻击,并计划使用这些防御性人工智能功能来应对这些攻击。

网络攻击发生的频率也越来越高,成本也越来越高,促使许多组织寻求更敏捷、更具适应性的方式来跟上。将人工智能应用于网络安全还可以提高团队效率,增强这些时间和资源经常紧张的团队。

网络攻击中的人工智能

这一切都是在与民族国家、网络犯罪和黑客活动组织有关的威胁行为者所使用的方法日益复杂的背景下发生的,其中包括那些利用相同技术用于邪恶目的的组织。

在过去的几年里,我们看到了令人震惊的新型网络攻击,这些攻击使用了先进的技术,例如数据中毒,其目的是操纵防御人工智能组织正在实施的决策过程,以及深度伪造,其中生成式人工智能制造令人信服的信息真实人物的视听模仿。当以视频的形式提出要求 30,000 美元的亚马逊礼品卡时,看起来确实是你真正的首席执行官,而不是可疑的短信,这看起来更有说服力。

人工智能系统还增强了网络犯罪分子的计算能力,使他们能够更轻松地破解密码和加密,而像 ChatGPT 这样的生成式人工智能可以像许多人类一样(如果不是更好的话)编写网络钓鱼电子邮件,并帮助国际攻击者更好地模仿本地攻击者国外目标的语言。

人工智能在网络安全中的现代应用

网络安全和网络风险管理的几乎每个方面都有机会利用人工智能,而且随着技术变得越来越复杂,越来越多的机会正在涌现。

首先,让我们看一下当今网络安全团队正在利用的一些最常见的人工智能系统类型。

人工智能的类型

人工智能是指能够执行通常需要人类智力、洞察力和判断力的任务的计算机系统,包括解决问题、决策、学习、推理和视觉感知。

人工智能系统有多种形式,包括:

机器学习

开发统计算法来获取大量数据,无需额外编程即可从中学习,基于数据做出决策,并随着时间的推移改进其输出,这被称为机器学习。此类系统的常见示例包括 Netflix 和 Amazon 等公司使用的推荐引擎。

机器学习通常以三种方式发生:

监督学习,人类标记数据,机器学习模型学习根据模式分析、分类和组织数据。

无监督学习,模型获得原始的、未标记的数据来学习,无需人工输入。

强化学习,模型被赋予任务并因错误而受到惩罚,因正确而受到奖励。

神经网络和深度学习:

神经网络和深度学习是机器学习的子集,旨在创建能够模仿人类思维过程并解决比机器学习系统更复杂的任务的系统。ChatGPT 就是基于该技术的。在网络安全方面,它们可用于防止网络钓鱼攻击、检测和解决恶意软件、分析网络流量和用户行为,以及增强网络安全专业人员执行的日常任务以提高效率。

自然语言处理和大语言模型

自然语言处理(NLP)是人工智能的一个领域,专注于教导机器理解和使用人类语言。亚马逊的 Alexa 和微软的 Siri 虚拟助手都使用这种类型的人工智能。

专家系统

专家系统是旨在高水平执行非常具体的任务的人工智能,例如分析大量数据以产生对特定主题的见解或预测。

在网络安全中,这些不同类型的人工智能系统可用于检测异常行为、识别威胁和扫描漏洞等。由于他们能够检测新的威胁并从以前遇到的威胁中学习,因此使用人工智能技术的网络安全系统和工具可以比传统方法更有效。这些方法需要投入大量时间和资源,依赖于准确度较低的手动分析,并且通常难以在新威胁出现时快速适应。

人工智能网络安全优势和用例

那么,网络安全团队如何开始应用人工智能来增强网络防御、提高效率并找到将网络风险转化为战略机遇的方法?

网络安全中的人工智能可以比作人体中的免疫系统,但对于组织的网络安全来说:它可以自主检测和解决威胁,从这些威胁中学习以防止重复事件或拦截新威胁,并持续扫描其中的任何内容。普通的。

以下是人工智能在网络安全中的一些常见应用:

防止网络攻击

人工智能网络安全系统可实现主动的网络风险管理。他们通常能够使用模式识别技术来识别恶意软件、勒索软件和其他形式的网络攻击,然后在它们造成问题之前阻止它们。他们甚至能够通过识别黑客或网络犯罪分子何时修改恶意代码以试图逃避网络安全措施来预测未来的网络攻击。目前具备这些功能的技术包括Darktrace RESPOND、CrowdStrike Falcon、Tenable和IBM 的 Watson AI。

人工智能能够消费和综合有关跨行业和全球网络安全趋势的信息,帮助网络安全团队预测并领先于网络风险趋势。

人工智能系统还能够分析传入的电子邮件流量,以检测和拦截网络钓鱼攻击,或者在攻击成功时向网络安全团队发出警报。

加强事件响应

当网络攻击确实发生时,人工智能系统可以帮助您更快地做出反应(甚至是实时反应),通过快速分析事件数据并将结果提供给网络安全领导者来遏制或修复损害。它还显示出开发自我修复功能的潜力,使其能够自动响应威胁、入侵和破坏。

据估计,一次网络攻击平均会给组织造成近 500 万美元的损失,人工智能系统为您的事件响应增加的每一点敏捷性都可以为您节省大量资金。

提高威胁检测的准确性

与使用手动方法的网络安全分析师相比,人工智能系统更不容易出现人为错误。通过人工智能增强这些团队可以帮助他们降低误报或漏报威胁的比率,并腾出时间来从事更具战略性的工作以及更好、更快的事件响应。这也为您的网络安全计划带来了更高水平的可靠性。

大容量数据分析

人工智能系统非常擅长筛选大量数据并标记异常模式或活动。随着当今产生的大量数据,团队几乎不可能手动审查所有数据。将安全、防火墙和入侵检测日志以及其他 IT 安全数据输入 AI 系统可以帮助其识别网络上的日常行为,并检测任何问题,例如可能表明存在内部威胁或正在进行的数据泄露的可疑活动。

人工智能模型还可以通过实时进行定量风险分析、建议缓解措施并帮助您跟踪关键风险指标以主动管理网络风险,从而加速您的网络风险量化计划。

自动化、连续的控制和漏洞测试

人工智能系统有潜力用于自动连续监控和测试整个组织的网络安全控制、漏洞和补丁管理。手动执行这项工作是一个非常耗时的过程。让人工智能自动持续地执行,可以帮助您实时识别和纠正任何差距,并始终保持审计准备状态。

效率提升

人工智能可以使制定政策和程序文件等耗时的任务变得更容易完成。像 ChatGPT 这样的系统可以通过自动制定这些文档的大纲甚至初稿,让网络团队快速开始此类工作。

允许人工智能减轻常规或低影响的威胁还可以让您的网络安全团队将注意力集中在解决您的组织面临的最关键的网络风险上,而无需牺牲覆盖所有基础的能力。这提高了整个组织的 IT 安全性。

改善网络风险文化和网络安全培训

人工智能系统可用于根据真实示例对网络攻击(例如网络钓鱼尝试)进行更真实的模拟,这可用于提高网络风险意识并加强整个组织的良好网络安全实践。

扩展能力

随着您的组织及其网络安全计划的发展以及网络安全风险形势的变化,人工智能系统可以轻松调整和改进以扩展规模。

其他用途

以上是我们目前看到的人工智能在网络安全中的一些主要用例,但还有很多很多,包括:

※ 预测违规风险

※ 用户认证

※ 欺诈识别

※ 自动化威胁情报

※ 垃圾邮件过滤器

人工智能在网络安全方面的挑战

数据质量

人工智能系统的有效性取决于训练它们的数据的质量。如果您无法访问足够多的数据,或者您拥有的数据质量低下,那么您的人工智能系统可能效率较低或存在偏见,从而导致误报率更高,从而达不到使用的目的首先是这些系统。在最坏的情况下,这甚至可能会给您的组织带来更多网络安全问题。

人工智能驱动的网络攻击和人工智能漏洞

如上所述,网络安全团队并不是唯一希望利用人工智能的力量来提高其效率的团队:网络犯罪分子、黑客组织和民族国家已经在使用这些系统来提高其攻击和网络操作的复杂性。

尽管听起来很科幻,但组织和政府运营的人工智能系统不断与网络空间中威胁行为者驾驶的机器人和其他对抗性人工智能系统进行战斗。

例如,数据中毒是一种常见技术,其中敌对人工智能或黑客试图访问和操纵组织人工智能系统训练的数据以影响其行为。无论你的人工智能系统在检测网络钓鱼攻击方面有多成功,威胁行为者使用的人工智能可能同样会产生更令人信服的攻击。由于人工智能系统已经展现了编写代码的能力,黑客还可以利用它们动态更改恶意软件代码,以绕过网络安全措施。

隐私和道德问题

任何运行在人工智能上的系统本质上都会消耗大量的数据。通常,这些数据可能具有高度敏感或个人性质。当然,这引发了数据隐私和道德使用方面的担忧——这些担忧开始引起世界各地监管机构的关注。利用人工智能的组织有责任确保他们知道向这些系统提供的数据的去向、数据的处理方式,并找到确保数据安全的方法。您还必须了解与您自己的系统集成的任何人工智能驱动的第三方软件或系统如何处理这些数据。

过度依赖人工智能

人工智能无疑是提高效率和提高网络安全计划有效性的强大方法,但太多的好事很快就会变成坏事。网络安全团队需要缓和让人工智能掌舵的冲动,并确保适当的制衡已经到位,人类监督参与重要决策的制定,并且对人工智能系统如何工作和运行有足够的洞察力。做出决定和建议。

在网络安全中使用人工智能的最佳实践

对于想要开始利用人工智能系统的网络安全团队面临的所有挑战,遵循这些最佳实践可以帮助减轻风险,同时仍然利用好处:

有一个计划

人工智能并不是一种可以在安全运营中开始实施的技术。在开始在网络安全中使用人工智能之前,请确保您已制定部署、监督和管理人工智能的计划。您还应该围绕整个组织中人工智能的可接受使用制定政策,以便每个人都了解在何处、如何以及出于何种目的可以使用人工智能。

定期进行安全评估

就像网络团队不断分析其组织网络的安全性一样,对人工智能系统进行同样的努力也很重要。毕竟,它们的核心是数字系统,与任何其他软件、系统或网络都存在类似的漏洞。定期进行人工智能安全评估是必须的。

安全地开发您的系统

如果您正在内部构建人工智能驱动的网络安全解决方案,请确保该流程遵循与您生产的任何其他商业或内部产品相同的安全开发、配置和部署标准。

管理第三方和供应商风险

如果您要部署的人工智能是由第三方或外部供应商构建的,请确保您已通过组织现有的第三方风险管理计划评估了与这些实体相关的任何第三方风险。

维护数据安全

确保您能够跟踪提供给人工智能系统的任何数据的去向以及数据的存储和处理方式。如果数据具有极其敏感的性质,您可能需要考虑根本不将其提供给人工智能。

使用人工智能和现代 GRC 平台管理网络安全风险

人工智能将通过提高网络团队的效率和准确性以及增加网络风险环境的复杂性,彻底改变组织处理网络安全的方式。仅在过去的一年里,这项技术就取得了突飞猛进的发展,而且没有任何放缓的迹象。

虽然人工智能本身就是管理网络安全风险的强大工具,但与现代 GRC 平台结合使用时,它的功能会更加强大。结合使用这些技术可以帮助您全面了解网络安全状况,自动化规划、缓解和响应,并将网络风险与业务影响联系起来。

相关文章:

网络安全中的人工智能:优点、缺点、机遇和危险

2022 年秋天,人工智能在商业领域爆发,引起了轰动,不久之后,似乎每个人都发现了 ChatGPT 和 DALL-E 等生成式 AI 系统的新的创新用途。世界各地的企业开始呼吁将其集成到他们的产品中,并寻找使用它来提高组织效率的方法…...

36 机器学习(四):异常值检测|线性回归|逻辑回归|聚类算法|集成学习

文章目录 异常值检测箱线图z-score 保存模型 与 使用模型回归的性能评估线性回归正规方程的线性回归梯度下降的线性回归原理介绍L1 和 L2 正则化的介绍api介绍------LinearRegressionapi介绍------SGDRegressor 岭回归 和 Lasso 回归 逻辑回归基本使用原理介绍正向原理介绍损失…...

maven-default-http-blocker (http://0.0.0.0/): Blocked mirror for repositories

前言 略 说明 新设备上安装了mvn 3.8.5,编译新项目出错: [ERROR] Non-resolvable parent POM for com.admin.project:1.0: Could not transfer artifact com.extend.parent:pom:1.6.9 from/to maven-default-http-blocker (http://0.0.0.0/): Bl…...

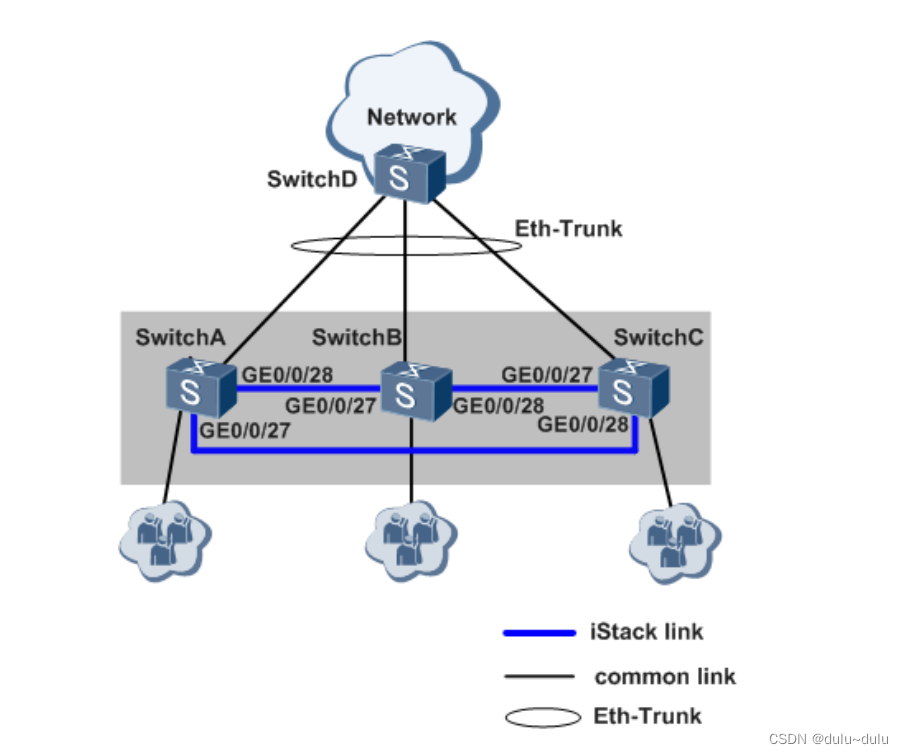

盒式交换机堆叠配置

目录 1.配置环形拓扑堆叠 2.设备组建堆叠 3.设备组件堆叠 堆叠 istack,是指将多台支持堆叠特性的交换机设备组合在一起,从逻辑上组合成一台交换设备。如图所示,SwitchA与 SwitchB 通过堆叠线缆连接后组成堆叠 istack,对于上游和…...

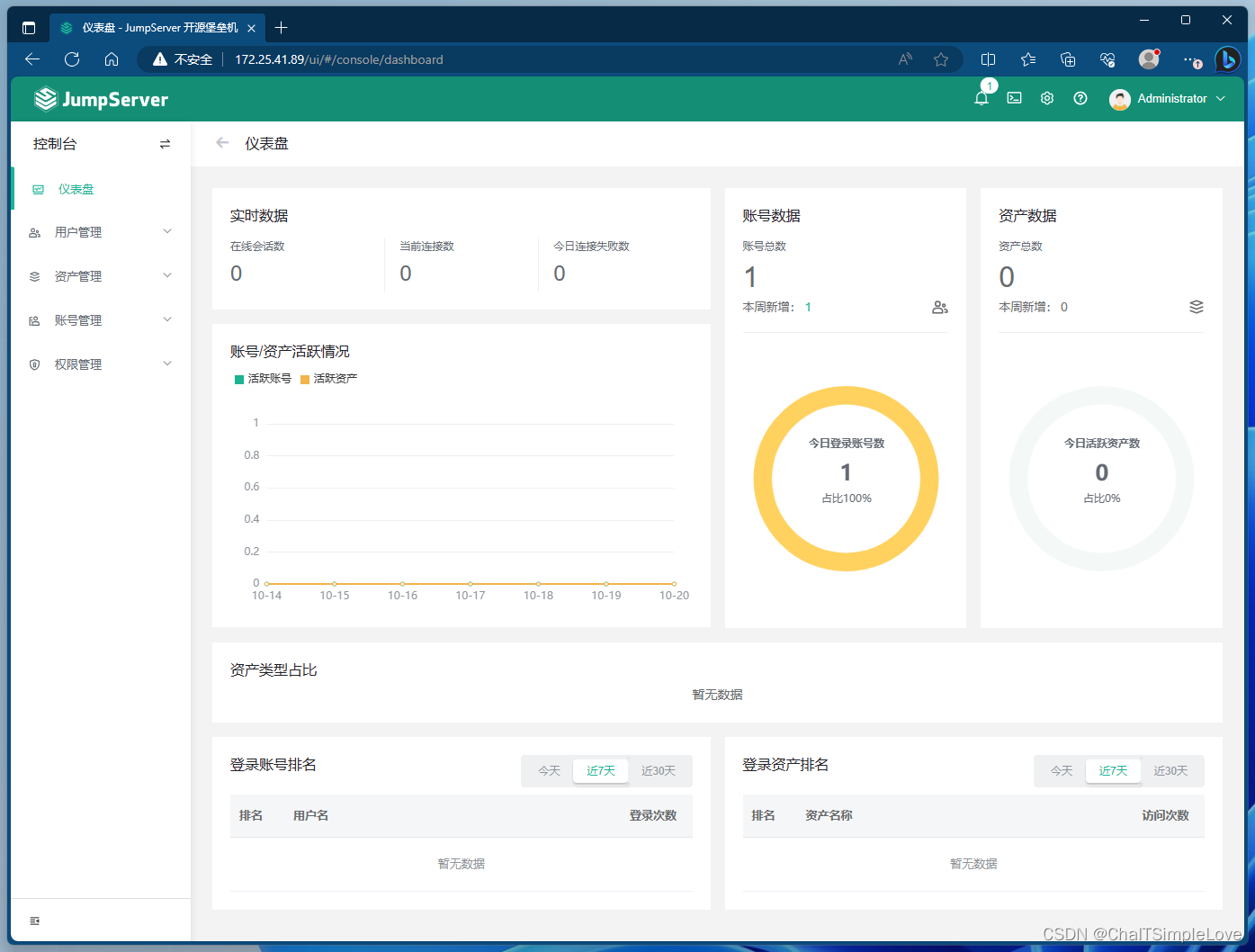

openEuler 服务器安装 JumpServer (all-in-one 模式)

openEuler 服务器安装 JumpServer JumpServer 简介什么是 JumpServer ?JumpServer 的各种类型资产JumpServer 产品特色或优势JumpServer 符合 4A 规范 JumpServer 系统架构应用架构组件说明 JumpServer 安装部署环境要求网络端口网络端口列表防火墙常用命令 在线脚本…...

vue3后台管理系统之路由守卫

下载进度条 pnpm install nprogress //路由鉴权:鉴权,项目当中路由能不能被的权限的设置(某一个路由什么条件下可以访问、什么条件下不可以访问) import router from /router import setting from ./setting // eslint-disable-next-line typescript-eslint/ban-ts-comment /…...

微信小程序连接数据库与WXS的使用

🎉🎉欢迎来到我的CSDN主页!🎉🎉 🏅我是Java方文山,一个在CSDN分享笔记的博主。📚📚 🌟推荐给大家我的专栏《微信小程序开发实战》。🎯Ἲ…...

django 项目基本配置

项目工程初始化 安装框架 pip install django使用命令创建项目 django-admin startproject 项目名称效果 根目录创建apps用以放置所有包 切换至apps目录创建子应用 python ../manage.py startapp usermuxi_shop_back/settings.py # Build paths inside the project lik…...

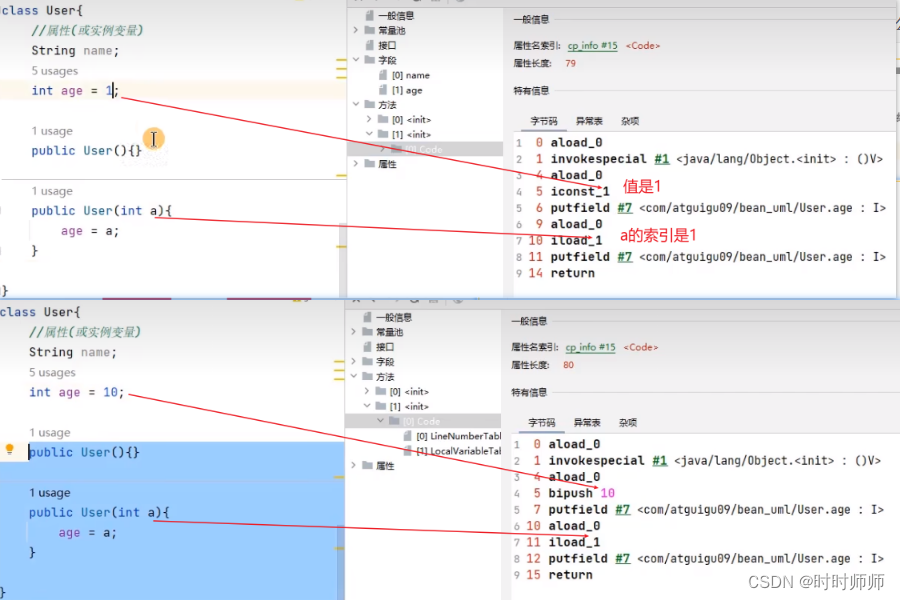

JAVA基础(JAVA SE)学习笔记(六)面向对象编程(基础)

前言 1. 学习视频: 尚硅谷Java零基础全套视频教程(宋红康2023版,java入门自学必备)_哔哩哔哩_bilibili 2023最新Java学习路线 - 哔哩哔哩 第二阶段:Java面向对象编程 6.面向对象编程(基础) 7.面向对象编程&…...

吉利高端品牌领克汽车携手体验家,重塑智能创新的汽车服务体验

浙江吉利控股集团(以下简称“吉利集团”)始建于1986年,1997年进入汽车行业,一直专注实业,专注技术创新和人才培养,坚定不移地推动企业转型升级和可持续发展。现资产总值超5100亿元,员工总数超过…...

短视频矩阵系统源码(搭建)

短视频矩阵源码的开发路径分享如下: 1、首先,确定项目需求和功能,包括用户上传、编辑、播放等。 2、其次,搭建开发环境,选择合适的开发工具和框架。 3、然后,进行项目架构设计和数据库设计,确…...

k8s 实战 常见异常事件 event 及解决方案分享

k8s 实战 常见异常事件 event 及解决方案分享 集群相关 Coredns容器或local-dns容器 重启集群中的coredns组件发生重启(重新创建),一般是由于coredns组件压力较大导致oom,请检查业务是否异常,是否存在应用容器无法解析域名的异常。如果是l…...

【Python机器学习】sklearn.datasets回归任务数据集

为什么回归分析在数据科学中如此重要,而sklearn.datasets如何助力这一过程? 回归分析是数据科学中不可或缺的一部分,用于预测或解释数值型目标变量(因变量)和一个或多个预测变量(自变量)之间的关系。sklearn.datasets模块提供了多种用于回归分析的数据集,这些数据集常…...

)

Springboot写电商系统(2)

Springboot写电商系统(2) 1.新增收货地址1.创建t_addresss数据库表2.创建Address实体类3.数据库操作的持久层1.接口写抽象方法2.xml写方法映射sql3.测试 4.前后数据交互的业务层1.sql操作的异常抛出2.交互方法的接口定义3.接口的方法实现4.测试 5.与前端…...

SpringBoot中过滤器与拦截器的区别

SpringBoot中过滤器与拦截器的区别 过滤器和拦截器的区别: ①拦截器是基于java的反射机制的,而过滤器是基于函数回调。 ②拦截器不依赖与servlet容器,过滤器依赖与servlet容器。 ③拦截器只能对action请求起作用,而过滤器则可以对…...

SystemVerilog(2)——数据类型

一、概述 和Verilog相比,SV提供了很多改进的数据结构。它们具有如下的优点: 双状态数据类型:更好的性能,更低的内存消耗队列、动态和关联数组:减少内存消耗,自带搜索和分类功能类和结构:支持抽…...

记一次Postgresql从堆叠注入到RCE

本次研究过程来自一次某cms的代码审计实战,整个环境部署的相对较好,postgresql、web权限都有单独的用户管理,web目录不可写、服务器不能出网等限制。不过比较幸运的是所有的数据操作都是用同一个superuser权限的postgresql用户来执行的。 限…...

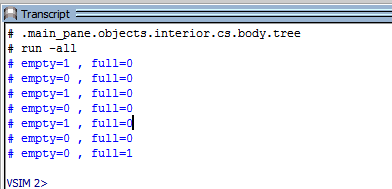

通用FIFO设计深度8宽度64,verilog仿真,源码和视频

名称:通用FIFO设计深度8宽度64,verilog仿真 软件:Quartus 语言:verilog 本代码为FIFO通用代码,其他深度和位宽可简单修改以下参数得到 reg [63:0] ram [7:0];//RAM。深度8,宽度64 代码功能:…...

尝试进行表格处理

꧂ input输入多行文本,3个回车结束꧁ 用input输入如果你想要使用 input 输入多行文本,可以在输入时按照以下方式来终止输入: text while True:line input("请输入文本(按回车继续,按3个回车结束)…...

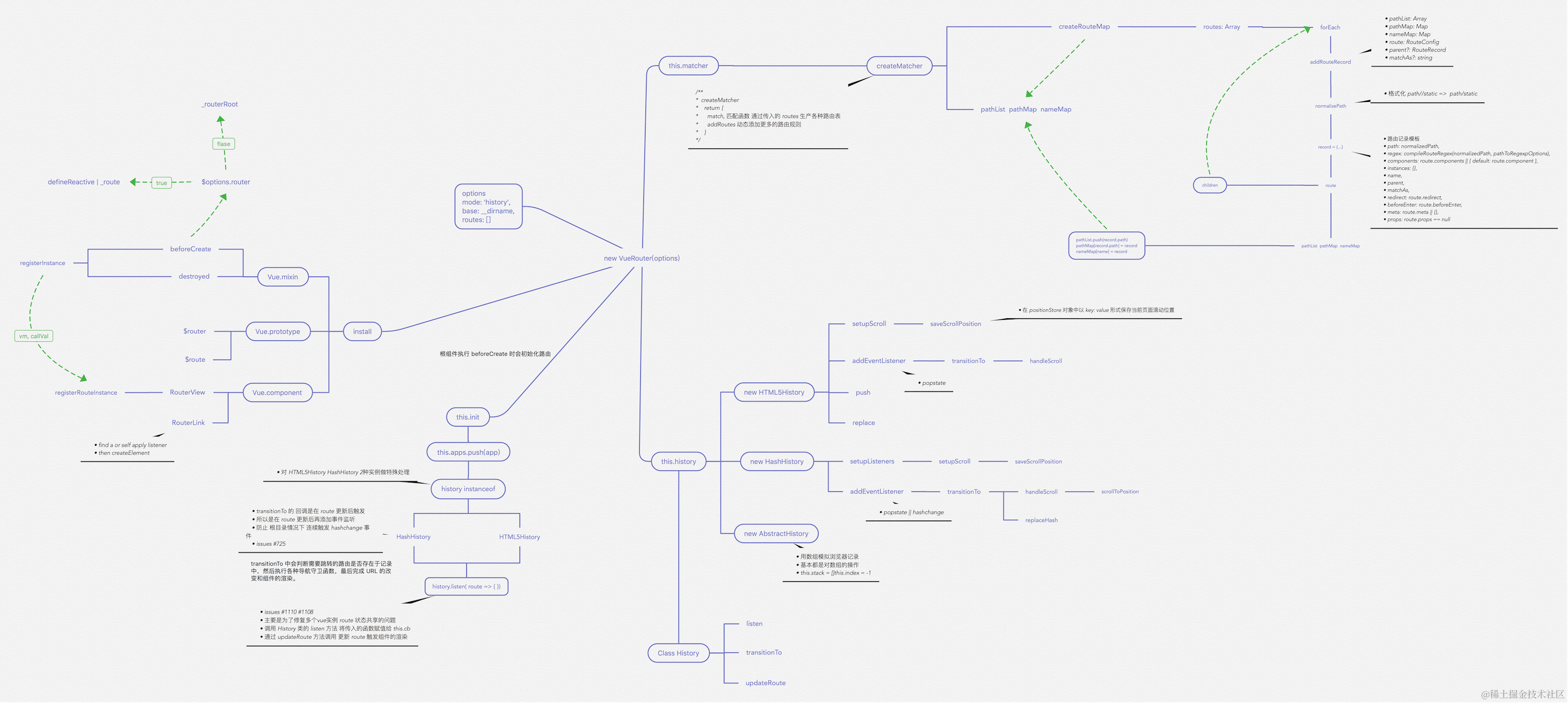

VueRouter 源码解析

重要函数思维导图 路由注册 在开始之前,推荐大家 clone 一份源码对照着看。因为篇幅较长,函数间的跳转也很多。 使用路由之前,需要调用 Vue.use(VueRouter),这是因为让插件可以使用 Vue export function initUse(Vue: GlobalAP…...

2026届毕业生推荐的十大降AI率方案推荐榜单

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 要想有效避开人工智能文本检测系统的精准辨认,对于生成的内容能够施行如下这一系…...

ThinkPad T480黑苹果实战手册:从商务本到macOS工作站的完美蜕变

ThinkPad T480黑苹果实战手册:从商务本到macOS工作站的完美蜕变 【免费下载链接】t480-oc 💻 Lenovo ThinkPad T480 / T580 / X280 Hackintosh (macOS Monterey 12.x - Sequoia 15.x) - OpenCore 项目地址: https://gitcode.com/gh_mirrors/t4/t480-oc…...

深度神经网络滚动轴承故障识别与寿命预测实现【附代码】

✨ 本团队擅长数据搜集与处理、建模仿真、程序设计、仿真代码、EI、SCI写作与指导,毕业论文、期刊论文经验交流。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,查看文章底部二维码(1)一维Inception-SE端到端故障诊断模型:为…...

从‘学生选课’到‘电商订单’:3个真实业务场景图解ER图三大关系

实战图解:三大业务场景下的ER关系建模精髓 当产品经理在白板上画出第一个矩形框时,整个会议室突然安静了下来——这个简单的几何图形即将决定未来数据库的结构走向。ER图作为数据世界的建筑蓝图,其核心价值不在于图形本身,而在于如…...

)

ValueCAN3硬件接线图详解:手把手教你连接车载CAN网络(附引脚图)

ValueCAN3硬件接线图详解:手把手教你连接车载CAN网络(附引脚图) 第一次拿到ValueCAN3设备时,许多工程师会被金属外壳上那排神秘的引脚难住。这些直径不到2毫米的金属触点,却是连接整车CAN网络的神经末梢。本文将用实验…...

别再只盯着Network面板了!用Python 3分钟自动解析Chrome导出的.har文件,提取关键请求数据

3分钟用Python自动化解析.har文件:告别低效手动分析 每次面对几十个.har文件时,你是否还在逐个点击Network面板查看请求?作为开发者,我们经常需要分析接口性能、监控错误请求或统计API调用情况。手动处理这些数据不仅耗时…...

Compose LazyList状态管理全解:从滚动监听、恢复,到与Paging3的完美集成

Compose LazyList状态管理全解:从滚动监听、恢复,到与Paging3的完美集成 在构建现代移动应用时,列表是最常见也最复杂的UI组件之一。Jetpack Compose通过LazyColumn和LazyRow提供了声明式的列表实现,但真正让列表变得健壮和高效的…...

为什么你的Chromatic注入器经常“failed to fetch“?5个修复方法详解

为什么你的Chromatic注入器经常"failed to fetch"?5个修复方法详解 【免费下载链接】chromatic Universal modifier for Chromium/V8 | 广谱注入 Chromium/V8 的通用修改器 项目地址: https://gitcode.com/gh_mirrors/be/chromatic 作为一名技术爱…...

ChatGPT机器翻译优化指南:温度、提示词与避坑实践

1. 项目概述与核心价值最近在机器翻译(Machine Translation, MT)领域,一个绕不开的话题就是如何用好以ChatGPT为代表的大语言模型。我自己在尝试将GPT-3.5/4集成到翻译工作流中时,遇到了不少困惑:为什么有时候翻译质量…...

XUnity自动翻译器终极指南:5分钟让任何Unity游戏变中文版

XUnity自动翻译器终极指南:5分钟让任何Unity游戏变中文版 【免费下载链接】XUnity.AutoTranslator 项目地址: https://gitcode.com/gh_mirrors/xu/XUnity.AutoTranslator 还在为外语游戏而烦恼吗?XUnity自动翻译器是你的终极解决方案!…...