黑客技术(网络安全)学习

1.网络安全是什么

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。

2.网络安全市场

一、是市场需求量高;

二、则是发展相对成熟入门比较容易。

3.所需要的技术水平

需要掌握的知识点偏多(举例):

| 外围打点能力 | 渗透 |

| 漏洞挖掘 | 流量分析 |

| 代码审计 | 逆向免杀 |

4.国家政策环境

对于国家与企业的地位愈发重要,没有网络安全就没有国家安全

更有为国效力的正义黑客—红客联盟

可见其重视程度。

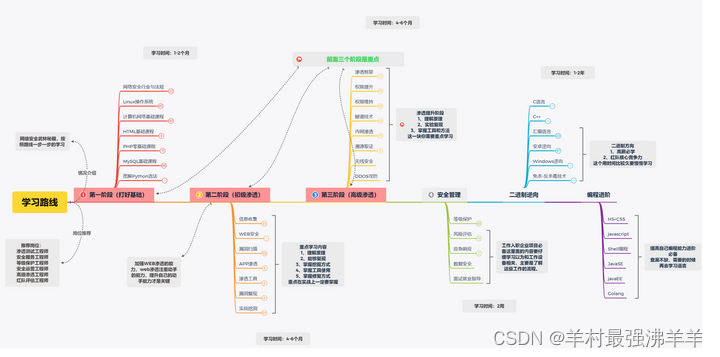

5.网络安全学习路线

网络安全(黑客技术)学习路线图

第一阶段:安全基础

网络安全行业与法规

Linux操作系统

计算机网络

HTML PHP Mysql Python基础到实战掌握

第二阶段:信息收集

IP信息收集

域名信息收集

服务器信息收集

Web网站信息收集

Google hacking

Fofa网络安全测绘

第三阶段:Web安全

SQL注入漏洞

XSS

CSRF漏洞

文件上传漏洞

文件包含漏洞

SSRF漏洞

XXE漏洞

远程代码执行漏洞

密码暴力破解与防御

中间件解析漏洞

反序列化漏洞

第四阶段:渗透工具

MSF

Cobalt strike

Burp suite

Nessus Appscea AWVS

Goby XRay

Sqlmap

Nmap

Kali

第五阶段:实战挖洞

漏洞挖掘技巧

Src

Cnvd

众测项目

热门CVE漏洞复现

靶场实战

学习框架已经整理完毕,现在就差资料资源了,我这里整理了所有知识点对应的资料资源文档。

需要的朋友可以点赞收藏留言“已关注,求分享”,注意后台消息就行

1.全知识点视频教程

2.全工具包

3.SRC技术文档

4.代码审计

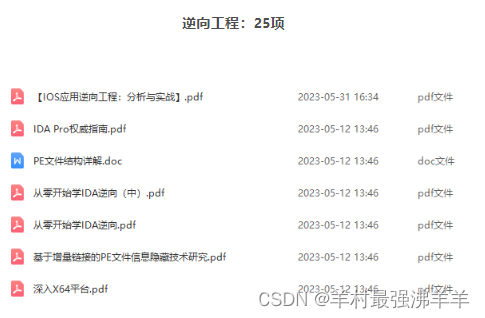

5.逆向工程

需要的朋友可以点赞收藏留言“已关注,求分享”,注意后台消息就行

6.网络安全的前景

人才需求量很大的,市场空缺大,像物联网网应用的普及、5G的普及等,都会增加网络安全岗位的需求。

从长久来看,网络安全只会越来越火,智能学科的崛起必定带动新型的网络安全技术发展。

网络安全未来三大发展方向:

网络安全(安全等保)

云原生安全

AI 人工智能在网络安全的运用( ChatGPT )

发展空间大:

在企业内部,网络工程师基本处于"双高"地位,即地位高、待遇高。就业面广,一专多能,实践经验适用于各个领域。

增值潜力大:

掌握企业核心网络架构、安全技术,具有不可替代的竞争优势。职业价值随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨。

职业寿命长:

网络工程师工作的重点在于对企业信息化建设和维护,其中包含技术及管理等方面的工作,工作相对稳定,随着项目经验的不断增长和对行业背景的深入了解,会越老越吃香。

7.最后

我在这里可以很肯定地告诉你:"网络安全有很好的发展前景,前沿网络安全技术即将崛起,或者说已经崛起"。

相关文章:

黑客技术(网络安全)学习

1.网络安全是什么 网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。 2.网络安全市场 一、是市场需求量高; 二、则是发展相对成熟…...

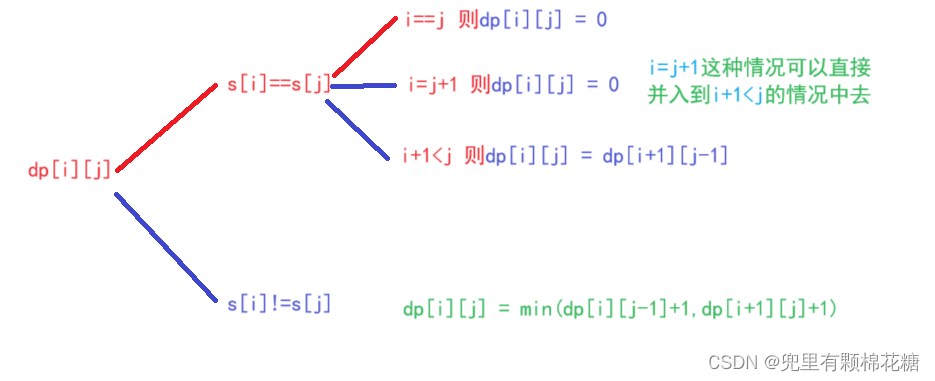

【算法|动态规划No.28】leetcode1312. 让字符串成为回文串的最少插入次数

个人主页:兜里有颗棉花糖 欢迎 点赞👍 收藏✨ 留言✉ 加关注💓本文由 兜里有颗棉花糖 原创 收录于专栏【手撕算法系列专栏】【LeetCode】 🍔本专栏旨在提高自己算法能力的同时,记录一下自己的学习过程,希望…...

AWS SAP-C02教程10-其它服务

接下来介绍的内容是一些SAP-C02考试会涉及到的,但是目前无法很好将其归类,暂且放在其它服务中 目录 1 AWS WorkSpaces2 AWS APP Stream 2.02.1 WorkSpaces vs APP Stream 2.03 AWS Device Farm4 AWS AppSync5 AWS Outposts6 AWS WaveLength7 AWS Local Zones8 AWS Cloud Map…...

C语言 力扣习题 10.19日 day1

1.两整数相加 给你两个整数 num1 和 num2,返回这两个整数的和。 示例 1: 输入:num1 12, num2 5 输出:17 解释:num1 是 12,num2 是 5 ,它们的和是 12 5 17 ,因此返回 17 。 示例 …...

【Linux升级之路】8_Linux多线程

目录 一、【Linux初阶】多线程1 | 页表的索引作用,线程基础(优缺点、异常、用途),线程VS进程,线程控制,C多线程引入二、【Linux初阶】多线程2 | 分离线程,线程库,线程互斥࿰…...

FFT64点傅里叶变换verilog蝶形运算,代码和视频

名称:FFT64点verilog傅里叶变换 软件:Quartus 语言:Verilog 代码功能: 使用verilog代码实现64点FFT变换,使用蝶形运算实现傅里叶变换 演示视频:http://www.hdlcode.com/index.php?mhome&cView&…...

学习JS闭包

作用域 作用域分为:全局作用域和函数作用域。链式作用域:子对象会一级一级往上查找父对象的变量。 什么是闭包? 闭包可以理解为定义在函数内部的函数,是由一个函数以及与其相关的引用环境组合而成的实体。可以在函数内部访问外部函数的变量&a…...

在Mac上安装配置svn

版本控制系统对于程序员来说是至关重要的工具,而Subversion(简称svn)就是一种流行的版本控制系统。本文将指导你在Mac上安装并配置svn,让你更好地管理代码版本。 安装svn 首先,我们需要从Subversion官方网站下载适合…...

数据结构----算法--五大基本算法(这里没有写分支限界法)和银行家算法

数据结构----算法–五大基本算法(这里没有写分支限界法)和银行家算法 一.贪心算法 1.什么是贪心算法 在有多个选择的时候不考虑长远的情况,只考虑眼前的这一步,在眼前这一步选择当前的最好的方案 二.分治法 1.分治的概念 分…...

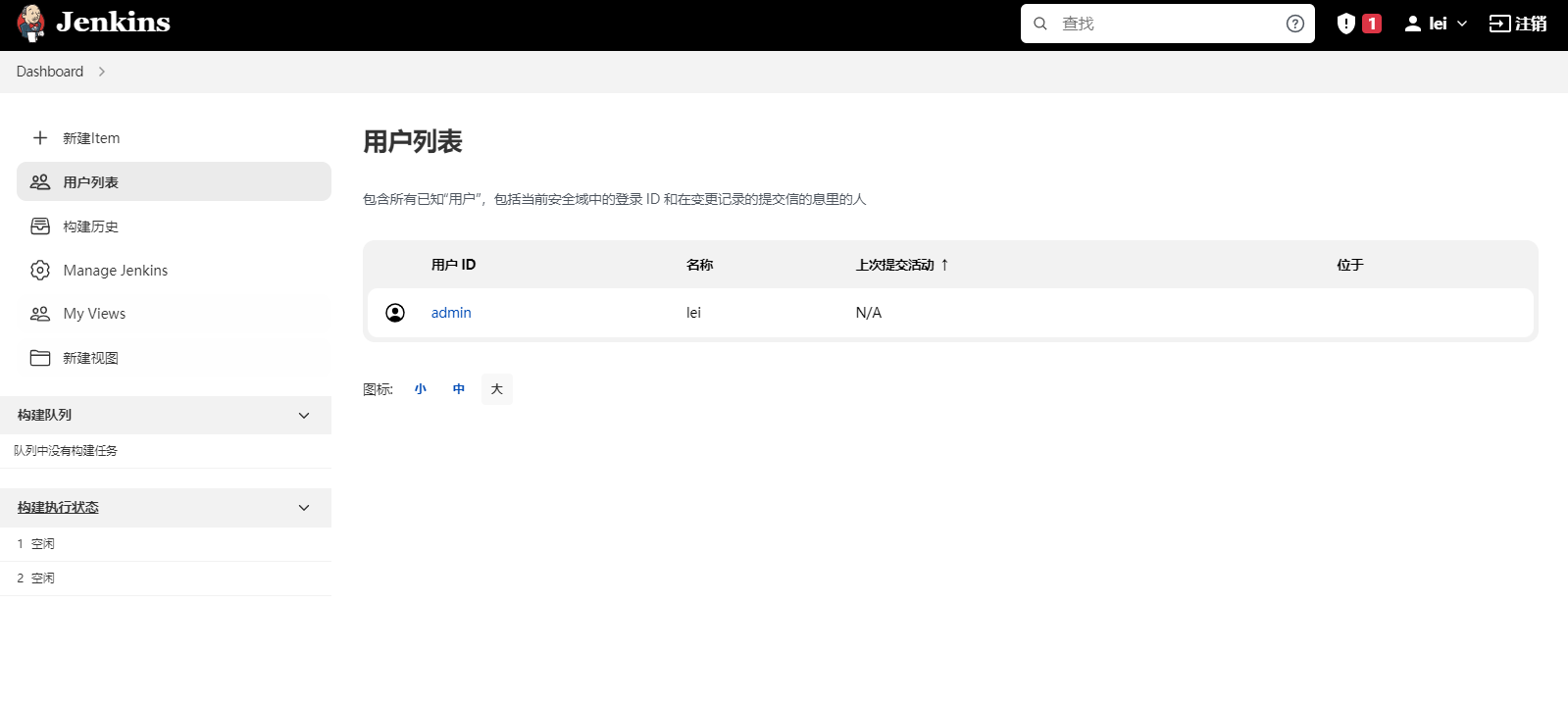

【七:docken+jenkens部署】

一:腾讯云轻量服务器docker部署Jenkins https://blog.csdn.net/qq_35402057/article/details/123589493 步骤1:查询jenkins版本:docker search jenkins步骤2:拉取jenkins镜像 docker pull jenkins/jenkins:lts步骤3:…...

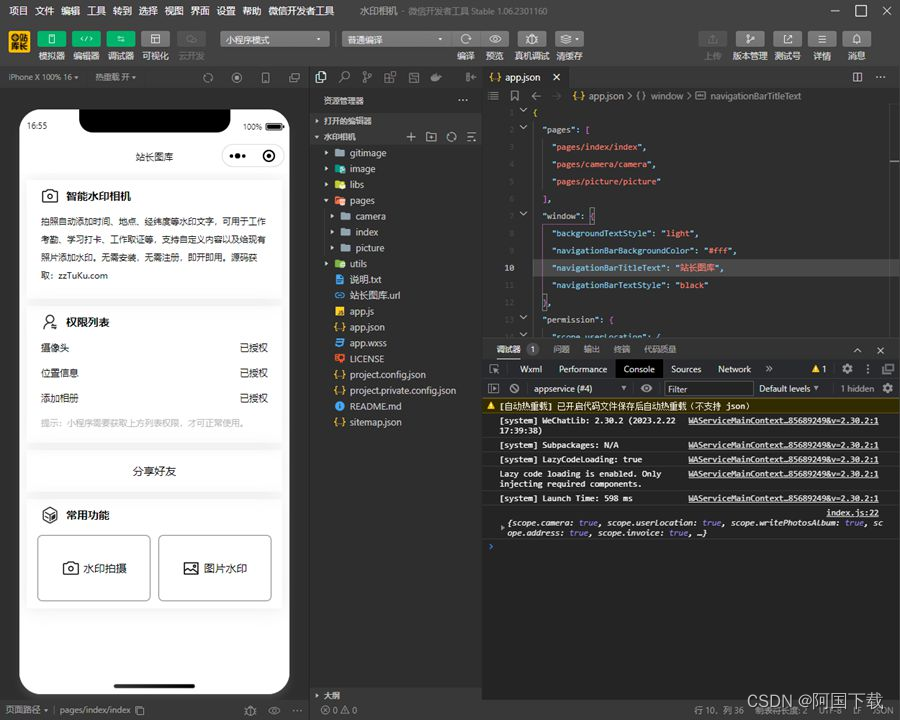

智能水印相机微信小程序源码

相信大家日常在生活中或者工作中都有使用过水印相机来拍照记录吧,但是又要在手机上面多下载一个APP。 那么小编今天给大家带来一款智能水印相机,拍照自动添加时间、地点、经纬度等水印文字,可用于工作考勤、学习打卡、工作取证等,…...

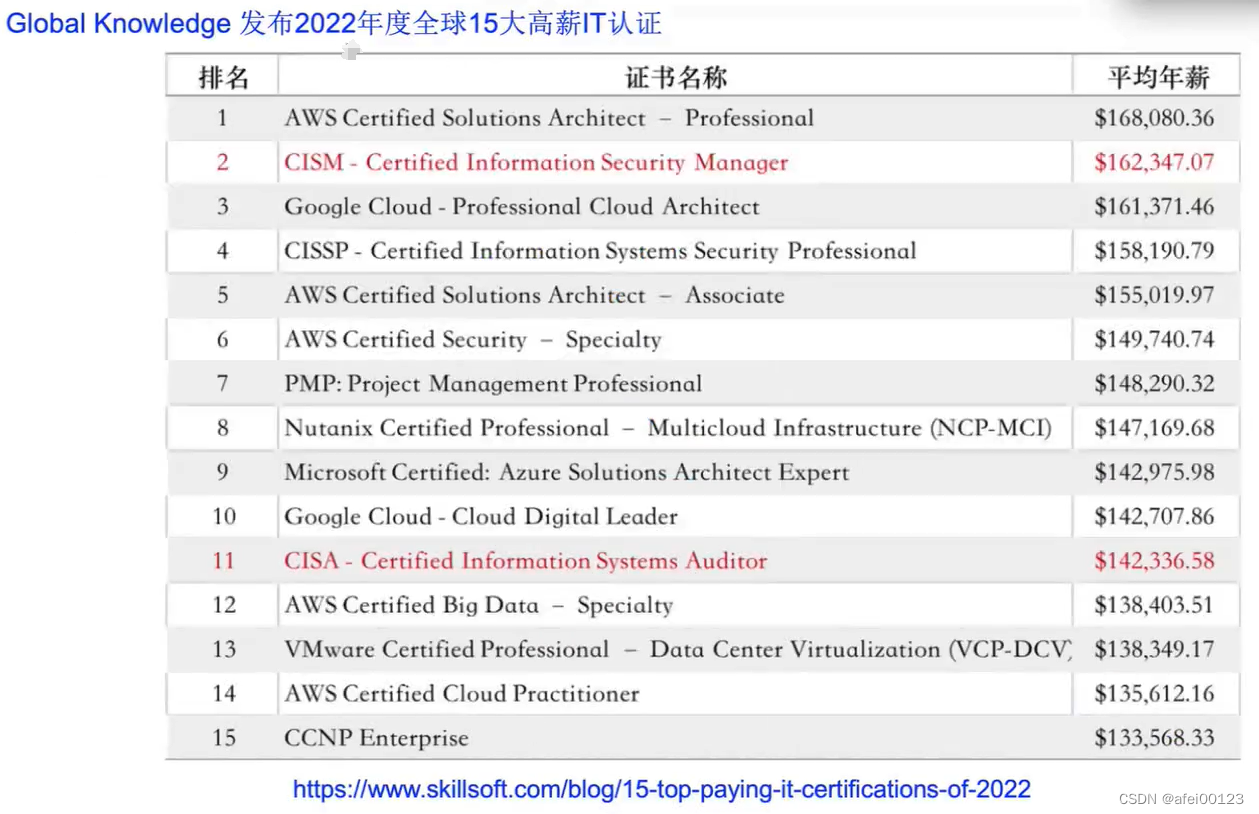

一、2023 CISSP认证介绍

目录 1.CISSP概况 2.CISSP考题分析 3.备考建议 1.CISSP概况 参考:...

redis 实现互相关注功能

突然想到平时的设计软件如何实现互相关注这个功能,然后查询后大致思路如下: 可以使用 Redis 数据库来存储关注关系。 在社交网络应用程序中,互相关注功能(也称为双向关注或好友关系)是一种常见的功能,允许…...

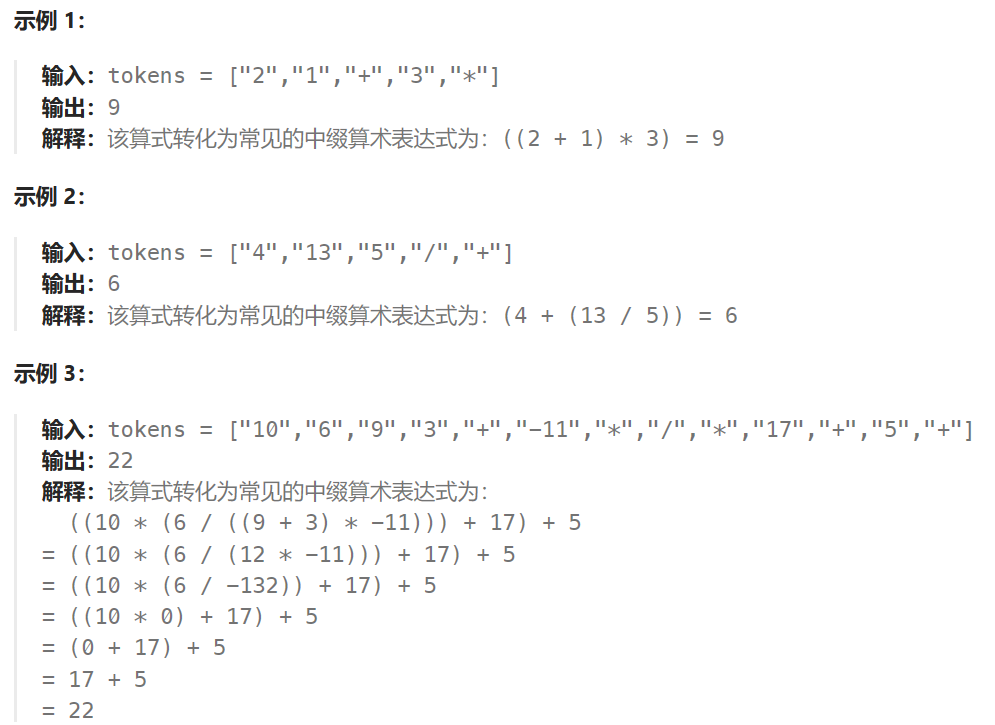

【代码随想录】算法训练营 第十一天 第五章 栈与队列 Part 2

20. 有效的括号 题目 给定一个只包括 (,),{,},[,] 的字符串 s ,判断字符串是否有效。 有效字符串需满足: 左括号必须用相同类型的右括号闭合。左括号必须以正确的顺序闭合。每个右括号都有一…...

mysql 启动报错 Can t change dir to xxx, No such file or directory 配置错误或挂载导致

省流: 挂载的话,使用 /etc/fstab 放fstab里会在程序启动前加载NFS文件系统,放rc.local里往往造成程序启动加载时找不到路径。 正文: 在企业中,服务器重启,有时候会遇到mysql 启动报错 Cant change dir …...

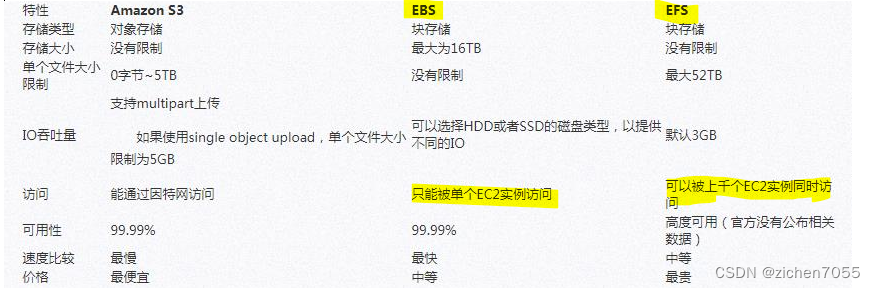

AWS SAA-C03考试知识点整理

S3: 不用于数据库功能 分类: S3 Standard :以便频繁访问 S3 Standard-IA 或 S3 One Zone-IA : 不经常访问的数据 Glacier: 最低的成本归档数据 S3 Intelligent-Tiering智能分层 :存储具有不断变化或未知访问…...

HugeGraph 部署和Hubble1.0.0的数据导入Bug修复

背景 HugeGraph 安装部署了最新版本1.0.0,发现它的 Web 工具 Hubble 有一个大 Bug。数据导入的时候,配置节点属性映射这个选项时,下拉框只有一个选项,但实际上,元数据配置中的属性有3个,这个 Bug 是怎么产…...

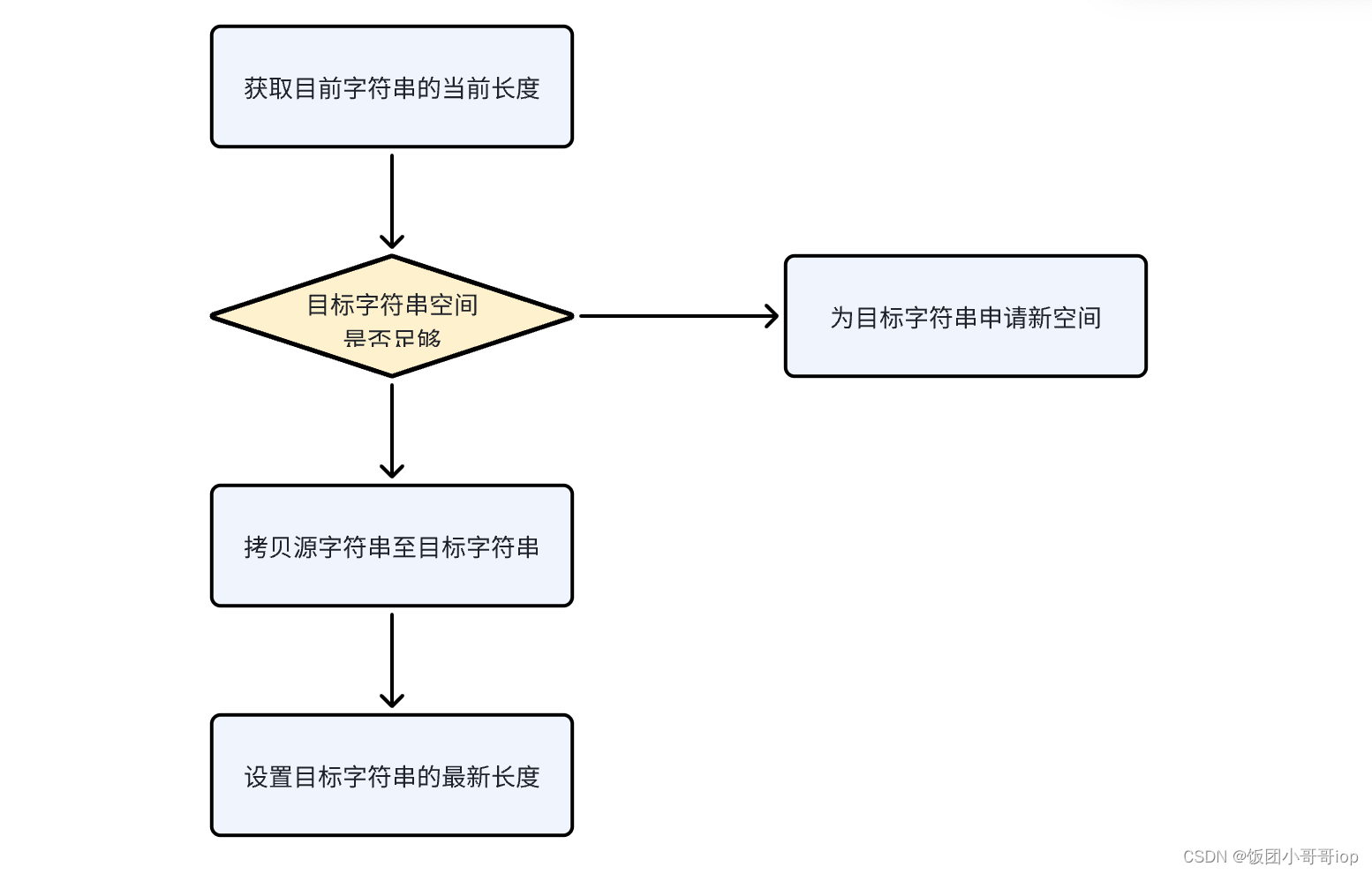

01、字符传实现为什么是SDS而不是char*?

问题: 1. sds 是什么 ? 2. sds 相对于char * 有什么好处 ?解决了哪些疑难杂症? 3. sds 有什么不足?可以优化的点? 思考下: 平常工作开发中,我们记录一条用户信息、订单信息&…...

顺应趋势,用大数据精准营销抓住大数据时代的机遇

想先问大家一个问题:“你觉得现在的营销好做吗?”想必大多数人在说到自己如何营销这一点上,都有道不完的“苦水”。“现在找客户难,投了几十万的广告费,真正来的客户却少得可怜,平均获客成本高得吓人”一位…...

面向石油和天然气的计算机视觉和深度学习1

面向石油和天然气的计算机视觉和深度学习1 1. 好处1.1 安全1.2 生产优化与估算(Production Optimization and Estimation)1.3 降低生产和维护成本(Reduce Production and Maintenance Costs) 2. 应用2.1 维护2.1.1 预测维护&#…...

智能修复中的缺陷检测与修补建议

智能修复中的缺陷检测与修补建议 随着人工智能技术的快速发展,智能修复系统在软件开发、工业制造等领域发挥着越来越重要的作用。缺陷检测与修补是智能修复的核心环节,能够帮助开发者快速发现并修复代码或产品中的问题,提高效率并降低成本。…...

别再死记硬背!用LabVIEW的For/While循环和移位寄存器,5分钟搞定累加、阶乘和平方和

LabVIEW循环结构与移位寄存器:数学计算的优雅解法 在图形化编程领域,LabVIEW以其独特的数据流编程范式脱颖而出。当传统文本编程语言依赖变量赋值和内存操作时,LabVIEW通过连线传递数据,用图形元素构建程序逻辑。这种差异在循环结…...

5分钟快速部署OBS-RTSPServer:免费RTSP直播流终极指南

5分钟快速部署OBS-RTSPServer:免费RTSP直播流终极指南 【免费下载链接】obs-rtspserver RTSP server plugin for obs-studio 项目地址: https://gitcode.com/gh_mirrors/ob/obs-rtspserver OBS-RTSPServer是一款专为OBS Studio设计的开源RTSP服务器插件&…...

Hadoop 完整入门详解

Apache Hadoop 是 Apache 开源的大数据分布式基础框架,基于廉价普通服务器集群,解决 PB/EB 级海量数据的存储、离线批量计算 问题,是整个大数据生态的基石。灵感源自 Google GFS、MapReduce 论文,Java 开发,名字源于创…...

PPTAgent终极指南:10分钟掌握AI智能演示文稿生成

PPTAgent终极指南:10分钟掌握AI智能演示文稿生成 【免费下载链接】PPTAgent An Agentic Framework for Reflective PowerPoint Generation 项目地址: https://gitcode.com/gh_mirrors/pp/PPTAgent 你是否曾为制作演示文稿而烦恼?从整理文档内容到…...

Rails 7.1 新特性深度解析:从Dockerfile生成到异步查询的全面升级

1. Rails 7.1 新特性概览 Rails 7.1 作为 Ruby on Rails 框架的最新版本,带来了许多令人兴奋的新功能。这次更新不仅优化了开发体验,还引入了多项实用特性,让开发者能够更高效地构建现代 Web 应用。如果你正在考虑是否要将现有项目升级到 Rai…...

)

GraalVM Native Image内存暴增紧急响应清单(含jcmd + native-image-agent + heapdump离线分析三件套)

第一章:GraalVM Native Image内存暴增的典型现象与根因认知当使用 GraalVM 的 native-image 工具将 Java 应用编译为原生可执行文件时,开发者常在构建阶段遭遇 JVM 堆内存急剧飙升(如从 2GB 涨至 16GB),甚至触发 OutOf…...

终极游戏音频解密指南:如何使用acbDecrypter快速提取加密音频

终极游戏音频解密指南:如何使用acbDecrypter快速提取加密音频 【免费下载链接】acbDecrypter 项目地址: https://gitcode.com/gh_mirrors/ac/acbDecrypter 你是否遇到过想要提取游戏中的背景音乐或音效,却发现音频文件被加密无法直接播放&#x…...

建议收藏|2026年版程序员AI大模型转型实战路线,小白也能快速上手

2026年,AI大模型技术早已深度渗透各行各业,从智能制造、智能体自动化到企业级知识库、多模态交互系统,大模型已然成为数字化转型的核心基建。面对这波不可逆的技术变革,传统程序员依托扎实的工程化思维与代码功底,转型…...

推荐系统核心逻辑与工业级架构实践

1. 推荐系统入门:从零理解核心逻辑第一次接触推荐系统是在2012年,当时我负责一个电商平台的商品展示优化。传统分类目录的转化率持续走低,我们尝试了最简单的"买了又买"推荐,转化率立即提升了37%。这个数字让我意识到&a…...