【Web安全】SQL注入攻击几种常见防御手法总结

文章目录

- 前言

- 一、使用参数化查询

- 二、输入验证和过滤

- 三、使用存储过程

- 四、最小权限原则

- 五、使用ORM框架

- 六、使用准备语句

- 七、使用安全的数据库连接

- 八、避免动态拼接SQL语句

- 九、使用防火墙和入侵检测系统

- (一)防火墙

- (二)入侵检测系统(Intrusion Detection System,简称IDS)

- 十、定期更新和维护数据库软件

- (一)定期更新

- (二)维护任务

- 总结

前言

本篇文章主要介绍防范SQL注入攻击最实用的集中防御技术手段,仅作参考!!!

SQL注入是Web安全中最常见的攻击手段之一,该漏洞主要是攻击者通过在用户输入中插入恶意的SQL语句,未经过滤从而执行数据库操作,该漏洞的防御手段无外乎以下几点&#x

相关文章:

【Web安全】SQL注入攻击几种常见防御手法总结

文章目录 前言一、使用参数化查询二、输入验证和过滤三、使用存储过程四、最小权限原则五、使用ORM框架六、使用准备语句七、使用安全的数据库连接八、避免动态拼接SQL语句九、使用防火墙和入侵检测系统(一)防火墙(二)入侵检测系统(Intrusion Detection System,简称IDS)十、定期…...

)

Linux网络编程杂谈(聊聊网络编程背后的故事)

数据是如何传输到物理网络上的? 以TCP为例,当 TCP 决定发送数据时,这些数据需要经过多个处理阶段才能真正被传输到物理网络。其中一个关键步骤是将数据移动到网络接口卡 (NIC)。以下是这个过程的详细描述: 数据序列化: TCP 会为要…...

执行Maven项目时,无法解析项目的依赖关系

报错[ERROR] Failed to execute goal on project pdms-services: Could not resolve dependencies for project ..... 在IDEA ----> setting ---->Remote Jar Repositories ----> Maven jar repositories中添加远程仓库的http地址。 再次进行maven的clean和install就好…...

索引有哪些缺点以及具体有哪些索引类型

索引的优缺点 优点: 合理的增加索引,可以提高数据查询的效率,减少查询时间 有一些特殊的索引,可以保证数据的完整性,比如唯一索引 缺点: 创建索引和维护索引需要消耗时间 索引需要额外占用物理空间 对创建…...

前端学成在线项目详细解析二

12-banner区域-课程表布局 HTML布局 <div class"right"><h3>我的课程表</h3><div class"content">1</div> </div> CSS样式 /* 课程表 */ .banner .right {margin-top: 60px;width: 218px;height: 305px;background-…...

Linux 网卡性能优化设置

在高速网络传输中,每秒传输的数据量非常大。网络设备设置有一种缓存机制,即“缓存区”,在 Linux 系统中,网卡缓冲分为两种类型:软件缓冲区和硬件缓冲区。 要提高网络吞吐率,首先当然是升级linux kernel。其…...

【java】B卷)

华为OD 最大嵌套括号深度(100分)【java】B卷

华为OD统一考试A卷+B卷 新题库说明 你收到的链接上面会标注A卷还是B卷。目前大部分收到的都是B卷。 B卷对应20022部分考题以及新出的题目,A卷对应的是新出的题目。 我将持续更新最新题目 获取更多免费题目可前往夸克网盘下载,请点击以下链接进入: 我用夸克网盘分享了「华为O…...

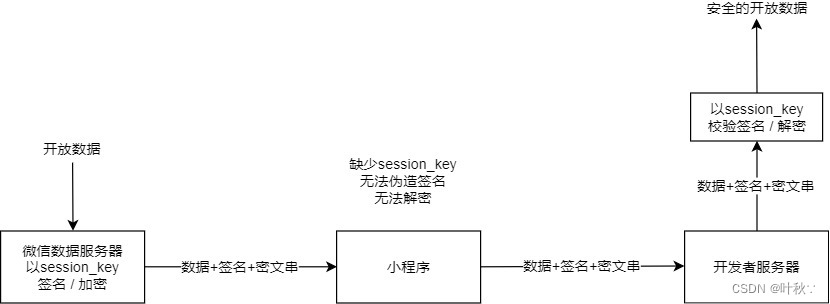

“微信小程序登录与用户信息获取详解“

目录 引言微信小程序微信登录介绍1. 微信登录的基本概念2. 微信小程序中的微信登录 微信小程序登录的wxLogin与getUserProfile的区别1. wx.login()2. wx.getUserProfile()3.两者区别 微信小程序登录的理论概念1. 微信登录流程2. 用户授权与登录态维护 微信小程序登录的代码演示…...

软考-防火墙技术与原理

本文为作者学习文章,按作者习惯写成,如有错误或需要追加内容请留言(不喜勿喷) 本文为追加文章,后期慢慢追加 by 2023年10月 防火墙概念 根据网络的安全信任程度和需要保护的对象,人为地划分若干安全区域…...

MOS管型号

MOS 管型号 N型 型号类型电压电流Rds封装资料AP60N03DFN30V60A45mΩPDFN3x3-8L手册 P型 型号类型电压电流Rds封装资料AO4447AP30V-18.5A8.2mΩSOIC-8手册 NP型 型号类型电压电流Rds封装资料NP4606PN30V7A、-6A45mΩSOP8手册KS3640MBPN30V20A、-22A45mΩPDFN3333手册NCE30…...

龙测票选,5本最受欢迎的软件测试书籍

随着技术的发展,软件测试所涉猎的领域越来越广泛,包括测试理论、方法、管理、工具等,一直在随之变化。对新手来说,这时候需要有一个引路明灯,避免走弯路,提高学习效率。而书籍就扮演着这样的角色。一本好的…...

C#中各种循环遍历的功能与应用

在C#编程中,循环遍历是一种重要的技巧,它使我们能够有效地处理集合、数组和其他数据结构。本文将深入探讨C#中常见的循环遍历方式,包括for循环、foreach循环、while循环和do while循环,并给出它们在实际应用中的使用场景、示例和最…...

【必看技巧】Access开发者必备:如何用代码隐藏功能区、导航区、状态栏?

hi,大家好呀! 今天想着给大家分享点啥呢?最近几个月断更的有些“勤快”了,那就给大家分享个几行代码。 当我们在access中开发完成后,为了让我们的系统更加的像一个系统,我们会把access的功能区࿰…...

领先一步,效率翻倍:PieCloudDB Database 预聚集特性让查询速度飞起来!

在大数据时代,如何有效地管理和处理海量数据成为了企业面临的核心挑战。为此,拓数派推出了首款数据计算引擎 PieCloudDB Database,作为一款全新的云原生虚拟数仓,旨在提供更高效、更灵活的数据处理解决方案。 PieCloudDB 的设计理…...

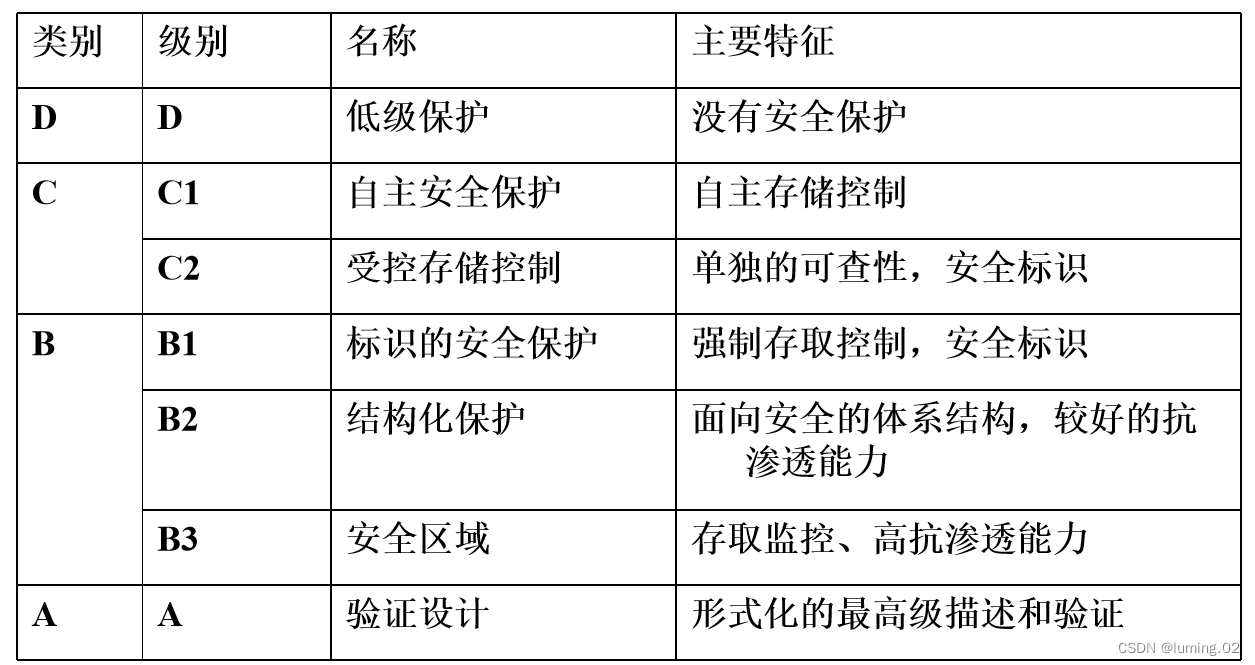

系统性认知网络安全

前言:本文旨在介绍网络安全相关基础知识体系和框架 目录 一.信息安全概述 信息安全研究内容及关系 信息安全的基本要求 保密性Confidentiality: 完整性Integrity: 可用性Availability: 二.信息安全的发展 20世纪60年代&…...

MySQL查看数据库、表容量大小

1. 查看所有数据库容量大小 selecttable_schema as 数据库,sum(table_rows) as 记录数,sum(truncate(data_length/1024/1024, 2)) as 数据容量(MB),sum(truncate(index_length/1024/1024, 2)) as 索引容量(MB)from information_schema.tablesgroup by table_schemaorder by su…...

什么是全链路压测?

随着互联网技术的发展和普及,越来越多的互联网公司开始重视性能压测,并将其纳入软件开发和测试的流程中。 阿里巴巴在2014 年双11 大促活动保障背景下提出了全链路压测技术,能更好的保障系统可用性和稳定性。 什么是全链路压测?…...

EGL函数翻译--eglChooseConfig

EGL函数翻译–eglChooseConfig 函数名 EGLBoolean eglChooseConfig( EGLDisplay display,EGLint const* attrib_list,EGLConfig* configs,EGLint config_size,EGLint* num_config);参数描述 参数display: EGLDisplay的显示连接。 参数attrib_list: 指定"frame Buffer(帧…...

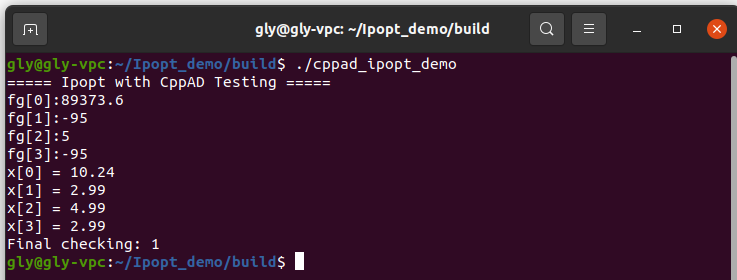

详细介绍如何使用Ipopt非线性求解器求解带约束的最优化问题

本文中将详细介绍如何使用Ipopt非线性求解器求解带约束的最优化问题,结合给出的带约束的最优化问题示例,给出相应的完整的C程序,并给出详细的解释和注释,以及编译规则等 一、Ipopt库的安装和测试 本部分内容在之前的文章《Ubuntu2…...

跳跃游戏Ⅱ-----题解报告

题目:力扣(LeetCode)官网 - 全球极客挚爱的技术成长平台 与Ⅰ不同的是,这次要求找出最小的跳跃次数。思路也很简单,在每一次跳跃之后都更新最远的跳跃距离。 举个列子: 输入:2,3,1,1,4 第一次…...

Python的__getattr__动态代理

Python魔法方法__getattr__的奇妙世界 在Python中,__getattr__是一个特殊方法,它允许开发者动态拦截未定义属性的访问,为对象行为注入无限可能。无论是实现懒加载、动态API调用,还是构建灵活代理模式,__getattr__都能…...

如何通过SQL嵌套查询实现区间统计_范围筛选优化

应使用EXISTS替代IN:因IN遇NULL失效,而EXISTS逻辑清晰且可利用联合索引;SQL Server和Oracle对IN中NULL更严格,MySQL行为不稳定,故统一用EXISTS。WHERE子句里用BETWEEN还是> AND 直接说结论:优先用 > …...

Wan2.2-I2V-A14B提示词库建设:构建可复用的高质量视频生成模板

Wan2.2-I2V-A14B提示词库建设:构建可复用的高质量视频生成模板 1. 为什么需要系统化的提示词库 视频生成领域有个常见现象:同样的模型,不同人使用效果天差地别。关键差异往往就在于提示词的质量。我们团队在使用Wan2.2-I2V-A14B模型时发现&…...

深度探索ComfyUI-BrushNet:解锁图像修复与内容替换的3种创新应用范式

深度探索ComfyUI-BrushNet:解锁图像修复与内容替换的3种创新应用范式 【免费下载链接】ComfyUI-BrushNet ComfyUI BrushNet nodes 项目地址: https://gitcode.com/gh_mirrors/co/ComfyUI-BrushNet ComfyUI-BrushNet作为AI图像编辑领域的前沿技术实现…...

Windows系统优化新选择:Win11Debloat让你的电脑重获新生

Windows系统优化新选择:Win11Debloat让你的电脑重获新生 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declutter and …...

5分钟掌握PyMICAPS:气象数据可视化的Python利器,让复杂天气图变得简单

5分钟掌握PyMICAPS:气象数据可视化的Python利器,让复杂天气图变得简单 【免费下载链接】PyMICAPS 气象数据可视化,用matplotlib和basemap绘制micaps数据 项目地址: https://gitcode.com/gh_mirrors/py/PyMICAPS PyMICAPS是一款基于Pyt…...

Vue项目实战:基于Element-UI的El-Select-Tree树形下拉选择器封装指南

1. 为什么需要封装El-Select-Tree组件 在实际开发中,我们经常会遇到需要选择树形结构数据的场景。比如选择部门、分类目录或者地区信息时,传统的下拉选择器无法直观展示层级关系。Element-UI虽然提供了el-select和el-tree两个独立组件,但原生…...

揭秘MySQL索引分类负

1. 架构背景与演进动力 1.1 从单体到碎片化:.NET 的开源征程 在.NET Framework 时代,构建系统主要围绕 Windows 操作系统紧密集成,采用传统的封闭式开发模式。然而,随着.NET Core 的推出,微软开启了彻底的开源与跨平台…...

WSL2下通过VcXsrv配置xfce4桌面环境的完整指南

1. 为什么要在WSL2中配置xfce4桌面环境 作为一个长期在Windows和Linux双系统间切换的开发者,我深刻理解那种在两个系统间反复重启的痛苦。WSL2的出现彻底改变了这种局面,它让我们能在Windows系统中直接运行原生的Linux环境。但纯命令行操作总有些不便&am…...

编写程序做演唱会手环切割,一次性防伪,输出:演出主办方小批量物料。

1. 实际应用场景描述场景:某独立音乐节主办方计划举办一场 500 人规模的小型室内演唱会。为防止黄牛倒票及假票入场,他们决定采用定制的激光切割 wristband(腕带)。需求:* 物理切割:手环需为异形设计&#…...