服务器中了360后缀勒索病毒怎么解决,勒索病毒解密,数据恢复

近期,网络上的各种病毒都比较猖獗,而其中较为明显的就是360后缀勒索病毒,从这个月开始云天数据恢复中心接到很多企业的求助,企业的服务器遭到了360后缀勒索病毒的攻击,通过给用户的服务器检测与加密病毒的分析,为大家总结了以下360后缀勒索病毒的相关信息。

一,360后缀勒索病毒中毒表现

- 当中了360后缀勒索病毒后,企业的计算机服务器上的所有文件后缀名都变成了.360,像kuaijiemi.mdf数据库文件,就会变成kuaijiemi.mdf.360,所有的文件都无法打开使用。

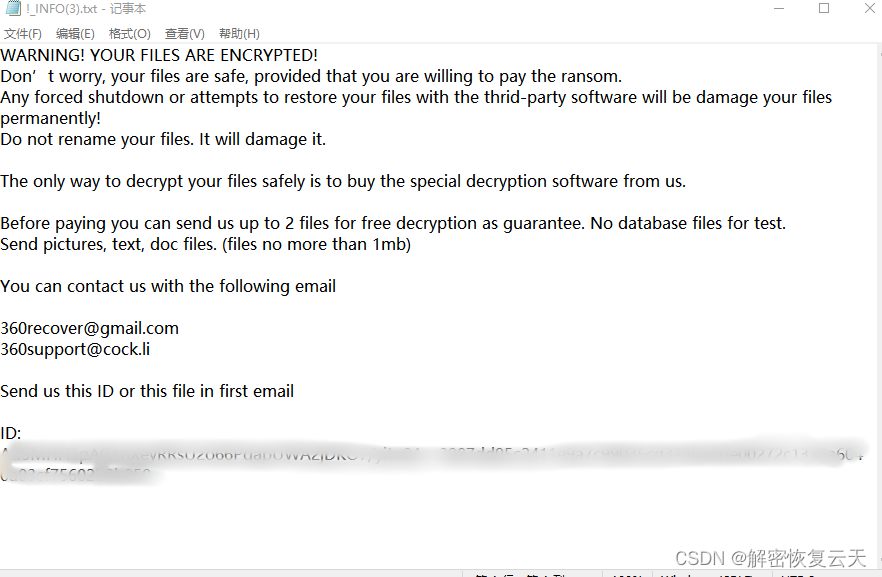

- 当企业中了360后缀勒索病毒后,企业的计算机或服务器的桌面会留有一封“!_INFO.txt”的勒索信,要求企业只有支付赎金才能解密文件,否则就会造成数据泄露与丢失。

- 当企业计算机中了360后缀勒索病毒后,如果不及时断开局域网络就会发现,局部网络下的所有计算机都会被加密。

二,360后缀勒索病毒解密流程

(1)360后缀勒索病毒整机解密,360后缀勒索病毒采用了非常严密的对称与非对称加密算法,一般中招的企业可以通过整机解密完成计算机所有文件的恢复工作。

(2)360后缀勒索病毒备份恢复,如果我们拥有近期未中毒的备份文件,这样可以通过全盘扫杀格式化系统,重装系统,部署软件再导入备份文件,这样能够将文件恢复到备份之前的状态,可以减少更多的经济损失。

(3)360后缀勒索病毒解密恢复,同专业的勒索病毒解密恢复机构合作,建立完善的解密恢复流程计划,一般勒索病毒解密恢复机构,针对市面上的多种后缀勒索病毒有着丰富的解密恢复经验。

三,360后缀勒索病毒预防措施

- 减少端口映射,避免长时间共享,降低病毒远程攻击的风险。

- 不点击下载陌生邮件附件,下载浏览要到正规官网或平台。

- 提高员工的网络安全防护意识,全员防护更安全。

- 定期病毒查杀,修补漏洞,减少病毒夜间攻击的风险。

- 做好定期物理备份工作,降低经济损失。

相关文章:

服务器中了360后缀勒索病毒怎么解决,勒索病毒解密,数据恢复

近期,网络上的各种病毒都比较猖獗,而其中较为明显的就是360后缀勒索病毒,从这个月开始云天数据恢复中心接到很多企业的求助,企业的服务器遭到了360后缀勒索病毒的攻击,通过给用户的服务器检测与加密病毒的分析…...

使用字节流读取文件中的数据的几种方式

public class FileReader02_ {public static void main(String[] args) {}Testpublic void m1() {String filePath "e:\\hello.txt";FileReader fileReader null;int date0;try {fileReader new FileReader(filePath);//循环读取 使用readwhile ((datefileReader.…...

Android WMS——概述(一)

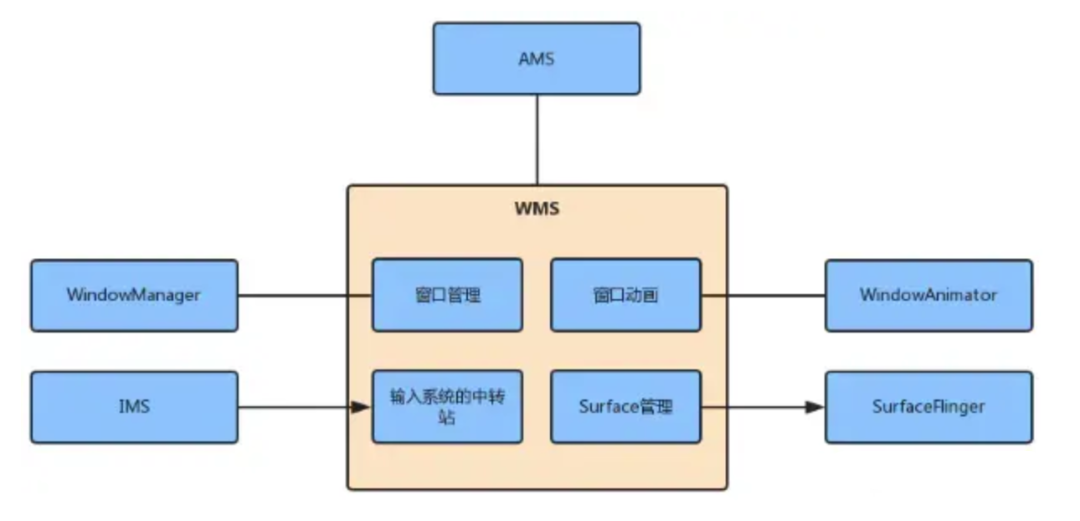

Android 中的 WMS 指的是 Window Manager Service(窗口管理服务)。WMS 是 Android 系统中的核心服务,主要分为四大部分,分别是窗口管理,窗口动画,输入系统中转站和 Surface 管理 。负责管理应用程序窗口的创建、移动、调整大小和显示等操作。 一、功能简介 WMS 的职责可…...

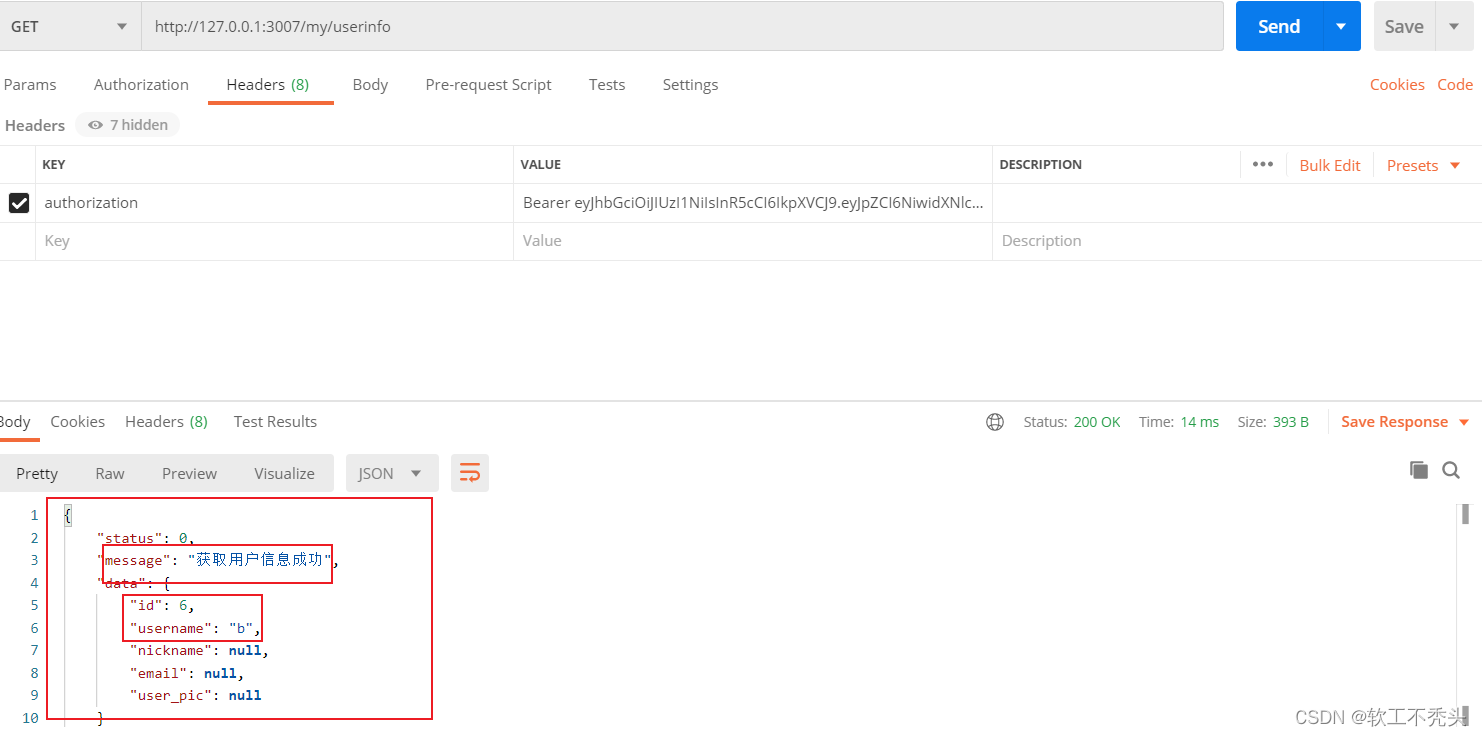

Node编写获取用户信息接口

目录 前言 初始化路由模块 使用postman发送get获取用户信息请求 初始化路由处理函数模块 获取用户基本信息 前言 在前两篇文章中已经介绍了如何编写用户注册接口以及用户登录接口,这篇文章介绍如何获取用户信息,本篇文章建立在Node编写用户登录接口…...

【从0到1设计一个网关】自研网关的设计要点以及架构设计

文章目录 请求的流程架构设计设计要点项目架构流程设计源码地址: 源码地址 请求的流程 一个HTTP请求发送到网关并完成整个生命周期通常包括以下步骤: 客户端请求: 请求始于客户端,客户端通过HTTP请求(例如GET、POST等)发送请求到API网关的入口点。 API网关接收: API…...

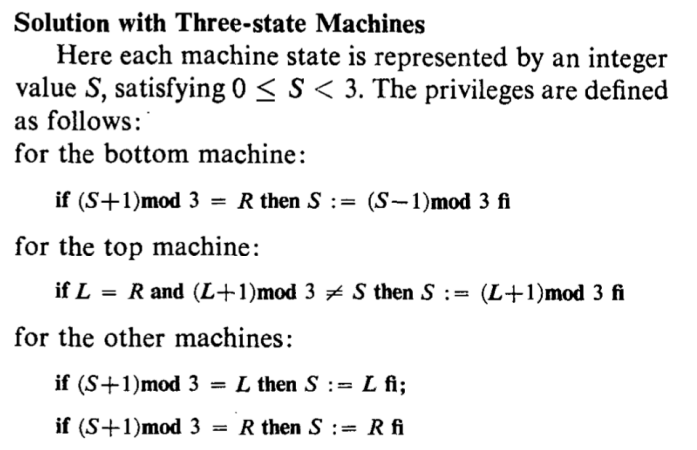

论文-分布式-分布式计算|容错-分布式控制下的自稳定系统

参考文献Self-stabilizing systems in spite of distributed control可以把松散耦合的 循环序列过程 间的同步任务,看成是要保持一个这样的不变性:“系统要处于一种合法状态”因此每个进程在运行每一个可能会改变不变性的步骤之前都要先检查一下是可以执…...

C#压缩图片的方法

/// <summary> /// 图片压缩 /// </summary> /// <param name"imagePath">图片文件路径</param> /// <param name"targetFolder">保存文件夹</param> /// <param name"quality">压缩质量</param&g…...

安装 fcitx + 搜狗/谷歌输入法 之后导致 死机,重启后黑屏只有鼠标可以移动

一般的原因就是 : fcitx 导致的问题 方法就是 先卸载搜狗,再卸载fcitx 解决办法: 首先:ctrlaltF6 进入命令行界面,如果进不去就 ctrlaltF2 接下来执行: sudo apt-get remove sogoupinyin sudo apt-get …...

Maven项目转为SpringBoot项目

Maven项目转为SpringBoot项目 前言创建一个maven项目前的软件的一些通用设置Maven仓库的设置其他的设置字符编码编译器注解支持 创建的Maven项目修改为Spring Boot项目修改pom.xml文件修改启动类-Main新建WAR包所需的类 添加核心配置文件 测试的控制器最后整个项目的目录结构

C语言之预处理

目录 前言 宏定义define的用法 文件包含include的用法 条件编译的用法 其他预处理命令 练习题 练习一 练习二 练习三 前言 预处理命令可以改变程序设计环境,提高编程效率,它们并不是C语言本身的组成部分,不能直接对它们进行编译&am…...

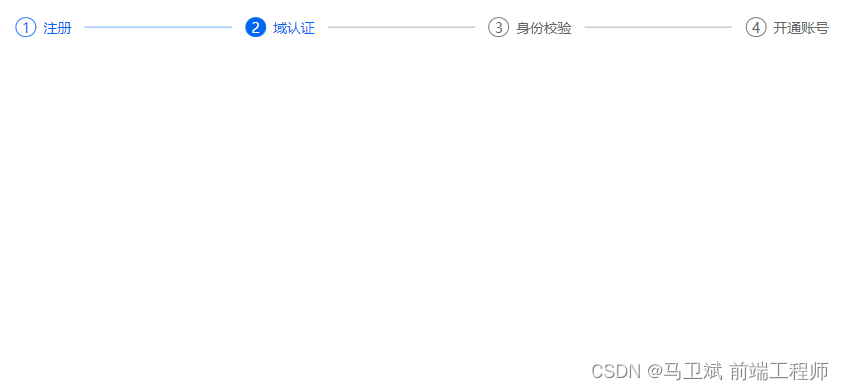

css步骤条

html 代码以及样式 <!DOCTYPE html> <html lang"en"> <head><meta charset"UTF-8"><title>css步骤条</title><style>.steps {display: flex;justify-content: space-between;padding: 0;margin: 20px 10px;lis…...

[Hive] 常见函数

文章目录 字符串函数数值函数随机函数日期和时间函数字符串转时间 聚合函数数组函数结构体函数数组函数映射函数 map正则处理JSON 字符串函数 CONCAT(string1, string2, …):将多个字符串连接成一个字符串。 LENGTH(string):返回字符串的长度。 LOWER…...

Mac用NTFS文件夹读写NTFS硬盘 NTFS能复制多大的文件

Mac作为一款备受欢迎的计算机操作系统,具备了许多令人惊叹的功能和特性。然而,对于一些Mac用户来说,使用NTFS格式的硬盘可能存在一些疑问。他们可能想知道Mac是否能够读写NTFS格式的硬盘,以及NTFS格式的硬盘是否有文件大小的限制。…...

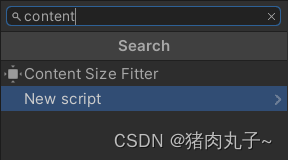

【unity3D】Scroll Rect组件—制作下滑列表

💗 未来的游戏开发程序媛,现在的努力学习菜鸡 💦本专栏是我关于游戏开发的学习笔记 🈶本篇是unity的Scroll Rect组件 Scroll Rect组件 基础知识详细说明案例演示——制作一个简单的下滑框扩展 介绍:Scroll Rect组件是用…...

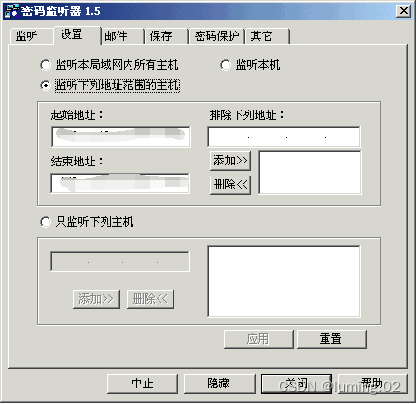

网络扫描与网络监听

前言:前文给大家介绍了网络安全相关方面的基础知识体系,以及什么是黑客,本篇文章笔者就给大家带来“黑客攻击五部曲”中的网络扫描和网络监听 目录 黑客攻击五部曲 网络扫描 按扫描策略分类 按照扫描方式分类 被动式策略 系统用户扫描 …...

C)

Codeforces Round 904 (Div. 2) C

C. Medium Design 思路:我们设最大值所在的下标为 x x x,最小值所在的下标为 y y y,那么我们考虑一段区间对于答案的贡献: 若一段区间覆盖了 x x x,但没有覆盖 y y y,那么这段区间需要选择 若一段区间覆盖了 y y y,但没有覆盖 x…...

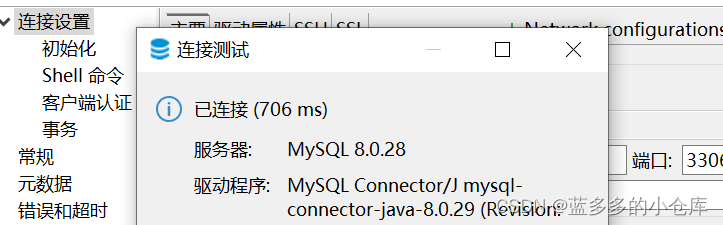

DBeaver连接数据库报错:Public Key Retrieval is not allowed 的解决方案

写在前面: DBeaver是一款免费的数据库管理工具,安装也是傻瓜式一键安装,比较推荐。 DBeaver官网(加载有点慢,耐心等待):DBeaver Community | Free Universal Database Tool 报错详情ÿ…...

DeepFace【部署 04】轻量级人脸识别和面部属性分析框架deepface使用Docker部署CPU+GPU两个版本及cuDNN安装

使用Docker部署CPUGPU 1.CPU2.GPU3.cuDNN安装3.1 Prerequisites3.2 下载Linux版本cuDNN3.3 安装 1.CPU 本说明基于DeepFace的Docker镜像文件deepface_image.tar进行说明。 # 1.导入镜像 docker load -i deepface_image.tar# 2.创建模型文件夹【并将下载好的模型文件上传】 mk…...

程序生活 - 减肥小记

文章目录 缘起健康就好了吗?关于外在和物质生活难与易 我的减肥生活一些细节轻断食戒糖、油炸、重口味睡眠改变社交方式用运动化解压力不喝牛奶 缘起 2017年的一次腿受伤,让我从一个怎么都吃不胖的人,变成了一个实实在在的胖子。 如果你从来…...

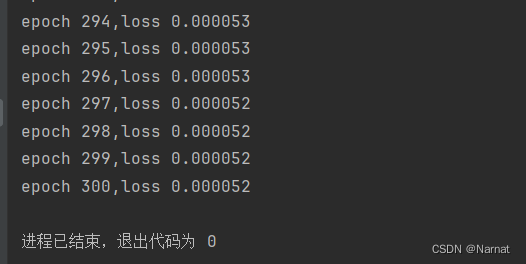

深度学习_4_实战_直线最优解

梯度 实战 代码: # %matplotlib inline import random import torch import matplotlib.pyplot as plt # from d21 import torch as d21def synthetic_data(w, b, num_examples):"""生成 Y XW b 噪声。"""X torch.normal(0,…...

影墨·今颜保姆级教程:24GB显卡上跑FLUX.1-dev高清人像生成

影墨今颜保姆级教程:24GB显卡上跑FLUX.1-dev高清人像生成 1. 教程前言:从零开始掌握高端AI人像生成 你是否曾经被AI生成的人像那种"塑料感"所困扰?想要创作出具有电影质感、极致真实的时尚人像,却苦于没有合适的技术方…...

交换机接口全解析:从RJ-45到光纤,一文掌握所有连接技巧

1. 交换机接口基础:认识常见的物理接口类型 第一次拆开交换机包装时,面对密密麻麻的接口面板,新手常会感到无从下手。其实这些接口按照传输介质可分为两大阵营:电口和光口。电口就是我们熟悉的RJ-45接口,而光口则包含…...

YOLO X Layout API调用指南:5行代码实现批量文档分析

YOLO X Layout API调用指南:5行代码实现批量文档分析 1. 为什么选择YOLO X Layout? 想象一下,你手上有1000份扫描的PDF合同需要处理,每份合同都包含标题、正文、签名区域和表格。传统方法可能需要人工逐页标注,或者使…...

Zynq PS端I2C避坑指南:为什么你的读操作总是失败?

Zynq PS端I2C读操作失败排查手册:从时序分析到实战修复 在嵌入式系统开发中,I2C总线因其简单性和多设备支持能力而广受欢迎。然而,当我们在Zynq SoC的PS端实现I2C通信时,特别是进行读操作时,经常会遇到各种意料之外的失…...

OpenClaw+Phi-3-vision-128k-instruct:智能相册的自动化分类与标签系统

OpenClawPhi-3-vision-128k-instruct:智能相册的自动化分类与标签系统 1. 为什么需要智能相册管理 作为一个摄影爱好者,我的照片库在过去十年里积累了超过5万张照片。每次想找某张特定场景的照片时,都要花费大量时间翻找文件夹。更糟糕的是…...

Fujitsu空调本地化控制:ESP32协议逆向与硬件隔离方案

1. FujitsuAC 开源库深度解析:面向嵌入式工程师的 Fujitsu 空调本地化控制方案1.1 项目定位与工程价值FujitsuAC 是一个专为 ESP32 平台设计的开源固件库,其核心目标是完全替代 Fujitsu 原厂 UTY-TFSXW1 / UTY-TFSXF3 WiFi 通信模块,实现对 F…...

别再硬记索引了!Mujoco Python API实战:用`name`属性优雅读写机器人关节状态

别再硬记索引了!Mujoco Python API实战:用name属性优雅读写机器人关节状态 在机器人仿真开发中,我们常常陷入这样的困境:面对一个20自由度的机械臂,需要反复查阅文档确认data.qpos[12]对应的是哪个关节;当X…...

保姆级教程:在绿联NAS的Docker里部署PaddleOCR,打造本地私有化文字识别服务

绿联NASDockerPaddleOCR:三步构建家庭级隐私文字识别中心 想象一下这样的场景:周末整理书房时,你翻出一叠泛黄的老照片和手写笔记,想将它们数字化保存却又担心上传到云端OCR服务会泄露家庭隐私;或是收到一份重要合同需…...

OpenClaw任务编排:Qwen3-4B-Thinking-2507-GPT-5-Codex-Distill-GGUF处理依赖型工作流

OpenClaw任务编排:Qwen3-4B-Thinking-2507-GPT-5-Codex-Distill-GGUF处理依赖型工作流 1. 为什么需要任务编排 去年夏天,我接手了一个数据分析项目,需要定期从十几个网站抓取数据,清洗后生成分析报告,再邮件发送给团…...

--- 入门)

51单片机(一) --- 入门

一、核心基础概念铺垫 在接触 51 单片机实操前,先理清 CPU、处理器架构、位运算等基础概念,这是理解单片机工作原理的核心前提。 1.1 CPU 与处理器主频 CPU(Central Processing Unit) 即中央处理器,是所有计算设备的…...