电脑加密软件哪个好?电脑加密软件推荐

电脑是我们办公离不开的工具,而为了保护电脑数据安全,我们可以使用专业的电脑加密软件来进行加密保护。那么,电脑加密软件哪个好呢?下面我们就来了解一下。

文件加密——超级加密3000

想要安全加密电脑重要文件,我们可以选择使用超级加密3000,它不但支持文件加密功能,还拥有金钻加密和移动加密两种文件加密类型,让文件加密拥有更多选择。

- 金钻加密:可将文件加密成不可识别的密文,不解密任何人无法获取文件数据。加密后的文件可以防删除、防复制、防移动。

- 移动加密:可将文件加密成exe可执行文件,可将其移动到其他未安装加密软件的电脑上解密使用,具有完美的移动性。

金钻加密和移动加密均采用国际先进加密算法,加密强度极高,没有正确密码无法解密,忘记密码不支持密码找回,需牢记加密密码。

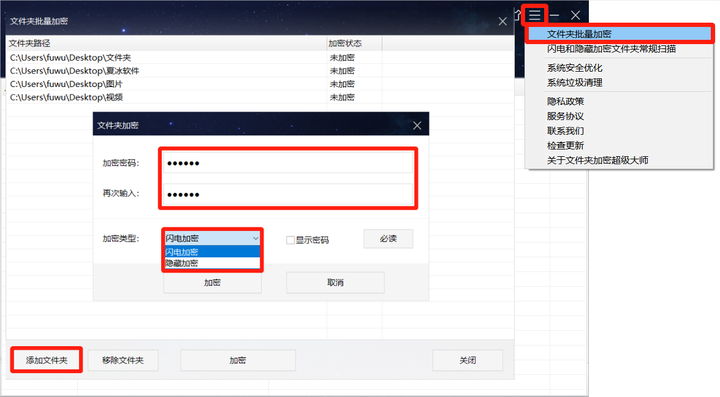

文件夹加密——文件夹加密超级大师

虽然,超级加密3000支持文件夹加密功能和文件夹保护功能,可以有效地保护文件夹的数据安全,但小编还是想要为大家强烈推荐文件夹加密超级大师这款优秀的文件夹加密软件。

文件夹加密超级大师支持五种文件夹加密类型,有加密速度极快的闪电加密和隐藏加密,也有加密强度极高的金钻加密、全面加密和移动加密,可以全面满足各种文件夹加密需求。

同时,文件夹加密超级大师地还支持文件夹批量加密功能,并支持闪电加密和隐藏加密两种加密类型,可一次性加密多个文件夹,能够有效地提高文件夹加密效率。

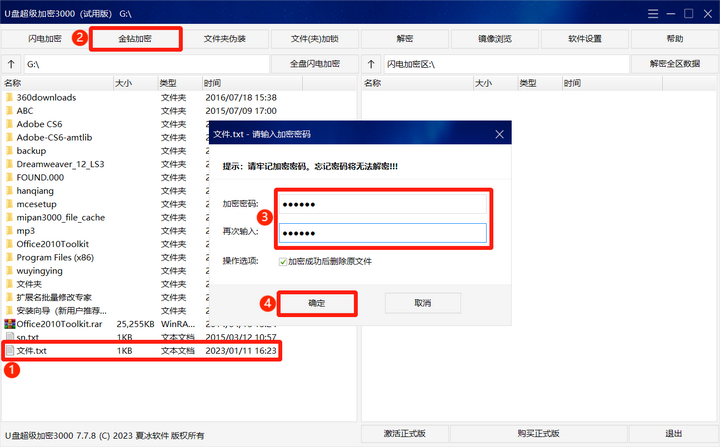

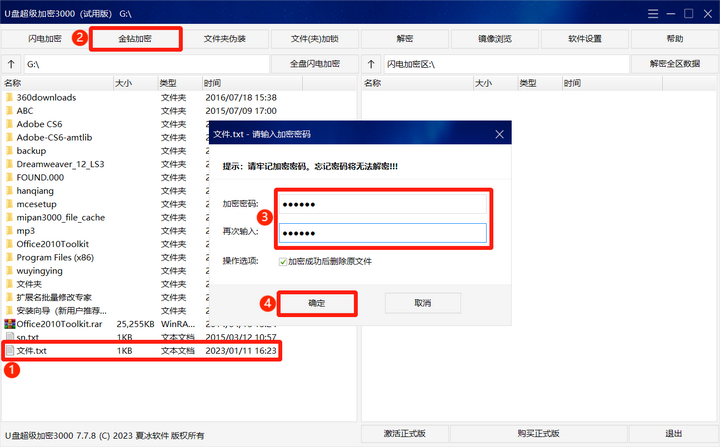

磁盘加密——U盘超级加密3000

文件和文件夹的储存都需要依赖电脑磁盘,因此磁盘加密是保护电脑数据安全的重要手段之一。虽然U盘超级加密3000看上去只能加密U盘等移动储存设备,但其实它也可以用于加密电脑本地磁盘,以保证磁盘数据安全。

将U盘超级加密3000放入需要加密的磁盘,随后运行软件,即可对磁盘数据进行加密。U盘超级加密3000支持两种数据加密方式,分别是闪电加密和金钻加密:

闪电加密:拥有极快的加密算法,可以瞬间加密全盘或指定数据。加密后的数据无法在资源管理器中找到,只能在软件右侧闪电加密区才能查看。

同时,U盘超级加密3000还支持只读加密。在闪电加密后,点击“软件设置”按钮,勾选“只读组密码”。随后使用该密码登录软件,将只能查看闪电加密区数据,无法进行编辑、复制、删除等操作。

金钻加密:拥有极高的加密强度,没有正确密码无法解密,不解密无法获取数据内容。加密后的数据无法在资源管理器中打开,只能通过软件才能解密。

随着办公无纸化的发展,电脑数据安全变得尤为重要。我们可以使用专业的电脑加密软件来保护电脑重要数据,避免个人隐私或企业信息泄露。

相关文章:

电脑加密软件哪个好?电脑加密软件推荐

电脑是我们办公离不开的工具,而为了保护电脑数据安全,我们可以使用专业的电脑加密软件来进行加密保护。那么,电脑加密软件哪个好呢?下面我们就来了解一下。 文件加密——超级加密3000 想要安全加密电脑重要文件,我们可…...

如何优雅地单元测试 Kotlin/Java 中的 private 方法?

翻译自 https://medium.com/mindorks/how-to-unit-test-private-methods-in-java-and-kotlin-d3cae49dccd ❓如何单元测试 Kotlin/Java 中的 private 方法❓ 首先,开发者应该测试代码里的 private 私有方法吗? 直接信任这些私有方法,测试到…...

单元测试,集成测试,系统测试的区别是什么?

实际的测试工作当中,我们会从不同的角度对软件测试的活动进行分类,题主说的“单元测试,集成测试,系统测试”,是按照开发阶段进行测试活动的划分。这种划分完整的分类,其实是分为四种“单元测试,…...

第十八节 串(KMP算法))

数据结构(超详细讲解!!)第十八节 串(KMP算法)

1.BF算法 算法在字符比较不相等,需要回溯(即ii-j1):即退到s中的下一个字符开始进行继续匹配。 最好情况下的时间复杂度为O(m)。 最坏情况下的时间复杂度为O(nm)。 平均的时间复杂度为O(nm)。 2.KMP算法 KMP算法是D.E.Knuth、…...

软考_软件设计师

算法: 1、直接插入排序 详解:https://blog.csdn.net/qq_44616044/article/details/115708056 void insertSort(int data[],int n){int i,j,temp;for(i1;i<n;i){if(data[i]<data[i-1]){temp data[i];data[i] data[i-1];for(ji-1;j>0&&am…...

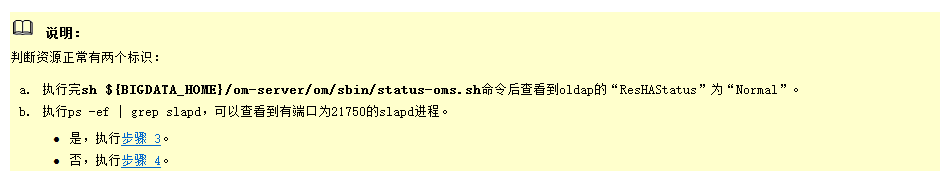

大数据之LibrA数据库系统告警处理(ALM-12004 OLdap资源异常)

告警解释 当Manager中的Ldap资源异常时,系统产生此告警。 当Manager中的Ldap资源恢复,且告警处理完成时,告警恢复。 告警属性 告警参数 对系统的影响 Ldap资源异常,Manager和组件WebUI认证服务不可用,无法对Web上层…...

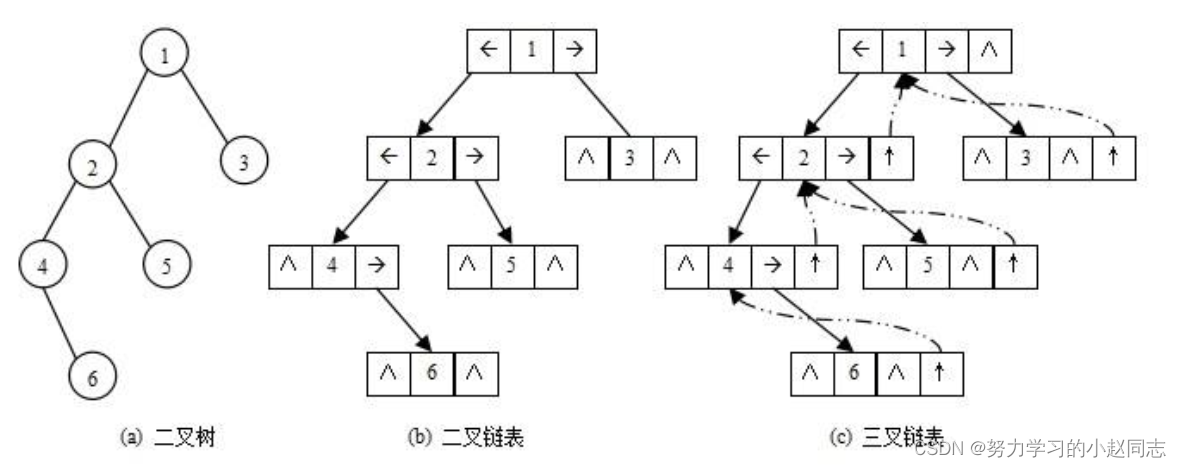

详解—数据结构《树和二叉树》

目录 一.树概念及结构 1.1树的概念 1.2树的表示 二.二叉树的概念及结构 2.1概念 2.2二叉树的特点 2.3现实中的二叉树 2.4数据结构中的二叉树 2.5 特殊的二叉树 2.6二叉树的存储结构 2.6.1二叉树的性质 2.6.2 顺序结构 2.6.3链式存储 三. 二叉树的链式结构的遍历 …...

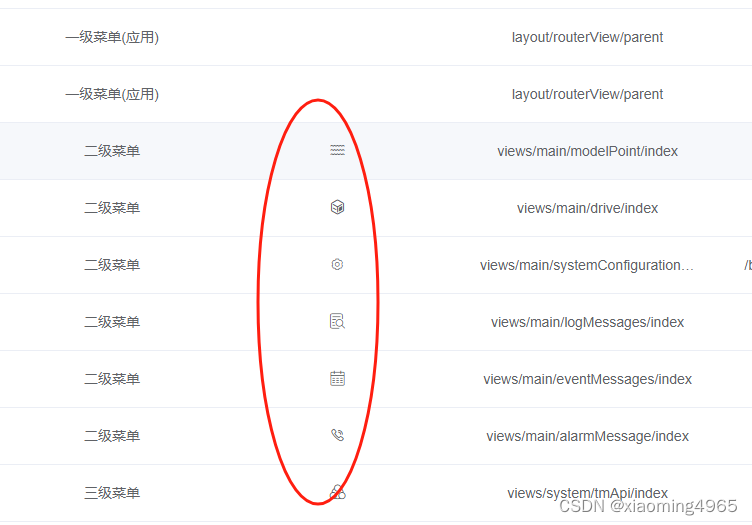

菜单管理中icon图标回显

<el-table-column prop"icon" label"图标" show-overflow-tooltip algin"center"><template v-slot"{ row }"><el-icon :class"row.icon"></el-icon></template></el-table-column>...

Postman如何导出接口的几种方法

本文主要介绍了Postman如何导出接口的几种方法,文中通过示例代码介绍的非常详细,具有一定的参考价值,感兴趣的小伙伴们可以参考一下 前言: 我的文章还是一贯的作风,简确用风格(简单确实有用)&…...

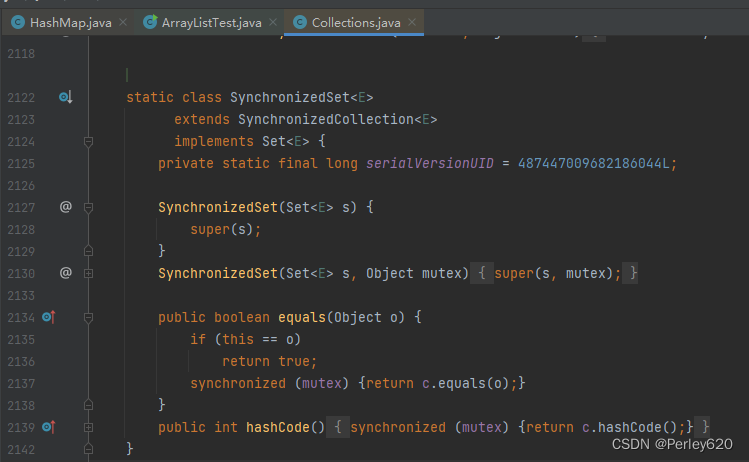

Java进阶(Set)——面试时Set常见问题解读 结合源码分析

前言 List、Set、HashMap作为Java中常用的集合,需要深入认识其原理和特性。 本篇博客介绍常见的关于Java中Set集合的面试问题,结合源码分析题目背后的知识点。 关于List的博客文章如下: Java进阶(List)——面试时L…...

【强化学习】12 —— 策略梯度(REINFORCE )

文章目录 前言策略梯度基于策略的强化学习的优缺点Example:Aliased Gridworld策略目标函数策略优化策略梯度利用有限差分计算策略梯度得分函数和似然比策略梯度定理蒙特卡洛策略梯度(Monte-Carlo Policy Gradient)Puck World Example Softmax随机策略 代…...

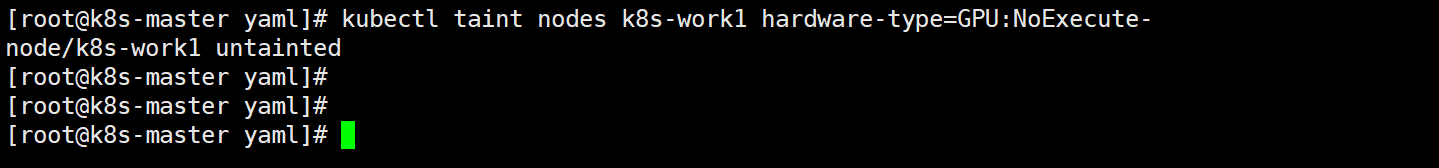

Kubernetes Taint(污点) 和 Toleration(容忍)

Author:rab 目录 前言一、Taint(污点)1.1 概述1.2 查看节点 Taint1.3 标记节点 Taint1.4 删除节点 Taint 二、Toleration(容忍) 前言 Kubernetes 中的污点(Taint)和容忍(Toleration…...

使用cv::FileStorage时出错 Can‘t open file: yaml‘ in read mode

1. 使用说明 在做的一个c工程项目,想加一个配置文件,我发现主要有两种主流的方式, (1)opencv有cv::FileStorage这样的一个函数可以使用。 (2)也可以使用cpp-yaml GitHub - jbeder/yaml-cpp: …...

代码之困:那些让你苦笑不得的bug

在编写代码的过程中,我们常常会遇到各种各样的bug。有的时候,我们花费了大量的时间和精力去寻找问题的根源,但却找不到任何线索。然而,令人哭笑不得的是,有时候这些问题的解决方案却是如此简单,以至于我们不…...

【C语言初学者周冲刺计划】2.2用选择法对10个整数从小到大排序

目录 1解题思路: 2代码如下: 3运行结果: 4总结: 1解题思路: 首先利用一维数组和循环语句输入10个整数,然后利用双循环的嵌套进行比较大小,最后输出结果; 2代码如下: #include&…...

c++系列——智能指针

1.智能指针的使用及原理 1.1 RAII RAII(Resource Acquisition Is Initialization)是一种利用对象生命周期来控制程序资源(如内 存、文件句柄、网络连接、互斥量等等)的简单技术。 在对象构造时获取资源,接着控制对资…...

力扣日记10.30-【栈与队列篇】滑动窗口最大值

力扣日记:【栈与队列篇】滑动窗口最大值 日期:2023.10.30 参考:代码随想录、力扣 239. 滑动窗口最大值 题目描述 难度:困难 给你一个整数数组 nums,有一个大小为 k 的滑动窗口从数组的最左侧移动到数组的最右侧。你只…...

docker与宿主机共享内存通信

docker与宿主机共享内存通信 docker中的进程要与宿主机使用共享内存通信,需要在启动容器的时候指定“–ipchost”选项。然后再编写相应的共享内存的程序,一个跑在宿主机上,另一个跑在docker上面。 宿主机程序准备 shm_data.h #ifndef _SH…...

A股风格因子看板 (2023.10 第13期)

该因子看板跟踪A股风格因子,该因子主要解释沪深两市的市场收益、刻画市场风格趋势的系列风格因子,用以分析市场风格切换、组合风格暴露等。 今日为该因子跟踪第13期,指数组合数据截止日2023-09-30,要点如下 近1年A股风格因子检验统…...

ORB-SLAM3算法2之EuRoc、TUM和KITTI开源数据集运行ORB-SLAM3生成轨迹并用evo工具评估轨迹

文章目录 0 引言1 数据和真值1.1 TUM1.2 EuRoc1.3 KITTI2 ORB-SLAM3的EuRoc示例2.1 纯单目的示例2.2 纯单目的轨迹评估2.3 纯双目的示例2.4 纯双目的轨迹评估2.5 单目和IMU的示例2.6 单目和IMU的轨迹评估2.7 双目和IMU的示例2.8 双目和IMU的轨迹评估2.9 前四种的评估结果对比3 …...

【免费下载】 Cadence Allegro 多层板设计经典案例分享:助你快速提升设计技能

Cadence Allegro 多层板设计经典案例分享:助你快速提升设计技能 项目介绍 在电子设计领域,Cadence Allegro 是一款广泛使用的 PCB 设计软件,尤其在多层板设计中表现出色。为了帮助广大工程师和学习者更好地掌握 Allegro 的使用技巧࿰…...

告别只会显示字符串:用STM32G431 HAL库玩转LCD多行刷新与动态数据

STM32G431 HAL库实战:LCD多行刷新与动态数据优化技巧 在嵌入式开发竞赛和项目中,LCD屏幕的动态数据显示往往是评判系统完成度的重要指标。许多开发者虽然能够实现基础字符串显示,却在面对实时数据更新、多行内容刷新时陷入性能瓶颈——屏幕闪…...

医疗设备晶振精度:从ppm偏差到诊断治疗安全的关键影响

1. 项目概述:从一颗“心跳”说起在医疗设备这个对可靠性要求近乎苛刻的领域,我们常常关注传感器精度、算法鲁棒性、材料生物相容性这些显性指标。然而,有一个看似不起眼、却如同设备“心跳”般至关重要的基础元件——晶体振荡器,也…...

生成式 AI 的成本暗礁:FinOps 如何照亮从试点到规模化的全链路

前言 全球大模型市场正呈现爆发式增长态势。2025年全球大语言模型市场规模约140亿美元,预计到2032年将接近6910亿美元,未来六年年复合增长率(CAGR)高达74.9%。2026年第一季度,全球LLM月活跃用户已突破38亿人ÿ…...

)

昇腾310开发板内存告急?手把手教你在Ubuntu虚拟机上离线转换YOLOv5模型(非root用户避坑指南)

昇腾310开发板内存告急?Ubuntu虚拟机离线转换YOLOv5模型全攻略 当开发者手头只有一块内存有限的昇腾310开发板时,模型转换工作往往会遇到硬件资源不足的困境。本文将详细介绍如何在普通x86架构的Ubuntu虚拟机上,完成YOLOv5模型的离线转换全流…...

Illustrator批量替换脚本终极指南:5分钟掌握高效设计自动化

Illustrator批量替换脚本终极指南:5分钟掌握高效设计自动化 【免费下载链接】illustrator-scripts Adobe Illustrator scripts 项目地址: https://gitcode.com/gh_mirrors/il/illustrator-scripts 你是否曾经在Adobe Illustrator中花费数小时手动替换数十个甚…...

Julia 中的 One Billion Row Challenge

原文:towardsdatascience.com/the-one-billion-row-challenge-in-julia-bdd19cde58d5?sourcecollection_archive---------9-----------------------#2024-06-05 如果数据科学家决定接受这个任务,他们能学到什么? https://medium.com/vikas.…...

VBS转VBE不只是加密:聊聊Scripting.Encoder的‘黑历史’与现代替代方案

VBS转VBE:从Scripting.Encoder的兴衰到现代脚本保护方案 在Windows脚本技术的发展长河中,VBScript(VBS)曾经是自动化任务和系统管理的重要工具。而与之相伴的VBE(VBScript Encoded)格式,则承载着…...

Perplexity图标资源搜索私藏库曝光:内部团队未开放的8类高保真SVG图标源及授权合规对照表

更多请点击: https://intelliparadigm.com 第一章:Perplexity图标资源搜索 Perplexity AI 官方未提供公开的图标资源包(如 SVG、Favicon 或 App Icon 套件),但开发者可通过合法合规方式获取其品牌视觉资产用于技术文档…...

try-catch到底有没有性能开销

有一种说法是”try-catch 有性能开销,关键路径上不要用”。另一种说法是”try-catch 不抛异常的话没有开销”。这两种说法都不全对,开销在哪里要看具体用法。try-catch 本身不贵,异常对象才贵JVM 里,try-catch 的实现方式是在字节…...