服务器密码机主要功能及特点 安当加密

服务器密码机的主要功能包括:

- 数据加密:密码机使用各种加密算法对数据进行加密,确保只有拥有正确密钥的接收者才能解密和查看数据。

- 数据解密:密码机使用相应的解密算法和密钥对已加密的数据进行解密,使其恢复成原始数据。

- 身份认证:密码机可以通过数字证书、数字签名等技术对用户进行身份认证,确保只有授权的用户才能访问和使用网络资源。

- 完整性校验:密码机使用哈希函数等算法对数据进行完整性校验,确保数据的完整性和未被篡改。

- 密钥管理:密码机可以生成、存储、备份和恢复密钥,同时还可以对密钥进行加密保护,确保密钥的安全性。

- 数字签名:密码机可以对数据进行数字签名,确保数据的来源和完整性。

- 随机数生成:密码机可以生成高质量的随机数,用于各种加密、解密、签名等操作。

总之,密码机的主要功能是保护数据的机密性和完整性,确保网络系统的安全性和稳定性。

服务器密码机实现数据库字段加密的步骤如下:

- 安装服务器密码机:在服务器上安装服务器密码机,并确保其与数据库服务器建立有效的连接。

- 创建加密密钥:使用服务器密码机的密钥管理功能创建一个加密密钥。该密钥将用于对数据库字段进行加密和解密。

- 配置数据库字段加密选项:在服务器密码机的配置界面中,选择需要加密的数据库字段选项,并设置加密算法和密钥。

- 启动数据库字段加密:在服务器密码机的控制台中启动数据库字段加密操作。该操作将使用所选的加密算法和密钥对数据库字段进行加密。

- 测试数据库字段加密:在加密完成后,使用测试数据测试数据库字段的加密和解密功能,以确保加密效果符合预期。

- 监控和管理:使用服务器密码机的监控和管理功能,对数据库字段的加密过程进行实时监控和管理。如果出现问题,可以及时采取相应的措施进行处理。

需要注意的是,数据库字段加密是一项比较复杂的任务,需要综合考虑数据安全性、性能和可用性等多个方面。因此,在进行数据库字段加密时,建议咨询专业的安全顾问或厂商的技术支持人员,以确保加密方案的合理性和有效性。

使用硬件加密相比软件加密有以下优点:

- 安全性更高:硬件加密采用专门的加密芯片或硬件模块进行加密,相比软件加密更难以被破解和攻击,提供更高的安全性保护。

- 加密速度更快:硬件加密采用专用的硬件模块进行操作,通常具有针对加密算法进行优化的硬件运算单元,因此加密和解密速度更快,提供更高的性能表现。

- 即时响应:硬件加密模块通常具有即时响应的能力,能够立即处理加密请求。这意味着在需要对大量数据进行加密或解密时,硬件加密可以提供更高的效率和实时性。

- 易于扩展:硬件加密通常具有较高的成本效益,便于扩展,可以适用于不同规模的应用环境。

- 独立于操作系统:硬件加密不依赖于操作系统,因此可以在操作系统未安装或不可用的情况下进行加密和解密操作。

- 易于管理:硬件加密的密钥和关键参数可以在主机系统中进行设置和管理,确保了密钥的安全性和可用性。

综上所述,硬件加密相比软件加密具有更高的安全性、更快的加密速度、更好的即时响应能力、更易于扩展、独立于操作系统、易于管理等优点。

硬件加密相比软件加密具有独特的安全性,主要体现在以下几个方面:

- 防篡改:硬件加密采用专门的加密芯片或硬件模块进行加密,难以被篡改或替换。相比之下,软件加密容易受到攻击和篡改,因为它们依赖于计算机系统和应用软件,黑客可以通过漏洞和恶意软件进行攻击。

- 保护密钥:硬件加密将密钥存储在安全的芯片内部,难以被窃取或攻击。而软件加密的密钥通常存储在计算机系统中,容易被黑客攻击窃取。

- 加密强度高:硬件加密通常采用高级的加密算法和密钥管理机制,提供更强的加密强度和安全性。软件加密虽然也可以实现高级的加密算法,但相比硬件加密更容易受到各种攻击和漏洞的影响。

- 实时性:硬件加密可以提供实时的数据加密和解密功能,适用于需要实时响应的应用场景。而软件加密可能需要一定的时间来处理加密和解密的请求。

- 可靠性:硬件加密的可靠性和稳定性通常高于软件加密。由于硬件加密采用专门的硬件模块进行加密,不容易受到计算机系统故障或病毒的影响。而软件加密可能会受到计算机系统故障或病毒的影响,降低其可靠性和稳定性。

综上所述,硬件加密相比软件加密具有防篡改、保护密钥、加密强度高、实时性和可靠性高等独特的安全性优势。

硬件加密在以下场景下具有更高的性能表现:

- 需要高度安全性的领域:例如金融机构、电子支付系统、云计算环境等。硬件加密机被广泛应用于这些领域,可以保护敏感信息,防止数据泄露、篡改或未经授权的访问。同时,硬件加密机也可以提供更高的性能和吞吐量,以满足对加密处理的高要求。

- 需要防止服务器端数据盗窃的场景:有些企业会在服务器硬盘驱动器使用FDE技术,以防止服务器未启动时服务器硬盘中的内容被窃取。

- 需要防范不必要的OS篡改的场景:攻击者可能会在短时间内获取对不受FDE保护的笔记本或台式机的访问权限,而硬件加密技术可以防止对操作系统的篡改。

在具体选择使用硬件加密或者软件加密时,需要根据实际应用场景的需求进行选择。

更多信息请访问安当文档中心

相关文章:

服务器密码机主要功能及特点 安当加密

服务器密码机的主要功能包括: 数据加密:密码机使用各种加密算法对数据进行加密,确保只有拥有正确密钥的接收者才能解密和查看数据。数据解密:密码机使用相应的解密算法和密钥对已加密的数据进行解密,使其恢复成原始数据…...

RIP路由配置

RIP路由配置步骤与命令: 1.启用RIP路由:router rip 2.通告直连网络:network 直连网络 3.启用RIPv2版本:version 2 4.禁用自动汇总:no auto-summary 注意:静态路由通告远程网络,动态路由通告…...

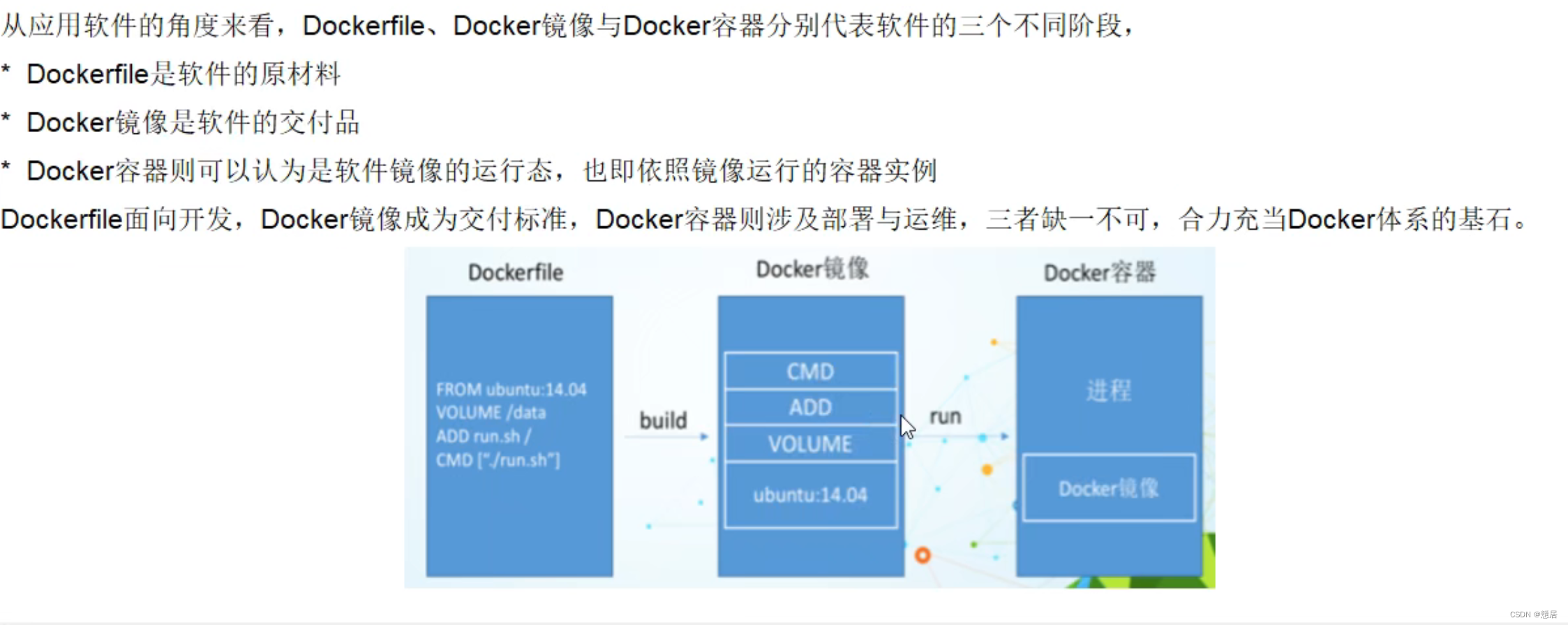

尚硅谷Docker基础篇和Dockerfile超详细整合笔记

Docker基础篇DockerFile Docker:您要如何确保应用能够在这些环境中运行和通过质量检测?并且在部署过程中不出现令人头疼的版本、配置问题,也无需重新编写代码和进行故障修复?而这个就是使用容器。Docker解决了运行环境和配置问题…...

JavaScript_Date对象_实例方法_get类

计算这一年还剩多少天: <!DOCTYPE html> <html lang"en"> <head> <meta charset"UTF-8"> <meta name"viewport" content"widthdevice-width, initial-scale1.0"> <title>Document&…...

Go语言在区块链开发中的应用

引言 区块链是近年来备受关注的技术领域,它不仅改变了传统的数据交换和存储方式,还为各种应用场景提供了全新的解决方案。而Go语言(Golang)作为一门简洁、高效的编程语言,正逐渐成为开发区块链应用的首选语言。本文将…...

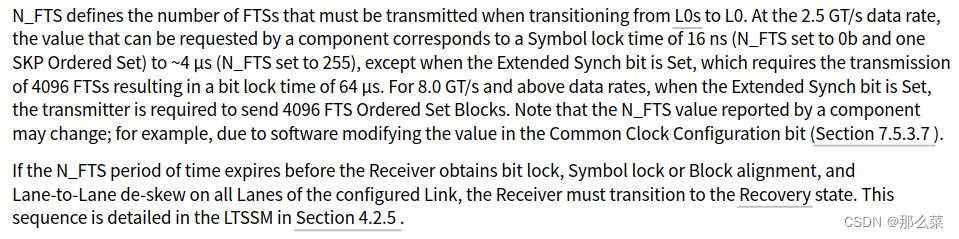

S4.2.4.5 Fast Training Sequence (FTS)

一 本章节主讲知识点 1.1 FTS的用途和实现注意 二 本章节原文翻译 Fast Training Sequence (FTS) 主要用于在L0s->L0跳转的过程中,让Receiver 检测到电气空闲退出,以及实现bit 和 symbol lock。 2.1 Gen1 and Gen2 速率 对于Gen1/2 FTS的组成如下…...

Gitlab CICD实用技巧汇总

关于.gitlab-ci.yml的实用配置 1、stage参数 stages: - build - test - deploy 相同stage的作业会并行执行,有一个失败,则认为这个stage失败。 不同stage的作业会按序执行,前面stage有失败,后续stage不会继续执行。 可以使用ne…...

JavaSpringbootMySQL高校实训管理平台01557-计算机毕业设计项目选题推荐(附源码)

目 录 摘要 1 绪论 1.1 研究背景 1.2 研究意义 1.3论文结构与章节安排 2 高校实训管理平台系统分析 2.1 可行性分析 2.2 系统流程分析 2.2.1 数据增加流程 2.2.2 数据修改流程 2.2.3 数据删除流程 2.3 系统功能分析 2.3.1 功能性分析 2.3.2 非功能性分析 2.4 系…...

初阶JavaEE(14)表白墙程序

接上次博客:初阶JavaEE(13)(安装、配置:Smart Tomcat;访问出错怎么办?Servlet初识、调试、运行;HttpServlet:HttpServlet;HttpServletResponse)-C…...

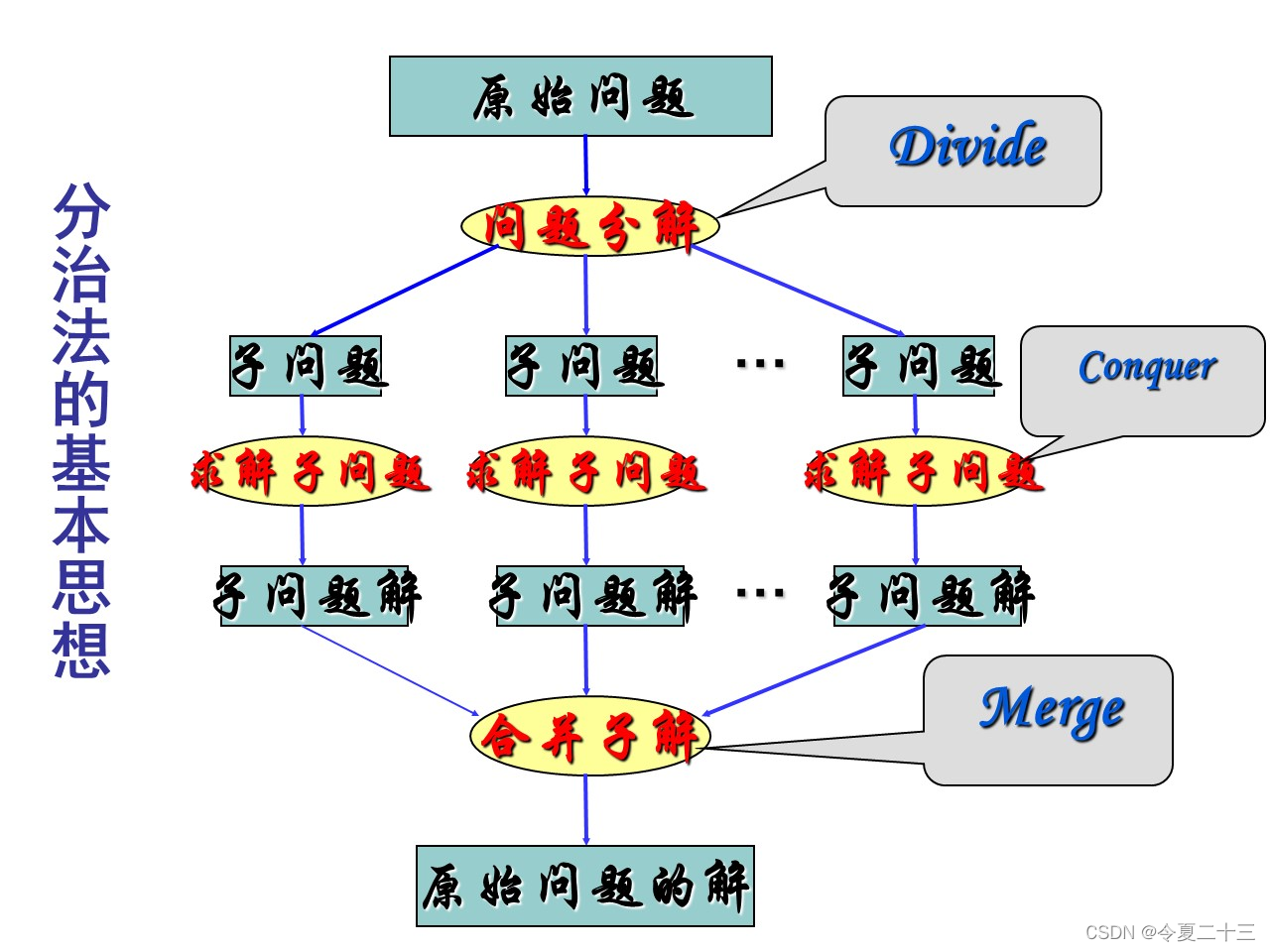

算法设计与分析第二章作业

1. 描述最大字段和的分治算法 题目 思路 判断最大子段和,可以用分治的思想,每次将序列一分为二,选择两个序列的最大子段和。 但是这里还有一种可能,就是子段可以横跨两个子序列,所以我们的最大子段和就是࿱…...

《视觉SLAM十四讲》-- 三维空间的刚体运动

文章目录 02 三维空间的刚体运动2.0 机器人位姿表述2.1 点和坐标系2.1.1 三维坐标系有关表述2.1.2 坐标系变换 2.2 旋转向量和欧拉角2.2.1 旋转向量2.2.2 欧拉角 2.3 四元数2.3.1 四元数的定义2.3.2 四元数的计算2.3.3 四元数表示旋转2.3.4 四元数与其他旋转表示法的转换 2.4 相…...

关于iOS:如何使用SwiftUI调整图片大小?

How to resize Image with SwiftUI? 我在Assets.xcassets中拥有很大的形象。 如何使用SwiftUI调整图像大小以缩小图像? 我试图设置框架,但不起作用: 1 2 Image(room.thumbnailImage) .frame(width: 32.0, height: 32.0) 在Image上应用…...

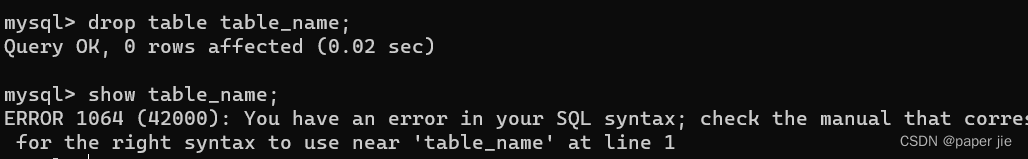

【MySQL】数据库MySQL基础知识与操作

作者主页:paper jie_博客 本文作者:大家好,我是paper jie,感谢你阅读本文,欢迎一建三连哦。 本文录入于《MySQL》专栏,本专栏是针对于大学生,编程小白精心打造的。笔者用重金(时间和精力)打造&a…...

)

vim手册(vim cheatsheet)

vim手册(vim cheatsheet) 1. 命令模式 1). 移动光标 在命令模式下,可以使用以下命令来移动光标: - h:向左移动一个字符。 - j:向下移动一行。 - k:向上移动一行。 - l:向右移动一个…...

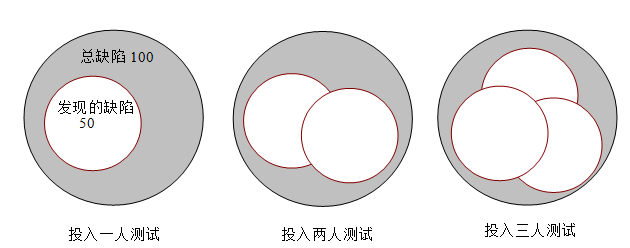

软件测试具体人员分工

最近看了点敏捷测试的东西,看得比较模糊。一方面是因为没有见真实的环境与流程,也许它跟本就没有固定的模式与流程,它就像告诉人们要“勇敢”“努力”。有的人在勇敢的面对生活,有些人在勇敢的挑战自我,有些人在勇敢的…...

计算机网络-应用层

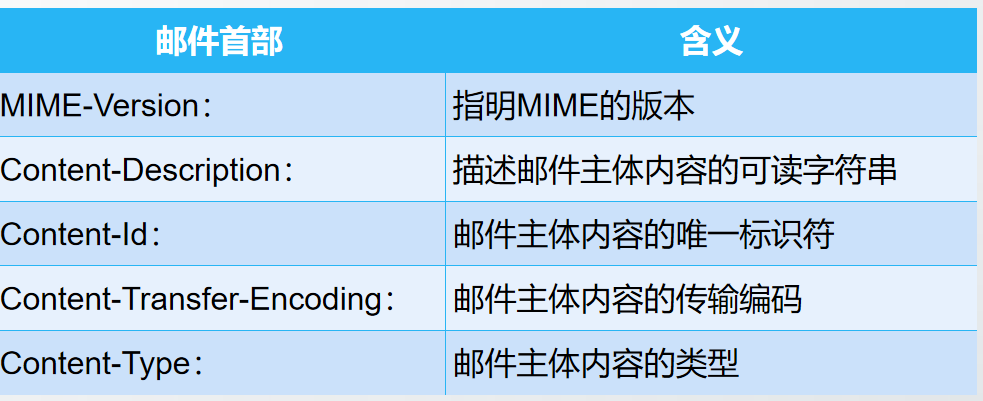

文章目录 应用层协议原理万维网和HTTP协议万维网概述统一资源定位符HTML文档 超文本传输协议(HTTP)HTTP报文格式请求报文响应报文cookie 万维网缓存与代理服务器 DNS系统域名空间域名服务器和资源记录域名解析过程递归查询迭代查询 动态主机配置协议&…...

linux 创建git项目并提交到gitee(保姆式教程)

01、git安装与初始化设置 mhzzjmhzzj-virtual-machine:~/work/skynetStudy$ apt install mhzzjmhzzj-virtual-machine:~/work/skynetStudy$ git config --global user.name "用户名" mhzzjmhzzj-virtual-machine:~/work/skynetStudy$ git config --global user.ema…...

STM32 IAP应用开发--bootloader升级程序

STM32 IAP应用开发--bootloader升级程序 Chapter1 STM32 IAP应用开发——通过串口/RS485实现固件升级(方式2)前言什么是IAP?什么是BootLoader? 方案介绍:1)bootloader部分:2)APP部分…...

Q_GLOBAL_STATIC宏

文章目录 目的Q_GLOBAL_STATIC源代码分析涉及到原子操作 以及静态变量初始化顺序代码实现 目的 由Q_GLOBAL_STATIC宏, 引发的基于线程安全的Qt 单例模式的使用。 Q_GLOBAL_STATIC /***************************************************************************…...

[批处理]_[初级]_[如何删除变量值里的双引号]

场景 在使用Visual Studio开发本地程序的时,需要在项目属性,生成事件->生成后事件里增加一些资源的打包,复制,删除等操作,那么就需要用到批处理来进行。而传递带空格的路径给外部的批处理文件时就需要双引号引用从…...

COMSOL后处理技巧:精确计算动态接触面积

1. 为什么动态接触面积计算这么重要? 在工程仿真中,接触问题无处不在。比如手机按键的触感反馈、汽车刹车片的磨损分析、机械密封件的性能评估,这些场景都需要精确掌握两个物体在运动过程中的实际接触面积。我做过一个橡胶密封圈的案例&#…...

网络资源捕获神器:res-downloader全方位应用指南

网络资源捕获神器:res-downloader全方位应用指南 【免费下载链接】res-downloader 视频号、小程序、抖音、快手、小红书、直播流、m3u8、酷狗、QQ音乐等常见网络资源下载! 项目地址: https://gitcode.com/GitHub_Trending/re/res-downloader 在数字内容日益丰…...

终极指南:揭秘LIEF二进制格式识别算法的实现原理 [特殊字符]

终极指南:揭秘LIEF二进制格式识别算法的实现原理 🔍 【免费下载链接】LIEF LIEF - Library to Instrument Executable Formats (C, Python, Rust) 项目地址: https://gitcode.com/gh_mirrors/li/LIEF LIEF(Library to Instrument Exec…...

Cosmos-Reason1-7B在计算机组成原理教学中的应用:图解CPU工作流程

Cosmos-Reason1-7B在计算机组成原理教学中的应用:图解CPU工作流程 计算机组成原理这门课,对很多学生来说,就像在学一门“黑魔法”。课本上那些抽象的指令周期、数据通路、控制器,听起来都懂,但一合上书,脑…...

2025届学术党必备的六大AI辅助写作平台横评

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 尽管人工智能技术正以迅猛之势发展着,可AI论文网站在学术写作圈子里已然摇身成为…...

交叉编译带完整符号支持的Perf工具)

保姆级教程:为嵌入式Linux(ARM/AArch64)交叉编译带完整符号支持的Perf工具

ARM架构嵌入式Linux系统性能调优实战:Perf工具深度定制指南 在嵌入式系统开发中,性能优化往往是最具挑战性的环节之一。当你的应用在ARM或AArch64架构的嵌入式设备上运行时出现卡顿、延迟或资源耗尽,传统的打印调试和日志分析往往难以定位深…...

一文读懂对称加密与非对称加密:核心区别、应用场景与实战避坑

在数字化时代,数据安全是所有产品和系统的“生命线”。我们每天接触的手机支付、网页浏览、社交聊天、文件传输,背后都藏着加密技术的身影。而加密技术的核心,离不开两大主角——对称加密与非对称加密。 很多人对这两种加密方式的认知&#…...

Music Tag Web:3大核心能力重塑你的音乐库管理体验

Music Tag Web:3大核心能力重塑你的音乐库管理体验 【免费下载链接】music-tag-web 音乐标签编辑器,可编辑本地音乐文件的元数据(Editable local music file metadata.) 项目地址: https://gitcode.com/gh_mirrors/mu/music-tag…...

C语言:数组详解

C语言:数组详解一.数组的基本概念1.基本概念2.主要特性3.基本操作二.数组的创建、初始化与类型1.一维数组的创建2.一维数组的初始化3.数组的类型4.一维数组的常见操作一维数组下标一维数组元素的打印一维数组的输入与输出5.一维数组的内存结构三.多维数组1.基本概念…...

Pronto性能优化技巧:如何加速大规模项目的代码审查

Pronto性能优化技巧:如何加速大规模项目的代码审查 【免费下载链接】pronto Quick automated code review of your changes 项目地址: https://gitcode.com/gh_mirrors/pr/pronto Pronto是一款高效的自动化代码审查工具,专为快速检查代码变更而设…...