企业安全—三保一评

0x00 前言

本篇主要是讲解三保一评的基础知识,以及对为什么要进行这些内容的原因进行总结。

0x01 整体

1.概述

三保分别是,分保,等保,关保。

分保就是指涉密信息系统的建设使用单位根据分级保护管理办法和有关标准,对涉密信息系统分等级实施保护,简称涉密信息系统分级保护

等保就是指网络安全等级保护,是指国家通过制定统一的安全等级保护管理规范和技术标准,组织公民、法人和其他组织对信息系统分等级实行安全保护。根据《信息安全技术 网络安全等级保护基本要求》,等保定级分为5级。常听到的就是一级不用保,五级保不了。

关保是指:国家通过制定统一的关税保护管理规范和法规,对跨境贸易进行监管和保护。

一评指的密评,对采用商用密码技术、产品和服务集成建设的网络和信息系统密码应用的合规性、正确性、有效性进行评估,简称商用密码应用安全评估。

2.四者之间的关系

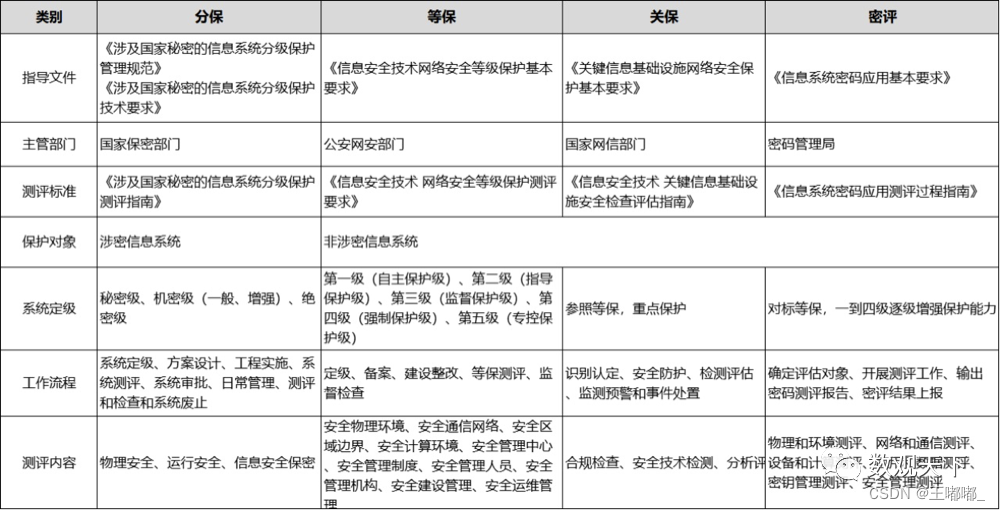

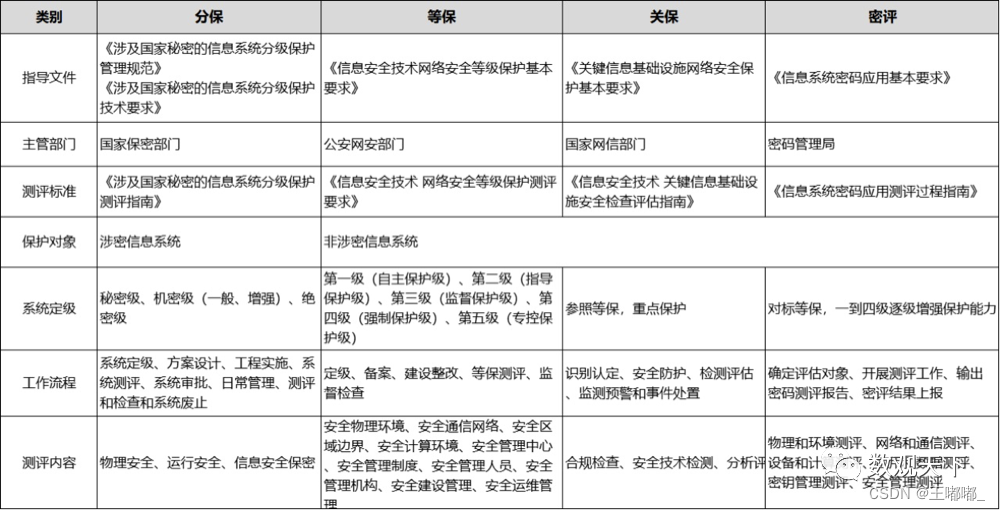

来看这一张图,这张图是从网上抄的,侵权的话联系我删除。从这张图可以很好的看出来,三保一评的关系。

3.四者之间的对比

0x01 分保概述

针对涉密信息系统的建设使用单位根据分级保护管理办法和有关标准,对涉密信息系统分等级实施保护的简称。与此有关的法律法规主要有《关于加强信息安全保障工作中保密管理的若干意见》《涉及国家秘密的信息系统分级保护管理办法》以及《国家保密法》。

1.等级划分

涉密信息系统按照所处理信息的最高密级,由低到高分为秘密,机密,绝密三个等级

2.相关部门

国家保密工作部门〔国家保密局、各省保密局、各地市市保密局〕

国务院主管全国保密工作的职能部门。1988年4月国务院机构改革,国务院设立国家保密局,为国务院部委归口管理的国家局,是主管全国保密工作的职能部门。

主要任务是加强保密工作方针、政策和理论的研究;不断完善各项保密法规,逐步建立起完备的保密法规体系;抓好全国保密工作的宏观管理、指导、检查、组织、协调等工作,维护国家的安全和利益,保障改革开放和社会主义建设事业的顺利进行。

中央和国家机关:主管和指导

建设使用单位:具体实施

3.频率

秘密级和机密级两年一次

绝密级一年一次

0x02 等保概述

国家通过制定统一的安全等级保护管理规范和技术标准,组织公民、法人和其他组织对信息系统分等级实行安全保护。与此有关的法律法规主要有《中华人民共和国计算机信息系统安全保护条例》、《国家信息化领导小组关于加强信息安全保障工作的意见》、《关于信息安全等级保护工作的实施意见》、《信息安全等级保护管理办法》等。

1.等级划分

1-5级别,比较常见的是2,或者3级。

2.相关部门

1.公安机关:负责信息安全等级保护工作的监督、检查、指导。

2.国家保密工作部门:负责等级保护工作中有关保密工作的监督、检查、指导。

3.国家密码管理部门:负责等级保护工作中有关密码工作的监督、检查、指导。

4.国务院信息化工作办公室及地方信息化领导小组办事机构:负责信息安全等级保护工作中部门间的协调。

5.信息系统的主管部门:依照相关规范和标准督促、检查、指导本行业、本部门或本地区信息系统运营、使用单位的信息安全等级保护工作。

3.频率

二级,两年一次

三级,一年一次

四级,半年一次

0x03 关保

面向公众提供网络信息服务或支撑能源、通信、金融、交通、公共事业等重要行业运行的信息系统、工业控制系统等关键信息基础设施,在网络安全等级保护制度的基础上,实行重点保护的简称。与此有关的法律法规主要有《中华人民共和国网络安全法》《中华人民共和国密码法》《关键信息基础设施安全保护条例》等。

1.等级

保护等级分为一级、二级和三级,一级保护是指对国家安全、社会秩序、公共利益等方面具有特别严重危害后果的关键信息基础设施实施的保护;二级保护是指对重要领域或区域的重要信息基础设施实施的保护;三级保护是指对一般领域或区域的信息基础设施实施的保护。

2.相关部门

1.国家网信部门:统筹协调国家关键信息基础设施安全保护工作。

2.国务院公安部门:负责指导监督关键信息基础设施安全保护工作。

3.国务院电信主管部门和其他有关部门:依照相关法律、行政法规的规定,在各自职责范围内负责关键信息基础设施安全保护和监督管理工作。

4.省级人民政府有关部门:依据各自职责对关键信息基础设施实施安全保护和监督管理。

3. 频率

每年一次

0x04 密评

对采用商用密码技术、产品和服务集成建设的网络和信息系统密码应用的合规性、正确性、有效性进行评估的简称。与此有关的法律法规主要有《中华人民共和国密码法》《国家政务信息化项目建设管理办法》等。

1. 等级划分

1-5个等级

2.相关部门

国家密码管理局:根据《中华人民共和国密码法》的规定,国家密码管理局是负责指导和监督商用密码应用和管理工作的机关。

商用密码应用安全性评估试点机构:这些机构负责执行商用密码应用安全性评估工作,并对使用和管理商用密码的单位或组织进行评估和监督。

3.频率

每年一次

其他知识

企业安全是指保护企业资源免受内部和外部威胁的一系列措施。这些资源可能包括人员、设备、数据、网络、资金、知识产权和声誉等。企业安全包括物理安全、网络安全、信息安全、风险管理、应急响应等各个方面。企业需要建立健全的安全战略,培训员工,采用适当的技术和措施来保护其财产和知识产权,并遵守相关的法律法规,以提高其安全的水平。企业安全是保障企业稳定与发展的重要组成部分,关系到企业的经济效益、声誉和社会形象。

相关文章:

企业安全—三保一评

0x00 前言 本篇主要是讲解三保一评的基础知识,以及对为什么要进行这些内容的原因进行总结。 0x01 整体 1.概述 三保分别是,分保,等保,关保。 分保就是指涉密信息系统的建设使用单位根据分级保护管理办法和有关标准,…...

“深入理解机器学习性能评估指标:TP、TN、FP、FN、精确率、召回率、准确率、F1-score和mAP”

目录 引言 分类标准 示例:癌症检测 1. 精确率(Precision) 2. 召回率(Recall) 3. 准确率(Accuracy) 4. F1-score 5. mAP(均值平均精度) 总结与通俗解释 引言 机器…...

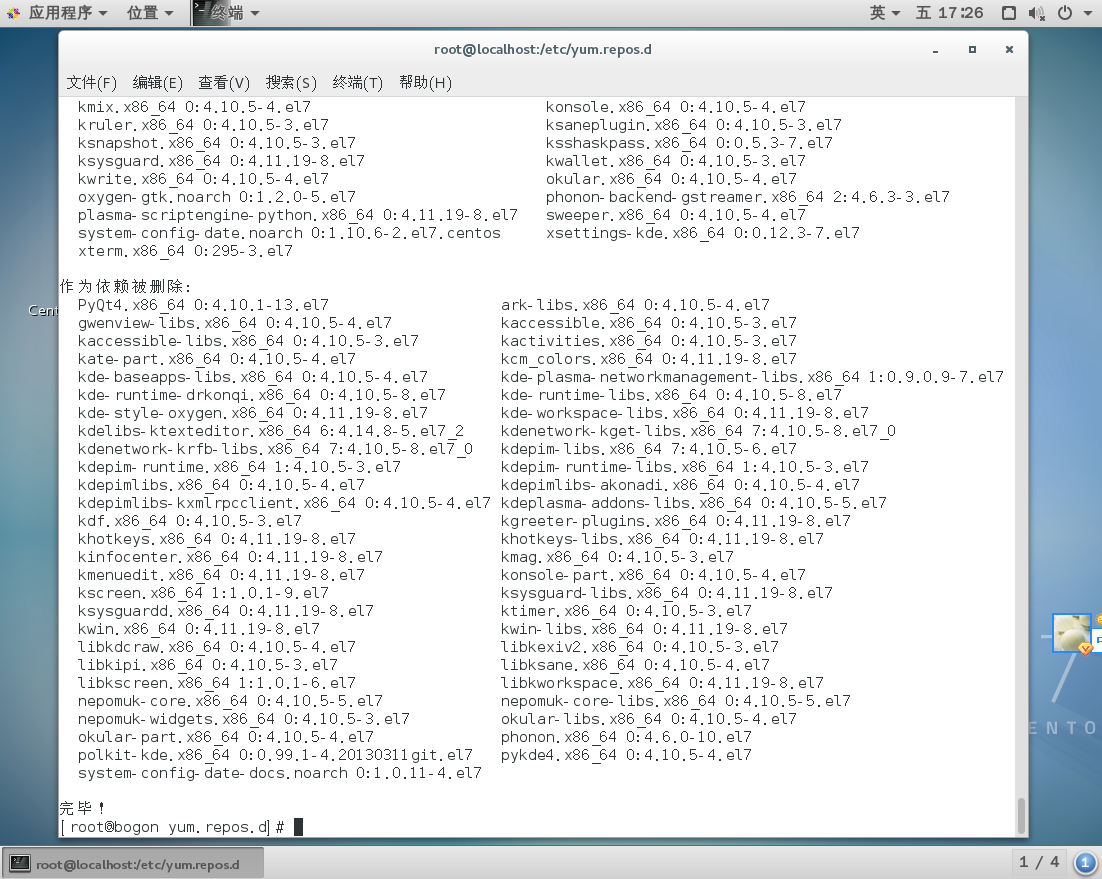

Linux软件包(源码包和二进制包)

Linux下的软件包众多,且几乎都是经 GPL 授权、免费开源(无偿公开源代码)的。这意味着如果你具备修改软件源代码的能力,只要你愿意,可以随意修改。 GPL,全称 General Public License,中文名称“通…...

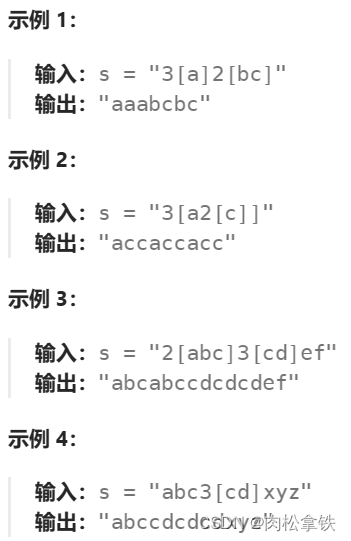

Leetcode-394 字符串解码(不会,复习)

此题不会!!!!!!!!!!!! 题解思路:元组思想:数字[字符串],每次遇到中括号意味着要重复数字次字符串…...

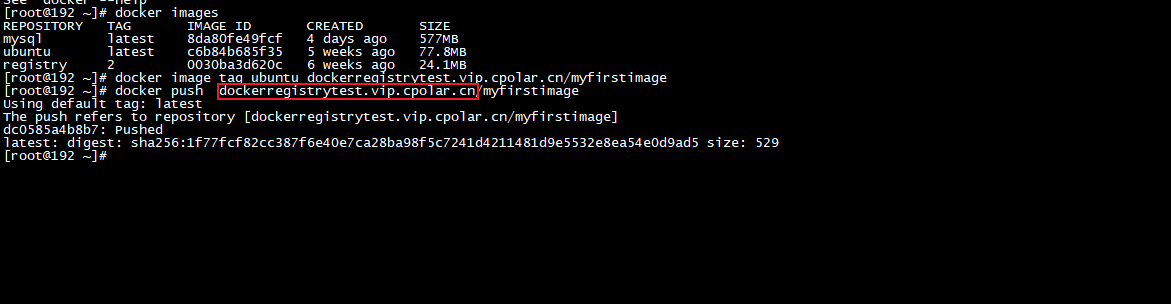

如何在Linux上搭建本地Docker Registry并实现远程连接

Linux 本地 Docker Registry本地镜像仓库远程连接 文章目录 Linux 本地 Docker Registry本地镜像仓库远程连接1. 部署Docker Registry2. 本地测试推送镜像3. Linux 安装cpolar4. 配置Docker Registry公网访问地址5. 公网远程推送Docker Registry6. 固定Docker Registry公网地址…...

assets_common.min.js

assets_common.min.js odoo将零散的js文件主要打包成了两个文件,分别是web.assets_common.min.js 和web.assets_backend.min.js, 我们分别看看这两个文件里都有些啥? common.js最先加载,看看里面都有些啥 1、boot.js 定义了od…...

前端工程化(vue2)

一、环境准备 1.依赖环境:NodeJS 官网:Node.js 2.脚手架:Vue-cli 参考网址:安装 | Vue CLI 介绍:Vue-cli用于快速的生成一个Vue的项目模板。主要功能有:统一的目录结构,本地调试࿰…...

深度学习(生成式模型)——Classifier Guidance Diffusion

文章目录 前言问题建模条件扩散模型的前向过程条件扩散模型的反向过程条件扩散模型的训练目标 前言 几乎所有的生成式模型,发展到后期都需要引入"控制"的概念,可控制的生成式模型才能更好应用于实际场景。本文将总结《Diffusion Models Beat …...

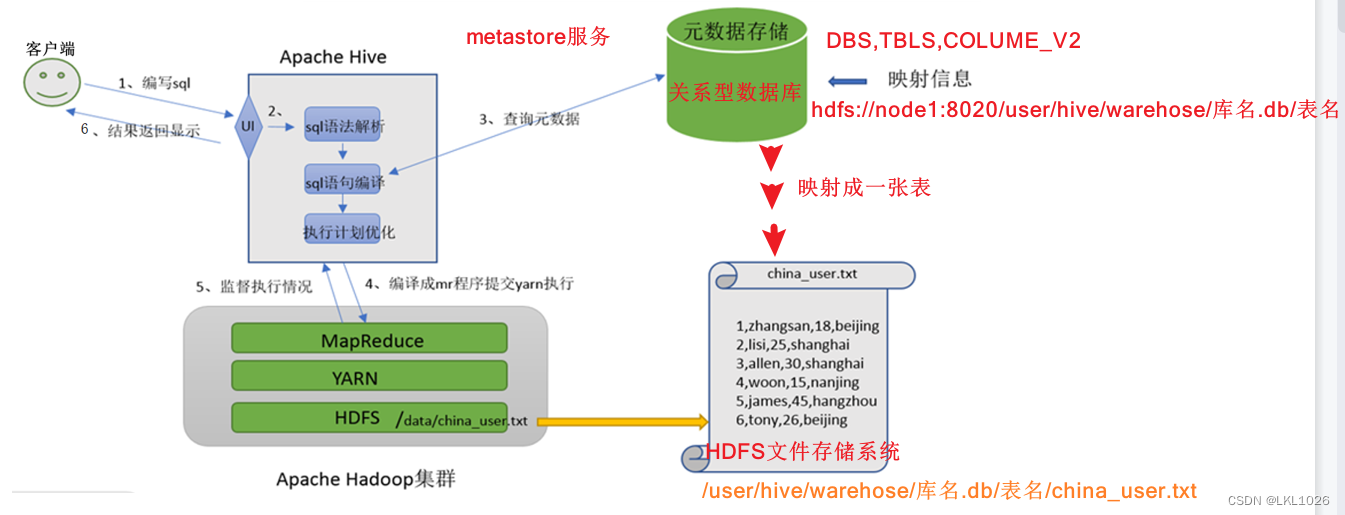

Hadoop架构、Hive相关知识点及Hive执行流程

Hadoop架构 Hadoop由三大部分组成:HDFS、MapReduce、yarn HDFS:负责数据的存储 其中包括: namenode:主节点,用来分配任务给从节点 secondarynamenode:副节点,辅助主节点 datanode:从节点&#x…...

P1529 [USACO2.4] 回家 Bessie Come Home 题解

文章目录 题目描述输入格式输出格式样例样例输入样例输出 提示完整代码 题目描述 现在是晚餐时间,而母牛们在外面分散的牧场中。 Farmer John 按响了电铃,所以她们开始向谷仓走去。 你的工作是要指出哪只母牛会最先到达谷仓(在给出的测试数…...

)

Python语法基础(条件语句 循环语句 函数 切片及索引)

目录 条件语句关键字与C对照注意 循环语句while 循环语句while else 循环语句for 循环语句range() 函数 for else 循环语句循环控制语句练习:打印乘法表 函数函数定义及调用函数值传递和引用传递多返回值参数类型位置参数默认参数关键字参数可变数量的参数可变数量的…...

Debian 9 Stretch APT问题

Debian 9 Stretch APT问题 flyfish 操作系统 Debian 9 Stretch 错误提示 使用sudo apt update错误提示 Ign:1 http://mirrors.aliyun.com/debian stretch InRelease Ign:2 http://mirrors.aliyun.com/debian-security stretch/updates InRelease Ign:3 http://mirrors.al…...

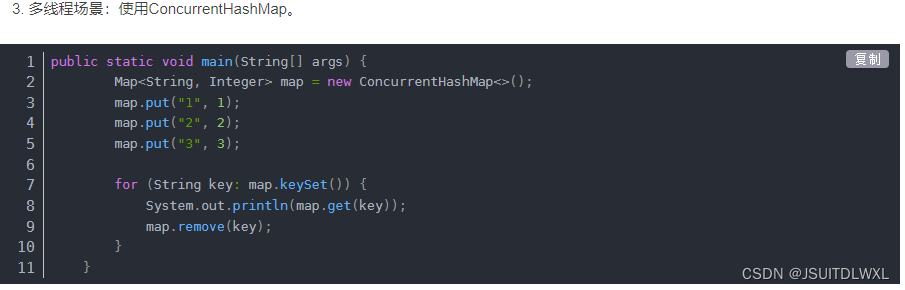

遍历List集合和Map进行修改和删除报java.util.ConcurrentModificationException错误详解

一、异常产生 当我们使用foreach迭代一个ArrayList或者HashMap时,如果尝试对集合做一些修改操作(例如删除元素或新增),可能会抛出java.util.ConcurrentModificationException的异常。 javapublic static void main(String[] args)…...

Android从一个APP跳转到另外一个APP

1、从当前APP去全新启动另外一个目标APP(非覆盖同一个进程): 启动另外一个目标APP(非覆盖原来APP的方式) 1、当前APP加入获取权限声明:(不加人权限检查,没法启动目标app࿰…...

我的创作纪念日——创作者2年

机缘 我最初使用CSDN估计是在2014年左右,当时还在读研,除了在当时比较有名的BBS例如小木虫上进行学术交流外,我发现很多问题百度后,都会转到CSDN,而且文章内容颇为专业,很多问题也都有专业的回答ÿ…...

)

大数据之LibrA数据库系统告警处理(ALM-12032 ommdba用户或密码即将过期)

告警解释 系统每天零点开始,每8小时检测当前系统中ommdba用户和密码是否过期,如果用户或密码即将在15天内过期,则发送告警。 当系统中ommdba用户过期的期限修改或密码重置,告警恢复。 告警属性 告警ID 告警级别 可自动清除 …...

C_3练习题

一、单项选择题(本大题共20小题,每小题2分,共40分。在每小题给出的四个备选项中,选出一个正确的答案,并将所选项前的字母填写在答题纸的相应位置上。) 1.下列叙述中正确的是()。 A.用C程序实现的算法必须要有输入和输出操作 B.用C程序实现的…...

CentOS7 安装Jenkins 2.414.3 详细教程

目录 1、前提条件硬件软件-java11安装 2、安装jenkins3、启动jenkins配置用户和用户组配置JAVA_HOME 4、配置Jenkins一直处于启动状态5、测试Jenkins是否可以访问以及配置6、访问Jenkins系统 1、前提条件 硬件 内存 4G ; 硬盘 20G 软件-java11安装 上传文件jdk-11.0.21_lin…...

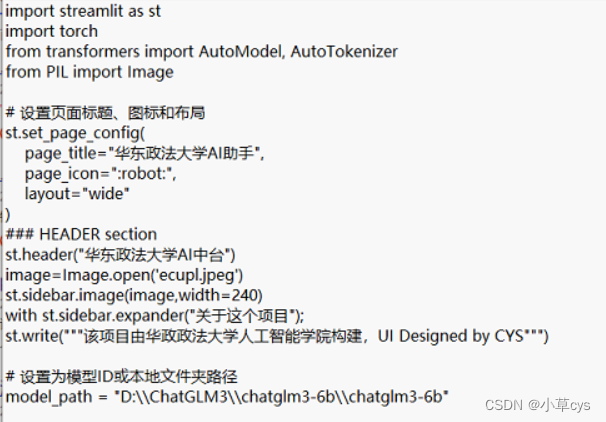

chatglm3-6b记录问答对

# 打开文件,第二个参数是打开文件的模式,a代表追加,也就是说,打开这个文件之后直接定位到文件的末尾 file open(chatlog.txt, "a") # 写入数据 file.write(ask:prompt_text\n) file.write(response:response\n) # 关闭文件 fil…...

k8s ingress 代理 mysql 3306端口

helm 安装 ingress-nginx helm upgrade --install ingress-nginx ingress-nginx \--repo https://kubernetes.github.io/ingress-nginx \--namespace ingress-nginx --create-namespace执行命令 kubectl apply -f https://raw.githubusercontent.com/kubernetes/ingress-ngin…...

大麦网Python抢票脚本终极指南:告别黄牛,轻松抢到心仪门票

大麦网Python抢票脚本终极指南:告别黄牛,轻松抢到心仪门票 【免费下载链接】DamaiHelper 大麦网演唱会演出抢票脚本。 项目地址: https://gitcode.com/gh_mirrors/dama/DamaiHelper 还在为抢不到演唱会门票而烦恼吗?每次开票秒光&…...

nli-MiniLM2-L6-H768企业实操:NLI服务接入内部知识库语义检索链路

nli-MiniLM2-L6-H768企业实操:NLI服务接入内部知识库语义检索链路 1. 模型概述 nli-MiniLM2-L6-H768是一个专为自然语言推理(NLI)与零样本分类设计的轻量级交叉编码器(Cross-Encoder)模型。它在保持接近BERT-base精度的同时,通过6层768维的紧凑结构实现…...

别再被‘透传’忽悠了:用ESP8266和CC3200模块做IoT项目时,这些坑你得提前知道

别再被‘透传’忽悠了:用ESP8266和CC3200模块做IoT项目时,这些坑你得提前知道 在智能家居和小型传感器节点开发中,ESP8266和CC3200这类UART串口WiFi模块因其低成本、易用性备受青睐。许多开发者会被模块的"透传"模式吸引——只需简…...

)

Unity Shader实战:用ZTest和双Pass实现游戏角色透视效果(附完整源码)

Unity Shader实战:双Pass透视效果全流程开发指南 在角色扮演或战术竞技类游戏中,我们经常需要实现"透视敌人"的视觉效果——当目标被墙壁遮挡时,仍然能够显示其轮廓。这种技术不仅增强了游戏策略性,还能创造出独特的科幻…...

vLLM-v0.17.1模型服务API设计精髓:从入门到精通

vLLM-v0.17.1模型服务API设计精髓:从入门到精通 1. 快速认识vLLM API vLLM作为当前最流行的大模型推理框架之一,其API设计充分考虑了工程实践中的各种需求。最新发布的v0.17.1版本在保持接口简洁的同时,新增了多项实用功能。我们先来看一个…...

如何优雅地使用c语言编写爬虫

前言 大家在平时或多或少地都会有编写网络爬虫的需求。一般来说,编写爬虫的首选自然非python莫属,除此之外,java等语言也是不错的选择。选择上述语言的原因不仅仅在于它们均有非常不错的网络请求库和字符串处理库,还在于基于上述语…...

在Replit上构建你的首个全栈应用:从零到部署的免费实践

1. 为什么选择Replit开发全栈应用? 第一次听说Replit时,我正为学生的课程设计发愁——他们需要完成一个包含前后端的全栈项目,但很多人的笔记本电脑跑不动开发环境。直到发现这个神奇的云端IDE,所有问题迎刃而解。Replit最吸引我的…...

高等数学——从入门到精通:二重积分的实战计算与技巧解析

1. 二重积分的核心概念与几何意义 第一次接触二重积分时,很多同学会被这个"二重"吓到。其实我们可以把它想象成给一个立体图形"称重量"的过程。比如你面前有个形状不规则的山丘,想知道它的总体积,二重积分就是解决这类问…...

vLLM部署ERNIE-4.5-0.3B-PT灾备方案:模型权重备份、服务快照与一键恢复

vLLM部署ERNIE-4.5-0.3B-PT灾备方案:模型权重备份、服务快照与一键恢复 当你费尽心思部署好一个AI模型服务,比如用vLLM跑起来的ERNIE-4.5-0.3B-PT,看着它稳定运行,心里是不是踏实多了?但有没有想过,万一服…...

_kaic)

ssm校园失物招领信息系统小程序(文档+源码)_kaic

第五章 系统实现 5.1用户端功能模块 用户登录,用户通过输入用户名和密码,选择角色并点击登录进行系统登录操作,如图5-1所示。 图5-1用户登录界面图 用户注册,通过填写用户名、密码、姓名、性别、手机、邮箱等信息,输…...