密码破解工具的编写

预计更新

- 网络扫描工具的编写

- 漏洞扫描工具的编写

- Web渗透测试工具的编写

- 密码破解工具的编写

- 漏洞利用工具的编写

- 拒绝服务攻击工具的编写

- 密码保护工具的编写

- 情报收集工具的编写

密码破解工具是一种常见的安全工具,它可以通过不断尝试不同的密码组合来破解加密的数据或登录账号。这种工具可以被用于安全测试、渗透测试等场景中,也可以被黑客用于攻击。在本篇文章中,我们将介绍如何编写一个密码破解工具,并通过一个简单的示例来演示其使用方法。

- 密码破解的原理

密码破解的原理可以分为两种方式:暴力破解和字典攻击。

暴力破解的原理是通过不断尝试所有可能的密码组合,直到找到正确的密码为止。这种方法可以破解大部分简单的密码,但是对于复杂的密码来说,尝试的时间会非常长,并且需要消耗大量的计算资源。

字典攻击的原理是通过使用事先准备好的密码字典来尝试破解密码。密码字典是一个包含大量常见密码和变种的列表,攻击者可以使用它来尝试所有可能的密码组合。这种方法相对于暴力破解来说,需要消耗更少的计算资源,并且可以在较短的时间内找到正确的密码。

- 编写密码破解工具

现在,我们来编写一个简单的密码破解工具,它可以使用字典攻击的方式来破解一个给定的密码。我们将使用 Python 语言来编写这个工具。

首先,我们需要准备一个密码字典,包含一些常见的密码和变种。这个字典可以是一个文本文件,每行一个密码。我们可以从互联网上下载一些密码字典,例如 rockyou.txt 等。在本文中,我们将使用一个简单的密码字典,包含了一些常见的密码和变种,代码如下:

passwords = ['password','123456','qwerty','abc123','letmein','monkey','dragon','baseball','football','hockey','soccer','golf','tennis','basketball','welcome','hello','iloveyou','admin','root','toor','123123','111111','555555','666666','777777','888888','999999','000000','abcdef','qwertyuiop','asdfghjkl','zxcvbnm','password1','password123','letmein123','letmein1234','letmein12345'

]

接下来,我们需要编写一个函数,用于尝试使用密码字典中的密码来破解给定的密码。该函数将接受两个参数:一个是要破解的密码,另一个是密码字典。函数的实现代码如下:

import hashlibdef crack_password(password, passwords):for word in passwords:word = word.strip() # 去除字符串两端的空格和换行符if hashlib.sha256(word.encode('utf-8')).hexdigest() == password:return wordreturn None

该函数使用一个循环来遍历密码字典中的每个密码,然后对每个密码进行 SHA-256 哈希,将哈希值与给定的密码进行比较。如果找到了匹配的密码,函数将返回该密码,否则返回 None。

在实际使用中,我们可以将要破解的密码和密码字典作为参数传递给该函数,然后根据返回值来判断破解是否成功。

- 示例

现在,我们来演示一个简单的密码破解的示例。假设我们有一个加密的密码,我们想要尝试破解它。我们可以使用上面编写的密码破解工具来进行尝试。

首先,我们需要将要破解的密码进行 SHA-256 哈希,并将哈希值作为参数传递给密码破解函数。在 Python 中,我们可以使用 hashlib 库来进行哈希计算。示例代码如下:

import hashlibpassword = 'password123'

hashed_password = hashlib.sha256(password.encode('utf-8')).hexdigest()

print(f"Hashed password: {hashed_password}")

输出结果如下:

Hashed password: 8c4f4d4cfe6c7d6edc6371980f3c3ba27b2d8b2f0ff9472a6fbda1d0a8b6f468

现在,我们可以将哈希值和密码字典传递给密码破解函数,尝试破解密码。示例代码如下:

passwords = ['password','123456','qwerty','abc123','letmein','monkey','dragon','baseball','football','hockey','soccer','golf','tennis','basketball','welcome','hello','iloveyou','admin','root','toor','123123','111111','555555','666666','777777','888888','999999','000000','abcdef','qwertyuiop','asdfghjkl','zxcvbnm','password1','password123','letmein123','letmein1234','letmein12345'

]password = '8c4f4d4cfe6c7d6edc6371980f3c3ba27b2d8b2f0ff9472a6fbda1d0a8b6f468'

cracked_password = crack_password(password, passwords)if cracked_password:print(f"Password cracked: {cracked_password}")

else:print("Password not found in dictionary")

输出结果如下:

Password cracked: password123

从输出结果可以看出,我们使用了密码字典中的密码成功破解了原始密码。

- 总结

本文介绍了密码破解工具的原理和编写方法,并通过一个简单的示例演示了如何使用密码破解工具来破解一个密码。在实际使用中,我们需要注意密码破解工具的合法性和道德性,避免将其用于非法用途。另外,需要注意的是,密码破解工具只能破解一些简单的密码,对于复杂的密码来说,需要使用其他更加高级的安全技术来保护数据和账号的安全。

相关文章:

密码破解工具的编写

预计更新 网络扫描工具的编写漏洞扫描工具的编写Web渗透测试工具的编写密码破解工具的编写漏洞利用工具的编写拒绝服务攻击工具的编写密码保护工具的编写情报收集工具的编写 密码破解工具是一种常见的安全工具,它可以通过不断尝试不同的密码组合来破解加密的数据或…...

BES2700H开发不完全手册

BES2700H开发不完全手册 是否需要申请加入数字音频系统研究开发交流答疑群(课题组)?可加我微信hezkz17, 本群提供音频技术答疑服务,群赠送语音信号处理降噪算法,ANC AEC ENC EQ BF BES蓝牙耳机音频资料 1 成功编译 2 代码 3 开放文档...

OpenGL的学习之路-3

前面1、2介绍的都是glut编程 下面就进行opengl正是部分啦。 1.绘制点 #include <iostream> #include <GL/gl.h> #include <GL/glu.h> #include <GL/glut.h>void myMainWinDraw();int main(int argc,char** argv) {glutInit(&argc,argv);glutIni…...

Vue 小黑记事本组件版

渲染功能: 1.提供数据: 提供在公共的父组件 App.vue 2.通过父传子,将数据传递给TodoMain 3.利用 v-for渲染 添加功能: 1.收集表单数据 v-model 2.监听事件(回车点击都要添加) 3.子传父,讲…...

javascript如何清空数组?

可以使用以下方法清空JavaScript数组: 直接赋值为空数组 arr []; let arr [1, 2, 3, 4]; arr []; // 现在arr是空数组使用 splice() 方法删除所有元素 let arr [1, 2, 3, 4]; arr.splice(0, arr.length); // 现在arr是空数组使用 length 属性将数组截断 let ar…...

MySQL MHA高可用切换

MySQL MHA 1.什么是 MHA MHA(MasterHigh Availability)是一套优秀的MySQL高可用环境下故障切换和主从复制的软件。 MHA 的出现就是解决MySQL 单点的问题。 MySQL故障切换过程中,MHA能做到0-30秒内自动完成故障切换操作。 MHA能在…...

【Python】【应用】Python应用之一行命令搭建http、ftp服务器

🐚作者简介:花神庙码农(专注于Linux、WLAN、TCP/IP、Python等技术方向)🐳博客主页:花神庙码农 ,地址:https://blog.csdn.net/qxhgd🌐系列专栏:Python应用&…...

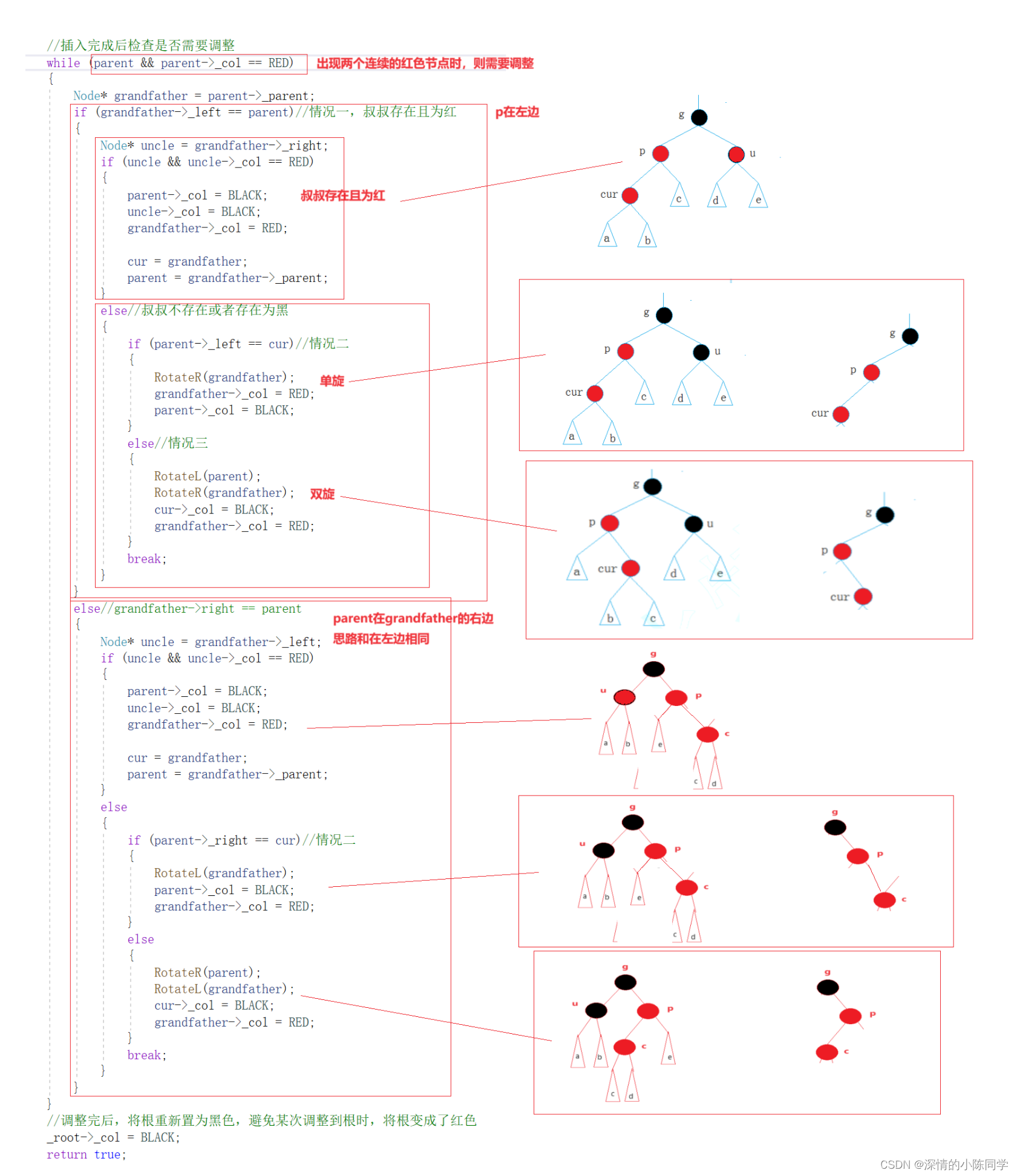

C++模拟实现——红黑树

一、介绍 红黑树也是对一般的搜索二叉树不能保证平衡的一个改进,和AVL树采用的思路不同,但同样需要旋转,其本质也是一颗平衡搜索二叉树,其节点有颜色的区分,并且被一些规则束缚,在这些规则下,能…...

java基础-数据类型

1、变量 变量就是申请内存来存储值。也就是说,当创建变量的时候,需要在内存中申请空间。 内存管理系统根据变量的类型为变量分配存储空间,分配的空间只能用来储存该类型数据。 因此,通过定义不同类型的变量,可以在内…...

设计数据库的时候会考虑哪些因素,怎样去建表?

在设计数据库时,通常会考虑以下因素: 数据的结构和关系:首先需要分析业务需求,了解需要存储的数据类型、数据之间的关系以及数据的组织结构。 数据的完整性和一致性:确保数据库中的数据完整性和一致性,例如…...

AI 绘画 | Stable Diffusion精确控制ControlNet扩展插件

ControlNet ControlNet是一个用于控制AI图像生成的插件,通过使用Conditional Generative Adversarial Networks(条件生成对抗网络)的技术来生成图像。它允许用户对生成的图像进行更精细的控制,从而在许多应用场景中非常有用,例如计算机视觉、艺术设计、虚拟现实等。 对于…...

青少年编程学习 等级考试 信奥赛NOI/蓝桥杯/NOC/GESP等比赛资料合集

一、博主愚见 在当今信息技术高速发展的时代,编程已经成为了一种必备的技能。随着社会对于科技人才的需求不断增加,青少年编程学习正逐渐成为一种趋势。为了更好地帮助青少年学习编程,提升他们的技能和素质,博主结合自身多年从事青…...

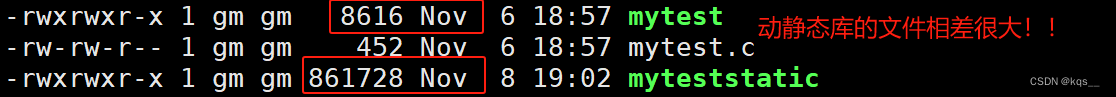

Linux 函数库

函数库: 我们的C程序中,并没有定义“printf”的函数实现,且在预编译中包含的“stdio.h”中也只有该函数的声明,而没有定义函数的实现,那么,是在哪里实“printf”函数的呢? 最后的答案是:系统把这些函数实现都被做到名为 libc.so.6 的库文件中去…...

Java 入门基础题

目录 1.输出一个整数的每一位 2.判定素数 3.求最大值方法的重载 4.输出闰年 5.打印 X 图形 6.数字9 出现的次数 7.计算分数的值 8. 模拟登陆 9.使用函数求最大值 10.斐波那契数列 星光不负赶路人,加油铁子们!!! 1…...

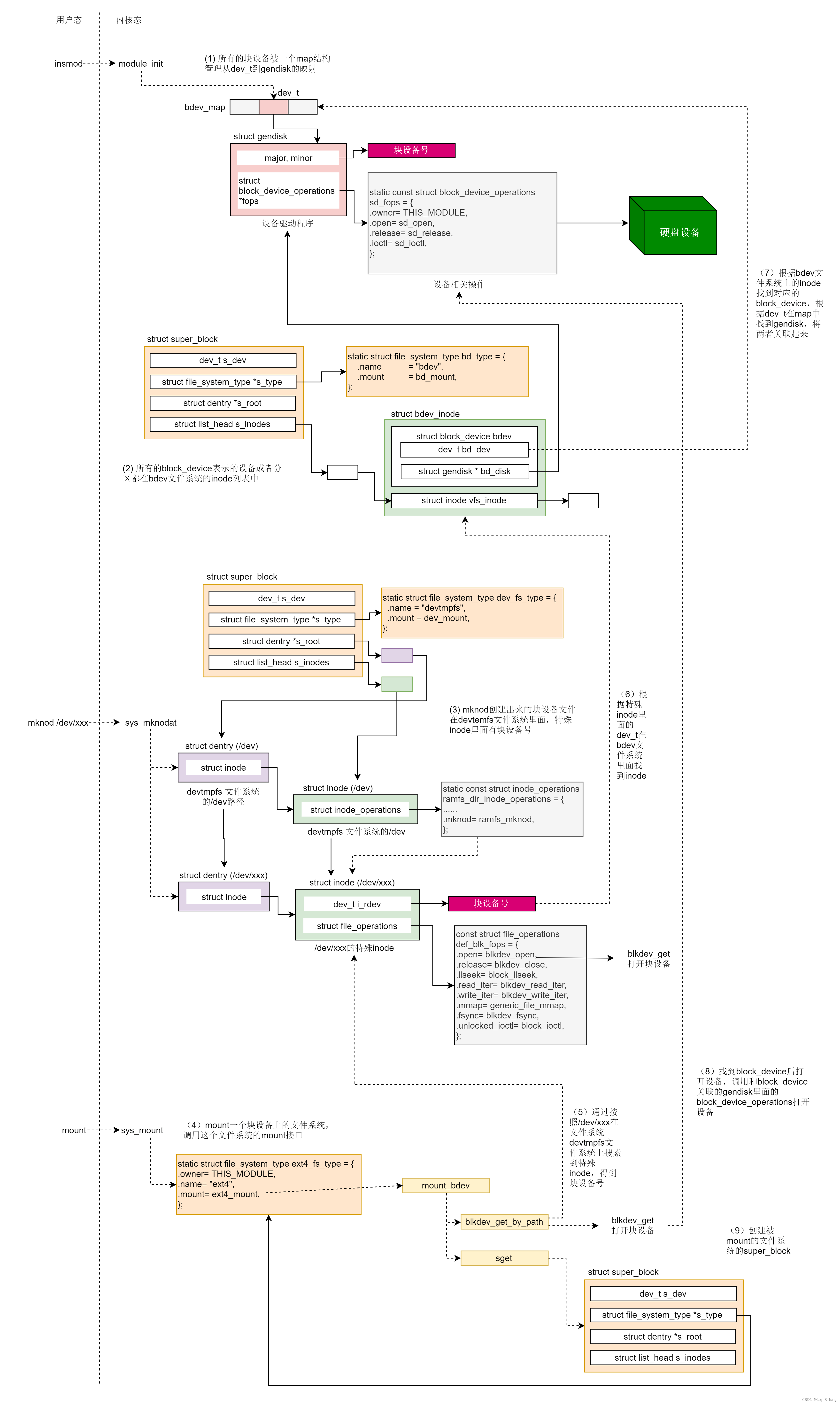

块设备的工作模式

块设备的mknod 还是会创建在 /dev 路径下面,这一点和字符设备一样。/dev 路径下面是 devtmpfs 文件系统。这是块设备遇到的第一个文件系统。我们会为这个块设备文件,分配一个特殊的 inode,这一点和字符设备也是一样的。只不过字符设备走 S_IS…...

Spring核心

Spring Framework Spring的两个核心IOC控制反转IOC容器依赖注入DIIOC容器实现注解管理BeanBean对象定义Bean对象获取 AOP面向切面编程 添加依赖入门案例注解通过Spring创建Java bean对象 xml管理Bean案例main下创建bean.XMl文件 DI依赖注入案例创建Spring配置文件 bean-di.xml …...

ffmpeg命令行处理视频,学习记录

ffmpeg命令行处理视频 截取视频前5s ffmpeg -ss 00:00:00 -t 00:00:05 -i .\public\uploads\20231109\116a292eccf8315f65d7166e794d1730.mp4 .\public\uploads\20231109\116a292eccf8315f65d7166e794d1731.mp4两视频合并为1个 ffmpeg -i F:\xuejiao\code\cms.openlai.com\p…...

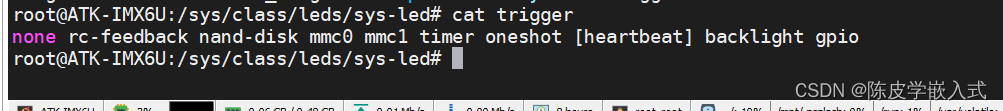

Linux应用层点亮硬件的LED灯

一 应用层操作硬件的两种方法 应用层想要对底层硬件进行操控,通常可以通过两种方式: /dev/目录下的设备文件(设备节点);/sys/目录下设备的属性文件。 具体使用哪种方式需要根据不同功能类型设备进行选择,通…...

密钥安全存储方案探讨与实践

随着信息技术的迅猛发展和应用范围的不断扩大,我们日常生活中的许多方面已经与信息技术密不可分。而在信息安全领域中,密钥的安全存储显得尤为重要。本文将探讨密钥安全存储的必要性、相关技术和实践方案,并提出一些解决方案。 一、密钥安全存…...

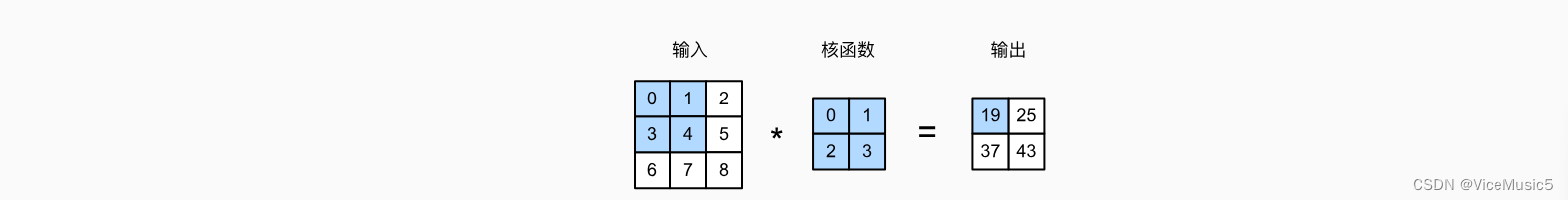

[pytorch]设备选择以及卷积神经网络的应用

0.写在前面: 首先这篇文章还没写完,因为今天要尝试对我之前的一个框架做一个简单的更新迭代,所以目前先更新这么多. 1.关于设备的选择 首先,目前的大多数电脑都是自带一些GPU(图形计算单元,在这里被称之为cuda), 需要安装相关的驱动才能正常使用这些设备和调用他们的具体情况…...

雪球网md5__1038参数逆向解析与Node.js复现

1. 这不是“破解”,而是对前端加密逻辑的常规逆向还原你打开雪球网任意一只股票详情页,F12 打开开发者工具,切到 Network 面板,刷新页面——很快就能在 XHR 请求里捕获到类似这样的接口:https://xueqiu.com/stock/cube…...

3步深度解锁:网络设备权限管理工具的实战手册

3步深度解锁:网络设备权限管理工具的实战手册 【免费下载链接】zteOnu A tool that can open ZTE onu device factory mode 项目地址: https://gitcode.com/gh_mirrors/zt/zteOnu 你是否曾面对功能受限的网络设备感到束手无策?当默认配置锁死了硬…...

MBTI性格测试

简介 MBTI(Myers‑Briggs Type Indicator,迈尔斯‑布里格斯类型指标)是基于荣格心理类型理论发展出的性格类型工具,由凯瑟琳库克布里格斯及其女儿伊莎贝尔布里格斯迈尔斯创建。它通过四对偏好维度将个体的认知与行为倾向归纳为 16…...

金融合规审核为何人力堆积却仍漏洞百出?2026年RegTech演进与Agent全链路闭环解决方案

在2026年的金融监管环境下,合规审核已不再是简单的“查漏补缺”,而是演变为一场高强度的算力与逻辑博弈。尽管金融机构在合规成本上的投入逐年攀升,甚至不惜以“人海战术”填补流程断点,但监管罚单的数额与频率却并未显著下降。这…...

深度解析网络设备权限管理工具:中兴光猫工厂模式与Telnet服务完整指南

深度解析网络设备权限管理工具:中兴光猫工厂模式与Telnet服务完整指南 【免费下载链接】zteOnu A tool that can open ZTE onu device factory mode 项目地址: https://gitcode.com/gh_mirrors/zt/zteOnu 在当今网络设备管理领域,获取设备完整控制…...

TV Bro电视浏览器:为智能电视打造的最佳遥控器上网解决方案

TV Bro电视浏览器:为智能电视打造的最佳遥控器上网解决方案 【免费下载链接】tv-bro Simple web browser for android optimized to use with TV remote 项目地址: https://gitcode.com/gh_mirrors/tv/tv-bro 还在为智能电视上网操作不便而烦恼吗?…...

HarmonyOS 6学习:解决图片放大后无法移动至边缘的matrix4矩阵变换技巧

从"卡在中间"到"自由拖拽":一次完整的图片缩放平移边界问题攻关在HarmonyOS 6应用开发中,我最近遇到了一个看似简单却让人头疼的图片查看器问题:用户双指放大图片后,想要拖动查看边缘细节,却发现图…...

抖音内容批量下载实战:从零开始构建个人视频资料库

抖音内容批量下载实战:从零开始构建个人视频资料库 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback support.…...

如何快速上手Redux Dynamic Modules:5分钟完成Redux模块化改造

如何快速上手Redux Dynamic Modules:5分钟完成Redux模块化改造 【免费下载链接】redux-dynamic-modules Modularize Redux by dynamically loading reducers and middlewares. 项目地址: https://gitcode.com/gh_mirrors/re/redux-dynamic-modules Redux Dyn…...

AB包相关知识

Lua与AB包/Addressables以及YooAsset 摘自千问: Lua 是菜谱(逻辑):决定了菜怎么做,味道如何。因为你需要随时换菜谱(热更新),所以菜谱不能死板地印在墙上(编译进主包&a…...