任意文件读取漏洞理解

任意文件读取漏洞理解

1. 漏洞描述:

任意文件读取漏洞是指攻击者可以利用漏洞读取系统上的任意文件,包括敏感信息的配置文件、用户数据甚至系统文件,从而获取未经授权的访问权限。

2. 漏洞原理:

这种漏洞通常是由程序处理用户输入时未正确进行输入验证和过滤,导致攻击者可以构造恶意输入路径,绕过正常的访问控制,读取系统上的文件。

3. 漏洞场景:

任意文件读取漏洞可能存在各种Web应用程序、文件处理系统、甚至操作系统中。攻击者可以构造恶意请求或输入,尝试读取文件系统上的文件,从而获取敏感信息。

4. 漏洞评级:

通常来说,任意文件读取漏洞的评级较高,因为它可能导致泄露敏感信息,对系统安全性造成严重威胁。

5. 漏洞危害:

该漏洞的危害在于攻击者可以获取系统上的敏感信息,比如密码文件、配置文件、用户个人数据等,进而可能导致信息泄露和隐私泄露。

6. 漏洞验证:

验证任意文件读取漏洞通常需要模拟攻击场景,发送恶意构造的文件路径或请求,尝试读取系统上的文件,一确定漏洞是否存在。

7. 漏洞利用:

攻击者可以利用任意文件读取漏洞来获取信息系统、敏感数据,甚至进一步发起其他攻击,比如提权攻击等。

8. 漏洞防御:

防御任意文件读取漏洞的关键在于合理的输入验证和过滤,确保程序在处理用户输入时不会泄露系统敏感信息。此外,及时更新和修复漏洞也是保护系统安全的重要手段。

9. 典型案例:

一个典型的案例是在Web应用程序中,攻击者可以通过修改URL或提交恶意参数的方式,尝试读取服务器上的敏感文件,如配置文件、日志文件,甚至网站源代码文件。

相关文章:

任意文件读取漏洞理解

任意文件读取漏洞理解 1. 漏洞描述: 任意文件读取漏洞是指攻击者可以利用漏洞读取系统上的任意文件,包括敏感信息的配置文件、用户数据甚至系统文件,从而获取未经授权的访问权限。 2. 漏洞原理: 这种漏洞通常是由程序处理用户输入…...

linux 安装yum

问题1:File "/usr/libexec/urlgrabber-ext-down", line 28 except OSError, e: ^ 问题2:yum File "/usr/bin/yum", line 30 except KeyboardInterrupt, e: ^ vim /usr/…...

数学启发式

学习资料: 优化求解器 | Gurobi 数学启发式算法:参数类型与案例实现 数学启发式算法 | 可行性泵 (Feasibility Pump)算法精讲:一份让您满意的【理论介绍编程实现数值实验】学习笔记(PythonGurobi实现) 大佬到底是大佬!这些资料太…...

Win10/Win11 使用Wsl的Ubuntu 子系统搭建CGO环境,相当于Ubuntu下开发。GO环境CGO搭建,支持交叉编译

背景: 之前是使用Mac 开发,最近切换到win11下面。发现使用cgo编译有问题。 下面记载了我的使用方法。 环境: win11(win10理论一样) win11 安装了wsl2的环境,并且安装了ubuntu系统。 在win11 上面安装了g…...

CSS新特性(2-2)

CSS新特性(2-2) 前言box相关box-shadow background背景rgba颜色与透明度transform:rotate(Xdeg) 2D旋转transform:tranlate 平移 前言 本文继续讲解CSS3其他的新特性,想看之前新特性点击这里,那么好本文正式开始。 box相关 box…...

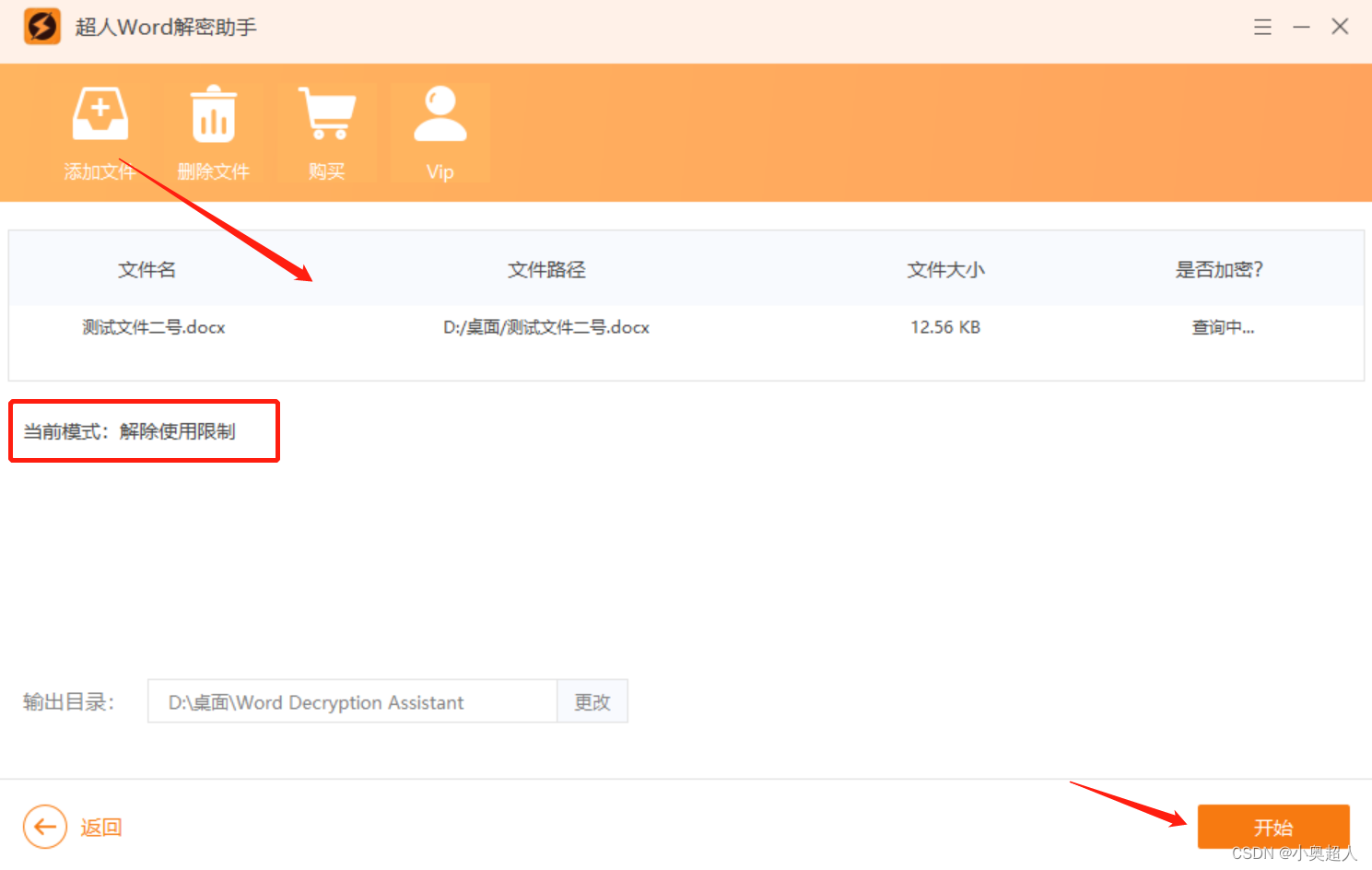

为什么,word文件在只读模式下,仍然能编辑?

Word文档设置了只读模式,是可以编辑的,但是当我们进行保存的时候就会发现,word提示需要重命名并选择新路径才能够保存。 这种操作,即使可以编辑文字,但是原文件是不会受到影响的,编辑之后的word文件会保存到…...

29 - 装饰器模式:如何优化电商系统中复杂的商品价格策略?

开始今天的学习之前,我想先请你思考一个问题。假设现在有这样一个需求,让你设计一个装修功能,用户可以动态选择不同的装修功能来装饰自己的房子。例如,水电装修、天花板以及粉刷墙等属于基本功能,而设计窗帘装饰窗户、…...

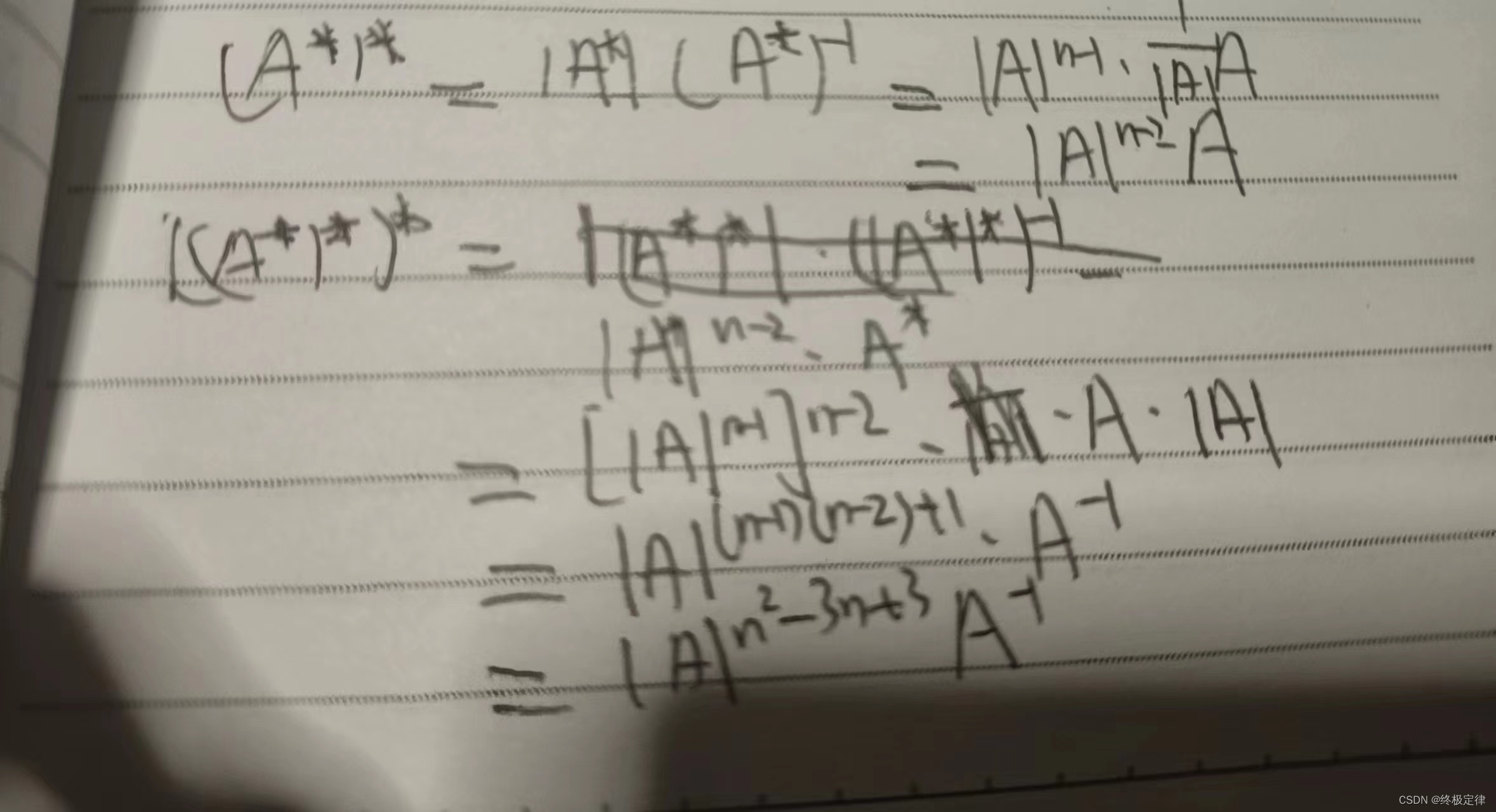

逆矩阵相关性质与例题

1.方阵的行列式:就是将方阵中的每一个元素转换至行列式中。 1.性质一:转置方阵的行列式等于转置前的行列式。(对标性质:行列式与它的转置行列式相等) 2.性质二:|ka||a|*k的n次方,n为方阵阶数。 …...

Ruoyi项目传List到后台并使用Excel模板下载数据的方法以及遇到的各种前后端数据交互问题

import { download } from @/utils/requestconst app = createApp(App)// 全局方法挂载 app.config.globalProperties.download = download 首先因为ruoyi-ui中的main.js有配置如上全局注册: 因此只需要在vue中定义一个方法直接使用this.download调用下载即可: (download的3…...

区块链技术将如何影响未来的数字营销?

你是否听腻了区块链和数字营销等流行语,却不明白它们对未来意味着什么?那么,准备好系好安全带吧,因为区块链技术将彻底改变我们对数字营销的看法。从建立消费者信任到提高透明度和效率,其可能性是无限的。 让我们来探…...

小程序wx:if和hidden的区别?

wx:if:wx:if 是一个完整的条件渲染指令,当它的表达式为真时,才会渲染该指令所在的元素。如果表达式的值为假,则不会渲染该元素。这意味着在表达式为假时,该元素及其子元素都不会被渲染,就像它们从未存在过一…...

分布式幂等

分布式幂等 在分布式系统、网络通信和数据库操作中,幂等性是一个非常重要的概念,特别是在面对可能发生网络故障、消息重复、或者系统崩溃等情况时。 举个简单的例子,考虑一个银行转账的操作。如果转账操作是幂等的,那么无论你执…...

大数据 DataX-Web 详细安装教程

目录 一、DataX-Web 介绍 1.1 DataX-Web 是什么 1.2 DataX-Web 架构 二、DataX-Web 安装部署 2.1 环境要求 2.2 安装 2.3 部署 2.4 数据库初始化 2.5 配置 2.6 启动服务 2.6.1 一键启动所有服务 2.6.2 一键取消所有服务 2.7 查看服务(注意!…...

CSS3媒体查询实现不同宽度的下不同内容的展示

文章目录 前言CSS3 多媒体查询实例520 到 699px 宽度 - 添加邮箱图标700 到 1000px - 添加文本前缀信息大于 1001px 宽度 - 添加邮件地址大于 1151px 宽度 - 添加图标代码后言 前言 hello world欢迎来到前端的新世界 😜当前文章系列专栏:CSS ὃ…...

使用 STM32 读取和解析 NTC 热敏电阻的数值

本文介绍了如何利用 STM32 微控制器读取和解析 NTC(Negative Temperature Coefficient)热敏电阻的数值。首先,我们将简要介绍 NTC 热敏电阻的原理和特性。接下来,我们将详细讨论如何设计电路连接和采用合适的 STM32 外设进行数值读…...

C#,数值计算——有理函数插值和外推(Rational_interp)的计算方法与源程序

1 文本格式 using System; namespace Legalsoft.Truffer { /// <summary> /// 有理函数插值和外推 /// Rational Function Interpolation and Extrapolation /// Given a value x, and using pointers to data xx and yy, this routine returns …...

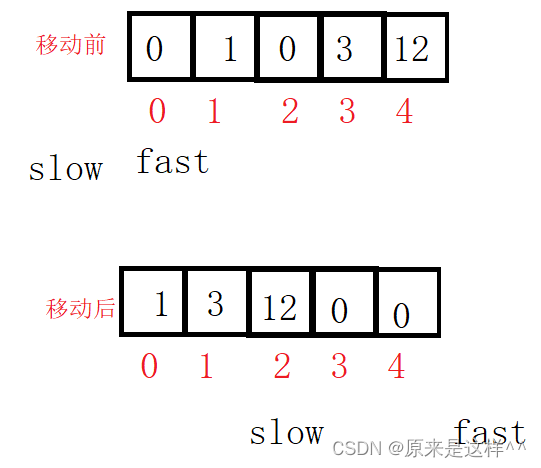

力扣283:移动零(JAVA)

题目描述: 意思是将所有0移到最后的同时其余非0元素位置仍然不变 如 1 2 0 5 2 0 经过移动零后变为 1 2 5 2 0 0 思路:使用双指针的思路来写 fast:从左往右遍历数组 slow:非零元素最后的一个位置 将数组分为3个区间 [0,slow]为处理好的非0数据,slow永远指向最后一个非0数据 [s…...

【statsmodels】快速实现回归预测

python 做线性回归分析有好几种方式,常要的是 scipy 包,statsmodels 包,以及 sklearn包。 但是个人比较喜欢使用statsmodel进行线性回归,一是其可以更好的呈现回归效果,二是其能够自动跳过缺失值。 sklearn则不能方便…...

Kubernetes异常排查方式

集群信息: 1. 显示 Kubernetes 版本:kubectl version 2. 显示集群信息:kubectl cluster-info 3. 列出集群中的所有节点:kubectl get nodes 4. 查看一个具体的节点详情:kubectl describe node <node-name> 5. 列…...

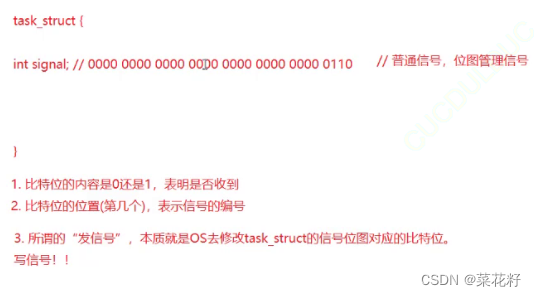

【Linux】:信号的产生

信号 一.前台进程和后台进程1.前台进程2。后台进程3.总结 二.自定义信号动作接口三.信号的产生1.键盘组合键2.kill信号进程pid3.系统调用1.kill函数2.raise函数3.abort函数 四.异常五.软件条件六.通过终端按键产生信号 一.前台进程和后台进程 1.前台进程 一个简单的代码演示 …...

【每日一题】一文搞懂消费类电子的电池容量单位

我们平时使用移动充电宝,笔记本电脑,手机,智能穿戴设备,例如智能眼镜,经常看到标注的电池的容量大小,被五花八门的单位搞得晕头转向,今天我们就来看看这些单位,例如mA,mA…...

ECU测试全攻略:从硬件组成到量产验证

1. ECU测试入门:为什么你的车离不开这个小盒子 每次转动车钥匙时,那个藏在发动机舱角落的小黑盒就开始高速运转。这个不起眼的金属盒子就是ECU(电子控制单元),它像汽车的大脑一样默默工作。我拆解过上百个不同型号的EC…...

如何快速解决C盘空间不足问题:Windows Cleaner终极系统优化指南

如何快速解决C盘空间不足问题:Windows Cleaner终极系统优化指南 【免费下载链接】WindowsCleaner Windows Cleaner——专治C盘爆红及各种不服! 项目地址: https://gitcode.com/gh_mirrors/wi/WindowsCleaner 你的Windows电脑是否经常出现C盘爆红警…...

)

联想天逸100-15ibd旧本升级:光驱位装固态,我踩过的坑你别再踩了(附BIOS设置图)

联想天逸100-15ibd光驱位升级SSD全避坑指南 四年前入手的联想天逸100-15ibd笔记本,最近开机时间已经慢到让人焦虑。看着市面上那些秒开的电脑,决定给自己的老伙计来个"心脏移植"——加装固态硬盘。本以为是个简单的DIY小工程,没想到…...

多特征融合下的随机森林遥感影像智能解译

1. 多特征融合为什么能提升遥感影像解译效果 我第一次接触遥感影像分类时,发现单纯用原始波段数据效果总是不理想。后来才明白,就像做菜需要各种调料搭配一样,遥感影像解译也需要多种特征"调味"。多特征融合的核心思路,…...

Media Extended B站插件:在Obsidian中完美播放B站视频的终极指南

Media Extended B站插件:在Obsidian中完美播放B站视频的终极指南 【免费下载链接】mx-bili-plugin 项目地址: https://gitcode.com/gh_mirrors/mx/mx-bili-plugin 想在Obsidian笔记中直接播放B站视频吗?Media Extended B站插件为你提供了完美的解…...

避坑指南:从Metashape Linux版权限错误到RLM服务器启动,手把手解决无GUI建模的常见问题

从权限配置到API适配:Linux服务器无GUI运行Metashape全流程避坑指南 当摄影测量软件Metashape遇上Linux服务器环境,技术团队往往面临着一系列独特的挑战——从文件权限配置到后台服务管理,从命令行操作到Python脚本适配。本文将基于真实项目经…...

Windows与Office激活难题的智能解决方案:KMS_VL_ALL_AIO深度解析

Windows与Office激活难题的智能解决方案:KMS_VL_ALL_AIO深度解析 【免费下载链接】KMS_VL_ALL_AIO Smart Activation Script 项目地址: https://gitcode.com/gh_mirrors/km/KMS_VL_ALL_AIO 还在为Windows系统激活和Office办公软件授权而烦恼吗?面…...

如何重建AWR存储库_清理损坏的AWR数据并重新初始化字典表

AWR快照无法生成时,应优先排查SYSAUX空间、快照表误删或元数据不一致等问题,仅当WRM$等核心字典表损坏且无法修复时才重建;须确保ARCHIVELOG模式、VALID组件状态,并严格使用awr_install.sql重建,避免灾难性操作。ORA-1…...

ClearerVoice-Studio语音处理工具包:支持中文/英文/混合语种鲁棒性测试

ClearerVoice-Studio语音处理工具包:支持中文/英文/混合语种鲁棒性测试 1. 引言:你的专业语音处理助手 想象一下,你刚结束一场重要的线上会议,准备整理录音时,却发现背景里混杂着键盘声、空调声,甚至还有…...